Cisco Secure Client データシート

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

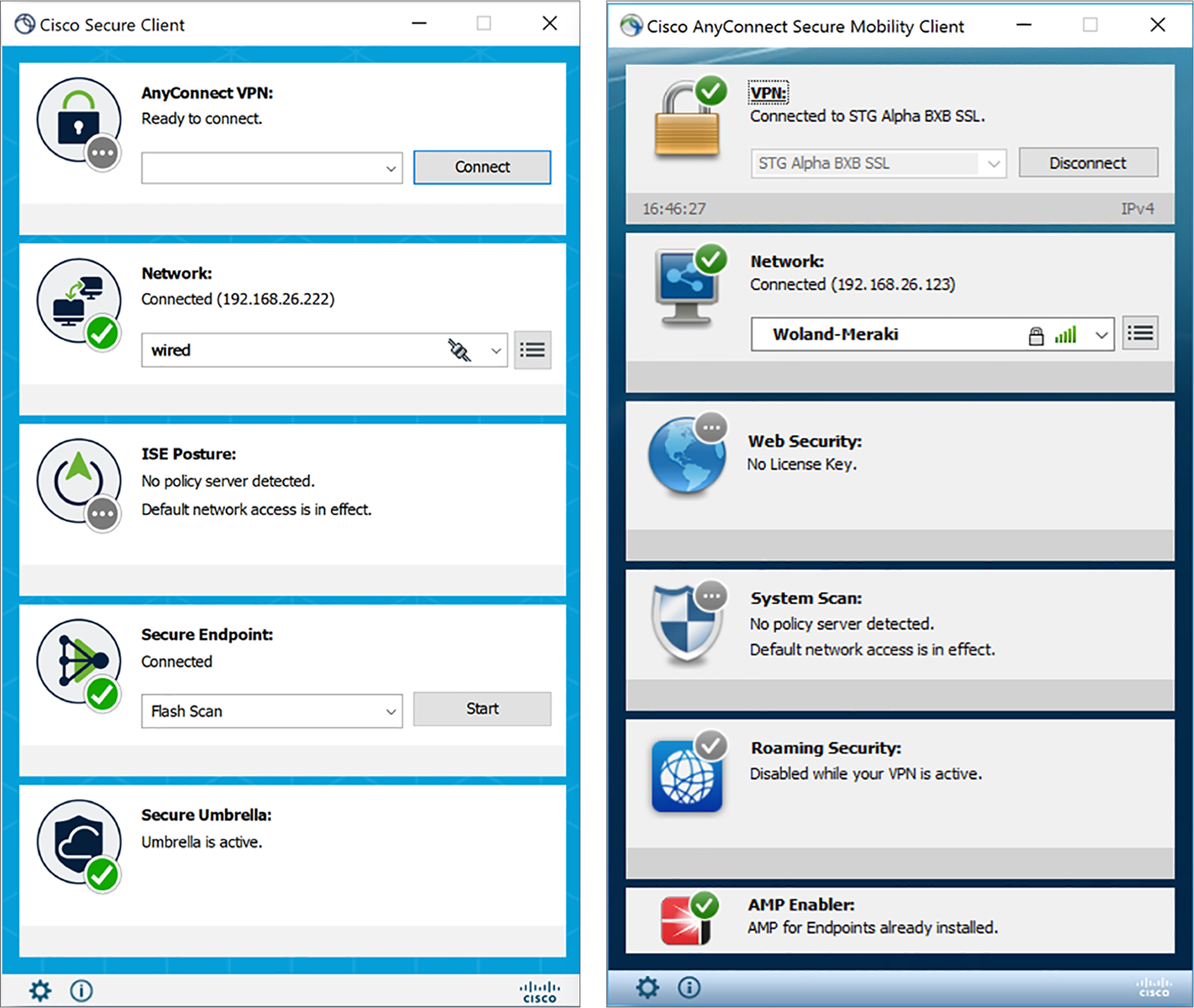

Cisco Secure Client バージョン 5(Cisco AnyConnect セキュアモビリティ)は、Windows、macOS、および Linux プラットフォームと互換性があります。現在の AnyConnect インターフェイスに精通しているユーザーは、Cisco Secure Client のユーザーインターフェイスと似ていると感じるかもしれませんが、主な違いは新しいブランディングと更新されたアイコンです。

Cisco Secure Client 5 と AnyConnect 4.10

Cisco Secure Client は、最も広く展開されているセキュリティクライアントのブランド変更後のバージョンです。Cisco AnyConnect は VPN クライアントとして最もよく知られていますが、長年にわたって大幅に進化してきました。現在では、モジュール型アプローチによってスイートのセキュリティサービスを提供する包括的なセキュリティクライアントとしてより正確に表現されています。

AnyConnect から Secure Client へのブランド変更(メジャーバージョン 5 への増分を含む)

● 完全に機能するモジュールとしての Cisco Secure Client 内の Cisco Secure Endpoint の導入

● 4.x ソフトウェアリリースのソフトウェアメンテナンスは、2024 年 3 月 31 日に終了しました。AnyConnect 4.x のメンテナンスリリースとパッチは提供されなくなりました。お客様には Cisco Secure Client に移行していただく必要があります。

● アプリケーション ソフトウェア サポート(AnyConnect 4.x)は、2027 年 3 月 31 日以降、記載されているソフトウェアバージョンでは使用できません。ソフトウェアメンテナンスおよびアプリケーション ソフトウェア サポートには、有効な期間ライセンスまたは永続ライセンスの有効なサービス契約が必要です。これらの日付を過ぎると、該当バージョンのサポートすべてを利用できなくなり、バージョンが廃止となります。移行経路は Cisco Secure Client 5 です。

● Cisco Secure Client 5 以降のバージョンのクラウド展開と管理は、Cisco Secure Client Cloud Management または Cisco XDR 経由でスタンドアロンで利用できます。

注: お客様は、Cisco Secure Firewall ASA、Cisco Firepower(NGFW)、ISE、MDM/EMM、または SCCM などのソフトウェア管理ツールなどのオプションを含む、既存の展開方法を引き続き柔軟に使用できます。または、MSI インストーラを直接使用して展開することもできます。

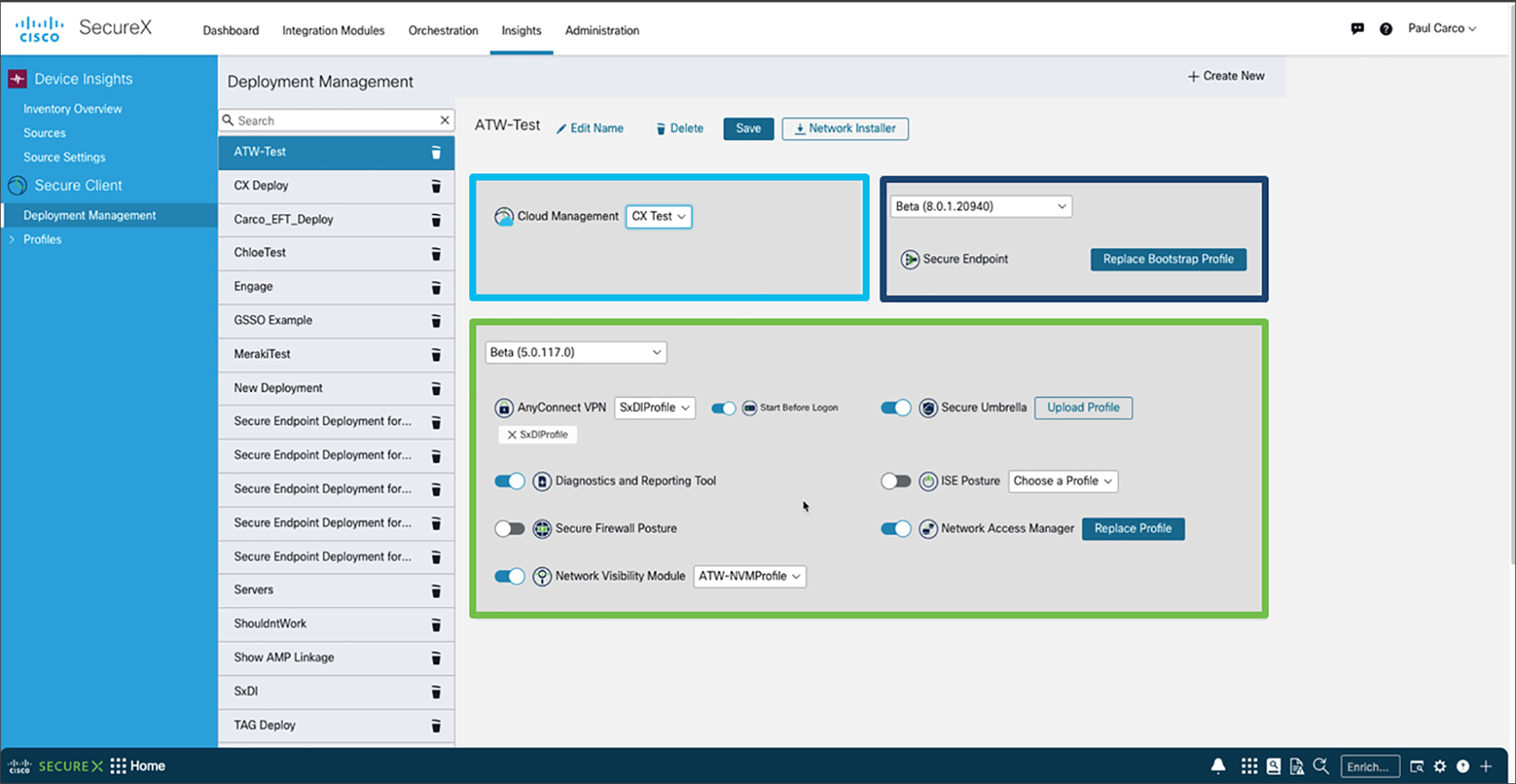

クラウド管理用の画面とツールを以下に示します。

● Secure Client 用のネットワークインストーラのカスタマイズと生成機能

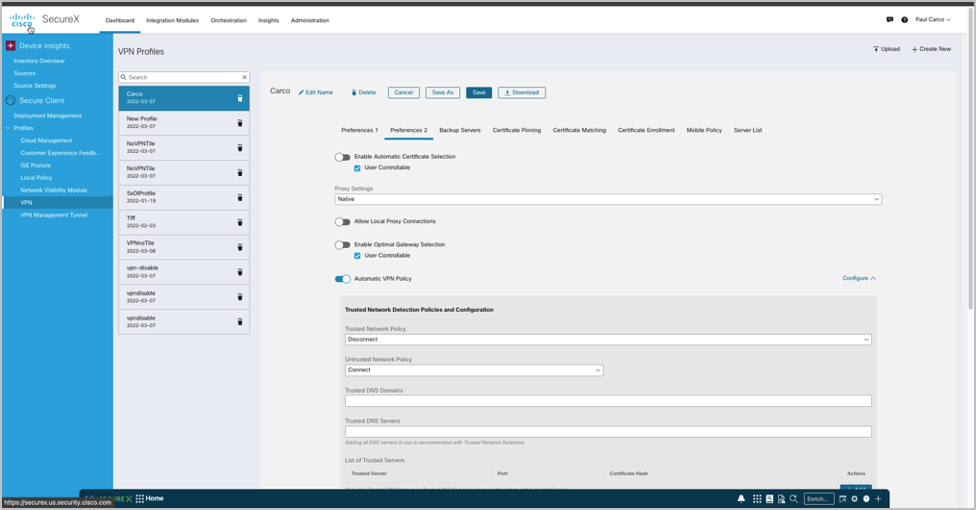

● Secure Client のカスタムプロファイルを作成、アップロード、およびダウンロードするオプション

● クラウド経由で展開されたクライアントにクライアントインベントリによって提供される可視性の活用

● XDR で使用可能:Secure Client を使用し たクライアント管理機能は、AnyConnect と Secure Endpoint の両方の機能とクラウド管理ソリューションを単一の統合エンドユーザー インターフェイスに統合した次世代の Secure Mobility Client です。

● スタンドアロン インターフェイスで使用可能:Cisco Secure Client Cloud Management は、AnyConnect と Secure Endpoint の両方の機能とクラウド管理ソリューションを単一の統合エンドユーザー インターフェイスに統合した次世代の Secure Mobility Client です。

Cisco Secure Client には、自動的に VPN セッションを接続、再接続、または切断するための様々なオプションが用意されています。これらのオプションは、ユーザーが VPN に接続するための便利な方法をもたらし、ネットワークセキュリティのニーズをサポートします。AnyConnect クライアントデバイスは、常時利用可能なインテリジェント VPN を通じて、最適なネットワーク アクセス ポイントを自動的に選択し、そのトンネリングプロトコルを最も効率的な方法に適応させます。これには、遅延の影響を受けやすいトラフィック用の Datagram Transport Layer Security(DTLS)プロトコルを含めることができます。

トンネリングサポートは、IP Security Internet Key Exchange バージョン 2(IPsec IKEv2)にも利用できます。選択されたアプリケーション VPN アクセスは、アプリごとの VPN 機能を使用して、Apple iOS、Google Android および Samsung Knox で実行できます。

管理 VPN トンネルにより、エンドユーザーによって VPN 接続が確立されるときだけでなく、クライアントシステムの電源が入るたびに社内ネットワークの接続が確保されます。この機能は、オフィスネットワークに VPN を介してユーザーが頻繁に接続しないデバイスに対しては特に、外出中のオフィスのエンドポイントでのパッチ管理に役立ちます。この機能には、社内ネットワークの接続を必要とするエンドポイント OS ログイン スクリプトに対するメリットもあります。

Zero Trust Access モジュールは、Secure Client 展開 5.1.3.62 以降で使用できるようになりました。Zero Trust Access はアプリケーションを非表示にすることで攻撃対象領域を縮小し、ネットワーク上の誰と何を把握、理解、および制御するレベルを向上させます。

Cisco Secure Client 5 では、以前の AMP クライアントが Cisco Secure Client に統合され、完全なモジュールとして機能し、他のモジュールと同じユーザーインターフェイスを活用します。Cisco Secure Endpoint Cloud、XDR Client Management、およびスタンドアロンの Cisco Secure Client Cloud Management はすべて、Cisco Secure Endpoint とともに Cisco Secure Client を展開できます。この統合により、お客様は管理する必要があるクライアントの数を減らすことができます。

XDR Client Management と Cisco Secure Client 5 以降用のスタンドアロン Cisco Secure Client Cloud Management により、管理者は Cisco Secure Client のクラウド管理展開を作成できます。このデプロイメント構成により、軽量なブートストラッパをダウンロードするオプションが提供されます。このブートストラッパには、エンドポイントがクラウドに接続し、指定された Cisco Secure Client とモジュールを関連プロファイルとともに受信するために必要な情報のみが含まれます。フルインストーラーも利用できます。いずれの場合も、管理者は、好みのソフトウェア配布方法を使用して、インストーラーをエンドポイントに配布できます。

Network Visibility Module(NVM)は、価値の高いエンドポイントテレメトリのストリームを継続的に提供します。それにより、組織はネットワーク上のエンドポイントとユーザーの動作を監視できます。ユーザー、アプリケーション、デバイス、場所、宛先など必須のコンテキストとともに、オンプレミスとオフプレミス両方のエンドポイントからフローデータを収集します。このデータはキャッシュされ、エンドポイントが信頼できるネットワーク(オンプレミスまたは VPN 経由の企業ネットワーク)に接続されている Network Visibility Module コネクタに送信されます。

Network Visibility Module コレクタは、Internet Protocol Flow Information Export(IPFIX)データを受信し、フィルタリングし、Cisco Secure Network Analytics エンドポイントライセンス、Syslog、または Splunk のようなオンプレミス収集用のコレクタにエクスポートします。nvzFlow プロトコル仕様に準拠した受信メッセージを処理し、信頼ネットワーク上にある場合にのみフロー情報を送信します。デフォルトでは、データは収集されません。データは、プロファイルで設定されている場合にのみ収集されます。非信頼ネットワーク上で収集が行われた場合、データはキャッシュされ、エンドポイントが信頼ネットワークに接続された際に送信されます。

NVM は Cisco XDR のコアコンポーネントです。エンドポイントに XDR デフォルト展開をインストールすることで、オンプレミスコレクタを必要とせずに Cisco XDR にテレメトリを直接送信できます。Cisco XDR はこのデータを使用して新しい検出を作成し、複数のイベントを 1 つのインシデントに関連付け、ネットワーク内の可視性のギャップを埋めます。

Cisco Umbrella ローミング セキュリティ モジュール

Umbrella ローミング セキュリティ モジュールには、Professional、Insights、Platform、または MSP のパッケージで利用可能な Umbrella ローミング セキュリティ サービスのサブスクリプションが必要です。このモジュールはアクティブな VPN がないときに DNS レイヤセキュリティを提供し、Cisco Umbrella サブスクリプションはインテリジェントプロキシを含みます。さらに、Cisco Umbrella サブスクリプションでは、コンテンツフィルタリング、複数のポリシー、強力なレポート、Active Directory 統合などが提供されます。サブスクリプションのレベルに関係なく、同じ Umbrella ローミング セキュリティ モジュールが使用されます。

ISE ポスチャは、クライアント側評価を実行します。クライアントは、ヘッドエンドからポスチャ要件ポリシーを受信し、必要なポスチャデータを収集し、結果をポリシーと比較し、評価結果をヘッドエンドに返します。ISE は最終的にエンドポイントの遵守ステータスを決定しますが、ポリシーのエンドポイント独自の評価に依存します。

Network Access Managerは、ポリシーに沿ったセキュアなレイヤ 2 ネットワークを保証する、Windows 専用のクライアントソフトウェアです。最適なレイヤ 2 アクセス ネットワークを検出して選択し、有線ネットワークとワイヤレス ネットワークの両方へのアクセスに対してデバイス認証を実行します。Network Access Managerは、セキュアなアクセスに必要なユーザーおよびデバイスアイデンティティならびにネットワーク アクセス プロトコルを管理します。管理者定義のポリシーに違反する接続をエンドユーザーが確立しないように、インテリジェントに動作します。

Secure Firewal ポスチャ(以前の HostScan) は、ユーザーが Cisco Secure Firewall ASA に接続した後、ただしログインする前に、リモートデバイス上にインストールされるパッケージです。Secure Firewal ポスチャには、基本モジュール、Endpoint Assessment モジュール、および Advanced Endpoint Assessment モジュールを含めることができます。Secure Firewall ポスチャは、Android、iOS、ChromeOS、UWP などのモバイルデバイスではサポートされていませんのでご注意ください。

ThousandEyes Endpoint Agent は、モニタ対象のネットワーク内でユーザが特定のウェブサイトにアクセスするときに、ネットワークとアプリケーション レイヤのパフォーマンスデータを収集するアプリケーションです。これにより、お客様はアプリケーションの正常性の全体像を把握できるようになり、情報に基づいた意思決定を行い、問題をより迅速に解決することができます。Secure Client が ThousandEyes にインストールされると、そのバージョンが検出時に [Secure Client のバージョン情報(Secure Client About)] ボックスに表示されます。Cisco Secure Client の一部である ThousandEyes エージェントは、プリデプロイメント方式でインストールされます。

| リモートアクセス VPN |

|

| 機能 |

利点と詳細 |

| 幅広いオペレーティングシステムのサポート |

Windows 11(64 ビット)、現在 Microsoft がサポートしているバージョンの Windows 10 x86(32 ビット)と x64(64 ビット)、および Windows 8 ARM64 ベース用に Microsoft がサポートしているバージョンの Windows 11 ARM64 ベースの PC 用に Microsoft がサポートしているバージョンの Windows 10 注:CISCO SECURE CLIENT5.0 の初期バージョンは Windows 10/11 のみです。AnyConnect は上記の macOS 12、11.2、10.15、10.14(すべて64ビット)すべてをサポートしています。 Red Hat Ubuntu SUSE(SLES) モバイル OS のサポートについては、モバイルデータシートを参照してください。 |

| ソフトウェアアクセス |

● Cisco.com

の Software Center

からダウンロード可能

● Cisco Secure Client

のテクニカルサポートとソフトウェア権限付与には、Premier

および Advantage

ライセンスが含まれます。

|

| 最適化されたネットワークアクセス:VPN プロトコルが選択する SSL(TLS と DTLS)、IPsec IKEv2 |

● Cisco Secure Client

で VPN

プロトコルを選択できるため、管理者はビジネスニーズに最適なプロトコルを使用可能

● SSL

(TLS 1.2

と DTLS 1.2

)および次世代 IPsec IKEv2

などのトンネリングサポート

● DTLS

を使用して、VoIP

トラフィックや TCP

ベースのアプリケーションアクセスなど、遅延の影響を受けやすいトラフィックの接続を最適化

● TLS 1.2

(HTTP over TLS / SSL

)を使用して、ロックダウンされた環境(Web

プロキシサーバーを使用する環境などを含む)からのネットワーク接続の可用性を確保

●

セキュリティポリシーで IPsec

を使用する必要がある場合に、IPsec IKEv2

を使用して、遅延の影響を受けやすいトラフィックの接続を最適化

|

| 最適ゲートウェイ選択 |

●

最適なネットワークアクセス

ポイントが特定され接続が確立されるため、エンドユーザーによる最寄りのロケーションの特定が不要

|

| モビリティ機能 |

●

モバイルユーザーに適した設計

● IP

アドレスが変更されたとき、接続が失われたとき、またはデバイスが休止状態やスタンバイ状態になったときにも、VPN

接続が維持されるように設定可能

●

信頼ネットワーク検出機能により、エンドユーザーがオフィスにいる間は VPN

接続を自動的に切断し、ユーザーが遠隔地にいる場合には接続することが可能

|

| 暗号化 |

TLS/DTLS 1.2 の強力な暗号をサポート

● NSA Suite B

アルゴリズム、IKEv2

を使用した ESPv3

、4096

ビットの RSA

キー、Diffie-Hellman

グループ 24

および強化された SHA2

(SHA-256

および SHA-384

)などの次世代暗号化。IPsec IKEv2

接続にのみ適用。Premier

(旧 AnyConnect Apex

)が必要です

|

| 多様な展開オプション |

事前展開:新規インストールとアップグレードは、エンドユーザーによって、または社内のソフトウェア管理システム(SMS)を使用して実行されます。 Web 展開:Cisco Secure Client パッケージは、ヘッドエンド(Secure Firewall ASA、Secure Firewall Threat Defense、または ISE サーバー)にロードされます。ユーザーがファイアウォールまたは ISE に接続すると、Cisco Secure Client がクライアントに展開されます。 XDR および Cisco Secure Client Cloud Management:Cisco Secure Client 5.0 は、カスタマイズ可能なデプロイメントオプションを使用してクラウドから展開できます。 |

| 多様な認証オプション |

プロトコル:

●

組み込みまたはネイティブブラウザ(SSO

)を使用した SAML 2.0

● RADIUS

● LDAP

●

証明書

● TACACS+

● HTTP Form

ヘッドエンド方式

● AAA

● AAA

と証明書

●

証明書のみ

● SAML

●

複数の証明書と AAA

●

複数の証明書

|

| 一貫したユーザーエクスペリエンス |

● LAN

と同様の安定したユーザーエクスペリエンスを必要とするリモートアクセスユーザーを、完全トンネルクライアントモードでサポート

●

複数の配信方式で、AnyConnect

の幅広い互換性を実現

●

管理者によって設定されている場合、ユーザーはクライアントソフトウェアの更新を延期することが可能

|

| ポリシーの制御および管理の一元化 |

●

ポリシーを事前に設定またはローカルで設定し、VPN

セキュリティゲートウェイから自動更新することが可能

● AnyConnect

用の API

によって、Web

ページまたはアプリケーションからの導入が容易

●

信頼できない証明書に対して確認を行い、ユーザー警告を発行

|

| 高度な IP ネットワーク接続 |

● IPv4

および IPv6

ネットワークとのパブリック接続

●

内部の IPv4

および IPv6

ネットワークリソースにアクセス可能

●

管理者が制御するスプリットトンネリング(ネットワークと動的(ドメイン)およびフル

トンネル

ネットワーク

アクセス

ポリシー

●

ダイナミック

アクセス

ポリシーまたはアイデンティティ

サービス

エンジンを使用したアクセス

コントロール

ポリシー

● Apple iOS

、Google Android

および Samsung Knox

用のアプリごとの VPN

ポリシー

IP アドレス割り当てメカニズム:

●

静的

●

内部プール

● Dynamic Host Configuration Protocol

(DHCP

)

● RADIUS/Lightweight Directory Access Protocol

(LDAP

)

|

| 堅牢な統合エンドポイント コンプライアンス |

●

有線環境とワイヤレス環境でエンドポイントポスチャの評価と修復をサポート(Cisco Identity Services Engine NAC

エージェントと置き換え)。Identity Services Engine

(ISE

)と Identity Services Engine Premier

ライセンスが必要

● ISE

ポスチャ(ISE

と連動)およびホストスキャン(VPN

のみ)は、ネットワークアクセスを許可する前に、マルウェア対策ソフトウェアの存在、Windows

サービスパック/

パッチ適用状態、およびエンドポイントシステム上のその他のソフトウェアサービスの範囲を検出しようとします。

●

管理者は実行中のプロセスの情報に基づいて、独自のポスチャチェックも定義可能

●

ISE

ポスチャとホストスキャンは、リモートシステムにウォーターマークが存在することも検出します。ウォーターマークを使用して企業が所有する資産を識別できるため、これによって異なるアクセスを提供できます。ウォーターマークチェック機能には、システムレジストリ値、必要な

CRC32

チェックサムに一致するファイルの存在、およびその他のさまざまな機能が含まれます。コンプライアンス違反のアプリケーション向けに追加機能がサポートされます。

機能はオペレーティングシステムによって異なります。詳細については、『Secure Firewall Posture (Formerly HostScan) Support Charts』を参照してください。 |

| クライアント ファイアウォール ポリシー |

●

スプリットトンネリング設定用に追加の保護を提供

●

ローカルアクセスの例外を許可するために AnyConnect

モジュールおよび Cisco Secure

クライアントと共に使用(印刷用、テザリングされたデバイスのサポートなど)

●

ポートベースのルール(IPv4

の場合)、ネットワークおよび IP

アクセス制御リスト(ACL

)(IPv6

の場合)をサポート

● Windows

および macOS

プラットフォームで使用可能

|

| ローカリゼーション |

英語に加えて、以下の言語に翻訳

● cs-CZ

チェコ語(チェコ共和国)

● de-DE

ドイツ語(ドイツ)

● es-ES

スペイン語(スペイン)

● fr-CA

フランス語(カナダ)

● fr-FR

フランス語(フランス)

● hu-HU

ハンガリー語(ハンガリー)

● it_IT

イタリア語(イタリア)

● ja-JP

日本語(日本)

● ko-KR

韓国語(韓国)

● nl-NL

オランダ語(オランダ)

● pl-PL

ポーランド語(ポーランド)

● pt-BR

ポルトガル語(ブラジル)

● ru-RU

ロシア語(ロシア)

● zh-CN

中国語(中国)

● zh-HANS

中国語(簡体字)

● zh-HANT

中国語(繁体字)

● zh-TW

中国語(台湾)

|

| 簡単なクライアント管理 |

●

管理者はヘッドエンド

セキュリティ

アプライアンスからソフトウェアおよびポリシーの更新を自動的に配信できるため、クライアントソフトウェアの更新に伴う管理作業が不要です。Cisco Secure Client 5

では、管理者はクライアント管理(Cisco XDR

経由またはスタンドアロンで利用可能)を使用して展開および管理することもできます。

●

管理者はエンドユーザーが利用可能な設定機能を指定可能

●

ドメインログインスクリプトを利用できない場合に、管理者は接続および切断時のエンドポイントスクリプトをトリガーすることが可能

●

管理者は、エンドユーザーに表示されるメッセージを完全にカスタマイズまたはローカライズ可能

|

| プロファイル エディタ |

● AnyConnect

ポリシーを Cisco Adaptive Security Device Manager

(ASDM

)から直接カスタマイズ可能

●

スタンドアロン

プロファイル

エディタ

● XDR Client Management

または Cisco Secure Client Cloud Management

:プロファイル設定ページには、クラウド管理機能と、ISE Posture

、Network Visibility Module

、Cisco Secure Endpoint

、カスタマー

エクスペリエンス

フィードバック、VPN

などのさまざまなクライアントモジュールの設定が含まれます。

|

| 診断 |

●

デバイスごとの統計情報およびロギング情報が利用可能

●

ログはデバイスで表示可能

●

シスコや管理者に分析用として電子メールでログを簡単に送信可能

|

| 米国連邦情報処理標準(FIPS) |

● FIPS 140-2 Level 2

に準拠(プラットフォーム、機能、バージョンに関する制限が適用されます)

|

| セキュアなモビリティとネットワークの可視性 |

|

| 機能 |

利点と詳細 |

| Cisco Umbrella Roaming(Cisco Umbrella Roaming ライセンスが必要) |

●

Umbrella Roaming Security

モジュールには、

Umbrella Roaming Security

サービスのサブスクリプションが必要です。これは、

DNS Security Essentials

、

DNS Security Advantage

、

SIG Essentials

、または

SIG Advantage

プランを通じて取得できます。このモジュールは、有効な

VPN

がない場合に

DNS

レイヤのセキュリティを提供します。

Cisco Umbrella

サブスクリプションは、インテリジェントプロキシ機能によってこれを強化します。さらに、

Cisco Umbrella

サブスクリプションでは、コンテンツフィルタリング、複数のポリシー管理、包括的なレポート、

Active Directory

統合などの機能が提供されます。すべてのサブスクリプションプランで同じ

Umbrella Roaming Security

モジュールが使用されます。

● VPN

がオフの場合にローミングデバイスのセキュリティを適用

●

ローミングデバイスでマルウェア、フィッシング、および C2

コールバックを自動的にブロック

●

どこにいてもデバイスを保護する最もシンプルな方法

● VPN

がオフの場合、またはスプリットトンネルを使用している場合(トンネル外部の通信に適用)、エンドポイント

リダイレクションを使用して DNS

ベースのセキュリティを適用

|

| ネットワーク可視性モジュール |

●

ユーザー、エンドポイント、アプリケーション、ロケーション、宛先に関する詳細情報を含むエンドポイントフローをキャプチャ

●

オンプレミス環境とオフプレミス環境の両方で柔軟な収集設定が可能

●

アプリケーションの使用状況を監視し、潜在的な動作異常を発見

●

より多くの情報に基づいたネットワーク設計の意思決定を促進

● Cisco Network Analytics

などの NetFlow

分析ツールで使用状況データを共有

|

| Cisco Secure Endpoint(Cisco Secure Endpoint は別途ライセンスが必要) |

● Cisco Secure Client 5

は、以前の AnyConnect

と AMP

(現在は Cisco Secure Endpoint

)の機能を統合した統合エージェントです。Windows

専用の初期リリースでは、管理者は単一のエージェントを活用して、統合されたクライアントとユーザーインターフェイスを介して Cisco Secure Client

と Cisco Secure Endpoint

の両方の機能を提供できます。

●

エンドポイント脅威防御サービスをリモートエンドポイントに拡張して、エンドポイントの脅威防御範囲を増大

●

よりプロアクティブな保護機能を提供して、リモートエンドポイントで攻撃をさらに確実かつ迅速に軽減

|

| ThousandEyes |

●

別途ライセンスが必要な Endpoint Agent

は、ユーザーが監視ネットワーク内の特定の Web

サイトにアクセスした際に、ネットワークレイヤとアプリケーションレイヤの両方でパフォーマンスデータを収集するように設計されたアプリケーションです。

●

これにより、お客様はアプリケーションの正常性の全体像を把握できるようになり、より多くの情報に基づいた意思決定を行い、問題をより迅速に解決することができます。

● Secure Client

が ThousandEyes

にインストールされると、そのバージョンが検出時に [Secure Client

のバージョン情報(Secure Client About

)]

ボックスに表示されます。

|

| Network Access Manager および 802.1X |

|

| 機能 |

利点と詳細 |

| メディアサポート |

●

イーサネット(IEEE 802.3

)

● Wi-Fi

(IEEE 802.11

)

|

| ネットワーク認証 |

● IEEE 802.1X-2001

、802.1X-2004

、および 802.1X-2010

●

単一の 802.1X

認証フレームワークを導入して、有線ネットワークとワイヤレスネットワークの両方にアクセスすることが可能

●

きわめてセキュアなアクセスに必要な、ユーザーとデバイスのアイデンティティおよびネットワーク

アクセス

プロトコルを管理

◦ シスコの有線およびワイヤレス統合ネットワークに接続する場合のユーザーエクスペリエンスを最適化 |

| ワイヤレス暗号化プロトコル |

● WEP

:(Wired Equivalent Privacy

)

● WPA

:(Wi-Fi Protected Access

)

● WPA2

:暗号化サポート用 Advanced Encryption Standard

(AES

)

● WPA3

:CCMP-128

および GCMP-256

サポート

●

拡張オープン:認証されていないデータ暗号化をユーザーに提供します。これは、保護がまったくない従来のオープンネットワークよりも改善されています。これは、Opportunistic Wireless Encryption

(OWE

)をベースとしています。

最新のサポート情報については、『Cisco Secure Client Release Notes』を参照してください。 |

| セッション再開 |

● EAP-TLS

、EAP-FAST

、EAP-PEAP

、および EAP-TTLS

を使用する RFC2716

(EAP-TLS

)によるセッション再開

● EAP-FAST

によるステートレスなセッション再開

|

| イーサネット暗号化 |

●

メディアアクセス制御:IEEE 802.1AE

(MACsec

)

●

キー管理:MACsec Key Agreement

(MKA

)

●

有線イーサネットネットワークのセキュリティ

インフラストラクチャを定義し、データの機密性と整合性を確保して発信元の認証を実行ネットワークの信頼済みコンポーネント間の通信を保護

|

| 一度に 1 つの接続 |

●

ネットワークに対して 1

つの接続のみを許可し、その他をすべて切断

●

アダプタ間のブリッジングなし

●

イーサネット接続を自動的に優先

|

| 複雑なサーバー検証 |

●

「次で終わる」ルールと「完全一致」ルールをサポート

●

名前に共通点のないサーバーに対して 30

以上のルールをサポート

|

| EAP-Chaining(EAP-FASTv2) |

●

企業および企業以外の資産に基づいてアクセスを区別

●

単一の EAP

トランザクションでユーザーとデバイスを検証

|

| Enterprise Connection Enforcement(ECE) |

●

ユーザーによる適切な企業ネットワークのみへのアクセスを保証

●

ユーザーのサードパーティ

アクセス

ポイントへの接続によるオフィス内でのネットサーフィンを防止

●

ユーザーによるゲスト

ネットワークへのアクセスの確立を防止

●

手間のかかるブロックリストを排除

|

| 次世代暗号化(スイート B) |

●

最新の暗号化標準をサポート

●

楕円曲線 Diffie-Hellman

鍵交換

●

楕円曲線デジタル署名アルゴリズム(ECDSA

)証明書

|

| クレデンシャルタイプ |

●

インタラクティブなユーザーパスワードまたは Windows

パスワード

● RSA SecurID

トークン

●

ワンタイムパスワード(OTP

)トークン

●

スマートカード(Axalto

、Gemplus

、SafeNet iKey

、Alladin

)

● X.509

証明書

●

楕円曲線デジタル署名アルゴリズム(ECDSA

)証明書

|

| Zero Trust Access モジュール(ZTA モジュール) |

|

| 機能 |

利点と詳細 |

| Zero Trust Access モジュール |

● Cisco Secure Client

タイルに「Zero Trust Access

に登録済み(Enrolled in Zero Trust Access

)」と表示されている場合、Zero Trust Access

モジュールは有効で実行中であることを意味します。

●

このアクセスモデルは、ネットワーク上の誰と何を把握し、理解し、制御することを目的としています。ユーザーを明確に特定することで、ユーザーのロールや職務、およびそれらのロールに関連するネットワーク権限に基づいて、適切なレベルのアクセス権を付与します。

●

従来の AnyConnect VPN

を超えて、Zero Trust Access

はネットワークソリューション全体でよりきめ細かい制御と安全なユーザー体験を提供します。ネットワーク制御を通過するあらゆるエンティティを信頼する可能性がある VPN

とは異なり、Zero Trust Access

のアプローチでは、検証されるまでいかなるユーザーやデバイスも信頼しません。誰も自動的に信頼されることはありません。一度認証されたユーザーには限定的なアクセスが許可され、継続的な再検証が行われます。

●

このモデルは、ゼロトラスト原則をネットワーク以外にも拡張し、アプリケーションをインターネットから隠蔽することで攻撃対象領域を縮小し、認証され許可されたユーザーのみがネットワークリソースにアクセスできるようにします。

|

| ZTNA サポート |

|

| システム要件 |

● Windows 10

と 11

(TPM

対応デバイス)および macOS 11

、12

、13

、14

(TPM

対応デバイス)でサポートされています。

● Windows

デバイスは、トラステッド

プラットフォーム

モジュール

バージョン 2.0

を含むシステムで実行されている必要があります。

● macOS

デバイスは、Apple T1

チップを搭載した Touch Bar

(2016

および 2017

)搭載の MacBook Pro

コンピュータなどの Secure Enclave

を含むシステムで実行されている必要があります。

● Apple T2 Security

チップを搭載した Intel

ベースの Mac

コンピュータ、または Apple

シリコンを搭載した Mac

コンピュータ

● Zero Trust Access

モジュールを使用する場合は、Windows WebView2

をインストールし、アウトオブバンドで展開する必要があります。

● macOS 11

以降で Zero Trust Access

を事前展開する場合は、『

Additional Duo Desktop Requirements on macOS 11 (and later)

』を参照して追加の要件を確認してください。

● iOS/iPadOS 17.2

(またはそれ以降)

● Android

バージョン 14

以降および Samsung Knox 3.10

以降を実行している Samsung

デバイス

|

| Cisco Secure Client |

●

最新のサポート情報については、『Cisco Secure Client Release Notes

』を参照してください

Release Notes for Cisco Secure Client (including AnyConnect), Release 5.1 - Cisco |

Cisco Secure Client と Cisco Secure Firewall ASA との互換性

Cisco Secure Firewall ASA Compatibility - Cisco

Cisco Secure Client と Cisco Secure Firewall Threat Defense との互換性

Cisco Secure Firewall Threat Defense Compatibility Guide - Cisco

Cisco Secure Client と Meraki との互換性

AnyConnect on the MX Appliance - Cisco Meraki Documentation

Cisco Secure Client と Cisco IOS との互換性

Release Notes for Cisco Secure Client (including AnyConnect), Release 5.1 - Cisco

Cisco IOS での Cisco Secure Client の制限事項

Features Not Supported on the Cisco IOS SSL VPN

Cisco Secure Client には Advantage または Premier ライセンスが必要です。

『Secure Client Ordering Guide』を参照してください。

Products - Cisco Secure Client Ordering Guide - Cisco

Cisco Capital 支払いソリューション

Cisco Capital の回数変更可能な支払いソリューションは、必要なテクノロジーとビジネス成果を実現するための選択肢を提供します。より速く。

Cisco Capital Finance and Flexible Payment Solutions - Cisco

● Cisco Secure Client ホームページ:Secure Client (including AnyConnect) - Cisco

● Cisco Secure Client のマニュアル:Cisco Secure Client 5 - Cisco

● Cisco Secure Client リリースノート:Release Notes for Cisco Secure Client (including AnyConnect), Release 5.1 - Cisco

● プライバシー情報とライセンス

https://trustportal.cisco.com/c/r/ctp/home.html