المقدمة

يصف هذا المستند عملية إنشاء طلب توقيع شهادة (CSR) لإنشاء شهادات مخصصة للخوادم التي تتم إدارتها بواسطة Intersight.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- Intersight

- شهادات الجهات الخارجية

- OpenSSL

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- الارتباطات النسيجية Cisco UCS 6454، البرنامج الثابت 4.2(1m)

- خادم UCSB-B200-M5 المتعدد اللوحات، البرنامج الثابت 4.2(1c)

- برنامج Intersight كخدمة (SaaS)

- كمبيوتر Mac مزود ب OpenSSL 1.1.1k

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

في "وضع إدارة Intersight"، يسمح لك نهج إدارة الشهادات بتحديد تفاصيل الترخيص وزواج المفاتيح الخاص لشهادة خارجية وإرفاق النهج بالخوادم. يمكنك تحميل واستخدام نفس الشهادة الخارجية وزوج المفاتيح الخاص لعدة خوادم مدارة Intersight.

التكوين

يستخدم هذا المستند OpenSSL لإنشاء الملفات المطلوبة للحصول على سلسلة الشهادات وزواج المفاتيح الخاص.

| الخطوة 1. |

إنشاء .cnf ملف يحتوي على كافة تفاصيل الشهادة (يجب أن يتضمن عناوين IP لاتصال IMC بالخوادم). |

| الخطوة 2. |

إنشاء المفتاح الخاص و .csr الملفات من خلال OpenSSL. |

| الخطوة 3. |

أرسل ملف CSR إلى مرجع مصدق لتوقيع الشهادة. إذا كانت منظمتك تقوم بإنشاء شهاداتها ذاتية التوقيع، يمكنك إستخدام ملف CSR لإنشاء شهادة ذاتية التوقيع. |

| الخطوة 4. |

قم بإنشاء نهج إدارة الشهادات في Intersight وقم بلصق سلاسل زوج المفاتيح الخاصة والشهادة. |

إنشاء ملف التكوين (.cnf)

أستخدم محرر ملف لإنشاء ملف التكوين باستخدام ملحق .cnf. املأ الإعدادات بناء على تفاصيل مؤسستك.

[ req ]

default_bits = 2048

distinguished_name = req_distinguished_name

req_extensions = req_ext

prompt = no

[ req_distinguished_name ]

countryName = US

stateOrProvinceName = California

localityName = San Jose

organizationName = Cisco Systems

commonName = esxi01

[ req_ext ]

subjectAltName = @alt_names

[alt_names]

DNS.1 = 10.31.123.60

IP.1 = 10.31.123.32

IP.2 = 10.31.123.34

IP.3 = 10.31.123.35

تحذير: أستخدم الاسم (الأسماء) البديل للموضوع لتحديد أسماء مضيفين أو عناوين IP إضافية للخادم (الخوادم) الخاص بك. قد يؤدي عدم تكوينها أو إستبعادها من الشهادة التي تم تحميلها إلى حظر المستعرضات للوصول إلى واجهة Cisco IMC.

إنشاء مفتاح خاص (.key)

إستخدام openssl genrsa لإنشاء مفتاح جديد.

Test-Laptop$ openssl genrsa -out cert.key 2048

تحقق من الملف المسمى cert.key تم إنشاؤه من خلال ls -la erasecat4000_flash:.

Test-Laptop$ ls -la | grep cert.key

-rw------- 1 user staff 1675 Dec 13 21:59 cert.key

إنشاء CSR

إستخدام openssl req -new لطلب .csr الملف باستخدام المفتاح الخاص و .cnf الملفات التي تم إنشاؤها مسبقا.

Test-Laptop$ openssl req -new -key cert.key -out cert.csr -config cert.cnf

إستخدام ls -la للتحقق من cert.csr

Test-Laptop$ ls -la | grep .csr

-rw-r--r-- 1 user staff 1090 Dec 13 21:53 cert.csr

ملاحظة: إذا كانت منظمتك تستخدم المرجع المصدق (CA)، فيمكنك إرسال المرجع المصدق هذا للحصول على الشهادة الموقعة من المرجع المصدق الخاص بك.

إنشاء ملف الشهادة

إنشاء .cer ملف بتنسيق رمز x509.

Test-Laptop$ openssl x509 -in cert.csr -out certificate.cer -req -signkey cert.key -days 4000

إستخدام ls -la للتحقق من certificate.cer

Test-Laptop$ ls -la | grep certificate.cer

-rw-r--r-- 1 user staff 1090 Dec 13 21:54 certificate.cer

إنشاء نهج إدارة الشهادات في Intersight

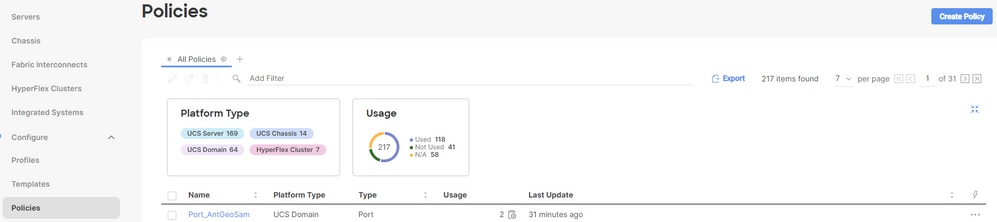

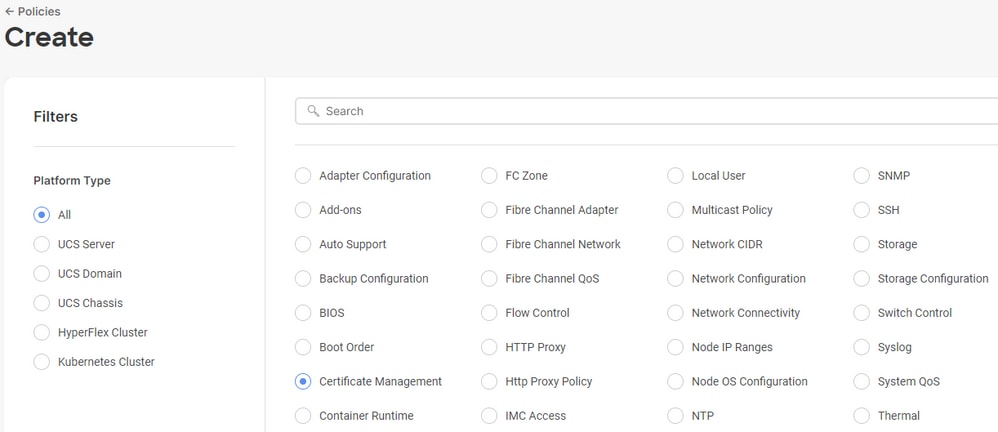

تسجيل الدخول إلى حساب Intersight، انتقل إلى Infrastructure Service، انقر فوق Policies علامة تبويب، ثم انقر Create Policy.

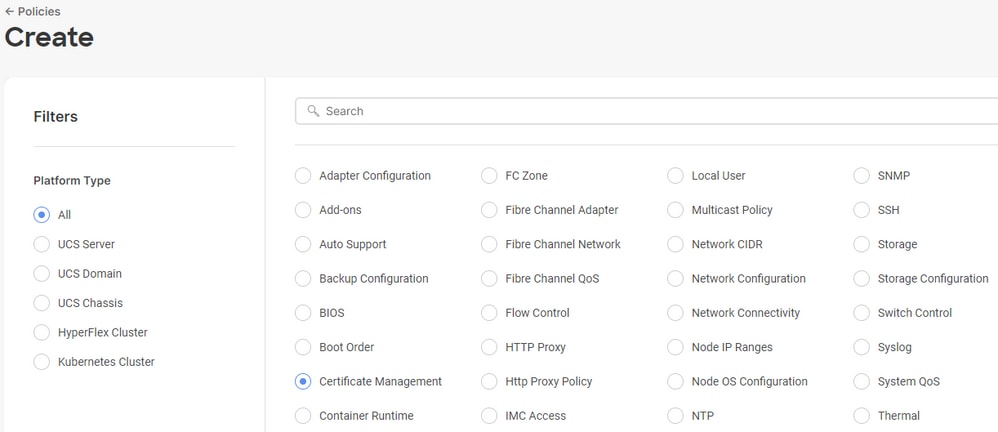

التصفية حسب خادم UCS واختر Certificate Management.

أستخدم cat لنسخ محتويات الشهادة (certificate.cert ملف) والملف المفتاحي (cert.key ولصقها في نهج إدارة الشهادات في Intersight.

Test-Laptop$ cat certificate.cert

Test-Laptop$ cat cert.key

تحقق من إنشاء النهج دون أخطاء.

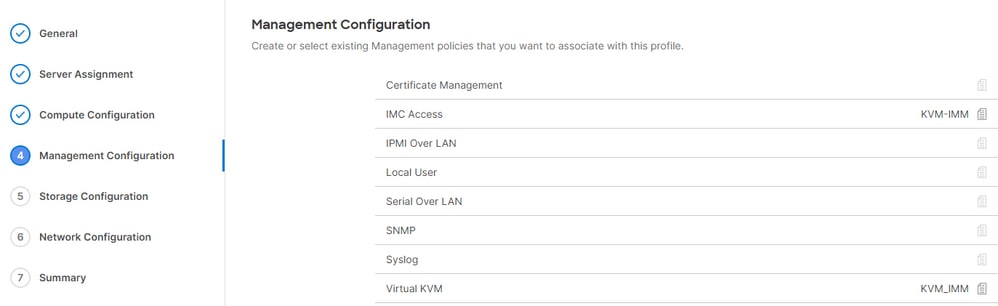

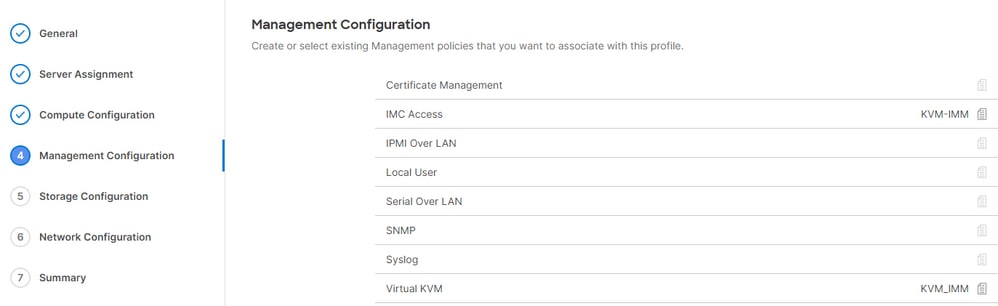

إضافة النهج إلى ملف تعريف الخادم

انتقل إلى Profiles تبويب وتعديل ملف تعريف خادم أو إنشاء ملف تعريف جديد وإرفاق سياسات إضافية إذا لزم الأمر. يقوم هذا المثال بتعديل ملف تعريف خدمة. انقر edit ومتابعة، إرفاق النهج، ونشر ملف تعريف الخادم.

استكشاف الأخطاء وإصلاحها

إذا كنت بحاجة إلى التحقق من المعلومات داخل "شهادة" أو "CSR" أو "مفتاح خاص"، فاستخدم أوامر OpenSSL كما هو مذكور.

للتحقق من تفاصيل CSR:

Test-Laptop$ openssl req -text -noout -verify -in cert.csr

للتحقق من تفاصيل الشهادة:

Test-Laptop$ openssl x509 -in cert.cer -text -noout

التعليقات

التعليقات