تجهيز ملفات .csv (قيمة مفصولة بفاصلة) لاستيراد أجهزة جديدة على FND

خيارات التنزيل

-

ePub (110.4 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند الخطوات اللازمة لإعداد ملف csv لمدير شبكة الحقل (FND). ومن أجل توفير إدارة آمنة للشبكة، لا توفر المؤسسة الوطنية للتنمية المستدامة اكتشاف الأصول وتسجيلها بشكل تلقائي أو ديناميكي. قبل إضافة جهاز جديد إلى نشر FND، يجب إنشاء إدخال قاعدة بيانات فريد له عن طريق إستيراد ملف csv مخصص من خلال واجهة مستخدم الويب (UI).

توفر هذه المقالة قوالب csv. التي يمكن إستخدامها وتخصيصها لإضافة نقاط نهاية جديدة أو موجهات منطقة حقل أو موجهات في الطرف الرئيسي إلى حل موجود. وبالإضافة إلى ذلك، سيتم تحديد كل حقل من حقول قواعد البيانات (قاعدة البيانات) وشرحها للمساعدة في تصميم الأجهزة الجديدة وتنفيذها.

ملاحظة: قبل إستخدام هذا الدليل، يجب أن يكون لديك نظام إدارة الشبكة المتصلة (CG-NMS)/حل FND مكون بالكامل ومثبت.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- يتوفر خادم تطبيق CG-NMS/FND 1.0 أو إصدار أحدث مثبت وقيد التشغيل مع الوصول إلى واجهة مستخدم الويب.

- تم تثبيت خادم وكيل Tunnel Provisioning Server (TPS) وتشغيله.

- تم تثبيت خادم قاعدة بيانات Oracle وتكوينه بشكل صحيح.

- يتم تشغيل setupCgms.sh بنجاح مرة واحدة على الأقل مع db_migrate بنجاح للمرة الأولى.

- لا يزال بإمكانك إستخدام هذا الدليل إذا لم تقم بعد بتثبيت خادم (خوادم) DHCP وتكوينه، ولكن ينصح بشدة بأنه قبل إستخدام هذا المستند، قامت مؤسستك بتخطيط خطط العنونة الخاصة بنظامي الإصدار IPv4 و IPv6 بالكامل لنشرها. ويتضمن ذلك أطوال ونطاقات البادئات لأنفاق IPv4 IPSec، وأنفاق تضمين التوجيه العام (GRE) ل IPv6 وعنونة المكدس المزدوج على عمليات إعادة توجيه موجه الشبكة المتصلة (CGR).

- وينصح بشدة أيضا بشراء موجه طرفي رئيسي واحد على الأقل وموجه ميداني واحد على الأقل ونقطة نهاية/متر واحد على الأقل، أو أنك تخطط لشراء هذا الموجه.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- د.ت. 3٫0٫1-36

- SSM المستندة إلى البرامج (أيضا 3.0.1-36)

- حزمة أدوات CGMS المثبتة في خادم التطبيقات (3.0.1-36)

- جميع خوادم Linux التي تعمل بنظام RHEL الإصدار 6.5

- كافة خوادم Windows التي تعمل بنظام التشغيل Windows Server 2008 R2 Enterprise

- موجه خدمات السحابة (CSR) 1000V من Cisco الذي يعمل على نظام VM كموجه نهائي

- يستخدم CGR-1120/K9 كموجه ميداني (FAR) مع CG-OS 4(3)

تم إستخدام بيئة مختبر FND المتحكم بها أثناء إنشاء هذا المستند. على الرغم من أن عمليات النشر الأخرى ستختلف، إلا أنه يجب عليك الالتزام بجميع المتطلبات الدنيا من أدلة التثبيت.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

.csv مبرد أن يضيف أداة في FND

قاصي

يمكن إستخدام هذا القالب ل FAR الذي تم تقديمه إلى الحل لأول مرة. سيكون هذا موجودا في صفحة الأجهزة > أجهزة الحقل. في صفحة أجهزة الحقل، انقر فوق القائمة المنسدلة إستيراد كميات كبيرة وحدد إضافة أجهزة.

eid,deviceType,tunnelHerEid,certIssuerCommonName,meshPrefixConfig,tunnelSrcInterface1,ipsecTunnelDestAddr1,adminUsername,adminPassword,cgrusername1,cgrpassword1,ip,meshPanidConfig,wifiSsid,dhcpV4TunnelLink,dhcpV6TunnelLink,dhcpV4LoopbackLink,dhcpV6LoopbackLink

معرف العنصر (EID) - هذا معرف فريد يستخدم لتعريف الجهاز في رسائل السجل وكذلك واجهة المستخدم الرسومية (GUI). ولتجنب الارتباك، يوصى بأن تقوم منظمتك بتطوير برنامج للعيد. النظام الموصى به هو إستخدام الرقم التسلسلي لمعرف CGR IDevID باعتباره EID. على هذه الموجهات، سيستخدم الرقم التسلسلي هذه الصيغة: PID+SN. على سبيل المثال: CGR1120/K9+JAFXXXXXX.

deviceType - يستخدم هذا لتحديد النظام الأساسي أو السلسلة للأجهزة. بالنسبة لكل من الطرازين 1120 و 1240، يجب أن تكون قيمة deviceType هي CGR1000.

TunnelHerEid - نظرا لأن القوات الخاصة تسمح باستخدام فتحتي HER في زوج HA أو بشكل مستقل، يتم إستخدام حقل TunnelHerEid لتحديد أنفاق الشبكة الخاصة الظاهرية (VPN) الموجودة على هذا CGR. وهذه القيمة ستكون ببساطة عيد السيدة المناسبة.

certIssuerCommonName - هذا الحقل هو أحد متطلبات النشر من دون لمس (ZTD) وعادة ما يكون هو نفس اسم DNS الخاص بالمرجع المصدق RSA الجذري لديك. إذا لم تكن تعرف الاسم الشائع، فيمكنك العثور عليه وتشغيل الأمر show crypto ca certificates. في السلسلة الخاصة ب LDevID TrustPoint، ترى الاسم الشائع لمصدر الجذر في سطر موضوع "شهادة المرجع المصدق 0". بدلا من ذلك، يمكنك ببساطة الوصول إلى صفحة الشهادات من FND والنظر في شهادة الجذر.

meshPrefixConfig - يتم تخصيص هذه القيمة لواجهة وحدة WPAN النمطية. كل CGEs التي تشكل لغة سياسة توجيه ( RPL) شجرة مع هذا مسحاج تخديد يستلم عنوان IP عبر DHCP (بافتراض تكوين ترحيل DHCP بشكل مناسب) مع هذه القيمة كبادئة شبكة.

TunnelSrcInterface1 - بالنسبة لعمليات النشر التي تستخدم أنفاق IPSec الأساسية والثانوية، تكون هذه القيمة اسم واجهة مصدر النفق لأنفاقك الأساسية (مثل cellular4/1). إذا كان هناك نفق نسخ إحتياطي، فعندئذ ستقوم بتعيين واجهة المصدر عن طريق إضافة قيمة ل tunnelSrcInterface2. إذا كان لديك اتصال WAN واحد فقط، فلن تستخدم إلا الحقل tunnelSrcInterface1.

ipsTunnelDestAddr1 - هذه القيمة هي عنوان وجهة نفق IPv4 لنفق IPSec الأساسي مع واجهة المصدر المعينة إلى tunnelSrcInterface1.

adminUsername - هذا هو اسم المستخدم الذي سيستخدمه FND عند فتح جلسات HTTPS و NetConf إلى FAR. من المطلوب أن يتم منح هذا المستخدم أذونات كاملة من قبل AAA أو تكوينه محليا باستخدام دور مسؤول الشبكة.

adminPassword - كلمة المرور لحساب adminUsername. يمكنك عرض اسم المستخدم هذا في واجهة المستخدم الرسومية (GUI) والانتقال إلى علامة التبويب خصائص التكوين في صفحة الجهاز والنظر إلى "اسم مستخدم المسؤول" في القسم "بيانات اعتماد الموجه". لتجنب الأخطاء، يجب تشفير كلمة المرور هذه أولا باستخدام SIGNATURE_TOOL من حزمة RPM cgms-tools. تقوم هذه الأداة بتشفير أي شيء في النص العادي باستخدام سلسلة الشهادات الموجودة في cgms_keystore. لاستخدام أداة التوقيع، قم بتغيير الدليل إلى /opt/cgms-tools/bin/ على خادم تطبيق FND. بعد ذلك، قم بإنشاء ملف نص عادي جديد .txt يحتوي على adminPassword. بمجرد أن يكون لديك الملف النصي، قم بتشغيل هذا الأمر:

./signature-tool encrypt /opt/cgms/server/cgms/conf/cgms_keystore password-file.txt

انسخ/الصق الإخراج المشفر في حقل adminPassword الخاص بملف csv. من الأفضل أن تقوم بحذف ملف كلمة مرور النص العادي بأمان عندما تنتهي من إستخدام أداة التوقيع.

cgrusername1 - لا يكون حساب المستخدم هذا مطلوبا، ولكن إذا تم تكوين العديد من المستخدمين بأدوار مختلفة على CGR، يمكنك إضافة حساب مستخدم آخر هنا. من المهم معرفة أنه سيتم إستخدام AdminUsername و adminPassword فقط لإدارة الجهاز. في إعداد هذا المختبر، أستخدم نفس بيانات الاعتماد ك adminUsername.

cgrpassword1 - الكلمة ل ال cgrusername1 مستعمل.

ip - هذا هو عنوان IP الخاص بالإدارة الأساسية. عند تنفيذ إختبارات الاتصال أو المسارات من FND، فإنها ستستخدم IP هذا. سيتم إرسال جلسات عمل HTTPS ل Connected Grid Device Manager (CGDM) إلى IP أيضا. في عملية نشر نموذجية، سيكون هذا هو عنوان IP الذي تم تعيينه لواجهة tunnelSrcInterface1.

meshPanidConfig - معرف PAN الذي تم تعيينه لواجهة WPAN الخاصة ب CGR.

WiFiSsid - معرف SSID المكون على واجهة WPAN.

dhcpV4TunnelLink - عنوان IPv4 الذي سيستخدمه FND في طلب الوكيل الخاص به لخادم DHCP. في بيئة المختبر هذه، يكون خادم DHCP هو مسجل شبكة Cisco (CNR) ويتم تكوين تجمع DHCPv4 IPsec لتأجير الشبكات الفرعية /31. إذا كنت تستخدم عنوان IP الأول في شبكة فرعية /31 متوفرة لقيمة DHCPV4TunnelLink الخاصة بك، فعندئذ سيقوم FND تلقائيا بتوفير كلا بروتوكول الإنترنت من الشبكة الفرعية من نقطة إلى نقطة إلى نفق 0 الخاص ب CGR والنفق المقابل له.

DHCPv6TunnelLink - عنوان IPv6 الذي يستخدمه FND في طلب الوكيل الخاص به إلى خادم DHCP لنفق تضمين التوجيه العام IPv6 ( GRE). في بيئة المختبر هذه، يتم تكوين CNR لتأجير العناوين باستخدام بادئات /127. وكما هو الحال مع DHCPv4TunnelLink، سيقوم FND تلقائيا بتوفير IP الثاني من الشبكة الفرعية من نقطة إلى نقطة إلى HER عند تكوين نفق GRE الخاص به.

DHCPv4LoopbackLink - عنوان IPv4 الذي سيستخدمه FND في طلبات الوكيل الخاصة به إلى خادم DHCP عند تكوين واجهة الاسترجاع 0 الخاصة ب CGR. في بيئة المختبر هذه، تم تكوين تجمع DHCP المتوافق على CNR لتأجير /32 شبكة فرعية.

dhcpV6LoopbackLink - عنوان IPv6 الذي سيستخدمه FND في طلبات الوكيل الخاصة به إلى خادم DHCP عند تكوين واجهة الاسترجاع 0 ل CGR. في بيئة المختبر هذه، تم تكوين التجمع المتوافق لتأجير /128 شبكة فرعية.

الموجه الطرفي الرئيسي (HER)

عند إضافة موجه أمامي للمرة الأولى، يمكن إستخدام هذا القالب:

eid,deviceType,name,status,lastHeard,runningFirmwareVersion,ip,netconfUsername,netconfPassword

deviceType - عند تقديم ASR أو CSR، يجب إستخدام قيمة 'ASR1000' في هذا الحقل.

الحالة - قيم الحالة المقبولة غير مسموعة، لأعلى ولأسفل. أستخدم غير مسموع إذا كان إستيراد جديدا.

ليزارد - إذا كان هذا جهازا جديدا، يمكن ترك هذا الحقل فارغا.

runningFirmwareVersion - يمكن ترك هذه القيمة فارغة أيضا ولكن إذا كنت ترغب في إستيراد الإصدار، فاستخدم رقم الإصدار من السطر الأعلى من الإخراج show version. على سبيل المثال، في هذا الإخراج، يجب إستخدام السلسلة '03.16.04b.s':

Router#show version Cisco IOS XE Software, Version 03.16.04b.S - Extended Support Release

NetConfUsername - اسم المستخدم للمستخدم الذي تم تكوينه لتمكين وصول NetConf/SSH الكامل إلى HER.

netconfPassword - كلمة المرور للمستخدم المحدد في حقل netconfUsername.

نقطة نهاية الشبكة المتصلة (CGE)

لإضافة نقطة نهاية شبكة جديدة إلى قاعدة البيانات أمر في غاية البساطة. يمكن إستخدام هذا القالب:

EID,deviceType,lat,lng

DeviceType - في بيئة المختبر هذه، تم إستخدام 'cgmesh' لإضافة مقياس ذكي ك CGE.

LAT - الإحداثي الخاص بنظام تحديد المواقع العالمي (GPS) حيث سيتم تثبيت جهاز CGE.

LNG - خط طول GPS.

الأمثلة

إضافة كبيرة:

eid,deviceType,tunnelHerEid,certIssuerCommonName,meshPrefixConfig,tunnelSrcInterface1,ipsecTunnelDestAddr1,

adminUsername,adminPassword,cgrusername1,cgrpassword1,ip,meshPanidConfig,wifiSsid,dhcpV4TunnelLink,

dhcpV6TunnelLink,dhcpV4LoopbackLink,dhcpV6LoopbackLink CGR1120/K9+JAF########,cgr1000,ASR1006-X+JAB#########,root-ca-common-name,2001:db8::/32,cellular3/1,

192.0.2.1,Administrator,ajfiea30agbzhjelleabbjk3900=aazbzhje8903saadaio0eahgl,Administrator,

ajfiea30agbzhjelleabbjk3900=aazbzhje8903saadaio0eahgl,198.51.100.1,5,meshssid,203.0.113.1,2001:db8::1,

209.165.200.225,2001:db8::90FE

اضافتها:

eid,deviceType,name,status,lastHeard,runningFirmwareVersion,ip,netconfUsername,netconfPassword ASR1006-X+JAB#########,CSR1000V+JAB########,asr1000,CSR1000V+JAB########,unheard,,,192.0.2.1,

Administrator,ofhel35s804502gagh=

إضافة CGE:

EID,deviceType,lat,lng ##############,cgmesh,64.434562,-102.750984

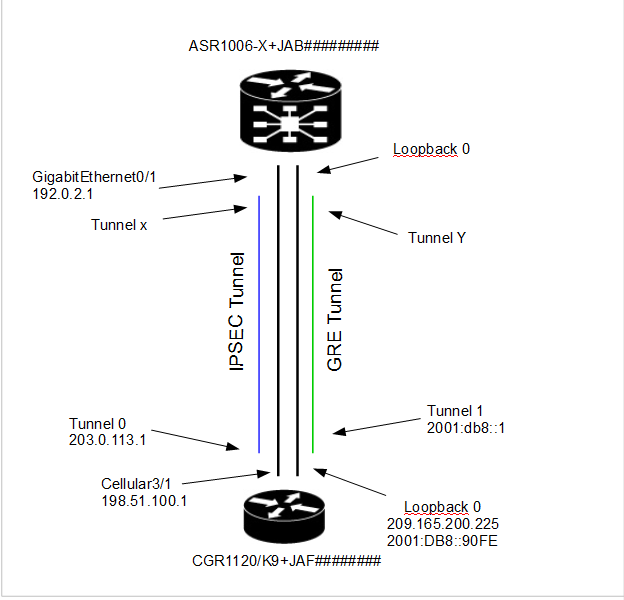

الرسم التخطيطي للشبكة

ملاحظة: تعمل ميزة إمداد النفق بشكل مختلف استنادا إلى ما إذا كان أحد المسافات البعيدة يشغل نظام التشغيل CG-OS أو IOS. CG-OS: سيتم تكوين واجهة نفق IPSec جديدة على كل من FAR و HER. يرسل الصندوق طلب وكيل إلى خادم DHCP ل 2 IPs لكل نفق وسيشكل IP الثاني تلقائيا على واجهة النفق المطابقة. IOS: ستستخدم HER قالب Flex-VPN الذي يستخدم نفق IPsec من نقطة إلى عدة نقاط. مع هذا التكوين، فقط FARs يستلم قارن نفق جديد.

في مخطط المخطط الهيكلي هذا، يشير "النفق x" إلى واجهة نفق IPSec النسبية على HER بينما يماثل "النفق Y" نفق GRE المشيد خارج واجهة الاسترجاع على HER. علاوة على ذلك، تتطابق بروتوكولات IP والواجهات في المخطط بشكل مباشر مع أمثلة التكوين في قوالب .csv.

تمت المساهمة بواسطة مهندسو Cisco

- Ryan BowmanCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات