المقدمة

يوضح هذا المستند كيفية التحقق من سلامة Cisco Prime Access Registrar (CPAR) قبل تنفيذ نافذة الصيانة وبعدها.

ينطبق هذا الإجراء على بيئة OpenStack باستخدام إصدار NewTon حيث لا يقوم ESC بإدارة CPAR ويتم تثبيته مباشرة على VM الذي تم نشره على OpenStack.

معلومات أساسية

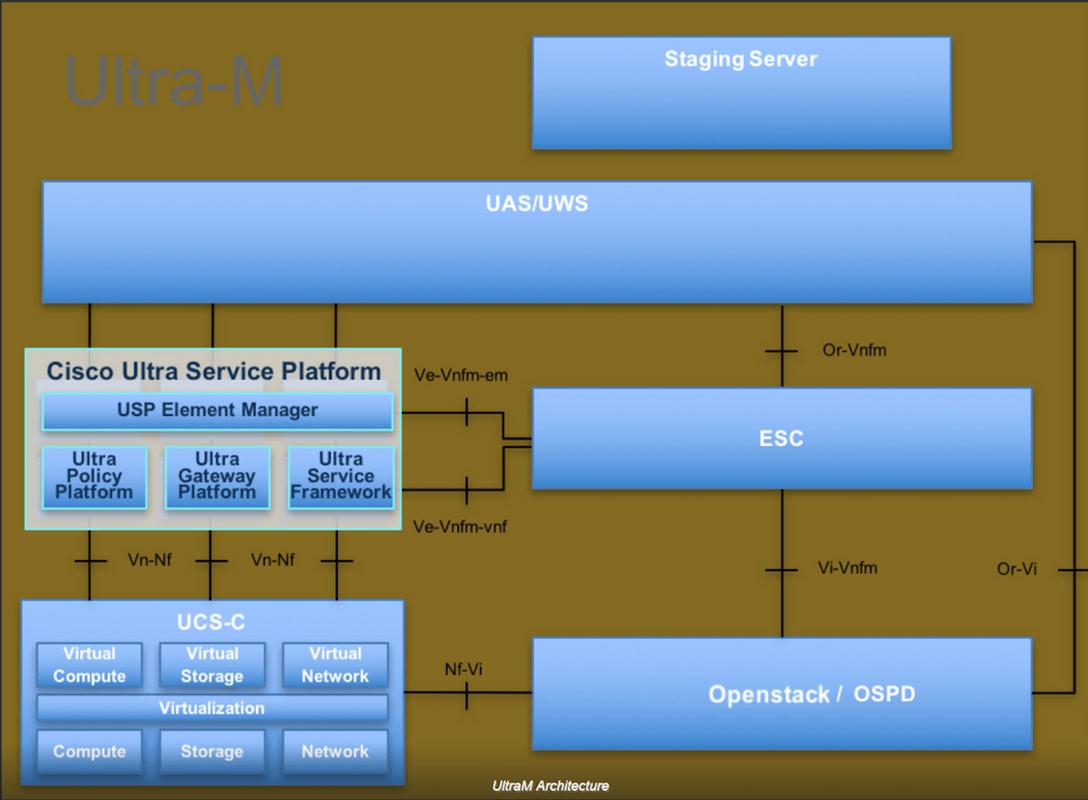

Ultra-M هو حل أساسي لحزم الأجهزة المحمولة تم تجميعه في حزم مسبقا والتحقق من صحته افتراضيا تم تصميمه من أجل تبسيط نشر شبكات VNF. OpenStack هو مدير البنية الأساسية الظاهرية (VIM) ل Ultra-M ويتكون من أنواع العقد التالية:

- حوسبة

- قرص تخزين الكائنات - الحوسبة (OSD - الحوسبة)

- ضابط

- النظام الأساسي OpenStack - المدير (OSPD)

تظهر هذه الصورة البنية عالية المستوى للطراز Ultra-M والمكونات المعنية:

مخصص هذا المستند لأفراد Cisco المطلعين على نظام Cisco Ultra-M الأساسي ويفصل الخطوات المطلوبة لتنفيذها في نظام التشغيل OpenStack و Redhat.

ملاحظة: يتم وضع إصدار Ultra M 5.1.x في الاعتبار من أجل تحديد الإجراءات الواردة في هذا المستند.

تأثير الشبكة

لا يوجد أي مقاطعة أو تداخل مع خدمات الشبكة أو حماية مستوى التحكم (CPAR).

إنذار

ولا يؤدي هذا الإجراء إلى إطلاق أي إنذارات.

فحص الصحة

قم بالاتصال بالخادم من خلال بروتوكول Secure Shell (SSH).

قم بتشغيل كل هذه الخطوات قبل النشاط وبعده.

الخطوة 1. قم بتنفيذ الأمر /opt/ciscoAr/bin/arstatus على مستوى نظام التشغيل.

[root@aaa04 ~]# /opt/CSCOar/bin/arstatus

Cisco Prime AR RADIUS server running (pid: 24834)

Cisco Prime AR Server Agent running (pid: 24821)

Cisco Prime AR MCD lock manager running (pid: 24824)

Cisco Prime AR MCD server running (pid: 24833)

Cisco Prime AR GUI running (pid: 24836)

SNMP Master Agent running (pid: 24835)

[root@wscaaa04 ~]#

الخطوة 2. قم بتنفيذ الأمر /opt/ciscoAr/bin/regcmd على مستوى نظام التشغيل وأدخل بيانات اعتماد المسؤول. تحقق من أن حماية CPAr هي 10 من 10 وواجهة سطر الأوامر (CLI) الخاصة بحماية مستوى التحكم (CPAR) للخروج.

[root@aaa02 logs]# /opt/CSCOar/bin/aregcmd

Cisco Prime Access Registrar 7.3.0.1 Configuration Utility

Copyright (C) 1995-2017 by Cisco Systems, Inc. All rights reserved.

Cluster:

User: admin

Passphrase:

Logging in to localhost

[ //localhost ]

LicenseInfo = PAR-NG-TPS 7.2(100TPS:)

PAR-ADD-TPS 7.2(2000TPS:)

PAR-RDDR-TRX 7.2()

PAR-HSS 7.2()

Radius/

Administrators/

Server 'Radius' is Running, its health is 10 out of 10

--> exit

الخطوة 3. تنفيذ الأمر netstat | قطر GREP والتحقق من إنشاء جميع إتصالات DRA.

الناتج المذكور أدناه هو لبيئة يتوقع فيها روابط القطر. إذا تم عرض عدد أقل من الارتباطات، فإن ذلك يمثل انفصالا عن DRA الذي يحتاج إلى التحليل.

[root@aa02 logs]# netstat | grep diameter

tcp 0 0 aaa02.aaa.epc.:77 mp1.dra01.d:diameter ESTABLISHED

tcp 0 0 aaa02.aaa.epc.:36 tsa6.dra01:diameter ESTABLISHED

tcp 0 0 aaa02.aaa.epc.:47 mp2.dra01.d:diameter ESTABLISHED

tcp 0 0 aaa02.aaa.epc.:07 tsa5.dra01:diameter ESTABLISHED

tcp 0 0 aaa02.aaa.epc.:08 np2.dra01.d:diameter ESTABLISHED

الخطوة 4. تحقق من أن سجل TPS يظهر الطلبات التي تتم معالجتها بواسطة CPAR. القيم المبرزة بالخط العريض تمثل TPS وتلك هي التي يجب أن نوليها اهتماما.

يجب ألا تتجاوز قيمة TPS 1500.

[root@aaa04 ~]# tail -f /opt/CSCOar/logs/tps-11-21-2017.csv

11-21-2017,23:57:35,263,0

11-21-2017,23:57:50,237,0

11-21-2017,23:58:05,237,0

11-21-2017,23:58:20,257,0

11-21-2017,23:58:35,254,0

11-21-2017,23:58:50,248,0

11-21-2017,23:59:05,272,0

11-21-2017,23:59:20,243,0

11-21-2017,23:59:35,244,0

11-21-2017,23:59:50,233,0

الخطوة 5. ابحث عن أي رسائل خطأ أو تنبيه في name_radius_1_log.

[root@aaa02 logs]# grep -E "error|alarm" name_radius_1_log

الخطوة 6. هذا هو الأمر للتحقق من مقدار الذاكرة الذي تستخدمه عملية حماية مستوى التحكم (CPAR).

top | grep radius

[root@aaa02 ~]# top | grep radius

27008 root 20 0 20.228g 2.413g 11408 S 128.3 7.7 1165:41 radius

يجب أن تكون القيمة المميزة هذه أقل من: 7 جيجابايت، وهو الحد الأقصى المسموح به على مستوى التطبيق.

الخطوة 7. هذا هو الأمر للتحقق من إستخدام القرص:

df -h

[root@aaa02 ~]# df -h

Filesystem Size Used Avail Use% Mounted on

/dev/mapper/vg_arucsvm51-lv_root 26G 21G 4.1G 84% /

tmpfs 1.9G 268K 1.9G 1% /dev/shm

/dev/sda1 485M 37M 424M 8% /boot

/dev/mapper/vg_arucsvm51-lv_home 23G 4.3G 17G 21% /home

يجب أن تكون هذه القيمة الإجمالية أقل من: 80٪، إذا كان أكثر من 80٪ يقومون بتحديد الملفات غير الضرورية وتنظيفها.

الخطوة 8. تحقق من عدم إنشاء ملف أساسي.

يتم إنشاء الملف الأساسي في حالة تعطل التطبيق عندما تكون حماية مستوى التحكم (CPAR) غير قادرة على معالجة إستثناء ويتم إنشاؤه في هذين الموقعين.

[root@aaa02 ~]# cd /cisco-ar/

[root@aaa02 ~]# cd /cisco-ar/bin

يجب ألا تكون هناك أي ملفات أساسية موجودة في الموقعين السابقين، إذا تم العثور عليها، فعليك رفع حالة Cisco TAC لتحديد السبب الرئيسي لهذا الاستثناء وإرفاق الملفات الأساسية لتصحيح الأخطاء.