المقدمة

يوضح هذا المستند كيفية تكوين النسخ المتماثل في HyperFlex.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- مدير نظام الحوسبة الموحدة (UCSM)

- HyperFlex

- vCenter

- الشبكات

- DNS

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- محول HyperFlex Connect 5.0.2d

- مجموعة HyperFlex الممتدة

- مجموعة HyperFlex القياسية

- UCSM 4.2(1l)

- vCenter 7.0 U3

ملاحظة: من أجل حماية البيانات، يلزم توفر نفس إصدار نظام HyperFlex Data Platform في كلتا المجموعتين، يمكن أن يختلف نظام المجموعة من حيث الحجم والنوع.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

توفر لك خدمة HyperFlex Data Protection خطة لاسترداد البيانات بعد الكوارث. وهو يتيح لك إمكانية الحصول على لقطات تلقائية يتم نسخها إلى نظام المجموعة البعيدة. يتم إرسال اللقطات الخاصة بالأجهزة الافتراضية المحمية إلى نظام المجموعة عن بعد وفقا للتردد المكون في نظام المجموعة. ومع ذلك، لم يبق إلا مؤخرا صورة على مجموعة الوجهة.

معلومات أساسية إضافية

- من أفضل الممارسات عند تكوين نطاق IP، تخصيص المزيد من عناوين IP مقارنة بالعقد الموجودة في نظام المجموعة في حالة التخطيط للتوسعة في المستقبل.

- يجب أن تكون وحدة الحد الأقصى للنقل (MTU) هي نفسها في كلا الغرضين.

- يجب أن تستخدم شبكة النسخ المتماثل شبكة IP الفرعية نفسها في كلا المجموعتين على طول شبكة VLAN نفسها.

الإجراء

الخطوة 1. سجل الدخول إلى نظام HyperFlex وانتقل إلى خيار النسخ المتماثل في جزء الإجراءات الأيسر:

خيار النسخ المتماثل

خيار النسخ المتماثل

الخطوة 2. انقر فوق خيار تكوين الشبكة، وقم بتعبئة المعلومات لكل حقل من الحقول وانقر فوق التالي:

تكوين شبكة النسخ المتماثل

تكوين شبكة النسخ المتماثل

الخطوة 3. قم بتعيين معلومات IP لشبكة النسخ المتماثل، وإضافة الشبكة الفرعية والبوابة ونطاق IP. بمجرد تعيين نطاق IP، انقر فوق إضافة نطاق IP، ثم انقر فوق تكوين.

تكوين شبكة النسخ المتماثل

تكوين شبكة النسخ المتماثل

الخطوة 4. يتم التحقق من صحة التكوين وتطبيقه، بمجرد اكتماله، انقر فوق إغلاق:

تكوين شبكة DR

تكوين شبكة DR

الخطوة 5. قم بتكوين الشبكة في المجموعة الأخرى. على سبيل المثال، المجموعة الثانية ممتدة، وبالتالي يلزم توفر بيانات اعتماد UCSM. قم بتعبئة المعلومات كما هي قابلة للتطبيق وانقر فوق التالي:

تكوين شبكة المجموعة الثانية

تكوين شبكة المجموعة الثانية

الخطوة 6. قم بتعيين معلومات IP لشبكة النسخ المتماثل على المجموعة الثانية، مع إضافة نفس الشبكة الفرعية والبوابة ونطاق IP. بمجرد تعيين نطاق IP، انقر على إضافة نطاق IP، ثم انقر على تكوين:

تكوين نظام المجموعة الثانية للشبكة

تكوين نظام المجموعة الثانية للشبكة

الخطوة 7. ما إن يتم التشكيل التشكيل ظهرت حالة نجاح، بعد ذلك طقطقت ختام:

المجموعة الثانية لتكوين الشبكة DR

المجموعة الثانية لتكوين الشبكة DR

ملاحظة: بمجرد تكوين الشبكة، من أفضل الممارسات إجراء إختبار شبكة بين المجموعتين للتأكد من قدرتهما على الوصول إلى بعضهما البعض. أستخدم إختبار الاتصال لاختبار إمكانية الوصول إلى IPs بين واجهات ETH2.

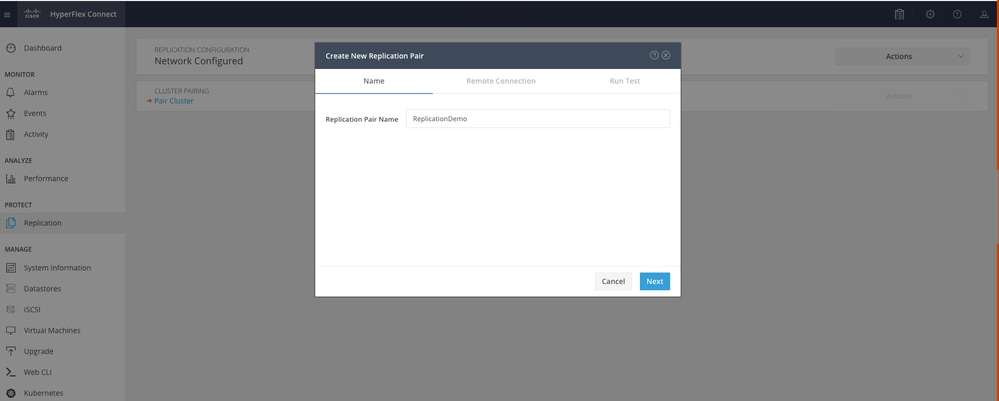

الخطوة 7. إنشاء زوج النسخ المتماثل، انقر فوق النسخ المتماثل وانقر فوق نظام المجموعة الخاص بالزوج في خيار إزدواج المجموعات. قم بتعيين اسم لاسم زوج النسخ المتماثل وانقر فوق التالي:

زوج النسخ المتماثل

زوج النسخ المتماثل

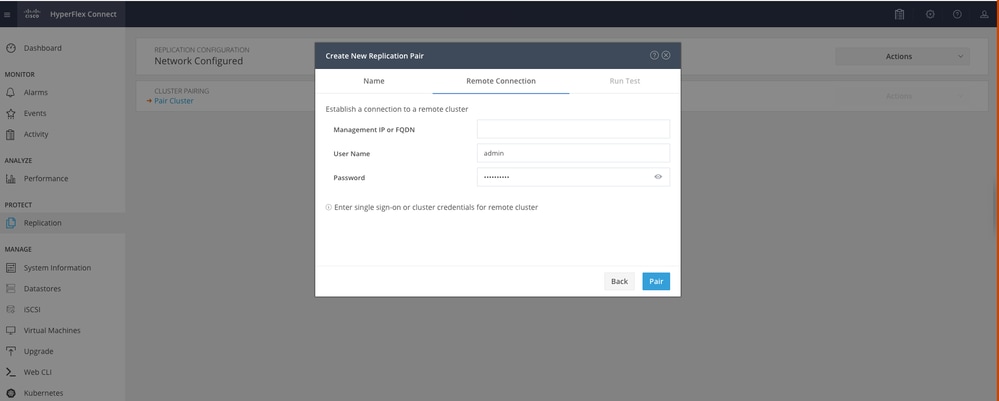

الخطوة 8. قم بتوفير IP لإدارة نظام المجموعة أو FQDN ليصبح نظام المجموعة زوج النسخ المتماثل ثم انقر فوق زوج:

تجمع التزاوج

تجمع التزاوج

m

الخطوة 8. بمجرد أن يتم إقران المجموعات، يتم تعيين كل شيء لبدء تعيين datastore بين المجموعتين، داخل نفس صفحة النسخ المتماثل. يظهر خيار خريطة بيانات ، انقر عليه:

مخطط البيانات

مخطط البيانات

الخطوة 9. في الإطار المنبثق، يظهر تخطيط DataStore، ليظهر مخططات البيانات المتاحة في المجموعة على اليسار، وقائمة منسدلة مع مخططات البيانات المتاحة في المجموعة المقترنة حيث تتم محاولة حماية الأجهزة الافتراضية:

تخطيط مخططات البيانات

تخطيط مخططات البيانات

ملاحظة: يمكن تنفيذ تخطيط مخططات البيانات من كلا الموقعين إلى بعضهما البعض، على سبيل المثال، يمكن ل Cluster1 تخطيط مخططات البيانات إلى المجموعة 2 و Cluster2 تعيين مخططات البيانات إلى المجموعة 1 دون أي تكوين إضافي.

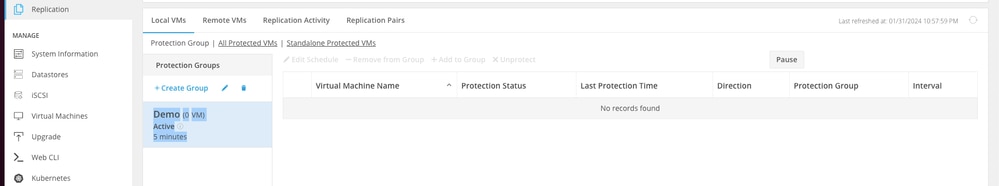

الخطوة 10. بمجرد تعيين مخططات البيانات، قم بتعريف مجموعة الحماية وحدد اسما وحدد فترة زمنية لحماية الأجهزة الظاهرية التي سيتم ربطها به. أخيرا، حدد الوقت الذي تبدأ فيه مجموعة الحماية، ثم انقر فوق إنشاء مجموعة حماية.

إنشاء مجموعة الحماية

إنشاء مجموعة الحماية

إعتبارات مجموعات الحماية

- تحدد مجموعة الحماية كيفية تصرف حماية البيانات.

- وهو يتيح لك تحديد التردد لحماية الجهاز الظاهري.

- يمكن أن تستغرق من 5 دقائق إلى 24 ساعة، أيضا وقت بدء الحماية.

- ويمكن ان يكون له وقت فوري أو محدد.

- يمكن تمكين أدوات VMware لتهدئة الجهاز الظاهري.

تظهر رسالة نجاح تشير إلى أن مجموعة الحماية تم إنشاؤها وتظهر في منطقة مجموعة الحماية:

إنشاء مجموعة حماية

إنشاء مجموعة حماية

الخطوة 11. مع إنشاء مجموعة الحماية، فإن الخطوة الأخيرة هي تخصيصها للأجهزة الافتراضية المطلوب حمايتها. انتقل إلى علامة التبويب الأجهزة الافتراضية، وحدد الجهاز الظاهري المراد حمايته، ثم انقر فوق حماية:

حماية الجهاز الظاهري

حماية الجهاز الظاهري

يظهر إطار منبثق لإرفاق مجموعة الحماية التي تم إنشاؤها، وتحديدها، وانقر فوق حماية الجهاز الظاهري:

تحديد مجموعة الحماية

تحديد مجموعة الحماية

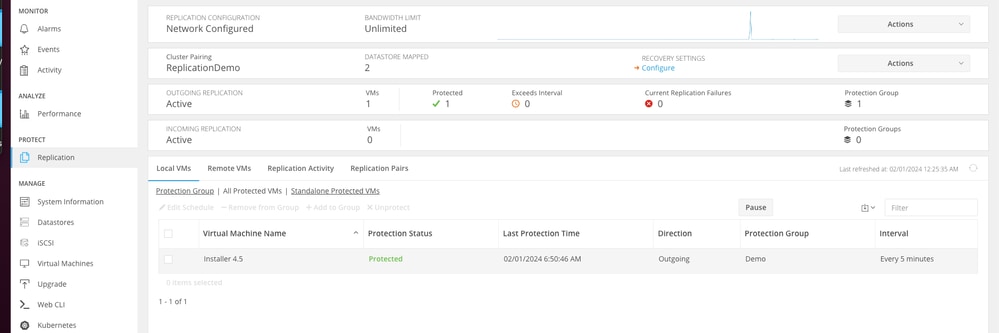

وبمجرد حمايتها، تظهر الأجهزة الافتراضية كأجهزة محمية لمجموعة الحماية.

حماية الأجهزة الافتراضية

حماية الأجهزة الافتراضية

ملاحظة: تأكد من أن VM المحمي ينتمي إلى مكدس بيانات يتم تعيينه، وإلا فإن الحماية ستفشل.

استكشاف الأخطاء وإصلاحها

التحقق من تكوين حماية الأجهزة الافتراضية (VM)

إنها أفضل ممارسة لمراقبة حماية الأجهزة الافتراضية (VM) بموجب علامة التبويب نسخ متماثل:

مراقبة الأجهزة الافتراضية المحمية

مراقبة الأجهزة الافتراضية المحمية

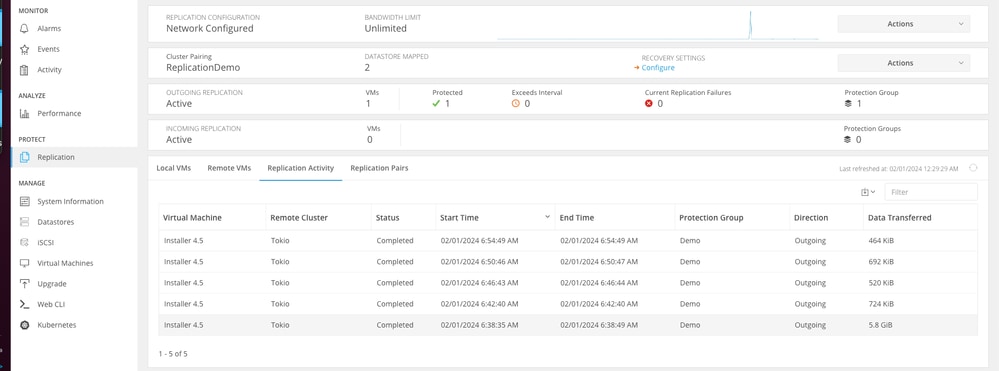

مراقبة أنشطة النسخ المتماثل

يمكن مراقبة أنشطة النسخ المتماثل بالنقر فوق علامة التبويب نشاط النسخ المتماثل:

أنشطة النسخ المتماثل

أنشطة النسخ المتماثل

المشكلات الشائعة

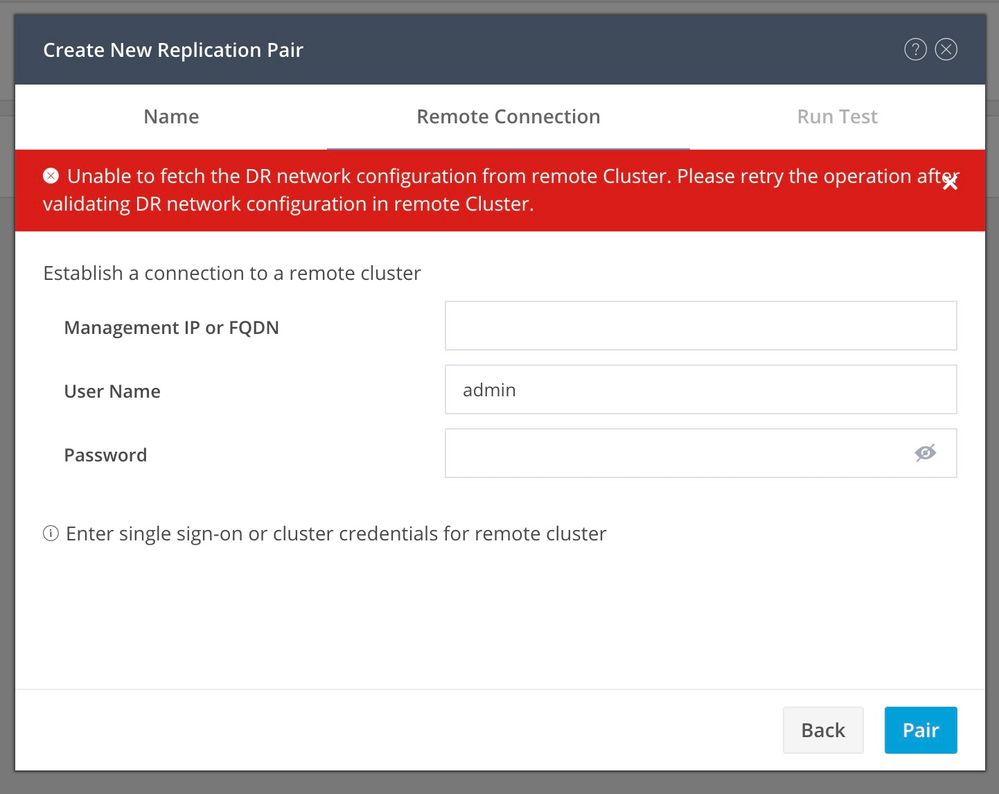

مشكلات الأزواج

قد تظهر مشكلات التزاوج:

مشاكل التزاوج

مشاكل التزاوج

- تأكد من تكوين شبكة النسخ المتماثل في كلتا المجموعتين.

- تأكد من إمكانية الوصول إلى عناقيد البيانات من بعضها البعض.

مشكلات الاتصال

- تأكد من وجود ETH2. أستخدم الأمر ifconfig على كل جهاز من الأجهزة الظاهرية لوحدة التحكم في التخزين لتأكيد تكوين ETH2 بشكل صحيح عليها.

- أستخدم إختبار الاتصال لاختبار الاتصال بين واجهات ETH2.

- تأكد من تطابق شبكة VLAN الخاصة بالنسخ المتماثل في كلا المجموعتين.

- ضمنت النسخ المتماثل VLAN يكون شكلت بشكل صحيح في كل المسارات بين المجموعات.

إختبار بينغ

إختبار بينغ

قضايا الحماية

قضايا الحماية

قضايا الحماية

- تأكد من أن VM المراد حمايته ينتمي إلى مكدس بيانات معين.

- تأكد من تعيين مخططات البيانات بشكل صحيح.

ملاحظة: تتطلب بعض الإصلاحات تدخل مركز المساعدة التقنية (TAC). افتح حالة باستخدام TAC، إذا لزم الأمر.

معلومات ذات صلة