تكوين تصفية URL والتحقق من صحتها

خيارات التنزيل

-

ePub (2.3 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا وثيقة كيف أن يشكل ودققت url ييصفي على cisco IOS-XE® مسحاج تخديد يستعمل cisco مادة حفازة مدير gui.

المتطلبات الأساسية

قم بتحميل الصورة الظاهرية لبرنامج UTD المتوافقة مع رمز Cisco IOS-XE الحالي في vManage. الرجاء التحقق من قسم المعلومات التي تم إصدارها للحصول على تعليمات حول كيفية تثبيت الصورة الظاهرية لأمان UTD على موجهات cEdge.

يجب أن يكون موجه Cisco Edge في وضع vManaged مع إرفاق القالب مسبقا.

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- تتم إضافة تغشية SD-WAN من Cisco إلى التكوين الأولي.

- url ييصفي تشكيل cisco مادة حفازة مدير gui.

المكونات المستخدمة

يستند هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco Catalyst SD-WAN Manager، الإصدار 20.14.1.

- وحدة التحكم Cisco Catalyst SD-WAN، الإصدار 20.14.1.

- موجه Cisco Edge، الإصدار 17.14.1.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

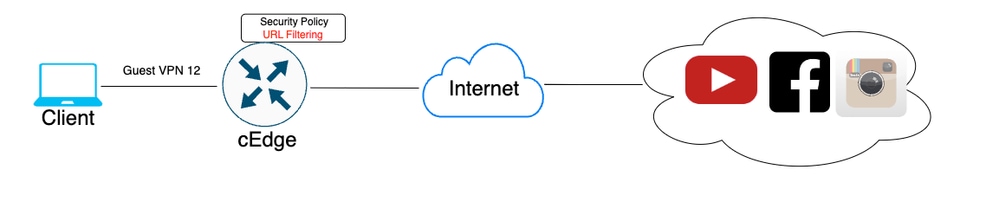

الرسم التخطيطي للشبكة

تكوين مكونات لنهج تصفية URL

توضح هذه المقالة كيفية تكوين تصفية URL لحظر/السماح لحركة مرور HTTPS معينة للعملاء استنادا إلى الفئة أو السمعة أو حسب قوائم حظر/السماح بالمجال نظرا لمتطلبات المثال التالية:

- حظر طلبات HTTPS هذه من العملاء على فئات ويب VPN للضيف:

- الألعاب

- مقامرة

- قرصنة

- مخدرات غير قانونية

- يجب حظر أي طلب عنوان URL ل HTTPS إلى مواقع الويب من العميل الموجود على شبكة VPN الضيفة التي تحتوي على سمعة ويب أقل من 60 ويساوي 60.

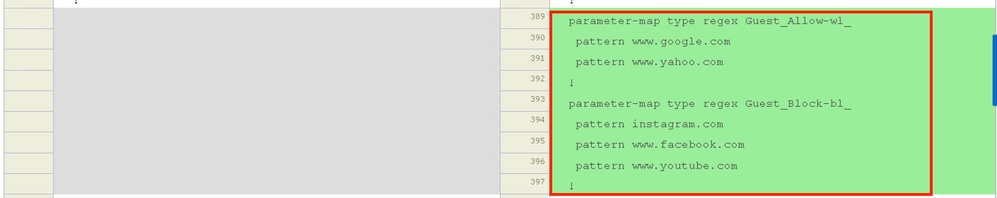

- تحظر طلبات HTTP (آت) إلى مواقع الويب الواردة من العملاء على الشبكة الخاصة الظاهرية (VPN) المضيفة تطبيقات Facebook و Instagram و YouTube، بينما تسمح بالوصول إلى موقعي الويب google.com و yahoo.com.

لتكوين تصفية URL:

إنشاء قوائم URL للاهتمام

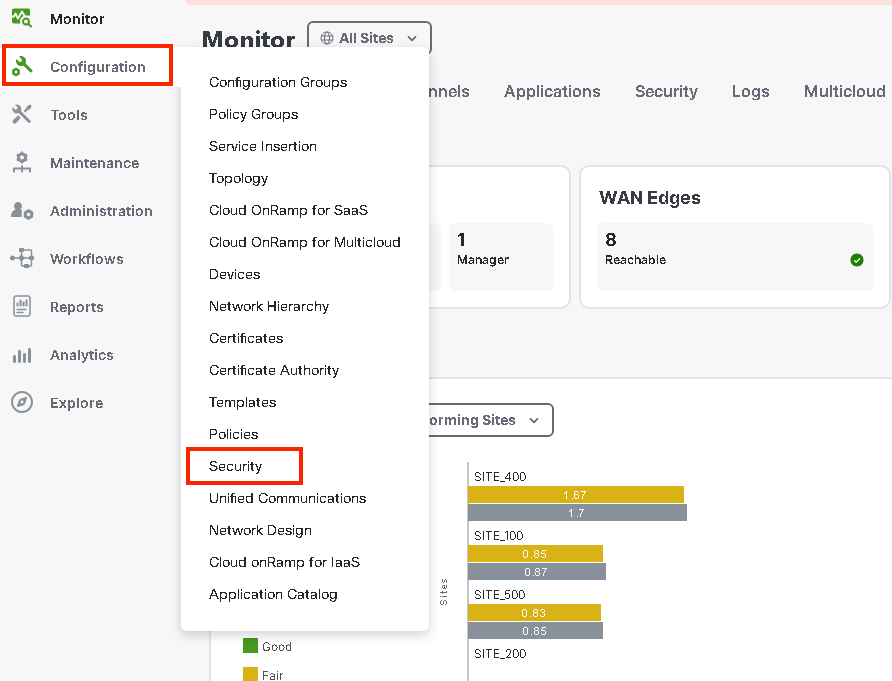

- في قائمة Cisco SD-WAN Manager، انتقل إلى التكوين > علامة التبويب الأمان في اللوحة الجانبية اليسرى.

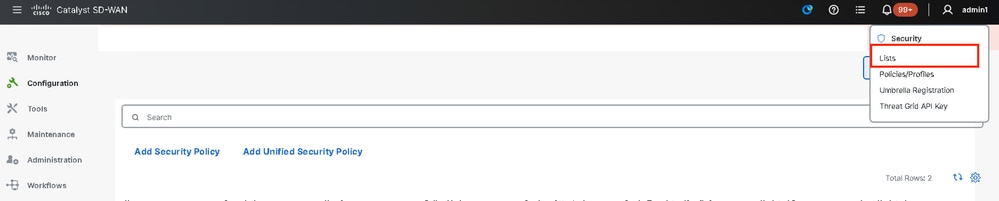

لإنشاء أو إدارة قائمة عنوان URL ل AllowList أو قائمة عنوان URL ل BlockList، حدد قوائم من القائمة المنسدلة الخيارات المخصصة في أعلى يمين الصفحة.

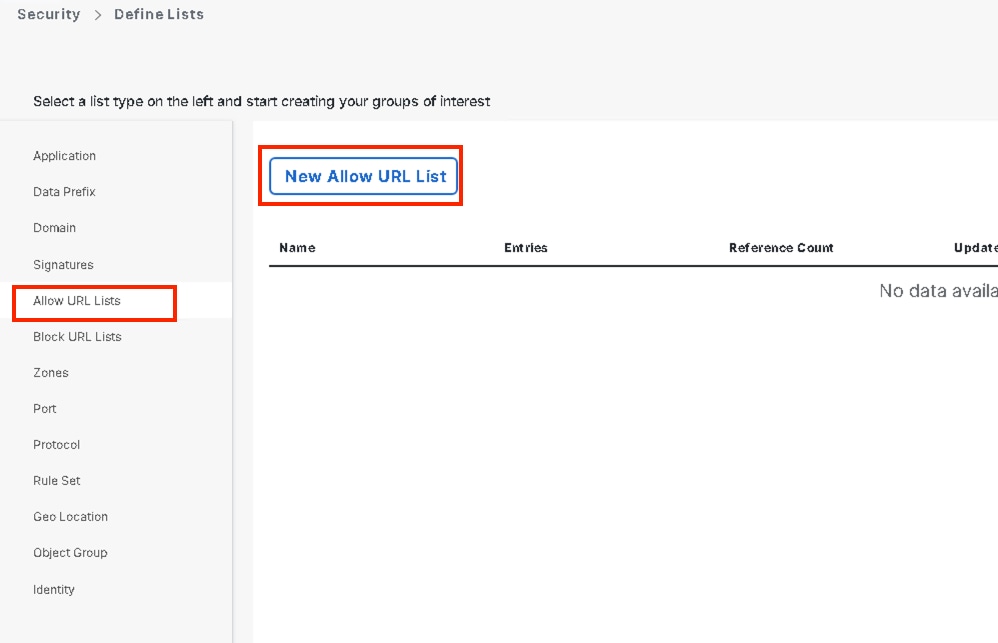

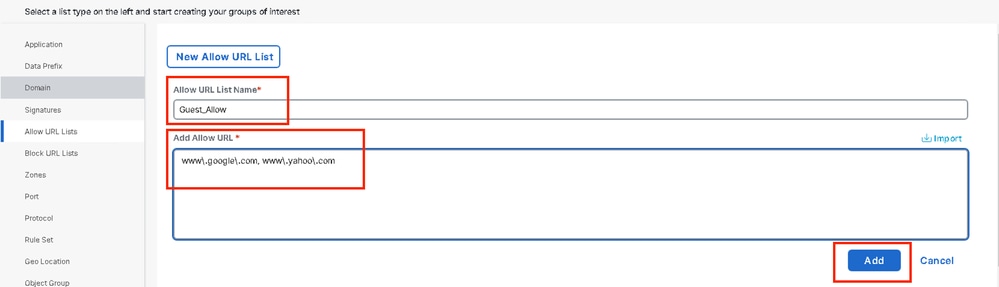

انقر فوق قوائم السماح بعناوين URL من الجزء الأيسر وقم بإنشاء قائمة جديدة لعناوين URL السماح.

- في حقل اسم قائمة عنوان الربط، أدخل اسم قائمة يتكون من حتى 32 حرفا (حروف وأرقام وواصلات وتسطير سفلي فقط).

- في حقل عنوان الربط، أدخل عناوين الربط لتضمينها في القائمة، مفصولة بفاصلة. يمكنك أيضا إستخدام الزر إستيراد لإضافة قوائم من موقع تخزين يمكن الوصول إليه.

- انقر فوق إضافة عند الانتهاء.

ملاحظة: يمكنك التفكير في إستخدام نمط regex لاسم المجال في قوائم السماح والحظر

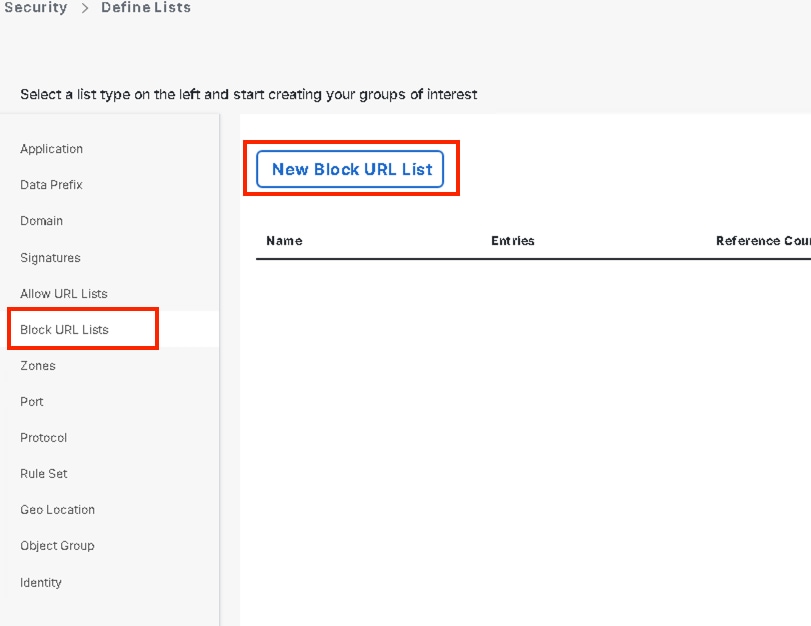

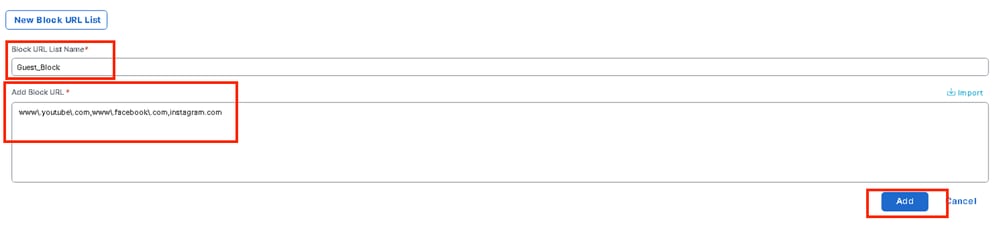

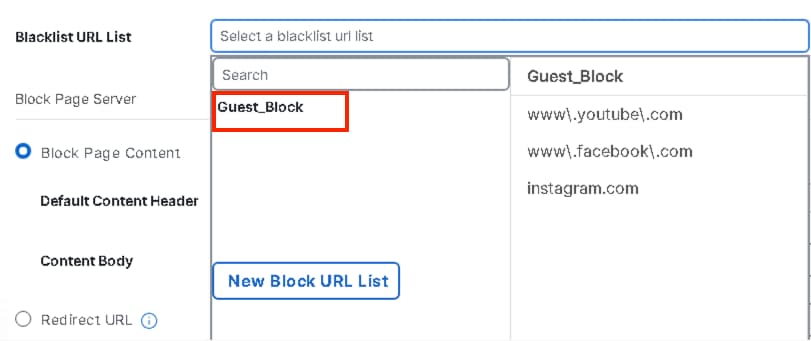

انقر فوق حظر قوائم URL من الجزء الأيسر وقم بإنشاء قائمة URL حظر جديدة.

- في حقل اسم قائمة عنوان الربط، أدخل اسم قائمة يتكون من حتى 32 حرفا (حروف وأرقام وواصلات وعلامات تسطير سفلي فقط)

- في حقل عنوان الربط، أدخل عناوين الربط لتضمينها في القائمة، مفصولة بفاصلة. يمكنك أيضا إستخدام الزر إستيراد لإضافة قوائم من موقع تخزين يمكن الوصول إليه.

- انقر فوق إضافة عند الانتهاء.

إنشاء سياسة أمان

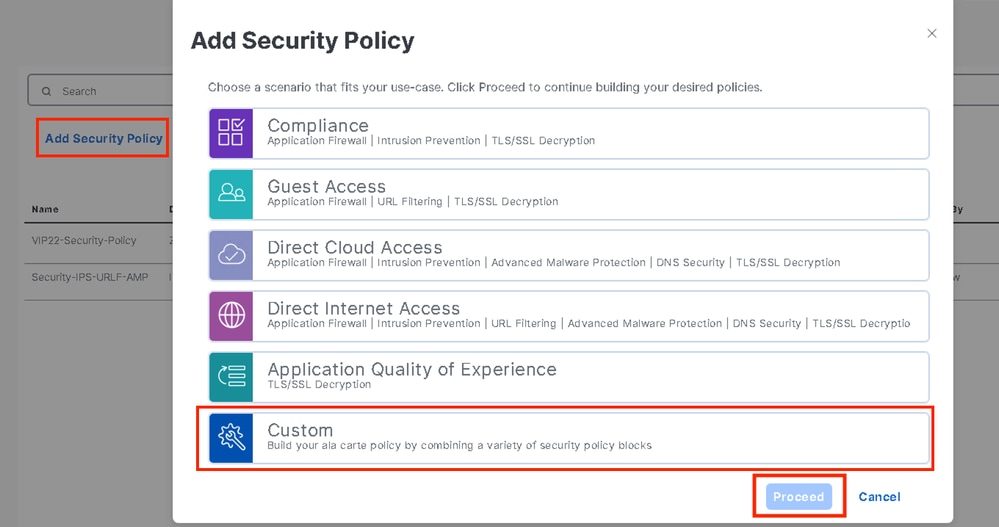

2. في قائمة إدارة Cisco SD-WAN، انتقل إلى تكوين > أمان انقر فوق إضافة سياسة أمان جديدة. يتم فتح معالج "إضافة نهج أمان" ويتم عرض سيناريوهات مختلفة لحالة إستخدام أو إستخدام النهج الموجود من القائمة. حدد مخصص، انقر متابعة لإضافة نهج تصفية URL في المعالج.

ملاحظة: في إضافة نهج أمان، أختر سيناريو يدعم تصفية URL (وصول الضيف أو الوصول المباشر إلى الإنترنت أو المخصص).

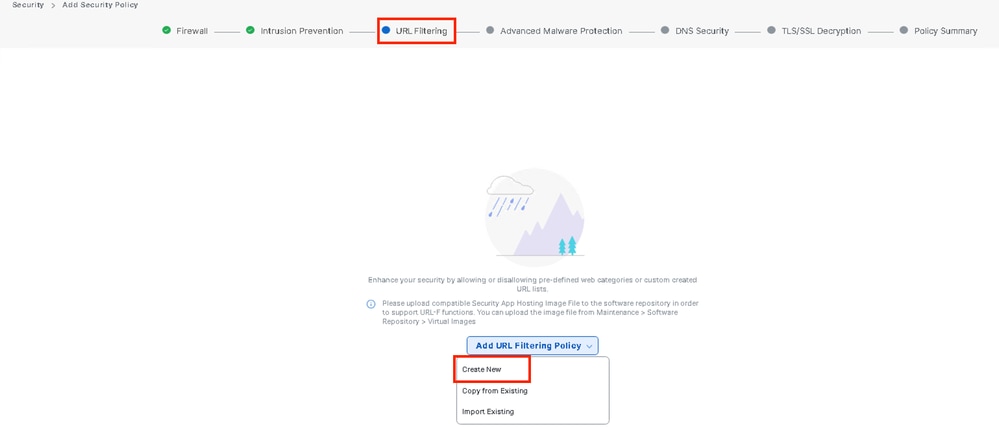

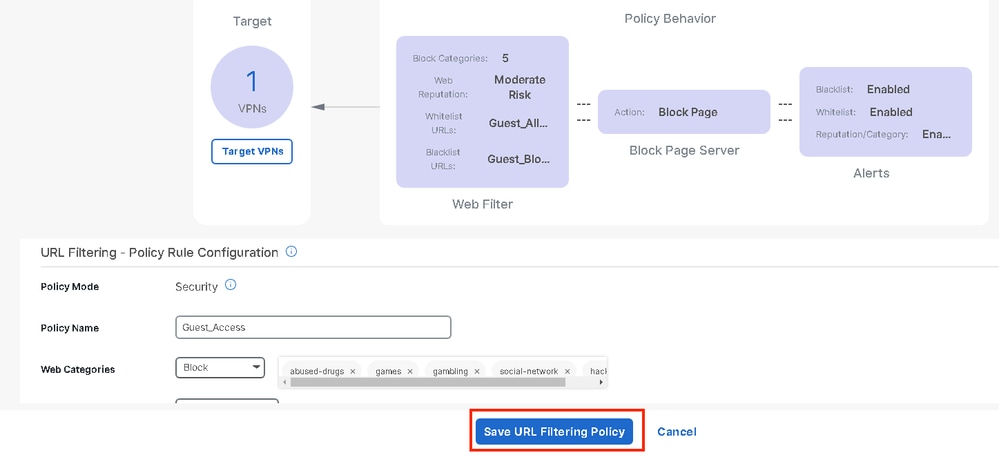

في معالج "إضافة نهج أمان"، انقر فوق التالي حتى يتم عرض نافذة تصفية URL. الآن قم بإنشاء سياسة تصفية URL بالانتقال إلى تصفية URL > إضافة سياسة تصفية URL > إنشاء جديد. انقر فوق التالي

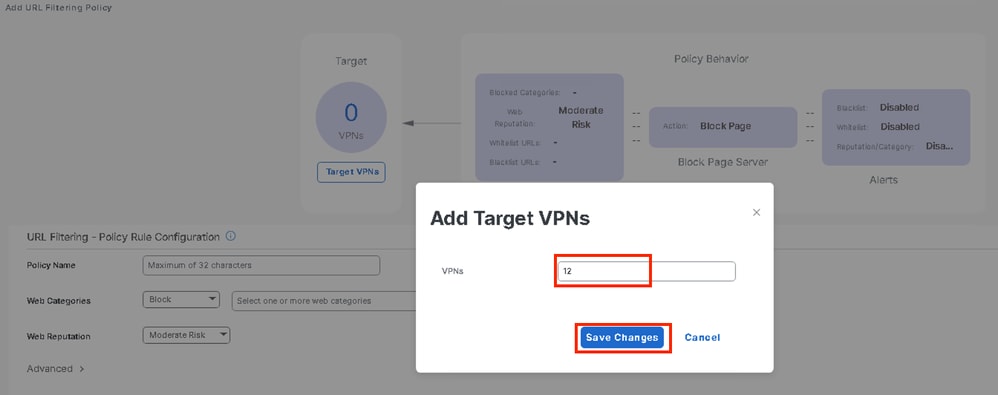

انقر فوق شبكات VPN الهدف لإضافة العدد المطلوب من شبكات VPN في معالج إضافة شبكات VPN الهدف.

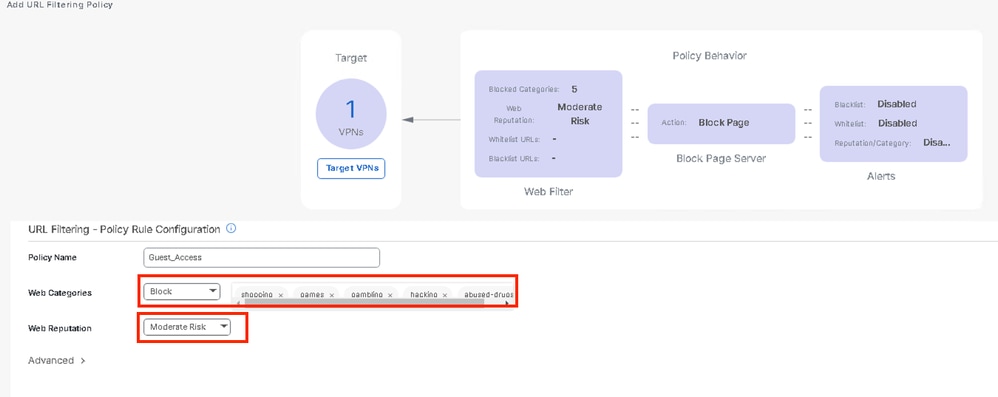

- أدخل اسم النهج في حقل اسم النهج.

- أختر أحد هذه الخيارات من القائمة المنسدلة "فئات الويب"، وحدد "حظر"، كما أن مواقع الويب التي تطابق الفئات التي تختارها تكون محظورة.

حظر—حظر مواقع الويب التي تطابق الفئات التي تحددها.

السماح—السماح بمواقع الويب التي تطابق الفئات التي تحددها.

أختر "سمعة ويب" من القائمة المنسدلة وقم بتعيينها على "مخاطر متوسطة". يتم حظر أي عنوان URL لديه درجة سمعة تبلغ 60 أو أقل.

المخاطر العالية: درجة السمعة من 0 إلى 20.

مشبوه: درجة السمعة من 0 إلى 40.

خطر معتدل: درجة السمعة من 0 إلى 60.

خطر منخفض: درجة السمعة من 0 إلى 80.

جدير بالثقة: درجة السمعة من 0 إلى 100.

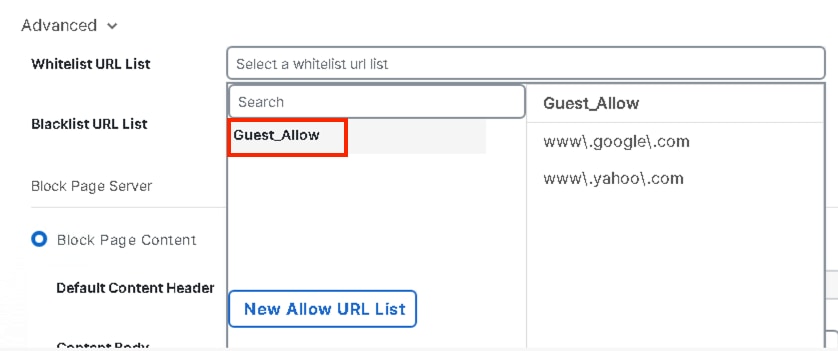

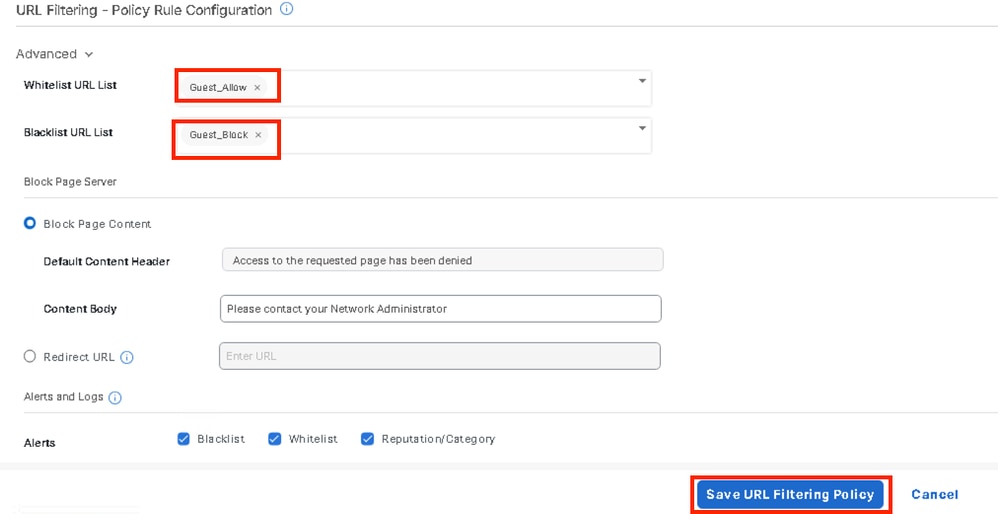

من متقدم، أختر قوائم موجودة أو قم بإنشاء قائمة جديدة حسب الحاجة من قائمة AllowList URL أو قائمة URL المحظورة.

إذا لزم الأمر، قم بتغيير نص المحتوى تحت حظر محتوى الصفحة وتأكد من تحديد كافة التنبيهات.

انقر فوق حفظ نهج تصفية URL لإضافة نهج تصفية URL.

انقر فوق التالي حتى يتم عرض صفحة ملخص النهج.

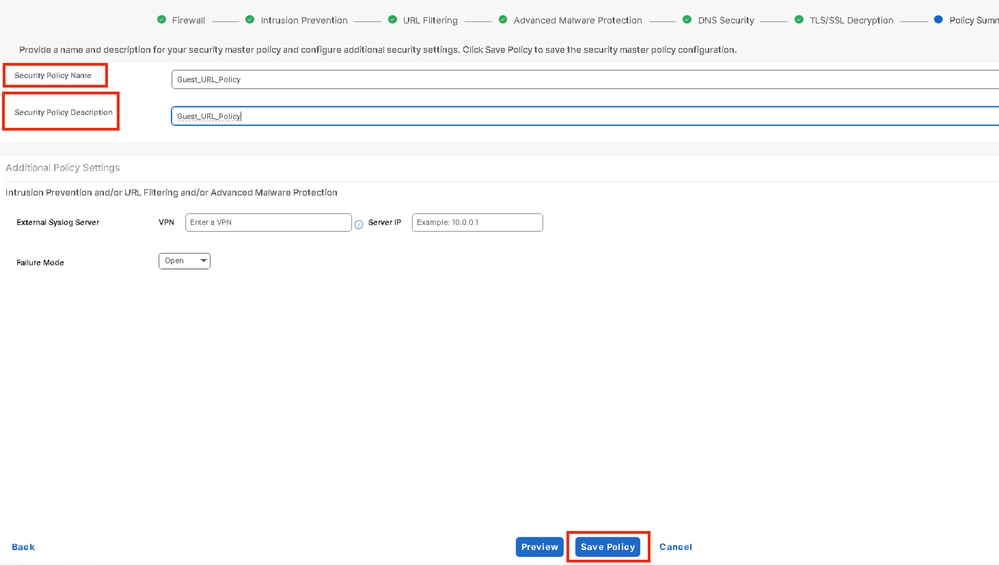

أدخل اسم نهج الأمان ووصف نهج الأمان في الحقول المقابلة.

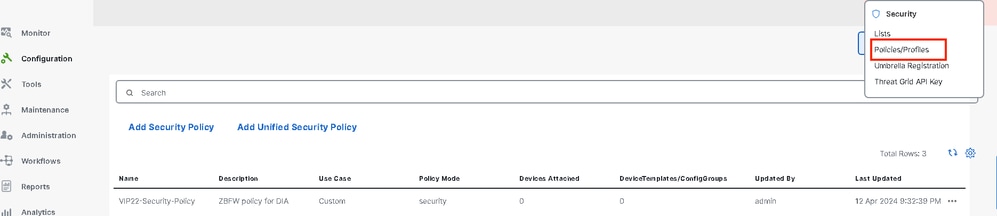

تطبيق سياسة أمان على جهاز

لتطبيق سياسة أمان على جهاز:

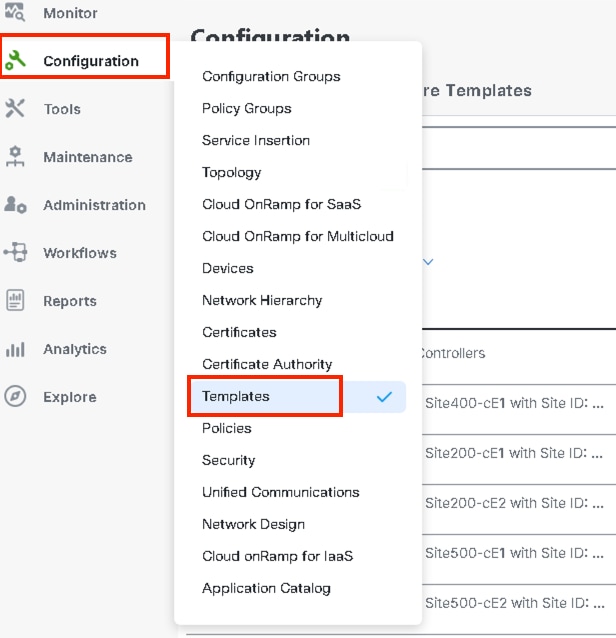

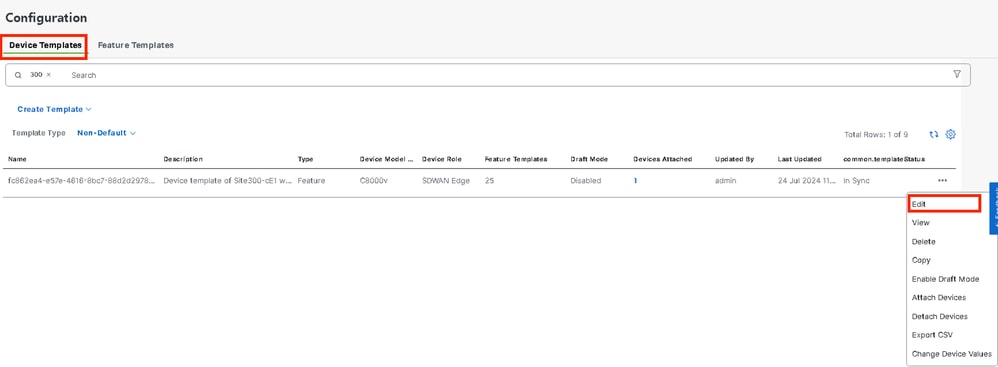

من قائمة مدير Cisco SD-WAN، أختر تكوين > قوالب.

انقر فوق قوالب الأجهزة وانقر فوق تحرير على قالب الجهاز.

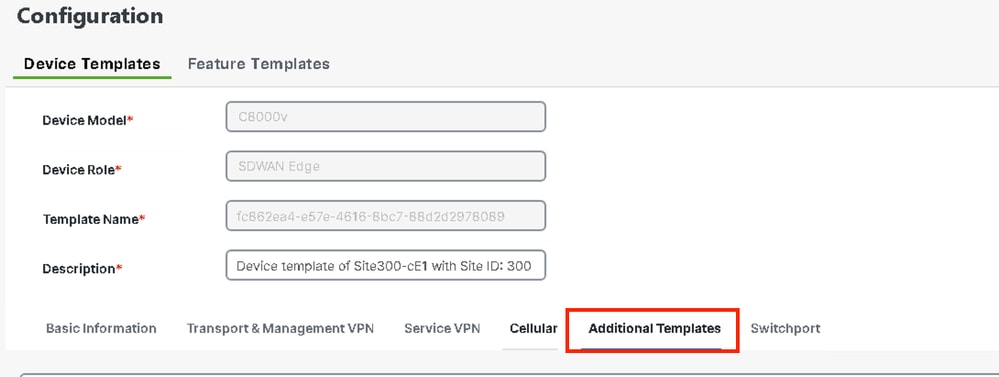

انقر فوق قوالب إضافية.

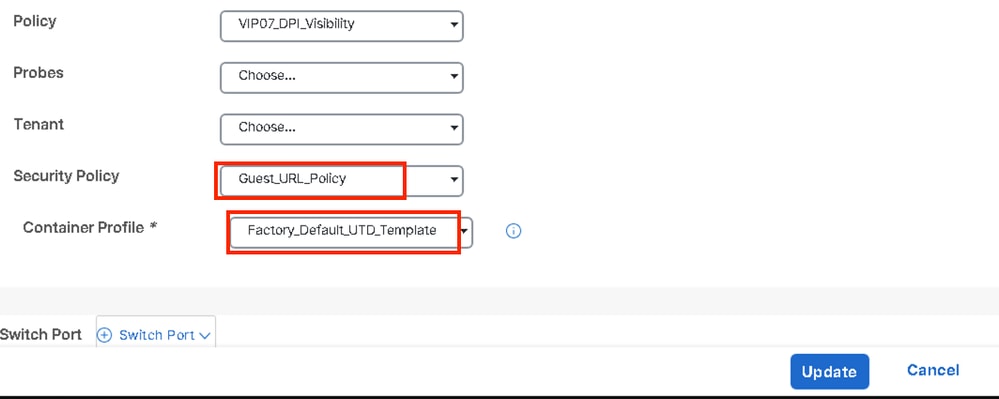

- من القائمة المنسدلة نهج الأمان، أختر اسم النهج الذي قمت بتكوينه تحت Guest_URL_Policy سابقا وانقر فوق Update.

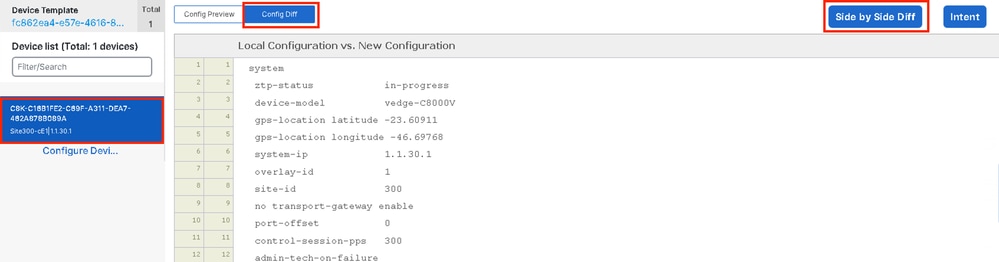

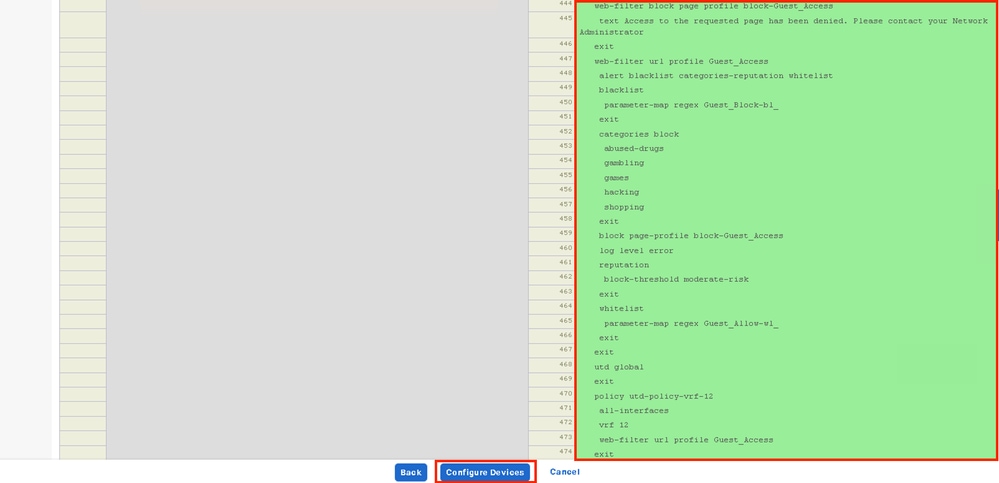

انقر فوق الأجهزة، وتأكد من أن التكوين صحيح وانقر فوق تكوين Diff وانقسام جنبا إلى جنب. انقر على تكوين الأجهزة.

قام vManage بتكوين قالب الجهاز بنجاح باستخدام نهج الأمان وقام بتثبيت حزمة UTD على جهاز Edge.

تعديل مؤشر URL

لتعديل نهج تصفية URL، قم بإجراء الخطوات التالية:

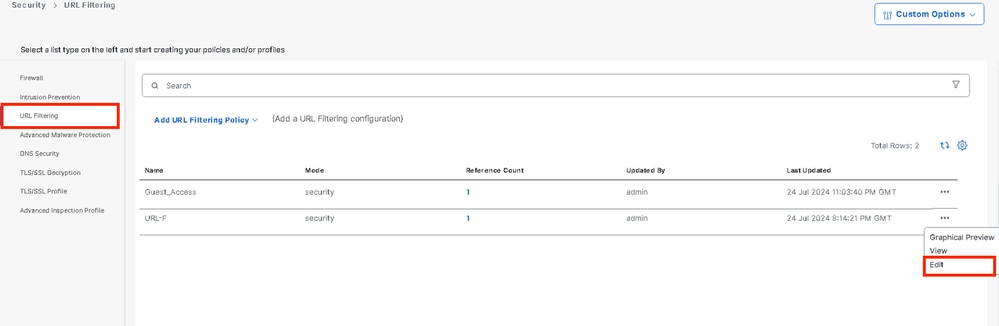

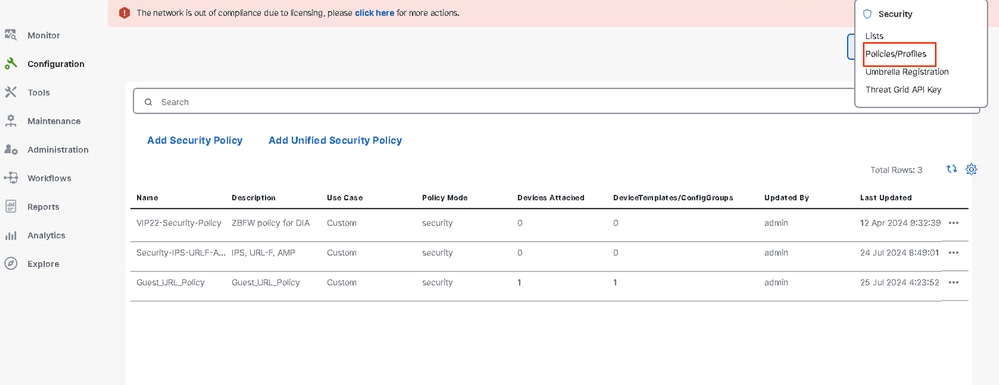

- من قائمة مدير SD-WAN من Cisco، أختر تكوين > الأمان.

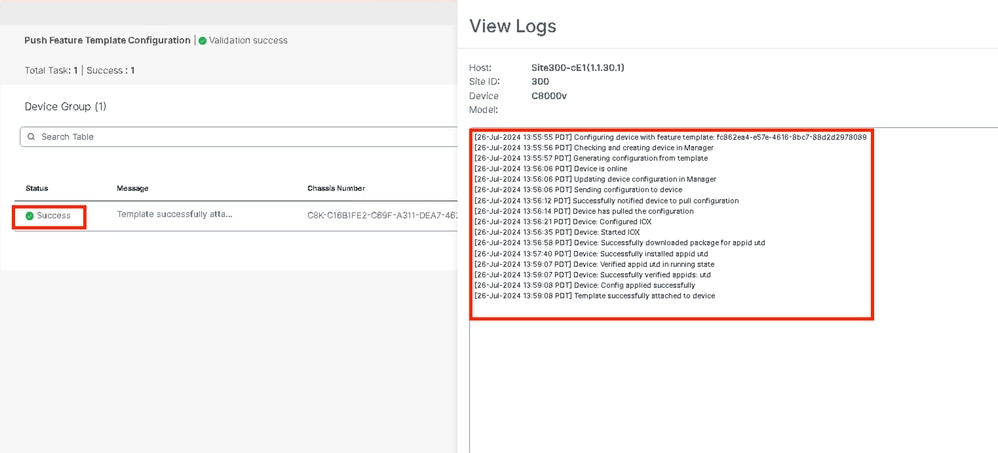

- في شاشة التأمين، انقر على القائمة المنسدلة خيارات مخصصة ، أختر سياسات/توصيفات.

انقر فوق تصفية URL على علامة التبويب اليسرى، للحصول على النهج المطلوب الذي تريد تعديله، انقر فوق 3 نقاط (...)واختر تحرير.

قم بتعديل النهج كما هو مطلوب وانقر فوق حفظ نهج تصفية URL.

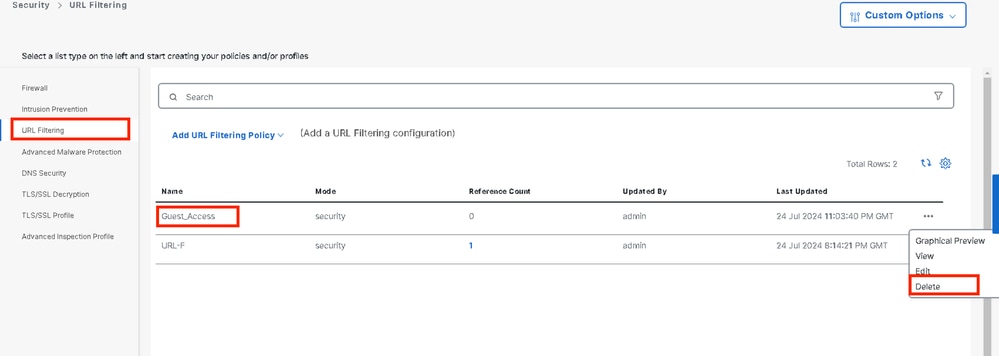

حذف تصفية URL

لحذف نهج تصفية URL، يجب أولا فصل النهج عن نهج الأمان:

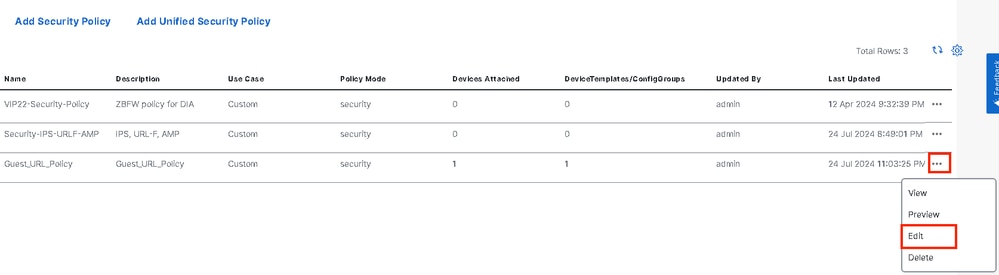

من قائمة مدير Cisco SD-WAN، أختر تكوين > الأمان.

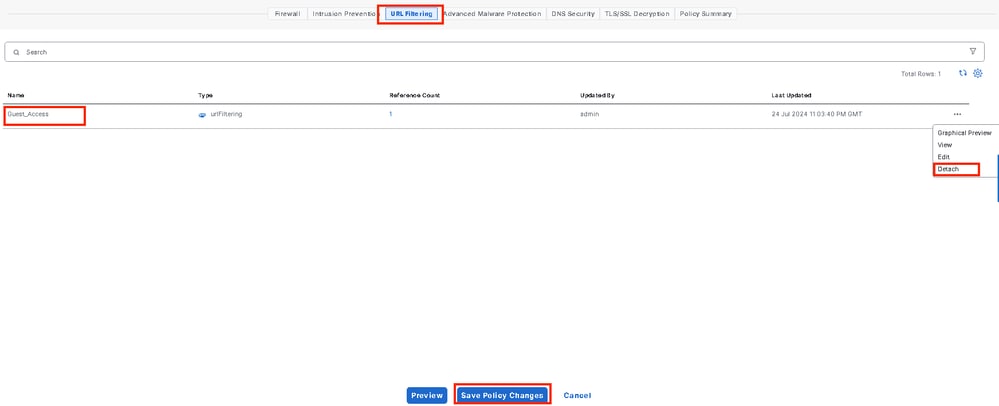

لفصل نهج تصفية URL عن نهج الأمان:

- لنهج الأمان الذي يحتوي على نهج تصفية URL، انقر فوق 3 نقاط (...) ثم انقر فوق تحرير.

يتم عرض صفحة ملخص النهج. انقر صفحة تصفية URL.

للنهج الذي تريد حذفه، انقر فوق 3 نقاط (...) ثم أختر فصل.

انقر فوق حفظ تغييرات النهج.

لحذف نهج تصفية URL:

في شاشة التأمين، انقر القائمة المنسدلة خيارات مخصصة ، واختر سياسات/توصيفات، ثم أختر تصفية URL.

للنهج الذي تريد حذفه، انقر فوق 3 نقاط (...) ثم انقر فوق حذف.

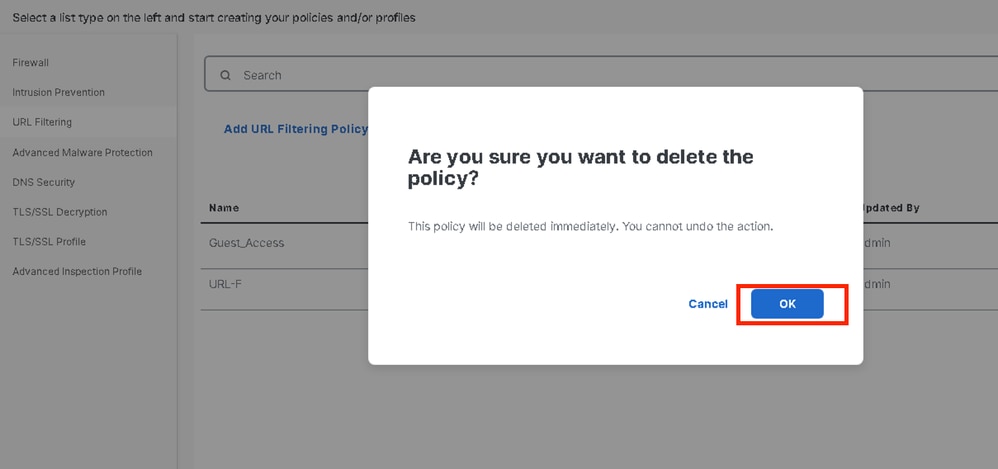

وانقر فوق OK.

التحقق من الصحة

تحقق ما إذا تم تثبيت إصدار Cisco UTD أم لا.

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14

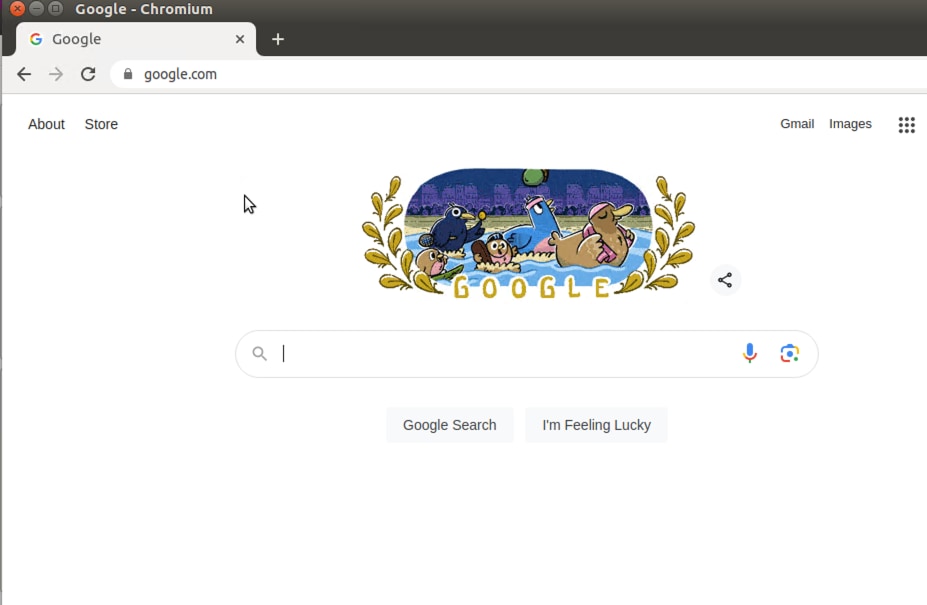

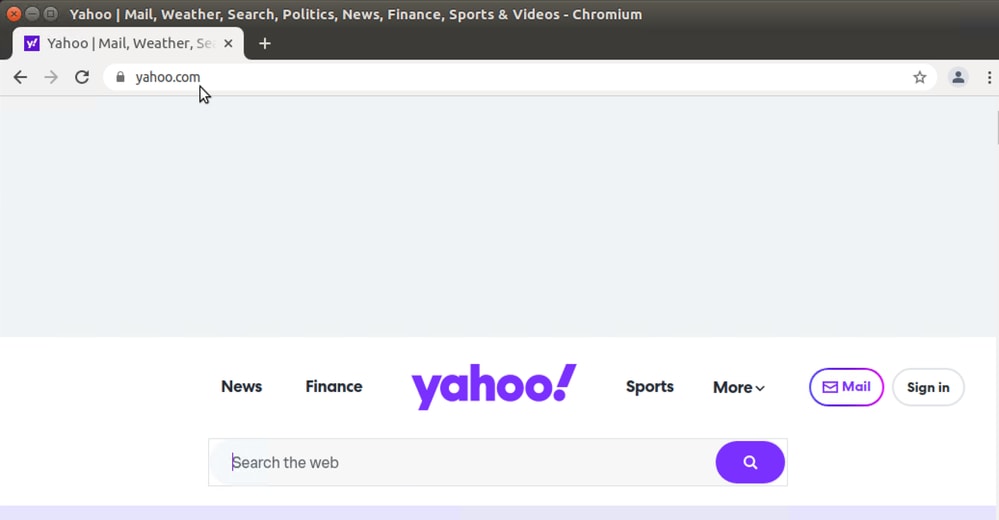

من جهاز الكمبيوتر العميل الموجود على شبكة Guest VPN، إذا حاولت فتح google.com و yahoo.com، فيسمح لك بذلك.

Site300-cE1#show utd engine standard logging events | in google

2024/07/24-13:22:38.900508 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55310 -> 142.250.189.196:443

2024/07/24-13:24:03.429964 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55350 -> 142.250.189.196:443

Site300-cE1#show utd engine standard logging events | in yahoo

2024/07/24-13:20:45.238251 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48714 -> 69.147.88.8:443

2024/07/24-13:20:45.245446 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48716 -> 69.147.88.8:443

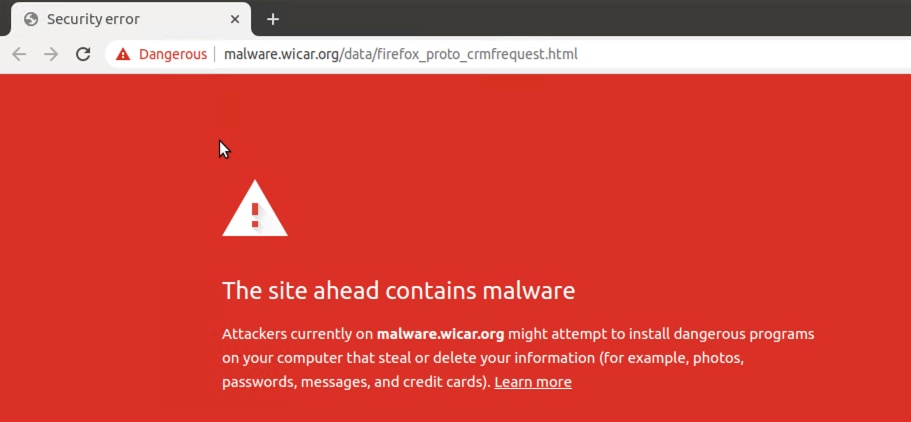

من كمبيوتر العميل الموجود على Guest VPN، إذا حاولت فتح صفحات ويب ذات علامات سمعة منخفضة أو من إحدى فئات ويب المحظورة، فإن محرك تصفية URL يرفض طلب HTTPs.

Site300-cE1#show utd engine standard logging events | in mal

2024/07/24-13:32:18.475318 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: malware.wicar.org/data/firefox_proto_crmfrequest.html] ** [Category: Malware Sites] ** [Reputation: 10] [VRF: 12] {TCP} 10.32.1.10:40154 -> 208.94.116.246:80

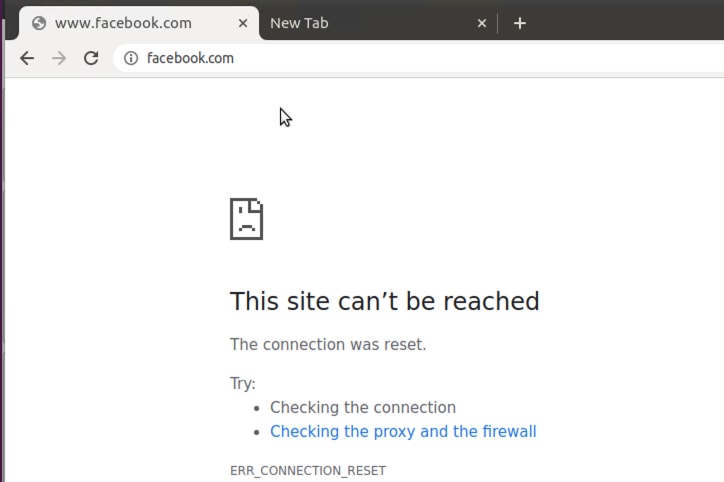

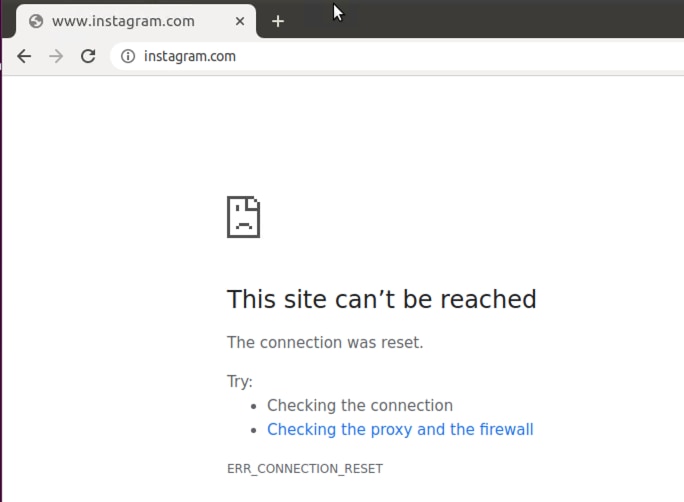

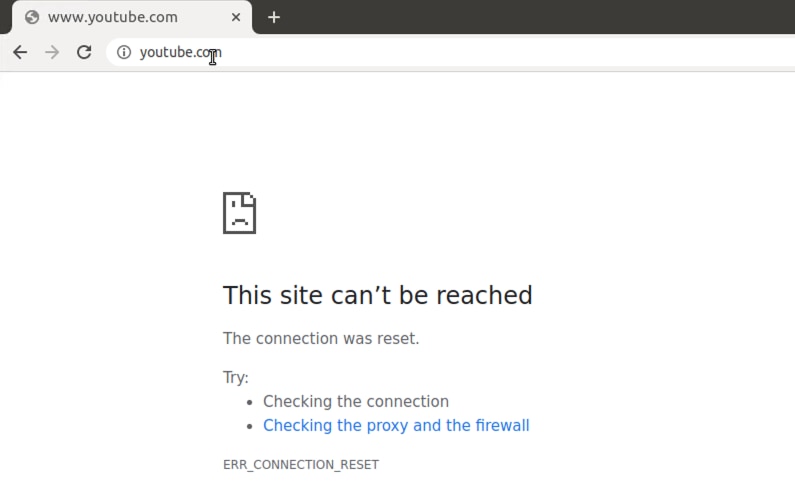

من جهاز الكمبيوتر العميل الموجود على شبكة Guest VPN، إذا حاولت فتح موقع Facebook، فسيتم حظر كل من instagram و youTube.

Site300-cE1#show utd engine standard logging events | in face

2024/07/24-13:05:25.622746 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55872 -> 157.240.22.35:443

2024/07/24-13:05:25.638612 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55876 -> 157.240.22.35:443

Site300-cE1#show utd engine standard logging events | in insta

2024/07/24-13:09:07.027559 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58496 -> 157.240.22.174:443

2024/07/24-13:09:07.030067 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58498 -> 157.240.22.174:443

2024/07/24-13:09:07.037384 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58500 -> 157.240.22.174:443

Site300-cE1#show utd engine standard logging events | in youtube

2024/07/24-13:10:01.712501 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54292 -> 142.250.72.206:443

2024/07/24-13:10:01.790521 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 10] {TCP} 10.30.1.10:37988 -> 142.250.72.206:443

2024/07/24-13:11:11.400417 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54352 -> 142.250.72.206:443

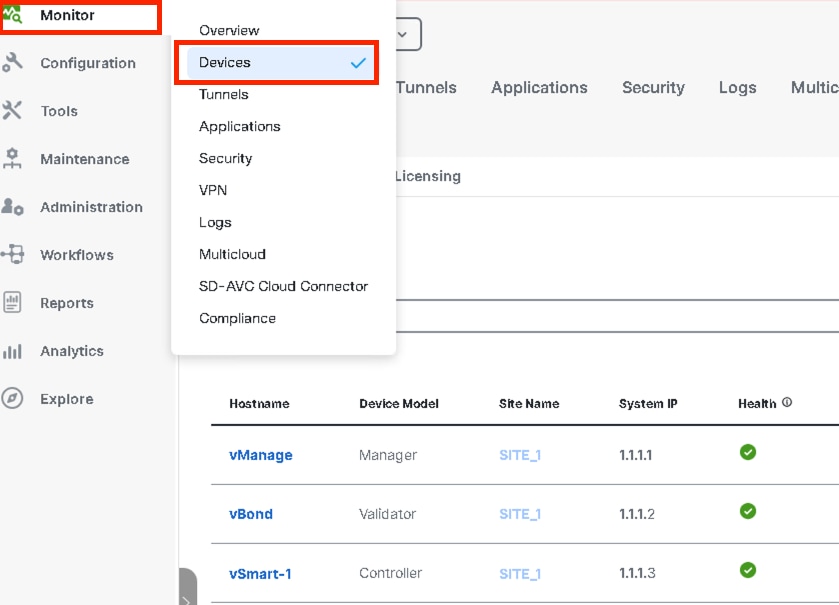

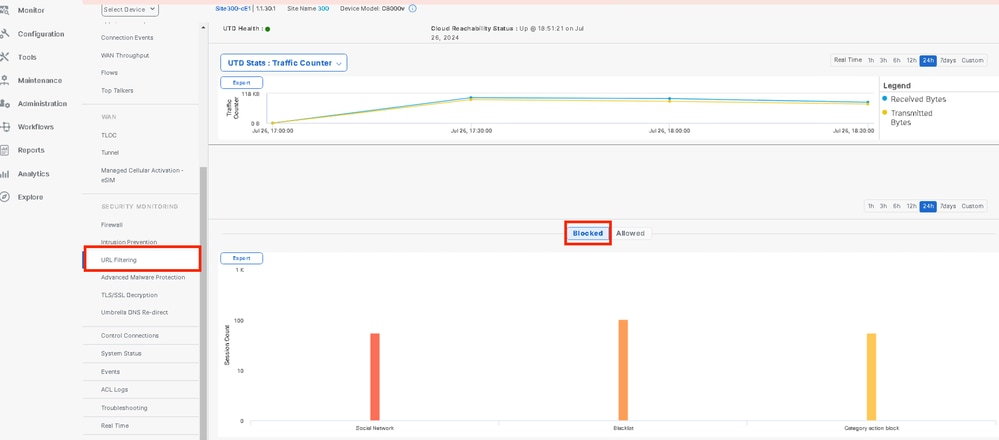

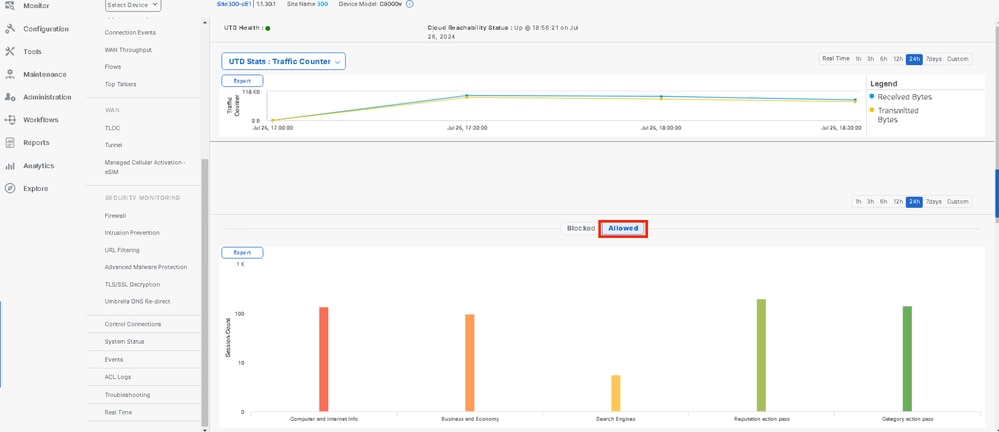

مراقبة تصفية URL من vManage GUI

يمكنك مراقبة تصفية URL في الوقت الحقيقي أو التاريخ لكل جهاز حسب فئات الويب باستخدام هذه الخطوات.

لمراقبة عناوين URL المحظورة أو المسموح بها على جهاز Cisco IOS XE Catalyst SD-WAN:

-

من قائمة إدارة SD-WAN من Cisco، أختر مراقبة > أجهزة > تحديد جهاز

2. في الجزء الأيسر، تحت مراقبة الأمان، انقر فوق تصفية URL. يتم عرض معلومات تصفية URL في الجزء الأيمن.

- انقر فوق محظور. يظهر عدد جلسات العمل على URL محظور.

- طقطقة يسمح. يظهر عدد جلسات العمل على عناوين URL المسموح بها.

استكشاف الأخطاء وإصلاحها

التحقق من تثبيت إصدار UTD المعتمد:

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14 <<<<<<<<<<<<<<<<

ملاحظة: لا يمكن أن يكون الإصدار المثبت من UTD في حالة غير مدعومة.

التحقق من حالة تشغيل UTD.

Site300-cE1#show app-hosting list

App id State

---------------------------------------------------------

utd RUNNING

التحقق من صحة حالة سلامة UTD بالأخضر.

Site300-cE1#show utd engine standard status

Engine version : 1.0.2_SV3.1.67.0_XE17.14

Profile : Cloud-Low

System memory :

Usage : 11.70 %

Status : Green

Number of engines : 1

Engine Running Health Reason

=======================================================

Engine(#1): Yes Green None

=======================================================

Overall system status: Green

Signature update status:

=========================

Current signature package version: 29.0.c

Last update status: None

Last successful update time: None

Last failed update time: None

Last failed update reason: None

Next update scheduled at: None

Current status: Idle

تحقق من تمكين ميزة تصفية URL.

Site300-cE1#show platform hardware qfp active feature utd config

Global configuration

NAT64: disabled

Drop pkts: disabled

Multi-tenancy: enabled

Data plane initialized: yes

TLS Decryption Policy: disabled

Divert controller mode: enabled

Unified Policy mode: disabled

SN threads: 12

CFT inst_id 0 feat id 4 fo id 4 chunk id 19

Max flows: 165000

SN Health: channel: Threat Defense : Green

SN Health: channel: Service : Down

Flow-logging Information:

------------------------

State : disabled

Context Id: 3, Name: 3 : 12

Ctx Flags: (0xc50001)

Engine: Standard

State : Enabled

SN Redirect Mode : Fail-open, Divert

Threat-inspection: Not Enabled

Domain Filtering : Not Enabled

URL Filtering : Enabled

File Inspection : Not Enabled

All Interfaces : Enabled

لعرض سجلات تصفية URL، قم بتشغيل الأمر show utd engine standard logging events url-filtering.

Site300-cE1#show utd engine standard logging events url-filtering

2024/07/24-20:36:58.833237 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} x.x.x.x:57214 -> x.x.x.x:443

2024/07/24-20:37:59.000400 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38058 -> x.x.x.x:443

2024/07/24-20:37:59.030787 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41642 -> x.x.x.x:80

2024/07/24-20:38:59.311304 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38068 -> x.x.x.x:443

2024/07/24-20:38:59.343273 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41652 -> x.x.x.x:80

ملاحظة: قم بتشغيل الأمر clear utd engine standard logging events لمسح الأحداث القديمة.

تحقق من حزم الدخول/الخروج في حاوية UTD، قم بالتأخير عند البحث.

Site300-cE1#show utd engine standard statistics url-filtering vrf name 12 internal

UTM Preprocessor URLF Statistics

--------------------------------

URL Filter Requests Sent: 50

URL Filter Response Received: 50

blocklist Hit Count: 27

Allowlist Hit Count: 0

Reputation Lookup Count: 50

Reputation Action Block: 0

Reputation Action Pass: 50

Reputation Action Default Pass: 0

Reputation Action Default Block: 0

Reputation Score None: 0

Reputation Score Out of Range: 0

Category Lookup Count: 50

Category Action Block: 15

Category Action Pass: 35

Category Action Default Pass: 0

Category Action Default Block: 0

Category None: 0

Category Out of Range: 0

UTM Preprocessor URLF Internal Statistics

-----------------------------------------

Total Packets Received: 1335

SSL Packet Count: 56

HTTP Header Count: 22

Action Drop Flow: 69

Action Reset Session: 0

Action Block: 42

Action Pass: 503

Action Offload Session: 0

Invalid Action: 0

No UTM Tenant Persona: 0

No UTM Tenant Config: 0

URL Lookup Response Late: 150

URL Lookup Response Very Late: 21

URL Lookup Response Extremely Late: 0

URL Lookup Response Status Invalid: 0

Response Does Not Match Session: 0

No Response When Freeing Session: 0

First Packet Not From Initiator: 0

No HTTP Header: 0

Invalid Action: 0

Send Error Fail Open Count: 0

Send Error Fail Close Count: 0

Lookup Error Fail Open Count: 0

Lookup Error Fail Close Count: 0

Lookup Timeout Fail Open Count: 0

Lookup Timeout Fail Close Count: 0

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

07-Aug-2024 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- أندي رووكالشركة الرائدة في مجال هندسة توصيل العملاء

- كارثيك ريدي ياسامهندس إستشاري تقني

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات