تكوين ASA: تثبيت شهادة SSL الرقمية وتجديدها

خيارات التنزيل

-

ePub (915.1 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند تثبيت شهادة SSL رقمية لجهة خارجية موثوق بها على ASA لاتصالات SSLVPN بدون عميل وAnyConnect.

المتطلبات الأساسية

المتطلبات

يتطلب هذا المستند الوصول إلى مرجع مصدق خارجي موثوق به (CA) لتسجيل الشهادة. تشمل أمثلة بائعي CA من جهات خارجية، على سبيل المثال لا الحصر، Baltimore و Cisco و Entrust و Geotrust و G و Microsoft و RSA و Thawte و VeriSign.

قبل البدء، تحقق من أن ASA لديه وقت الساعة والتاريخ والمنطقة الزمنية الصحيحة. مع مصادقة الشهادة، يوصى باستخدام خادم بروتوكول وقت الشبكة (NTP) لمزامنة الوقت على ASA. يوضح دليل تكوين واجهة سطر الأوامر لعمليات Cisco ASA العامة Series General Operations CLI، الإصدار 9.1 بالتفصيل الخطوات التي يجب إتخاذها لإعداد الوقت والتاريخ بشكل صحيح على ASA.

المكونات المستخدمة

يستعمل هذا وثيقة ASA 5500-X أن يركض برمجية صيغة 9.4.1 و ASDM صيغة 7.4(1).

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

تستخدم شهادة GoDaddy في هذا المثال. تحتوي كل خطوة على إجراء مدير أجهزة الأمان المعدلة (ASDM) وما يعادله من واجهة سطر الأوامر.

التكوين

يقضي بروتوكول SSL بأن يوفر خادم SSL للعميل شهادة خادم للعميل لإجراء مصادقة الخادم. لا توصي Cisco باستخدام شهادة موقعة ذاتيا بسبب احتمال أن يقوم المستخدم بتكوين مستعرض عن غير قصد ليثق في شهادة من خادم مخادع. هناك أيضا إزعاج للمستخدمين للإستجابة إلى تحذير أمان عند إتصاله بالبوابة الآمنة. يوصى باستخدام CAs التابعة لجهة خارجية موثوق بها لإصدار شهادات SSL إلى ASA لهذا الغرض.

دورة حياة شهادة من طرف ثالث على ASA تتم بشكل أساسي مع الخطوات التالية:

إنشاء CSR

يعد إنشاء CSR الخطوة الأولى في دورة حياة أي شهادة رقمية X.509.

بمجرد إنشاء زوج مفاتيح خوارزمية التوقيع الرقمي للمنحنى البيضاوي (ECDSA) الخاص/العام (يوضح الملحق أ الفرق بين إستخدام RSA أو ECDSA)، يتم إنشاء طلب توقيع خاص (CSR).

CSR هي رسالة بتنسيق PKCS10 تحتوي على المفتاح العام ومعلومات الهوية الخاصة بالمضيف الذي يرسل الطلب. تنسيقات بيانات PKI يشرح تنسيقات الشهادة المختلفة المطبقة على ASA و Cisco IOS®.

ملاحظات:

1. راجع المرجع المصدق لمعرفة حجم زوج المفاتيح المطلوب. قام منتدى CA/المستعرض بتكليف بأن يكون الحد الأدنى لحجم جميع الشهادات التي تم إنشاؤها بواسطة وحدات CA التابعة لأعضائها هو 2048 بت.

2. لا يدعم ASA حاليا مفاتيح 4096 بت (معرف تصحيح الأخطاء من Cisco CSCut53512) لمصادقة خادم SSL. ومع ذلك، فإن IKEv2 يدعم إستخدام شهادات خادم 4096 بت على منصات ASA 5580 و 5585 و 5500-X وحدها.

3. أستخدم اسم DNS الخاص ب ASA في حقل FQDN الخاص ب CSR لمنع تحذيرات الشهادات غير الموثوق بها واجتياز فحص الشهادة المقيد.

هناك ثلاث طرق لإنشاء CSR.

- التكوين باستخدام ASDM.

- التكوين باستخدام واجهة سطر الأوامر (CLI) ل ASA.

- أستخدم OpenSSL لإنشاء CSR.

1. التكوين باستخدام ASDM

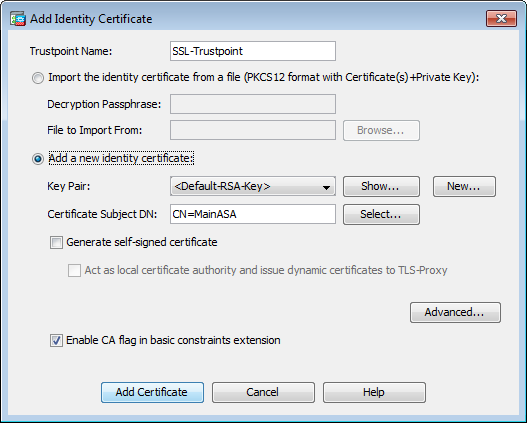

- انتقل إلى

Configuration > Remote Access VPN > Certificate Management، واخترIdentity Certificates. - انقر

Add.

- قم بتحديد اسم TrustPoint في حقل إدخال اسم TrustPoint.

- انقر فوق الزر

Add a new identity certificateحرادي. - لزوج المفاتيح، انقر فوق

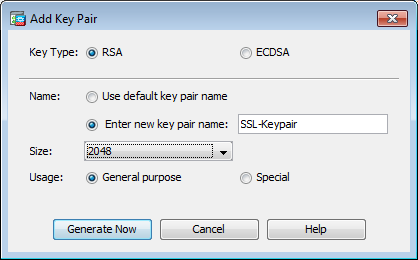

New.

- أختر نوع المفتاح - RSA أو ECDSA. (ارجع إلى الملحق أ لفهم الاختلافات.)

- انقر فوق الزر

Enter new key pair nameحرادي. تعرف على اسم زوج المفاتيح لأغراض التعرف. - أختر

Key Size. أخترGeneral Purpose for Usageمع RSA. - انقر.

Generate Nowيتم إنشاء زوج المفاتيح. - لتعريف عنوان DN لموضوع الشهادة، انقر

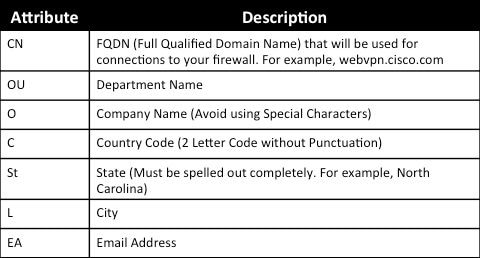

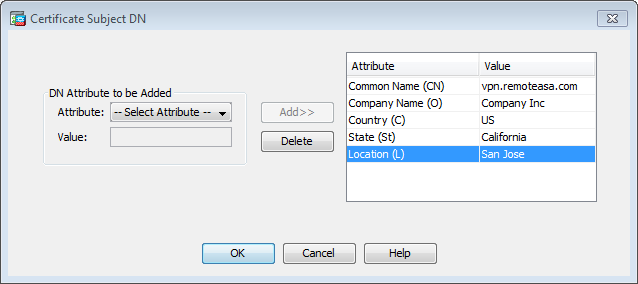

Select,فوق السمات المدرجة في هذا الجدول وقم بتكوينها:

لتكوين هذه القيم، أختر قيمة من القائمة المنسدلة السمة، أدخل القيمة، وانقر فوق إضافة.

ملاحظة: يتطلب بعض موردي الأطراف الثالثة تضمين سمات معينة قبل إصدار شهادة هوية. في حالة عدم التأكد من السمات المطلوبة، راجع المورد للحصول على تفاصيل.

- بعد إضافة القيم المناسبة، انقر

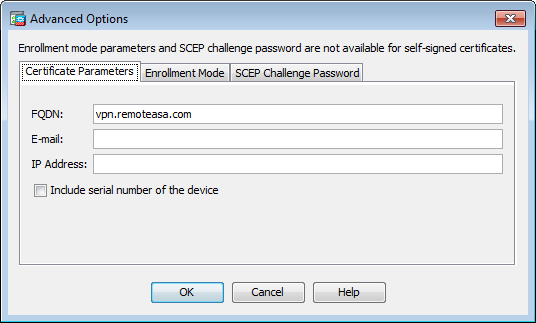

OK.على مربع الحوار إضافة شهادة هوية مع تعبئة حقل موضوع الشهادة DN. - طقطقة متقدم.

- في

FQDNالحقل، أدخل FQDN الذي يتم إستخدامه للوصول إلى الجهاز من الإنترنت. انقرOK. - ترك علامة تمكين CA في خيار ملحق القيود الأساسية محددا. لا يمكن تثبيت الشهادات التي بدون علامة CA الآن على ASA كشهادات CA بشكل افتراضي. يحدد ملحق القيود الأساسية ما إذا كان موضوع الشهادة هو CA والحد الأقصى لعمق مسارات الشهادات الصحيحة التي تتضمن هذه الشهادة. قم بإلغاء تحديد خيار تجاوز هذا المتطلب.

- انقر

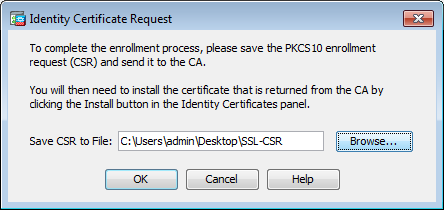

OK,ثم انقر فوقAdd Certificate.عرض مطالبة لحفظ CSR إلى ملف على الجهاز المحلي.

- انقر فوق

Browse,إختيار موقع لحفظ CSR فيه، ثم احفظ الملف بامتداد .txt.ملاحظة: عند حفظ الملف بامتداد .txt، يمكن فتح طلب PKCS#10 وعرضه باستخدام محرر نصوص (مثل Notepad).

2. التكوين باستخدام ASA CLI

في ASDM، يتم إنشاء TrustPoint تلقائيا عند إنشاء CSR أو عند تثبيت شهادة CA. في واجهة سطر الأوامر (CLI)، يجب إنشاء TrustPoint يدويا.

! Generates 2048 bit RSA key pair with label SSL-Keypair. MainASA(config)# crypto key generate rsa label SSL-Keypair modulus 2048 INFO: The name for the keys are: SSL-Keypair Keypair generation process begin. Please wait... ! Define trustpoint with attributes to be used on the SSL certificate MainASA(config)# crypto ca trustpoint SSL-Trustpoint MainASA(config-ca-trustpoint)# enrollment terminal MainASA(config-ca-trustpoint)# fqdn (remoteasavpn.url) MainASA(config-ca-trustpoint)# subject-name CN=(asa.remotevpn.url),O=Company Inc,C=US,

St=California,L=San Jose MainASA(config-ca-trustpoint)# keypair SSL-Keypair MainASA(config-ca-trustpoint)# exit ! Initiates certificate signing request. This is the request to be submitted via Web or

Email to the third party vendor. MainASA(config)# crypto ca enroll SSL-Trustpoint WARNING: The certificate enrollment is configured with an fqdn that differs from the system fqdn. If this certificate is used for VPN authentication this may cause connection problems. Would you like to continue with this enrollment? [yes/no]: yes % Start certificate enrollment .. % The subject name in the certificate is: subject-name CN=(remoteasavpn.url),

O=Company Inc,C=US,St=California,L=San Jose % The fully-qualified domain name in the certificate will be: (remoteasavpn.url), % Include the device serial number in the subject name? [yes/no]: no Display Certificate Request to terminal? [yes/no]: yes Certificate Request: -----BEGIN CERTIFICATE REQUEST-----

MIIDDjCCAfYCAQAwgYkxETAPBgNVBAcTCFNhbiBKb3NlMRMwEQYDVQQIEwpDYWxp

Zm9ybmlhMQswCQYDVQQGEwJVUzEUMBIGA1UEChMLQ29tcGFueSBJbmMxGjAYBgNV

BAMTEXZwbi5yZW1vdGVhc2EuY29tMSAwHgYJKoZIhvcNAQkCFhF2cG4ucmVtb3Rl

YXNhLmNvbTCCASIwDQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEBAK62Nhb9ktlK

uR3Q4TmksyuRMqJNrb9kXpvA6H200PuBfQvSF4rVnSwKOmu3c8nweEvYcdVWV6Bz

BhjXeovTVi17FlNTceaUTGikeIdXC+mw1iE7eRsynS/d4mzMWJmrvrsDNzpAW/EM

SzTca+BvqF7X2r3LU8Vsv6Oi8ylhco9Fz7bWvRWVtO3NDDbyolC9b/VgXMuBitcc

rzfUbVnm7VZDOf4jr9EXgUwXxcQidWEABlFrXrtYpFgBo9aqJmRp2YABQ1ieP4cY

3rBtgRjLcF+S9TvHG5m4v7v755meV4YqsZIXvytIOzVBihemVxaGA1oDwfkoYSFi

4CzXbFvdG6kCAwEAAaA/MD0GCSqGSIb3DQEJDjEwMC4wDgYDVR0PAQH/BAQDAgWg

MBwGA1UdEQQVMBOCEXZwbi5yZW1vdGVhc2EuY29tMA0GCSqGSIb3DQEBBQUAA4IB

AQBZuQzUXGEB0ix1yuPK0ZkRz8bPnwIqLTfxZhagmuyEhrN7N4+aQnCHj85oJane

4ztZDiCCoWTerBS4RSkKEHEspu9oohjCYuNnp5qa91SPrZNEjTWw0eRn+qKbId2J

jE6Qy4vdPCexavMLYVQxCny+gVkzPN/sFRk3EcTTVq6DxxaebpJijmiqa7gCph52

YkHXnFne1LQd41BgoLlCr9+hx74XsTHGBmI1s/9T5oAX26Ym+B2l/i/DP5BktIUA

8GvIY1/ypj9KO49fP5ap8al0qvLtYYcCcfwrCt+OojOrZ1YyJb3dFuMNRedAX37t

DuHNl2EYNpYkjVk1wI53/5w3

-----END CERTIFICATE REQUEST----- Redisplay enrollment request? [yes/no]: no ! Displays the PKCS#10 enrollment request to the terminal. Copy this from the terminal

to a text file to submit to the third party CA.

3. أستخدم OpenSSL لإنشاء CSR

يستخدم OpenSSLOpenSSL configالملف لسحب السمات التي سيتم إستخدامها في إنشاء CSR. تؤدي هذه العملية إلى إنشاء CSR ومفتاح خاص.

تحذير: تأكد من أن المفتاح الخاص الذي يتم إنشاؤه لا تتم مشاركته مع أي شخص آخر لأنه يضر بسلامة الشهادة.

- تأكد من تثبيت OpenSSL على النظام الذي يتم تشغيل هذه العملية عليه. بالنسبة لمستخدمي Mac OSX و GNU/Linux، يتم تثبيت هذا بشكل افتراضي.

- التبديل إلى دليل وظيفي.

على Windows: يتم تثبيت الأدوات المساعدة بشكل افتراضي في

C:\Openssl\bin.فتح موجه الأوامر في هذا الموقع.على Mac OSX/Linux: افتح نافذة المحطة الطرفية في الدليل المطلوب لإنشاء CSR.

- إنشاء ملف تكوين OpenSSL باستخدام محرر نصي بالسمات المحددة . ما إن يتم، احفظ الملف على هيئة openssl.cnf في المكان المذكور في الخطوة السابقة (إن يستعمل أنت صيغة 0.9.8h وفيما بعد، المبرد isopenssl.cfg).

[req] default_bits = 2048 default_keyfile = privatekey.key distinguished_name = req_distinguished_name req_extensions = req_ext [req_distinguished_name] commonName = Common Name (eg, YOUR name) commonName_default = (asa.remotevpn.url) countryName = Country Name (2 letter code) countryName_default = US stateOrProvinceName = State or Province Name (full name) stateOrProvinceName_default = California localityName = Locality Name (eg, city) localityName_default = San Jose 0.organizationName = Organization Name (eg, company) 0.organizationName_default = Company Inc [req_ext] subjectAltName = @alt_names

[alt_names] DNS.1 = *.remoteasa.com - قم بإنشاء CSR والمفتاح الخاص باستخدام هذا الأمر:

openssl req -new -nodes -out CSR.csr -config openssl.cnf# Sample CSR Generation: openssl req -new -nodes -out CSR.csr -config openssl.cnf

Generate a 2048 bit RSA private key ...................................................................................+++ ........................................+++ writing new private key to 'privatekey.key' ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Common Name (eg, YOUR name) [(asa.remotevpn.url)]: Country Name (2 letter code) [US]: State or Province Name (full name) [California]: Locality Name (eg, city) [San Jose]: Organization Name (eg, company) [Company Inc]:إرسال CSR المحفوظ إلى مورد CA للجهة الخارجية. وبمجرد إصدار الشهادة، يوفر المرجع المصدق شهادة الهوية وشهادة المرجع المصدق لتثبيتها على المرجع المصدق.

إنشاء شهادة SSL على CA

الخطوة التالية هي الحصول على توقيع CSR من CA. يوفر المرجع المصدق إما شهادة هوية مرمزة بترميز PEM تم إنشاؤها حديثا أو شهادة PKCS12 مع حزمة شهادة CA.

إذا تم إنشاء CSR خارج ASA (إما من خلال OpenSSL أو على CA نفسه)، فإن شهادة هوية PEM التي تم ترميزها باستخدام المفتاح الخاص وشهادة CA تكون متوفرة كملفات منفصلة. الملحق (ب) يوفر الخطوات اللازمة لتجميع هذه العناصر معا في ملف PKCS12 واحد (.p12 أو .pfx).

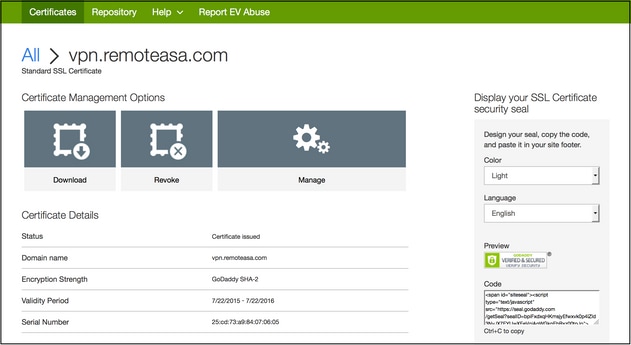

في هذا المستند، يتم إستخدام المرجع المصدق GoDaddy كمثال لإصدار شهادات الهوية إلى ASA. وتختلف هذه العملية في بائعي المرجع المصدق الآخرين. اقرأ وثائق المرجع المصدق بعناية قبل المتابعة.

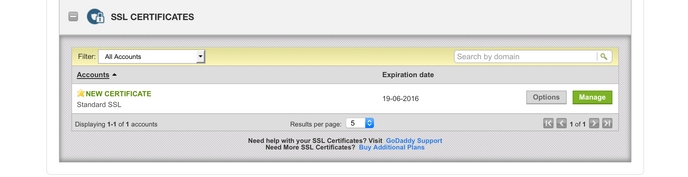

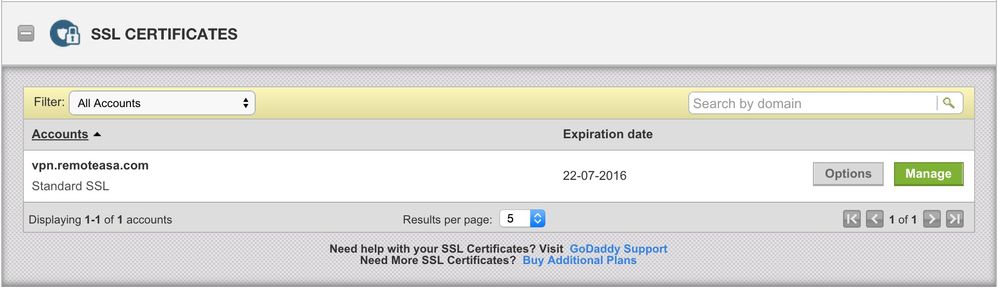

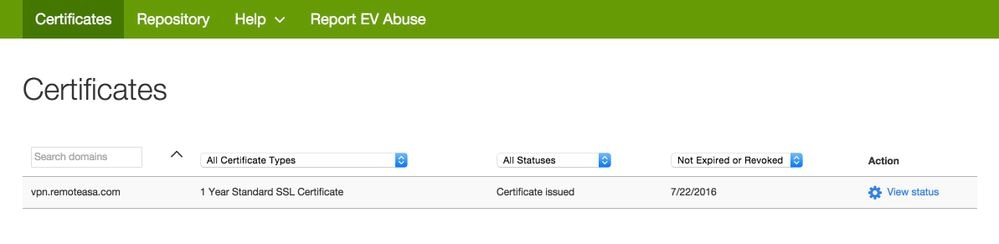

مثال على SSL Certificate Generate على GoDaddy CA

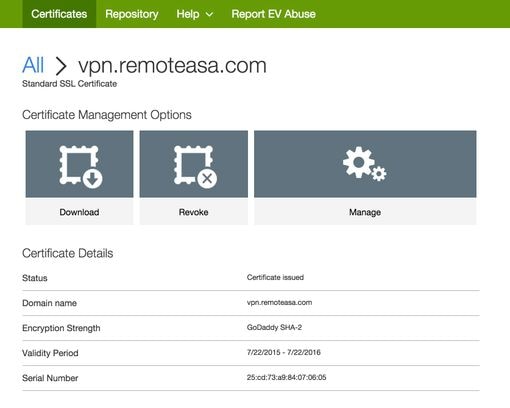

بعد الشراء، ومرحلة الإعداد الأولي من شهادة SSL، انتقل إلى حساب GoDaddy وأعرض شهادات SSL. يجب أن تكون هناك شهادة جديدة. انقرManage للمتابعة.

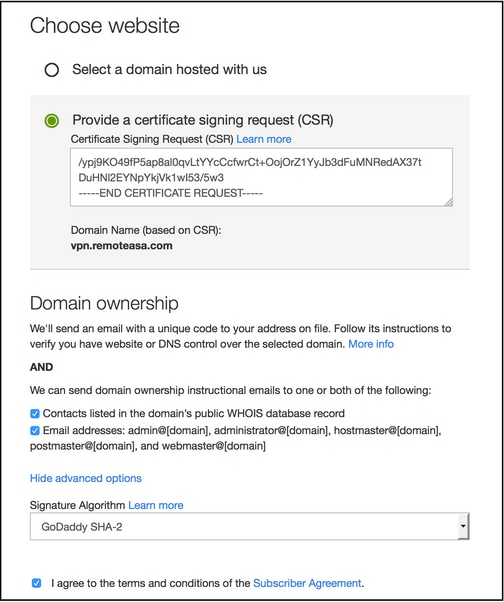

وهذا بعد ذلك يجلب صفحة لتوفير CSR كما هو موضح في هذه الصورة.

استنادا إلى CSR الذي تم إدخاله، يحدد CA اسم المجال الذي سيتم إصدار الشهادة إليه.

تحقق من أن هذا يطابق FQDN الخاص ب ASA.

ملاحظة: تستخدم GoDaddy ومعظم CAs الأخرى خوارزمية توقيع الشهادة SHA-2 أو SHA256 كخوارزمية توقيع الشهادة الافتراضية. يدعم ASA خوارزمية توقيع SHA-2 التي تبدأ من 8.2(5) [إصدارات ما قبل 8.3] و 8.4(1) [إصدارات ما بعد 8.3] بعد ذلك (معرف تصحيح الأخطاء من Cisco CSCti30937 ). أختر خوارزمية توقيع SHA-1 إذا تم إستخدام إصدار أقدم من 8.2(5) أو 8.4(1).

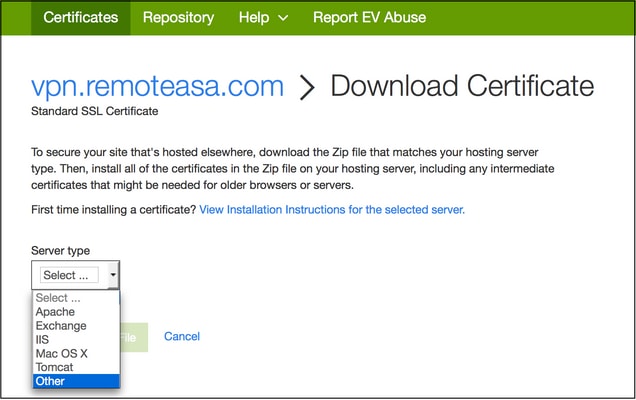

بمجرد إرسال الطلب، يتحقق GoDaddy من الطلب قبل إصدار الشهادة. بعد التحقق من صحة طلب الشهادة، يقوم GoDaddy بإصدار الشهادة إلى الحساب. ويمكن بعد ذلك تنزيل الشهادة للتثبيت على ASA. انقرDownload فوق الصفحة للمتابعة.

أخترOther كنوع الخادم وقم بتنزيل حزمة zip للشهادة.

يحتوي ملف .zip على شهادة الهوية ومجموعات سلسلة شهادات GoDaddy CA على هيئة ملفين .crt منفصلين. انتقل إلى تثبيت شهادة SSL لتثبيت هذه الشهادات على ASA.

تثبيت شهادة SSL على ASA

يمكن تثبيت شهادة SSL على ASA باستخدام ASDM أو CLI بطريقتين:

- إستيراد المرجع المصدق وشهادة الهوية بشكل منفصل في تنسيقات PEM.

- أو قم باستيراد ملف PKCS12 (Base64 المرمز ل CLI) حيث يتم تجميع شهادة الهوية، وشهادة CA، والمفتاح الخاص في ملف PKCS12.

ملاحظة: إذا كان المرجع المصدق يوفر سلسلة شهادات CA، فقم بتثبيت شهادة CA الوسيطة الفورية فقط في التسلسل الهرمي على TrustPoint المستخدم لإنشاء CSR. يمكن تثبيت شهادة المرجع المصدق الجذر وأي شهادات مرجع مصدق وسيطة أخرى في نقاط الثقة الجديدة.

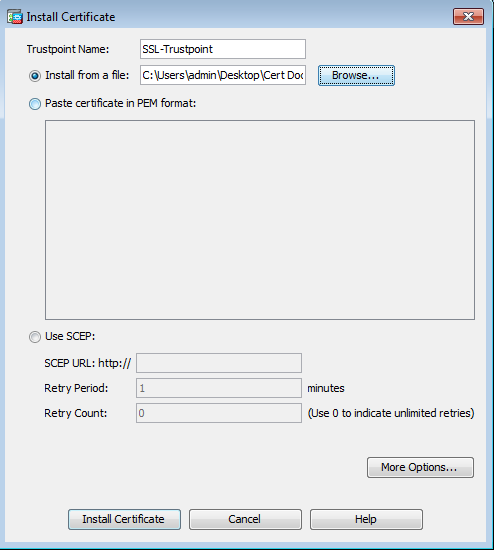

1.1 تثبيت شهادة الهوية بتنسيق PEM باستخدام ASDM

تفترض خطوات التثبيت المقدمة أن المرجع المصدق يوفر شهادة هوية (PEM) مرمزة بتشفير (.pem، .cer، .crt) وحزمة شهادة CA.

- انتقل إلى

Configuration > Remote Access VPN > Certificate Management,شهادات المرجع المصدق واختارها. - ترميز شهادة PEM في محرر نصي ونسخ ولصق شهادة المرجع المصدق الأساسية 64 التي يوفرها بائع الطرف الثالث في حقل النص.

- انقر على تثبيت الشهادة.

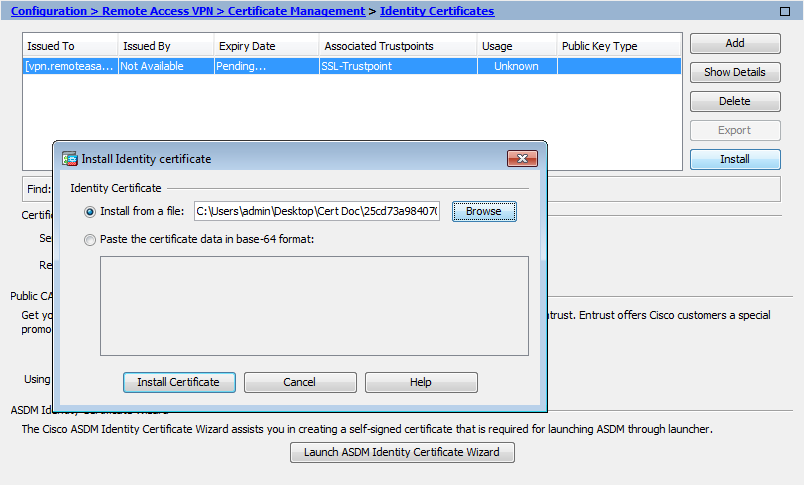

- انتقل إلى

Configuration > Remote Access VPN > Certificate Management، واختر شهادات الهوية. - حدد شهادة الهوية التي تم إنشاؤها مسبقا. انقر

Install. - إما أن تنقر فوق زر الخيار

Install from a fileالتبادلي وأن تختار شهادة هوية PEM المرمزة أو، تفتح شهادة PEM المرمزة في محرر نصوص وتنسخ وتلصق شهادة هوية base64 المقدمة من بائع الطرف الثالث في حقل النص.

- انقر

Add Certificate.

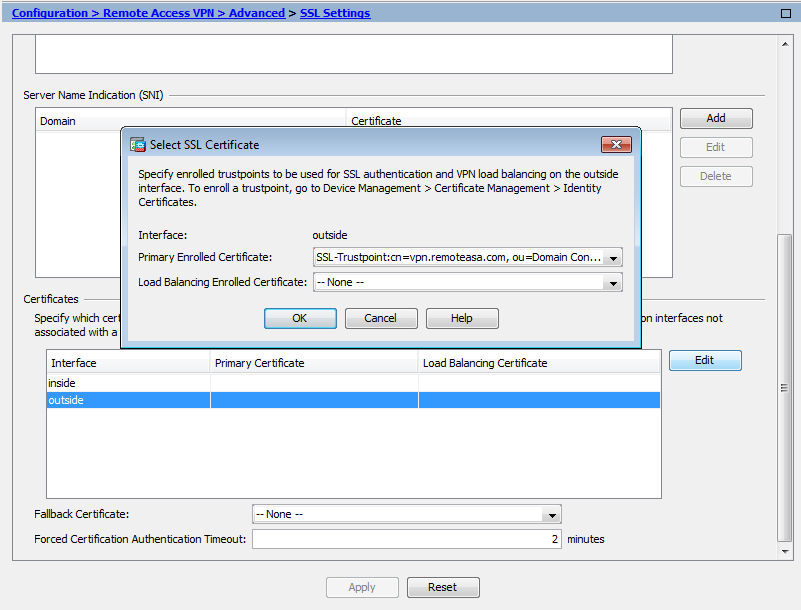

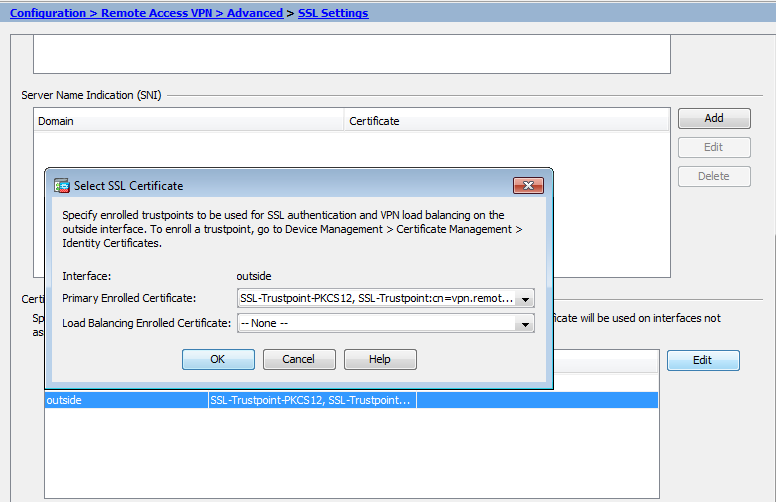

- انتقل إلى

Configuration > Remote Access VPN > Advanced > SSL Settings. - تحت شهادات، حدد الواجهة التي يتم إستخدامها لإنهاء جلسات عمل WebVPN. في هذا المثال، يتم إستخدام الواجهة الخارجية.

- انقر

Edit. - في القائمة المنسدلة الشهادة، أختر الشهادة المثبتة حديثا.

- انقر

OK. - انقر

Apply.على الشهادة الجديدة مستخدمة الآن لجميع جلسات عمل WebVPN التي تنتهي على الواجهة المحددة.

1-2 تثبيت شهادة PEM مع واجهة سطر الأوامر

MainASA(config)# crypto ca authenticate SSL-Trustpoint

Enter the base 64 encoded CA certificate. End with the word"quit"on a line by itself

-----BEGIN CERTIFICATE----- MIIEADCCAuigAwIBAgIBADANBgkqhkiG9w0BAQUFADBjMQswCQYDVQQGEwJVUzEh MB8GA1UEChMYVGhlIEdvIERhZGR5IEdyb3VwLCBJbmMuMTEwLwYDVQQLEyhHbyBE YWRkeSBDbGFzcyAyIENlcnRpZmljYXRpb24gQXV0aG9yaXR5MB4XDTA0MDYyOTE3 MDYyMFoXDTM0MDYyOTE3MDYyMFowYzELMAkGA1UEBhMCVVMxITAfBgNVBAoTGFRo ZSBHbyBEYWRkeSBHcm91cCwgSW5jLjExMC8GA1UECxMoR28gRGFkZHkgQ2xhc3Mg MiBDZXJ0aWZpY2F0aW9uIEF1dGhvcml0eTCCASAwDQYJKoZIhvcNAQEBBQADggEN ADCCAQgCggEBAN6d1+pXGEmhW+vXX0iG6r7d/+TvZxz0ZWizV3GgXne77ZtJ6XCA PVYYYwhv2vLM0D9/AlQiVBDYsoHUwHU9S3/Hd8M+eKsaA7Ugay9qK7HFiH7Eux6w wdhFJ2+qN1j3hybX2C32qRe3H3I2TqYXP2WYktsqbl2i/ojgC95/5Y0V4evLOtXi EqITLdiOr18SPaAIBQi2XKVlOARFmR6jYGB0xUGlcmIbYsUfb18aQr4CUWWoriMY avx4A6lNf4DD+qta/KFApMoZFv6yyO9ecw3ud72a9nmYvLEHZ6IVDd2gWMZEewo+ YihfukEHU1jPEX44dMX4/7VpkI+EdOqXG68CAQOjgcAwgb0wHQYDVR0OBBYEFNLE sNKR1EwRcbNhyz2h/t2oatTjMIGNBgNVHSMEgYUwgYKAFNLEsNKR1EwRcbNhyz2h /t2oatTjoWekZTBjMQswCQYDVQQGEwJVUzEhMB8GA1UEChMYVGhlIEdvIERhZGR5 IEdyb3VwLCBJbmMuMTEwLwYDVQQLEyhHbyBEYWRkeSBDbGFzcyAyIENlcnRpZmlj YXRpb24gQXV0aG9yaXR5ggEAMAwGA1UdEwQFMAMBAf8wDQYJKoZIhvcNAQEFBQAD ggEBADJL87LKPpH8EsahB4yOd6AzBhRckB4Y9wimPQoZ+YeAEW5p5JYXMP80kWNy OO7MHAGjHZQopDH2esRU1/blMVgDoszOYtuURXO1v0XJJLXVggKtI3lpjbi2Tc7P TMozI+gciKqdi0FuFskg5YmezTvacPd+mSYgFFQlq25zheabIZ0KbIIOqPjCDPoQ HmyW74cNxA9hi63ugyuV+I6ShHI56yDqg+2DzZduCLzrTia2cyvk0/ZM/iZx4mER dEr/VxqHD3VILs9RaRegAhJhldXRQLIQTO7ErBBDpqWeCtWVYpoNz4iCxTIM5Cuf ReYNnyicsbkqWletNw+vHX/bvZ8= -----END CERTIFICATE----- quit INFO: Certificate has these attributes: Fingerprint: 96c25031 bc0dc35c fba72373 1e1b4140 Do you accept this certificate? [yes/no]: yes Trustpoint 'SSL-Trustpoint' is a subordinate CA and holds a non self-signed certificate. Trustpoint CA certificate accepted. % Certificate successfully imported

!!! - Installing Next-level SubCA in the PKI hierarchy.

!!! - Create a separate trustpoint to install the next subCA certificate (if present)

in the hierarchy leading up to the Root CA (including the Root CA certificate)

MainASA(config)#crypto ca trustpoint SSL-Trustpoint-1

MainASA(config-ca-trustpoint)#enrollment terminal

MainASA(config-ca-trustpoint)#exit

MainASA(config)#

MainASA(config)# crypto ca authenticate SSL-Trustpoint-1

Enter the base 64 encoded CA certificate.

End with the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIEfTCCA2WgAwIBAgIDG+cVMA0GCSqGSIb3DQEBCwUAMGMxCzAJBgNVBAYTAlVT

MSEwHwYDVQQKExhUaGUgR28gRGFkZHkgR3JvdXAsIEluYy4xMTAvBgNVBAsTKEdv

IERhZGR5IENsYXNzIDIgQ2VydGlmaWNhdGlvbiBBdXRob3JpdHkwHhcNMTQwMTAx

MDcwMDAwWhcNMzEwNTMwMDcwMDAwWjCBgzELMAkGA1UEBhMCVVMxEDAOBgNVBAgT

B0FyaXpvbmExEzARBgNVBAcTClNjb3R0c2RhbGUxGjAYBgNVBAoTEUdvRGFkZHku

Y29tLCBJbmMuMTEwLwYDVQQDEyhHbyBEYWRkeSBSb290IENlcnRpZmljYXRlIEF1

dGhvcml0eSAtIEcyMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAv3Fi

CPH6WTT3G8kYo/eASVjpIoMTpsUgQwE7hPHmhUmfJ+r2hBtOoLTbcJjHMgGxBT4H

Tu70+k8vWTAi56sZVmvigAf88xZ1gDlRe+X5NbZ0TqmNghPktj+pA4P6or6KFWp/

3gvDthkUBcrqw6gElDtGfDIN8wBmIsiNaW02jBEYt9OyHGC0OPoCjM7T3UYH3go+

6118yHz7sCtTpJJiaVElBWEaRIGMLKlDliPfrDqBmg4pxRyp6V0etp6eMAo5zvGI

gPtLXcwy7IViQyU0AlYnAZG0O3AqP26x6JyIAX2f1PnbU21gnb8s51iruF9G/M7E

GwM8CetJMVxpRrPgRwIDAQABo4IBFzCCARMwDwYDVR0TAQH/BAUwAwEB/zAOBgNV

HQ8BAf8EBAMCAQYwHQYDVR0OBBYEFDqahQcQZyi27/a9BUFuIMGU2g/eMB8GA1Ud

IwQYMBaAFNLEsNKR1EwRcbNhyz2h/t2oatTjMDQGCCsGAQUFBwEBBCgwJjAkBggr

BgEFBQcwAYYYaHR0cDovL29jc3AuZ29kYWRkeS5jb20vMDIGA1UdHwQrMCkwJ6Al

oCOGIWh0dHA6Ly9jcmwuZ29kYWRkeS5jb20vZ2Ryb290LmNybDBGBgNVHSAEPzA9

MDsGBFUdIAAwMzAxBggrBgEFBQcCARYlaHR0cHM6Ly9jZXJ0cy5nb2RhZGR5LmNv

bS9yZXBvc2l0b3J5LzANBgkqhkiG9w0BAQsFAAOCAQEAWQtTvZKGEacke+1bMc8d

H2xwxbhuvk679r6XUOEwf7ooXGKUwuN+M/f7QnaF25UcjCJYdQkMiGVnOQoWCcWg

OJekxSOTP7QYpgEGRJHjp2kntFolfzq3Ms3dhP8qOCkzpN1nsoX+oYggHFCJyNwq

9kIDN0zmiN/VryTyscPfzLXs4Jlet0lUIDyUGAzHHFIYSaRt4bNYC8nY7NmuHDKO

KHAN4v6mF56ED71XcLNa6R+ghlO773z/aQvgSMO3kwvIClTErF0UZzdsyqUvMQg3

qm5vjLyb4lddJIGvl5echK1srDdMZvNhkREg5L4wn3qkKQmw4TRfZHcYQFHfjDCm

rw==

-----END CERTIFICATE-----

quit

INFO: Certificate has the following attributes:

Fingerprint: 81528b89 e165204a 75ad85e8 c388cd68

Do you accept this certificate? [yes/no]: yes

Trustpoint 'SSL-Trustpoint-1' is a subordinate CA and holds a non self-signed certificate.

Trustpoint CA certificate accepted.

% Certificate successfully imported

BGL-G-17-ASA5500-8(config)#

!!! - Similarly create additional trustpoints (of the name "SSL-Trustpoint-n",

where n is number thats incremented for every level in the PKI hierarchy) to

import the CA certificates leading up to the Root CA certificate.

!!! - Importing identity certificate (import it in the first trustpoint that was

created namely "SSL-Trustpoint") MainASA(config)# crypto ca import SSL-Trustpoint certificate

WARNING: The certificate enrollment is configured with an fqdn that differs from the system fqdn. If this certificate will be used for VPN authentication this may cause connection problems. Would you like to continue with this enrollment? [yes/no]: yes

% The fully-qualified domain name in the certificate will be: (asa.remotevpn.url)

Enter the base 64 encoded certificate. End with the word "quit" on a line by itself

----BEGIN CERTIFICATE-----

MIIFRjCCBC6gAwIBAgIIJc1zqYQHBgUwDQYJKoZIhvcNAQELBQAwgbQxCzAJBgNV

BAYTAlVTMRAwDgYDVQQIEwdBcml6b25hMRMwEQYDVQQHEwpTY290dHNkYWxlMRow

GAYDVQQKExFHb0RhZGR5LmNvbSwgSW5jLjEtMCsGA1UECxMkaHR0cDovL2NlcnRz

LmdvZGFkZHkuY29tL3JlcG9zaXRvcnkvMTMwMQYDVQQDEypHbyBEYWRkeSBTZWN1

cmUgQ2VydGlmaWNhdGUgQXV0aG9yaXR5IC0gRzIwHhcNMTUwNzIyMTIwNDM4WhcN

MTYwNzIyMTIwNDM4WjA/MSEwHwYDVQQLExhEb21haW4gQ29udHJvbCBWYWxpZGF0

ZWQxGjAYBgNVBAMTEXZwbi5yZW1vdGVhc2EuY29tMIIBIjANBgkqhkiG9w0BAQEF

AAOCAQ8AMIIBCgKCAQEArrY2Fv2S2Uq5HdDhOaSzK5Eyok2tv2Rem8DofbTQ+4F9

C9IXitWdLAo6a7dzyfB4S9hx1VZXoHMGGNd6i9NWLXsWU1Nx5pRMaKR4h1cL6bDW

ITt5GzKdL93ibMxYmau+uwM3OkBb8QxLNNxr4G+oXtfavctTxWy/o6LzKWFyj0XP

tta9FZW07c0MNvKiUL1v9WBcy4GK1xyvN9RtWebtVkM5/iOv0ReBTBfFxCJ1YQAG

UWteu1ikWAGj1qomZGnZgAFDWJ4/hxjesG2BGMtwX5L1O8cbmbi/u/vnmZ5Xhiqx

<snip>

CCsGAQUFBwIBFitodHRwOi8vY2VydGlmaWNhdGVzLmdvZGFkZHkuY29tL3JlcG9z

aXRvcnkvMHYGCCsGAQUFBwEBBGowaDAkBggrBgEFBQcwAYYYaHR0cDovL29jc3Au

Z29kYWRkeS5jb20vMEAGCCsGAQUFBzAChjRodHRwOi8vY2VydGlmaWNhdGVzLmdv

ZGFkZHkuY29tL3JlcG9zaXRvcnkvZ2RpZzIuY3J0MB8GA1UdIwQYMBaAFEDCvSeO

zDSDMKIz1/tss/C0LIDOMEYGA1UdEQQ/MD2CEXZwbi5yZW1vdGVhc2EuY29tghV3

d3cudnBuLnJlbW90ZWFzYS5jb22CEXZwbi5yZW1vdGVhc2EuY29tMB0GA1UdDgQW

BBT7en7YS3PH+s4z+wTRlpHr2tSzejANBgkqhkiG9w0BAQsFAAOCAQEAO9H8TLNx

2Y0rYdI6gS8n4imaSYg9Ni/9Nb6mote3J2LELG9HY9m/zUCR5yVktra9azdrNUAN

1hjBJ7kKQScLC4sZLONdqG1uTP5rbWR0yikF5wSzgyMWd03kOR+vM8q6T57vRst5

69vzBUuJc5bSu1IjyfPP19z1l+B2eBwUFbVfXLnd9bTfiG9mSmC+4V63TXFxt1Oq

xkGNys3GgYuCUy6yRP2cAUV1lc2tYtaxoCL8yo72YUDDgZ3a4PyO1EvC1FOaUtgv

6QNEOYwmbJkyumdPUwko6wGOC0WLumzv5gHnhil68HYSZ/4XIlp3B9Y8yfG5pwbn

7puhazH+xgQRdg==

-----END CERTIFICATE-----

quit

INFO: Certificate successfully imported

! Apply the newly installed SSL certificate to the interface accepting SSL connections

MainASA(config)# ssl trust-point SSL-Trustpoint outside

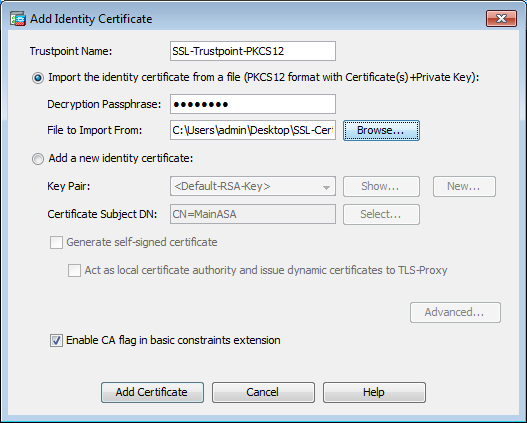

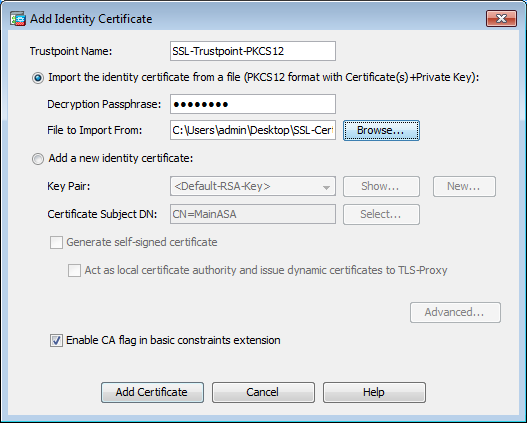

2-1 تثبيت شهادة PKCS12 مع ASDM

في الحالات التي لا يتم فيها إنشاء CSR على ASA، مثل حالة شهادة حرف بدل أو عند إنشاء شهادة UC، يتم تلقي شهادة هوية مع المفتاح الخاص كملفات منفصلة أو ملف PKCS12 واحد مجمع (.p12 أو تنسيق PFX). لتثبيت هذا النوع من الشهادات، أكمل الخطوات التالية.

- في شهادة الهوية، قم بتجميع شهادة CA والمفتاح الخاص في ملف PKCS12 واحد. يوفر الملحق (ب) الخطوات اللازمة للقيام بذلك باستخدام OpenSSL. إذا كانت المرجع المصدق قد زودتها بالفعل، فانتقل إلى الخطوة التالية.

- انتقل إلى

Configuration > Remote Access VPN > Certificate Management,واخترIdentity Certificates. - انقر

Add. - حدد اسم TrustPoint.

- انقر زر

Import the identity certificate from a fileالخيار. - أدخل عبارة المرور المستخدمة لإنشاء ملف PKCS12. تصفح وحدد ملف PKCS12. أدخل عبارة المرور للشهادة.

- انقر على إضافة شهادة.

- انتقل

Configuration > Remote Access VPN > Advanced,إلى ثم أخترSSL Settings. - أخترت تحت شهادات، القارن أن يكون استعملت أن ينهي WebVPN جلسة. في هذا المثال، يتم إستخدام الواجهة الخارجية.

- انقر

Edit. - في القائمة المنسدلة الترخيص، أختر الشهادة المثبتة حديثا.

- انقر

OK. Apply.انقر فوق الشهادة الجديدة مستخدمة الآن لجميع جلسات عمل WebVPN التي تنتهي على الواجهة المحددة.

2-2 تثبيت شهادة PKCS12 مع واجهة سطر الأوامر

MainASA(config)# crypto ca trustpoint SSL-Trustpoint-PKCS12 MainASA(config-ca-trustpoint)# enrollment terminal MainASA(config-ca-trustpoint)# exit MainASA(config)# crypto ca import SSL-Trustpoint-PKCS12 pkcs12 cisco123 Enter the base 64 encoded pkcs12. End with the word "quit" on a line by itself: -----BEGIN PKCS12----- MIISNwIBAzCCEfEGCSqGSIb3DQEHAaCCEeIEghHeMIIR2jCCEdYGCSqGSIb3DQEH BqCCEccwghHDAgEAMIIRvAYJKoZIhvcNAQcBMBsGCiqGSIb3DQEMAQMwDQQIWO3D hDti/uECAQGAghGQ9ospee/qtIbVZh2T8/Z+5dxRPBcStDTqyKy7q3+9ram5AZdG Ce9n5UCckqT4WcTjs7XZtCrUrt/LkNbmGDVhwGBmYWiOS7npgaUq0eoqiJRK+Yc7 LN0nbho6I5WfL56/JiceAMlXDLr/IqqLg2QAApGdN+F5vANsHse2GsAATewBDLt7 Jy+SKfoNvvIw9QvzCiUzMjYZBANmBdMCQ13H+YQTHitT3vn2/iCDlzRSuXcqypEV q5e3heiOO75lE8TDLWmO3PMvwIZqi8yzWesjcTt1Kd4FoJBZpB70/v9LntoIUOY7 kIQM8fHb4ga8BYfbgRmG6mkMmO1STtbSvlvTa19WTmdQdTyCa+G5PkrryRsy3Ww1 lkGFMhImmrnNADF7HmzbyslVohQZ7h09iVQY9krJogoXHjmQYxG9brf0oEwxSJDa mGDhhESh+s/WuFSV9Z9kiTXpJNZxpTASoWBQrrwmO5v8ZwbjbVNJ7sVdbwpUl6d+ NNFGR7LTqO8hpupeeJnY9eJc2yYqeAXWXQ5kLOZo6/gBEdGtEaZBgCFK9JZ3bl3A xqxGifanWPnLYG611NKuNjTgbjhnEEYI2uZzU0qxnlKa8zyXw+lzrKuJscDbkAPZ wKtw8K+p4OzXVHhuANo6MDvffNRY1KQDtyK1inoPH5ksVSE5awkVam4+HTcqEUfa 16LMana+4QRgSetJhU0LtSMaQfRJGkha4JLq2t+JrCAPz2osARlTsBOjQBNq6YNj 0uB+gGk2Gl8Q5Nln6K1fz0XBFZLWEDBLsaBRO5MAnE7wWtO0+4awGYqVdmIF1lkf XIRKAiQEr1pZ6BVPuvsCNJxaaUHzufhYI2ZAckasKBZOT8/7YK3fnAaGoBCz4cHa o2EEQhq2aYb6YTv0+wtLEWGHzsbGZEM/u54XmsXAI7g28LGJYdfWi509KyV+Ac1V KzHqXZMM2BbUQCNcTF5JIMiW+r62k42FdahfaQb0vJsIe/IwkAKG7y6DIQFs0hwg ZlPXiDbNr1k4e8L4gqupMKWg853PY+oY22rLDC7bul1CKtixIYBCvbn7dAYsI4GQ l6xXhNu3+iye0HgbUQQCfTU/mBrA0ZO+bpKjWOCfqNBuYnZ6kUEdCI7GFLH9QqtM K7YinFLoHwTWbi3MsmqVv+Z4ttVWy7XmikoO2nMynJMP6/CNV8OMxMKdC2qm+c1j s4QlKcAmFsQmNp/7SIP1wnvOc6JbUmC1O520U/r8ftTzn8C7WL62W79cLK4HOr7J sNsZnOz0JOZ/xdZT+cLTCtVevKJOQMK3vMsiOuy52FkuF3HnfrmBqDkbR7yZxELG RCEL0EDdbp8VP0+IhNlyz1q7975SscdxFSL0TvjnHGFWd14ndoqN+bLhWbdPjQWV l3W2NCI95tmHDLGgp3P0OlS+RjdCEGGMg+9cpgBfFC1JocuTDIEcUbJBY8QRUNiS /ubyUagdzUKt1ecfb9hMLP65ZNQ93VIw/NJKbIm7b4P/1Zp/lFP5eq7LkQPAxE4/ bQ4mHcnwrs+JGFkN19B8hJmmGoowH3p4IEvwZy7CThB3E1ejw5R4enqmrgvHqpQe B7odN1OFLAHdo1G5BsHExluNEsEb4OQ0pmKXidDB5B001bJsr748fZ6L/LGx8Al3 <snip> ijDqxyfQXY4zSytljSMwMtYA9hG5I79Sg7pnME1E9xq1DOoRGg8vgxlwiciKtLxp LL0ReDY31KRYv00vW0gf+tE7lST/3TKZvh0sQ/BE0V3kHnwldejMFH+dvyAA9Y1E c8O+tdafBFX4B/HP46E6heP6ZSt0xAfRW1/JF4ljNvUNVO9VtVfR2FTyWpzZFY8A GG5XPIA80WF6wKEPFHIcN8scY+Vot8kXxG96hwt2Cm5NQ2OnVzxUZQbpKsjs/2jC 3HVFe3UJFBsY9UxTLcPXYBSIG+VeqkI8hWZp6clTfNDLY2ELDylQzp1mBg2FujZa YuE0avjCJzBzZUG2umtS5mHQnwPF+XkOujEyhGMauhGxHp4nghSzrUZrBeuL9lUF 2mbpsOcgZkzxMS/rjdNXjCmPFloRBvKkZSlxHFrE/5ZopAhn4i7YtHQNrz9U4RjQ xo9cUuaJ+LNmvzE8Yg3epAMYZ16UNGQQkVQ6ME4BcjRONzW8BYgTq4+pmT1ZNq1P X87CXCPtYRpHF57eSo+tHDINCgfqYXD6e/7r2ngfiCeUeNDZ4aVl2XxvZDaUlBPP Tx5fMARqx/Z8BdDyBJDVBjdsxmQau9HLkhPvdfGlZIWdTe13CzKqXA5Ppmpjt4q9 GnCpC53m76x9Su4ZDw6aUdBcgCTMvfaqJC9gzObee2Wz+aRRwzSxu6tEWVZolPEM v0AA7po3vPeklgOnLRAwEoTTn4SdgNLWeRoxqZgkw1FC1GrotxF1so7uA+z0aMeU lw73reonsNdZvRAcVX3Y6UNFdyt70Ixvo1H4VLzWm0K/oP62C9/eqqMwZ8zoCMPt ENna7T+7Os66SCbMmXCHwyhO0tygNKZFFw/AATFyjqPMWPAxGuPNOrnB6uYCn0Hk 1BU7tF143RNIZaQQEH3XnaPvUuAA4C0FCoE3h+/tVjtfNKDvFmb6ZLZHYQmUYpyS uhdFEpoDrJH1VmI2Tik/iqYWaZ+oDqXPHQXnJhw25h9ombR4qnD+FCfwFCGtPFON o3QffZ53C95n5jPHVMyUrOxDdpwnvzCQPdj6yQm564TwLAmiz7uDlpqJZJe5QxHD nolv+4MdGSfVtBq+ykFoVCaamqeaq6sKgvAVujLXXEs4KEmIgcPqATVRG49ElndI LO1DEQyKhVoDGebAuVRBjzwAm/qxWxxFv3hrbCjpHCwEYms4Wgt/vKKRFsuWJNZf efHldwlltkd5dKwSvDocPT/7mSLtLJa94c6AfgxXy9zO+FTLDQwzxga7xC2krAN1 yHxR2KHN5YeRL+KDzu+u6dYoKAz+YAgwlW6KbeavALSuH4EYqcvg8hUEhp/ySiSc RDhuygxEovIMGfES4FP5V52lPyDhM3Dqwhn0vuYUmYnX8EXURkay44iwwI5HhqYJ lptWyYo8Bdr4WNwt5xqszGzYR6mmGeAIin7bDunsF1uBHWYF4dyKlz1tsdRNMYqQ +W5q+QjVdrjldWv/bMFOaqEjxeNWBRqjzcff3BxMnwvVxtgqxFvRh+DZxiJoiBG+ yx7x8np2AQ1r0METSSxbnZzfnKZKVvBVMkIC6Jsmt2WEVTQvoFJ8em+nemOWgTi/ hHSBzjE7RhAucnHuifOCXOgvR1SDDqyCQbiduc1QjXN0svA8Fqbea9WEH5khOPv3 pbtsL4gsfl2pv8diBQkVQgiZDi8Wb++7PR6ttiY65kVwrdsoNl1/qq+xWOd3tB4/ zoH9LEMgTy9Sz7myWrB9EOOZ8BIjL1M8oMigEYrTDOc3KbyW1S9dd7QAxiuOBaX1 8J8q1OydvTBzmqcjeSsFH4/1NHn5VnfOZnNpui4uhpOXBG+K2zJUJXm6dq1AHBlE KQFsFZpNNyave0Kk8JzQnLAPd7OUU/IksyOCGQozGBH+HSzVp1RDjrrbC342rkBj wnI+j+/1JdWBmHdJMZCfoMZFLSI9ZBqFirdii1/NRu6jh76TQor5TnNjxIyNREJC FE5FZnMFvhM900LaiUZff8WWCOfeRDMttLXb1nuxPFl+lRk+LNlPLVptWgcxzfsr JXrGiwjxybBB9oCOrACq8fGAtEs8WRxJyDH3Jjmn9i/Gl6J1mMCUF//LxAH2WQx8 Ld/qS5OM2iFCffDQjxAj0K6DEN5pUebBv1Em5SOHXvyq5nxgUh4/y84CWaKjw0MQ 5tbbLMlnc7ALIJ9LxZ97YiXSTyeM6oBXBFx6RpklkDv05mlBghSpVQiMcQ2ORIkh UVVNbSHOl9S3cb5wqxaWqAKBqb4h1uLGVbYWZf2mzLZ8U5U5ioiqoMBqNZbzTXpO EqEFuatTllQvCRbcKS3xou4MAixcYUxKwEhbZA/6hd10XSBJwe7jKBV9M6wliKab UfoJCGTAf3sY68lqrMPrbBt0eeWf1C02Sd9Mn+V/jvnil7mxYFFUpruRq3r1LeqP J5camfTtHwyL8N3Q/Zwp+zQeWZiLA8a/iAVu/hYLR1bpF2WCK0lOtJqkvVmrLVLz maZZjbJeOft5cP/lRxbKlS6Gd5dFTEKDE15c6gWUX8RKZP6Q7iaE5hnGmQjm8Ljl kXwF+ivoxOQ8a+Gg1bVTROc7tqW9e9/ewisV1mwvEB6Ny7TDS1oPUDHM84pY6dqi 1+Oio07Ked4BySwNlYy9yaJtBTZSCstfP+ApLidN7pSBvvXf1aHmeNbkPOZJ+c+t fGpUdL6V2UTXfCsOPHTC0ezA15sOHwCuPchrDIj/eGUwMS3NfS25XgcMuvnLqGVO RzcRzlZIg8G0oLYwOCuzoY0D/m9010O1ahePyA9tmVB7HRRbytLdaW7gYeEikoCv 7qtBqJFF17ntWJ3EpQHZUcVClbHIKqjNqRbDCY7so4AlIW7kSEUGWMIUDhprE8Ks NpnvPH2i9JrYrTeROyUI0tL/7SATd2P0a2lxz/zUWekeqd0bmVCsAgQNbB2XkrR3 XS0B52ol+63e8KDqS2zL2TZd3daDFidHlB8QB26tfbfOAcaObJH5/dWP8ddo8UYo Y3JqTl0malxSJhaMHmQdZIQp49utW3TcjqGllYS4HEmcqtHud0ShaUysC6239jlQ KlFWrwXTlBC5vnq5IcOMqx5zyNbfxXz28969cWoMCyU6+kRw0TyF6kF7EEv6XWca XLEwABx+tKRUKHJ673SyDMu96KMV3yZN+RtKbCjqCPVTP/3ZeIp7nCMUcj5sW9HI N34yeI/0RCLyeGsOEiBLkucikC32LI9ik5HvImVTELQ0Uz3ceFqU/PkasjJUve6S /n/1ZVUHbUk71xKR2bWZgECl7fIel7wlrbjpF3Wbk+Er0kfYcsNRHxeTDpKPSt9s u/UsyQJiyNARG4X3iYQlsTce/06Ycyri6GcLHAu58B02nj4CxolCplABZ2N79HtN /7Kh5L0pS9MwsDCHuUI8KFrTsET7TB1tIU99FdB19L64sl/shYAHbccvVWU50Wht PdLoaErrX81Tof41IxbSZbI8grUC4KfG2sdPLJKu3HVTeQ8LfllbBLxfs8ZBS+Oc v8rHlQ012kY6LsFGLehJ+/yJ/uvXORiv0ESp4EhFpFfkp+o+YcFeLUUPd+jzb62K HfSCCbLpCKyEay80dyWkHfgylqxmb9ud0oMO50aFJyqR0NjNt6pcxBRY2A6AJR5S IIC26YNwbh0GjF9qL2FiUqnNH/7GTqPnd2qmsB6FTIwSBT6d854qN7PRt+ZXgdtQ OjcYt1r9qpWDZpNFK8EzizwKiAYTsiEh2pzPt6YUpksRb6CXTkIzoG+KLsv2m3b8 OHyZ9a8z81/gnxrZlls5SCTfOSU70pHWh8VAYKVHHK+MWgQr0m/2ocV32dkRBLMy 2R6P4WfHyI/+9de1x3PtIuOiv2knpxHv2fKM6sQw45F7XkmwHxjq1YRJ6vIwPTAh MAkGBSsOAwIaBQAEFFTRETzpisHKZR+Kmen68VrTwpV7BBSQi0IesQ4n4E/bSVsd qJSzcwh0hgICBAA= -----END PKCS12----- quit INFO: Import PKCS12 operation completed successfully

!!! Link the SSL trustpoint to the appropriate interface MainASA(config)# ssl trust-point SSL-Trustpoint-PKCS12 outside

التحقق من الصحة

أستخدم هذه الخطوات للتحقق من التثبيت الناجح لشهادة مورد الجهة الخارجية واستخدامها لاتصالات SSLVPN.

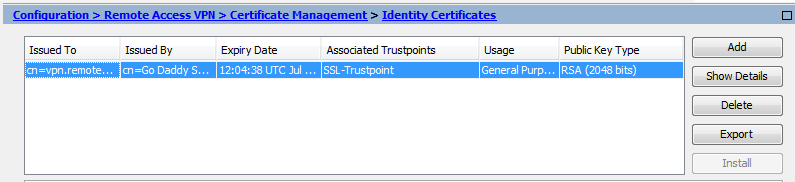

عرض الشهادات المثبتة عبر ASDM

- انتقل

Configuration > Remote Access VPN > Certificate Management,إلى ثم أخترIdentity Certificates. - تظهر شهادة الهوية الصادرة عن مورد الطرف الثالث.

عرض الشهادات المثبتة عبر واجهة سطر الأوامر

MainASA(config)# show crypto ca certificate

Certificate

Status: Available

Certificate Serial Number: 25cd73a984070605

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

cn=Go Daddy Secure Certificate Authority - G2

ou=http://certs.godaddy.com/repository/

o=GoDaddy.com\, Inc.

l=Scottsdale

st=Arizona

c=US

Subject Name:

cn=(asa.remotevpn.url)

ou=Domain Control Validated

OCSP AIA:

URL: http://ocsp.godaddy.com/

CRL Distribution Points:

[1] http://crl.godaddy.com/gdig2s1-96.crl

Validity Date:

start date: 12:04:38 UTC Jul 22 2015

end date: 12:04:38 UTC Jul 22 2016

Associated Trustpoints: SSL-Trustpoint

CA Certificate

Status: Available

Certificate Serial Number: 07

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

cn=Go Daddy Root Certificate Authority - G2

o=GoDaddy.com\, Inc.

l=Scottsdale

st=Arizona

c=US

Subject Name:

cn=Go Daddy Secure Certificate Authority - G2

ou=http://certs.godaddy.com/repository/

o=GoDaddy.com\, Inc.

l=Scottsdale

st=Arizona

c=US

OCSP AIA:

URL: http://ocsp.godaddy.com/

CRL Distribution Points:

[1] http://crl.godaddy.com/gdroot-g2.crl

Validity Date:

start date: 07:00:00 UTC May 3 2011

end date: 07:00:00 UTC May 3 2031

Associated Trustpoints: SSL-Trustpoint

CA Certificate

Status: Available

Certificate Serial Number: 1be715

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

ou=Go Daddy Class 2 Certification Authority

o=The Go Daddy Group\, Inc.

c=US

Subject Name:

cn=Go Daddy Root Certificate Authority - G2

o=GoDaddy.com\, Inc.

l=Scottsdale

st=Arizona

c=US

OCSP AIA:

URL: http://ocsp.godaddy.com/

CRL Distribution Points:

[1] http://crl.godaddy.com/gdroot.crl

Validity Date:

start date: 07:00:00 UTC Jan 1 2014

end date: 07:00:00 UTC May 30 2031

Associated Trustpoints: SSL-Trustpoint-1

...(and the rest of the Sub CA certificates till the Root CA)

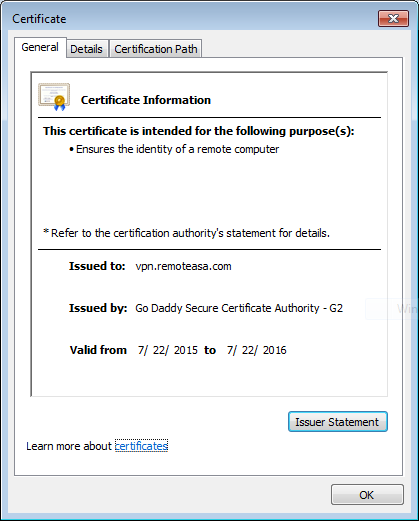

التحقق من تثبيت الشهادة ل WebVPN باستخدام مستعرض ويب

تحقق من إستخدام WebVPN للشهادة الجديدة.

- الاتصال بواجهة WebVPN من خلال مستعرض ويب. أستخدم https:// مع FQDN المستخدم لطلب الشهادة (على سبيل المثال، واجهة WebVPN)

- انقر نقرا مزدوجا على أيقونة القفل التي تظهر في الركن السفلي الأيمن من صفحة سجل الدخول إلى WebVPN. يجب أن تظهر معلومات الشهادة المثبتة.

- راجع المحتويات للتحقق من مطابقتها للشهادة الصادرة من قبل مورد الجهة الخارجية.

تجديد شهادة SSL على ASA

- قم بإعادة إنشاء CSR إما على ASA، أو باستخدام OpenSSL أو على المرجع المصدق بنفس سمات الشهادة القديمة. أكمل الخطوات المحددة في إنشاء CSR.

- أرسل CSR على CA وقم بإنشاء شهادة هوية جديدة بتنسيق PEM (.pem، .cer، .crt) مع شهادة CA. وفي حالة شهادة PKCS12، يوجد أيضا مفتاح خاص جديد.

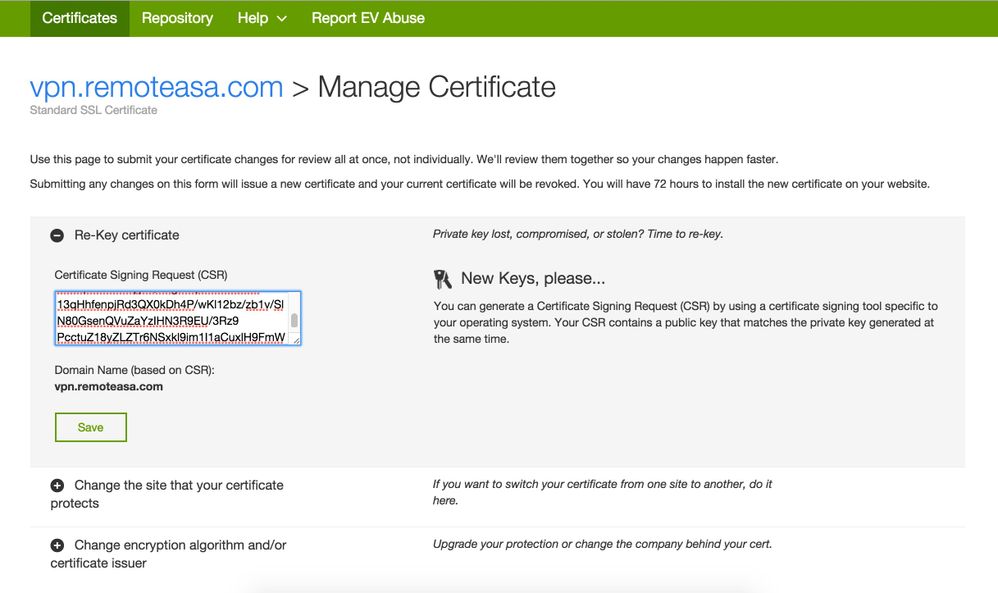

في حالة GoDaddy CA، يمكن إعادة تكوين الشهادة باستخدام CSR جديد تم إنشاؤه.

انتقل إلى حساب GoDaddy وانقر فوق إدارة ضمن شهادات SSL.

انقر فوق عرض الحالة لاسم المجال المطلوب.

انقر على إدارة لإعطاء خيارات لإعادة مفاتيح الشهادة.

مددت الخيار إعادة مفتاح شهادة وأضفت ال CSR جديد.

قم بالحفظ والمتابعة إلى الخطوة التالية. يصدر GoDaddy شهادة جديدة تستند إلى CSR التي تم توفيرها.

- قم بتثبيت الشهادة الجديدة على TrustPoint جديدة كما هو موضح في "تثبيت شهادة SSL" في قسم ASA.

الأسئلة المتكررة

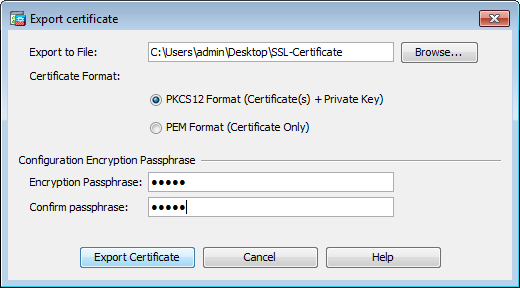

1. ما هي أفضل طريقة لنقل شهادات الهوية من ASA إلى ASA آخر؟

تصدير الشهادة مع المفاتيح إلى ملف PKCS12.

أستخدم هذا الأمر لتصدير الشهادة عبر CLI من ASA الأصلي:

ASA(config)#crypto ca export

pkcs12

تكوين ASDM:

أستخدم هذا الأمر لاستيراد الشهادة عبر CLI إلى ASA الهدف:

ASA(config)#crypto ca import

pkcs12

تكوين ASDM:

كما يمكن القيام بذلك عبر ميزة "النسخ الاحتياطي/الاستعادة" على ASDM باستخدام الخطوات التالية:

- سجل الدخول إلى ASA عبر ASDM واختر

Tools > Backup Configuration. - قم بإجراء نسخ إحتياطي لجميع عمليات التكوين أو شهادات الهوية فقط.

- على ASA الهدف، افتح ASDM واختر

Tools > Restore Configuration.

2. كيف يمكنك إنشاء شهادات SSL للاستخدام مع وحدات ASA الخاصة بموازنة حمل الشبكة الخاصة الظاهرية (VPN)؟

هناك طرق متعددة يمكن إستخدامها لإعداد ASAs باستخدام شهادات SSL لبيئة موازنة حمل VPN.

- أستخدم شهادة إتصالات موحدة/مجالات متعددة (UCC) واحدة تحتوي على FQDN موازنة الأحمال كشبكة DN وكل من شبكات ASA FQDN كاسم بديل للموضوع منفصل (SAN). هناك العديد من مراكز المراقبة المعروفة مثل GoDaddy و Entrust و Comodo وغيرها التي تدعم مثل هذه الشهادات. عندما تختار هذه الطريقة، من المهم تذكر أن ASA لا يدعم حاليا إنشاء CSR مع حقول SAN متعددة. وثقت هذا في التحسين cisco بق id CSCso70867. في هذه الحالة، هناك خياران لإنشاء CSR

- من خلال واجهة سطر الأوامر (CLI) أو إدارة قاعدة بيانات المحول (ASDM). عند إرسال المسؤولية الأساسية (CSR) إلى المرجع المصدق (CA)، أضف شبكات منطقة التخزين (SAN) المتعددة على بوابة CA نفسها.

- أستخدم OpenSSL لإنشاء CSR وتضمين شبكات منطقة التخزين (SAN) المتعددة في ملف openssl.cnf.

بمجرد إرسال CSR إلى CA والشهادة التي تم إنشاؤها، قم باستيراد شهادة PEM هذه إلى ASA التي قامت بإنشاء CSR. وبمجرد الانتهاء، قم بتصدير واستيراد هذه الشهادة بتنسيق PKCS12 إلى وحدات ASA الخاصة بالأعضاء الآخرين.

- إستخدام شهادة حرف بدل. هذه طريقة أقل أمانا ومرونة عند مقارنتها بشهادة الاتصالات الموحدة. في حالة عدم دعم CA لشهادات الاتصالات الموحدة، يتم إنشاء CSR إما على CA أو باستخدام OpenSSL حيث تكون FQDN على شكل *.domain.com. بمجرد إرسال CSR إلى CA والشهادة التي تم إنشاؤها، قم باستيراد شهادة PKCS12 إلى جميع ASAs في نظام المجموعة.

- أستخدم شهادة منفصلة لكل من وحدات التخزين ASA العضو ولموازنة حمل FQDN. وهذا هو الحل الأقل فعالية. يمكن إنشاء الشهادات لكل من وحدات التحكم في الوصول (ASA) الفردية كما هو موضح في هذا المستند. يتم إنشاء الشهادة الخاصة ب VPN LoadBalancing FQDN على ASA واحد ويتم تصديرها واستيرادها كشهادة PKCS12 على ASAs الأخرى.

3. هل يجب نسخ الشهادات من ASA الأساسي إلى ASA الثانوي في زوج ASA لتجاوز الأعطال؟

لا توجد حاجة لنسخ الشهادات يدويا من ASA الأساسي إلى الثانوي حيث يتم مزامنة الشهادات بين ASA طالما أنه تم تكوين تجاوز الفشل ذو الحالة. إذا لم يتم عرض الشهادات على جهاز الاستعداد على الإعداد الأولي لتجاوز الفشل، فعليك إصدار الأمر write standby لإجبار المزامنة.

4. إذا تم إستخدام مفاتيح ECDSA، هل تختلف عملية إنشاء شهادة SSL؟

والفرق الوحيد في التكوين هو خطوة إنشاء زوج المفاتيح، حيث يتم إنشاء زوج مفاتيح ECDSA بدلا من زوج مفاتيح RSA. أما باقي الخطوات فبقيت كما هي.

يتم عرض أمر واجهة سطر الأوامر (CLI) لإنشاء مفاتيح ECDSA هنا:

MainASA(config)# cry key generate ecdsa label SSL-Keypair elliptic-curve 256 INFO: The name for the keys will be: SSL-Keypair Keypair generation process begin. Please wait...

استكشاف الأخطاء وإصلاحها

أوامر استكشاف الأخطاء وإصلاحها

يجب تجميع أوامر تصحيح الأخطاء هذه على واجهة سطر الأوامر في حالة فشل تثبيت شهادة SSL:

debug crypto ca 255

debug crypto ca messages 255

debug crypto ca transactions 255

المشكلات الشائعة

تحذير شهادة غير موثوق بها مع شهادة SSL صالحة للجهة الخارجية على الواجهة الخارجية على ASA مع 9.4(1) وما بعده.

الحل:

تظهر هذه المشكلة نفسها عند إستخدام زوج مفاتيح RSA مع الشهادة. في إصدارات ASA من 9.4(1) وما بعدها، يتم تمكين جميع شفرات ECDSA و RSA بشكل افتراضي ويتم إستخدام أقوى تشفير (عادة ما يكون تشفير ECDSA) للتفاوض. إذا حدث ذلك، يقدم ASA شهادة موقعة ذاتيا بدلا من الشهادة المستندة إلى RSA التي تم تكوينها حاليا. هناك تحسين لتغيير السلوك عند تثبيت شهادة المستندة إلى RSA على واجهة وتتبعها معرف تصحيح الأخطاء من Cisco CSCuu02848

الإجراء الموصى به: تعطيل شفرات ECDSA باستخدام أوامر CLI التالية:

ssl cipher tlsv1.2 custom "AES256-SHA:AES128-SHA:DHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA:

DES-CBC3-SHA:DES-CBC-SHA:RC4-SHA:RC4-MD5"

أو، باستخدام ASDM، انتقلConfiguration > Remote Access VPN > Advanced,واخترSSL Settings.تحت قسم التشفير، حدد إصدار التشفير TLSV1.2 وقم بتحريره باستخدام السلسلة المخصصة AES256-SHA:AES128-SHA:DHE-RSA-AES256-SHA:DHE-RSA-AES128-SHA:DES-CBC-SHA:RC4-RRC:SHA 4-MD5

الملحق

الملحق أ: ECDSA أو RSA

تعد خوارزمية ECDSA جزءا من تشفير المنحنى البيضاوي (ECC) وتستخدم معادلة للمنحنى البيضاوي لإنشاء مفتاح عام بينما تستخدم خوارزمية RSA منتج إثنين من الأساسيات بالإضافة إلى عدد أقل لإنشاء المفتاح العام. وهذا يعني أنه يمكن تحقيق نفس مستوى الأمان المتوفر ل RSA مع ECDSA، ولكن باستخدام مفاتيح أصغر. يؤدي ذلك إلى تقليل وقت الحساب وزيادة أوقات الاتصال للمواقع التي تستخدم شهادات ECDSA.

توفر الوثيقة الخاصة بتشفير الجيل التالي و ASA المزيد من المعلومات التفصيلية.

الملحق ب: أستخدم OpenSSL لإنشاء شهادة PKCS12 من شهادة هوية، وشهادة CA، ومفتاح خاص

- تحقق من تثبيت OpenSSL على النظام الذي يتم تشغيل هذه العملية عليه. بالنسبة لمستخدمي Mac OSX و GNU/Linux، يتم تثبيت هذا بشكل افتراضي.

- التبديل إلى دليل صالح.

على Windows: بشكل افتراضي، يتم تثبيت الأدوات المساعدة في C:\Openssl\bin. فتح موجه أوامر في هذا الموقع.

على Mac OSX/Linux: افتح نافذة المحطة الطرفية في الدليل المطلوب لإنشاء شهادة PKCS12.

- في الدليل المذكور في الخطوة السابقة، احفظ ملفات المفتاح الخاص (privateKey.key)، وشهادة الهوية (certificate.crt) وشهادة المرجع المصدق الجذر (CACert.crt).

قم بدمج المفتاح الخاص وشهادة الهوية وسلسلة شهادة المرجع المصدق الجذر في ملف PKCS12. أدخل عبارة مرور لحماية شهادة PKCS12.

strong> openssl pkcs12 -export -out certificate.pfx -inkey privateKey.key -in certificate.crt -certfile CACert.crt

- تحويل شهادة PKCS12 المولدة إلى شهادة مرمزة Base64:

openssl base64 -in certificate.pfx -out certificate.p12

بعد ذلك، قم باستيراد الشهادة التي تم إنشاؤها في الخطوة الأخيرة للاستخدام مع SSL.

الملحق ج: اعتبارات أمان شهادة CA الموثوق بها

مخاطر مصادقة الشهادة وتوصياتها

سلوك التحقق من صحة إستخدام TrustPoint الافتراضي

عند تثبيت شهادة مرجع مصدق ثقة، crypto ca trustpoint authenticate,يمكن إستخدامها لمصادقة أنواع مختلفة من إتصالات VPN باستخدام مصادقة الشهادة. ويتم التحكم فيه باستخدام الأمر validation-usage trustPoint. أنواع إستخدام التحقق من الصحة هي:

ipsec-client: التحقق من صحة إتصالات عميل IPsec.ssl-client: التحقق من صحة إتصالات عميل SSL.ssl-server: التحقق من صحة شهادات خادم SSL.

بشكل افتراضي، يسمح الأمر بالتحقق من الصحة ل IPsec-client و SSL-client.

مخاطر التكوين الافتراضية

- يمكن إستخدام أي شهادة مرجع مصدق مثبتة كموثوق بها بشكل افتراضي لمصادقة شهادات تعريف العميل الواردة لأي مجموعة أنفاق باستخدام مصادقة الشهادة.

- يمكن أن يكون هذا الإعداد الافتراضي خطرا على الأمان إذا لم تكن على علم به.

الإجراء الموصى به

تعطيل إستخدام التحقق من الصحة لنقاط الثقة غير المقصودة. إذا لم يكن الغرض من شهادة CA مصادقة أقران VPN أو المستخدمين، فقم بتعطيل إستخدام التحقق من الصحة ل TRUSTpoint.

مثال التكوين:

trustpoint public-root-ca no validation-usage

مخاطر الترخيص والتوصيات

بشكل افتراضي، يمكن إستخدام شهادة CA موثوق بها لمصادقة نظير VPN أو مستخدم يتصل بأي مجموعة نفق. يلزم تصميم التفويض الملائم.

الإجراء الموصى به

أستخدم خرائط الشهادات وخرائط مجموعة النفق لضمان إستخدام الشهادات المعتمدة فقط لمجموعات النفق المحددة. قم بتعيين قاعدة تعيين افتراضية لمجموعة النفق، تشير إلى مجموعة نفق عدم الوصول لتقييد الوصول غير المصرح به.

مثال التكوين

لا يسمح بمصادقة الشهادة إلا ل:

- أجهزة ذات شهادة صادرة عن CN=example.com ولها OU=Machine في موضوع الشهادة.

- المستخدمون الذين لديهم شهادة صادرة من cn=example.com والذين لديهم OU=Users في موضوع الشهادة.

يتم تعيين المستخدمين الذين لديهم شهادات أخرى إلى no_access tunnel-group بشكل افتراضي، بسبب tunnel-group-map default-group no_access الأمر. توجد أولوية على Group-url لقواعد خريطة الشهادات بفضل tunnel-group-map enable rules الأمر. لا تساعد معرفة عنوان URL الخاص بالمجموعة في تجاوز قواعد خريطة الشهادات.

tunnel-group mgmt-tunnel type remote-access tunnel-group mgmt-tunnel general-attributes address-pool vpn_pool default-group-policy mgmt-tunnel tunnel-group mgmt-tunnel webvpn-attributes authentication certificate group-url https://ftd.example.com/mgmt enable ! tunnel-group users_access type remote-access tunnel-group usets_access general-attributes default-group-policy user_access_gp address-pool vpn_pool tunnel-group users_access webvpn-attributes authentication certificate group-url https://ftd.example.com/users enable ! tunnel-group no_access type remote-access tunnel-group no_access general-attributes default-group-policy no_access_gp address-pool vpn_pool tunnel-group no_access webvpn-attributes authentication certificate ! group-policy no_access_gp internal group-policy no_access_gp attributes banner value NO ACCESS GROUP POLICY (...) vpn-simultaneous-logins 0 ! crypto ca certificate map mgmt_tunnel 10 issuer-name attr cn eq example.com subject-name attr ou eq machines crypto ca certificate map users 10 issuer-name attr cn eq example.com subject-name attr ou eq users ! webvpn (...) certificate-group-map mgmt_tunnel 10 mgmt-tunnel certificate-group-map no-access 10 users_access ! tunnel-group-map enable rules tunnel-group-map default-group no_access

موارد إضافية

للحصول على إرشادات تكوين أكثر تفصيلا، راجع وثائق Cisco التالية:

- تكوين إستخدام التحقق من الصحة - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

- تكوين خريطة الشهادة - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

- تكوين خريطة مجموعة النفق - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

- تكوين enable tunnel-group-map - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

5.0 |

17-Oct-2024 |

SEO المحدث، النص البديل، الترجمة الآلية، متطلبات النمط، والتنسيق. |

4.0 |

20-Aug-2024 |

روابط SEO المحدثة وإزالة التضاريس غير الضرورية. |

3.0 |

03-Aug-2023 |

-معالجة أخطاء CCW

-إضافة نص بديل إلى الصور |

1.0 |

18-Feb-2016 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Divyansh SinghEngineering Product Manager

- Rah GovinTechnical Consulting Engineer

- RudvTechnical Consulting Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات