المقدمة

يصف هذا المستند خطوات إنشاء اكتشاف مخصص متقدم (ACD) في نقطة نهاية Cisco الآمنة.

معلومات أساسية

نشرت تالوس إنسايتر مدونة في 14 يناير 2020 ردا على الكشف عن نقاط الضعف يوم الثلاثاء من برنامج Microsoft Patch.

تم التحديث في 15 يناير/كانون الثاني: تمت إضافة توقيع ACD ل AMP يمكن إستخدامه لاكتشاف إستغلال CVE-2020-0601 من خلال انتحال الشهادات التي تنتحل صفة سلطة شهادة توقيع على التعليمات البرمجية ل Microsoft ECC: https://blog.talosintelligence.com/2020/01/microsoft-patch-tuesday-jan-2020.html.

توقيع الملف الموجود في مدونة Talos لاستخدامه في ACD:

المتطلبات الأساسية

المتطلبات

لا توجد متطلبات خاصة لهذا المستند.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco Secure Endpoint Cloud Portal

- ACD

- مدونة تالوس

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المستخدمة بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

إنشاء قائمة الكشف المخصص المتقدم

الآن، دعونا ننشئ ACD لتطابق.

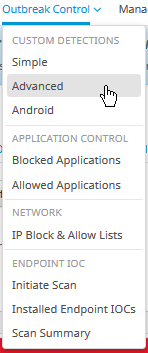

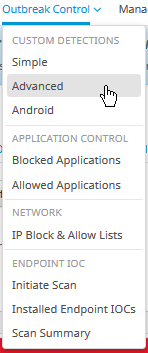

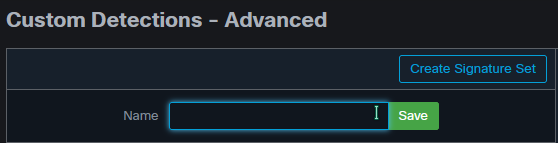

الخطوة 1. انتقل إلى بوابة نقطة النهاية الآمنة > التحكم في التفشي > الكشف المخصص المتقدم كما هو موضح في الصورة.

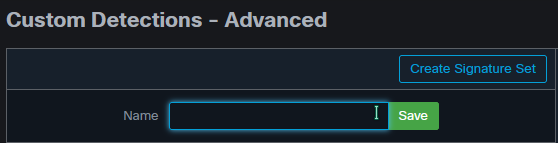

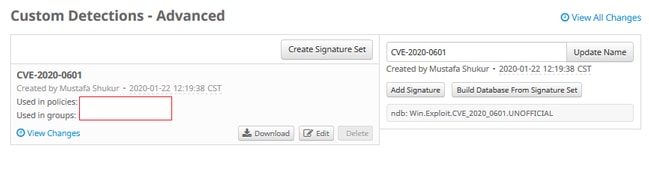

الخطوة 2. ابدأ باسم مجموعة التوقيع CVE-2020-0601 كما هو موضح في الصورة.

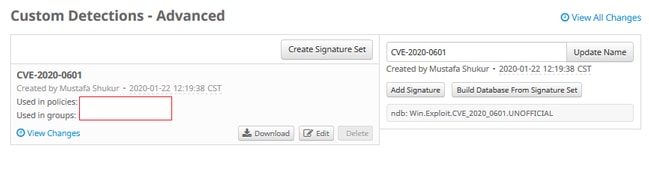

الخطوة 3. بعد ذلك، قم بتحرير مجموعة التوقيع الجديدة، وإضافة توقيع. win.exploit.cve_2020_0601:1:*:06072a8648CE3d020106*06072a8648CE3d020130.

الخطوة 4. حدد إنشاء قاعدة بيانات من مجموعة التوقيع وتم إنشاء قاعدة البيانات.

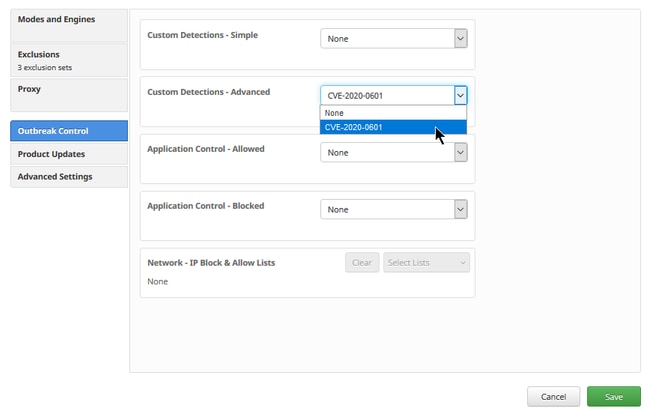

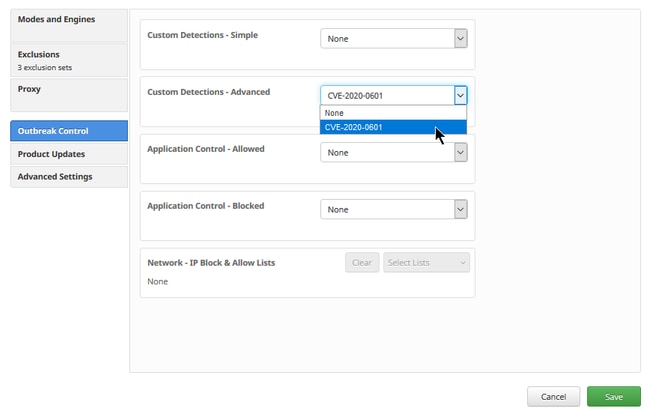

الخطوة 5. قم بتطبيق مجموعة التوقيع الجديدة على سياسة، انقر فوق تحرير>التحكم في التفشي>الكشف المخصص >المتقدم كما هو موضح في الصورة.

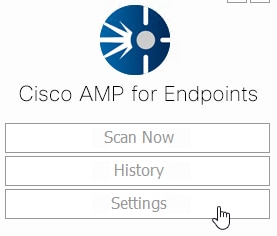

الخطوة 6. قم بحفظ النهج والمزامنة في واجهة مستخدم الموصل كما هو موضح في الصورة.

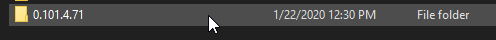

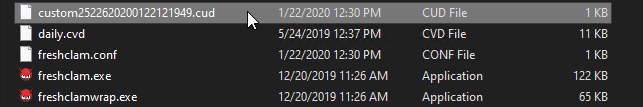

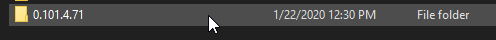

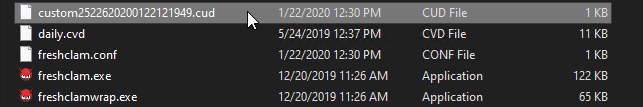

الخطوة 7. ابحث في الدليل C:\Program Files\Cisco\AMP\ClamAV عن مجلد توقيع جديد تم إنشاؤه في ذلك اليوم كما هو موضح في الصورة.

معلومات ذات صلة

التعليقات

التعليقات