المقدمة

يوضح هذا المستند الشروط التي يجب استيفاؤها من أجل تشغيل الإجراءات التلقائية.

معلومات أساسية

يتم تشغيل الإجراءات التلقائية عند حدوث حل وسط (يعني أن الجهاز الذي لا يتم إختراقه أصبح جهاز تم إختراقه). إذا قام جهاز تم تجاوزه بالفعل بتشغيل اكتشاف جديد، تتم إضافة هذا الكشف إلى الحل الوسط، ولكن نظرا لأن هذا ليس حلا وسطا جديدا، فإنه لا يؤدي إلى إجراء مؤتمت.

والاستثناء الوحيد لذلك هو مستوى الخطورة. يتم تشغيل الإجراءات المؤتمتة استنادا إلى المعايير التي تعد من الخطورة، ومع ذلك، لا تتسم التنازلات بحد ذاتها من الخطورة (عمليات الكشف الفردية فقط). إذا تم تكوين "إجراء مؤتمت" إلى مستوى خطورة عالي وتم تشغيل الكشف كمستوى متوسط، فإنه لا يقوم بتشغيل الإجراء. إذا تم إضافة حدث لاحق إلى التسوية التي تكون عالية، فإن الإجراء يتم تشغيله نظرا لأن هذا الكشف الجديد يقع في التسوية الموجودة بالفعل.

ما هي الآلة المشبوهة؟

الجهاز الذي تم إختراقه هو نقطة نهاية تحتوي على تسوية نشطة مقترنة به. يمكن للجهاز الذي تم اكتشافه، من خلال التصميم، أن يكون لديه حل وسط واحد فقط نشط في وقت واحد.

قابلية التطبيق

ويندوز، ماك

الإجراءات المؤتمتة المتوفرة

-

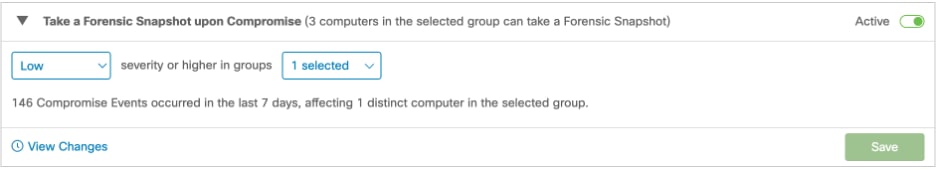

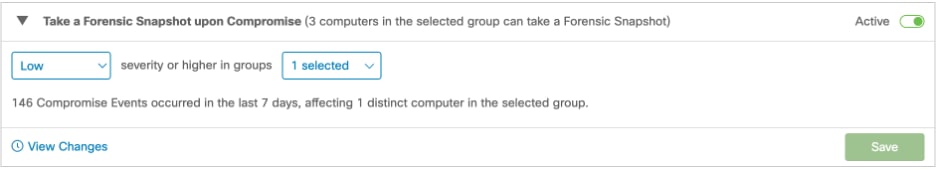

التقط لقطة الطب الشرعي عند حل وسط: التقط لقطة الطب الشرعي للكمبيوتر عند حدوث حل وسط. إن الحدث التوافقي هو بشكل أساسي حدث يتم إرساله من قبل موصل يقوم بالإخطار عن شيء يحتمل أن يحدث بشكل ضار.

الشروط اللازمة لتشغيل هذا الإجراء التلقائي: الأحداث التي تعتبر ذات خطورة محددة أو أعلى، قم بتشغيل الإجراء التلقائي.

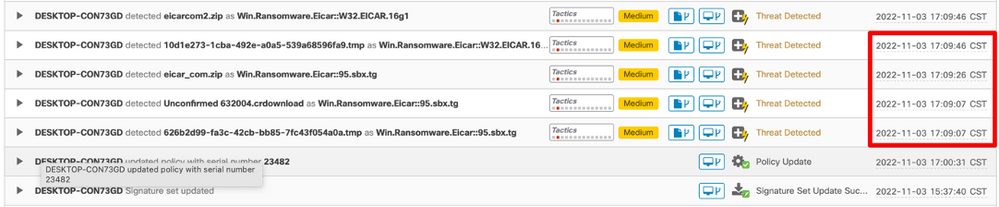

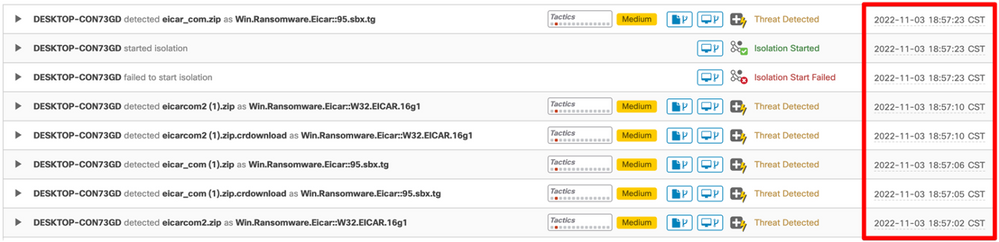

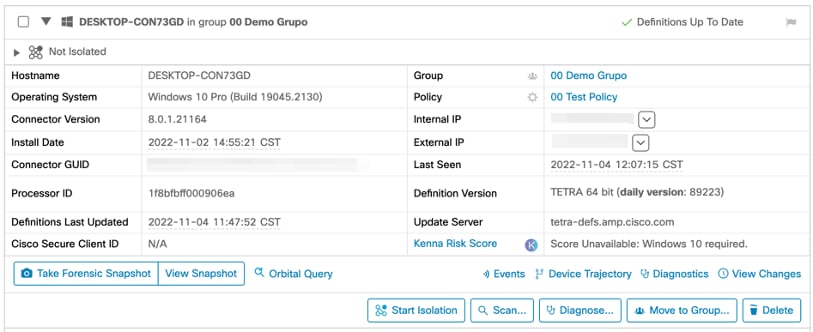

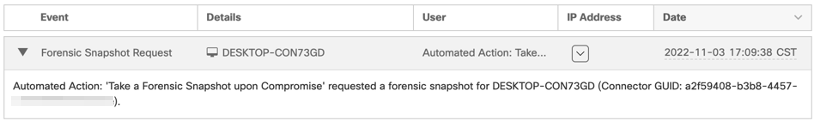

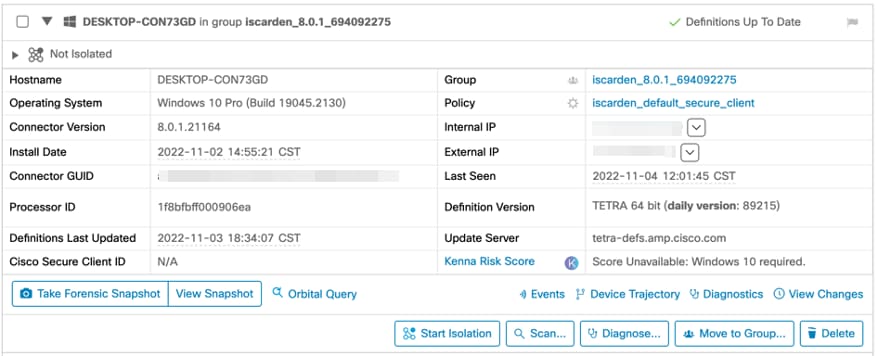

هذا مثال على جهاز تم إختراقه:

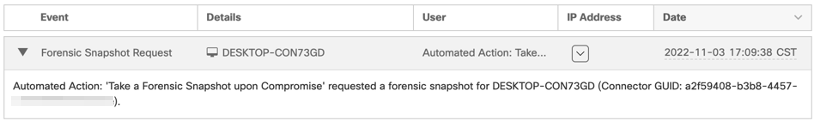

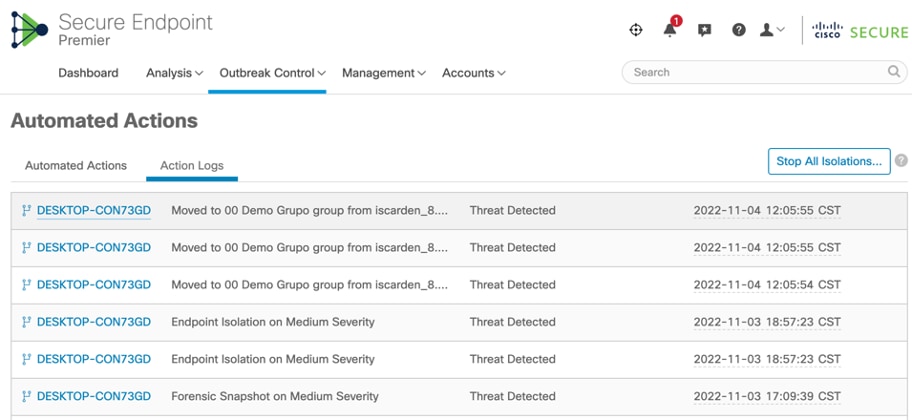

هذا هو سجل الإجراء التلقائي (من علامة تبويب سجل التدقيق)

-

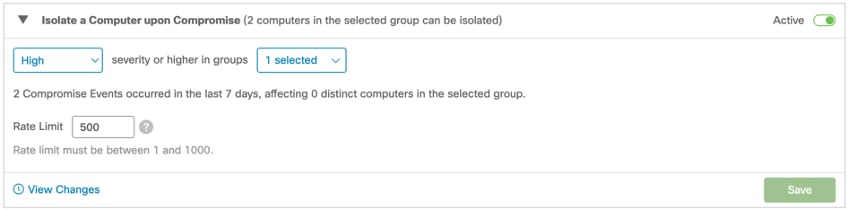

عزل الكمبيوتر عند التسوية: عزل أجهزة الكمبيوتر عند حدوث حل وسط.

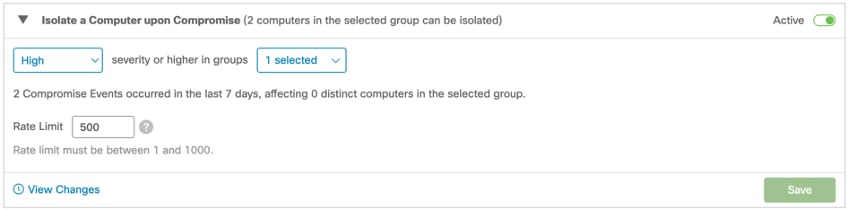

الشروط اللازمة لتشغيل هذا الإجراء التلقائي: الأحداث التي تعتبر ذات خطورة محددة أو أعلى، قم بتشغيل الإجراء التلقائي. يحميك "حد المعدل" من عمليات الكشف الإيجابية الخاطئة. تبحث ميزة "حد المعدل" في إجمالي عدد عمليات العزل في نافذة دائرية مدتها 24 ساعة. إذا كان عدد العزل أكبر من الحد، فلن يتم تشغيل أي عزلات أخرى. يتم عزل أجهزة الكمبيوتر مرة أخرى بمجرد انخفاض عدد أحداث التسوية إلى أقل من الحد المسموح به في نافذة الدوران التي تستغرق 24 ساعة أو يمكنك إيقاف العزل على أجهزة الكمبيوتر التي تم عزلها تلقائيا.

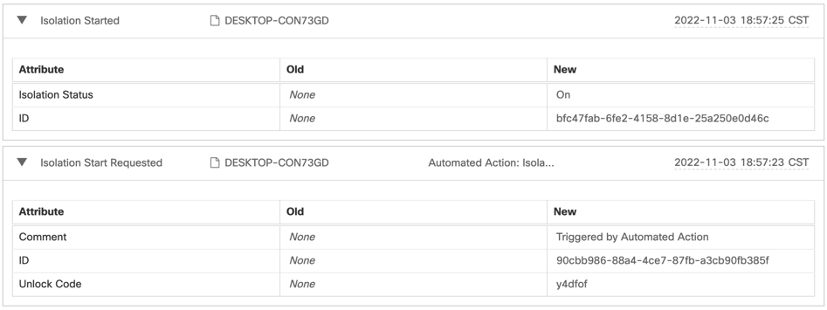

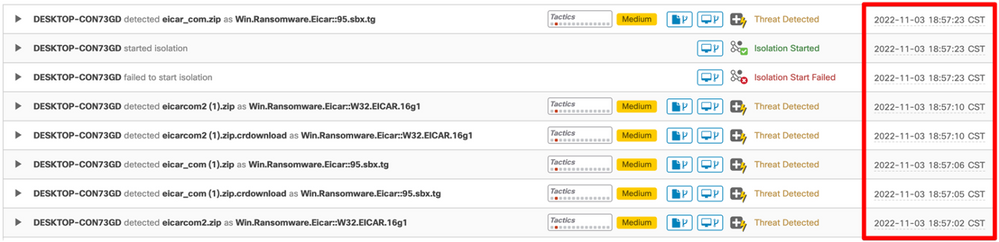

هذا مثال على جهاز تم إختراقه:

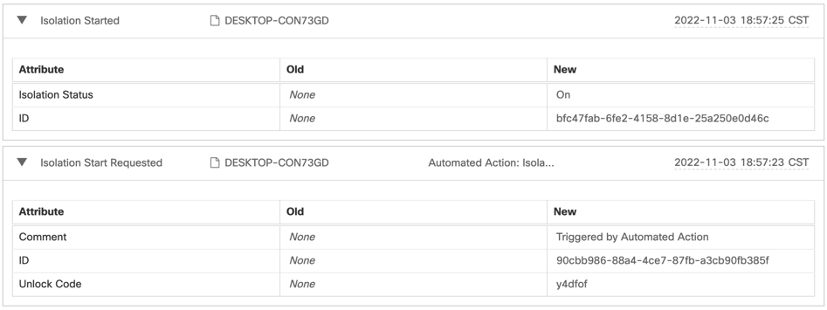

هذا هو سجل الإجراء التلقائي (من علامة تبويب سجل التدقيق):

-

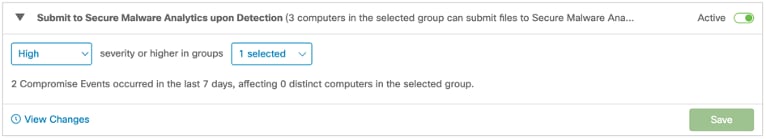

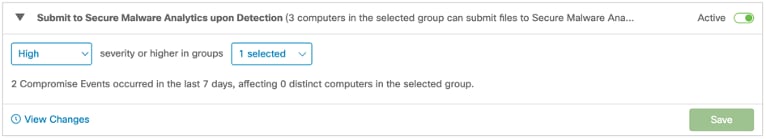

الإرسال إلى تحليلات البرامج الضارة الآمنة عند الكشف: إرسال ملف إلى تحليلات البرامج الضارة الآمنة لتحليل الملفات عند حدوث اكتشاف.

الشروط اللازمة لتشغيل هذا الإجراء التلقائي: الأحداث التي تعتبر ذات خطورة محددة أو أعلى، قم بتشغيل الإجراء التلقائي.

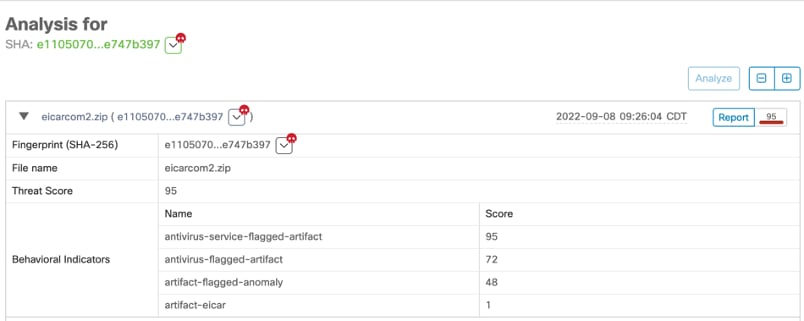

مثال على جهاز تم إختراقه:

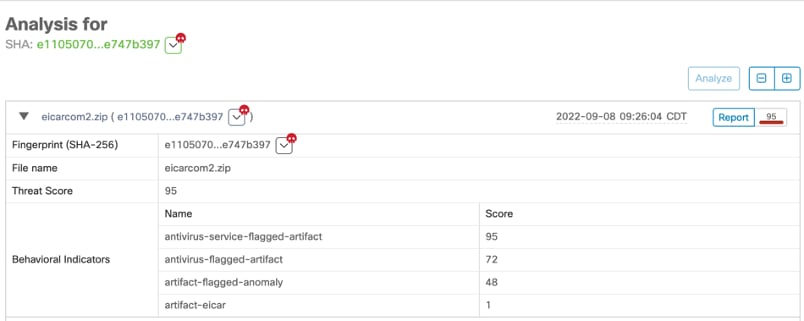

في هذه الحالة، تم إرسال الملف إلى تحليلات البرامج الضارة الآمنة مسبقا، لذا تم إجراء تحليل الملف بالفعل. مثال على ما يلي:

ملاحظة: هذا الإجراء التلقائي غير مرتبط بالتنازلات، ويعمل لكل كشف.

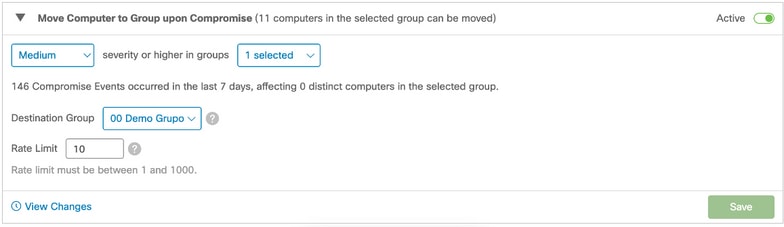

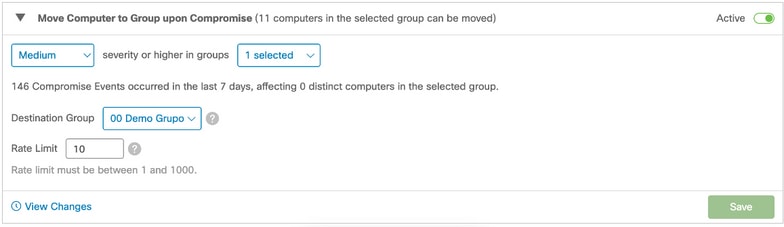

- نقل الكمبيوتر إلى مجموعة عند الحل الوسط: نقل أجهزة الكمبيوتر من مجموعاتها الحالية إلى مجموعة أخرى عند تشغيل الإجراء. يسمح لك هذا بنقل أجهزة الكمبيوتر التي تم اكتشافها إلى مجموعة باستخدام نهج يحتوي على مسح ضوئي رائع وإعدادات محرك لتصحيح الاختراق.

الشروط اللازمة لتشغيل هذا الإجراء التلقائي: الأحداث التي تعتبر ذات خطورة محددة أو أعلى، قم بتشغيل الإجراء التلقائي.

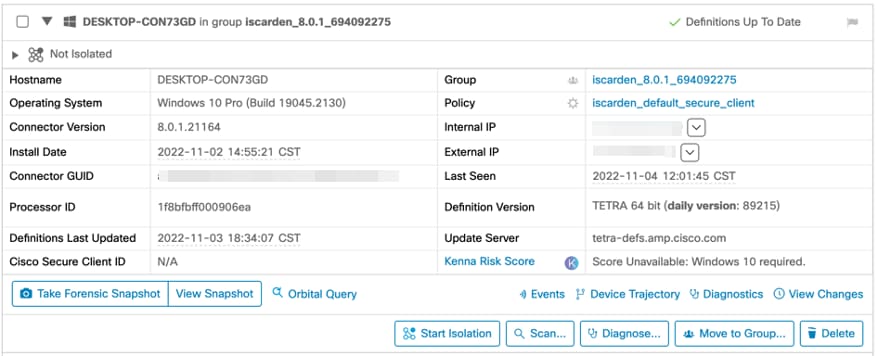

هذا هو الكمبيوتر في المجموعة الأصلية:

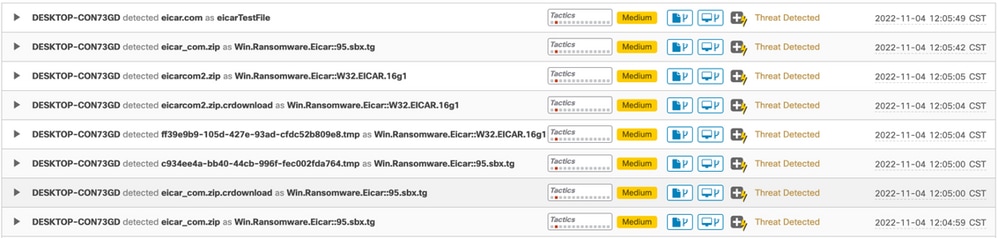

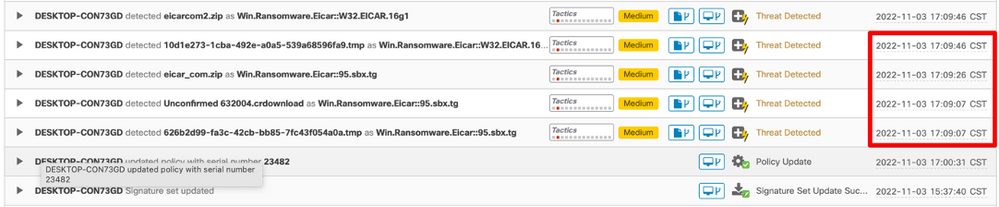

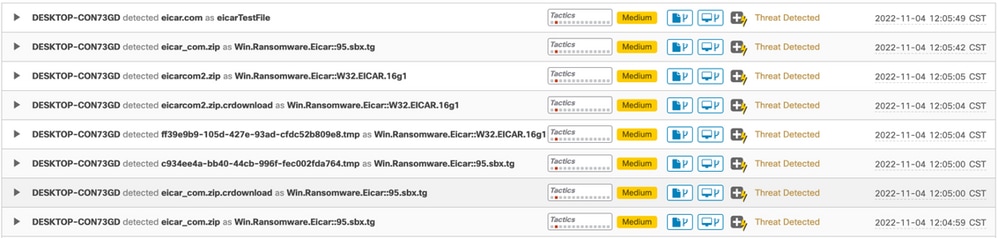

هذه هي أحداث التسوية:

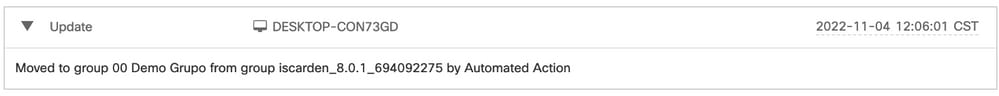

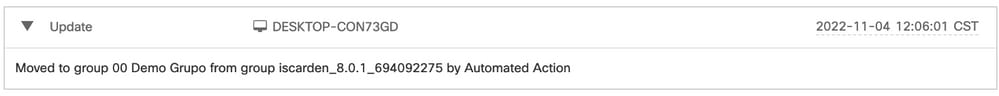

هذا هو سجل الإجراء التلقائي (من علامة تبويب سجل التدقيق):

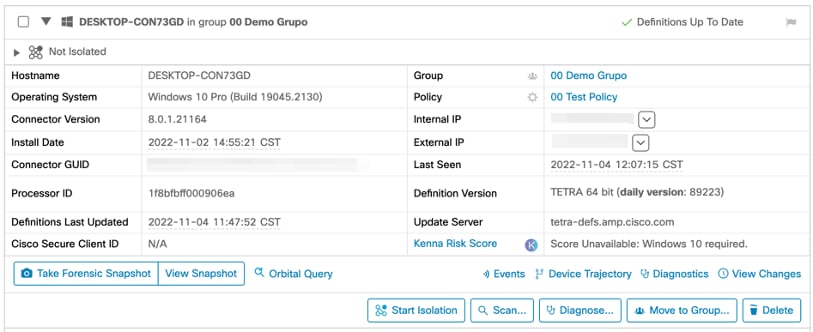

تم نقل الكمبيوتر إلى مجموعة محددة في إعداد الإجراء التلقائي:

سجلات الإجراءات

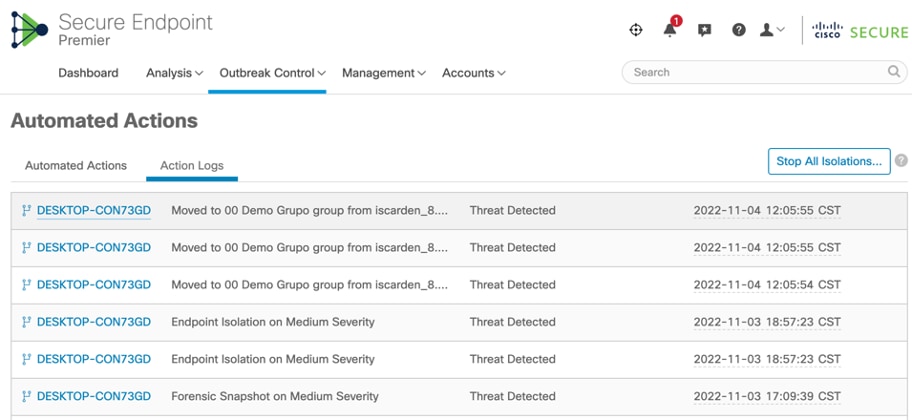

هذه هي القائمة الكاملة لسجلات الإجراءات المؤتمتة من علامة التبويب الإجراءات المؤتمتة:

معلومات ذات صلة

دليل مستخدم نقطة النهاية الآمنة

التعليقات

التعليقات