إستخراج قائمة التحكم في الوصول من CSM بتنسيق CSV من خلال طريقة واجهة برمجة التطبيقات

خيارات التنزيل

-

ePub (1.0 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند كيفية إستخراج قوائم التحكم في الوصول (ACL)، في تنسيق القيم المفصولة بفاصلة (CSV)، للجهاز الذي تتم إدارته بواسطة مدير الأمان من Cisco (CSM) من خلال طريقة واجهة برمجة التطبيقات (API) الخاصة بوحدة التحكم في الوصول (CSM).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- مدير الأمان من Cisco (CSM)

- واجهة برمجة تطبيقات CSM

- المعرفة الأساسية ل API

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- خادم CSM

- ترخيص واجهة برمجة تطبيقات CSM

Product Name: L-CSMPR-API Product Description: L-CSMPR-API : Cisco Security Manager Pro - License to enable API Access

- جهاز الأمان القابل للتكيف (ASA) الذي تديره CSM

- عميل واجهة برمجة التطبيقات. يمكنك إستخدام cURL أو Python أو Postman. توضح هذه المقالة العملية برمتها مع ساعي البريد.

يجب إغلاق تطبيق عميل CSM. إذا كان تطبيق عميل CSM مفتوحا، فيجب أن يكون من قبل مستخدم مختلف عن المستخدم الذي يستخدم طريقة API. وإلا، ترجع API خطأ. للحصول على متطلبات أساسية إضافية لاستخدام ميزة واجهة برمجة التطبيقات (API)، يمكنك إستخدام الدليل التالي. المتطلبات الأساسية لواجهة برمجة التطبيقات

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

يحتوي مدير الأمان من Cisco (CSM) على بعض الوظائف لتكوين الأجهزة المدارة التي يجب تنفيذها من خلال واجهة برمجة التطبيقات (API).

أحد خيارات التكوين هذه هي الطريقة اللازمة لاستخراج قائمة بقائمة قائمة التحكم في الوصول (ACL) التي تم تكوينها في كل جهاز تتم إدارته بواسطة CSM. ويعد إستخدام واجهة برمجة تطبيقات نظام CSM الطريقة الوحيدة لتحقيق هذا المطلب حتى الآن.

ولهذه الأغراض، أستخدم Postman كعميل واجهة برمجة تطبيقات (API) وإصدار CSM 4.19 SP1، ASA 5515، الإصدار 9.8(4).

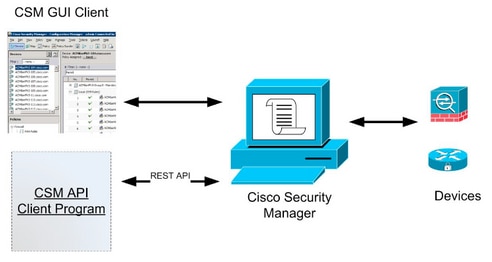

الرسم التخطيطي للشبكة

تثبيت/التحقق من ترخيص CSM API

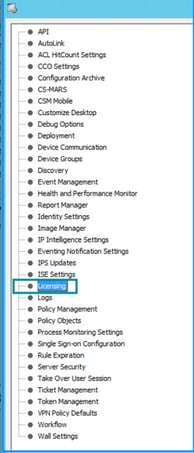

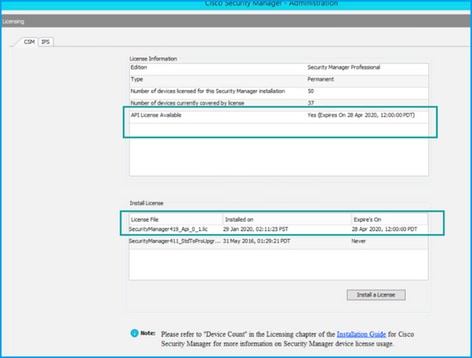

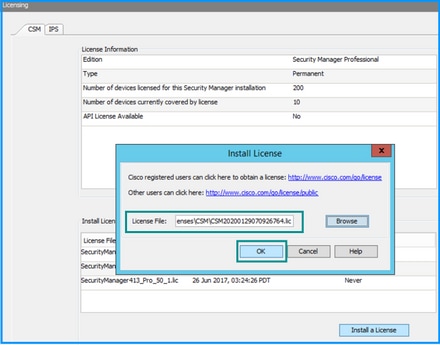

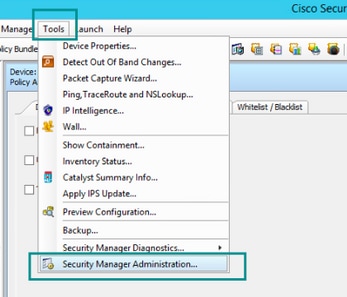

واجهة برمجة تطبيقات CSM هي ميزة مرخصة، يمكنك التحقق من أن CSM لديه ترخيص واجهة برمجة تطبيقات، في عميل CSM، انتقل إلى أدوات > إدارة الأمان > صفحة الترخيص لتأكيد أن لديك ترخيص مثبت بالفعل.

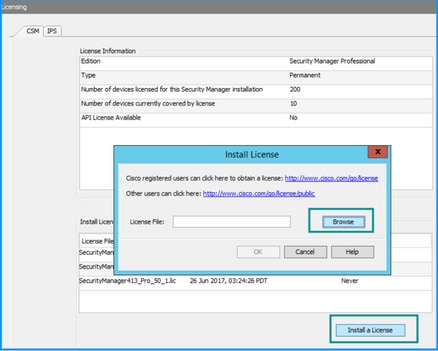

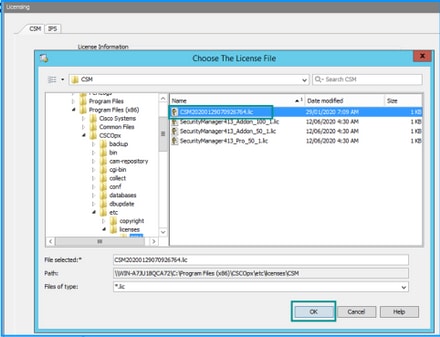

إذا لم يتم تطبيق ترخيص واجهة برمجة تطبيقات ولكن لديك بالفعل الملف .lic يمكنك تثبيت الترخيص الخاص بك، انقر فوق الزر تثبيت ترخيص، فيجب تخزين ملف الترخيص ضمن نفس القرص حيث يوجد خادم CSM.

لتثبيت ترخيص إدارة أمان أحدث من Cisco، اتبع الخطوات التالية:

الخطوة 1. قم بحفظ ملف الترخيص المرفق (.lic) من البريد الإلكتروني الذي إستلمته إلى نظام الملفات الخاص بك.

الخطوة 2. انسخ ملف الترخيص المحفوظ إلى موقع معروف على نظام ملف خادم مدير الأمان من Cisco.

الخطوة 3. بدء تشغيل عميل Cisco Security Manager.

الخطوة 4. انتقل إلى الأدوات->إدارة الأمان...

الخطوة 5. من نافذة إدارة أمان Cisco - الإدارة، حدد الترخيص

الخطوة 6. انقر على زر تثبيت ترخيص.

الخطوة 7. من مربع الحوار تثبيت ترخيص، حدد الزر إستعراض.

الخطوة 8. انتقل إلى ملف الترخيص المحفوظ وحدد هذا الملف على نظام ملف خادم مدير الأمان من Cisco وحدد الزر موافق.

الخطوة 9. من مربع الحوار تثبيت ترخيص، انقر فوق الزر موافق.

الخطوة 10. قم بتأكيد معلومات ملخص الترخيص المعروضة وانقر فوق زر إغلاق.

يمكن تطبيق ترخيص واجهة برمجة التطبيقات (API) فقط على خادم مرخص لإصدار CSM Professional. لا يمكن تطبيق الترخيص على CSM التي تشغل الإصدار Standard من الترخيص. متطلبات ترخيص واجهة برمجة التطبيقات

خطوات التكوين

إعدادات عميل API

إذا كنت تستخدم PostMan، فهناك بعض الإعدادات التي تحتاج إلى تكوينها، فهذا يعتمد على كل عميل من عملاء واجهة برمجة التطبيقات (API) ولكن يجب أن يكون مماثلا.

- تم تعطيل الوكيل

- التحقق من SSL - إيقاف التشغيل

إعدادات CSM

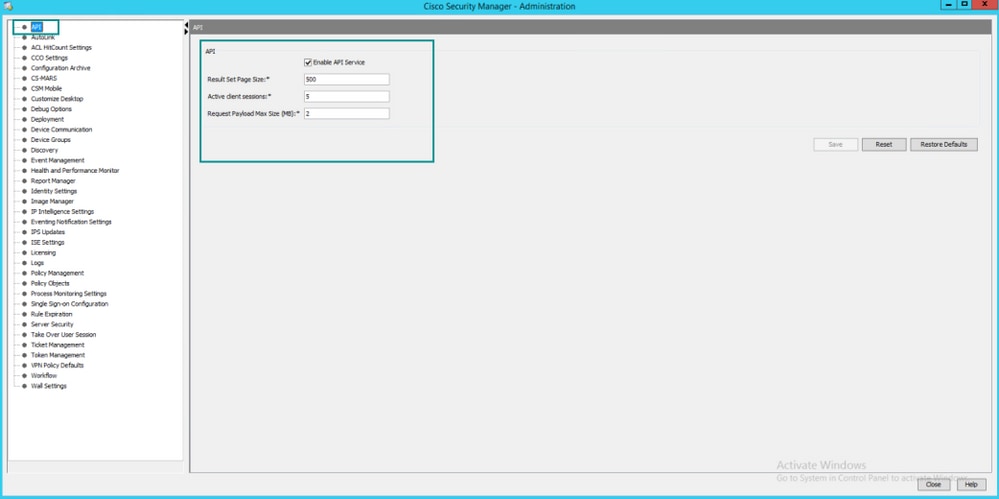

- واجهة برمجة تطبيقات ممكنة. تحت أدوات > إدارة الأمان > API

العمل مع واجهة برمجة تطبيقات CSM

تحتاج إلى تكوين المكالمات التالية في عميل واجهة برمجة التطبيقات:

1. طريقة تسجيل الدخول

2. الحصول على قيم قائمة التحكم في الوصول (ACL)

للرجوع إليه خلال العملية:

تفاصيل الوصول إلى CSM المستخدمة في هذا المختبر:

اسم مضيف CSM (عنوان): 192.168.66.116. في API نستخدم اسم المضيف في URL.

المستخدم: admin

كلمة المرور: Admin123

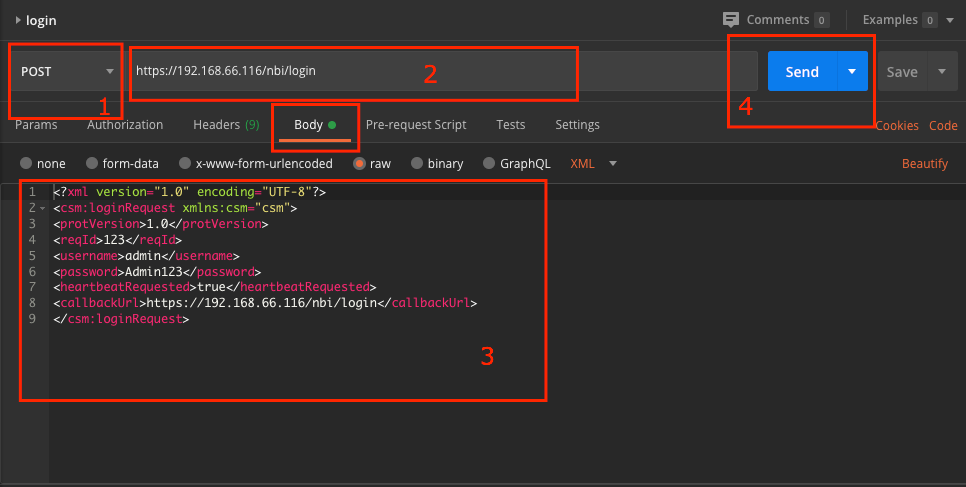

أسلوب تسجيل الدخول

يجب إستدعاء هذا الأسلوب قبل أي طريقة أخرى يتم استدعاؤها في الخدمات الأخرى.

دليل واجهة برمجة تطبيقات CSM: تسجيل الدخول إلى الطريقة

طلب

1. أسلوب HTTP : POST

2. url: https://<hostname>/nbi/login

3. نص الرسالة:

1.0

123

admin

Admin123

true

https://192.168.66.116/nbi/login

أين:

اسم المستخدم: اسم مستخدم عميل CSM المقترن بجلسة العمل

كلمة المرور: كلمة مرور عميل CSM المقترنة بجلسة العمل.

reqId: تحدد هذه السمة بشكل فريد طلبا تم إجراؤه بواسطة العميل، وتكرر هذه القيمة بواسطة خادم CSM في الاستجابة المقترنة. يمكن تعيينها على أي شيء يرغب المستخدم في إستخدامه كمعرف.

hheartbeatRequested: قد يتم تعريف هذه السمة إختياريا. إذا تم تعيين السمة إلى true، فيستلم عميل CSM رد اتصال بنبضات القلب من خادم CSM. يحاول الخادم إختبار اتصال العميل باستخدام تردد قريب من (مهلة عدم النشاط) / 2 دقائق. إذا لم يستجب العميل لنبضات القلب، فسيقوم واجهة برمجة التطبيقات (API) بإعادة تعيين نبض القلب خلال الفترة الزمنية التالية. إذا كانت النبضات ناجحة، فسيتم إعادة تعيين مهلة عدم نشاط جلسة العمل.

callbackUrl: عنوان URL الذي يقوم خادم CSM عنده بإجراء الاستدعاء. يجب تحديد هذا إذا كان HeartbeatRequested صحيحا. مسموح فقط بعناوين URL لرد الاتصال المستندة إلى HTTPS

4. إرسال

حدد خيار خام لترى كما في هذا المثال.

حدد خيار خام لترى كما في هذا المثال.

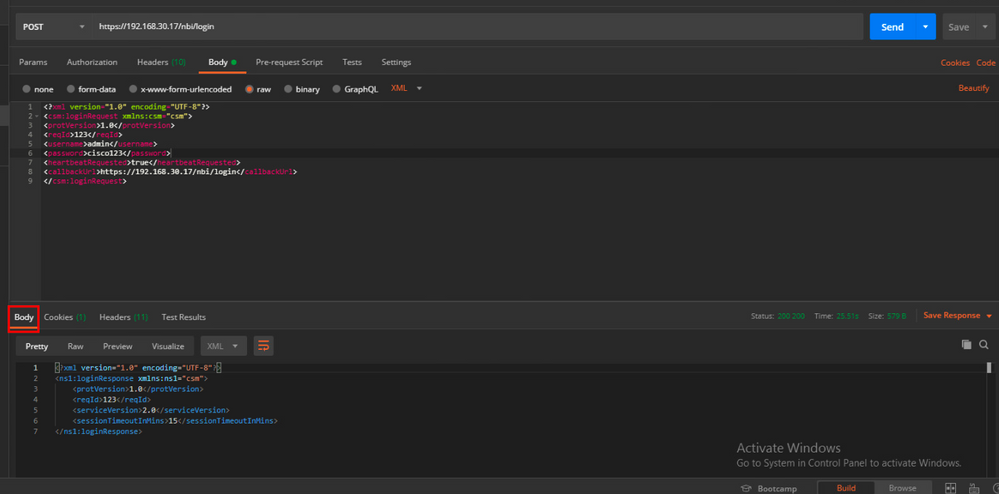

إستجابة

يتحقق API لتسجيل الدخول من بيانات اعتماد المستخدم ويرجع رمز جلسة مميز كملف تعريف إرتباط آمن. يتم تخزين قيمة جلسة العمل تحت مفتاح asCookie، يجب حفظ قيمة asCookie هذه.

الحصول على قواعد قائمة التحكم في الوصول (ACL)

Method execDeviceReadOnlyCLICmds. مجموعة الأوامر التي يمكن تنفيذها باستخدام هذه الطريقة هي أوامر للقراءة فقط مثل الإحصائيات وأوامر المراقبة التي توفر معلومات إضافية حول تشغيل الجهاز المعين.

تفاصيل الأسلوب من دليل مستخدم واجهة برمجة تطبيقات CSM

طلب

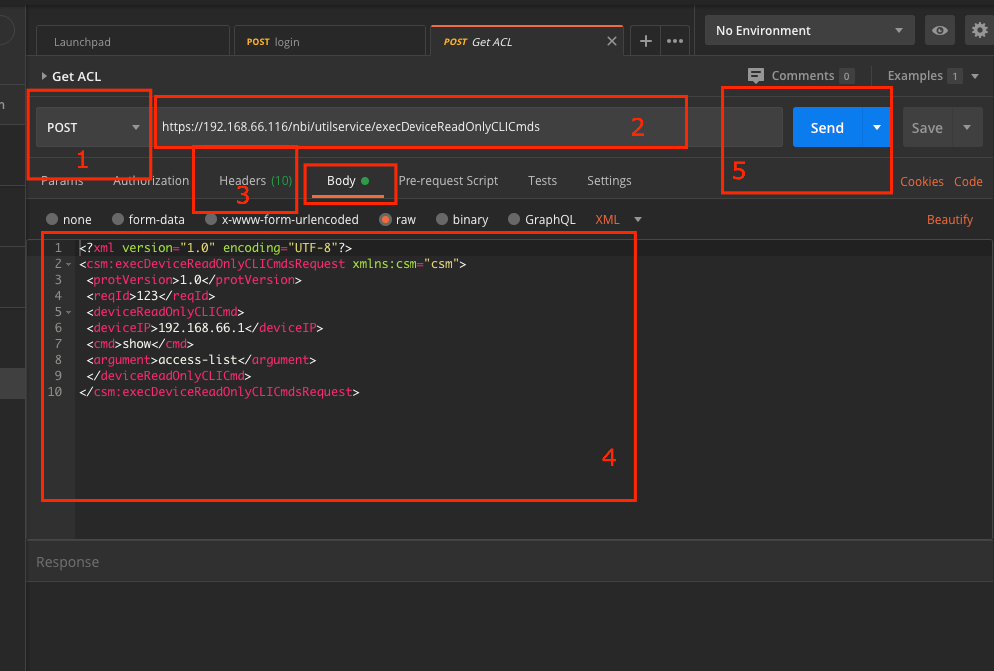

1. أسلوب HTTP: POST

2. عنوان URL: https://hostname/nbi/utilservice/execDeviceReadOnlyCLICmds

3. عنوان HTTP: ملف تعريف الارتباط الذي تم إرجاعه من خلال طريقة تسجيل الدخول التي تعرف جلسة المصادقة.

تم الحصول على قيمة الإدخال كملف تعريف إرتباط من قبل من تسجيل دخول الأسلوب.

المفتاح: إدخال "asCookie"

القيمة: تم الحصول على قيمة الإدخال.

انقر فوق خانة الاختيار لتمكينها.

4. نص الرسالة:

1.0

123

192.168.66.1

show

access-list

ملاحظة: يمكن إستخدام نص XML أعلاه لتنفيذ أي أمر "show"، على سبيل المثال: "show run all"، "show run object"، "show run nat"، وما إلى ذلك.

يشير عنصر XML "<deviceReadOnlyCLICmd>" إلى أنه يجب قراءة الأمر المحدد داخل "<cmd>" و"<argument>" فقط.

أين:

deviceIP: عنوان IP للجهاز الذي يجب تنفيذ الأمر عليه.

cmd: أمر ثابت "show". يسمح ال regex حالة مختلطة [s][hH][oO][wW]

الوسيطة: وسيطات الأمر show. مثل "run" لإظهار تكوين الجهاز الجاري تشغيله أو "access-list" لإظهار تفاصيل قائمة الوصول.

5. إرسال

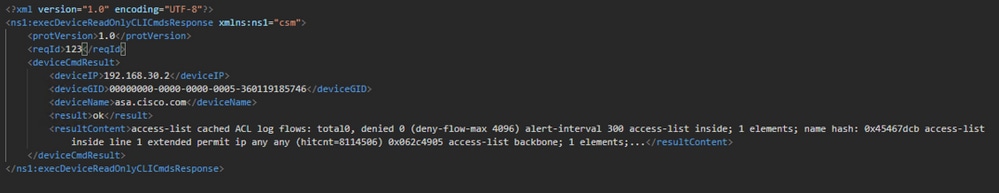

إستجابة

التحقق من الصحة

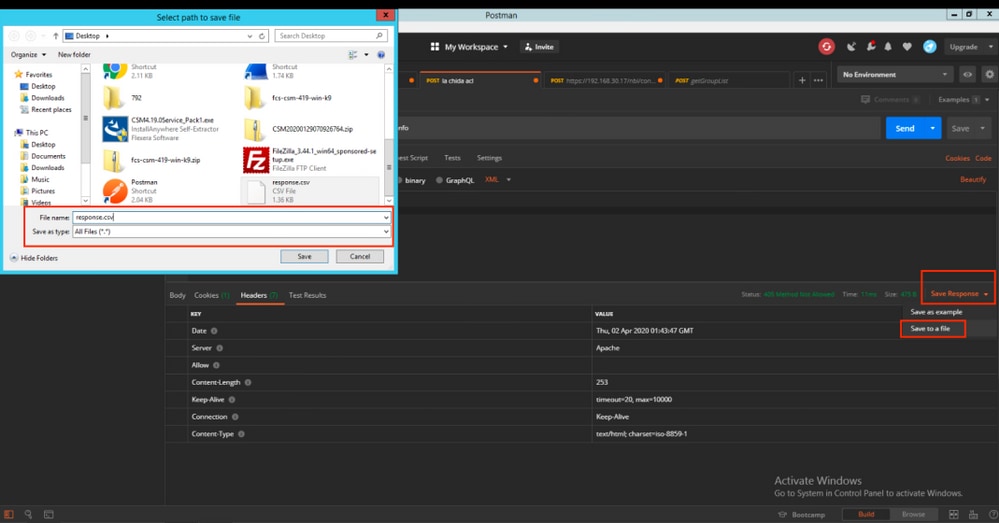

لديك خيار حفظ الاستجابة كملف. انتقل إلى حفظ الاستجابة > حفظ في ملف. ثم حدد موقع الملف واحفظه كنوع csv.

ثم يجب أن تكون قادرا على فتح ملف csv هذا باستخدام تطبيق Excel، على سبيل المثال. من نوع ملف csv. يمكنك حفظ المخرجات كأنواع ملفات أخرى، مثل PDF، TXT، وما إلى ذلك.

استكشاف الأخطاء وإصلاحها

استجابات الفشل المحتملة باستخدام API.

1. لم يتم تثبيت ترخيص واجهة برمجة التطبيقات.

السبب: انتهت صلاحية ترخيص API أو لم يتم تثبيته أو لم يتم تمكينه.

حل ممكن: تحقق من تاريخ انتهاء صلاحية الترخيص، ضمن أدوات > إدارة الأمان > صفحة الترخيص

تحقق من تمكين ميزة واجهة برمجة التطبيقات (API) ضمن أدوات > إدارة الأمان > API

تأكيد إعدادات قسم تثبيت/التحقق من ترخيص CSM API أعلاه من هذا الدليل.

2. إستخدام عنوان IP غير صحيح ل CSM لتسجيل دخول API.

السبب: عنوان IP الخاص بخادم CSM غير صحيح في عنوان URL الخاص باستدعاء API.

الحل المحتمل: تحقق في عنوان URL الخاص بعميل واجهة برمجة التطبيقات (API) من أن اسم المضيف هو عنوان IP الصحيح لخادم CSM.

url: https://<hostname>/nbi/login

3. عنوان ASA IP خاطئ.

السبب: يجب ألا يكون عنوان IP المعرف في النص الأساسي بين علامات <deviceIP></deviceIP> هو العنوان الصحيح.

الحل المحتمل: تأكد من تحديد عنوان IP للجهاز المناسب داخل صياغة النص الأساسي.

4. لا يوجد اتصال بجدار الحماية.

السبب: لا يوجد اتصال بين الجهاز و CSM

الحل المحتمل: قم بتشغيل إختبار الاتصال من خادم CSM واستكشاف أخطاء الاتصال بالجهاز وإصلاحها.

للحصول على مزيد من رموز الأخطاء والوصف، ابحث عن مزيد من التفاصيل في دليل مواصفات واجهة برمجة التطبيقات (API) لإدارة الأمان من Cisco في الارتباط التالي.

تمت المساهمة بواسطة مهندسو Cisco

- Berenice Guerraمهندس TAC من Cisco

- Raphael Morenoمهندس TAC من Cisco

- Ricardo Gutierrezمهندس TAC من Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات