أفضل ممارسات قائمة التحكم في الوصول (ACL) على موجه من السلسلة RV34x

الهدف

الهدف من هذه المقالة هو وصف أفضل الممارسات لإنشاء قوائم التحكم في الوصول (ACL) باستخدام موجه من السلسلة RV34x لديك.

الأجهزة القابلة للتطبيق | إصدار البرنامج الثابت

- RV340 | 1.0.03.20 (تنزيل الأحدث)

- RV340W | 1.0.03.20 (تنزيل الأحدث)

- RV345 | 1.0.03.20 (تنزيل الأحدث)

- الطراز RV345P | 1.0.03.20 (تنزيل الأحدث)

المقدمة

هل تريد المزيد من التحكم في الشبكة؟ هل تريد إتخاذ خطوات إضافية للحفاظ على أمان الشبكة؟ إذا كان الأمر كذلك، فقد تكون قائمة التحكم في الوصول (ACL) هي ما تحتاج إليه تماما.

تتكون قائمة التحكم في الوصول (ACL) من إدخال واحد أو أكثر من إدخالات التحكم في الوصول (ACEs) التي تحدد ملف تعريف حركة مرور الشبكة بشكل جماعي. بعد ذلك، يمكن الإشارة إلى هذا التوصيف بواسطة ميزات برنامج Cisco مثل تصفية حركة المرور أو الأولوية أو قوائم الانتظار المخصصة. تتضمن كل قائمة تحكم في الوصول (ACL) عنصر إجراء (السماح أو الرفض) وعنصر تصفية استنادا إلى معايير مثل عنوان المصدر وعنوان الوجهة والبروتوكول والمعلمات الخاصة بالبروتوكول.

استنادا إلى المعايير التي أدخلتها، يمكنك التحكم في حركة مرور معينة من دخول شبكة و/أو خروجها. عندما يستقبل الموجه حزمة، فإنه يفحص الحزمة لتحديد ما إذا كان سيتم إعادة توجيه الحزمة أو إسقاطها استنادا إلى قائمة الوصول الخاصة بك.

يعتمد تنفيذ مستوى الأمان هذا على حالات إستخدام مختلفة تأخذ في الاعتبار سيناريوهات شبكة معينة واحتياجات أمنية معينة.

من المهم ملاحظة أن الموجه قد يقوم تلقائيا بإنشاء قائمة وصول استنادا إلى التكوينات الموجودة على الموجه الخاص بك. في هذه الحالة، قد ترى قوائم الوصول التي لا يمكنك مسحها ما لم تقم بتغيير تكوينات الموجه.

لماذا إستخدام قوائم الوصول

- في معظم الحالات، نستخدم قوائم التحكم في الوصول (ACL) لتوفير مستوى أساسي من الأمان للوصول إلى شبكتنا. على سبيل المثال، إذا لم تقم بتكوين قوائم التحكم في الوصول (ACL)، يمكن بشكل افتراضي السماح لجميع الحزم التي تمر عبر الموجه إلى جميع أجزاء شبكتنا.

- يمكن أن تسمح قوائم التحكم في الوصول (ACL) لمضيف واحد ونطاق عناوين IP أو الشبكات ومنع مضيف آخر أو نطاق عناوين IP أو شبكات من الوصول إلى المنطقة نفسها (المضيف أو الشبكة).

- باستخدام قوائم التحكم في الوصول (ACL)، يمكنك تحديد أنواع حركة المرور التي قمت بإعادة توجيهها أو حظرها في واجهات الموجه. على سبيل المثال، يمكنك السماح بحركة مرور بروتوكول نقل ملفات طبقة الأمان (SFTP) وفي نفس الوقت حظر جميع حركة مرور بروتوكول بدء جلسة العمل (SIP).

متى يمكن إستخدام قوائم الوصول

- يجب تكوين قوائم التحكم في الوصول (ACL) في الموجهات التي يتم وضعها بين شبكتنا الداخلية وشبكة خارجية مثل الإنترنت.

- يمكنك إستخدام قوائم التحكم في الوصول (ACL) للتحكم في حركة المرور التي تدخل أو تخرج جزءا معينا من شبكتنا الداخلية.

- عندما تحتاج إلى تصفية حركة المرور الواردة أو حركة المرور الصادرة، أو كليهما على الواجهة.

- يجب تحديد قوائم التحكم في الوصول (ACL) على أساس كل بروتوكول للتحكم في حركة المرور.

أفضل الممارسات لتكوين الأمان الأساسي باستخدام قوائم الوصول

- قم بتنفيذ قوائم التحكم في الوصول (ACL) التي تسمح فقط بتلك البروتوكولات والمنافذ وعناوين IP التي ترفض كل شيء آخر.

- حظر الحزم الواردة التي تدعي أن لها نفس الوجهة وعنوان المصدر (هجوم بري على الموجه نفسه).

- قم بتشغيل إمكانية التسجيل على قوائم التحكم في الوصول إلى مضيف Syslog داخلي (موثوق به).

- إذا كنت تستخدم بروتوكول إدارة الشبكة البسيط (SNMP) على الموجه، فيجب عليك تكوين قائمة التحكم في الوصول (ACL) إلى SNMP وسلسلة مجتمع SNMP المعقدة.

- السماح فقط للعناوين الداخلية بإدخال الموجه من الواجهات الداخلية والسماح فقط لحركة المرور الموجهة للعناوين الداخلية بإدخال الموجه من الخارج (الواجهات الخارجية).

- حظر البث المتعدد في حالة عدم إستخدامه.

- حظر بعض أنواع رسائل بروتوكول رسائل التحكم بالإنترنت (ICMP) (إعادة التوجيه، الارتداد).

- ضع في الاعتبار دائما الترتيب الذي تدخل به قوائم التحكم في الوصول (ACL). على سبيل المثال، عندما يقرر الموجه ما إذا كان سيقوم بإعادة توجيه حزمة أو حظرها، فإنه يختبر الحزمة مقابل كل جملة من قوائم التحكم في الوصول في الترتيب الذي تم إنشاء قوائم التحكم في الوصول به.

تنفيذ قائمة الوصول في موجهات سلسلة RV34x من Cisco

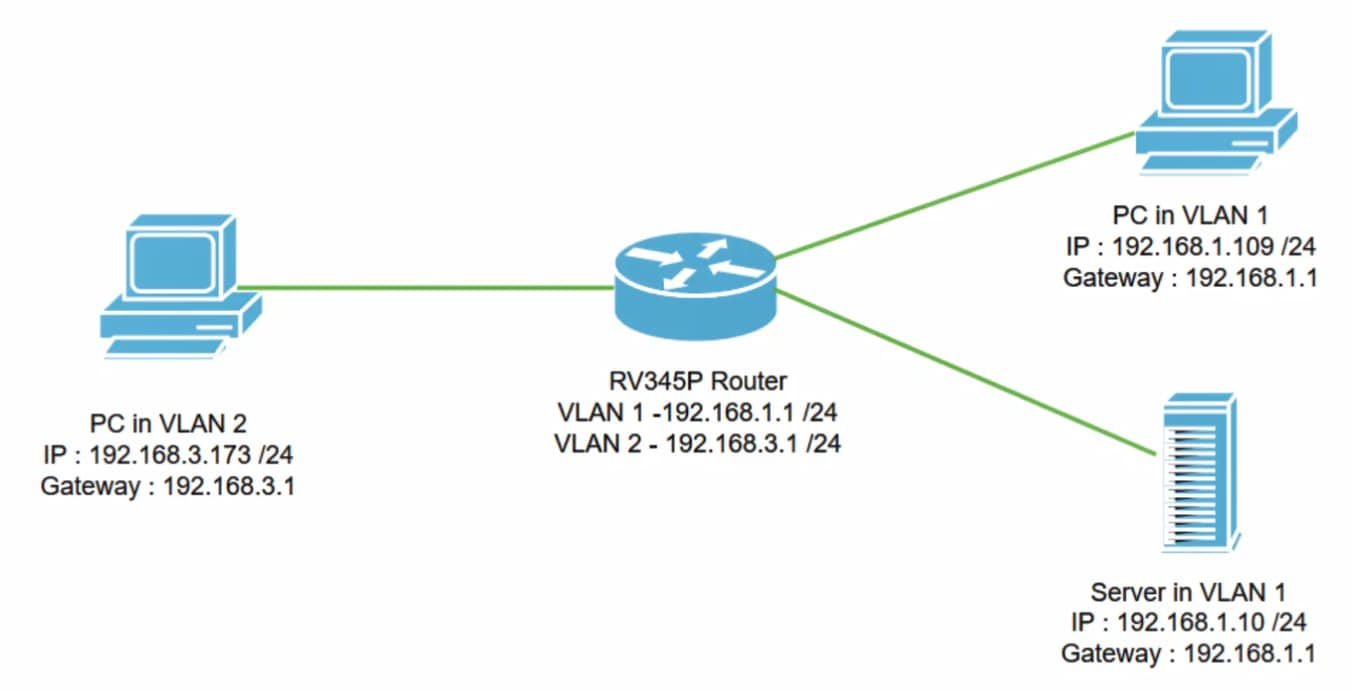

مثال على مخطط الشبكة

مثال سيناريو

في هذا السيناريو، سنقوم بنسخ هذا الرسم التخطيطي للشبكة، حيث لدينا موجه RV345P وواجهات VLAN مختلفة. لدينا جهاز كمبيوتر في شبكة VLAN رقم 1 وفي شبكة VLAN2، ولدينا أيضا خادم في شبكة VLAN رقم 1. يتم تمكين التوجيه بين شبكات VLAN، لذلك يمكن لمستخدمي شبكة VLAN رقم 1 وشبكة VLAN رقم 2 الاتصال ببعضهم البعض. الآن نحن ذاهبون إلى تطبيق قاعدة الوصول أن يقيد الإتصالبين ال VLAN 2 مستعمل تجاه هذا نادل في VLAN 1.

مثال تشكيل

الخطوة 1

قم بتسجيل الدخول إلى واجهة مستخدم الويب (UI) للموجه باستخدام بيانات الاعتماد التي قمت بتكوينها.

الخطوة 2

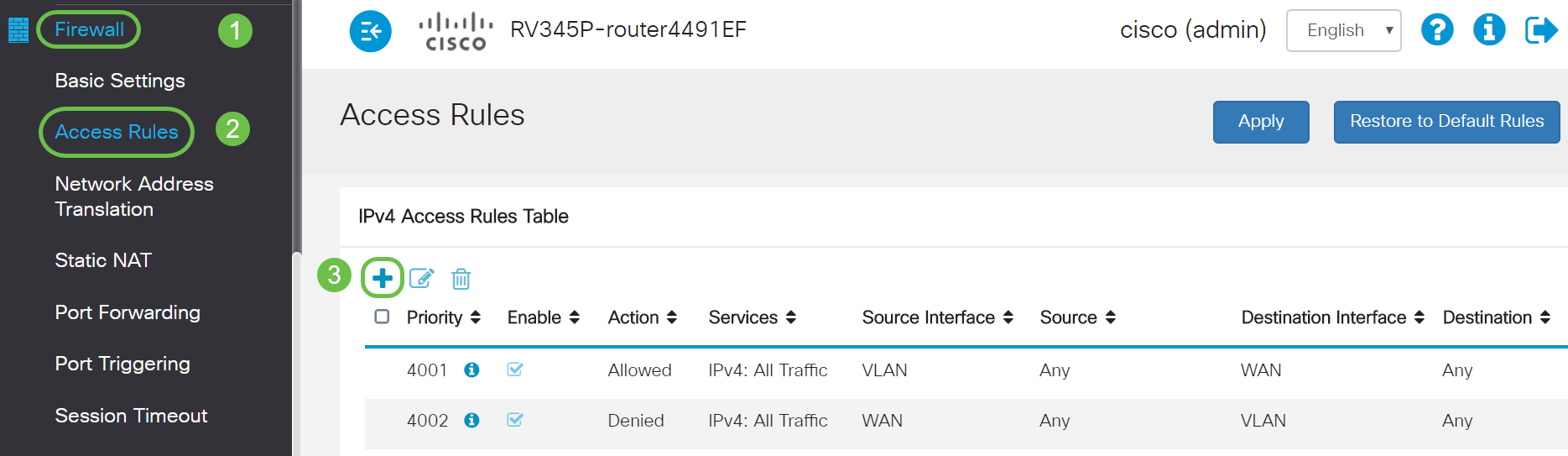

لتكوين قائمة التحكم في الوصول (ACL)، انتقل إلى جدار الحماية > قواعد الوصول وانقر فوق رمز زائد لإضافة قاعدة جديدة.

الخطوة 3

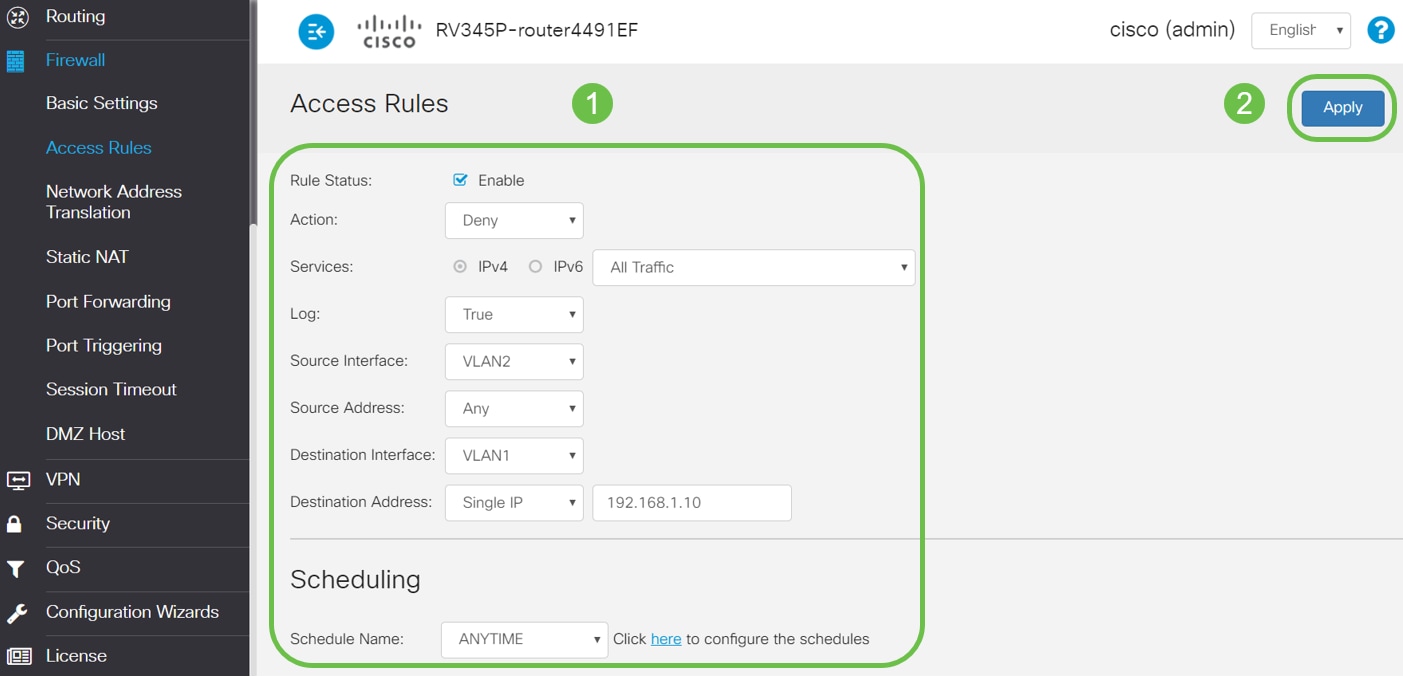

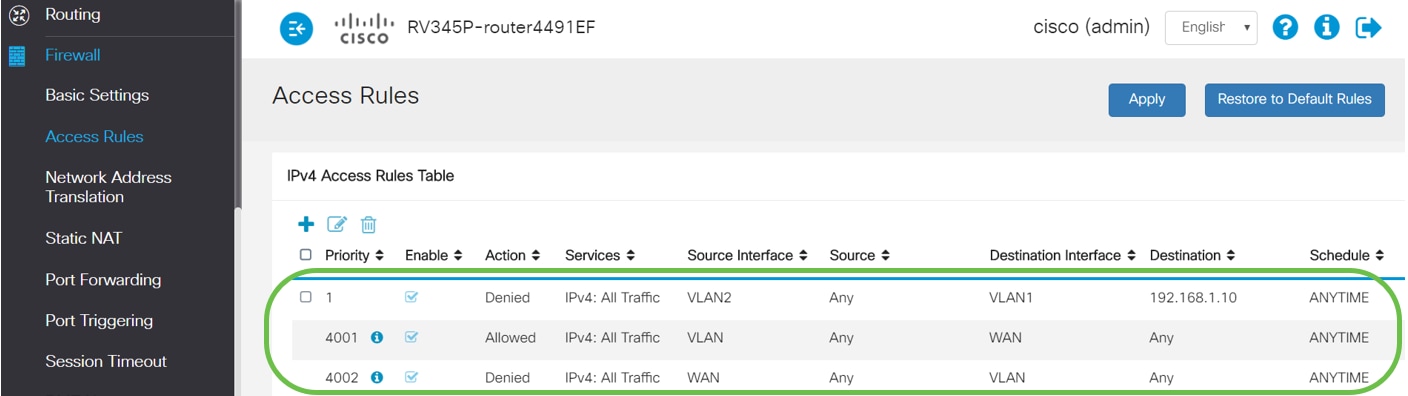

قم بتكوين معلمات قواعد الوصول. تطبيق قائمة التحكم في الوصول لتقييد الوصول إلى الخادم (IPv4: 192.168.1.10/24) من مستخدمي VLAN2. وفيما يتعلق بهذا السيناريو، ستكون البارامترات كما يلي:

- حالة القاعدة: تمكين

- الإجراء: رفض

- الخدمات: جميع حركات المرور

- السجل: صحيح

- واجهة المصدر: VLAN2

- عنوان المصدر: أي

- غاية قارن: VLAN1

- عنوان الوجهة: Single IP 192.168.1.10

- اسم الجدول: في أي وقت

طقطقة يطبق.

في هذا المثال، قمنا برفض الوصول من أي أجهزة من شبكة VLAN2 إلى الخادم ثم السماح بالوصول إلى الأجهزة الأخرى الموجودة في شبكة VLAN1. قد تختلف حاجاتك.

الخطوة 4

ستظهر قائمة قواعد الوصول كما يلي:

التحقق

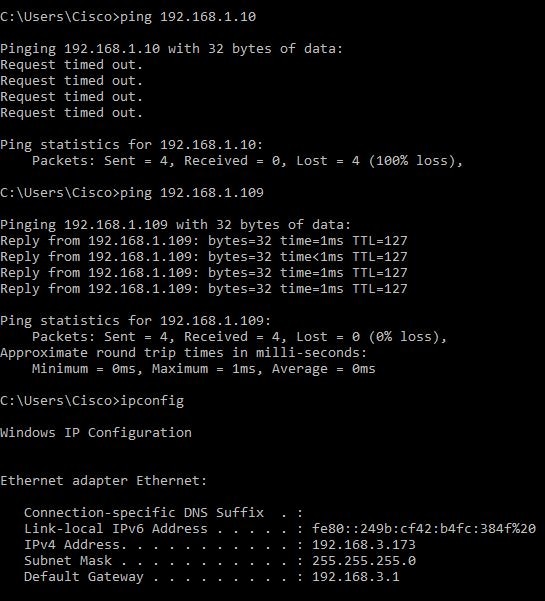

للتحقق من الخدمة، افتح موجه الأمر. على منصات Windows، يمكن تحقيق ذلك بالنقر على زر Windows ثم كتابة cmd في أسفل مربع البحث الأيسر على الكمبيوتر وتحديد موجه الأوامر من القائمة.

أدخل الأوامر التالية:

- على جهاز الكمبيوتر (192.168.3.173) في شبكة VLAN2، يتم إختبار اتصال الخادم (IP: 192.168.1.10). ستحصل على إعلام بانتهاء مهلة الطلب مما يعني عدم السماح بالاتصال.

- على جهاز الكمبيوتر (192.168.3.173) في شبكة VLAN2، يتم إختبار اتصال جهاز الكمبيوتر الآخر (192.168.1.109) في شبكة VLAN1. سوف تحصل على رد ناجح.

القرار

لقد رأيت الخطوات الضرورية لتكوين قاعدة الوصول على موجه من السلسلة Cisco RV34x. يمكنك الآن تطبيق ذلك لإنشاء "قاعدة وصول" في شبكتك بحيث تلائم إحتياجاتك!

التعليقات

التعليقات