التكوين الأساسي لجدار الحماية على الموجهات RV320 و RV325

الهدف

يشرح هذا المقال كيفية تكوين إعدادات جدار الحماية الأساسية على سلسلة موجه VPN RV32x.

جدار الحماية هو مجموعة من الميزات المصممة للحفاظ على أمان الشبكة. يعد الموجه جدار حماية قويا للأجهزة. وهذا يرجع إلى حقيقة أن الموجهات قادرة على فحص جميع حركة المرور الواردة وإسقاط أي حزم غير مرغوب فيها. تقوم جدران الحماية من الشبكة بحماية شبكة كمبيوتر داخلية (المنزل والمدرسة والشبكة الداخلية للشركات) ضد الوصول الضار من الخارج. قد يتم تكوين جدران الحماية على الشبكة أيضا للحد من الوصول إلى الخارج من المستخدمين الداخليين.

الأجهزة القابلة للتطبيق

- موجه VPN RV320 بشبكة WAN مزدوجة

- الموجه RV325 Gigabit WAN VPN Router

إصدار البرامج

- v1.1.0.09

الإعدادات الأساسية

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة لتكوين الويب واختر جدار الحماية > عام. تفتح صفحة العامة:

الخطوة 2. بناء على متطلباتك، حدد خانة الاختيار تمكين التي تتوافق مع الميزات التي تريد تمكينها.

- جدار الحماية — يمكن إيقاف تشغيل جدران الحماية للموجه (معطل)، أو يمكن تمكينها لتصفية أنواع معينة من حركة مرور الشبكة من خلال ما يسمى قواعد جدار الحماية، ويمكن إستخدام جدار الحماية لتصفية جميع حركات مرور البيانات الواردة والصادرة وتلك المستندة.

- SPI (فحص الحزم المعبر عن الحالة) — يراقب حالة إتصالات الشبكة مثل تدفقات TCP واتصالات UDP يميز جدار الحماية الحزم الشرعية لأنواع مختلفة من الاتصالات. لا يسمح بجدار الحماية إلا بالحزم التي تطابق اتصال نشط معروف، ويتم رفض جميع الحزم الأخرى.

- DoS (رفض الخدمة) — يستخدم لحماية الشبكة من هجوم رفض الخدمة الموزع (DDoS). تهدف هجمات رفض الخدمة (DDoS) إلى إغراق الشبكة إلى النقطة التي تصبح فيها موارد الشبكة غير متوفرة. يستخدم RV320 حماية رفض الخدمة (DoS) لحماية الشبكة من خلال تقييد الحزم غير المرغوب فيها وإزالتها.

- حظر طلب WAN — حظر جميع طلبات إختبار الاتصال إلى الموجه من منفذ WAN.

- الإدارة عن بعد — تسمح بالوصول إلى الموجه من شبكة WAN البعيدة.

- منفذ — أدخل رقم منفذ لإدارته عن بعد.

- multicast pass through — يسمح ip multicast رسالة أن يمر من خلال الأداة.

- HTTPS (بروتوكول نقل النص التشعبي آمن) — هو بروتوكول إتصالات للاتصال الآمن عبر شبكة كمبيوتر. وهو يوفر تشفيرا ثنائي الإتجاه من العميل والخادم.

- SSL VPN — يسمح باتصال SSL VPN يتم إجراؤه من خلال الموجه.

- SIP ALG — يوفر SIP ALG الوظائف التي تسمح بحركة مرور الصوت عبر IP التي تنتقل من الجانب الخاص إلى العام وإلى الجانب الخاص من جدار الحماية عند إستخدام عنوان الشبكة وترجمة المنفذ (NAPT). NAPT هو النوع الأكثر شيوعا لترجمة عنوان الشبكة.

- UPnP (التوصيل والتشغيل العالمي) — يسمح بالاكتشاف التلقائي للأجهزة التي يمكنها الاتصال بالموجه.

الخطوة 3. استنادا إلى متطلباتك، حدد خانة الاختيار تمكين التي تتوافق مع الميزات التي تريد حظرها.

- Java — يؤدي تحديد هذا المربع إلى منع تنزيل تطبيقات Java الصغيرة وتنفيذها. الجافا لغة برمجة شائعة في كثير من المواقع. ومع ذلك، يمكن أن تمثل تطبيقات Java الصغيرة المصممة للوسائل الضارة تهديدا أمنيا للشبكة. وبمجرد تنزيله، يمكن لبريمجات جافا المعادية إستغلال موارد الشبكة.

- ملفات تعريف الارتباط — يتم إنشاء ملفات تعريف الارتباط بواسطة مواقع الويب لتخزين معلومات عن المستخدمين. يمكن لملفات تعريف الارتباط تعقب محفوظات الويب الخاصة بالمستخدم، مما قد يؤدي إلى انتهاك الخصوصية.

- ActiveX — ActiveX هو نوع من البرامج الصغيرة التي تستخدمها العديد من مواقع الويب. على الرغم من أنها آمنة بشكل عام، بمجرد تثبيت تطبيق ActiveX ضار على جهاز كمبيوتر، فإنه يمكن أن يقوم بأي شيء يمكن للمستخدم القيام به. قد تقوم بإدخال رمز ضار في نظام التشغيل، وتصفح إنترانت آمن، وتغيير كلمة مرور، أو إسترداد المستندات وإرسالها.

- الوصول إلى خوادم وكيل HTTP — الخوادم الوكيلة هي خوادم توفر رابطا بين شبكتين منفصلتين. يمكن لخوادم الوكيل الضارة تسجيل أي بيانات غير مشفرة يتم إرسالها إليها مثل عمليات تسجيل الدخول أو كلمات المرور.

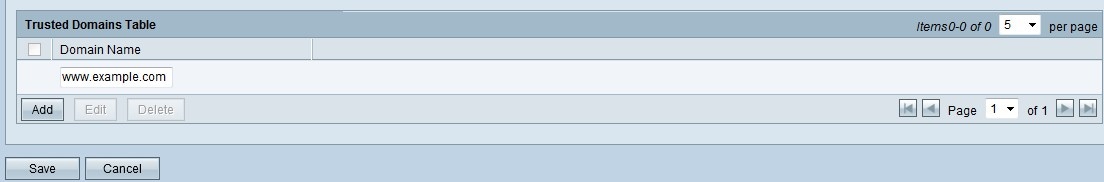

- إستثناء — يسمح بالميزات المحددة (Java أو ملفات تعريف الارتباط أو ActiveX أو الوصول إلى الخوادم الوكيلة ل HTTP)، ولكنه يقيد جميع الميزات غير المحددة على المجالات الموثوق بها التي تم تكوينها. مجال موثوق به له حق الوصول إلى الشبكة الموثوق بها. يمكنك إعداد مجال موثوق به يسمح لمستخدمي مجال خارجي بالوصول إلى موارد الشبكة. في حالة تعطيل هذا الخيار، يسمح مجال موثوق به بكل الميزات.

ملاحظة: توفير الوقت: إذا لم تقم بتحديد خانة الاختيار الاستثناء، فقم بتخطي الخطوة 4 .

الخطوة 4. انقر فوق إضافة، ثم أدخل مجال جديد موثوق به، ثم انقر فوق حفظ لإنشاء مجال موثوق به.

الخطوة 5. انقر فوق حفظ لتحديث التغييرات.

الخطوة 6. (إختياري) لتحرير اسم المجال الموثوق به، حدد خانة الاختيار الخاصة بالمجال الموثوق الذي تريد تحريره، ثم انقر فوق تحرير، ثم قم بتحرير اسم المجال، ثم انقر فوق حفظ.

الخطوة 7. (إختياري) لحذف مجال في قائمة المجالات الموثوق بها، حدد خانة الاختيار للمجال الموثوق الذي تريد حذفه وانقر حذف.

التعليقات

التعليقات