تكوين إعداد الشبكة الخاصة الظاهرية المتقدمة (VPN) على جدار حماية RV110W

الهدف

تستخدم الشبكة الخاصة الظاهرية (VPN) الشبكة العامة أو الإنترنت لإنشاء شبكة خاصة للاتصال الآمن. تبادل مفتاح الإنترنت (IKE) هو بروتوكول يؤسس اتصال آمن بين شبكتين. يتم إستخدامه لتبادل مفتاح قبل تدفق حركة المرور، والذي يضمن صحة كلا طرفي نفق VPN.

يجب أن يتبع كلا طرفي شبكة VPN نفس سياسة شبكة VPN للاتصال ببعضهم البعض بنجاح.

الهدف من هذا المستند هو شرح كيفية إضافة ملف تعريف IKE وتكوين سياسة VPN على الموجه اللاسلكي RV110W.

الأجهزة القابلة للتطبيق

· الطراز RV110W

إصدار البرامج

•1.2.0.9

إعدادات نهج IKE

تبادل مفتاح الإنترنت (IKE) هو بروتوكول يستخدم لإنشاء اتصال آمن للاتصال في شبكة VPN. يسمى هذا الاتصال الآمن والمنشأ اقتران الأمان (SA). يشرح هذا الإجراء كيفية تكوين سياسة IKE لاتصال VPN المراد إستخدامه للأمان. لكي تعمل شبكة VPN بشكل صحيح، يجب أن تكون نهج IKE لكلا نقطتي النهاية متطابقة.

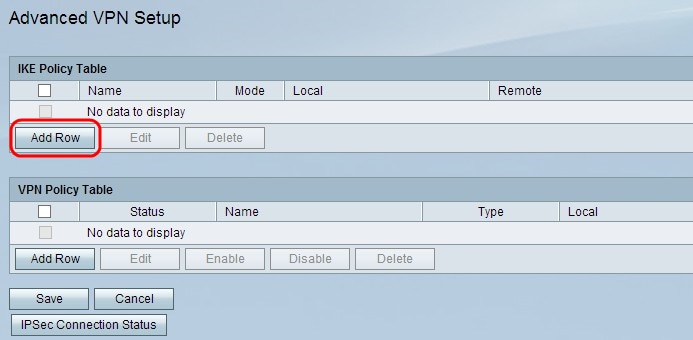

الخطوة 1. سجل الدخول إلى الأداة المساعدة لتكوين الويب واختر VPN > إعداد VPN المتقدم. تظهر صفحة إعداد VPN المتقدم:

الخطوة 2. انقر فوق إضافة صف لإنشاء نهج IKE جديد. تظهر صفحة إعداد VPN المتقدم:

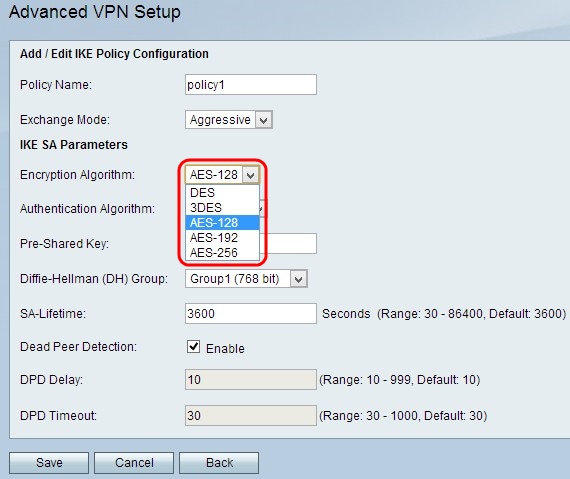

الخطوة 3. في حقل اسم النهج، أدخل اسما لنهج IKE ليتمكن من تحديده بسهولة.

الخطوة 4. أختر خيارا من القائمة المنسدلة لوضع Exchange:

· الرئيسية — تسمح لسياسة IKE بالعمل بشكل أكثر أمانا ولكن بشكل أبطأ من الوضع المتميز. أخترت هذا خيار إن كثير يأمن VPN توصيل يكون احتجت.

· عدوانية — تسمح لسياسة IKE بالعمل بشكل أسرع ولكن بشكل أقل أمانا من الوضع الرئيسي. أختر هذا الخيار إذا كانت هناك حاجة إلى اتصال VPN أسرع.

الخطوة 5. أختر خوارزمية من القائمة المنسدلة لخوارزمية التشفير:

· DES — يستخدم معيار تشفير البيانات (DES) حجم مفتاح 56 بت لتشفير البيانات. DES قديم ويجب إستخدامه فقط إذا كانت نقطة نهاية واحدة تدعم DES فقط.

· 3DES — يعمل المعيار الثلاثي لتشفير البيانات (3DES) بالمعيار DES ثلاث مرات ولكنه يغير حجم المفتاح من 168 بت إلى 112 بت ومن 112 بت إلى 56 بت حسب جولة DES التي يتم تنفيذها. تكون 3DES أكثر أمانا من DES و AES.

· AES-128 — يستخدم معيار التشفير المتقدم مع مفتاح 128-بت (AES-128) مفتاح 128-بت لتشفير AES. يتميز نظام التشفير المتطور (AES) بأنه أكثر سرعة وأمنا من نظام اكتشاف التشفير المتطور (DES). وبشكل عام، يتميز معيار التشفير المتطور (AES) أيضا بسرعة أكبر ولكنه أقل أمانا من معيار تشفير البيانات الثلاثي (3DES)، ولكن بعض أنواع الأجهزة تعمل على تمكين معيار تشفير البيانات الثلاثي (3DES) من أن يكون أسرع. الطراز AES-128 أكثر سرعة ولكنه أقل أمانا من الطرازين AES-192 و AES-256.

· AES-192 — يستخدم AES-192 مفتاح 192-بت لتشفير AES. يتميز الطراز AES-192 بأنه أكثر بطئا ولكنه أكثر أمانا من الطراز AES-128، كما أن الطراز AES-192 يتميز بسرعة أكبر ولكنه أقل أمانا من الطراز AES-256.

· AES-256 — يستخدم AES-256 مفتاح 256-بت لتشفير AES. يتميز الطراز AES-256 بأنه أكثر بطئا ولكنه أكثر أمانا من الطرازين AES-128 و AES-192.

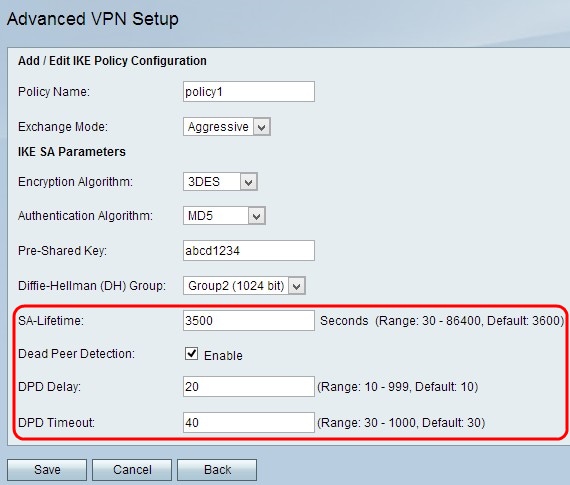

الخطوة 6. أختر المصادقة المطلوبة من القائمة المنسدلة لخوارزمية المصادقة:

· MD5 — خوارزمية ملخص الرسالة 5 (MD5) تستخدم قيمة تجزئة 128 بت للمصادقة. يتميز الطراز MD5 بقدر أقل من الأمان ولكنه أسرع من الطرازين SHA-1 و SHA2-256.

· SHA-1 — تستخدم وظيفة التجزئة الآمنة 1 (SHA-1) قيمة تجزئة 160 بت للمصادقة. ويعد الطراز SHA-1 أبطأ ولكنه أكثر أمانا من الطراز MD5، كما أن الطراز SHA-1 أكثر سرعة ولكنه أقل أمانا من الطراز SHA2-256.

· SHA2-256 — تستخدم خوارزمية التجزئة الآمنة 2 ذات قيمة التجزئة 256 بت (SHA2-256) قيمة تجزئة 256 بت للمصادقة. SHA2-256 أبطأ ولكنه آمن من MD5 و SHA-1.

الخطوة 7. في حقل مفتاح مشترك مسبقا، أدخل مفتاح مشترك مسبقا يستخدمه نهج IKE.

الخطوة 8. من القائمة المنسدلة لمجموعة Diffie-Hellman (DH)، أختر مجموعة DH التي تستخدمها IKE. يمكن للمضيفين في مجموعة DH تبادل المفاتيح دون معرفة بعضهم البعض. كلما كان رقم بت المجموعة أعلى، كلما كانت المجموعة أكثر أمانا.

· المجموعة 1 - 768 بت — أقل مفتاح قوة ومجموعة المصادقة الأقل أمانا. لكن حساب مفاتيح IKE يستغرق وقتا أقل. يفضل هذا الخيار إذا كانت سرعة الشبكة منخفضة.

· المجموعة 2 - 1024 بت — مفتاح زيادة المتانة ومجموعة مصادقة أكثر أمانا. لكنها تحتاج لبعض الوقت لحساب مفاتيح IKE.

· المجموعة 5 - 1536 بت — تمثل أعلى مفتاح متانة ومجموعة المصادقة الأكثر أمانا. تحتاج إلى مزيد من الوقت لحساب مفاتيح IKE. يفضل لو كانت سرعة الشبكة عالية.

الخطوة 9. أدخل المدة (بالثواني) التي يستمر فيها sa ل VPN قبل تجديد SA في حقل SA-Lifetime.

الخطوة 10. (إختياري) حدد خانة الاختيار enable في حقل اكتشاف النظير الميت لتمكين اكتشاف النظير الميت. يراقب De Peer Detection نظراء IKE لمعرفة ما إذا كان النظير قد توقف عن العمل. يمنع "اكتشاف النظير الميت" إهدار موارد الشبكة على الأقران غير الناشطين.

الخطوة 11. (إختياري) إذا قمت بتمكين كشف النظير بالفعل في الخطوة 9، فأدخل عدد المرات (بالثواني) التي يتم فيها التحقق من النشاط في حقل تأخير النظير للفعل.

الخطوة 12. (إختياري) إذا قمت بتمكين كشف النظير بالفعل في الخطوة 9، فأدخل عدد الثواني التي يجب انتظارها قبل إسقاط النظير غير النشط في حقل مهلة اكتشاف النظير بالفعل.

الخطوة 13. انقر على حفظ لتطبيق كل الإعدادات.

تكوين سياسة VPN

الخطوة 1. سجل الدخول إلى الأداة المساعدة لتكوين الويب واختر VPN>إعداد VPN المتقدم. تظهر صفحة إعداد VPN المتقدم:

الخطوة 2. انقر فوق إضافة صف من جدول نهج VPN. تظهر نافذة إعداد سياسة VPN المتقدمة:

إضافة/تحرير تكوين نهج VPN

الخطوة 1. أدخل اسما فريدا للنهج في حقل اسم السياسة ليتم تحديده بسهولة.

الخطوة 2. أختر نوع النهج المناسب من القائمة المنسدلة نوع النهج.

· نهج تلقائي — يمكن تعيين المعلمات تلقائيا. في هذه الحالة، وبالإضافة إلى السياسات، يلزم أن يتفاوض بروتوكول IKE (تبادل مفتاح الإنترنت) بين نقطتي نهاية الشبكة الخاصة الظاهرية (VPN).

· النهج اليدوي — في هذه الحالة، يتم إدخال جميع الإعدادات التي تتضمن إعدادات المفاتيح الخاصة بنفق VPN يدويا لكل نقطة نهاية.

الخطوة 3. أختر نوع معرف IP الذي يعرف البوابة عند نقطة النهاية البعيدة من القائمة المنسدلة نقطة النهاية البعيدة.

· عنوان IP — عنوان IP الخاص بالبوابة على نقطة النهاية البعيدة. إذا أخترت هذا خيار، دخلت العنوان في الحقل.

· FQDN (اسم المجال المؤهل بالكامل) — أدخل اسم المجال المؤهل بالكامل للعبارة على نقطة النهاية البعيدة. إذا أخترت هذا الخيار، أدخل اسم المجال المؤهل بالكامل في الحقل المتوفر.

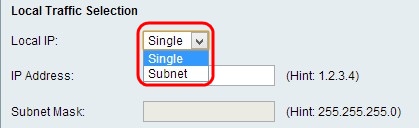

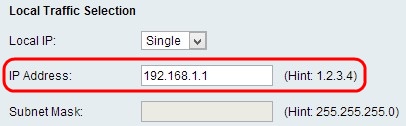

تحديد حركة المرور المحلية

الخطوة 1. أختر نوع المعرف الذي تريد توفيره لنقطة النهاية من القائمة المنسدلة IP المحلية.

· أحادي — يؤدي ذلك إلى قصر السياسة على مضيف واحد. إذا أخترت هذا خيار، دخلت العنوان في حقل العنوان.

· الشبكة الفرعية — هذا قناع يحدد حدود IP. وهذا يسمح فقط للمضيفين من الشبكة الفرعية المحددة بالاتصال بشبكة VPN. للاتصال بشبكة VPN، يتم تحديد جهاز كمبيوتر بواسطة عملية منطقية. يتم تحديد كمبيوتر إذا كان IP يقع في نفس النطاق المطلوب. إذا أخترت هذا الخيار، فأدخل عنوان IP والشبكة الفرعية في حقل عنوان IP والشبكة الفرعية.

تحديد حركة المرور عن بعد

الخطوة 1. أختر نوع المعرف الذي تريد توفيره لنقطة النهاية من القائمة المنسدلة IP المحلية:

· أحادي — يؤدي ذلك إلى قصر السياسة على مضيف واحد. إذا أخترت هذا خيار، دخلت العنوان في حقل العنوان.

· الشبكة الفرعية — هذا قناع يحدد حدود IP. وهذا يسمح فقط للمضيفين من الشبكة الفرعية المحددة بالاتصال بشبكة VPN. للاتصال بشبكة VPN، يتم تحديد جهاز كمبيوتر بواسطة عملية منطقية. يتم تحديد كمبيوتر إذا كان IP يقع في نفس النطاق المطلوب. إذا أخترت هذا الخيار، فأدخل عنوان IP والشبكة الفرعية في حقل عنوان IP والشبكة الفرعية.

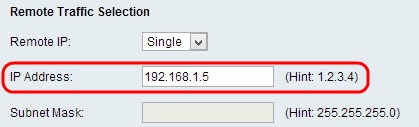

محددات النهج اليدوي

لتكوين معلمات النهج اليدوية، أختر النهج اليدوي من القائمة المنسدلة نوع السياسة في الخطوة 2 من قسم تكوين نهج إضافة/تحرير VPN.

الخطوة 1. أدخل قيمة سداسية عشرية تتراوح بين 3 و 8 في حقل SPI-الوارد. فحص الحزم المعبر عن الحالة (SPI) هو تقنية يشار إليها باسم الفحص العميق للحزم. يقوم SPI بتنفيذ عدد من ميزات الأمان التي تساعد في الحفاظ على أمان شبكة الكمبيوتر. تتوافق قيمة SPI-Incoming مع SPI-Outgoing من الجهاز السابق. أي قيمة مقبولة، شريطة أن تحتوي نقطة نهاية VPN البعيدة على القيمة نفسها في حقل SPI-Outgoing الخاص بها.

الخطوة 2. أدخل قيمة سداسية عشرية تتراوح بين 3 و 8 في حقل SPI-Outgoing.

الخطوة 3. أختر خوارزمية التشفير المناسبة من القائمة المنسدلة لخوارزمية التشفير.

· DES — يستخدم معيار تشفير البيانات (DES) حجم مفتاح 56 بت لتشفير البيانات. DES قديم ويجب إستخدامه فقط إذا كانت نقطة نهاية واحدة تدعم DES فقط.

· 3DES — يعمل المعيار الثلاثي لتشفير البيانات (3DES) بالمعيار DES ثلاث مرات ولكنه يغير حجم المفتاح من 168 بت إلى 112 بت ومن 112 بت إلى 56 بت بناء على جولة DES التي يتم تنفيذها. تكون 3DES أكثر أمانا من DES و AES.

· AES-128 — يستخدم معيار التشفير المتقدم مع مفتاح 128-بت (AES-128) مفتاح 128-بت لتشفير AES. يتميز نظام التشفير المتطور (AES) بأنه أكثر سرعة وأمنا من نظام اكتشاف التشفير المتطور (DES). وبشكل عام، يتميز معيار التشفير المتطور (AES) أيضا بسرعة أكبر ولكنه أقل أمانا من معيار تشفير البيانات الثلاثي (3DES)، ولكن بعض أنواع الأجهزة تعمل على تمكين معيار تشفير البيانات الثلاثي (3DES) من أن يكون أسرع. الطراز AES-128 أكثر سرعة ولكنه أقل أمانا من الطرازين AES-192 و AES-256.

· AES-192 — يستخدم AES-192 مفتاح 192-بت لتشفير AES. يتميز الطراز AES-192 بأنه أكثر بطئا ولكنه أكثر أمانا من الطراز AES-128، كما أن الطراز AES-192 يتميز بسرعة أكبر ولكنه أقل أمانا من الطراز AES-256.

· AES-256 — يستخدم AES-256 مفتاح 256-بت لتشفير AES. يتميز الطراز AES-256 بأنه أكثر بطئا ولكنه أكثر أمانا من الطرازين AES-128 و AES-192.

الخطوة 4. أدخل مفتاح التشفير للنهج الوارد في حقل المفتاح في. يعتمد طول المفتاح على الخوارزمية المختارة في الخطوة 3.

الخطوة 5. أدخل مفتاح التشفير للنهج الصادر في حقل المفتاح للخارج.

الخطوة 6. أختر خوارزمية التكامل المناسبة من القائمة المنسدلة لخوارزمية التكامل. ستتحقق هذه الخوارزمية من سلامة البيانات:

· MD5 — تحدد هذه الخوارزمية طول المفتاح إلى 16 حرفا. خوارزمية هضم الرسالة 5 (MD5) غير مقاومة للصدم وهي مناسبة لتطبيقات مثل شهادات SSL أو التوقيعات الرقمية التي تعتمد على هذه الخاصية. يضغط MD5 أي تدفق بايت إلى قيمة 128 بت، ولكن SHA يضغط ذلك في قيمة 160 بت. ويعد MD5 أقل تكلفة بقليل للحوسبة، ولكن MD5 هو إصدار أقدم من خوارزمية التجزئة وهو عرضة لهجمات التصادم.

· SHA1 — خوارزمية التجزئة الآمنة الإصدار 1 (SHA1) هي وظيفة تجزئة 160 بت تكون أكثر أمانا من MD5 ولكنها تستغرق وقتا أكثر للحساب.

· SHA2-256 — تحدد هذه الخوارزمية طول المفتاح إلى 32 حرفا.

الخطوة 7. أدخل مفتاح التكامل (ل ESP مع وضع التكامل) للنهج الوارد. يعتمد طول المفتاح على الخوارزمية المختارة في الخطوة 6.

الخطوة 8. أدخل مفتاح التكامل للنهج الصادر في حقل "المفتاح للخارج". تم إعداد اتصال VPN للإرسال الصادر إلى الوارد، لذلك تحتاج المفاتيح الصادرة من أحد طرفي الاتصال إلى مطابقة المفاتيح الواردة على الطرف الآخر.

ملاحظة: يلزم أن تكون خوارزمية التشفير الواردة والصادرة وخوارزمية التكامل والمفاتيح هي نفسها الموجودة على الطرف الآخر من نفق VPN للوصول إلى اتصال ناجح.

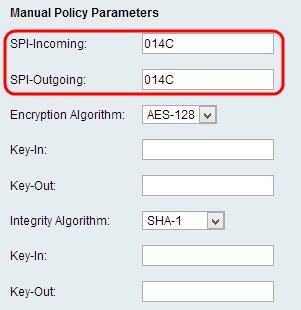

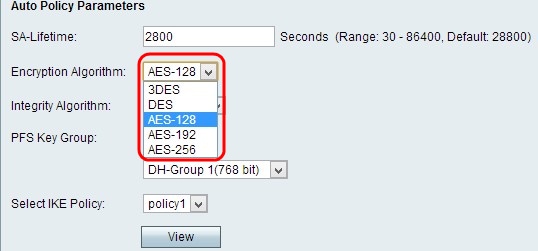

محددات النهج التلقائي

الخطوة 1. أدخل مدة اقتران الأمان (SA) بالثواني في حقل مدة بقاء SA. مدة بقاء SA هي عندما يصل أي مفتاح إلى مدة بقائه، ويتم إعادة التفاوض تلقائيا على أي SA مرتبط.

الخطوة 2. أختر خوارزمية التشفير المناسبة من القائمة المنسدلة لخوارزمية التشفير:

· DES — يستخدم معيار تشفير البيانات (DES) حجم مفتاح 56 بت لتشفير البيانات. DES قديم ويجب إستخدامه فقط إذا كانت نقطة نهاية واحدة تدعم DES فقط.

· 3DES — يعمل المعيار الثلاثي لتشفير البيانات (3DES) بالمعيار DES ثلاث مرات ولكنه يغير حجم المفتاح من 168 بت إلى 112 بت ومن 112 بت إلى 56 بت بناء على جولة DES التي يتم تنفيذها. تكون 3DES أكثر أمانا من DES و AES.

· AES-128 — يستخدم معيار التشفير المتقدم مع مفتاح 128-بت (AES-128) مفتاح 128-بت لتشفير AES. يتميز نظام التشفير المتطور (AES) بأنه أكثر سرعة وأمنا من نظام اكتشاف التشفير المتطور (DES). وبشكل عام، يتميز معيار التشفير المتطور (AES) أيضا بسرعة أكبر ولكنه أقل أمانا من معيار تشفير البيانات الثلاثي (3DES)، ولكن بعض أنواع الأجهزة تعمل على تمكين معيار تشفير البيانات الثلاثي (3DES) من أن يكون أسرع. الطراز AES-128 أكثر سرعة ولكنه أقل أمانا من الطرازين AES-192 و AES-256.

· AES-192 — يستخدم AES-192 مفتاح 192-بت لتشفير AES. يتميز الطراز AES-192 بأنه أكثر بطئا ولكنه أكثر أمانا من الطراز AES-128، كما أن الطراز AES-192 يتميز بسرعة أكبر ولكنه أقل أمانا من الطراز AES-256.

· AES-256 — يستخدم AES-256 مفتاح 256-بت لتشفير AES. يتميز الطراز AES-256 بأنه أكثر بطئا ولكنه أكثر أمانا من الطرازين AES-128 و AES-192.

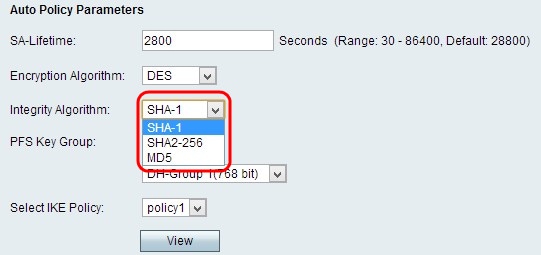

الخطوة 3. أختر خوارزمية التكامل المناسبة من القائمة المنسدلة لخوارزمية التكامل. تتحقق هذه الخوارزمية من سلامة البيانات.

· MD5 — تحدد هذه الخوارزمية طول المفتاح إلى 16 حرفا. خوارزمية هضم الرسالة 5 (MD5) غير مقاومة للصدم وهي مناسبة لتطبيقات مثل شهادات SSL أو التوقيعات الرقمية التي تعتمد على هذه الخاصية. يضغط MD5 أي تدفق بايت إلى قيمة 128 بت، ولكن SHA يضغط ذلك في قيمة 160 بت. ويعد MD5 أقل تكلفة بقليل للحوسبة، ولكن MD5 هو إصدار أقدم من خوارزمية التجزئة وهو عرضة لهجمات التصادم.

· SHA1 — خوارزمية التجزئة الآمنة الإصدار 1 (SHA1) هي وظيفة تجزئة 160 بت تكون أكثر أمانا من MD5 ولكنها تستغرق وقتا أكثر للحساب.

· SHA2-256 — تحدد هذه الخوارزمية طول المفتاح إلى 32 حرفا.

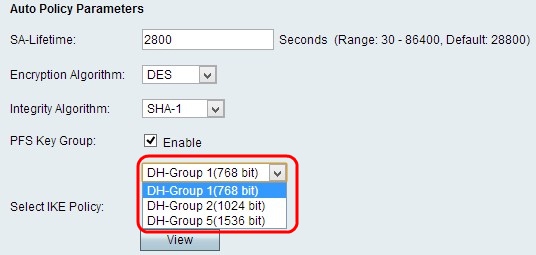

الخطوة 4. (إختياري) حدد خانة الاختيار enable في حقل مجموعة مفاتيح PFS لتمكين سرية إعادة التوجيه المثالية، والتي تتمثل في تحسين الأمان.

الخطوة 5. إذا قمت بتحديد تمكين في الخطوة 4، أختر تبادل مفاتيح Diffie-Hellman المناسب من القائمة المنسدلة حقل مجموعة مفاتيح PFS.

· المجموعة 1 - 768 بت — تمثل الحد الأدنى للمفتاح ومجموعة المصادقة الأقل أمانا. ولكنها تحتاج إلى وقت أقل لحساب مفاتيح IKE. يفضل أن تكون سرعة الشبكة منخفضة.

· المجموعة 2 - 1024 بت — تمثل مفتاح زيادة متانة ومجموعة مصادقة أكثر أمانا. لكنها تحتاج لبعض الوقت لحساب مفاتيح IKE.

· المجموعة 5 - 1536 بت — تمثل أعلى مفتاح متانة ومجموعة المصادقة الأكثر أمانا. تحتاج إلى مزيد من الوقت لحساب مفاتيح IKE. يفضل لو كانت سرعة الشبكة عالية.

الخطوة 6. أختر نهج IKE المناسب من القائمة المنسدلة تحديد نهج IKE. تبادل مفتاح الإنترنت (IKE) هو بروتوكول يستخدم لإنشاء اتصال آمن للاتصال في شبكة VPN. يسمى هذا الاتصال الآمن والمنشأ اقتران الأمان (SA). لكي تعمل شبكة VPN بشكل صحيح، يجب أن تكون نهج IKE لكلا نقطتي النهاية متطابقة.

الخطوة 7. انقر على حفظ لتطبيق كل الإعدادات.

ملاحظة: يجب أن تكون مدة البقاء من SA وخوارزمية التشفير وخوارزمية التكامل ومجموعة مفاتيح PFS ونهج IKE هي نفسها على الطرف الآخر من نفق VPN للاتصال الناجح.

إذا كنت ترغب في عرض مزيد من المقالات على الطراز RV110W، فانقر هنا.

التعليقات

التعليقات