تكوين حماية الهجمات على الموجه RV132W أو RV134W VPN

الهدف

تتيح لك "حماية الهجمات" إمكانية حماية شبكتك من الأنواع الشائعة من الهجمات مثل الاكتشاف والفيضانات وعواصف الارتداد. على الرغم من تمكين حماية الهجمات للموجه بشكل افتراضي، يمكنك ضبط المعلمات لجعل الشبكة أكثر حساسية واستجابة للهجمات التي قد يكتشفها بشكل أكبر.

يهدف هذا مادة أن يبدي أنت كيف أن يشكل حماية هجوم على ال RV132W وال RV134W VPN مسحاج تخديد.

الأجهزة القابلة للتطبيق

- RV 132W

- الطراز RV134W

إصدار البرامج

- 1.0.0.17 — RV132W

- 1.0.0.24 — RV134W

تكوين حماية الهجوم

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة المستندة إلى الويب واختر جدار الحماية > حماية الهجمات.

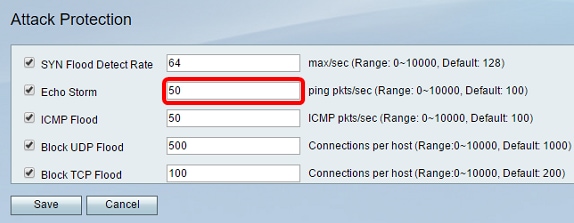

الخطوة 2. تحقق من تحديد خانة الاختيار "معدل الكشف عن فيضانات SYN" للتأكد من أن الميزة نشطة. هذا مؤكد افتراضيا.

الخطوة 3. أدخل قيمة في حقل معدل كشف طوفان SYN. القيمة 128 syn ربط في الثانية. يمكنك إدخال قيمة من 0 إلى 10000. سيكون عدد حزم SYN في الثانية هو الذي سيتسبب في قيام جهاز الأمان بتحديد حدوث إقتحام لفيض SYN. تشير قيمة الصفر إلى تعطيل ميزة "كشف فيضانات SYN". في هذا المثال، القيمة التي تم إدخالها هي 64. وهذا يعني أن الجهاز سيقوم باكتشاف إقتحام فيض SYN بمعدل 64 حزمة SYN فقط في الثانية، مما يجعله أكثر حساسية من التكوين الافتراضي.

الخطوة 4. تحقق من تحديد خانة الاختيار Echo Storm للتأكد من أن الميزة نشطة. هذا مؤكد افتراضيا.

الخطوة 5. أدخل قيمة في حقل صدى العاصفة. القيمة الافتراضية هي 100 إختبار في الثانية. يمكنك إدخال قيمة من 0 إلى 10000. سوف يكون عدد إختبارات الاتصال في الثانية هو الذي سيتسبب في قيام جهاز الأمان بتحديد حدوث حدث أختراق لعاصفة الصدى. تشير قيمة الصفر إلى تعطيل ميزة "عاصفة الارتداد".

ملاحظة: في هذا المثال، سيقوم الجهاز باكتشاف حدث "عاصفة صدى" عند 50 إختبار اتصال فقط في الثانية.

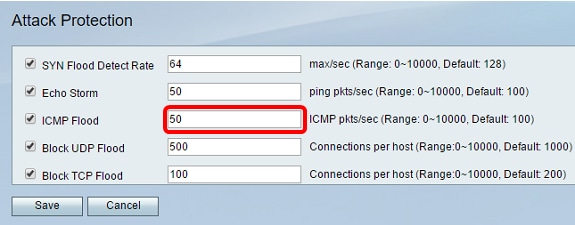

الخطوة 6. تحقق من تحديد خانة الاختيار "فيض بروتوكول رسائل التحكم بالإنترنت (ICMP)" للتأكد من أن الميزة نشطة. يتم التحقق من هذه الميزة بشكل افتراضي.

الخطوة 7. أدخل قيمة رقمية في حقل تدفق ICMP. القيمة الافتراضية هي 100 حزمة ICMP في الثانية. يمكنك إدخال قيمة من 0 إلى 10000. سيكون عدد حزم ICMP في الثانية هو الذي سيتسبب في قيام جهاز الأمان بتحديد حدوث حدث أختراق لفيضان ICMP. تشير قيمة الصفر إلى تعطيل ميزة "فيضان ICMP".

ملاحظة: في هذا المثال، القيمة التي تم إدخالها هي 50، مما يجعلها أكثر حساسية لتفييض ICMP من إعدادها الافتراضي.

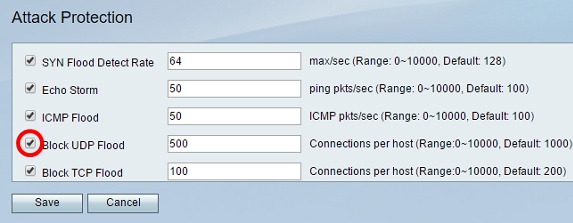

الخطوة 8. تحقق من تحديد خانة الاختيار "حظر تدفق UDP" لضمان أن الميزة نشطة، ولمنع جهاز الأمان من قبول أكثر من 150 اتصال متزامن لبروتوكول مخطط بيانات المستخدم النشط (UDP) في الثانية من كمبيوتر واحد على شبكة المنطقة المحلية (LAN). هذا الخيار محدد بشكل افتراضي.

الخطوة 9. أدخل قيمة من 0 إلى 10000 في حقل حظر طوفان UDP. القيمة الافتراضية هي 1000. في هذا المثال، القيمة التي تم إدخالها هي 500، مما يجعلها أكثر حساسية.

الخطوة 10. تحقق من تحديد خانة الاختيار "منع تدفق TCP" لإسقاط جميع حزم بروتوكول التحكم في الإرسال (TCP) غير الصالحة. هذا الخيار محدد بشكل افتراضي.

الخطوة 11. أدخل قيمة تتراوح من 0 إلى 10000 في حقل منع فيضان TCP لحماية الشبكة من هجوم فيضان SYN. القيمة الافتراضية هي 200. في هذا المثال، يتم إدخال 100، مما يجعله أكثر حساسية.

الخطوة 12. انقر فوق حفظ.

يجب أن تكون قد انتهيت الآن من تكوين "حماية الهجمات" بنجاح على الموجه RV132W أو RV134W.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

13-Dec-2018 |

الإصدار الأولي |

التعليقات

التعليقات