إستخدام عميل GreenBow VPN للاتصال بموجه من السلسلة RV34x

إشعار خاص: بنية الترخيص - إصدارات البرنامج الثابت 1.0.3.15 والإصدارات الأحدث. عند الانتقال إلى الأمام، سيتحمل AnyConnect رسوما لتراخيص العملاء فقط.

للحصول على معلومات إضافية حول ترخيص AnyConnect على موجهات السلسلة RV340، راجع المقالة ترخيص AnyConnect لموجهات السلسلة RV340.

المقدمة

يسمح اتصال الشبكة الخاصة الظاهرية (VPN) للمستخدمين بالوصول إلى البيانات وإرسالها واستقبالها من شبكة خاصة من خلال الانتقال عبر شبكة عامة أو مشتركة مثل الإنترنت ولكن مع الاستمرار في ضمان وجود اتصال آمن ببنية تحتية لشبكة ضمنية لحماية الشبكة الخاصة ومواردها.

تؤسس نفق الشبكة الخاصة الظاهرية (VPN) شبكة خاصة يمكنها إرسال البيانات بشكل آمن باستخدام التشفير والمصادقة. تستخدم مكاتب الشركات في الغالب اتصال الشبكة الخاصة الظاهرية (VPN) نظرا لأنها مفيدة وضرورية للسماح لموظفيها بالوصول إلى شبكتهم الخاصة حتى إذا كانوا خارج المكتب.

تسمح الشبكة الخاصة الظاهرية (VPN) للمضيف البعيد بالعمل كما لو كان موجودا على الشبكة المحلية نفسها. يدعم الموجه ما يصل إلى 50 نفقا. يمكن إعداد اتصال VPN بين الموجه ونقطة نهاية بعد تكوين الموجه لاتصال الإنترنت. يعتمد عميل الشبكة الخاصة الظاهرية (VPN) اعتمادا كاملا على إعدادات موجه الشبكة الخاصة الظاهرية (VPN) حتى يتمكن من إنشاء اتصال.

يعد عميل GreenBow VPN بمثابة تطبيق عميل VPN من جهة خارجية يجعل من الممكن للجهاز المضيف تكوين اتصال آمن لنفق IPSec من موقع إلى موقع باستخدام موجه من السلسلة RV34x.

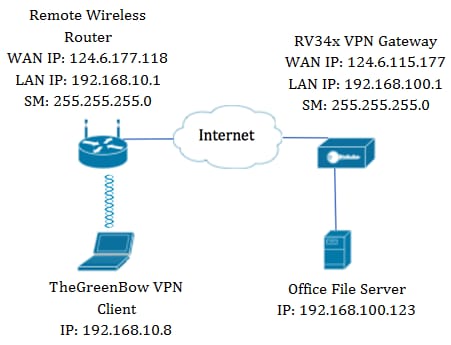

في الرسم التخطيطي، سيتصل الكمبيوتر بخادم الملفات في المكتب خارج شبكته للوصول إلى موارده. وللقيام بذلك، سيتم تكوين عميل GreenBow VPN الموجود في الكمبيوتر بطريقة من شأنها أن تسحب الإعدادات من بوابة RV34x VPN.

فوائد إستخدام اتصال شبكة VPN

- يساعد إستخدام اتصال الشبكة الخاصة الظاهرية (VPN) على حماية بيانات الشبكة السرية ومواردها.

- وهو يوفر سهولة الوصول وسهولة الوصول للعمال عن بعد أو موظفي الشركات لأنهم سيتمكنون من الوصول بسهولة إلى المكتب الرئيسي دون الحاجة إلى أن يكونوا حاضرين ماديا ومع ذلك، سيحافظون على أمن الشبكة الخاصة ومواردها.

- يوفر الاتصال باستخدام اتصال الشبكة الخاصة الظاهرية (VPN) مستوى أعلى من الأمان مقارنة بأساليب الاتصال الأخرى عن بعد. وهذا ما يجعل من الممكن الحصول على التكنولوجيا المتقدمة في أيامنا هذه، وبالتالي حماية الشبكة الخاصة من الوصول غير المصرح به إليها.

- الموقع الجغرافي الفعلي للمستخدمين محمي وغير معرض للشبكات العامة أو المشتركة مثل الإنترنت.

- تتميز إضافة مستخدمين جدد أو مجموعة مستخدمين جدد إلى الشبكة بالسهولة التامة نظرا لتطور شبكات VPN بسهولة تامة. يمكن زيادة حجم الشبكة دون الحاجة إلى مكونات إضافية أو عمليات تهيئة معقدة.

مخاطر إستخدام اتصال شبكة VPN

- مخاطر الأمان بسبب التكوين الخاطئ. نظرا لإمكانية تعقيد تصميم شبكة خاصة ظاهرية (VPN) وتنفيذها، فمن الضروري تكليف مهمة تكوين الاتصال بمحترف ذي معرفة وخبرة عاليتين للتأكد من عدم تعرض أمان الشبكة الخاصة للخطر.

- الموثوقية. نظرا لأن اتصال الشبكة الخاصة الظاهرية (VPN) يتطلب اتصالا بالإنترنت، فمن المهم أن يكون لديك موفر يتمتع بسمعة معهودة وموضوعة لتوفير خدمة إنترنت ممتازة وضمان أقل وقت ممكن إلى عدم حدوث وقت توقف عن العمل.

- قابلية التطوير. إذا كان الأمر يتعلق بموقف توجد فيه حاجة لإضافة بنية أساسية جديدة أو مجموعة جديدة من التكوينات، فقد تنشأ مشكلات فنية بسبب عدم التوافق وخاصة إذا كان يتضمن منتجات أو موردين مختلفين عن تلك التي تستخدمها بالفعل.

- مشكلات الأمان للأجهزة المحمولة. عند بدء اتصال الشبكة الخاصة الظاهرية (VPN) على جهاز محمول، قد تنشأ مشكلات أمان خاصة عندما يكون الجهاز المحمول متصلا بالشبكة المحلية لاسلكيا.

- سرعات توصيل بطيئة. إذا كنت تستخدم عميل شبكة VPN يوفر خدمة VPN مجانية، فقد يكون من المتوقع أن يكون إتصالك بطيئا أيضا نظرا لأن هؤلاء الموفرين لا يجعلون سرعات الاتصال أولوية.

المتطلبات الأساسية لاستخدام عميل GreenBow VPN

يجب تكوين العناصر التالية على موجه VPN أولا وسيتم تطبيقها على عميل GreenBow VPN بالنقر هنا لإنشاء اتصال.

- إنشاء ملف تعريف عميل إلى موقع على بوابة VPN

- إنشاء مجموعة مستخدمين على بوابة VPN

- إنشاء حساب مستخدم على بوابة VPN

- إنشاء ملف تعريف IPSec على بوابة VPN

- تكوين إعدادات المرحلة I والمرحلة II على بوابة VPN

الأجهزة القابلة للتطبيق

- RV34x Series

إصدار البرامج

- 1.0.01.17

إستخدام عميل GreenBow VPN

إنشاء ملف تعريف عميل إلى موقع على الموجه

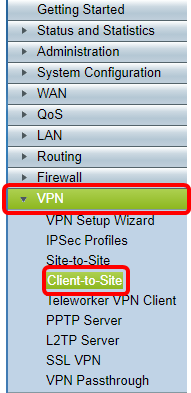

الخطوة 1. سجل الدخول إلى الأداة المساعدة المستندة إلى الويب في موجه RV34x واختر VPN > عميل إلى موقع.

ملاحظة: يتم أخذ الصور الواردة في هذه المقالة من الموجه RV340. قد تختلف الخيارات، حسب طراز الجهاز.

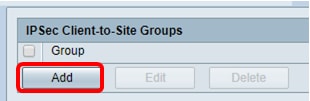

الخطوة 2. انقر فوق إضافة (Add).

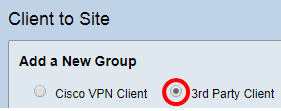

الخطوة 3. انقر فوق عميل الجهة الخارجية.

ملاحظة: AnyConnect هو مثال لعميل Cisco VPN، بينما يعد عميل GreenBow VPN مثالا لعميل شبكة VPN من جهة خارجية.

ملاحظة: في هذا المثال، يتم إختيار عميل جهة خارجية.

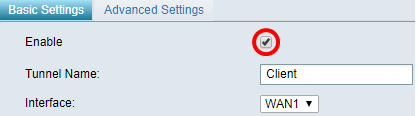

الخطوة 4. تحت علامة التبويب إعدادات أساسية، حدد خانة الاختيار تمكين لضمان أن ملف تعريف VPN نشط.

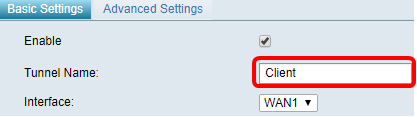

الخطوة 5. أدخل اسم لاتصال VPN في حقل اسم النفق.

ملاحظة: في هذا المثال، يتم إدخال العميل.

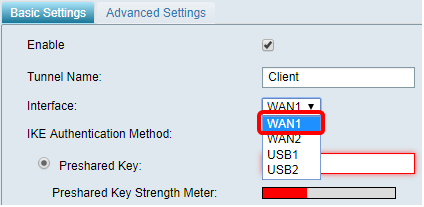

الخطوة 6. أختر الواجهة التي سيتم إستخدامها من القائمة المنسدلة "الواجهة". الخيارات هي WAN1، WAN2، USB1، و USB2 التي ستستخدم الواجهة المقابلة على الموجه لاتصال VPN.

ملاحظة: تعتمد الخيارات على طراز الموجه الذي تستخدمه. في هذا المثال، يتم إختيار WAN1.

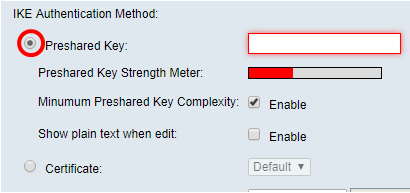

الخطوة 7. أختر أسلوب مصادقة IKE. الخيارات هي:

- المفتاح المشترك مسبقا — يسمح هذا خيار لنا إستخدام كلمة مرور مشتركة لاتصال VPN.

- الشهادة — يستخدم هذا الخيار شهادة رقمية تحتوي على معلومات مثل الاسم أو عنوان IP والرقم التسلسلي وتاريخ انتهاء صلاحية الشهادة ونسخة من المفتاح العام لحامل الشهادة.

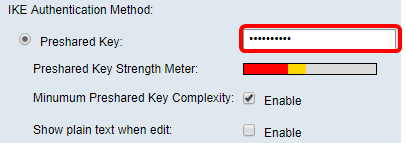

ملاحظة: في هذا المثال، يتم إختيار المفتاح المشترك مسبقا.

الخطوة 8. أدخل كلمة مرور الاتصال في حقل المفتاح المشترك مسبقا.

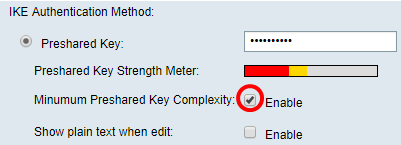

الخطوة 9. (إختياري) قم بإلغاء تحديد الحد الأدنى لتعقيد المفتاح المشترك مسبقا مكن خانة الاختيار أن تكون قادرة على إستخدام كلمة مرور بسيطة.

ملاحظة: في هذا المثال، يتم ترك الحد الأدنى لتعقيد المفتاح المضغوط.

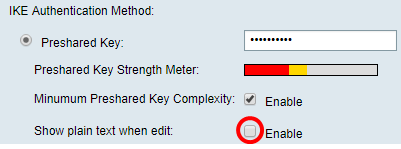

الخطوة 10. (إختياري) حدد خانة الاختيار إظهار النص العادي عند تحرير تمكين لإظهار كلمة المرور في نص عادي.

ملاحظة: في هذا المثال، قم بإظهار النص العادي عندما يكون التحرير معطلا.

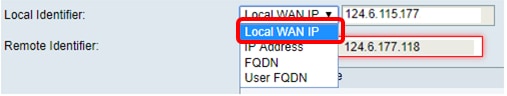

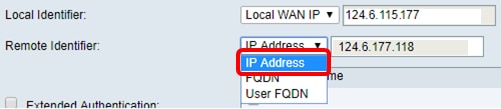

الخطوة 11. أختر معرف محلي من القائمة المنسدلة "معرف محلي". الخيارات هي:

- WAN IP المحلي — يستخدم هذا الخيار عنوان IP الخاص بواجهة شبكة المنطقة الواسعة (WAN) لبوابة VPN.

- عنوان IP — يسمح هذا الخيار لك بإدخال عنوان IP يدويا لاتصال VPN.

- FQDN — يعرف هذا الخيار أيضا باسم المجال المؤهل بالكامل (FQDN). وهو يتيح لك إستخدام اسم مجال كامل لجهاز كمبيوتر معين على الإنترنت.

- FQDN للمستخدم — يتيح لك هذا الخيار إستخدام اسم مجال كامل لمستخدم معين على الإنترنت.

ملاحظة: في هذا المثال، يتم إختيار IP لشبكة WAN المحلية. مع هذا خيار، كشفت ال WAN محلي IP تلقائيا.

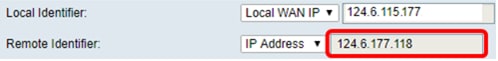

الخطوة 12. (إختياري) أختر معرف للمضيف البعيد. الخيارات هي:

- عنوان IP — يستخدم هذا الخيار عنوان IP لشبكة WAN الخاصة بعميل شبكة VPN.

- FQDN — يتيح لك هذا الخيار إستخدام اسم مجال كامل لجهاز كمبيوتر معين على الإنترنت.

- FQDN للمستخدم — يتيح لك هذا الخيار إستخدام اسم مجال كامل لمستخدم معين على الإنترنت.

ملاحظة: في هذا المثال، يتم إختيار عنوان IP.

الخطوة 13. أدخل المعرف البعيد في حقل المعرف البعيد.

ملاحظة: في هذا المثال، يتم إدخال 124.6.115.177.

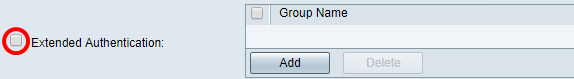

الخطوة 14. (إختياري) حدد خانة الاختيار المصادقة الموسعة لتنشيط الميزة. عند تنشيطه، سيوفر هذا مستوى إضافيا من المصادقة يتطلب أن يقوم المستخدمون عن بعد بتقديم المفتاح في بيانات الاعتماد الخاصة بهم قبل أن يتم منحهم حق الوصول إلى شبكة VPN.

ملاحظة: في هذا المثال، يتم ترك المصادقة الموسعة غير محددة.

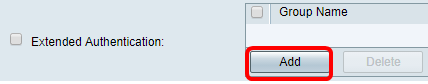

الخطوة 15. تحت اسم المجموعة، انقر فوق إضافة.

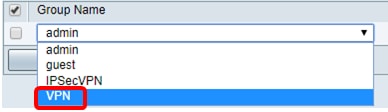

الخطوة 16. أختر المجموعة التي ستستخدم المصادقة الموسعة من القائمة المنسدلة لاسم المجموعة.

ملاحظة: في هذا المثال، يتم إختيار شبكة VPN.

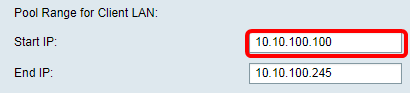

الخطوة 17. تحت نطاق التجميع لشبكة LAN الخاصة بالعميل، أدخل عنوان IP الأول الذي يمكن تعيينه لعميل VPN في حقل بدء IP.

ملاحظة: في هذا المثال، يتم إدخال 10.10.100.100.

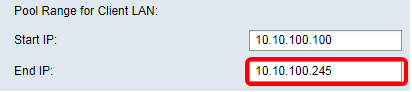

الخطوة 18. دخلت الأخير عنوان أن يستطيع كنت عينت إلى VPN زبون في النهاية ip مجال.

ملاحظة: في هذا المثال، يتم إدخال 10.10.100.245.

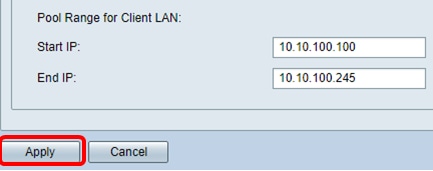

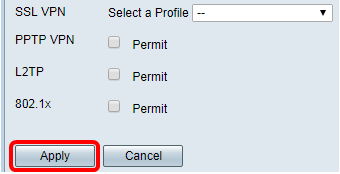

الخطوة 19. طقطقة يطبق.

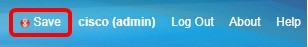

الخطوة 20. طقطقة حفظ.

يجب أن تكون قد انتهيت الآن من تكوين ملف تعريف العميل إلى الموقع على الموجه الخاص بعميل GreenBow VPN.

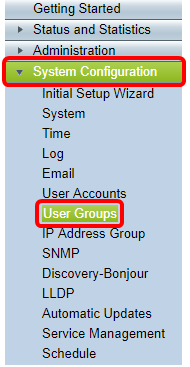

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة المستندة إلى الويب للموجه واختر تكوين النظام > مجموعات المستخدمين.

ملاحظة: الصور الموجودة في هذه المقالة هي من موجه RV340. قد تختلف الخيارات بناء على طراز الجهاز.

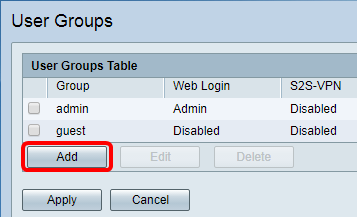

الخطوة 2. انقر فوق إضافة لإضافة مجموعة مستخدمين.

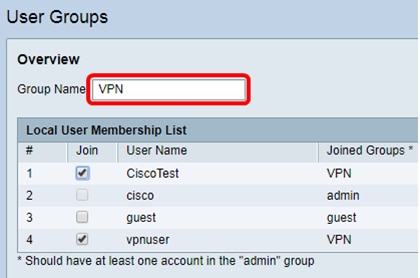

الخطوة 3. في قسم نظرة عامة، أدخل اسم المجموعة في حقل اسم المجموعة.

ملاحظة: في هذا المثال، يتم إستخدام شبكة VPN.

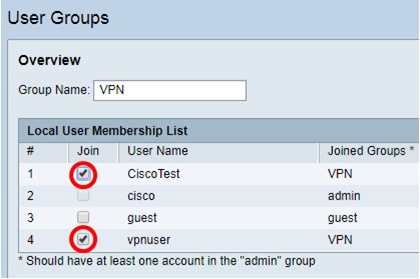

الخطوة 4. تحت قائمة العضوية المحلية، حدد خانات الاختيار الخاصة بأسماء المستخدمين التي يجب أن تكون في نفس المجموعة.

ملاحظة: في هذا المثال، يتم إختيار CiscoTest و vpnUser.

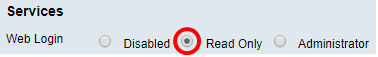

الخطوة 5. تحت الخدمات، أختر إذنا ليتم منحه للمستخدمين في المجموعة. الخيارات هي:

- معطل — يعني هذا الخيار أن أعضاء المجموعة غير مسموح لهم بالوصول إلى الأداة المساعدة المستندة إلى الويب من خلال متصفح.

- للقراءة فقط — يعني هذا الخيار أنه يمكن لأعضاء المجموعة قراءة حالة النظام فقط بعد تسجيل الدخول. لا يمكنهم تحرير أي من الإعدادات.

- مسؤول — يمنح هذا الخيار أعضاء المجموعة امتيازات القراءة والكتابة، ويكون قادرا على تكوين حالة النظام.

ملاحظة: في هذا المثال، يتم إختيار القراءة فقط.

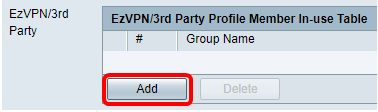

الخطوة 6. في الجدول EzVPN/عضو ملف تعريف الطرف الثالث قيد الاستخدام، انقر فوق إضافة.

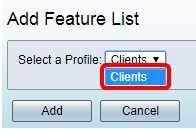

الخطوة 7. أختر ملف تخصيص من القائمة المنسدلة تحديد ملف تعريف. قد تختلف الخيارات، حسب التوصيفات التي تم تكوينها على بوابة الشبكة الخاصة الظاهرية (VPN).

ملاحظة: في هذا المثال، يتم إختيار العملاء.

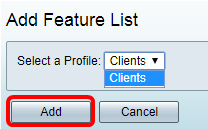

الخطوة 8. انقر فوق إضافة (Add).

الخطوة 9. طقطقة يطبق.

الخطوة 10. طقطقة حفظ.

يجب عليك الآن إنشاء مجموعة مستخدمين بنجاح على موجه من السلسلة RV34x.

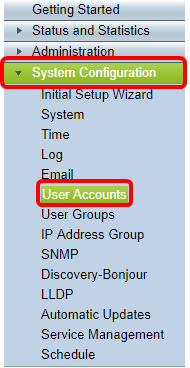

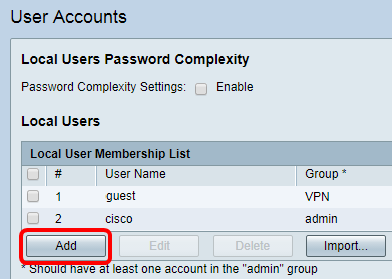

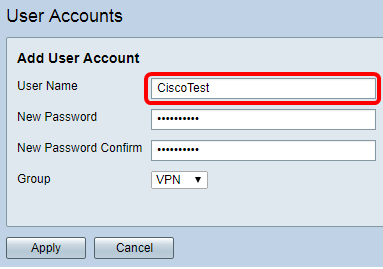

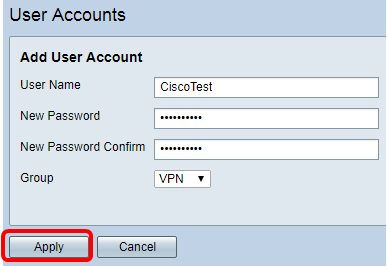

الخطوة 1. قم بتسجيل الدخول إلى الأداة المساعدة المستندة إلى الويب للموجه واختر تكوين النظام > حسابات المستخدم.

ملاحظة: تم أخذ الصور الواردة في هذه المقالة من موجه RV340. قد تختلف الخيارات بناء على طراز الجهاز.

الخطوة 2. في منطقة قائمة عضوية المستخدم المحلي، انقر فوق إضافة.

الخطوة 3. أدخل اسما للمستخدم في حقل اسم المستخدم.

ملاحظة: في هذا المثال، يتم إدخال CiscoTest.

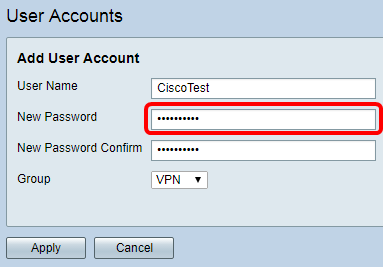

الخطوة 4. أدخل كلمة مرور المستخدم في حقل كلمة المرور الجديدة.

الخطوة 5. قم بتأكيد كلمة المرور في مربع تأكيد كلمة المرور الجديدة.

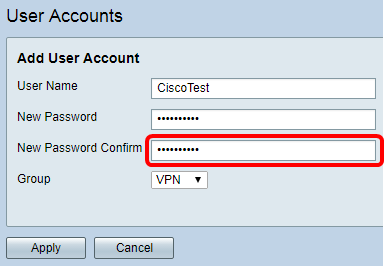

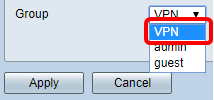

الخطوة 6. أختر مجموعة من القائمة المنسدلة "المجموعة". هذه هي المجموعة التي سيقترن بها المستخدم.

ملاحظة: في هذا المثال، يتم إختيار شبكة VPN.

الخطوة 7. طقطقة يطبق.

الخطوة 8. طقطقة حفظ.

يجب عليك الآن إنشاء حساب مستخدم على موجه من السلسلة RV34x لديك.

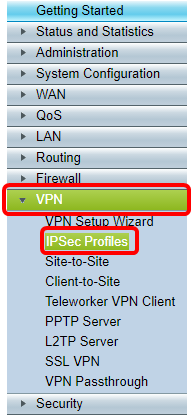

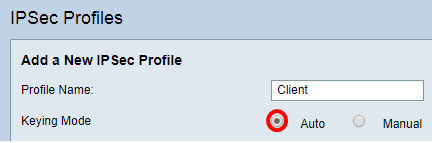

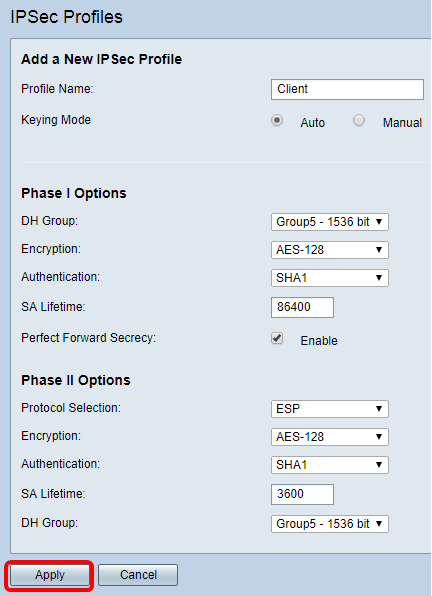

الخطوة 1. سجل الدخول إلى الأداة المساعدة المستندة إلى الويب في موجه RV34x واختر VPN > توصيفات IPSec.

ملاحظة: يتم أخذ الصور الواردة في هذه المقالة من الموجه RV340. قد تختلف الخيارات بناء على طراز الجهاز.

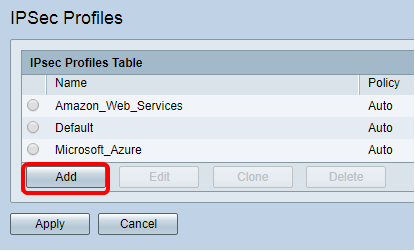

الخطوة 2. يبين جدول توصيفات IPSec التوصيفات الموجودة. انقر على إضافة لإنشاء توصيف جديد.

ملاحظة: Amazon_Web_Services، الافتراضي، و Microsoft_Azure هي ملفات التعريف الافتراضية.

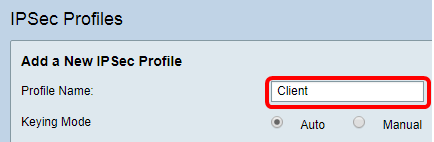

الخطوة 3. قم بإنشاء اسم لملف التخصيص في حقل اسم ملف التعريف. يجب أن يحتوي اسم ملف التعريف على أحرف أبجدية رقمية فقط وعلامة سفلية (_) للحروف الخاصة.

ملاحظة: في هذا المثال، يتم إدخال العميل.

الخطوة 4. انقر على زر إختيار لتحديد طريقة تبادل المفاتيح التي سيستخدمها التوصيف للمصادقة. الخيارات هي:

- تلقائي — يتم تعيين معلمات النهج تلقائيا. يستخدم هذا الخيار سياسة Internet Key Exchange (IKE) لسلامة البيانات وتشفيرها لعمليات تبادل المفاتيح. في حالة إختيار هذا الخيار، يتم تمكين إعدادات التكوين ضمن منطقة معلمات النهج التلقائي. إذا تم إختيار هذا الخيار، فقم بالتخطي إلى تكوين الإعدادات التلقائية.

- يدوي — يسمح هذا الخيار لك بتكوين المفاتيح يدويا لتشفير البيانات وسلامتها لنفق VPN. في حالة إختيار هذا الخيار، يتم تمكين إعدادات التكوين ضمن منطقة معلمات النهج اليدوي. إن أخترت هذا خيار، قفز أن يشكل عملية إعداد يدوي.

ملاحظة: لهذا المثال، تم إختيار "تلقائي".

تكوين إعدادات المرحلة الأولى والمرحلة الثانية

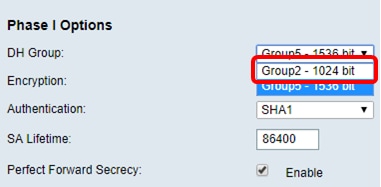

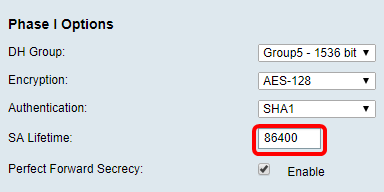

الخطوة 1. في منطقة خيارات المرحلة الأولى، أختر مجموعة Diffie-Hellman (DH) المناسبة التي سيتم إستخدامها مع المفتاح في المرحلة 1 من القائمة المنسدلة لمجموعة DH. Diffie-Hellman هو بروتوكول تبادل مفاتيح مشفر يتم إستخدامه في الاتصال لتبادل مجموعات المفاتيح المشتركة مسبقا. يتم تحديد قوة الخوارزمية بواسطة وحدات بت. الخيارات هي:

- المجموعة 2-1024 بت — يقوم هذا الخيار بحساب المفتاح بشكل أبطأ، لكنه أكثر أمانا من المجموعة 1.

- المجموعة 5-1536 بت — يقوم هذا الخيار بحساب المفتاح ببطء، لكنه الأكثر أمانا.

ملاحظة: في هذا المثال، يتم إختيار بت المجموعة 5-1536.

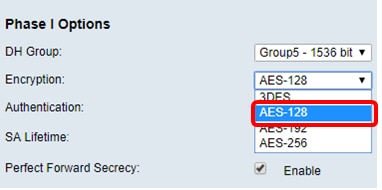

الخطوة 2. من القائمة المنسدلة للتشفير، أختر طريقة تشفير لتشفير حمولة الأمان (ESP) وفك تشفير هذه الحمولة وبروتوكول إدارة المفاتيح وارتباط أمان الإنترنت (ISAKMP). الخيارات هي:

- معيار 3DES — المعيار الثلاثي لتشفير البيانات.

- الطراز AES-128 — يستخدم معيار التشفير المتقدم مفتاح إصدار 128 بت.

- AES-192 — يستخدم معيار التشفير المتقدم مفتاح 192-بت.

- الطراز AES-256 — يستخدم معيار التشفير المتقدم مفتاح إصدار 256 بت.

ملاحظة: AES هي الطريقة القياسية للتشفير عبر DES و 3DES لزيادة أدائه وأمنه. سيؤدي إطالة مفتاح AES إلى زيادة الأمان مع انخفاض الأداء. في هذا المثال، يتم إختيار AES-128.

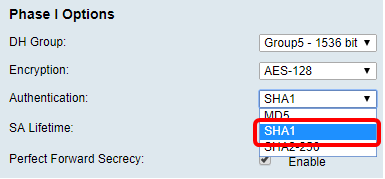

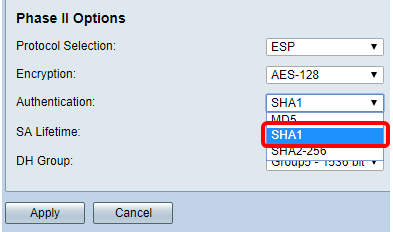

الخطوة 3. من القائمة المنسدلة للمصادقة، أختر أسلوب مصادقة يحدد كيفية مصادقة ESP و ISAKMP. الخيارات هي:

- MD5 — خوارزمية ملخص الرسالة تحتوي على قيمة تجزئة 128 بت.

- SHA-1 — تحتوي خوارزمية التجزئة الآمنة على قيمة تجزئة 160-بت.

- SHA2-256 — خوارزمية التجزئة الآمنة مع قيمة تجزئة 256-بت.

ملاحظة: MD5 و SHA كلاهما دوال تجزئة مشفرة. تأخذ قطعة من البيانات، تضغطها، وتنشئ مخرجات سداسية عشرية فريدة لا يمكن تكرارها عادة. في هذا المثال، يتم إختيار SHA1.

الخطوة 4. في حقل عمر SA، أدخل قيمة بين 120 و 86400. هذا هو طول المدة التي سيظل فيها اقتران أمان تبادل مفاتيح الإنترنت (IKE) نشطا في المرحلة. القيمة الافتراضية هي 28800.

ملاحظة: في هذا المثال، يتم إدخال 86400.

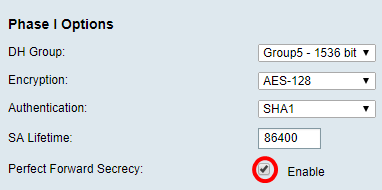

الخطوة 5. (إختياري) حدد خانة الاختيار enable Perfect Forward Secret لإنشاء مفتاح جديد لتشفير حركة مرور IPSec والمصادقة.

ملاحظة: في هذا المثال، يتم تمكين سرية إعادة التوجيه المثالية.

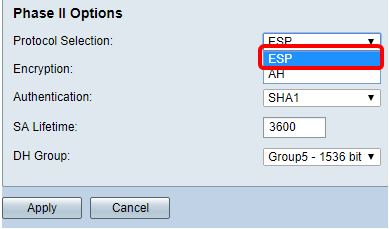

الخطوة 6. من القائمة المنسدلة تحديد البروتوكول في منطقة خيارات المرحلة الثانية، أختر نوع بروتوكول لتطبيقه على المرحلة الثانية من التفاوض. الخيارات هي:

- ESP — يتضمن هذا الخيار البيانات التي سيتم حمايتها. إذا تم إختيار هذا الخيار، فقم بالمتابعة إلى الخطوة 7 لاختيار طريقة تشفير.

- AH — يعرف هذا الخيار أيضا باسم رأس المصادقة (AH). وهو بروتوكول أمان يوفر مصادقة البيانات وخدمة إختيارية ضد إعادة التشغيل. يتم تضمين AH في مخطط بيانات IP المراد حمايته. إذا تم إختيار هذا الخيار، فقم بالتخطي إلى الخطوة 8.

ملاحظة: في هذا المثال، يتم إختيار ESP.

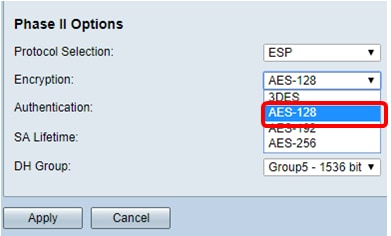

الخطوة 7. إذا تم إختيار ESP في الخطوة 6، فاختر طريقة مصادقة ستحدد كيفية مصادقة ESP و ISAKMP. الخيارات هي:

- 3DES — المعيار الثلاثي لتشفير البيانات

- الطراز AES-128 — يستخدم معيار التشفير المتقدم مفتاح إصدار 128 بت.

- AES-192 — يستخدم معيار التشفير المتقدم مفتاح 192-بت.

- الطراز AES-256 — يستخدم معيار التشفير المتقدم مفتاح إصدار 256 بت.

ملاحظة: في هذا المثال، يتم إختيار AES-128.

الخطوة 8. من القائمة المنسدلة للمصادقة، أختر أسلوب مصادقة يحدد كيفية مصادقة ESP و ISAKMP. الخيارات هي:

- MD5 — خوارزمية ملخص الرسالة تحتوي على قيمة تجزئة 128 بت.

- SHA-1 — تحتوي خوارزمية التجزئة الآمنة على قيمة تجزئة 160-بت.

- SHA2-256 — خوارزمية التجزئة الآمنة مع قيمة تجزئة 256-بت.

ملاحظة: في هذا المثال، يتم إختيار SHA1.

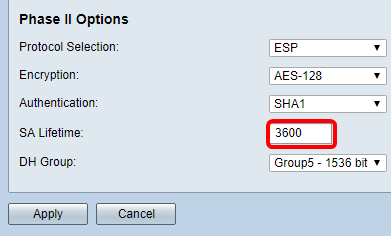

الخطوة 9. في حقل مدة بقاء SA، أدخل قيمة بين 120 و 28800. هذا هو طول المدة التي سيظل فيها IKE SA نشطا في هذه المرحلة. القيمة الافتراضية هي 3600.

الخطوة 10. من القائمة المنسدلة لمجموعة DH، أختر مجموعة DH ليتم إستخدامها مع المفتاح في المرحلة 2. الخيارات هي:

- مجموعة2-1024 بت — يقوم هذا الخيار بحساب المفتاح بشكل أبطأ، لكنه أكثر أمانا من المجموعة 1.

- المجموعة 5-1536 بت — يقوم هذا الخيار بحساب المفتاح ببطء، لكنه الأكثر أمانا.

ملاحظة: في هذا المثال، يتم إدخال 3600.

الخطوة 11. طقطقة يطبق.

الخطوة 12. انقر فوق حفظ لحفظ التكوين بشكل دائم.

يجب أن تكون قد انتهيت الآن من تكوين ملف تعريف IPSec تلقائي على موجه من السلسلة RV34x لديك بنجاح.

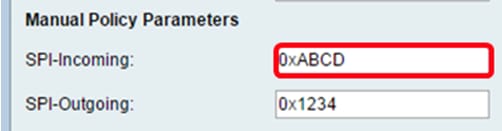

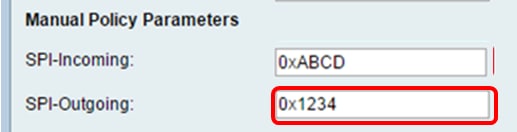

الخطوة 1. في حقل SPI-Incoming ، أدخل قيمة سداسية عشرية من 100 إلى FFFFF لعلامة فهرس معلمات الأمان (SPI) لحركة المرور الواردة على اتصال VPN. ال SPI استعملت بطاقة أن يميز الحركة مرور من واحد جلسة من الحركة مرور من آخر جلسة.

ملاحظة: في هذا المثال، يتم إدخال 0xABCD.

الخطوة 2. في حقل SPI-Outgoing ، أدخل قيمة سداسية عشرية من 100 إلى FFFFF لعلامة SPI لحركة المرور الصادرة على اتصال VPN.

ملاحظة: في هذا المثال، يتم إدخال 0x1234.

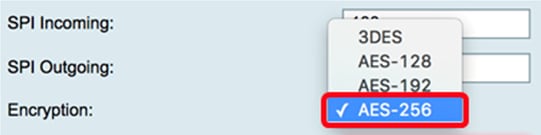

الخطوة 3. أختر قيمة تشفير من القائمة المنسدلة. الخيارات هي:

- 3DES — المعيار الثلاثي لتشفير البيانات

- الطراز AES-128 — يستخدم معيار التشفير المتقدم مفتاح إصدار 128 بت.

- AES-192 — يستخدم معيار التشفير المتقدم مفتاح 192-بت.

ملاحظة: في هذا المثال، يتم إختيار AES-256.

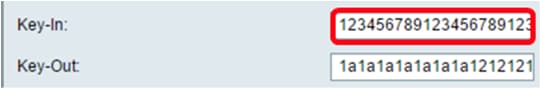

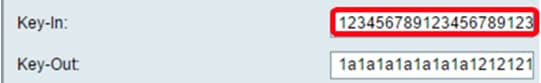

الخطوة 4. دخلت في المفتاح مجال، مفتاح للنهج الوارد. يعتمد طول المفتاح على الخوارزمية المختارة في الخطوة 3.

ملاحظة: في هذا المثال، يتم إدخال 123456789123456789123.

الخطوة 5. دخلت في المفتاح خارج مجال، مفتاح للنهج الصادر. يعتمد طول المفتاح على الخوارزمية المختارة في الخطوة 3.

ملاحظة: في هذا المثال، يتم إدخال 1a1a1a1a1a1a1a1a12121212....

الخطوة 6. أختر أسلوب مصادقة من القائمة المنسدلة للمصادقة. الخيارات هي:

- MD5 — خوارزمية ملخص الرسالة تحتوي على قيمة تجزئة 128 بت.

- SHA-1 — تحتوي خوارزمية التجزئة الآمنة على قيمة تجزئة 160-بت.

- SHA2-256 — خوارزمية التجزئة الآمنة مع قيمة تجزئة 256-بت.

ملاحظة: في هذا المثال، يتم إختيار MD5.

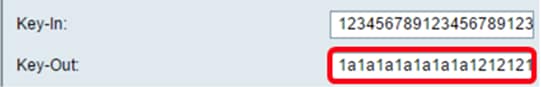

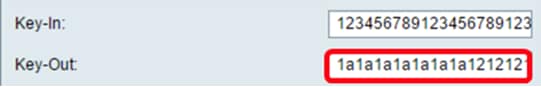

الخطوة 7. دخلت في المفتاح مجال، مفتاح للنهج الوارد. يعتمد طول المفتاح على الخوارزمية المختارة في الخطوة 6.

ملاحظة: في هذا المثال، يتم إدخال 123456789123456789123.

الخطوة 8. دخلت في المفتاح خارج مجال، مفتاح للنهج الصادر. يعتمد طول المفتاح على الخوارزمية المختارة في الخطوة 6.

ملاحظة: في هذا المثال، يتم إدخال 1a1a1a1a1a1a1a1a12121212....

الخطوة 9. طقطقة  .

.

الخطوة 10. انقر فوق حفظ لحفظ التكوين بشكل دائم.

يجب أن تكون قد انتهيت الآن من تكوين ملف تعريف IPSec يدويا بنجاح على موجه من السلسلة RV34x.

تكوين برنامج عميل GreenBow VPN

تكوين إعدادات المرحلة 1

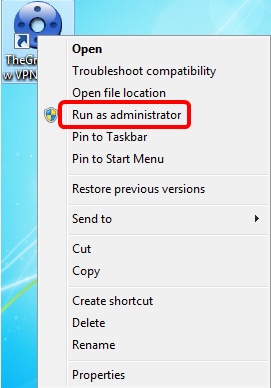

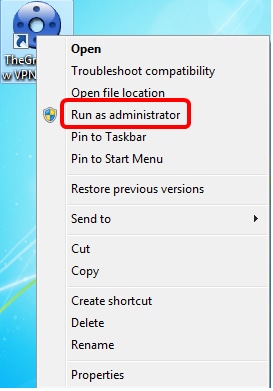

الخطوة 1. انقر بزر الماوس الأيمن على أيقونة عميل GreenBow VPN واختر تشغيل كمسؤول.

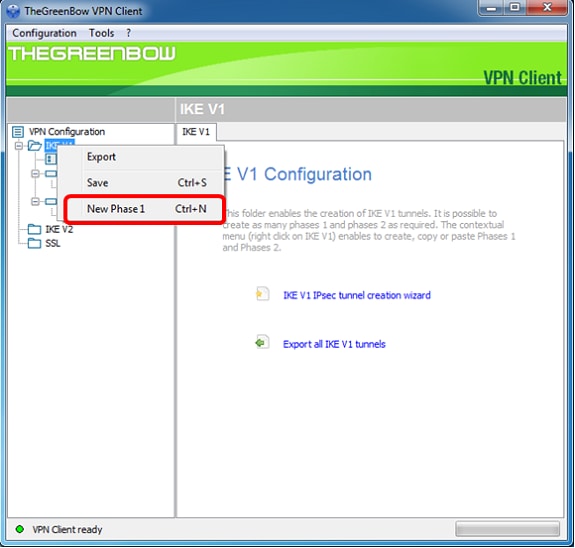

الخطوة 2. على الجزء الأيسر ضمن تكوين VPN، انقر بزر الماوس الأيمن على IKE V1 واختر المرحلة 1 الجديدة.

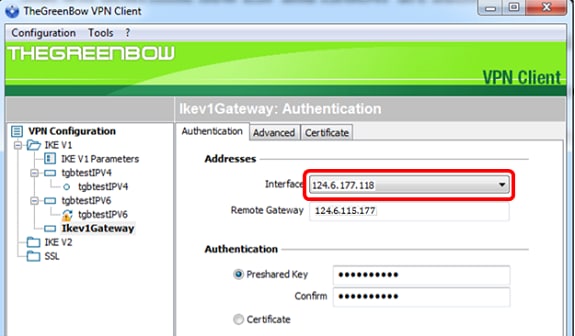

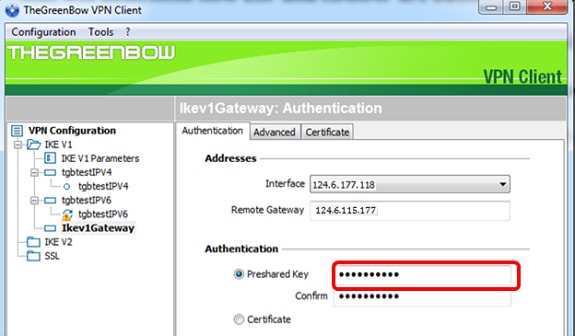

الخطوة 3. في علامة تبويب المصادقة تحت العناوين، تحقق من أن عنوان IP في منطقة الواجهة هو نفس عنوان IP لواجهة الشبكة واسعة النطاق (WAN) الخاص بالكمبيوتر حيث تم تثبيت عميل GreenBow VPN.

ملاحظة: في هذا المثال، عنوان IP هو 124.6.177.118.

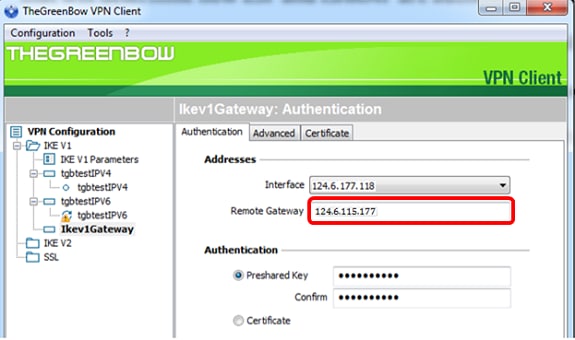

الخطوة 4. أدخل عنوان البوابة البعيدة في حقل البوابة البعيدة.

ملاحظة: في هذا المثال، يكون عنوان IP الخاص بالموجه RV34x البعيد هو 124.6.115.177.

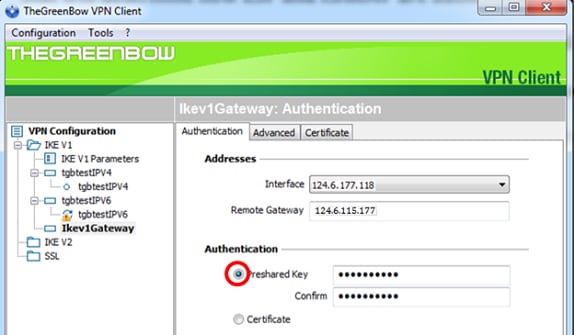

الخطوة 5. تحت المصادقة، أختر نوع المصادقة. الخيارات هي:

- المفتاح المشترك مسبقا — سيتيح هذا الخيار للمستخدم إستخدام كلمة مرور تم تكوينها على بوابة VPN. يجب تطابق كلمة المرور من قبل المستخدم حتى يتمكن من إنشاء نفق VPN.

- الشهادة — يستخدم هذا الخيار شهادة لإكمال المصافحة بين عميل VPN وبوابة VPN.

ملاحظة: في هذا المثال، يتم إختيار المفتاح المشترك مسبقا لمطابقة تكوين بوابة RV34x VPN.

الخطوة 6. أدخل المفتاح المشترك مسبقا الذي تم تكوينه في الموجه.

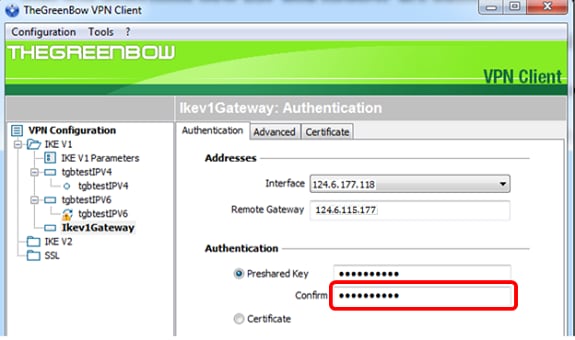

الخطوة 7. أدخل نفس المفتاح المشترك مسبقا في حقل تأكيد.

الخطوة 8. تحت IKE، قم بتعيين إعدادات التشفير والمصادقة ومجموعة المفاتيح لمطابقة تكوين الموجه.

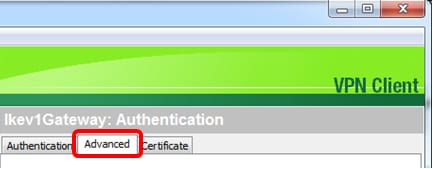

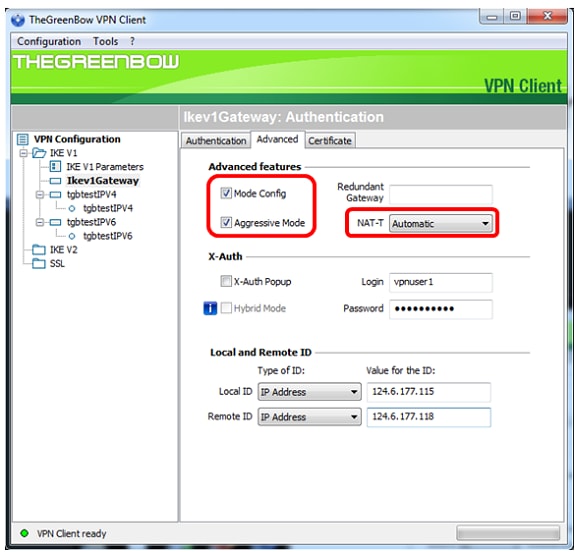

الخطوة 9. انقر فوق علامة التبويب خيارات متقدمة.

الخطوة 10. (إختياري) تحت الميزات المتقدمة، تحقق من خانات الاختيار mode config وaggressive mode ثم قم بتعيين إعداد NAT-T على الوضع تلقائي.

ملاحظة: مع تمكين تكوين الوضع، سيقوم عميل GreenBow VPN بسحب الإعدادات من بوابة الشبكة الخاصة الظاهرية (VPN) لمحاولة إنشاء نفق مع تمكين الوضع العدواني و NAT-T من إنشاء اتصال بشكل أسرع.

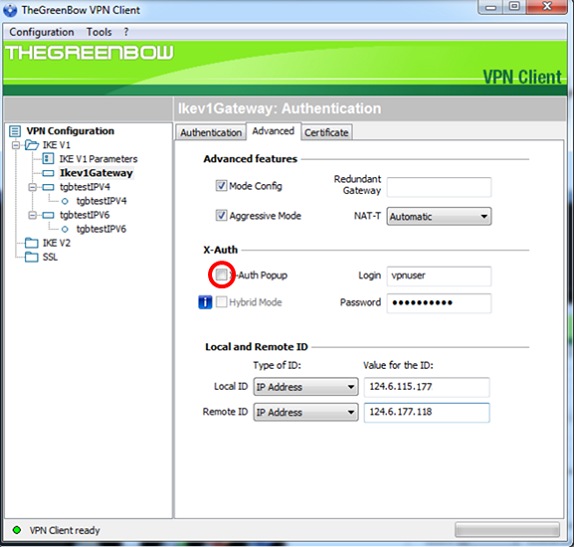

الخطوة 11. (إختياري) تحت X-Auth، حدد خانة الاختيار X-Auth المنبثقة لسحب نافذة تسجيل الدخول تلقائيا عند بدء اتصال. إطار تسجيل الدخول هو المكان الذي يقوم المستخدم بإدخال بيانات الاعتماد الخاصة به للتمكن من إكمال النفق.

ملاحظة: في هذا المثال، لم يتم التحقق من منبثقة مصادقة X.

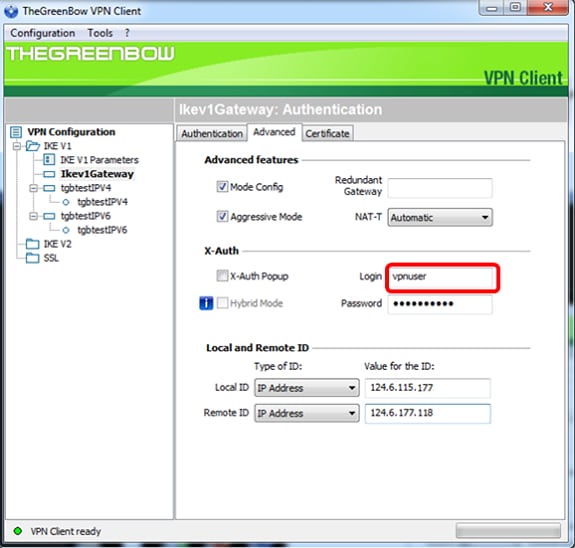

الخطوة 12. أدخل اسم المستخدم في حقل تسجيل الدخول. هذا هو اسم المستخدم الذي تم تكوينه لإنشاء مجموعة مستخدمين في بوابة VPN.

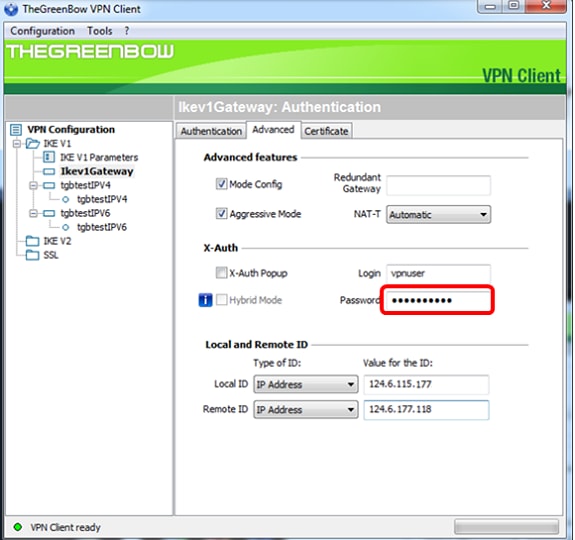

الخطوة 13. أدخل كلمة المرور في حقل كلمة المرور.

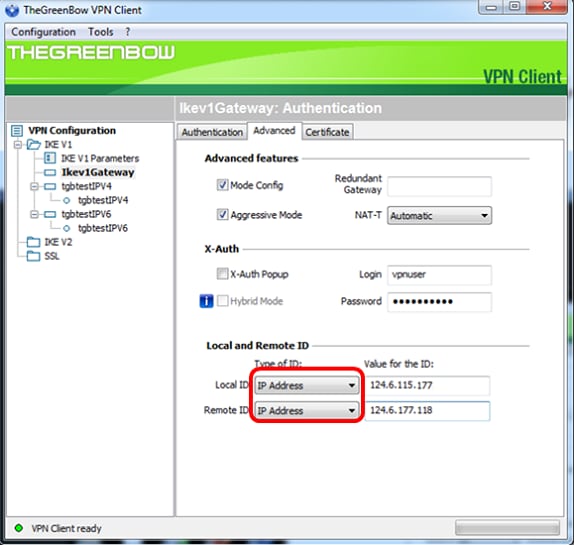

الخطوة 14. تحت معرف محلي وبعيد، قم بتعيين المعرف المحلي والمعرف البعيد لمطابقة إعدادات بوابة VPN.

ملاحظة: في هذا المثال، يتم تعيين كل من المعرف المحلي والمعرف البعيد على عنوان IP لمطابقة إعدادات بوابة RV34x VPN.

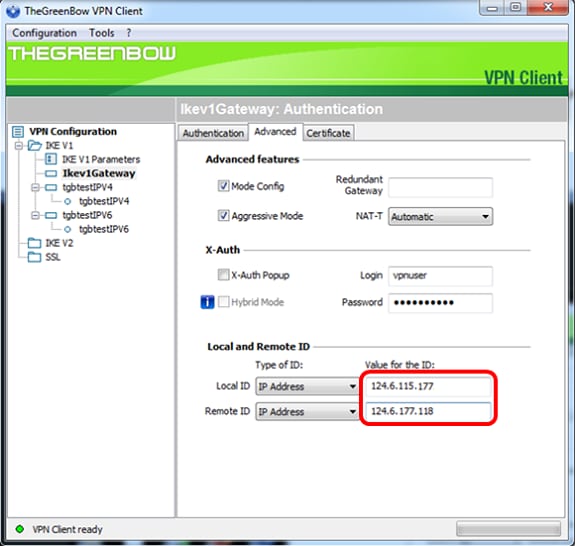

الخطوة 15. تحت قيمة للمعرف، أدخل المعرف المحلي والمعرف البعيد في حقلهما الخاصين.

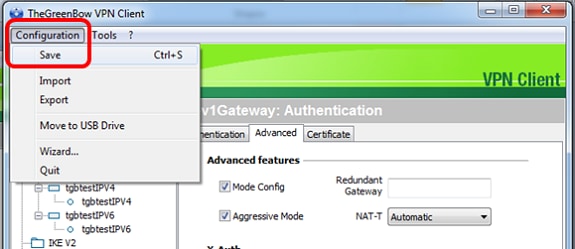

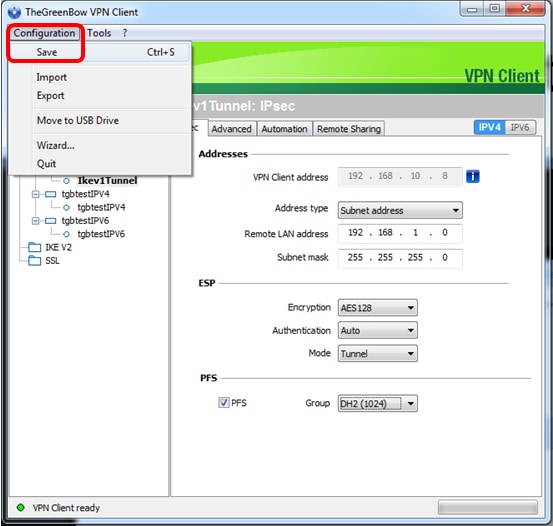

الخطوة 16. انقر على تشكيل > حفظ لحفظ الإعدادات.

تكوين إعدادات المرحلة 2

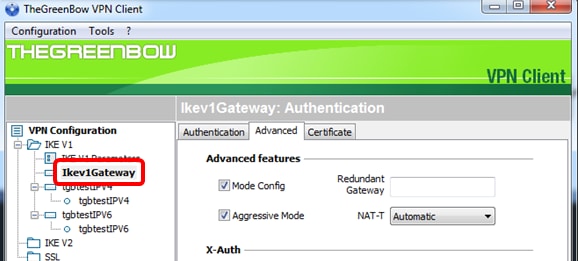

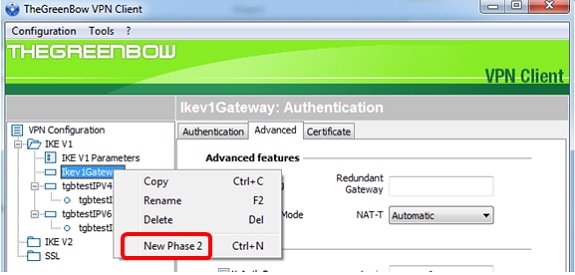

الخطوة 1. انقر بزر الماوس الأيمن فوق عبارة IKEV1.

الخطوة 2. أختر المرحلة الثانية الجديدة.

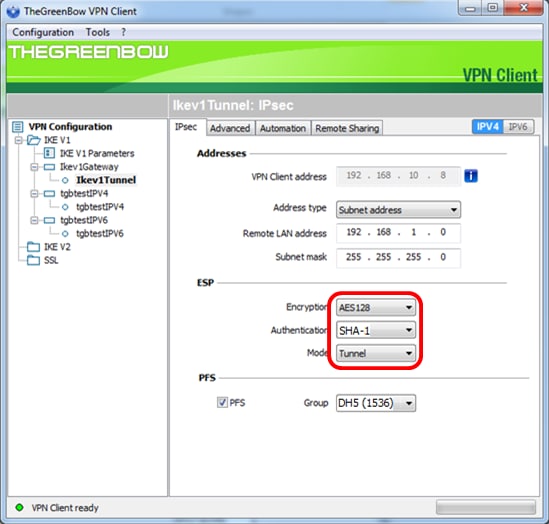

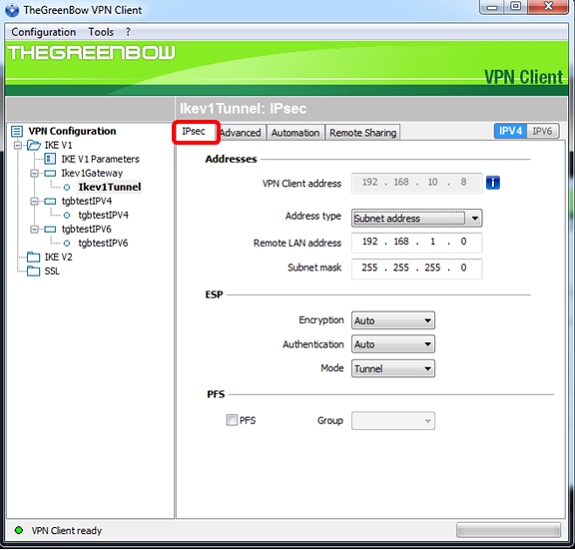

الخطوة 3. انقر فوق علامة التبويب IPsec.

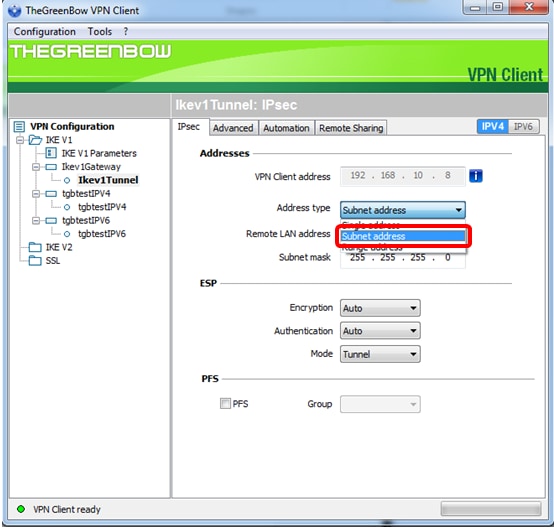

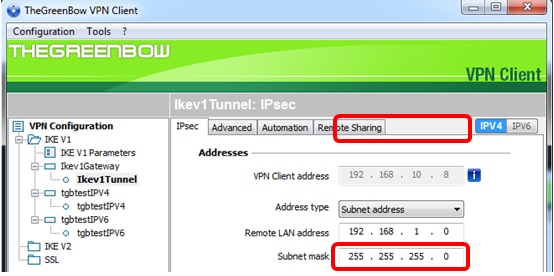

الخطوة 4. أختر نوع العنوان الذي يمكن لعميل VPN الوصول إليه من القائمة المنسدلة نوع العنوان.

ملاحظة: في هذا المثال، يتم إختيار عنوان الشبكة الفرعية.

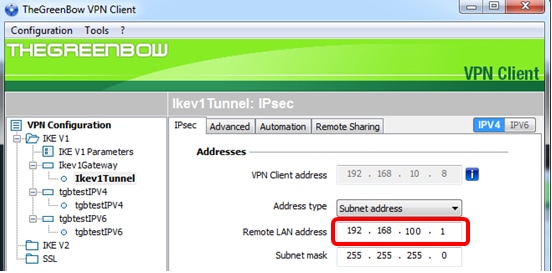

الخطوة 5. أدخل عنوان الشبكة الذي يجب الوصول إليه بواسطة نفق VPN في حقل عنوان شبكة LAN البعيدة.

ملاحظة: في هذا المثال، يتم إدخال 192.168.100.1.

الخطوة 6. أدخل قناع الشبكة الفرعية للشبكة البعيدة في حقل قناع الشبكة الفرعية.

ملاحظة: في هذا المثال، يتم إدخال 255.255.255.0.

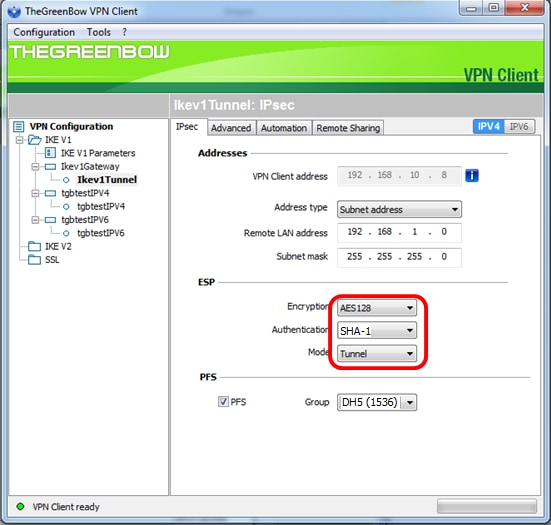

الخطوة 7. تحت ESP، قم بتعيين التشفير والمصادقة والوضع لمطابقة إعدادات بوابة VPN.

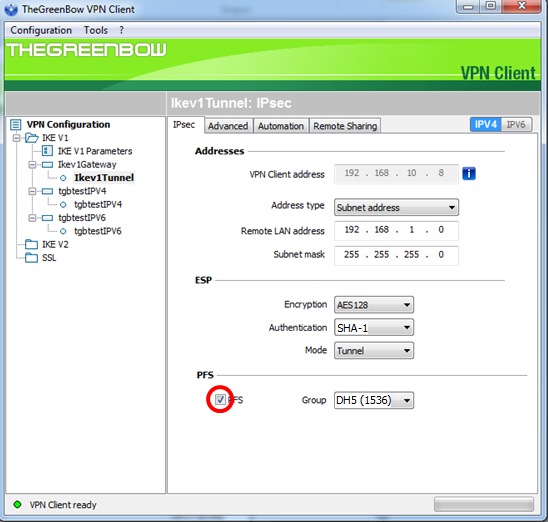

الخطوة 8. (إختياري) تحت PFS، حدد خانة الاختيار PFS لتمكين سرية إعادة التوجيه الكاملة (PFS). يولد PFS مفاتيح عشوائية لتشفير الجلسة.

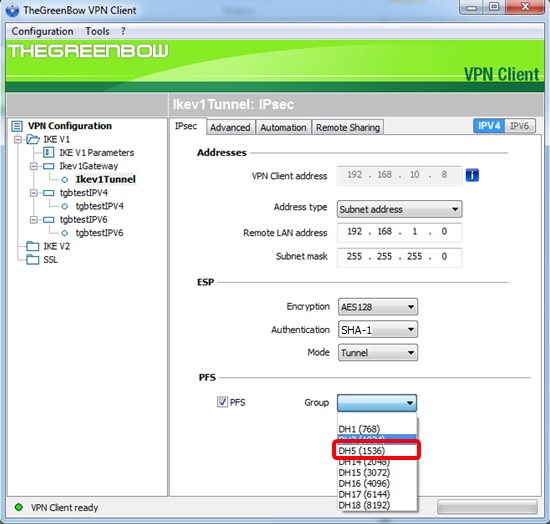

الخطوة 9. أختر إعداد مجموعة PFS من القائمة المنسدلة "المجموعة".

ملاحظة: في هذا المثال، يتم إختيار DH5 (1536) لمطابقة إعداد مجموعة DH للموجه.

الخطوة 10. انقر بزر الماوس الأيمن فوق التكوين واختر حفظ.

يجب أن تكون قد انتهيت الآن من تكوين عميل GreenBow VPN بنجاح للاتصال بموجه من السلسلة RV34x من خلال VPN.

بدء اتصال VPN

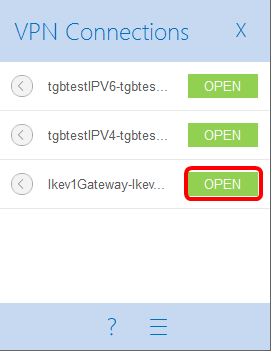

الخطوة 1. انقر بزر الماوس الأيمن على عميل GreenBow VPN واختر تشغيل كمسؤول.

الخطوة 2. أخترت ال VPN توصيل أن أنت تحتاج أن يستعمل وبعد ذلك طقطقت فتح. يجب بدء اتصال VPN تلقائيا.

ملاحظة: في هذا المثال، تم إختيار عبارة ikev1Gateway التي تم تكوينها.

التحقق من حالة شبكة VPN

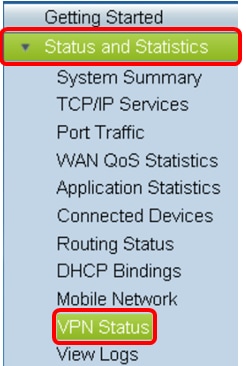

الخطوة 1. تسجيل الدخول إلى الأداة المساعدة المستندة إلى الويب لبوابة VPN.

الخطوة 2. أخترت الحالة والإحصائيات>VPN وضع.

الخطوة 3. تحت حالة النفق من العميل إلى الموقع، تحقق من عمود الاتصالات في جدول الاتصال.

ملاحظة: في هذا المثال، تم إنشاء اتصال VPN واحد.

يجب أن تكون قد تحققت الآن من حالة اتصال VPN بنجاح على موجه من السلسلة RV34x. تم تكوين عميل GreenBow VPN الآن للاتصال بالموجه من خلال VPN.

التعليقات

التعليقات