إدارة قائمة اكتشاف نقطة الوصول المخادعة على نقطة وصول WAP125 أو WAP581

الهدف

نقطة الوصول الدخيلة (AP) هي نقطة وصول يتم تثبيتها على شبكة آمنة دون موافقة مسؤول الشبكة. قد تشكل نقاط الوصول (AP) المخادعة تهديدا أمنيا لأن أي شخص يقوم بتثبيت موجه لاسلكي داخل نطاق شبكتك قد يتمكن من الوصول إلى شبكتك. توفر صفحة اكتشاف نقطة الوصول المخادعة في الأداة المساعدة المستندة إلى الويب لنقطة الوصول معلومات حول الشبكات اللاسلكية الموجودة ضمن النطاق.

يهدف هذا المقال إلى توضيح كيفية إنشاء قائمة نقاط الوصول على نقطة وصول، واستيرادها، ونسخها إحتياطيا أو تنزيلها.

الأجهزة القابلة للتطبيق

- WAP125

- WAP581

إصدار البرامج

- 1.0.0.5 — WAP125

- 1.0.0.4 — WAP581

إنشاء قائمة نقاط الوصول الموثوق بها

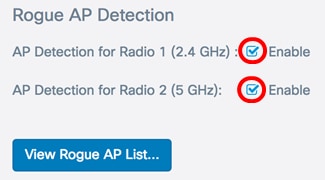

تمكين اكتشاف نقاط الوصول المخادعة

الخطوة 1. سجل الدخول إلى الأداة المساعدة المستندة إلى الويب لنقطة الوصول عن طريق إدخال اسم المستخدم وكلمة المرور في الحقول المتاحة ثم انقر على تسجيل الدخول.

ملاحظة: التقصير username/كلمة cisco/cisco.

الخطوة 2. أختر تكوين النظام > الأمان.

الخطوة 3. تحت قسم اكتشاف نقطة الوصول المخادعة، حدد خانات الاختيار لواجهات الراديو التي تريد تمكين اكتشاف نقطة الوصول المخادعة. هذا أعجزت افتراضيا. في هذا المثال، يتم تمكين كلا واجهات الراديو.

ملاحظة: إذا كنت تستخدم WAP581، فإن الراديو 1 يعرض 5 جيجاهيرتز والإذاعة 2 تكون 2. 4 جيجاهيرتز.

الخطوة 4. طقطقة  .

.

إنشاء قائمة نقاط الوصول الموثوق بها

الخطوة 5. انقر فوق الزر عرض قائمة نقاط الوصول (AP) المخادعة...

الخطوة 6. في نافذة "اكتشاف نقطة الوصول" المخادعة، انقر فوق علامة التبويب قائمة نقاط الوصول المخادعة.

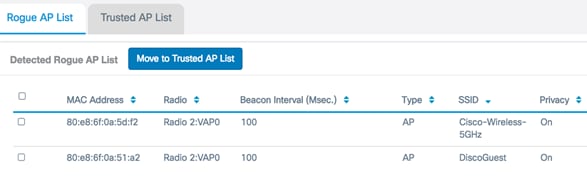

يتم عرض المعلومات التالية حول نقاط الوصول التي تم اكتشافها. بسبب العرض الزائد، تم تقسيم الصورة أدناه إلى صورتين.

- عنوان MAC — عنوان MAC لنقطة الوصول المارقة.

- الراديو — الراديو الفعلي الموجود على نقطة الوصول المخادعة التي يمكنك الانضمام إليها.

- الفاصل الزمني للمنارة (MSEC) — الفاصل الزمني للمنارة الذي تستخدمه نقطة الوصول المخادعة. ترسل كل نقطة وصول إطارات منارة على فواصل زمنية منتظمة للإعلان عن وجود شبكتهم اللاسلكية.

- النوع — يمكن أن يكون نوع الجهاز الذي تم اكتشافه إما AP أو AD.

- SSID — معرف مجموعة الخدمة (SSID) لنقطة الوصول المخادعة، والمعروف أيضا باسم الشبكة.

- الخصوصية — يشير إلى ما إذا تم تمكين الأمان على نقطة الوصول المخادعة أم لا. قيد الإيقاف يشير إلى أن نقطة الوصول المخادعة ليس بها أمان ممكن بينما يشير On إلى أن نقطة الوصول المخادعة بها تدابير أمان ممكنة.

- WPA — يشير إلى ما إذا كان أمان WPA ممكنا (قيد التشغيل) أو معطلا (قيد الإيقاف) لنقطة الوصول المخادعة.

- النطاق الترددي — هذا هو وضع IEEE 802.11 الذي يتم إستخدامه على نقاط الوصول المخادعة. يمكن أن يكون إما 2.4 أو 5.

- تعرض القناة — القناة التي تبث عليها حاليا نقطة الوصول التي تم اكتشافها.

- يبدي rate — المعدل الذي يتم عنده بث AP الحالي المكتشف في Mbps.

- إشارة — تظهر قوة الإشارة اللاسلكية من نقطة الوصول.

- يعرض المنارات — العدد الإجمالي للمنارات التي تم استقبالها من نقطة الوصول منذ اكتشافها لأول مرة. يتم إرسال إطارات المنارة بواسطة نقطة وصول (AP) في فترة منتظمة لإعلان وجود الشبكة اللاسلكية.

- آخر منارة — يعرض تاريخ ووقت آخر منارة تم تلقيها من نقطة الوصول.

- المعدلات — تسرد المعدلات الأساسية والمدعومة لنقطة الوصول المكتشفة بالموجات في الثانية.

الخطوة 7. إذا كنت تثق في نقطة وصول تم اكتشافها أو تتعرف عليها، فحدد خانة الاختيار الخاصة بالإدخال. يمكنك تحديد أكثر من نقطة وصول مكتشفة واحدة في كل مرة.

الخطوة 8. انقر على زر نقل إلى قائمة نقاط الوصول الموثوق بها الموجود أعلى قائمة نقاط الوصول المخادعة التي تم الكشف عنها. يؤدي ذلك إلى إضافة نقطة الوصول (AP) المطابقة إلى قائمة نقاط الوصول الموثوق بها، وإزالتها من قائمة نقاط الوصول (AP) المخادعة التي تم الكشف عنها. الثقة بنقطة الوصول تضيفها فقط إلى القائمة، ولا تؤثر على تشغيل نقطة الوصول. والقوائم هي أداة تنظيمية يمكن إستخدامها لاتخاذ مزيد من الإجراءات.

عرض قائمة نقاط الوصول الموثوق بها

الخطوة 9. يتم ملء جدول قائمة نقاط الوصول الموثوق بها بمجرد الوثوق بنقطة الوصول. لعرض الإدخالات، انقر فوق الزر قائمة نقاط الوصول الموثوق بها.

الخطوة 10. (إختياري) حدد خانة الاختيار الخاصة بالإدخال القابل للتطبيق للانتقال إلى قائمة نقاط الوصول المخادعة. يمكنك تحديد أكثر من إدخال في كل مرة.

الخطوة 11. (إختياري) انقر فوق الزر نقل إلى قائمة نقاط الوصول (AP) المخادعة. يتم نقل الإدخال مرة أخرى إلى قائمة نقاط الوصول المخادعة.

تنزيل/نسخ قائمة نقاط الوصول الموثوق بها إحتياطيا

الخطوة 12. في منطقة قائمة نقاط الوصول الموثوق بها للتنزيل/النسخ الاحتياطي، أختر زر إختيار إما لتنزيل ملف تكوين قائمة نقاط الوصول الموثوق بها الموجودة إلى نقطة الوصول من الكمبيوتر أو لإجراء نسخ إحتياطي لتنزيل القائمة من نقطة الوصول إلى الكمبيوتر.

ملاحظة: في هذا المثال، يتم إختيار تنزيل (كمبيوتر إلى نقطة الوصول). إذا أخترت النسخ الاحتياطي (ap إلى pc)، انتقل إلى الخطوة 15.

الخطوة 13. في منطقة "اسم الملف المصدر"، انقر فوق إستعراض.. لتحديد ملف على الكمبيوتر لتنزيله إلى نقطة الوصول.

ملاحظة: على سبيل المثال، تم إختيار Rogue2.cfg.

الخطوة 14. في المنطقة المستهدفة لإدارة الملفات، أختر زر إختيار إما لاستبدال أو دمج الملف مع القائمة الموجودة. الخيارات هي

- إستبدال - إستبدال القائمة الحالية لنقاط الوصول المخادعة.

- دمج — يدمج القائمة الموجودة مع قائمة جديدة.

ملاحظة: على سبيل المثال، تم إختيار إستبدال.

الخطوة 15. طقطقة  .

.

لقد قمت الآن بإنشاء قائمة نقاط وصول موثوقة على نقطة وصول، ونسخها إحتياطيا، أو تنزيلها، واستيرادها.

التعليقات

التعليقات