أستكشاف أخطاء وضع العلامات في TrustSec وإصلاحها

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا وثيقة كيف أن يشكل ودققت ال cisco في خط يحدد سمة على cisco مادة حفازة مفتاح 9300.

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- معرفة أساسية بمكونات Cisco TrustSec (CTS)

-

معرفة الأساسية ال CLI تشكيل من مادة حفازة مفتاح

-

تجربة تكوين محرك خدمات الهوية (ISE)

يجب أن يكون لديك Cisco ISE منشورا في شبكتك، ويجب على المستخدمين النهائيين المصادقة على Cisco ISE عبر 802.1x (أو طريقة أخرى) عند توصيلهم بأسلاك. يقوم Cisco ISE بتعيين رقم مجموعة أمان (SGT) بمجرد تصديقهم إلى شبكتك السلكية.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- محرك خدمات الهوية من Cisco الذي يشغل 3.0 P5

- cisco مادة حفازة 9300 مفتاح أن يركض 17.03.02a

- cisco مادة حفازة 9300 مفتاح أن يركض 17.07.01

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

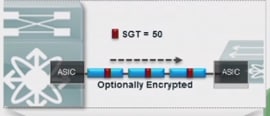

يتم تنفيذ وضع العلامات في السطر في طبقة الوصول لأن هذه هي نقطة الاتصال الأولى للمعلومات. بمعنى آخر، تكون جميع أجهزتك الطرفية متصلة بطبقة الوصول. بمجرد أن تقوم أجهزة طبقة الوصول بالتصنيف، فمن الضروري مشاركة هذه المعلومات مع الأجهزة التي تقوم بالإنفاذ. وللقيام بذلك، يمكن ل NAS إضافة 20 بايت إلى إطار الإيثرنت. هذا هو حقل CMD (بيانات Cisco الأولية) للإطار. بداخل ذلك تم شمل الرقيب.

التكوين

الرسم التخطيطي للشبكة

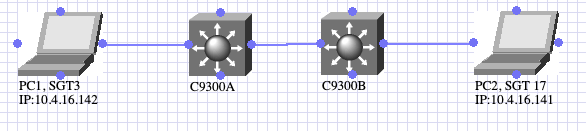

مخطط الطوبولوجيا

مخطط الطوبولوجيا

- يصدق الكمبيوتر PC1 ويعين ISE الرقيب 3 بشكل ديناميكي.

- تمييز C9300A مضمنة مع C9300B

- يصدق الكمبيوتر PC2 ويعين ISE الرقيب 17 بشكل ديناميكي

- يقوم الطراز C9300B بتعزيز حركة مرور بروتوكول ICMP من الرقيب 3 إلى الرقيب 17.

وضع علامات في السطر

الطراز C9300A

interface TwoGigabitEthernet1/0/4

switchport trunk allowed vlan 761

switchport mode trunk

cts manual

policy static sgt 2 trusted

endالطراز C9300B

interface GigabitEthernet1/0/4

switchport trunk allowed vlan 761

switchport mode trunk

cts manual

policy static sgt 2 trusted

endأنت ينبغي استعملت الأمر cts يدوي وبعد ذلك سياسة ساكن إستاتيكي أن يمكن وضع علامات في السطر. يمكن أن يكون الرقيب المستخدم في الأمر هو رقيب جهاز الشبكة أو أي جهاز آخر يحمل موادا مؤقتة. تتمثل وظيفة الأمر الموثوق به في توجيه المحول لتكريم الرقيب، إذا كان يتلقى حركة مرور البيانات باستخدام رأس CMD. بدون أمر موثوق، يقوم المحول بوضع علامات لجميع حركة المرور التي تتدفق من تلك الواجهة باستخدام الرقيب المحدد.

شيكات

مساعد تنزيلات جلسة الوصول

PC1

Switch#show authentication session interface Tw1/0/3 details

Interface: TwoGigabitEthernet1/0/3

IIF-ID: 0x1FB0D90E

MAC Address: 507b.9df0.34bb

IPv6 Address: Unknown

IPv4 Address: 10.4.16.142

User-Name: 50-7B-9D-F0-34-BB

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Common Session ID: 3D781F0A0000000F2AE95F4A

Acct Session ID: 0x00000005

Handle: 0x02000004

Current Policy: POLICY_Tw1/0/3

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Server Policies:

SGT Value: 3

Method status list:

Method State

mab Authc SuccessPC2

Switch#show authentication session interface Gi1/0/1 details

Interface: GigabitEthernet1/0/1

IIF-ID: 0x1D1CA5C7

MAC Address: 507b.9df8.02ed

IPv6 Address: fe80::114c:dce1:ffa1:1642

IPv4 Address: 10.4.16.141

User-Name: 50-7B-9D-F8-02-ED

Status: Authorized

Domain: DATA

Oper host mode: multi-auth

Oper control dir: both

Session timeout: N/A

Common Session ID: 21781F0A000000242AF41195

Acct Session ID: 0x00000004

Handle: 0x4300000f

Current Policy: POLICY_Gi1/0/1

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Server Policies:

SGT Value: 17

Method status list:

Method State

mab Authc Success

يتعلم المحول ربط IP-SGT

الطراز C9300A

Switch#show cts role-based sgt-map all

Active IPv4-SGT Bindings Information

IP Address SGT Source

============================================

10.4.16.142 3 LOCAL

الطراز C9300B

Switch#show cts role-based sgt-map all

Active IPv4-SGT Bindings Information

IP Address SGT Source

============================================

10.4.16.141 17 LOCAL

10.31.120.33 2 INTERNAL

حالة التفويض بين C9300a و C9300B

الطراز C9300A

Switch#show cts interface Two 1/0/4

Global Dot1x feature is Disabled

Interface TwoGigabitEthernet1/0/4:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 01:36:44.332

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: SUCCEEDED

Peer SGT: 2:TrustSec_Devices

Peer SGT assignment: Trusted

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

Cache Info:

Expiration : N/A

Cache applied to link : NONE

Statistics:

authc success: 0

authc reject: 0

authc failure: 0

authc no response: 0

authc logoff: 0

sap success: 0

sap fail: 0

authz success: 0

authz fail: 0

port auth fail: 0

L3 IPM: disabled.

الطراز C9300B

Switch#show cts interfac Gig 1/0/4

Global Dot1x feature is Disabled

Interface GigabitEthernet1/0/4:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 01:34:18.433

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: SUCCEEDED

Peer SGT: 2:TrustSec_Devices

Peer SGT assignment: Trusted

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

Cache Info:

Expiration : N/A

Cache applied to link : NONE

Statistics:

authc success: 0

authc reject: 0

authc failure: 0

authc no response: 0

authc logoff: 0

sap success: 0

sap fail: 0

authz success: 0

authz fail: 0

port auth fail: 0

L3 IPM: disabled.

استكشاف الأخطاء وإصلاحها

لاستكشاف أخطاء أية مشاكل وإصلاحها، ضع في الاعتبار ما يلي:

- يتم دائما وضع علامة على الإطار عند مدخل الجهاز القادر على الرقيب.

- عملية وضع العلامات قبل خدمة أخرى من المستوى الثاني مثل جودة الخدمة.

- عدم تأثير IP MTU/التجزئة.

- تأثير وحدة الحد الأقصى للنقل (MTU) من المستوى الثاني: حوالي 40 بايت (حوالي 1600 بايت مع 1552 بايت وحدة الحد الأقصى للنقل (MTU))

- يتميز برنامج MacSec بأنه إختياري للأجهزة فائقة الإمكانات.

التقاط الحزمة/EPC

تدفق وضع علامات في السطر

تدفق وضع علامات في السطر

إن يريد أنت أن يتحرى linecards بطاقة أنت تحتاج أن يأخذ ربط على المدخل.

تلميح: إذا أخذت PCAP في وصلة SW لا ترى علامة التمييز لأن هذا يتم تضمينه في مستوى الواجهة بحيث يمكن أخذ EPC قبل تطبيق علامة التمييز.

تحذير: هناك بعض الاستثناءات من هذا مثل C4500. نظرا لبنية C4500، لا يمكنه اكتشاف رأس CMD حتى إذا قمت بأخذ PCAP في واجهة الدخول. بالنسبة لهذه الحالات المحددة، يمكنك إستخدام تكوين NetFlow و NetFlow TrustSec

خذ التقاط الحزمة المضمن (EPC) على منفذ المدخل من C9300B

Switch#monitor capture test interface Gig 1/0/4 both

Switch#monitor capture test match any

Switch#monitor capture test start

<

> Switch#

monitor capture test stop

بعد أن تأخذ ال EPC يمكنك إستخدام أمر show monitor capture buffer موجز للتحقق من رقم إطار طلب ICMP.

Switch#show monitor capture test buffer

..

..

44 17.059569 10.4.16.142 b^F^R 10.4.16.141 ICMP 86 Echo (ping) request id=0x0001, seq=147/37632, ttl=128

45 17.061079 10.4.16.141 b^F^R 10.4.16.142 ICMP 74 Echo (ping) reply id=0x0001, seq=147/37632, ttl=128 (request in 44)

..

..من الإخراج السابق، تمت ملاحظة أن حزمة ICMP موجودة في الإطار 44. مع هذا أنت يستطيع الآن ركضت: أبديت مدرب التقاط <name> مصد مفصل | بدء إطار <number>لعرض المحتوى:

..

..

Frame 44: 86 bytes on wire (688 bits), 86 bytes captured (688 bits) on interface 0

Interface id: 0 (/tmp/epc_ws/wif_to_ts_pipe)

Interface name: /tmp/epc_ws/wif_to_ts_pipe

Encapsulation type: Ethernet (1)

Arrival Time: Jun 3, 2022 19:12:00.140014000 UTC

[Time shift for this packet: 0.000000000 seconds]

Epoch Time: 1654283520.140014000 seconds

[Time delta from previous captured frame: 0.362660000 seconds]

[Time delta from previous displayed frame: 0.362660000 seconds]

[Time since reference or first frame: 17.059569000 seconds]

Frame Number: 44

Frame Length: 86 bytes (688 bits)

Capture Length: 86 bytes (688 bits)

[Frame is marked: False]

[Frame is ignored: False]

[Protocols in frame: eth:ethertype:vlan:ethertype:cmd:ethertype:ip:icmp:data]

Ethernet II, Src: 50:7b:9d:f0:34:bb (50:7b:9d:f0:34:bb), Dst: 50:7b:9d:f8:02:ed (50:7b:9d:f8:02:ed)

Destination: 50:7b:9d:f8:02:ed (50:7b:9d:f8:02:ed)

Address: 50:7b:9d:f8:02:ed (50:7b:9d:f8:02:ed)

.... ..0. .... .... .... .... = LG bit: Globally unique address (factory default)

.... ...0 .... .... .... .... = IG bit: Individual address (unicast)

Source: 50:7b:9d:f0:34:bb (50:7b:9d:f0:34:bb)

Address: 50:7b:9d:f0:34:bb (50:7b:9d:f0:34:bb)

.... ..0. .... .... .... .... = LG bit: Globally unique address (factory default)

.... ...0 .... .... .... .... = IG bit: Individual address (unicast)

Type: 802.1Q Virtual LAN (0x8100)

802.1Q Virtual LAN, PRI: 0, DEI: 0, ID: 761

000. .... .... .... = Priority: Best Effort (default) (0)

...0 .... .... .... = DEI: Ineligible

.... 0010 1111 1001 = ID: 761

Type: CiscoMetaData (0x8909)

Cisco MetaData <<<<<<<<<<<<<<<<<<<<<<< CMD header

Version: 1

Length: 1

Options: 0x0001

SGT: 3 <<<<<<<<<<<<<<<<<<<<<<<<<< SGT of PC1

Type: IPv4 (0x0800)

Internet Protocol Version 4, Src: 10.4.16.142, Dst: 10.4.16.141

0100 .... = Version: 4

.... 0101 = Header Length: 20 bytes (5)

Differentiated Services Field: 0x00 (DSCP: CS0, ECN: Not-ECT)

0000 00.. = Differentiated Services Codepoint: Default (0)

.... ..00 = Explicit Congestion Notification: Not ECN-Capable Transport (0)

Total Length: 60

Identification: 0x7d1f (32031)

Flags: 0x0000

0... .... .... .... = Reserved bit: Not set

.0.. .... .... .... = Don't fragment: Not set

..0. .... .... .... = More fragments: Not set

...0 0000 0000 0000 = Fragment offset: 0

Time to live: 128

Protocol: ICMP (1)

Header checksum: 0x887f [validation disabled]

[Header checksum status: Unverified]

Source: 10.4.16.142

Destination: 10.4.16.141

Internet Control Message Protocol

Type: 8 (Echo (ping) request)

Code: 0

Checksum: 0x4cc8 [correct]

[Checksum Status: Good]

Identifier (BE): 1 (0x0001)

Identifier (LE): 256 (0x0100)

Sequence number (BE): 147 (0x0093)

Sequence number (LE): 37632 (0x9300)

Data (32 bytes)

0000 61 62 63 64 65 66 67 68 69 6a 6b 6c 6d 6e 6f 70 abcdefghijklmnop

0010 71 72 73 74 75 76 77 61 62 63 64 65 66 67 68 69 qrstuvwabcdefghi

Data: 6162636465666768696a6b6c6d6e6f707172737475767761...

[Length: 32]

..

..فحص SGACL

يقوم المحول بتنزيل قوائم التحكم في الوصول الخاصة بالمنفذ (SGACL) التي تطابق روابط IP-SGT التي تم التعرف عليها من طرق مختلفة (محلية، SXP، تضمين العلامات في السطر، وما إلى ذلك) فقط. يتعلم C9300B مجموعة أمان الوجهة بشكل ديناميكي من ISE. كيف يتم التعرف على مجموعة أمان المصدر؟ باستخدام التمييز المضمن. بما أن الأمر show cts لا يعرض الخارطة القائمة على الأدوار الرقيب الذي تم تعلمه من وضع العلامات على الخطوط، فيمكنك الاستنتاج بأنه إذا تم تنزيل قائمة التحكم في الوصول إلى البنية الأساسية (SGACL)، فإن المحول على علم من كل من مجموعات الأمان للمصدر (وضع العلامات على الخطوط) والوجهة (المحلية).

Switch#show cts role-based permissions

IPv4 Role-based permissions default:

Permit_IP_Log-00

IPv4 Role-based permissions from group 3:DataCenter to group 17:MedicalDevices:

denyJonsICMP-06 <<<<

DENY_PRINTER_80_04-01

permitJons-01

IPv4 Role-based permissions from group 16:IUH_Office to group 17:MedicalDevices:

denyJonsICMP-06

RBACL Monitor All for Dynamic Policies : FALSE

RBACL Monitor All for Configured Policies : FALSE

عند إختبار الاتصال من PC1 من PC2، يتم حظر بروتوكول ICMP:

cisco>ping -S 10.4.16.142 10.4.16.141

Pinging 10.4.16.141 from 10.4.16.142 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 10.4.16.141:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

01-Feb-2023 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Jonathan Daniel Casillas Gutierrezالشركة الرائدة في مجال الهندسة من Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات