التحقق من صحة مدير حركة المرور الذكي باستخدام طريقة IP المصدر

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المقدمة

يصف هذا المستند طريقة التحقق من كل من مستوى التحكم ومستوى البيانات لمدير حركة المرور الذكية (ITD) في النظام الأساسي Nexus 9K.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- برنامج NX-OS من Nexus.

- قائمة الوصول (ACL)

- إتفاقية مستوى خدمة IP (IP SLA).

- التوجيه القائم على السياسة (PBR).

- مدير حركة المرور الذكية (ITD).

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى Cisco Nexus 9000 مع الإصدار 10.2(5) من NXOS.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

يعد ITD حلا ذكيا متعدد التيرابات قائما على الأجهزة يتيح لك إمكانية إنشاء بنية قابلة للتطوير لتوزيع حركة المرور من المستويين الثالث والرابع، فضلا عن موازنة الأحمال وإعادة التوجيه.

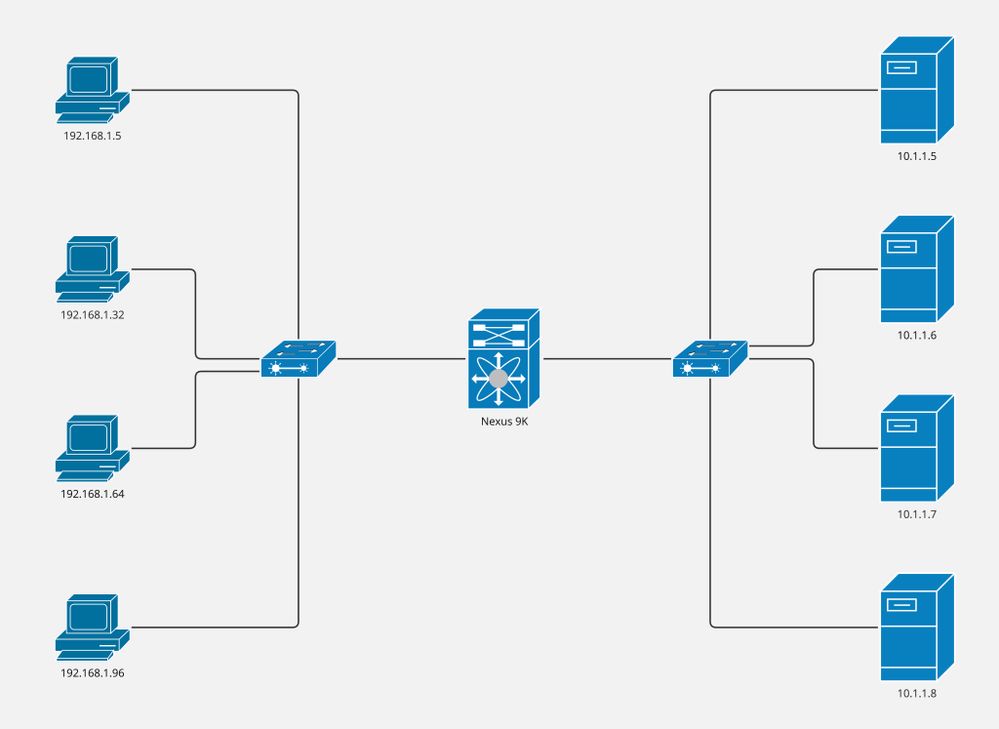

الرسم التخطيطي للشبكة

- أجهزة الكمبيوتر: 4

- الخوادم: 4

- محولات الطبقة 2: 2

- المحولات Nexus 9K: 1

ملاحظة: تدمج محولات الطبقة 2 الاتصال بين الخوادم/أجهزة الكمبيوتر ومحولات Nexus 9K، حيث يعمل ITD.

التكوينات

يتم تنفيذ هذا التكوين على محول Nexus 9K ويغطي جزء ITD فقط. تعد أجهزة الكمبيوتر جزءا من شبكة VLAN رقم 5 وتعد الخوادم جزءا من شبكة VLAN رقم 10، بينما تمثل Nexus 9K بوابة كلا شبكتي VLAN.

الخطوة 1. قم بتمكين الميزات المطلوبة.

feature itd

feature sla sender

feature sla responder

feature pbrالخطوة 2. قم بتعريف مجموعة الأجهزة، مع الإشارة إلى العقد، وحدد طريقة المسبار.

itd device-group CiscoGroup

probe icmp frequency 5 timeout 5 retry-down-count 2 retry-up-count 2

node ip 10.1.1.5

node ip 10.1.1.6

node ip 10.1.1.7

node ip 10.1.1.8الخطوة 3. تحديد الخدمة. يمكن للمستخدمين الإشارة إلى عنوان IP الظاهري أو تضمين قائمة وصول.

ملاحظة: يقوم NX-OS بتقسيم النظام الثماني الأخير حسب عدد الدلاء المشار إليها. على سبيل المثال، نقسم 256 على 8. وبالتالي، يحتوي كل دلو على 32 جهازا مضيفا.

Bucket 1: From x.x.x.0 to x.x.x.31

Bucket 2: From x.x.x.32 to x.x.x.63

Bucket 3: From x.x.x.64 to x.x.x.95

Bucket 4: From x.x.x.96 to x.x.x.127

Bucket 5: From x.x.x.128 to x.x.x.159

Bucket 6: From x.x.x.160 to x.x.x.191

Bucket 7: From x.x.x.192 to x.x.x.223

Bucket 8: From x.x.x.224 to x.x.x.255itd CiscoService

device-group CiscoGroup

virtual ip 192.168.255.1 255.255.255.255 advertise enable

ingress interface Vlan5

failaction node reassign

load-balance method src ip buckets 8

no shutالخطوة 4. تمكين الإحصائيات للخدمة المحددة.

itd statistics CiscoServiceالتحقق من الصحة

1. تأكيد أن خدمة ITD نشطة وحالة العقدة موافق.

Nexus# show itd CiscoService brief

Legend:

C-S(Config-State): A-Active,S-Standby,F-Failed

ST(Status): ST-Standby,LF-Link Failed,PF-Probe Failed,PD-Peer Down,IA-Inactive,SH-Shut,HD-Hold-down

Name LB Scheme Status Buckets Interface

-------------- ---------- -------- --------- --------------

CiscoService src-ip ACTIVE 8 Vlan5

Source Interface

----------------

Device Group Probe Port VRF

-------------------------------------------------- ----- ------ ---------

CiscoGroup ICMP

Virtual IP Netmask/Prefix Protocol Port

------------------------------------------------------ ------------ ----------

192.168.255.1 / 255.255.255.255 IP 0

Node IP Cluster-id C-S WGT Probe Port Probe-IP STS

------------------------- ---------- -- --- ---- ----- --------------- --

1 10.1.1.5 A 1 ICMP OK

2 10.1.1.6 A 1 ICMP OK

3 10.1.1.7 A 1 ICMP OK

4 10.1.1.8 A 1 ICMP OK2. قم بتأكيد نهج المسار الذي تم إنشاؤه واقترانه بواجهة الدخول.

ملاحظة: يتم تطبيق سياسة المسار في running-config (تحت واجهة الدخول) حتى NXOS 10.1(2)، بدءا من NXOS 10.2(1) يمكنك العثور على سياسة المسار المقترنة بالنظام باستخدام الأمر show ip policy.

Nexus# show ip policy

Interface Route-map Status VRF-Name

Vlan5 CiscoService_itd_pool Active default

3. تأكد من إنشاء خريطة المسار بشكل صحيح، مقترنة بالعقد المتوقعة، وتشير إلى التعقب (IP SLA).

ملاحظة: من المتوقع أن يكون هناك إدخال واحد لخريطة المسار لكل دلو.

من المتوقع أن يكون هناك مسار واحد لكل عقدة.

Nexus# show route-map dynamic CiscoService_itd_pool

route-map CiscoService_itd_pool, permit, sequence 10

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_1

Set clauses:

ip next-hop verify-availability 10.1.1.5 track 2 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 11

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_2

Set clauses:

ip next-hop verify-availability 10.1.1.6 track 3 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 12

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_3

Set clauses:

ip next-hop verify-availability 10.1.1.7 track 4 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 13

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_4

Set clauses:

ip next-hop verify-availability 10.1.1.8 track 5 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 14

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_5

Set clauses:

ip next-hop verify-availability 10.1.1.5 track 2 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 15

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_6

Set clauses:

ip next-hop verify-availability 10.1.1.6 track 3 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 16

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_7

Set clauses:

ip next-hop verify-availability 10.1.1.7 track 4 [ UP ] force-order

route-map CiscoService_itd_pool, permit, sequence 17

Match clauses:

ip address (access-lists): CiscoService_itd_vip_1_bucket_8

Set clauses:

ip next-hop verify-availability 10.1.1.8 track 5 [ UP ] force-order 4. تم إنشاء قائمة الوصول المؤكدة بشكل صحيح ولها حالة مطابقة IP المتوقعة.

ملاحظة: يتم إنشاء قوائم التحكم في الوصول (ACL) في running-config حتى NXOS 9.3(2)، بدءا من NXOS 9.3(3) يمكننا العثور على قوائم التحكم في الوصول (ACL) في النظام باستخدام الأمر show ip access-list dynamic.

Nexus# show ip access-lists CiscoService_itd_vip_1_bucket_1 dynamic

IP access list CiscoService_itd_vip_1_bucket_1

10 permit ip 1.1.1.0 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_2 dynamic

IP access list CiscoService_itd_vip_1_bucket_2

10 permit ip 1.1.1.32 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_3 dynamic

IP access list CiscoService_itd_vip_1_bucket_3

10 permit ip 1.1.1.64 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_4 dynamic

IP access list CiscoService_itd_vip_1_bucket_4

10 permit ip 1.1.1.96 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_5 dynamic

IP access list CiscoService_itd_vip_1_bucket_5

10 permit ip 1.1.1.128 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_6 dynamic

IP access list CiscoService_itd_vip_1_bucket_6

10 permit ip 1.1.1.160 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_7 dynamic

IP access list CiscoService_itd_vip_1_bucket_7

10 permit ip 1.1.1.192 255.255.255.31 192.168.255.1/32

513E-A-15-C9336C-FX-2-1# show ip access-lists CiscoService_itd_vip_1_bucket_8 dynamic

IP access list CiscoService_itd_vip_1_bucket_8

10 permit ip 1.1.1.224 255.255.255.31 192.168.255.1/32 5. التأكد من برمجة قوائم الوصول في TCAM.

Nexus# show system internal access-list input entries detail | begin "VLAN 5"

VLAN 5 :

=========

INSTANCE 0x0

---------------

Tcam 1 resource usage:

----------------------

LBL B = 0x1

Bank 1

------

IPv4 Class

Policies: PBR(CiscoService_itd_vip_1_bucket_8)

Netflow profile: 0

Netflow deny profile: 0

Entries:

[Index] Entry [Stats]

---------------------

[0x0000:0x0002:0x0002] permit ip 0.0.0.0/0 224.0.0.0/4 routeable 0x1 [0]

[0x0002:0x0004:0x0004] permit ip 0.0.0.0/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x0003:0x0005:0x0005] permit ip 0.0.0.32/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x0004:0x0006:0x0006] permit ip 0.0.0.64/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x0005:0x0007:0x0007] permit ip 0.0.0.96/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000b:0x000d:0x000d] permit ip 0.0.0.128/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000c:0x000e:0x000e] permit ip 0.0.0.160/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000d:0x000f:0x000f] permit ip 0.0.0.192/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000e:0x0010:0x0010] permit ip 0.0.0.224/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000f:0x0011:0x0011] permit ip 0.0.0.0/0 0.0.0.0/0 routeable 0x1 [0]

L4 protocol cam entries usage: none

No mac protocol cam entries are in use

INSTANCE 0x1

---------------

Tcam 1 resource usage:

----------------------

LBL B = 0x1

Bank 1

------

IPv4 Class

Policies: PBR(CiscoService_itd_vip_1_bucket_8)

Netflow profile: 0

Netflow deny profile: 0

Entries:

[Index] Entry [Stats]

---------------------

[0x0000:0x0002:0x0002] permit ip 0.0.0.0/0 224.0.0.0/4 routeable 0x1 [0]

[0x0002:0x0004:0x0004] permit ip 0.0.0.0/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x0003:0x0005:0x0005] permit ip 0.0.0.32/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x0004:0x0006:0x0006] permit ip 0.0.0.64/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x0005:0x0007:0x0007] permit ip 0.0.0.96/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000b:0x000d:0x000d] permit ip 0.0.0.128/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000c:0x000e:0x000e] permit ip 0.0.0.160/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000d:0x000f:0x000f] permit ip 0.0.0.192/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000e:0x0010:0x0010] permit ip 0.0.0.224/0.0.0.224 192.168.255.1/32 routeable 0x1 [0]

[0x000f:0x0011:0x0011] permit ip 0.0.0.0/0 0.0.0.0/0 routeable 0x1 [0]

L4 protocol cam entries usage: none

No mac protocol cam entries are in use6. إرسال حركة المرور إلى عنوان IP الظاهري وتأكيد العدادات (عدد الحزم) الزيادة للعقدة المتوقعة.

Nexus# show itd CiscoService statistics

Service Device Group VIP/mask #Packets

-------------------------------------------------------------------------------------------------------------------------------------------

CiscoService CiscoGroup 192.168.255.1 / 255.255.255.255 0 (0%)

Traffic Bucket Assigned to Mode Original Node #Packets

--------------- -------------- ----- -------------- ---------

CiscoService_itd_vip_1_bucket_1 10.1.1.5 Redirect 10.1.1.5 0 (0%)

CiscoService_itd_vip_1_bucket_5 10.1.1.5 Redirect 10.1.1.5 0 (0%)

Traffic Bucket Assigned to Mode Original Node #Packets

--------------- -------------- ----- -------------- ---------

CiscoService_itd_vip_1_bucket_2 10.1.1.6 Redirect 10.1.1.6 0 (0%)

CiscoService_itd_vip_1_bucket_6 10.1.1.6 Redirect 10.1.1.6 0 (0%)

Traffic Bucket Assigned to Mode Original Node #Packets

--------------- -------------- ----- -------------- ---------

CiscoService_itd_vip_1_bucket_3 10.1.1.7 Redirect 10.1.1.7 0 (0%)

CiscoService_itd_vip_1_bucket_7 10.1.1.7 Redirect 10.1.1.7 0 (0%)

Traffic Bucket Assigned to Mode Original Node #Packets

--------------- -------------- ----- -------------- ---------

CiscoService_itd_vip_1_bucket_4 10.1.1.8 Redirect 10.1.1.8 0 (0%)

CiscoService_itd_vip_1_bucket_8 10.1.1.8 Redirect 10.1.1.8 0 (0%)محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

21-Jul-2023 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Bidkar Herson Paez LamponTechnical Consulting Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات