إعادة إنشاء شهادات خدمة CUCM IM/P الموقعة ذاتيا

خيارات التنزيل

-

ePub (143.8 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند إجراء خطوة بخطوة موصى به حول كيفية إعادة إنشاء الشهادات في CUCM IM/P 8.x والإصدارات الأحدث.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بشهادات خدمة المراسلة الفورية والحضور (IM/P).

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى IM/P الإصدار 8.x والإصدارات الأحدث.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

إستخدام مخزن الشهادات

شهادة التواجد الموحد من Cisco (CUP)

يستخدم لاتصالات SIP الآمنة لاتحاد SIP، والتحكم في المكالمات عن بعد من Microsoft ل Lync/OCS/LCS، والاتصال الآمن بين مدير الشهادات الموحد من Cisco (CUCM) والمراسلة الفورية/p، وما إلى ذلك.

Cisco Unified Presence - شهادة بروتوكول التواجد والمراسلة الممتدة (CUP-XMPP)

يستخدم للتحقق من صحة الاتصالات الآمنة لعملاء XMPP عند إنشاء جلسة عمل XMPP.

التواجد الموحد من Cisco - بروتوكول المراسلة والتواجد القابل للتوسع - شهادة خادم إلى خادم (CUP-XMPP-S2S)

يستخدم للتحقق من صحة الاتصالات الآمنة للاتحادات المشتركة بين المجالات ل XMPP مع نظام XMPP خارجي موحد.

شهادة أمان IP (IPSec)

تم إستخدامه في:

· التحقق من صحة الاتصال الآمن لنظام إسترداد البيانات بعد الكوارث (DRS)/إطار عمل إسترداد البيانات بعد الكوارث (DRF)

· التحقق من صحة الاتصال الآمن لأنفاق IPsec إلى عقد Cisco Unified Communications Manager (CUCM) و IM/P في المجموعة

شهادة تومكات

تم إستخدامه في:

· التحقق من صحة الوصول إلى الويب المختلفة مثل الوصول إلى صفحات الخدمة من العقد الأخرى في نظام المجموعة والوصول إلى Jabber.

· التحقق من صحة الاتصال الآمن لتسجيل دخول أحادي SAML (SSO).

· التحقق من صحة الاتصال الآمن لنظير نظام المجموعة البينية.

تحذير: إذا كنت تستخدم ميزة SSO على خوادم الاتصالات الموحدة الخاصة بك ويتم إعادة إنشاء شهادات Cisco TOMCAT، فيجب إعادة تكوين SSO باستخدام الشهادات الجديدة. الرابط لتكوين SSO على CUCM و ADFS 2.0 هو https://www.cisco.com/c/en/us/support/docs/unified-communications/unified-communications-manager-callmanager/211302-Configure-Single-Sign-On-using-CUCM-and.html.

ملاحظة: الارتباط بعملية تجديد/تجديد شهادات CUCM هو: https://www.cisco.com/c/en/us/support/docs/unified-communications/unified-communications-manager-callmanager/200199-CUCM-Certificate-Regeneration-Renewal-Pr.html.

عملية إنشاء الشهادة

شهادة الكأس

الخطوة 1. افتح واجهة مستخدم رسومية (GUI) لكل خادم في المجموعة الخاصة بك. ابدأ بناشر المراسلة الفورية/p، ثم قم بفتح واجهة المستخدم الرسومية لكل خادم مشترك في المراسلة الفورية/p بدوره وتصفح إلى Cisco Unified OS Administration > Security > Certificate Management.

الخطوة 2. ابدأ باستخدام واجهة المستخدم الرسومية (GUI) للناشر، واختر Find إظهار جميع الشهادات. أختر cup.pem الشهادة. بمجرد فتح، أختر Regenerate وانتظر حتى ترى النجاح قبل إغلاق النافذة المنبثقة.

الخطوة 3. تابع مع المشتركين التاليين، ارجع إلى نفس الإجراء كما في الخطوة 2. وأكمل جميع المشتركين في المجموعة الخاصة بك.

الخطوة 4. بعد إعادة إنشاء شهادة CUP على جميع العقد، يجب إعادة تشغيل الخدمات.

ملاحظة: إذا كان تكوين مجموعة تكرار التواجد قد قام بتمكين التحقق من التوفر العالي، Uncheck ذلك قبل إعادة تشغيل الخدمات. يمكن الوصول إلى تكوين مجموعة تكرار التواجد على CUCM Pub Administration > System > Presence Redundancy Group. تتسبب إعادة تشغيل الخدمات في انقطاع مؤقت للرسائل الفورية/العملية ويجب القيام به خارج ساعات الإنتاج.

إعادة تشغيل الخدمات بهذا الترتيب:

· تسجيل الدخول إلى قابلية الخدمة الموحدة من Cisco الخاصة ب Publisher:

أ. Cisco Unified Serviceability > Tools > Control Center - Feature Services.

b. خدمة وكيل SIP Restart من Cisco.

c. بمجرد اكتمال إعادة تشغيل الخدمة، استمر في خدمة المشتركين ووكيل SIP منRestart Cisco.

د. ابدأ مع الناشر ثم تابع مع المشتركين. Restart خدمة وكيل SIP من Cisco (أيضا، من Cisco Unified Serviceability > Tools > Control Center - Feature Services).

· تسجيل الدخول إلى قابلية الخدمة الموحدة من Cisco الخاصة ب Publisher:

أ. Cisco Unified Serviceability > Tools > Control Center - Feature Services.

ب. Restart خدمة Cisco Presence Engine.

c. بمجرد اكتمال إعادة تشغيل الخدمة، استمر Restart في خدمة Cisco Presence EngineService على المشتركين.

ملاحظة: إذا تم تكوينها لاتحاد SIP، Restart خدمة مدير اتصال إتحاد Cisco XCP SIP (الموجودة في Cisco Unified Serviceability > Tools > Control Center - Feature Services). ابدأ مع الناشر ثم تابع مع المشتركين.

شهادة CUP-XMPP

شهادة CUP-XMPPملاحظة: بما أن Jabber تستخدم شهادات خادم CUCM و IM/P Tomcat و CUP-XMPP للتحقق من الاتصالات لخدمات Tomcat و CUP-XMPP، فإن شهادات CUCM و IM/P هذه تكون في معظم الحالات موقعة من CA. لنفترض أن جهاز Jabber لا يحتوي على الجذر والشهادة الوسيطة التي هي جزء من شهادة CUP-XMPP المثبتة في مخزن الشهادات الموثوق به، في هذه الحالة، يعرض عميل Jabber إنذار أمان منبثق للشهادة غير الموثوق بها. إذا لم يكن مثبتا بالفعل في شهادة المخزن الموثوق به لجهاز Jabber، فيجب دفع الجذر وأي شهادة وسيطة إلى جهاز Jabber من خلال نهج المجموعة و MDM والبريد الإلكتروني وما إلى ذلك، والذي يعتمد على عميل Jabber.

ملاحظة: إذا كانت شهادة CUP-XMMP موقعة ذاتيا، يعرض عميل Jabber إنذار أمان منبثق للشهادة غير الموثوق بها إذا لم تكن شهادة CUP-XMPP مثبتة في مخزن الضمان لشهادة جهاز Jabber. إذا لم تكن مثبتة بالفعل، يجب دفع شهادة CUP-XMPP الموقعة ذاتيا إلى جهاز Jabber من خلال سياسة المجموعة و MDM والبريد الإلكتروني وما إلى ذلك، والتي تعتمد على عميل Jabber.

الخطوة 1. افتح واجهة مستخدم رسومية (GUI) لكل خادم في المجموعة. ابدأ بناشر المراسلة الفورية/p، ثم افتح واجهة المستخدم الرسومية (GUI) لكل خادم مشترك في IM/P بالتناوب وانتقل إلى Cisco Unified OS Administration > Security > Certificate Management.

الخطوة 2. ابدأ باستخدام واجهة المستخدم الرسومية (GUI) للناشر، واختر Find إظهار جميع الشهادات. من عامود النوع cup-xmpp.pem للشهادة، حدد ما إذا كانت موقعة ذاتيا أو موقعة من قبل CA. إذا كانت cup-xmpp.pem الشهادة موقعة من جهة خارجية (من نوع CA-SIGNED)، قم بمراجعة هذا الارتباط عند إنشاء CSR متعدد شبكات SAN-XMPP وإرسال إلى CA للحصول على شهادة CA-XMPP؛ إعداد مجموعة الاتصالات الموحدة مع مثال تكوين الاسم البديل للمواضيع متعددة الخوادم الموقع من CA.

إذا كانت cup-xmpp.pem الشهادة موقعة من طرف ثالث (من النوع CA-SIGNED) عقدة واحدة للتوزيع (اسم التوزيع يساوي الاسم العام للشهادة)، راجع هذا الارتباط عندما تقوم بإنشاء نقطة CUP-XMPP CSR أحادية العقدة وترسل إلى CA لشهادة CA-XMPP؛ Jabber Complete How-to Guide للتحقق من صحة الشهادة. إذا كانت cup-xmpp.pem الشهادة موقعة ذاتيا، فاستمر في الخطوة 3.

الخطوة 3. أختر Findلعرض كل الشهادات ثم أختر الشهادةcup-xmpp.pem. بمجرد فتح، أختر Regenerate وانتظر حتى ترى النجاح قبل إغلاق النافذة المنبثقة.

الخطوة 4. تابع مع المشتركين التاليين، ارجع إلى نفس الإجراء في الخطوة 2، وأكمله لجميع المشتركين في المجموعة الخاصة بك.

الخطوة 5. بعد إعادة إنشاء شهادة CUP-XMPP على جميع العقد، يجب إعادة تشغيل خدمة موجه Cisco XCP على عقد IM/P.

ملاحظة: إذا كان تكوين مجموعة تكرار التواجد قد قام بتمكين التحقق من التوفر العالي، Uncheck وذلك قبل إعادة تشغيل الخدمة. يمكن الوصول إلى تكوين مجموعة تكرار التواجد على CUCM Pub Administration > System > Presence Redundancy Group. تتسبب إعادة تشغيل الخدمة في انقطاع مؤقت للرسائل الفورية/العملية ويجب القيام به خارج ساعات الإنتاج.

· تسجيل الدخول إلى قابلية الخدمة الموحدة من Cisco الخاصة ب Publisher:

أ. Cisco Unified Serviceability > Tools > Control Center - Network Services.

b. Restartخدمة موجه XCP من Cisco.

c. بمجرد اكتمال إعادة تشغيل الخدمة، استمر في Restart خدمة موجه Cisco XCP على المشتركين.

شهادة CUP-XMPP-S2S

شهادة CUP-XMPP-S2Sالخطوة 1. افتح واجهة مستخدم رسومية (GUI) لكل خادم في المجموعة. ابدأ بناشر المراسلة الفورية/p، ثم افتح واجهة المستخدم الرسومية (GUI) لكل خادم مشترك في IM/P بالتناوب وانتقل إلى Cisco Unified OS Administration > Security > Certificate Management.

الخطوة 2. ابدأ باستخدام واجهة المستخدم الرسومية (GUI) الخاصة بالناشر، واختر Find إظهار كل الشهادات، واختر cup-xmpp-s2s.pem الشهادة. بمجرد فتح، أختر Regenerate وانتظر حتى ترى النجاح قبل إغلاق النافذة المنبثقة.

الخطوة 3. تابع مع المشتركين التاليين وأرجع إلى الإجراء نفسه في الخطوة 2، وأكمل لكل المشتركين في المجموعة الخاصة بك.

الخطوة 4. بعد إعادة إنشاء شهادة CUP-XMPP-S2S على جميع العقد، يجب إعادة تشغيل الخدمات بالترتيب المذكور.

ملاحظة: إذا كان تكوين مجموعة تكرار التواجد قد قام بتمكين التحقق من التوفر العالي،Uncheck فهذا قبل إعادة تشغيل هذه الخدمات. يمكن الوصول إلى تكوين مجموعة تكرار التواجد على CUCM Pub Administration > System > Presence Redundancy Group. تتسبب إعادة تشغيل الخدمات في انقطاع مؤقت للرسائل الفورية/العملية ويجب القيام به خارج ساعات الإنتاج.

· تسجيل الدخول إلى قابلية الخدمة الموحدة من Cisco الخاصة ب Publisher:

أ. Cisco Unified Serviceability > Tools > Control Center - Network Services.

b. Restartخدمة موجه XCP من Cisco.

c. بمجرد اكتمال إعادة تشغيل الخدمة، استمر Restart في خدمة موجه Cisco XCP على المشتركين.

· تسجيل الدخول إلى قابلية الخدمة الموحدة من Cisco الخاصة ب Publisher:

أ. Cisco Unified Serviceability > Tools > Control Center - Feature Services.

b. Restartخدمة مدير اتصال الاتحاد Cisco XCP XMPP.

c. بمجرد اكتمال إعادة تشغيل الخدمة، استمر Restart في خدمة "إدارة اتصال الاتحاد ل Cisco XCP XMPP" على المشتركين.

شهادة IPSec

شهادة IPSecملاحظة: يجب أن تكون ipsec.pem الشهادة الموجودة في ناشر CUCM صالحة وموجودة في جميع المشتركين (عقد CUCM و IM/P) في مخزن ثقة IPSec. لا توجد ipsec.pem شهادة المشترك في الناشر كمخزن ثقة IPSec في عملية نشر قياسية. للتحقق من الصحة، قارن الأرقام التسلسلية في ipsec.pem الشهادة من CUCM-PUB بثقة IPSec في المشتركين. يجب أن تتطابق.

ملاحظة: تستخدم DRS الاتصال المستند إلى طبقة مأخذ التوصيل الآمنة (SSL) بين الوكيل المصدر والوكيل المحلي لمصادقة البيانات وتشفيرها بين عقد مجموعة CUCM (عقد CUCM و IM/P). يستخدم DRS شهادات IPSec لتشفير المفاتيح العام/الخاص الخاص. اعلم أنه إذا قمت بحذف ملف مخزن IPSec الموثوق به (hostname.pem ) من صفحة "إدارة الشهادات"، فإن DRS لا يعمل كما هو متوقع. إذا قمت بحذف ملف ثقة IPSec يدويا، فيجب عليك التأكد من تحميل شهادة IPSec إلى مخزن ثقة IPSec. لمزيد من التفاصيل، راجع صفحة تعليمات إدارة الشهادات في أدلة أمان CUCM.

الخطوة 1. افتح واجهة مستخدم رسومية (GUI) لكل خادم في المجموعة. ابدأ بناشر المراسلة الفورية/p، ثم افتح واجهة المستخدم الرسومية (GUI) لكل خادم مشترك في IM/P بالتناوب وانتقل إلى Cisco Unified OS Administration > Security > Certificate Management.

الخطوة 2. ابدأ باستخدام واجهة المستخدم الرسومية (GUI) الخاصة بالناشر، واختر Find إظهار كافة الشهادات.Choose ipsec.pem الشهادة. بمجرد فتح، أختر Regenerate وانتظر حتى ترى النجاح قبل إغلاق النافذة المنبثقة.

الخطوة 3. تابع مع المشتركين التاليين وأرجع إلى الإجراء نفسه في الخطوة 2، وأكمل لكل المشتركين في المجموعة الخاصة بك.

الخطوة 4. بعد أن قامت كافة العقد بإعادة إنشاء شهادة IPSec، ثم Restart هذه الخدمات. انتقل إلى قابلية الخدمة الموحدة الخاصة بالناشر من Cisco؛ Cisco Unified Serviceability > Tools > Control Center - Network Services.

أ. أختر Restart على الخدمة الأساسية Cisco DRF.

ب. بمجرد اكتمال إعادة تشغيل الخدمة، أختر Restart خدمة Cisco DRF المحلية على الناشر ثم تابع Restartالخدمة المحلية ل Cisco DRF على كل مشترك.

شهادة تومكات

شهادة تومكاتملاحظة: بما أن Jabber تستخدم شهادات خادم CUCM Tomcat و IM/P Tomcat و CUP-XMPP للتحقق من الاتصالات لخدمات Tomcat و CUP-XMPP، فإن شهادات CUCM و IM/P هذه تكون في معظم الحالات موقعة من CA. لنفترض أن جهاز Jabber لا يحتوي على الجذر وأي شهادة وسيطة تمثل جزءا من شهادة Tomcat المثبتة في مخزن الشهادات الموثوق به. في هذه الحالة، يعرض عميل Jabber قائمة تحذير أمان منبثقة للشهادة غير الموثوق بها. إذا لم تكن مثبتة بالفعل في مخزن الشهادات الموثوق بها لجهاز Jabber، فيجب دفع الجذر وأي شهادة وسيطة إلى جهاز Jabber من خلال نهج المجموعة و MDM والبريد الإلكتروني وما إلى ذلك، والذي يعتمد على عميل Jabber.

ملاحظة: إذا كانت شهادة Tomcat موقعة ذاتيا، يعرض عميل Jabber إنذار أمان منبثق للشهادة غير الموثوق بها، إذا لم تكن شهادة Tomcat مثبتة في مخزن ثقة الشهادة لجهاز Jabber. إذا لم تكن الشهادة مثبتة بالفعل في مخزن الشهادات الموثوق به لجهاز Jabber، فيجب دفع شهادة CUP-XMPP الموقعة ذاتيا إلى جهاز Jabber من خلال نهج المجموعة و MDM والبريد الإلكتروني وما إلى ذلك، والذي يعتمد على عميل Jabber.

الخطوة 1. افتح واجهة مستخدم رسومية (GUI) لكل خادم في المجموعة. ابدأ بناشر المراسلة الفورية/p، ثم افتح واجهة المستخدم الرسومية (GUI) لكل خادم مشترك في IM/P بالتناوب وانتقل إلى Cisco Unified OS Administration > Security > Certificate Management.

الخطوة 2. ابدأ باستخدام واجهة المستخدم الرسومية (GUI) للناشر، واختر Find إظهار جميع الشهادات.

· من عامود النوع tomcat.pem للشهادة، حدد ما إذا كانت موقعة ذاتيا أو موقعة من قبل CA.

· إذا كانتtomcat.pem الشهادة موقعة من جهة خارجية (من النوع CA-SIGNED)، راجع هذا الارتباط حول كيفية إنشاء شبكة تخزين (SAN) متعددة CSR وقم بالإرسال إلى CA للحصول على شهادة Tomcat موقعة من CA، إعداد مجموعة الاتصالات الموحدة مع مثال تكوين الاسم البديل للمواضيع متعددة الخوادم الموقع من CA

ملاحظة: يتم إنشاء برنامج CSR متعدد شبكات منطقة التخزين (SAN) على ناشر CUCM ويتم توزيعه على جميع عقد CUCM و IM/P في نظام المجموعة.

· إذا كانت tomcat.pem الشهادة موقعة من طرف ثالث (من النوع CA-SIGNED) عقدة واحدة للتوزيع (اسم التوزيع يساوي الاسم العام للشهادة)، راجع هذا الارتباط لإنشاء CUP-XMPP CSR ذو عقدة واحدة، وقم بتقديمها إلى CA لشهادة CA-XMPP، Jabber Complete How-To Guide للتحقق من الشهادة

· إذا كانت tomcat.pem الشهادة موقعة ذاتيا، فاستمر في الخطوة 3

الخطوة 3. أخترت Find in order to عرضت كل الشهادات:

· أختر tomcat.pem الشهادة.

· بمجرد فتح، أختر Regenerate وانتظر حتى ترى النجاح المنبثق قبل إغلاق الإطارات المنبثقة.

الخطوة 4. تابع مع كل مشترك تالي، ارجع إلى الإجراء في الخطوة 2، وأكمل جميع المشتركين في المجموعة الخاصة بك.

الخطوة 5. بعد أن قامت جميع العقد بإعادة إنشاء شهادة Tomcat، Restart خدمة Tomcat على جميع العقد. ابدأ بالناشر ثم بالمشتركين.

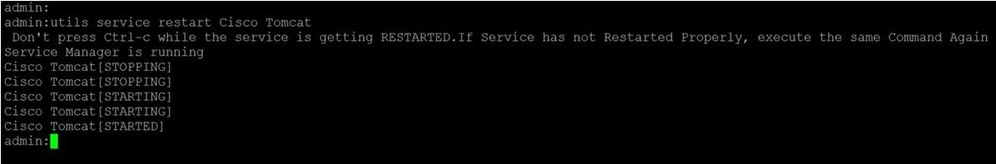

· in order to Restart Tomcat خدمة، أنت ينبغي فتحت CLI جلسة ل كل عقدة يركض الأمر إلى أن الخدمة يعيد cisco Tomcat، كما هو موضح في الصورة:

حذف شهادات الثقة منتهية الصلاحية

حذف شهادات الثقة منتهية الصلاحيةملاحظة: يمكن حذف شهادات الثقة (التي تنتهي في -trust) عندما يكون ذلك مناسبا. شهادات الثقة التي يمكن حذفها هي تلك التي لم تعد مطلوبة أو انتهت صلاحيتها أو أصبحت قديمة. لا تقم بحذف شهادات الهوية الخمس: cup.pem ، cup-xmpp.pem وcup-xmpp-s2s.pem ، ipsec.pem و tomcat.pem الشهادات. تم تصميم عمليات إعادة تشغيل الخدمة، كما هو موضح، لمسح أي معلومات تتعلق بالذاكرة عن هذه الشهادات القديمة داخل هذه الخدمات.

ملاحظة: إذا كان تكوين مجموعة تكرار التواجد قد قام بتمكين التحقق من التوفر العالي، Uncheck وذلك قبل أن تكون الخدمة Stopped/Started أو Restarted. يمكن الوصول إلى تكوين مجموعة تكرار التواجد على CUCM Pub Administration > System > Presence Redundancy Group. يؤدي إعادة تشغيل بعض الخدمات، كما هو موضح، إلى انقطاع مؤقت للرسائل الفورية/العملية ويجب القيام به خارج ساعات الإنتاج.

الخطوة 1. انتقل إلى:Cisco Unified Serviceability > Tools > Control Center - Network Services

· من القائمة المنسدلة، أختر ناشر المراسلة الفورية/البرامج، واختر Stop من شاشة انتهاء صلاحية شهادة Cisco، متبوعة Stopب "عميل مزامنة نظام المجموعة البينية من Cisco".

· كرر Stop هذه الخدمات لكل عقدة IM/P في مجموعتك.

ملاحظة: إذا كان يجب حذف شهادة الثقة، انتقل إلى Cisco Unified Serviceability > Tools > Control Center - Network Services ناشر CUCM.

· من القائمة المنسدلة، أختر ناشر CUCM.

· أختر Stop من شاشة انتهاء صلاحية شهادات Cisco، متبوعا Stop ب "إعلام تغيير شهادة Cisco".

· تكرار كل عقدة CUCM في نظام المجموعة لديك.

الخطوة 2. انتقل إلى Cisco Unified OS Administration > Security > Certificate Management > Find.

· البحث عن شهادات الثقة منتهية الصلاحية (للإصدارات 10.x والإصدارات الأحدث، يمكنك التصفية حسب انتهاء الصلاحية. من الإصدارات الأقدم من 10.0، يجب تعريف الشهادات المحددة يدويا أو من خلال تنبيهات RTMT إذا تم إستلامها).

· يمكن أن تظهر نفس شهادة الثقة في عقد متعددة، ويجب حذفها بشكل فردي من كل عقدة.

· أختر شهادة الثقة التي سيتم حذفها (بناء على الإصدار، إما أن تحصل على منبثق أو يتم الانتقال إلى الشهادة في نفس الصفحة).

· أختر Delete (يمكنك الحصول على عنصر منبثق يبدأ ب "أنت على وشك حذف هذه الشهادة نهائيا...").

•انقر OK.

الخطوة 3. كرر العملية لكل شهادة ثقة ليتم حذفها.

الخطوة 4. عند الإكمال، يجب إعادة تشغيل الخدمات المرتبطة مباشرة بالشهادات المحذوفة.

· CUP-trust: وكيل SIP من Cisco، ومحرك التواجد من Cisco، وإذا تم تكوينه لاتحاد SIP، مدير اتصال إتحاد Cisco XCP SIP (راجع قسم شهادة CUP)

· CUP-XMPP-trust: الموجه Cisco XCP (راجع قسم شهادة CUP-XMPP)

· CUP-XMPP-S2S-trust: الموجه Cisco XCP ومدير اتصال الاتحاد Cisco XCP XMPP

· IPSec-trust: مصدر DRF/DRF محلي (راجع قسم شهادة IPSec)

· Tomcat-trust: إعادة تشغيل خدمة Tomcat عبر سطر الأوامر (راجع قسم شهادة Tomcat)

الخطوة 5. تم إيقاف إعادة تشغيل الخدمات في الخطوة 1.

التحقق من الصحة

التحقق من الصحةلا يوجد حاليًا إجراء للتحقق من صحة هذا التكوين.

استكشاف الأخطاء وإصلاحها

استكشاف الأخطاء وإصلاحهالا تتوفر حاليًا معلومات محددة لاستكشاف الأخطاء وإصلاحها لهذا التكوين.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

2.0 |

08-Dec-2023 |

مقدمة محدثة و SEO ومتطلبات النمط والتنسيق. |

1.0 |

17-Mar-2020 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Adrian EsquilloCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات