Wie funktioniert ein Ransomware-Angriff?

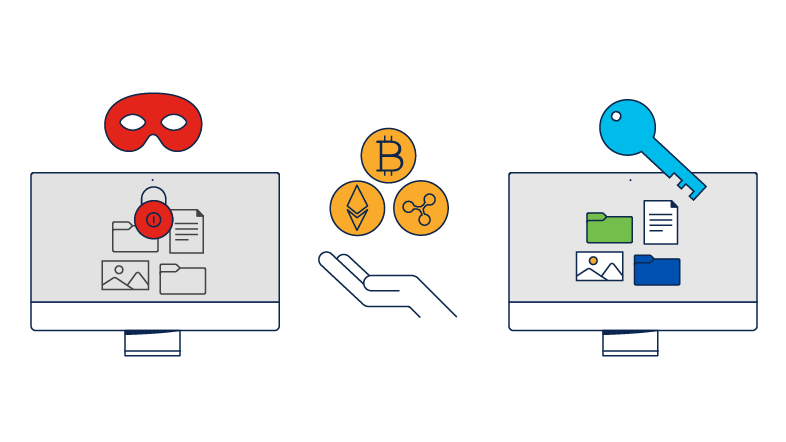

Ransomware ist eine Form der Cyberkriminalität, bei der ein Hacker die Daten eines Opfers mit Schadsoftware verschlüsselt. Anschließend erpresst der Angreifer ein Lösegeld, nach dessen Erhalt das System wieder zugänglich sein soll. Sobald das Lösegeld gezahlt wurde, sollte der Angreifer einen Entschlüsselungscode senden, damit der Zugriff auf die Daten des Opfers wieder möglich ist. Häufig wird das System jedoch entsperrt und die gestohlenen Daten werden als zweites Druckmittel für ein Lösegeld zurückgehalten. Die Lösegeldforderung kann von einigen hundert Euro bis zu Millionen von Euro reichen. In der Regel wird die Zahlung in einer Kryptowährung, z. B. Bitcoins, verlangt.

Ransomware wird in der Regel über einige wenige wichtige Wege verteilt. Dazu zählen E-Mail-Phishing, Malvertising (schädliche Werbung), Social Engineering und Exploit-Kits. Nach ihrer Verteilung verschlüsselt Ransomware ausgewählte Dateien und benachrichtigt das Opfer über die erforderliche Zahlung.

Möglichkeiten, sich vor Ransomware zu schützen

Sichern Sie alle Ihre Daten

Sorgen Sie dafür, dass Sie über eine skalierbare Enterprise-Lösung für die Datensicherung verfügen, damit es nicht zu Engpässen kommt, wenn der Ernstfall eintritt. Im Falle eines Angriffs können Sie den Endpunkt ausschalten, ein neues Image von ihm erstellen und Ihre aktuelle Sicherung neu installieren. So haben Sie alle Ihre Daten und verhindern, dass die Ransomware sich auf andere Systeme ausbreitet.

Patchen Sie Ihre Systeme

Machen Sie es sich zur Angewohnheit, Ihre Software regelmäßig zu aktualisieren. Durch das Patchen von häufig ausgenutzter Software von Drittanbietern werden viele Angriffe vereitelt. Sofern möglich, aktivieren Sie automatische Patches.

Setzen Sie Multi-Faktor-Authentifizierung (MFA) ein

Das schwächste Glied in der Sicherheitskette ist in der Regel der User. Klären Sie Ihre User darüber auf, wem und auf was sie vertrauen können. Bringen Sie ihnen bei, nicht auf Phishing oder andere Betrugsmaschen hereinzufallen.

Schutz für das Netzwerk

Verfolgen Sie einen mehrstufigen Ansatz mit Sicherheit, die vom Endpunkt über E-Mail bis zur DNS-Schicht reicht. Verwenden Sie Technologien wie eine Next-Generation Firewall (NGFW) oder ein Intrusion Prevention-System (IPS).

Segmentieren Sie den Netzwerkzugriff

Schränken Sie die Ressourcen ein, auf die ein Angreifer zugreifen kann. Wenn Sie den Zugriff auf Ressourcen je nach Schutzwürdigkeit (z. B. bei vertraulichen oder kritischen Daten) dynamisch steuern, verhindern Sie, dass Ihr gesamtes Netzwerk durch einen einzigen Angriff gefährdet wird.

Beobachten Sie alle Aktivitäten im Netzwerk

Wenn Sie alle Vorgänge in Ihrem Netzwerk und Rechenzentrum im Auge behalten, können Sie Angriffe aufdecken, die die Abwehrmechanismen am Perimeter umgehen konnten. Stellen Sie ein Teilnetzwerk in einer demilitarisierten Zone (DMZ) bereit oder erweitern Sie Ihr Local Area Network (LAN) um eine Sicherheitsebene. Setzen Sie Ihre Security-Plattform effektiv ein und bündeln Sie dort sämtliche Informationen, um eine schnelle Vorselektierung, Analyse und Reaktion zu ermöglichen.

Beugen Sie Erstinfektionen vor

Die meisten Ransomware-Infektionen erfolgen in der Regel über einen E-Mail-Anhang oder einen schädlichen Download. Blockieren Sie strikt schädliche Websites, E-Mails und Anhänge mittels eines mehrstufigen Sicherheitsansatzes und eines vom Unternehmen genehmigten Programms zur Dateifreigabe.

Sichern Sie Ihre Endpunkte ab

Antiviruslösungen auf ihren Endpunkten reichen nicht mehr aus. Legen Sie Privilegien fest, um Aufgaben wie die Gewährung des entsprechenden Netzwerkzugriffs oder der Benutzerberechtigungen auf Endpunkten durchzuführen. Eine Zwei-Faktor-Authentifizierung ist ebenfalls hilfreich.

Nutzen Sie Echtzeit-Threat-Intelligence

Stellen Sie sicher, dass Sie Ihren Feind kennen. Nutzen Sie Threat-Intelligence von Unternehmen wie Talos, um über aktuelle Sicherheitsinformationen und neue Cybersicherheitsbedrohungen auf dem Laufenden zu bleiben.

Binden Sie ExpertInnen für Incident Response ein

Incident-Response-Teams bieten eine umfassende Suite an proaktiven Services und Notfalldiensten, mit der Sie sich besser auf Verletzungen vorbereiten, darauf reagieren und Systeme wiederherstellen können.

Die Zukunft von Ransomware: Einblicke in die Nachverfolgung von Bedrohungen durch Cisco Talos

Die Threat Hunter von Cisco Talos spüren neue und aufkommende Ransomware-Bedrohungen auf. Erfahren Sie, wie ihre Untersuchungen und Erkenntnisse Unternehmen beim Aufbau einer starken Verteidigung helfen.