ASAv im GoTo (L3)-Modus mit AVS- ACI Version 1.2(x)

Download-Optionen

-

ePub (5.4 MB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einführung

In diesem Dokument wird beschrieben, wie ein Application Virtual Switch (AVS)-Switch mit einer ASAv-Einzelfirewall (Adaptive Security Virtual Appliance) im Routed/GOTO-Modus als L4-L7-Servicediagramm zwischen zwei Endpunktgruppen (EPGs) bereitgestellt wird, um die Kommunikation zwischen Client und Server mit der ACI 1.2(x)-Version herzustellen.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Zugriffsrichtlinien konfiguriert und Schnittstellen eingerichtet und in Betrieb

- EPG, Bridge Domain (BD) und Virtual Routing and Forwarding (VRF) sind bereits konfiguriert.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

Hardware und Software:

- UCS C220 - 2.0(6d)

- ESXi/vCenter - 5.5

- ASAv - asa-device-pkg-1.2.4.8

- AVS - 5.2.1.SV3.1.10

- APIC - 1.2(1i)

- Leaf/Spines - 11.2(1i)

- Gerätepakete *.zip wurde bereits heruntergeladen

Funktionen:

- AVS

- ASAv

- EPGs, BD, VRF

- Zugriffskontrollliste (ACL)

- L4-L7 Servicediagramm

- vCenter

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Konfiguration

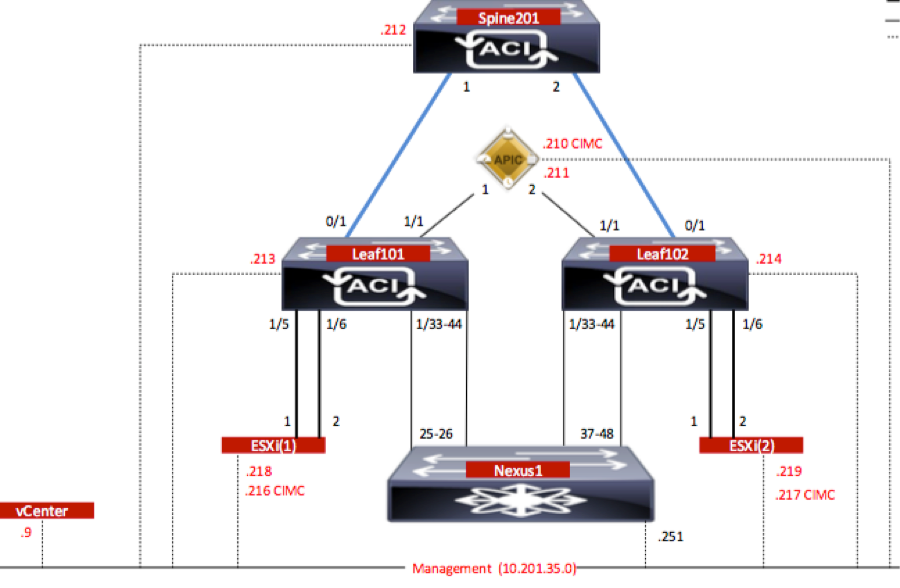

Netzwerkdiagramm

Wie im Bild gezeigt,

Konfigurationen

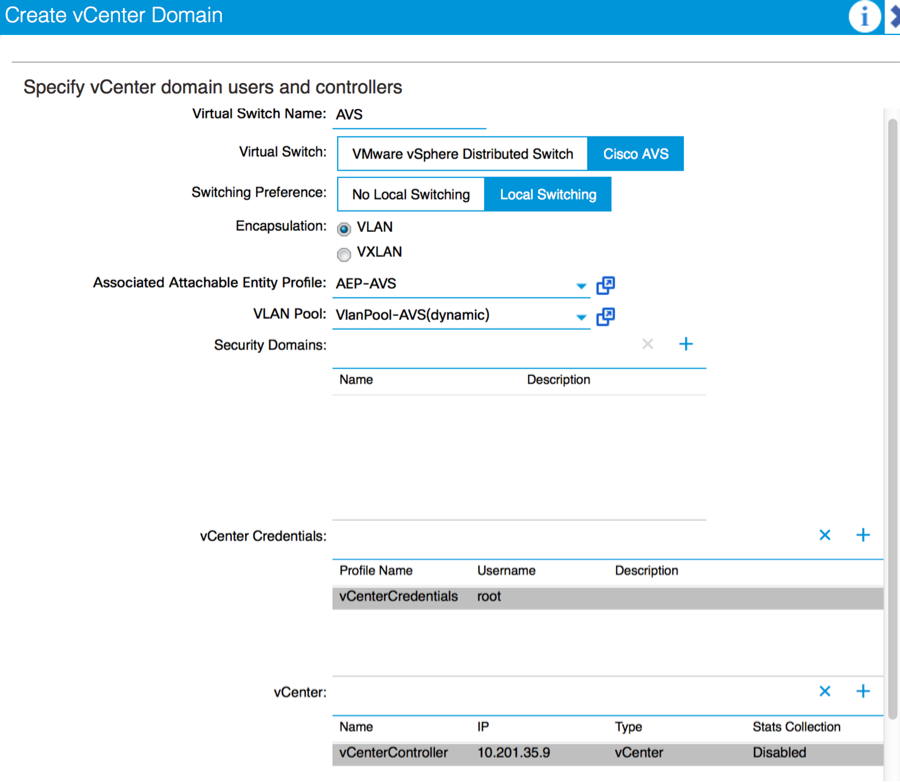

Bei der Ersteinrichtung von AVS wird eine VMware vCenter-Domäne (VMM-Integration)2 erstellt

Hinweis:

- Sie können mehrere Rechenzentren und DVS-Einträge (Distributed Virtual Switch) unter einer einzigen Domäne erstellen. Jedem Rechenzentrum kann jedoch nur ein Cisco AVS zugewiesen werden.

- Die Bereitstellung von Servicediagrammen mit Cisco AVS wird von der Cisco ACI Version 1.2(1i) mit Cisco AVS Version 5.2(1)SV3(1.10) unterstützt. Die gesamte Servicediagrammkonfiguration wird auf dem Cisco Application Policy Infrastructure Controller (Cisco APIC) durchgeführt.

- Die Bereitstellung von virtuellen Systemen (Service Virtual Machine, VM) mit Cisco AVS wird nur auf VM-Domänen (Virtual Machine Manager) mit VLAN-Kapselungsmodus (Virtual Local Area Networks) unterstützt. Die Computing-VMs (die Provider- und Consumer-VMs) können jedoch Teil von VMM-Domänen sein, die Virtual Extensible LAN (VXLAN)- oder VLAN-Kapselung verwenden.

- Beachten Sie außerdem, dass bei Verwendung von lokalem Switching keine Multicast-Adresse und kein Multicast-Pool erforderlich sind. Wenn kein lokales Switching ausgewählt ist, muss der Multicast-Pool konfiguriert werden, und die Fabric-weite Multicast-Adresse des AVS sollte nicht zum Multicast-Pool gehören. Der gesamte Datenverkehr, der vom AVS stammt, ist entweder VLAN- oder VXLAN-gekapselt.

Navigieren Sie zu VM Networking > VMWare > Create vCenter Domain (vCenter-Domäne erstellen), wie im Bild gezeigt:

Wenn Sie Port-Channel oder VPC (Virtual Port-Channel) verwenden, wird empfohlen, die vSwitch-Richtlinien so festzulegen, dass sie Mac Pinning verwenden.

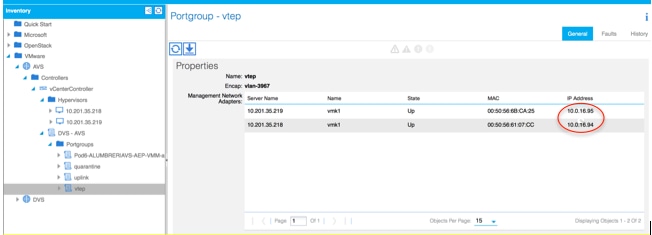

Danach sollte der APIC die AVS-Switch-Konfiguration auf vCenter übertragen, wie im Bild gezeigt:

Auf dem APIC ist zu bemerken, dass eine VXLAN Tunnel Endpoint (VTEP)-Adresse der VTEP-Portgruppe für AVS zugewiesen wird. Diese Adresse wird unabhängig vom verwendeten Verbindungsmodus (VLAN oder VXLAN) zugewiesen.

Installation der Cisco AVS Software in vCenter

- Laden Sie das vSphere-Installationspaket (VIB) über diesen Link von CCO herunter.

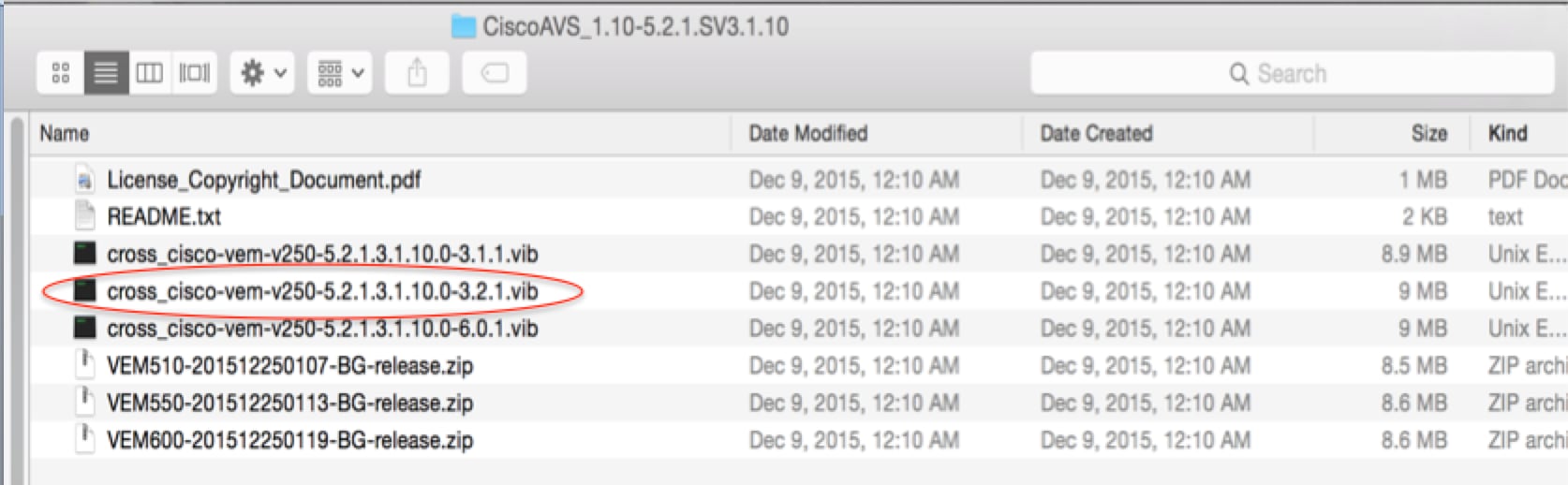

Hinweis: In diesem Fall verwenden wir ESX 5.5, Tabelle 1, zeigt die Kompatibilitätsmatrix für ESXi 6.0, 5.5, 5.1 und 5.0.

Tabelle 1: Kompatibilität der Host-Softwareversion für ESXi 6.0, 5.5, 5.1 und 5.0

Innerhalb der ZIP-Datei gibt es 3 VIB-Dateien, eine für jede ESXi-Hostversion, wählen Sie die entsprechende für ESX 5.5 aus, wie im Bild gezeigt:

- Kopieren der VIB-Datei in den ESX-Datenspeicher - dies kann über die CLI oder direkt über vCenter erfolgen

Hinweis: Wenn eine VIB-Datei auf dem Host vorhanden ist, entfernen Sie sie mithilfe des Befehls esxcli software vib remove.

esxcli software vib remove -n cross_cisco-vem-v197-5.2.1.3.1.5.0-3.2.1.vib

oder indem Sie direkt im Datenspeicher navigieren.

- Installieren Sie die AVS-Software mithilfe des folgenden Befehls auf dem ESXi-Host:

esxcli software vib install -v /vmfs/Volumes/datastore1/cross_cisco-vem-v250-5.2.1.3.1.10.0-3.2.1.vib —wartungsmodus —no-sig-check

- Wenn das Virtual Ethernet-Modul (VEM) aktiviert ist, können Sie Ihrem AVS Hosts hinzufügen:

Wählen Sie im Dialogfeld Host zu vSphere Distributed Switch hinzufügen die virtuellen NIC-Ports aus, die mit dem Leaf-Switch verbunden sind (in diesem Beispiel verschieben Sie nur vmnic6), wie im Bild gezeigt:

- Klicken Sie auf Weiter

- Klicken Sie im Dialogfeld Netzwerkverbindungen auf Weiter

- Klicken Sie im Dialogfeld Virtuelle Systemnetzwerke auf Weiter

- Klicken Sie im Dialogfeld Fertig stellen auf Fertig stellen

Hinweis: Wenn mehrere ESXi-Hosts verwendet werden, müssen alle diese AVS/VEM ausführen, damit sie vom Standard-Switch zum DVS oder AVS verwaltet werden können.

Damit ist die AVS-Integration abgeschlossen, und wir sind bereit, die Bereitstellung von L4-L7 ASAv fortzusetzen:

Ersteinrichtung von ASAv

- Laden Sie das Cisco ASAv-Gerätepaket herunter, und importieren Sie es in den APIC:

Navigieren Sie zu L4-L7 Services > Packages > Import Device Package (L4-L7-Dienste > Pakete > Gerätepaket importieren), wie im Bild gezeigt:

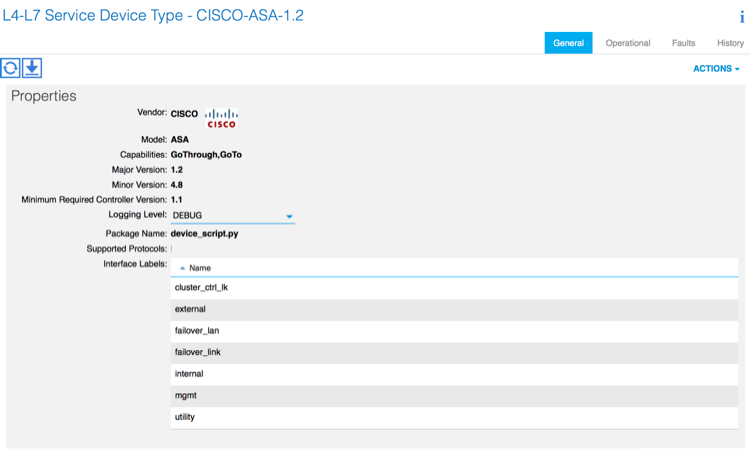

- Wenn alles gut funktioniert, sehen Sie das importierte Gerätepaket, das den Ordner L4-L7 Service Device Types erweitert, wie im Bild gezeigt:

Bevor Sie fortfahren, müssen vor der eigentlichen L4-L7-Integration nur wenige Aspekte der Installation ermittelt werden:

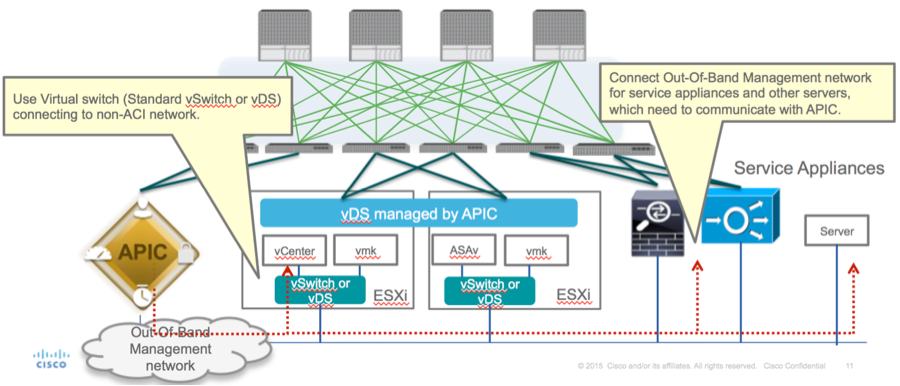

Es gibt zwei Arten von Managementnetzwerken: In-Band-Management und Out-Of-Band (OOB), die zur Verwaltung von Geräten verwendet werden können, die nicht Teil der grundlegenden Application Centric Infrastructure (ACI) sind (Leaf, Spines oder APIC-Controller), zu denen ASAv, Load Balancer usw. gehören.

In diesem Fall wird OOB für ASAv mithilfe von Standard-vSwitch bereitgestellt. Verbinden Sie bei Bare-Metal-ASA- oder anderen Service-Appliances und/oder -Servern den OOB-Management-Port mit dem OOB-Switch oder -Netzwerk, wie im Bild gezeigt.

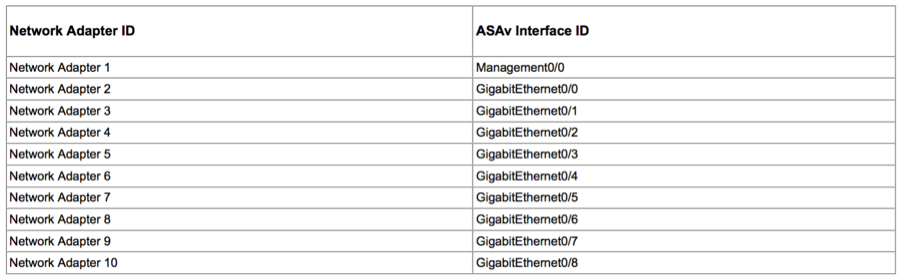

Die ASAv OOB-Management-Port-Management-Verbindung muss ESXi-Uplink-Ports für die Kommunikation mit dem APIC über OOB verwenden. Bei der Zuordnung von vNIC-Schnittstellen stimmt der Netzwerkadapter1 immer mit der Management0/0-Schnittstelle auf der ASAv überein, und der Rest der Datenebenenschnittstellen wird vom Netzwerkadapter 2 gestartet.

Tabelle 2 zeigt die Übereinstimmung der Netzwerkadapter-IDs und der ASAv-Schnittstellen-IDs:

Tabelle 2

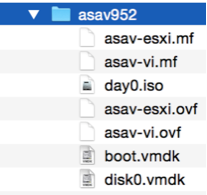

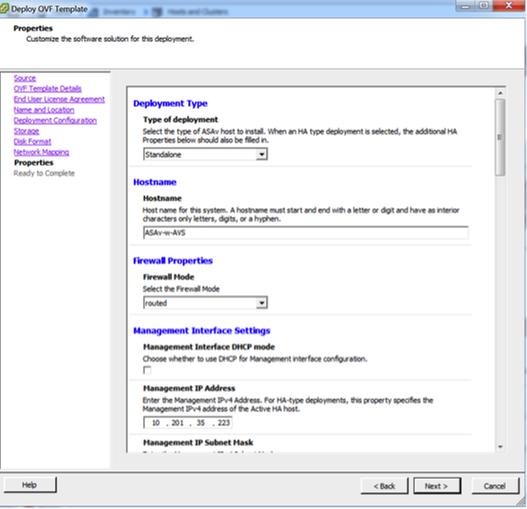

- Bereitstellen des ASAv VM über den Assistenten in der Datei > OVF-Vorlage (Open Virtualization Format)

- Wählen Sie asav-esxi aus, wenn Sie einen eigenständigen ESX-Server oder asav-vi für vCenter verwenden möchten. In diesem Fall wird vCenter verwendet.

- Lesen Sie den Installationsassistenten, und akzeptieren Sie die allgemeinen Geschäftsbedingungen. In der Mitte des Assistenten können Sie verschiedene Optionen wie Hostname, Verwaltung, IP-Adresse, Firewall-Modus und andere spezifische Informationen zu ASAv festlegen. Denken Sie daran, die OOB-Verwaltung für ASAv zu verwenden, da Sie in diesem Fall die Schnittstelle Management0/0 beibehalten müssen, während Sie das VM-Netzwerk (Standard-Switch) verwenden und die Schnittstelle GigabitEthernet0-8 die Standard-Netzwerk-Ports ist.

- Klicken Sie auf Fertig stellen und warten Sie, bis die ASAv-Bereitstellung abgeschlossen ist.

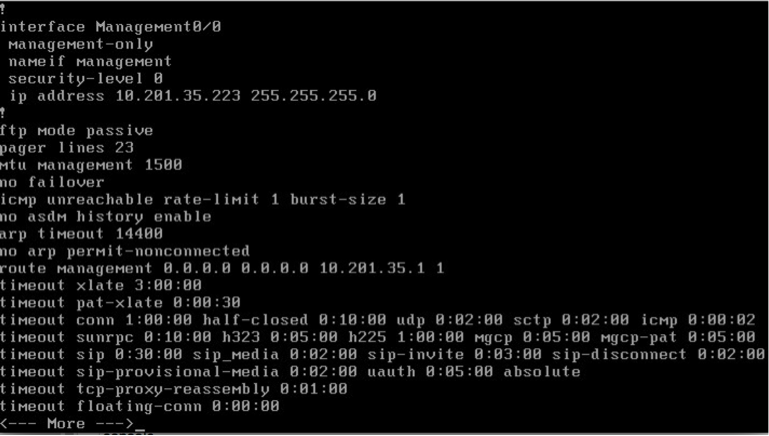

- Schalten Sie die ASAv VM ein, und melden Sie sich über die Konsole an, um die Erstkonfiguration zu überprüfen.

- Wie im Bild gezeigt, wird eine bestimmte Management-Konfiguration bereits an die ASAv-Firewall weitergeleitet. Admin-Benutzername und -Kennwort konfigurieren. Dieser Benutzername und das Kennwort werden vom APIC zur Anmeldung und Konfiguration der ASA verwendet. Die ASA sollte über Konnektivität zum OOB-Netzwerk verfügen und in der Lage sein, den APIC zu erreichen.

username admin password <device_password> verschlüsselte berechtigung 15

Aktivieren Sie darüber hinaus im globalen Konfigurationsmodus HTTP-Server:

http server aktivieren

http 0.0.0.0 0.0.0

L4-L7 für ASAv-Integration im APIC:

- Melden Sie sich bei der ACI-GUI an, und klicken Sie auf den Tenant, auf dem das Service-Diagramm bereitgestellt wird. Erweitern Sie L4-L7-Dienste am unteren Rand des Navigationsbereichs, und klicken Sie mit der rechten Maustaste auf L4-L7-Geräte, und klicken Sie auf L4-L7-Geräte erstellen, um den Assistenten zu öffnen.

-

Für diese Implementierung werden die folgenden Einstellungen angewendet:

- Verwalteter Modus

- Firewall-Service

- Virtuelles Gerät

- Verbindung zur AVS-Domäne über einen einzelnen Knoten hergestellt

ASAv-Modell

-Gerouteter Modus (GoTo)

- Management Address (muss mit der zuvor der Mgmt0/0-Schnittstelle zugewiesenen Adresse übereinstimmen)

- HTTPS verwenden, da der APIC standardmäßig das sicherste Protokoll für die Kommunikation mit ASAv verwendet

- Die richtige Definition der Geräteschnittstellen und Cluster-Schnittstellen ist für eine erfolgreiche Bereitstellung von entscheidender Bedeutung.

Verwenden Sie für den ersten Teil Tabelle 2 im vorherigen Abschnitt, um die Netzwerkadapter-IDs den ASAv-Schnittstellen-IDs, die Sie verwenden möchten, richtig zuzuordnen. Der Pfad bezieht sich auf den physischen Port oder Port-Channel oder VPC, der den Weg in die Firewall-Schnittstellen und deren Entfernung ermöglicht. In diesem Fall befindet sich ASA in einem ESX-Host, wo ein- und ausgehende ASA-Geräte für beide Schnittstellen identisch sind. Bei einer physischen Appliance wären "Inside and Outside of the Firewall" (FW) verschiedene physische Ports.

Im zweiten Teil müssen die Cluster-Schnittstellen immer ohne Ausnahmen definiert werden (auch wenn Cluster HA nicht verwendet wird), da das Objektmodell eine Verbindung zwischen der mIf-Schnittstelle (Meta-Schnittstelle im Gerätepaket), der LIf-Schnittstelle (Leaf-Schnittstelle, z. B. extern, intern, innen usw.) und der CIf (konkrete Schnittstelle) aufweist. Die konkreten L4-L7-Geräte müssen in einer Geräte-Cluster-Konfiguration konfiguriert werden. Diese Abstraktion wird als logisches Gerät bezeichnet. Das logische Gerät verfügt über logische Schnittstellen, die konkreten Schnittstellen auf dem konkreten Gerät zugeordnet sind.

In diesem Beispiel wird die folgende Verknüpfung verwendet:

Gi0/0 = vmnic2 = ServerInt/Provider/Server > EPG1

Gi0/1 = vmnic3 = ClientInt/Consumer/Client > EPG2

Hinweis: Für Failover/HA-Bereitstellungen ist GigabitEthernet 0/8 als Failover-Schnittstelle vorkonfiguriert.

Der Gerätestatus sollte stabil sein, und Sie sollten bereit sein, das Funktionsprofil und die Servicediagrammvorlage bereitzustellen.

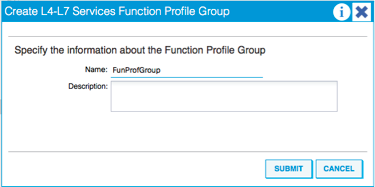

Servicediagrammtempel

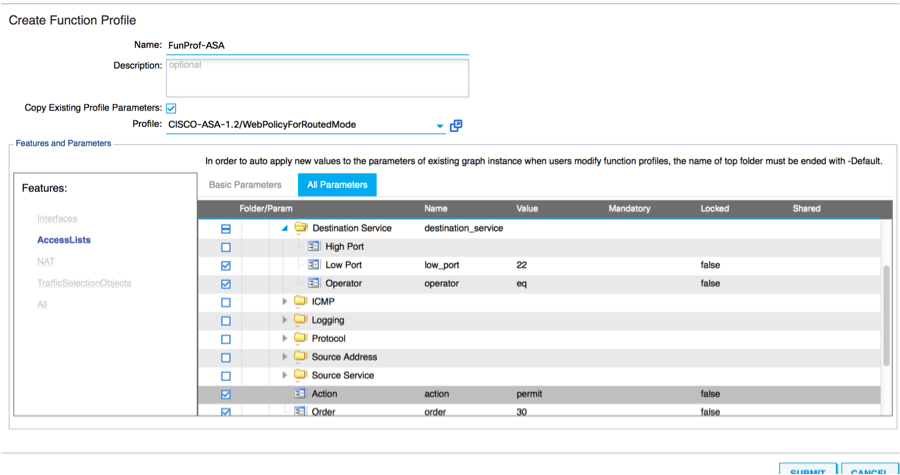

Erstellen Sie zunächst ein Funktionsprofil für ASAv, bevor Sie Funktionsprofilgruppe und dann das L4-L7-Servicefunktionsprofil unter diesem Ordner erstellen müssen, wie im Bild gezeigt:

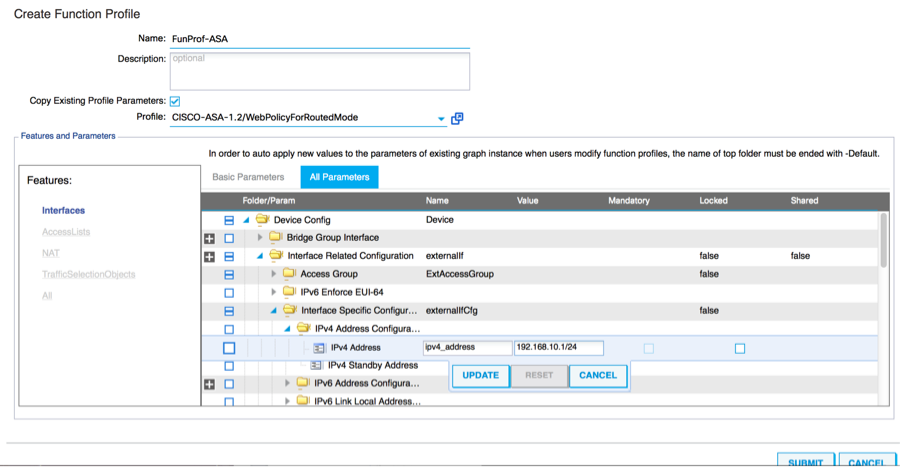

- Wählen Sie das WebPolicyForRoutedMode-Profil aus dem Dropdown-Menü aus, und konfigurieren Sie die Schnittstellen in der Firewall weiter. Von hier aus sind die Schritte optional und können später implementiert/modifiziert werden. Diese Schritte können in verschiedenen Phasen der Bereitstellung durchgeführt werden, je nachdem, wie wiederverwendbar oder benutzerdefiniert der Servicediagramm sein kann.

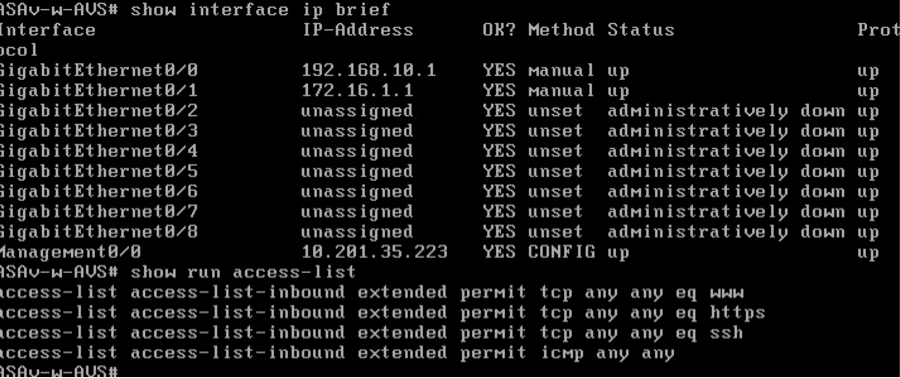

Bei dieser Übung erfordert eine geroutete Firewall (GoTo-Modus), dass jede Schnittstelle über eine eindeutige IP-Adresse verfügt. Die Standard-ASA-Konfiguration hat auch eine Schnittstelle-Sicherheitsstufe (die externe Schnittstelle ist weniger sicher, die interne Schnittstelle ist sicherer). Sie können auch den Namen der Schnittstelle entsprechend Ihren Anforderungen ändern. In diesem Beispiel werden Standardwerte verwendet.

- Erweitern Sie Schnittstellenspezifische Konfiguration, fügen Sie die IP-Adresse und die Sicherheitsstufe für ServerInt im folgenden Format für die IP-Adresse x.x.x.x/y.y.y oder x.x.x/yy hinzu. Wiederholen Sie den Vorgang für die ClientInt-Schnittstelle.

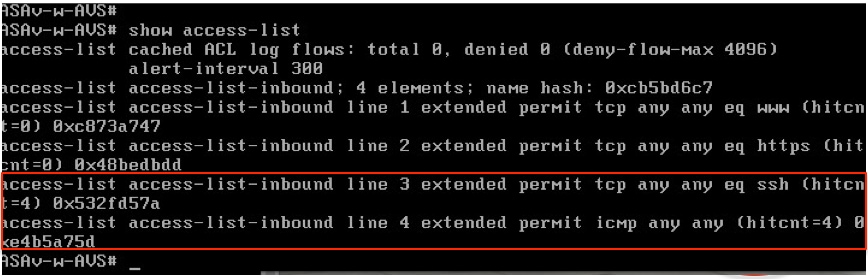

Hinweis: Sie können auch die Standardeinstellungen der Zugriffsliste ändern und eine eigene Basisvorlage erstellen. Standardmäßig enthält die RoutedMode-Vorlage Regeln für HTTP und HTTPS. Bei dieser Übung werden SSH und ICMP der Liste für den zulässigen externen Zugriff hinzugefügt.

- Klicken Sie anschließend auf Senden.

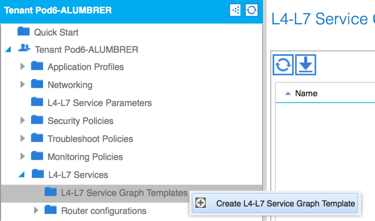

- Erstellen Sie jetzt die Vorlage für Servicediagramme.

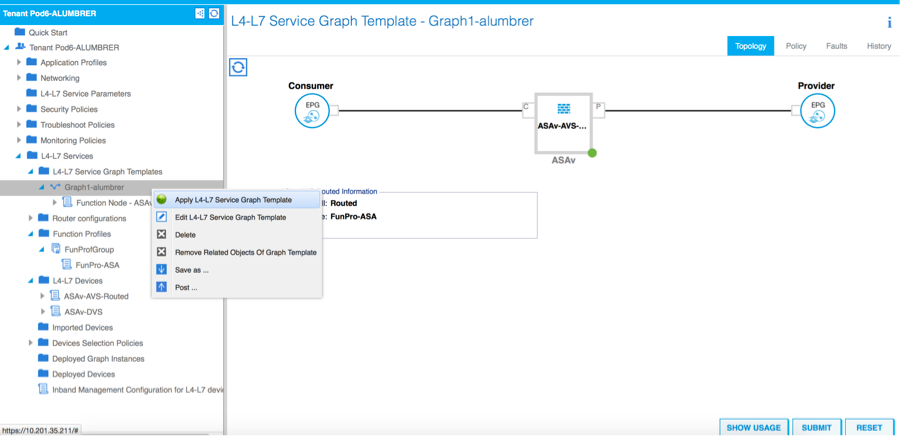

- Ziehen Sie den Geräte-Cluster nach rechts, um die Beziehung zwischen Consumer und Provider zu bilden. Wählen Sie Routed Mode und das zuvor erstellte Funktionsprofil aus.

- Überprüfen Sie die Vorlage auf Fehler. Die Vorlagen werden erstellt, um wiederverwendbar zu sein. Sie müssen dann auf bestimmte EPGs usw. angewendet werden.

- Um eine Vorlage zu übernehmen, klicken Sie mit der rechten Maustaste, und wählen Sie Apply L4-L7 Service Graph Template (L4-L7 Servicediagrammvorlage übernehmen) aus.

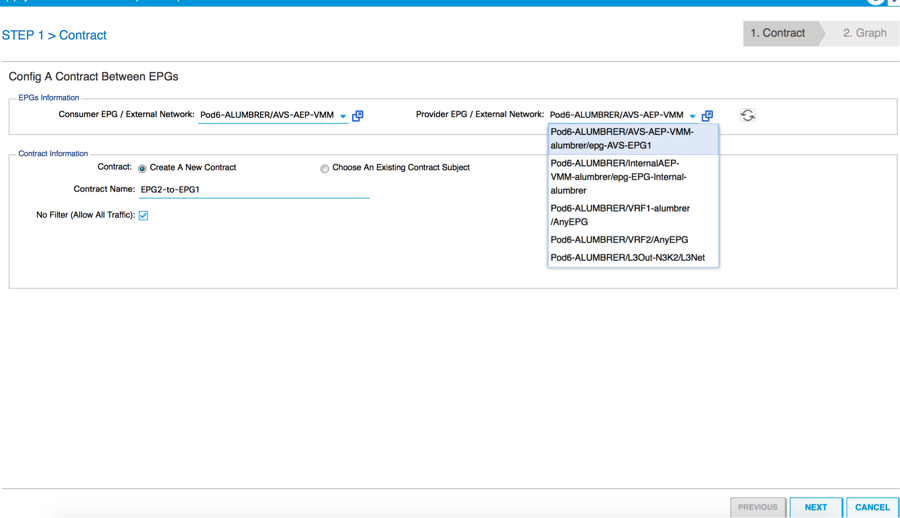

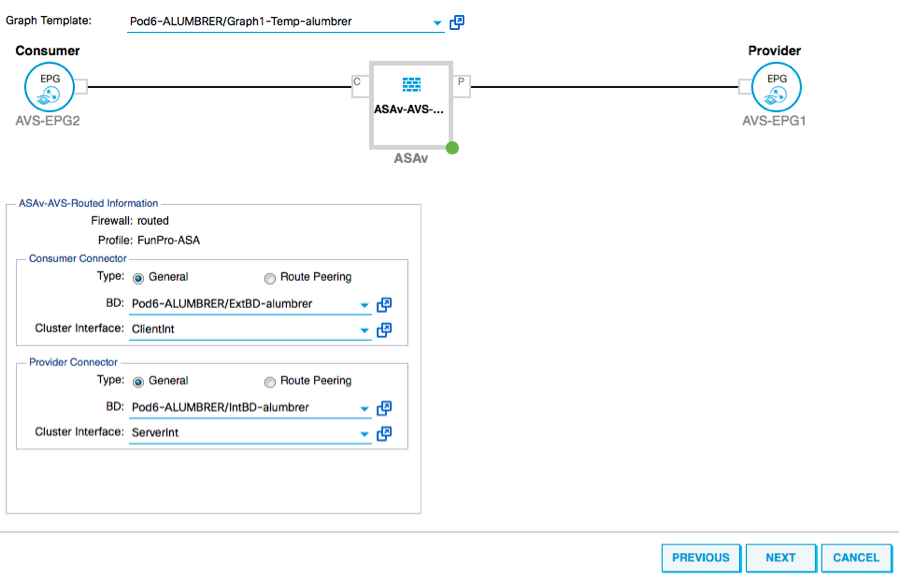

- Legen Sie fest, welche EPG auf der Verbraucher- und Anbieterseite sein soll. In dieser Übung ist AVS-EPG2 der Kunde (Client) und AVS-EPG1 der Anbieter (Server). Beachten Sie, dass kein Filter angewendet wird. Dadurch kann die Firewall die gesamte Filterung auf der Grundlage der Zugriffsliste durchführen, die im letzten Abschnitt dieses Assistenten definiert wurde.

- Klicken Sie auf Weiter

- Überprüfen Sie die BD-Informationen für die einzelnen EPGs. In diesem Fall ist EPG1 der Anbieter auf der IntBD DB und EPG2 der Verbraucher auf BD ExtBD. EPG1 stellt eine Verbindung mit der Firewall-Schnittstelle ServerInt her, und EPG2 wird über die Schnittstelle ClientInt verbunden. Beide FW-Schnittstellen werden zur DG-Nummer für die einzelnen EPGs, sodass der Datenverkehr jederzeit die Firewall passieren muss.

- Klicken Sie auf Weiter

- Klicken Sie im Abschnitt Konfigurationsparameter auf Alle Parameter und überprüfen Sie, ob ROTE-Indikatoren aktualisiert/konfiguriert werden müssen. In der Ausgabe, wie im Bild gezeigt, ist festzustellen, dass die Reihenfolge in der Zugriffsliste verpasst wird. Dies entspricht der Leitungsreihenfolge, die Sie in einer show ip access-list X sehen.

- Sie können auch die IP-Adressierung überprüfen, die aus dem zuvor definierten Funktionsprofil zugewiesen wurde. Es besteht die gute Möglichkeit, Informationen bei Bedarf zu ändern. Wenn alle Parameter festgelegt sind, klicken Sie auf Fertig stellen, wie im Bild gezeigt:

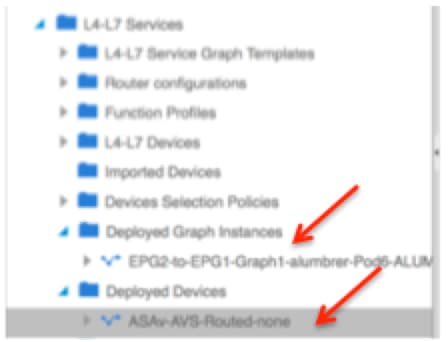

- Wenn alles in Ordnung ist, sollten ein neues bereitgestelltes Gerät und eine neue Diagramminstanz angezeigt werden.

Überprüfung

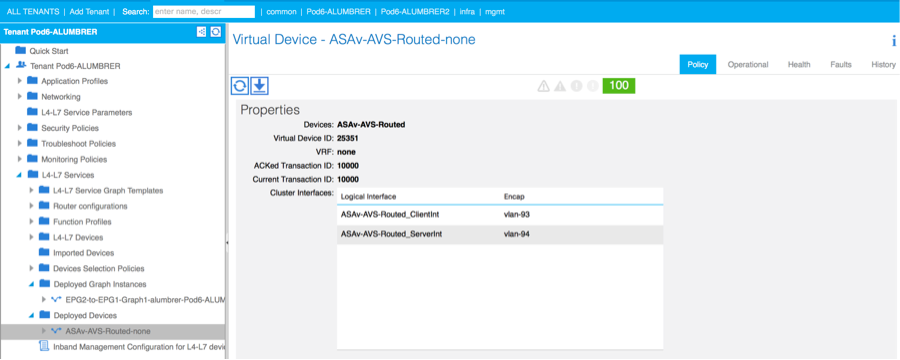

- Nach der Erstellung des Service-Diagramms ist es wichtig zu überprüfen, dass die Beziehung zwischen Verbraucher und Anbieter mit einem geeigneten Meta Connector erstellt wurde. Überprüfen Sie unter Eigenschaften des Funktionsanschlusses.

Hinweis: Jede Schnittstelle der Firewall wird mit einem encap-VLAN aus dem dynamischen AVS-Pool zugewiesen. Stellen Sie sicher, dass keine Fehler vorliegen.

- Jetzt können Sie auch die Informationen überprüfen, die an die ASAv gesendet wurden

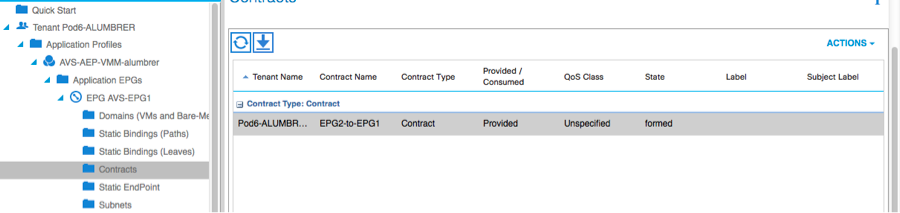

- Unter den EPGs wird ein neuer Vertrag zugewiesen. Wenn Sie von nun an etwas in der Zugriffsliste ändern müssen, muss die Änderung von den L4-L7-Service-Parametern der Provider EPG vorgenommen werden.

- In vCenter können Sie auch überprüfen, ob die Schatten-EPGs jeder FW-Schnittstelle zugewiesen sind:

Für diesen Test kommunizierten die beiden EPGs mit Standardverträgen. Diese beiden EPGs befinden sich in unterschiedlichen Domänen und VRFs. Daher war das Route Leaking zwischen den EPGs zuvor konfiguriert. Dies vereinfacht ein wenig nach dem Einfügen des Servicediagramms, da die FW das Routing und Filtern zwischen den beiden EPGs konfiguriert. Die zuvor im Rahmen der EPG und der BD konfigurierte GD kann jetzt wie die Verträge entfernt werden. Lediglich der von den L4-L7 gedrängte Vertrag sollte unter den EPGs bleiben.

Wenn der Standardvertrag entfernt wird, können Sie bestätigen, dass der Datenverkehr jetzt über die ASAv fließt. Der Befehl show access-list sollte die Trefferanzahl für die Regel anzeigen, die schrittweise erhöht wird, wenn der Client eine Anforderung an den Server sendet.

Auf dem Leaf sollten die Endpunkte für die Client- und Server-VMs sowie die ASAv-Schnittstellen erfasst werden.

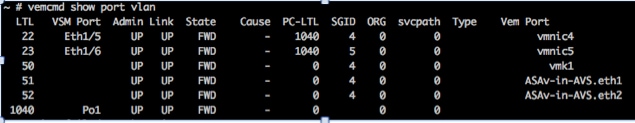

sehen Sie beide mit dem VEM verbundenen Firewall-Schnittstellen.

ESX-1

ESX-2

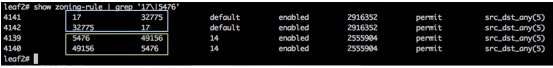

Schließlich können die Firewall-Regeln auch auf Leaf-Ebene überprüft werden, wenn die PC-Tags für die Ausgangs- und Ziel-EPGs bekannt sind:

Filter-IDs können den PC-Tags auf dem Leaf zugeordnet werden, um die FW-Regeln zu überprüfen.

Hinweis: Die EPG-PCTags/Sclass kommunizieren niemals direkt. Die Kommunikation wird unterbrochen oder über die Schatten-EPGs verbunden, die durch die Einfügung der L4-L7-Servicediagramme erstellt werden.

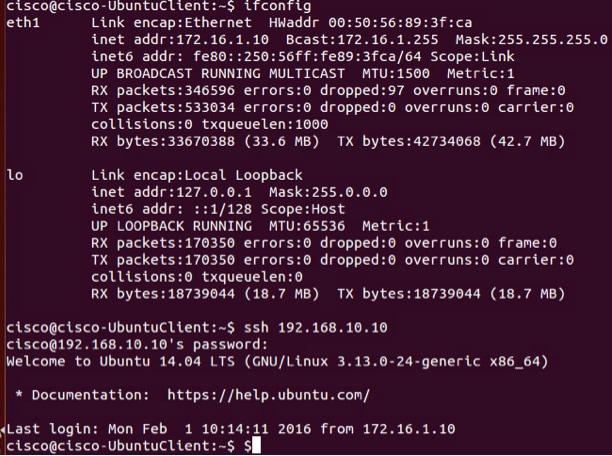

und Kommunikation zwischen Client und Server funktioniert.

Fehlerbehebung

VTEP-Adresse ist nicht zugewiesen

Überprüfen Sie, ob das Infrastruktur-VLAN unter AEP:

Nicht unterstützte Version

Überprüfen Sie, ob die VEM-Version korrekt ist und das entsprechende ESXi VMWare-System unterstützt.

~ # vem version Running esx version -1746974 x86_64 VEM Version: 5.2.1.3.1.10.0-3.2.1 OpFlex SDK Version: 1.2(1i) System Version: VMware ESXi 5.5.0 Releasebuild-1746974 ESX Version Update Level: 0[an error occurred while processing this directive]

VEM- und Fabric-Kommunikation funktioniert nicht

- Check VEM status vem status - Try reloading or restating the VEM at the host: vem reload vem restart - Check if there’s connectivity towards the Fabric. You can try pinging 10.0.0.30 which is (infra:default) with 10.0.0.30 (shared address, for both Leafs) ~ # vmkping -I vmk1 10.0.0.30 PING 10.0.0.30 (10.0.0.30): 56 data bytes --- 10.0.0.30 ping statistics --- 3 packets transmitted, 0 packets received, 100% packet loss If ping fails, check: - Check OpFlex status - The DPA (DataPathAgent) handles all the control traffic between AVS and APIC (talks to the immediate Leaf switch that is connecting to) using OpFlex (opflex client/agent).[an error occurred while processing this directive]

All EPG communication will go thru this opflex connection. ~ # vemcmd show opflex Status: 0 (Discovering) Channel0: 0 (Discovering), Channel1: 0 (Discovering) Dvs name: comp/prov-VMware/ctrlr-[AVS]-vCenterController/sw-dvs-129 Remote IP: 10.0.0.30 Port: 8000 Infra vlan: 3967 FTEP IP: 10.0.0.32 Switching Mode: unknown Encap Type: unknown NS GIPO: 0.0.0.0 you can also check the status of the vmnics at the host level: ~ # esxcfg-vmknic -l Interface Port Group/DVPort IP Family IP Address Netmask Broadcast MAC Address MTU TSO MSS Enabled Type vmk0 Management Network IPv4 10.201.35.219 255.255.255.0 10.201.35.255 e4:aa:5d:ad:06:3e 1500 65535 true STATIC vmk0 Management Network IPv6 fe80::e6aa:5dff:fead:63e 64 e4:aa:5d:ad:06:3e 1500 65535 true STATIC, PREFERRED vmk1 160 IPv4 10.0.32.65 255.255.0.0 10.0.255.255 00:50:56:6b:ca:25 1500 65535 true STATIC vmk1 160 IPv6 fe80::250:56ff:fe6b:ca25 64 00:50:56:6b:ca:25 1500 65535 true STATIC, PREFERRED ~ # - Also on the host, verify if DHCP requests are sent back and forth: ~ # tcpdump-uw -i vmk1 tcpdump-uw: verbose output suppressed, use -v or -vv for full protocol decode listening on vmk1, link-type EN10MB (Ethernet), capture size 96 bytes 12:46:08.818776 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300 12:46:13.002342 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300 12:46:21.002532 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300 12:46:30.002753 IP truncated-ip - 246 bytes missing! 0.0.0.0.bootpc > 255.255.255.255.bootps: BOOTP/DHCP, Request from 00:50:56:6b:ca:25 (oui Unknown), length 300

An diesem Punkt kann festgestellt werden, dass die Fabric-Kommunikation zwischen dem ESXi-Host und dem Leaf nicht ordnungsgemäß funktioniert. Einige Überprüfungsbefehle können auf der Leaf-Seite überprüft werden, um die Ursache zu bestimmen.

leaf2# show cdp ne

Capability Codes: R - Router, T - Trans-Bridge, B - Source-Route-Bridge

S - Switch, H - Host, I - IGMP, r - Repeater,

V - VoIP-Phone, D - Remotely-Managed-Device,

s - Supports-STP-Dispute

Device-ID Local Intrfce Hldtme Capability Platform Port ID

AVS:localhost.localdomainmain

Eth1/5 169 S I s VMware ESXi vmnic4

AVS:localhost.localdomainmain

Eth1/6 169 S I s VMware ESXi vmnic5

N3K-2(FOC1938R02L)

Eth1/13 166 R S I s N3K-C3172PQ-1 Eth1/13

leaf2# show port-c sum

Flags: D - Down P - Up in port-channel (members)

I - Individual H - Hot-standby (LACP only)

s - Suspended r - Module-removed

S - Switched R - Routed

U - Up (port-channel)

M - Not in use. Min-links not met

F - Configuration failed

-------------------------------------------------------------------------------

Group Port- Type Protocol Member Ports

Channel

-------------------------------------------------------------------------------

5 Po5(SU) Eth LACP Eth1/5(P) Eth1/6(P)

[an error occurred while processing this directive]

In der ESXi werden zwei Ports verwendet, die über einen Po5 verbunden sind.

leaf2# show vlan extended VLAN Name Status Ports ---- -------------------------------- --------- ------------------------------- 13 infra:default active Eth1/1, Eth1/20 19 -- active Eth1/13 22 mgmt:inb active Eth1/1 26 -- active Eth1/5, Eth1/6, Po5 27 -- active Eth1/1 28 :: active Eth1/5, Eth1/6, Po5 36 common:pod6_BD active Eth1/5, Eth1/6, Po5 VLAN Type Vlan-mode Encap ---- ----- ---------- ------------------------------- 13 enet CE vxlan-16777209, vlan-3967 19 enet CE vxlan-14680064, vlan-150 22 enet CE vxlan-16383902 26 enet CE vxlan-15531929, vlan-200 27 enet CE vlan-11 28 enet CE vlan-14 36 enet CE vxlan-15662984[an error occurred while processing this directive] Aus der obigen Ausgabe kann festgestellt werden, dass das Infra-VLAN nicht zugelassen ist oder über die Uplinks-Ports weitergeleitet wird, die zum ESXi-Host führen (1/5-6). Dies weist auf eine Fehlkonfiguration mit der auf dem APIC konfigurierten Schnittstellenrichtlinie oder Switch-Richtlinie hin.

Überprüfen Sie beide:

Zugriffsrichtlinien > Schnittstellenrichtlinien > Profile Access Policies > Switch Policies > Profile

In diesem Fall werden die Schnittstellenprofile an den falschen AEP (alte AEP für DVS verwendet) angehängt, wie im Bild gezeigt:

Nachdem Sie die richtige AEP für AVS festgelegt haben, können Sie jetzt sehen, dass das Infra-VLAN über die entsprechenden Unlinks am Leaf angezeigt wird:

leaf2# show vlan extended

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

13 infra:default active Eth1/1, Eth1/5, Eth1/6,

Eth1/20, Po5

19 -- active Eth1/13

22 mgmt:inb active Eth1/1

26 -- active Eth1/5, Eth1/6, Po5

27 -- active Eth1/1

28 :: active Eth1/5, Eth1/6, Po5

36 common:pod6_BD active Eth1/5, Eth1/6, Po5

VLAN Type Vlan-mode Encap

---- ----- ---------- -------------------------------

13 enet CE vxlan-16777209, vlan-3967

19 enet CE vxlan-14680064, vlan-150

22 enet CE vxlan-16383902

26 enet CE vxlan-15531929, vlan-200

27 enet CE vlan-11

28 enet CE vlan-14

36 enet CE vxlan-15662984

and Opflex connection is restablised after restarting the VEM module:

~ # vem restart

stopDpa

VEM SwISCSI PID is

Warn: DPA running host/vim/vimuser/cisco/vem/vemdpa.213997

Warn: DPA running host/vim/vimuser/cisco/vem/vemdpa.213997

watchdog-vemdpa: Terminating watchdog process with PID 213974

~ # vemcmd show opflex

Status: 0 (Discovering)

Channel0: 14 (Connection attempt), Channel1: 0 (Discovering)

Dvs name: comp/prov-VMware/ctrlr-[AVS]-vCenterController/sw-dvs-129

Remote IP: 10.0.0.30 Port: 8000

Infra vlan: 3967

FTEP IP: 10.0.0.32

Switching Mode: unknown

Encap Type: unknown

NS GIPO: 0.0.0.0

~ # vemcmd show opflex

Status: 12 (Active)

Channel0: 12 (Active), Channel1: 0 (Discovering)

Dvs name: comp/prov-VMware/ctrlr-[AVS]-vCenterController/sw-dvs-129

Remote IP: 10.0.0.30 Port: 8000

Infra vlan: 3967

FTEP IP: 10.0.0.32

Switching Mode: LS

Encap Type: unknown

NS GIPO: 0.0.0.0

[an error occurred while processing this directive]

Zugehörige Informationen

Installation von virtuellen Anwendungs-Switches

Cisco Systems, Inc. Installationsanleitung für Cisco Application Virtual Switch, Version 5.2(1)SV3(1.2)Bereitstellung der ASAv mit VMware

Cisco Systems, Inc. Cisco Adaptive Security Virtual Appliance (ASAv) - Kurzreferenz 9.4

Cisco ACI und Cisco AVS

Cisco Systems, Inc. Cisco ACI-Virtualisierungsleitfaden, Version 1.2(1i)

Whitepaper: Service Graph Design mit Cisco Application Centric Infrastructure

Whitepaper: Service Graph Design mit Cisco Application Centric Infrastructure

Beiträge von Cisco Ingenieuren

- Aida LumbrerasCisco Advanced Services Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback