In-Band-Management in der ACI konfigurieren

Einleitung

Dieses Dokument beschreibt die Konfiguration des In-Band-Managements (INB) in der Application Centric Infrastructure (ACI).

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

* Verständnis der ACI-Zugriffsrichtlinien

* Verständnis der ACI-Verträge

* Grundlegendes zur Konfiguration des externen L3out-Netzwerk-Instanzprofils (externe EPG)

Die Fabric-Erkennung muss abgeschlossen sein, bevor INB in der ACI konfiguriert werden kann.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Application Policy Infrastructure Controller (APIC)

- Browser

- ACI mit 5.2 (8e)

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfigurieren

Die Konfiguration ist in drei Hauptschritte unterteilt:

1. Konfigurieren Sie das VLAN von INB auf dem Port, der Leaf und APIC verbindet.

2. Ordnen Sie die INB-EPG dem Management-Tenant zu, und weisen Sie allen Geräten die INB-Adresse zu.

3. Leak-INB-Adresse über L3out oder Tenant-VRF.

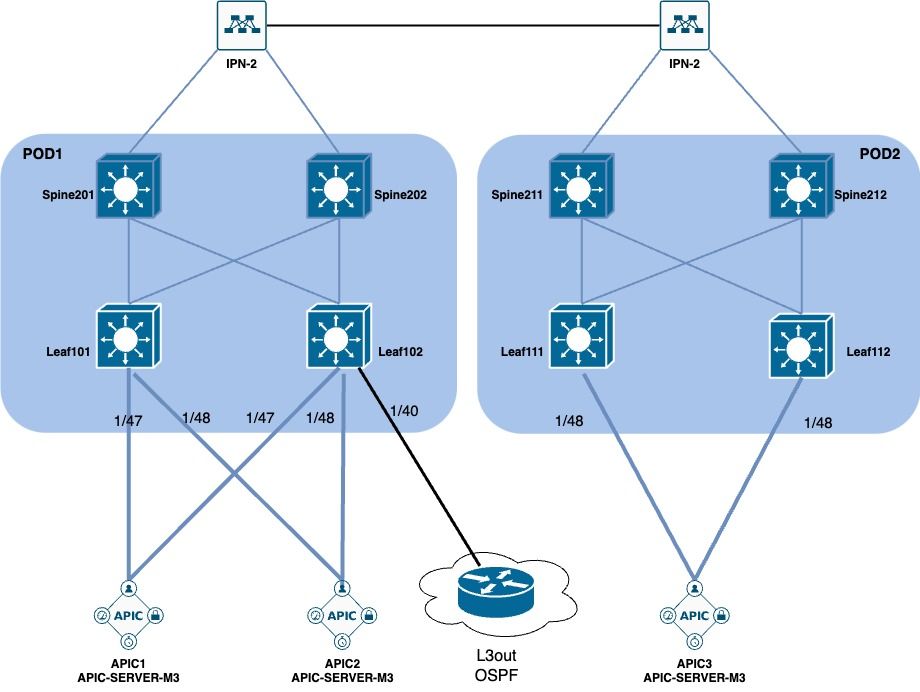

Netzwerkdiagramm

1. Konfigurieren Sie das VLAN von INB in der Leaf-Schnittstelle.

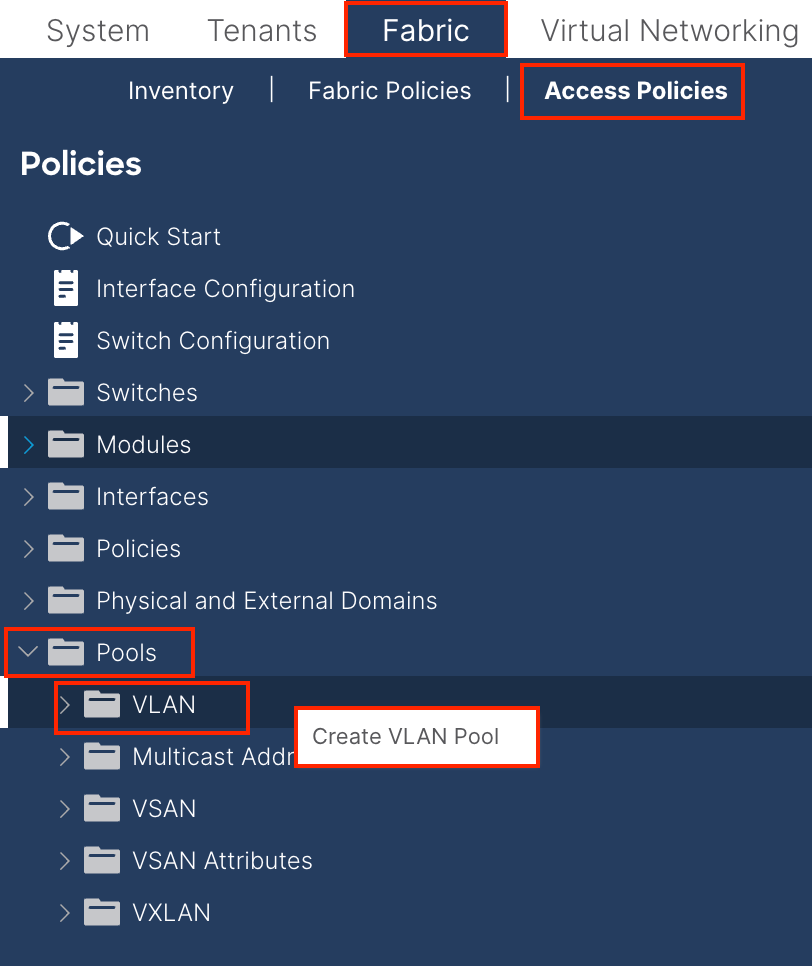

1.1. Erstellen eines VLAN-Pools

Navigieren Sie zum Web-GUI-Pfad des APICFabric > Access Policies > Pools > VLAN.

Name: Der Name des VLAN-Pools. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

Beschreibung - Die Beschreibung des VLAN-Pools. Die Beschreibung kann 0 bis 128 alphanumerische Zeichen enthalten.

Zuweisungsmodus - Die Zuweisungsmethode dieses VLAN-Pools muss für INB statisch sein.

Encap-Blöcke - Der Bereich der zugewiesenen VLAN-Pools.

Bereich - Die Start-VLAN-ID und die End-VLAN-ID des VLAN-Pools. Die Start-ID muss kleiner oder gleich der End-ID sein.

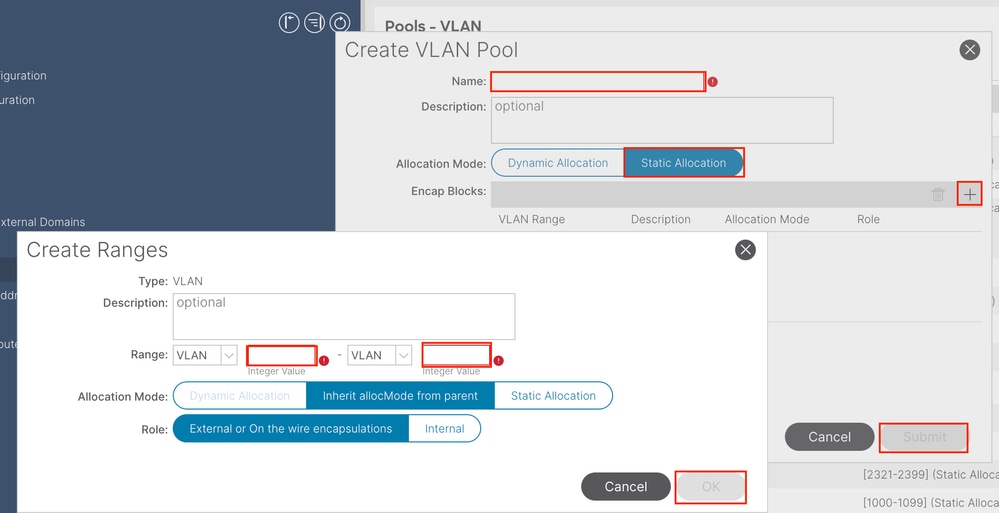

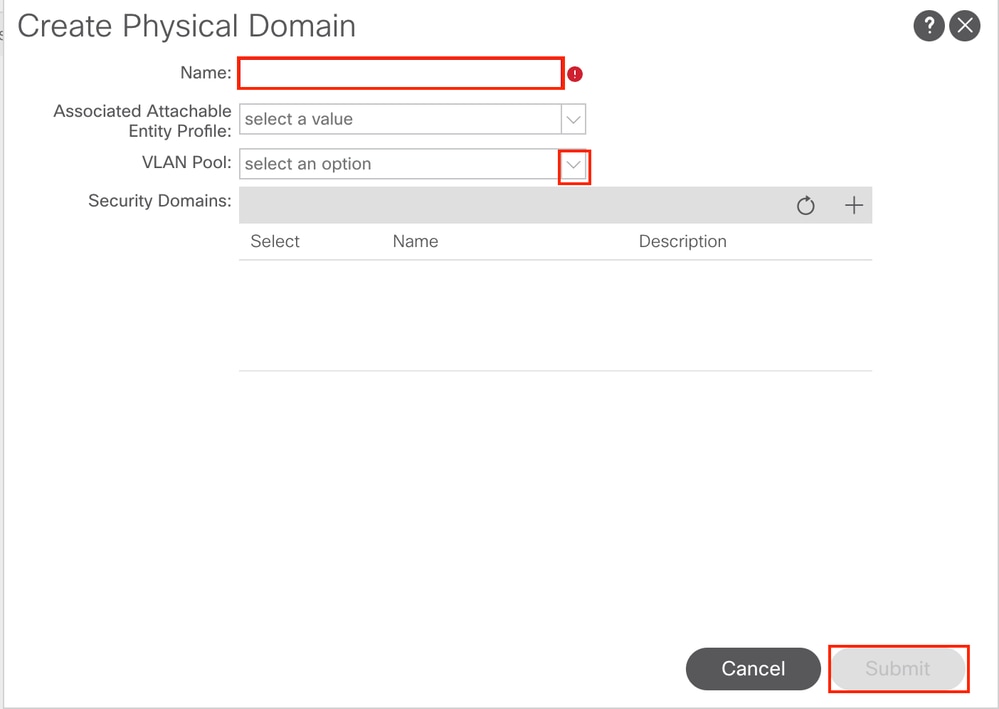

1.2. Physische Domäne erstellen

Navigieren Sie zum Web-GUI-Pfad des APICFabric > Access Policies > Physical and External Domains > Physical Domains.

Name - Der Name der physischen Domäne. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

VLAN-Pool - Wählen Sie den in Schritt 1.1 erstellten VLAN-Pool aus.

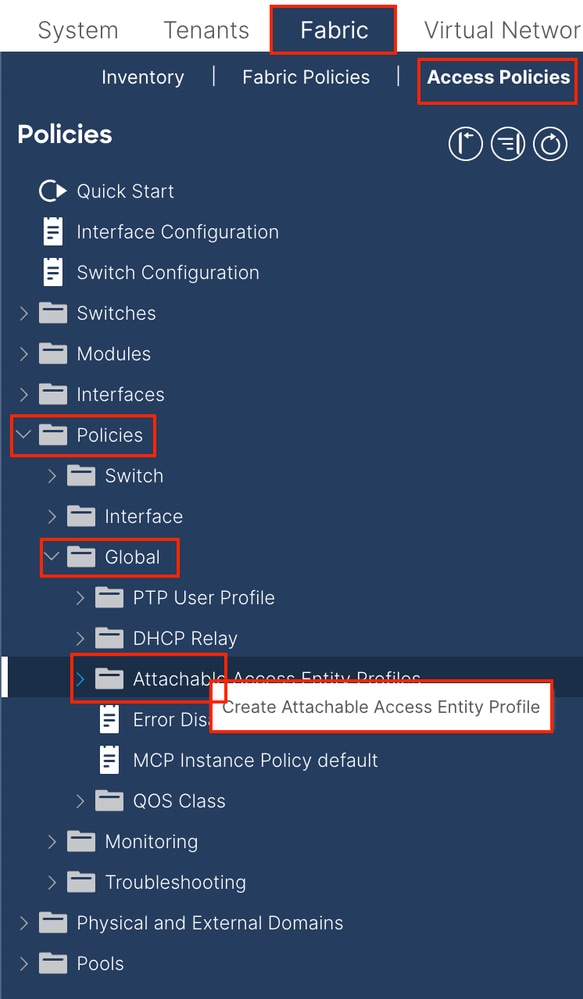

1.3. Erstellen anfügbarer Zugriffseinheitsprofile

1.3. Erstellen anfügbarer ZugriffseinheitsprofileNavigieren Sie zum Web-GUI-Pfad des APICFabric > Access Policies > Policies > Global > Attachable Access Entity Profile.

Name: Der Name des Profils für angebundene Zugriffsberechtigungen. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

Zuordnung zu Schnittstellen - Deaktivieren. Weisen Sie im letzten Schritt die Schnittstelle von Leaf in Schritt 1.6 manuell zu.

Zu Schnittstellen zuzuordnende Domänen (VMM, physisch oder extern): Wählen Sie die in Schritt 1.2 erstellte physische Domäne aus.

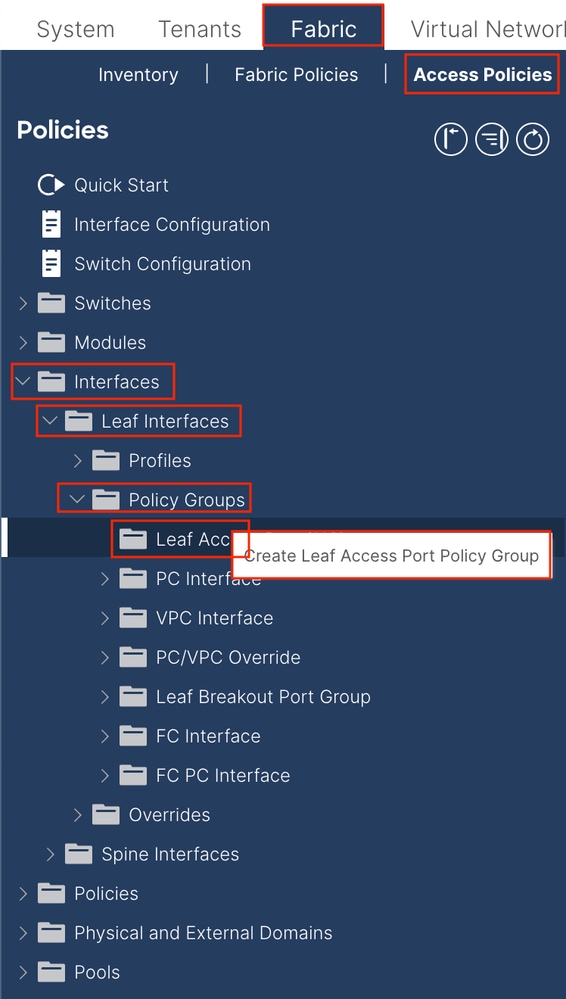

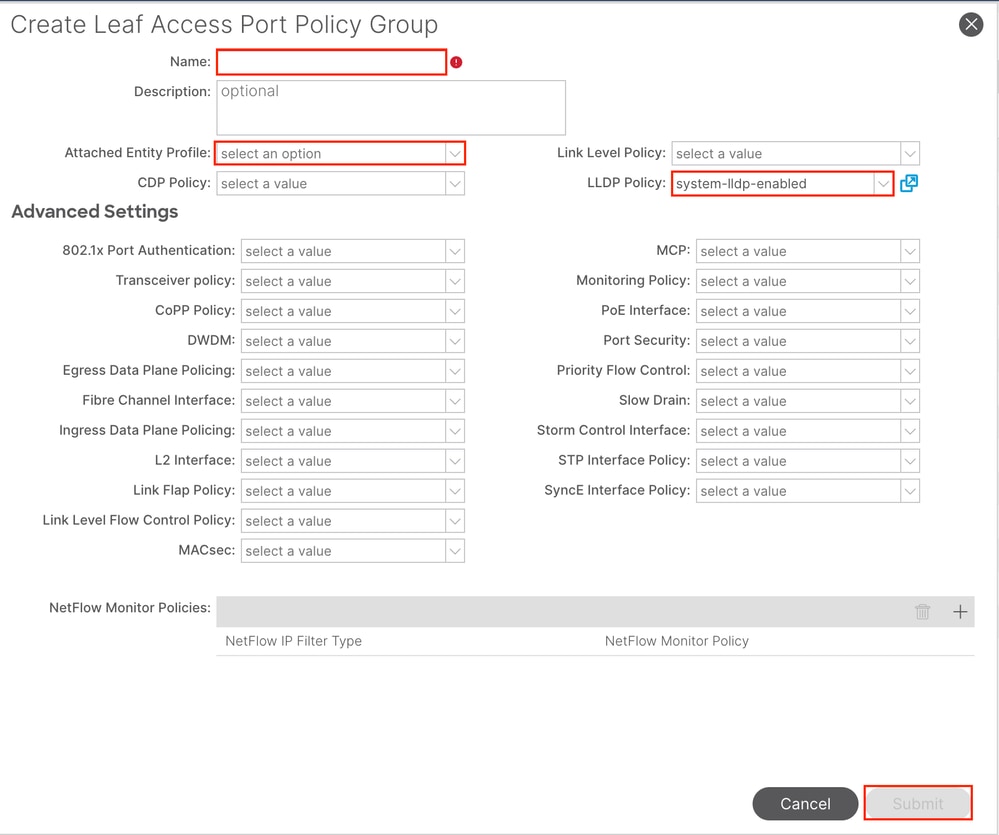

1.4. Leaf Access Port Policy-Gruppe erstellen

1.4. Leaf Access Port Policy-Gruppe erstellenNavigieren Sie zum Web-GUI-Pfad des APICFabric > Access Policies > Interfaces > Leaf Interfaces > Policy Groups > Leaf Access Port Policy Group.

Name: Der Name der Leaf Access Port Policy Group. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

Angehängtes Entitätsprofil: Wählen Sie das in Schritt 1.3 erstellte angehängte Entitätsprofil aus.

Link Layer Discovery Protocol (LLDP) Policy - Sie müssen Enable Policy (Richtlinie aktivieren) auswählen.

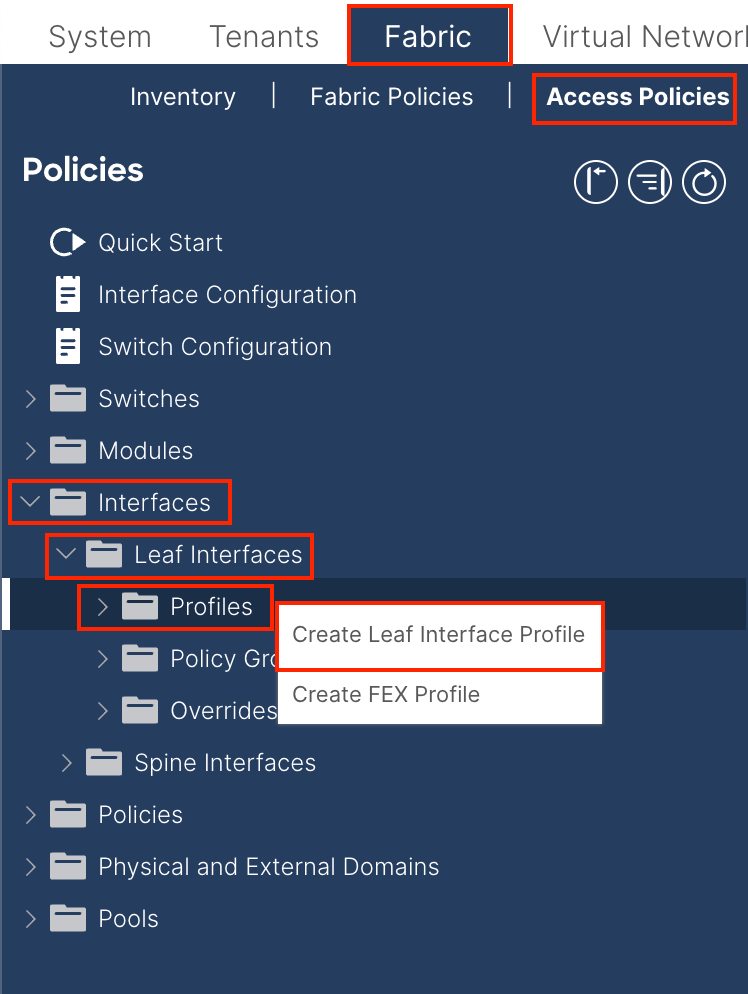

1.5. Leaf Access Port Policy-Gruppe erstellen

1.5. Leaf Access Port Policy-Gruppe erstellenNavigieren Sie zum Web-GUI-Pfad des APICFabric > Access Policies > Interfaces > Leaf Interfaces > Profiles.

Name: Der Name des Leaf Interface Profile. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

Schnittstellenauswahl - Erstellen Sie eine entsprechende Beziehung zwischen Schnittstellen und Schnittstellenrichtlinie.

Name - Der Name des Access Port Selectors. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

Schnittstellen-IDs - Die Schnittstellen-ID ist mit dem APIC verbunden. In der Dokumenttopologie lautet diese Schnittstellen-ID 1/47 oder 1/48.

Schnittstellen-Richtliniengruppe: Wählen Sie das in Schritt 1.4 erstellte angehängte Objektprofil aus.

Hinweis: In der Topologie dieses Dokuments sind die Schnittstellen zwischen den drei APICs und dem Leaf nicht identisch.

Da der APIC 3 nicht mit der Eth1/47-Schnittstelle verbunden ist, können die Schnittstellen-IDs 1/47-1/48 nicht erstellt werden.

Es müssen separate Schnittstellenprofile für Eth1/47 und Eth1/48 erstellt werden.

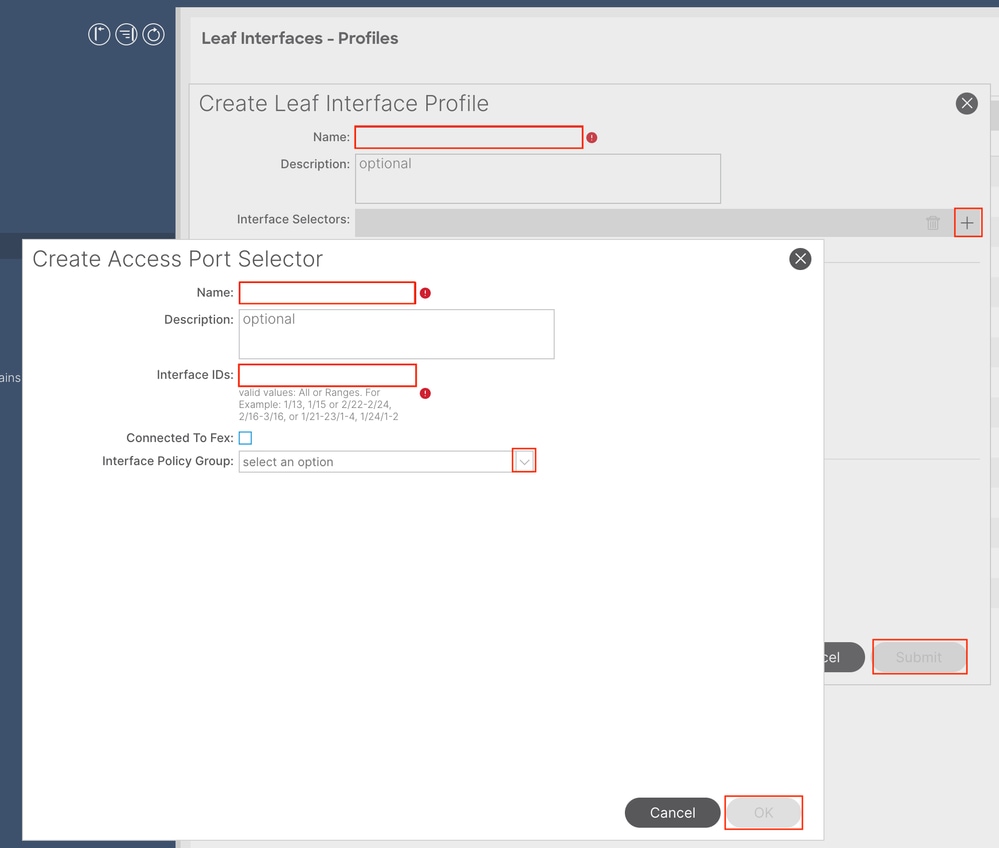

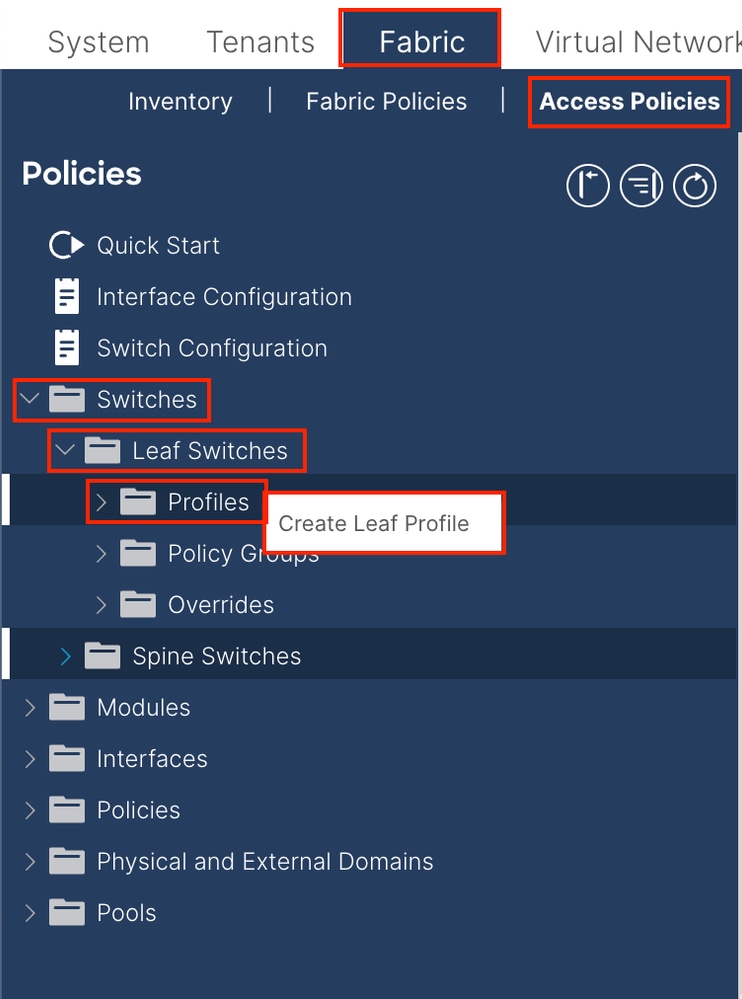

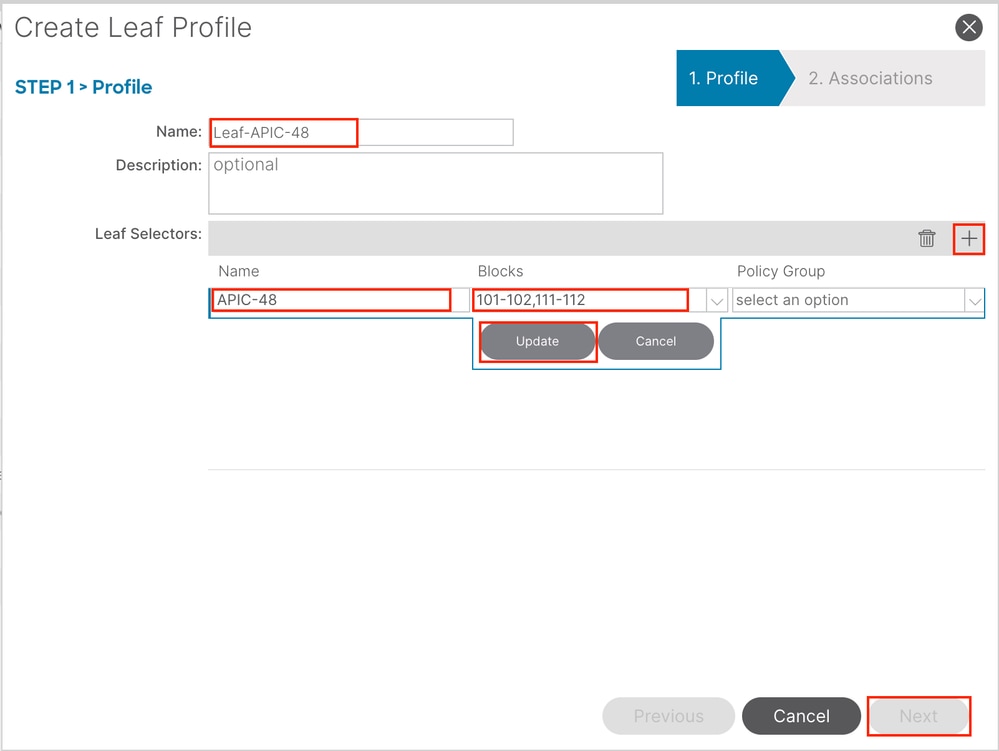

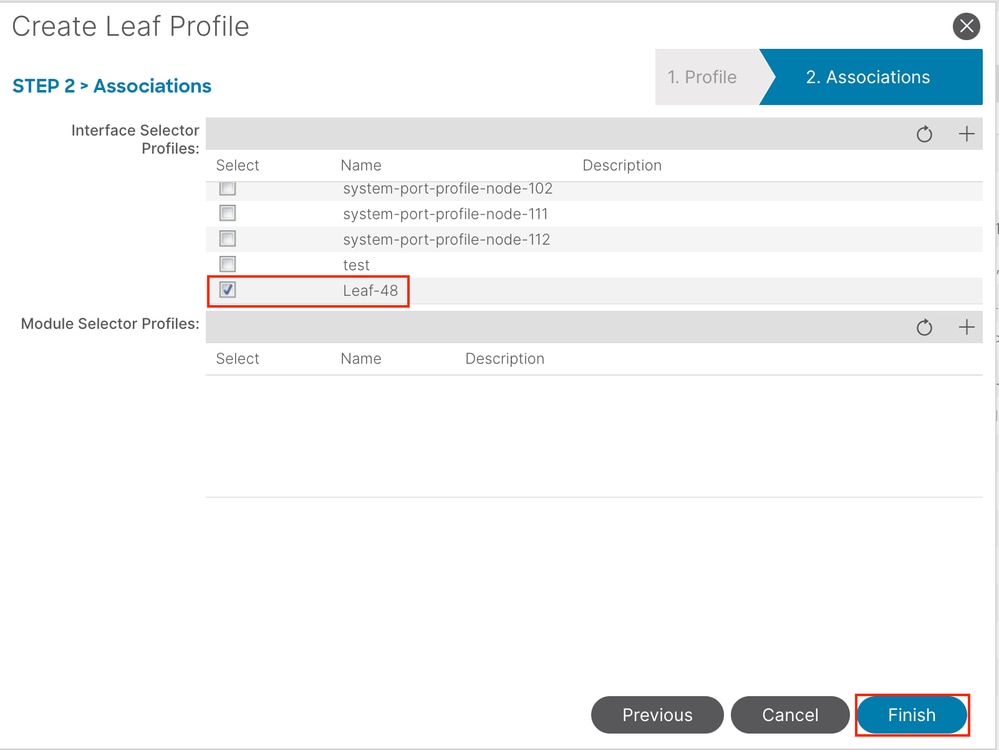

1.6. Schnittstellenprofil auf den Leaf anwenden

1.6. Schnittstellenprofil auf den Leaf anwendenNavigieren Sie zum Web-GUI-Pfad des APICFabric > Access Policies > Switches > Leaf Switches > Profiles.

Name: Der Name des Leaf-Profils. Dieser Name muss zwischen 1 und 64 alphanumerische Zeichen lang sein.

Leaf Selectors (Blattauswahl): Wählen Sie die Leaf-ID aus, an die die Schnittstellenkonfiguration weitergeleitet wird.

Name: Der Name der Leaf-Gruppe.

Blöcke - Wählen Sie die Switch-Knoten-ID aus.

Schnittstellenauswahlprofile: Wählen Sie das in Schritt 1.5 erstellte angehängte Entitätsprofil aus.

Hinweis: In diesem Beispiel müssen zwei Switch-Profile konfiguriert werden.

Zuerst wählen Sie Leaf 101-102, Leaf 111-112 und weisen das Schnittstellenprofil Eth1/48 zu.

Die zweite besteht darin, Leaf 111-112 auszuwählen und das Schnittstellenprofil Eth1/47 zuzuweisen.

Weitere Informationen zur Fehlerbehebung von Zugriffsrichtlinien finden Sie unter Fehlerbehebung bei ACI-Zugriffsrichtlinien.

2. Zuweisen der INB-Adresse zum Managed Tenant

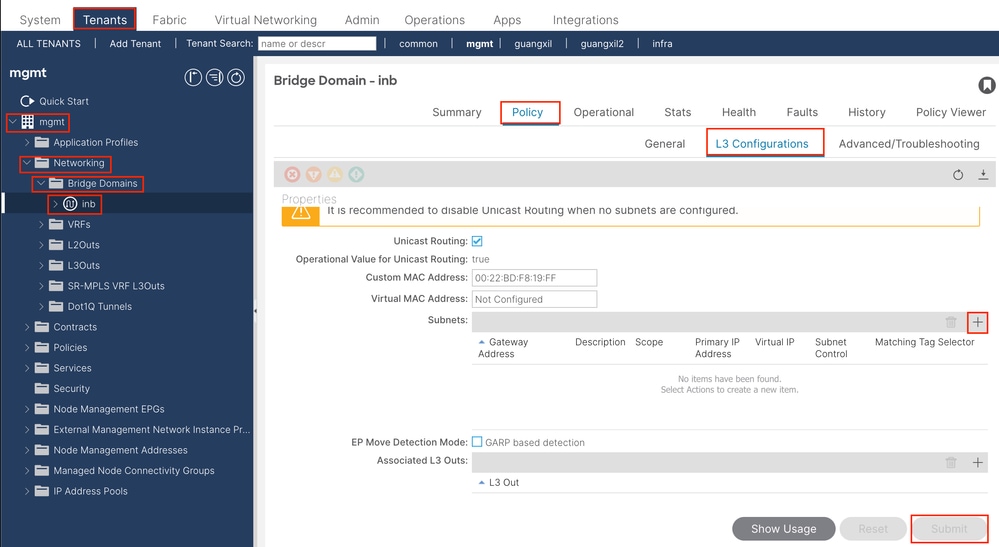

2. Zuweisen der INB-Adresse zum Managed Tenant2.1. INB-Subnetz für Bridge-Domäne (BD) erstellen

2.1. INB-Subnetz für Bridge-Domäne (BD) erstellenNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Networking > Bridge Domains > inb.

Hinweis: In diesem Dokument werden die Standard-BD und Standard-VRF verwendet.

Sie können auch eine neue VRF-Instanz und einen BD erstellen, um ähnliche Konfigurationen durchzuführen.

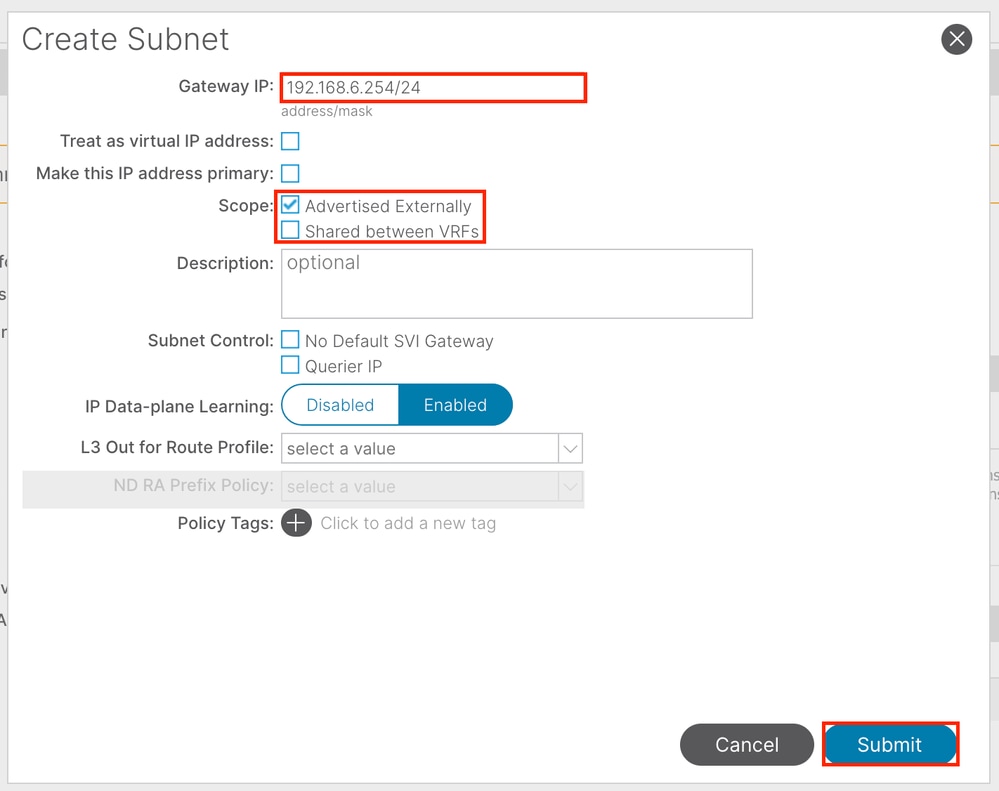

Gateway IP - The INB subnet gateway.

Scope - Choose according to the route leakage method you use. Here choose to use L3out, and then click Advertised Externally.

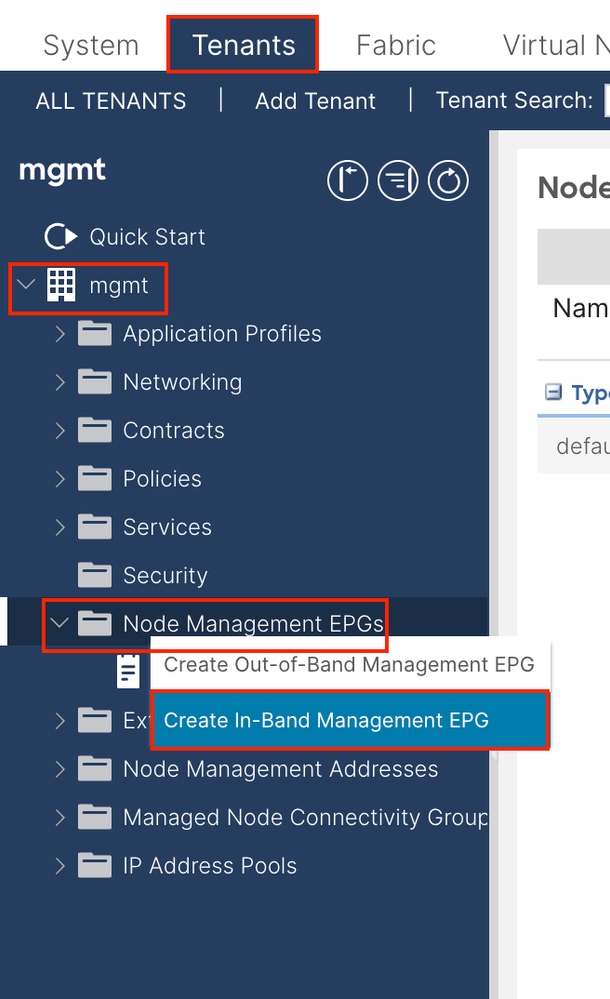

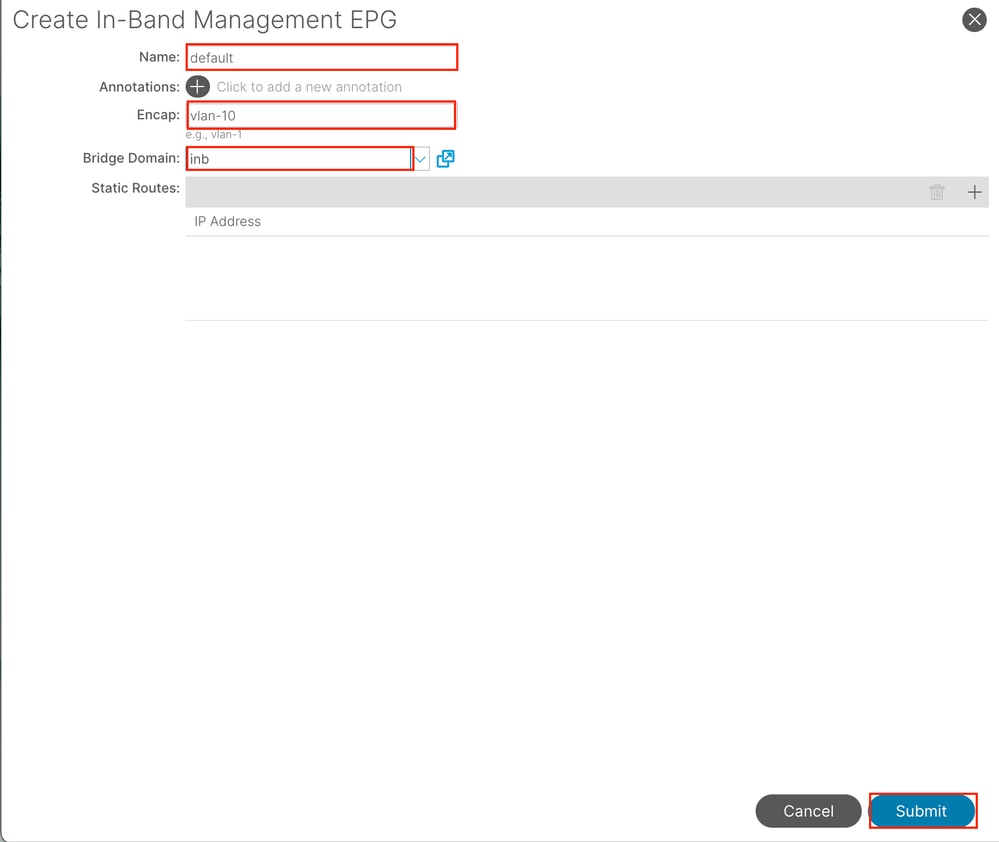

2.2. INB-EPG erstellen

2.2. INB-EPG erstellenNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Node Management EPGs.

Name - Der Name der INB-EPG.

Encap: Wählen Sie im VLAN-Pool das VLAN aus, das Sie in Schritt 1.1 erstellen.

Bridge-Domäne: Wählen Sie die in Schritt 2.1 erstellte BD aus.

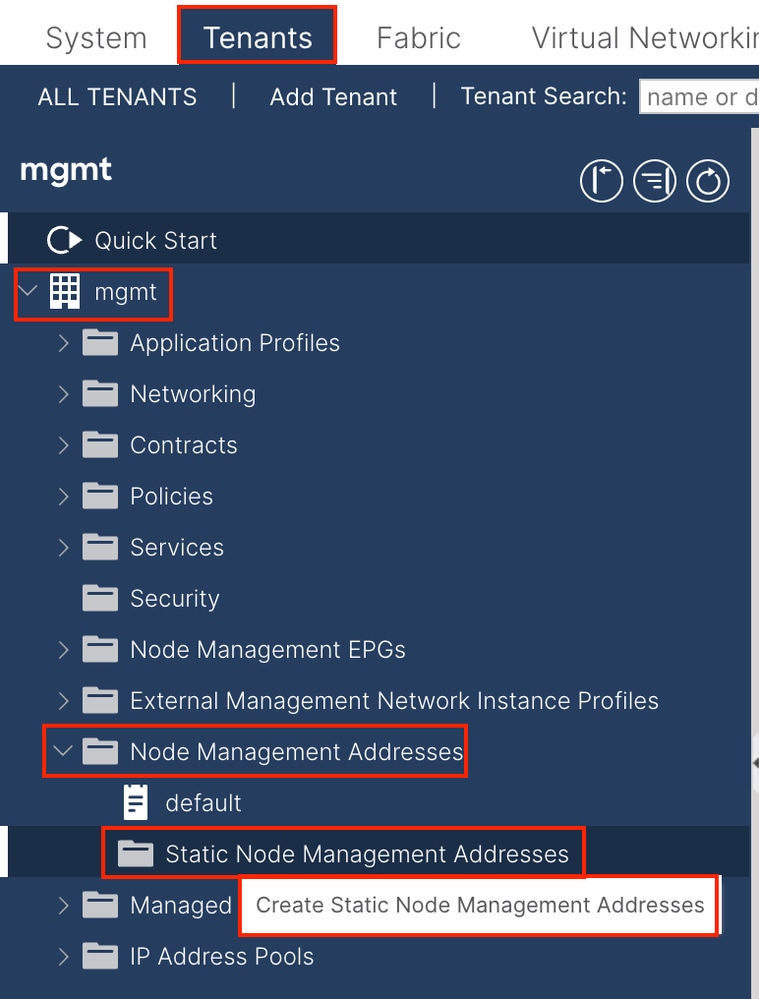

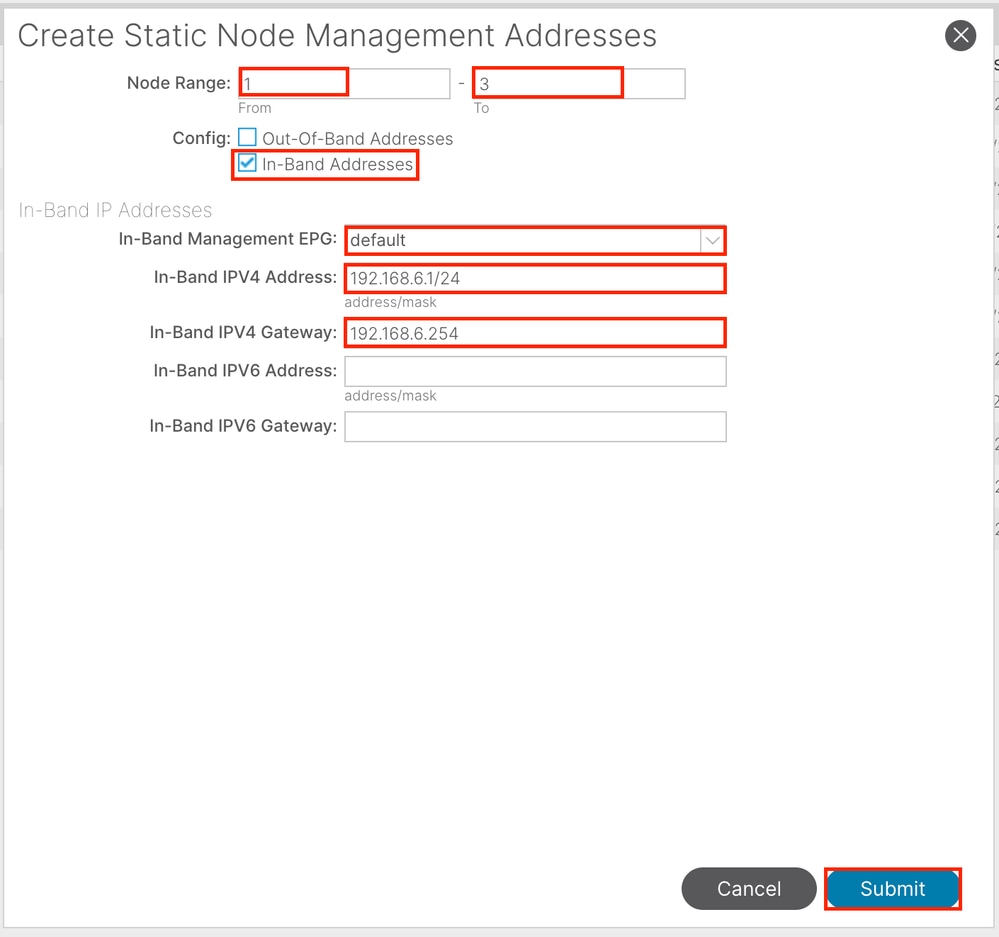

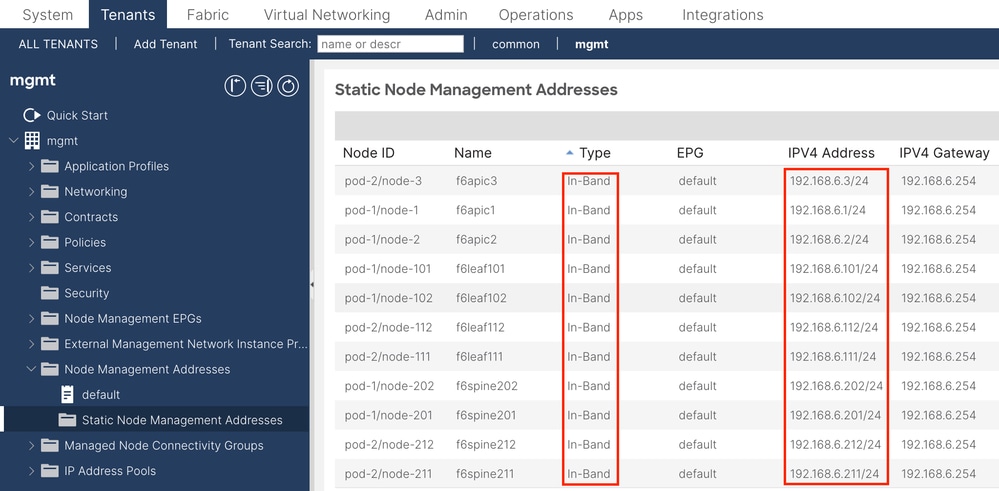

2.3. Zuweisen einer statischen INB-IP-Adresse zum Gerät

2.3. Zuweisen einer statischen INB-IP-Adresse zum GerätNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Node Management Addresses > Static Node Management Addresses.

Knotenbereich - Die Knoten-ID, die der INB-Adresse zugewiesen werden soll. Die zugewiesene INB-Adresse steigt sequenziell mit der Knoten-ID an.

Konfiguration - Wählen Sie die In-Band-Adressen aus.

In-Band-Management-EPG - Wählen Sie die in Schritt 2.2 erstellte EPG aus.

In-Band-IPV4-Adresse - Die erste zugewiesene INB-Adresse.

In-Band-IPV4-Gateway: Konfigurieren Sie es als die Adresse des in Schritt 2.1 hinzugefügten Subnetzes.

Hinweis: Nach Abschluss der Konfiguration in Schritt 2.3 können alle Leaf- und APIC-Module über INB kommunizieren.

3. Leck-INB-Adresse

3. Leck-INB-AdresseSie können das INB-Subnetz für andere Netzwerke über eine beliebige Route-Leckage-Methode freigeben. Die INB-EPG kann als eine spezielle EPG angesehen werden. Beim Konfigurieren von Routenverlusten gibt es keine Unterschiede zur normalen EPG.

In diesem Dokument wird L3out nur als Beispiel konfiguriert.

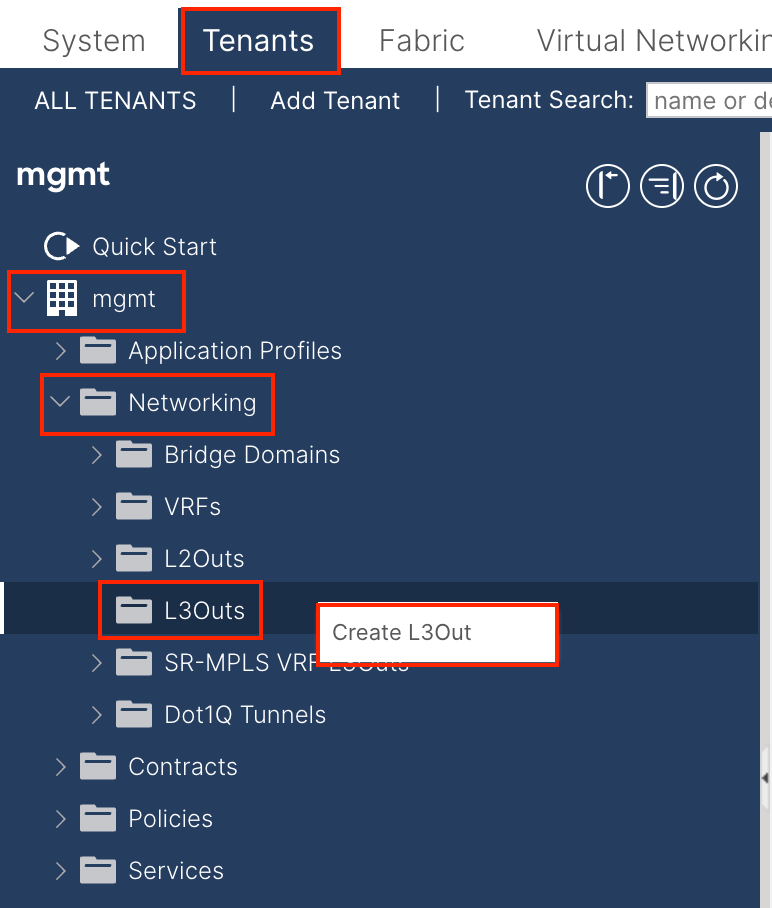

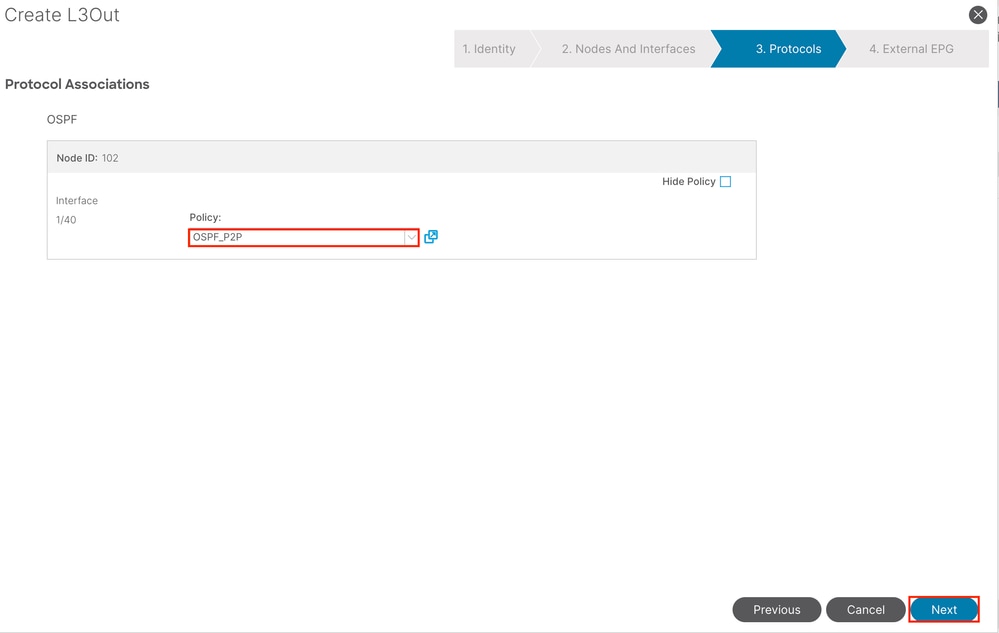

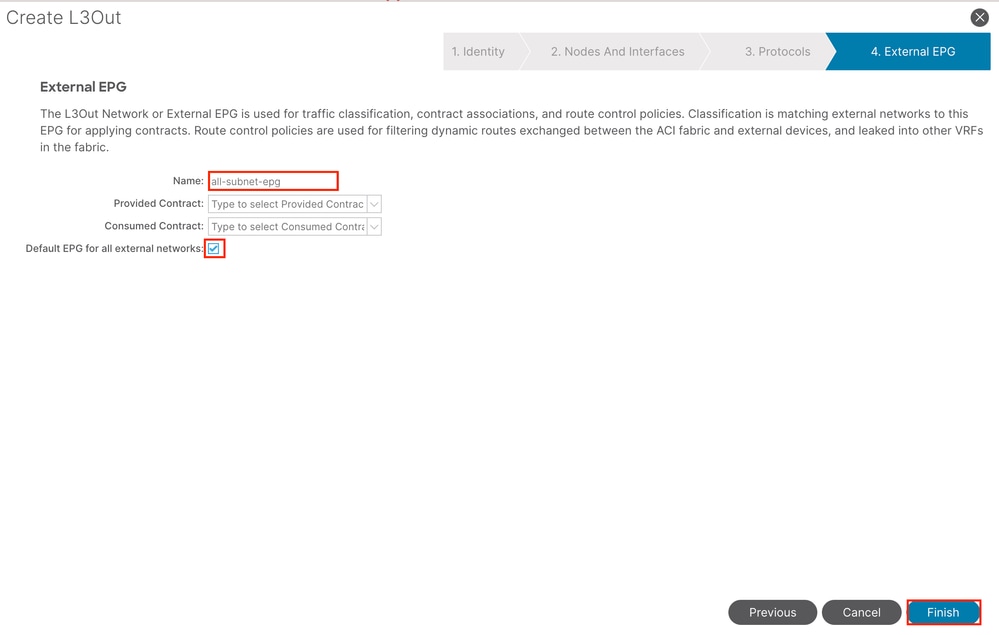

3.1. L3out im mgmt-Tenant erstellen

3.1. L3out im mgmt-Tenant erstellen

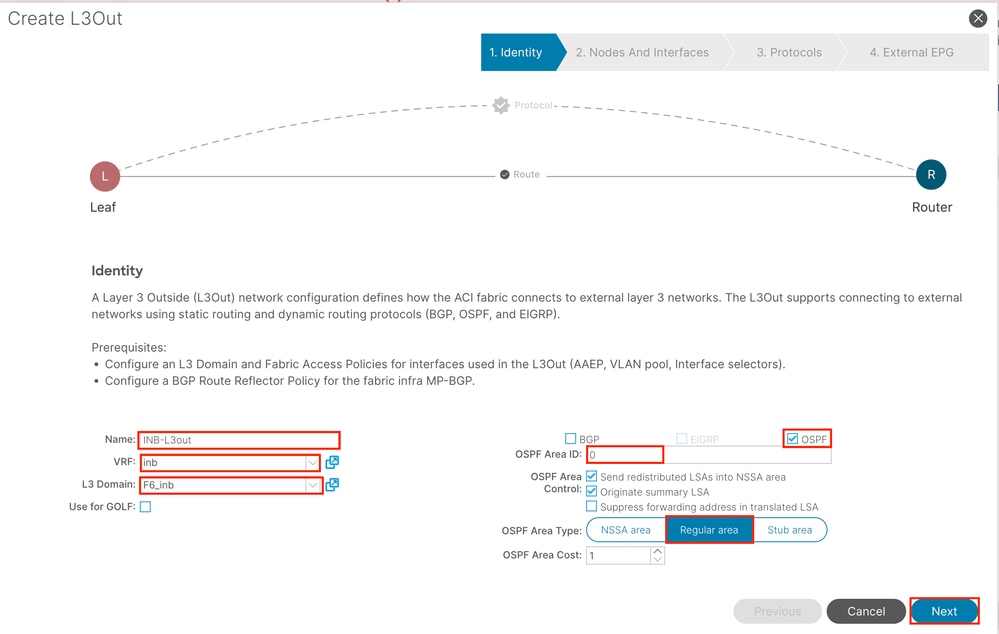

In diesem Beispiel wird eine physische Schnittstelle mit einem Router verwendet, auf dem das einfache OSPF-Protokoll (Open Shortest Path First) ausgeführt wird.

Hinweis: Weitere Informationen zu L3out finden Sie im Whitepaper L3out; ACI Fabric L3out.

Name - Der Name des INB L3out.

VRF - Wählen Sie die VRF-Instanz aus, in der sich die L3out-Route befindet. In diesem Dokument wird die einfachste Konfiguration verwendet, und die VRF-INB im mgmt-Tenant wird ausgewählt.

L3-Domäne - Erstellen und wählen Sie entsprechend der tatsächlichen Situation. Weitere Informationen zur L3-Domäne finden Sie im L3out-Whitepaper.

OSPF - In diesem Beispiel wird auf L3out das OSPF-Protokoll ausgeführt. Wählen Sie ein dynamisches Routing-Protokoll aus, oder verwenden Sie statisches Routing entsprechend der tatsächlichen Situation.

Konfigurieren Sie die Schnittstelle gemäß Ihrem Netzwerkplan.

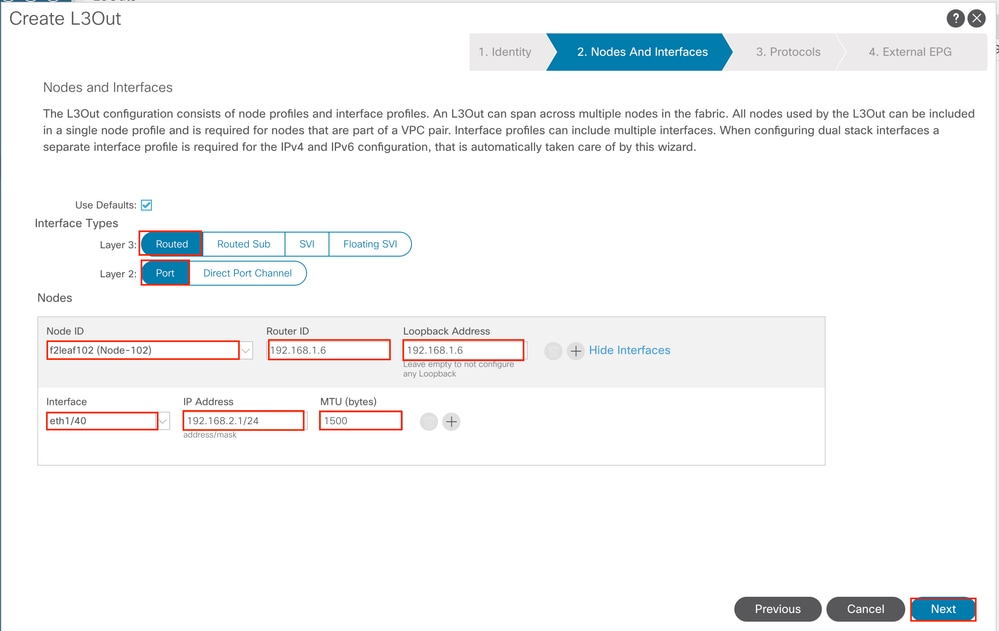

Für OSPF lautet der Standardnetzwerktyp "broadcast". In diesem Beispiel wird der Netzwerktyp in Punkt-zu-Punkt geändert.

In diesem Beispiel gibt es nur einen L3out und nur einen EPG, und die Option Default EPG für alle externen Netzwerke kann verwendet werden.

Hinweis: Wenn Sie mehrere L3out-EPGs in derselben VRF-Instanz haben, konfigurieren Sie diese Option sorgfältig. Weitere Informationen finden Sie im L3out-Whitepaper.

Nach der Konfiguration des Routers kann der OSPF-Nachbarstatus zu FULL geändert werden.

admin-Infra# show lldp neighbors Capability codes: (R) Router, (B) Bridge, (T) Telephone, (C) DOCSIS Cable Device (W) WLAN Access Point, (P) Repeater, (S) Station, (O) Other Device ID Local Intf Hold-time Capability Port ID f6leaf102.aci.pub Eth4/37 120 BR Eth1/40 admin-Infra# show run version 8.2(6) feature ospf interface loopback66 vrf member aci-inb ip address 192.168.1.7/32 ip router ospf aci-inb area 0.0.0.0 interface Ethernet4/37 vrf member aci-inb ip address 192.168.2.2/24 ip ospf network point-to-point ip router ospf aci-inb area 0.0.0.0 no shutdown vrf context aci-inb address-family ipv4 unicast router ospf aci-inb vrf aci-inb router-id 192.168.1.7 admin-Infra# show ip ospf neighbors vrf aci-inb OSPF Process ID aci-inb VRF aci-inb Total number of neighbors: 1 Neighbor ID Pri State Up Time Address Interface 192.168.1.6 1 FULL/ - 00:04:01 192.168.2.1 Eth4/37 admin-Infra# f6leaf102# show ip int bri vrf mgmt:inb IP Interface Status for VRF "mgmt:inb"(27) Interface Address Interface Status eth1/40 192.168.2.1/24 protocol-up/link-up/admin-up vlan7 192.168.6.254/24 protocol-up/link-up/admin-up lo37 192.168.1.6/32 protocol-up/link-up/admin-up f6leaf102# show ip ospf neighbors vrf mgmt:inb OSPF Process ID default VRF mgmt:inb Total number of neighbors: 1 Neighbor ID Pri State Up Time Address Interface 192.168.1.7 1 FULL/ - 00:05:08 192.168.2.2 Eth1/40 f6leaf102# Informationen zur Fehlerbehebung in L3out finden Sie unter Troubleshoot ACI External Forwarding.

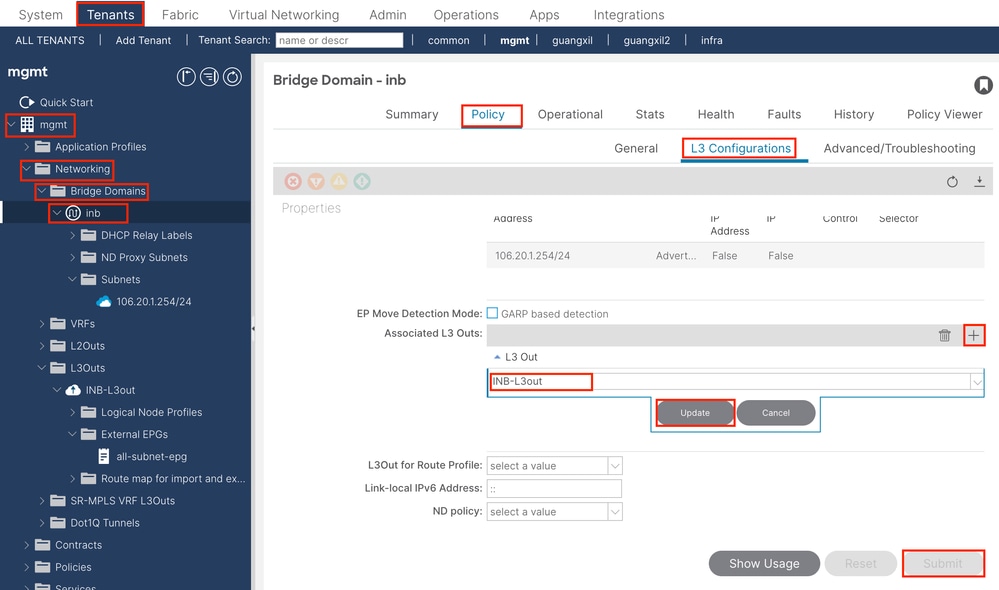

3.2. Zugeordneter BD zu L3out

3.2. Zugeordneter BD zu L3outNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Networking > Bridge Domains > inb.

Zugehörige L3outs - Wählen Sie den Namen des in Schritt 3.1 erstellten mgmt L3out aus.

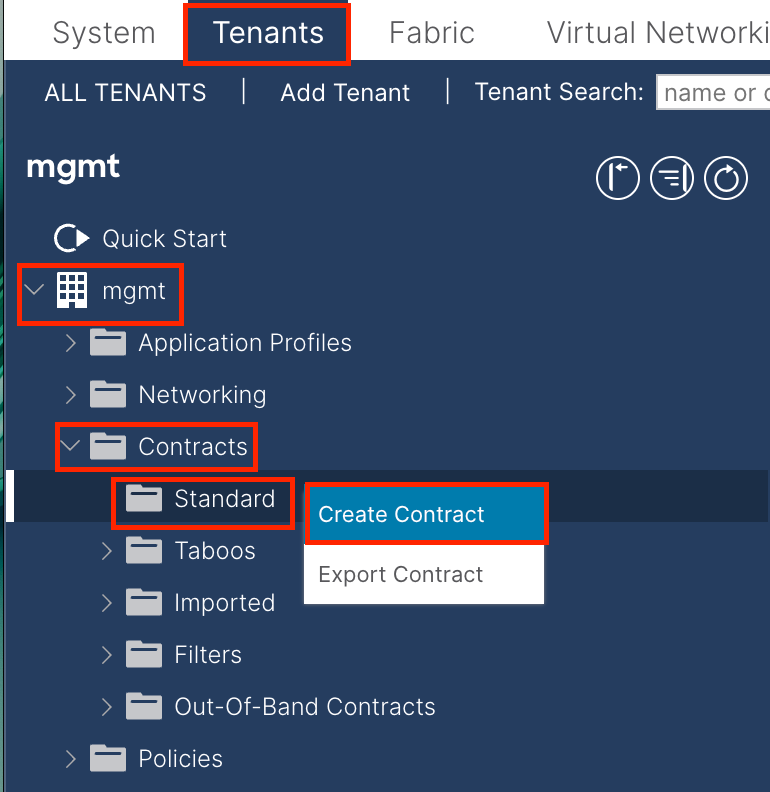

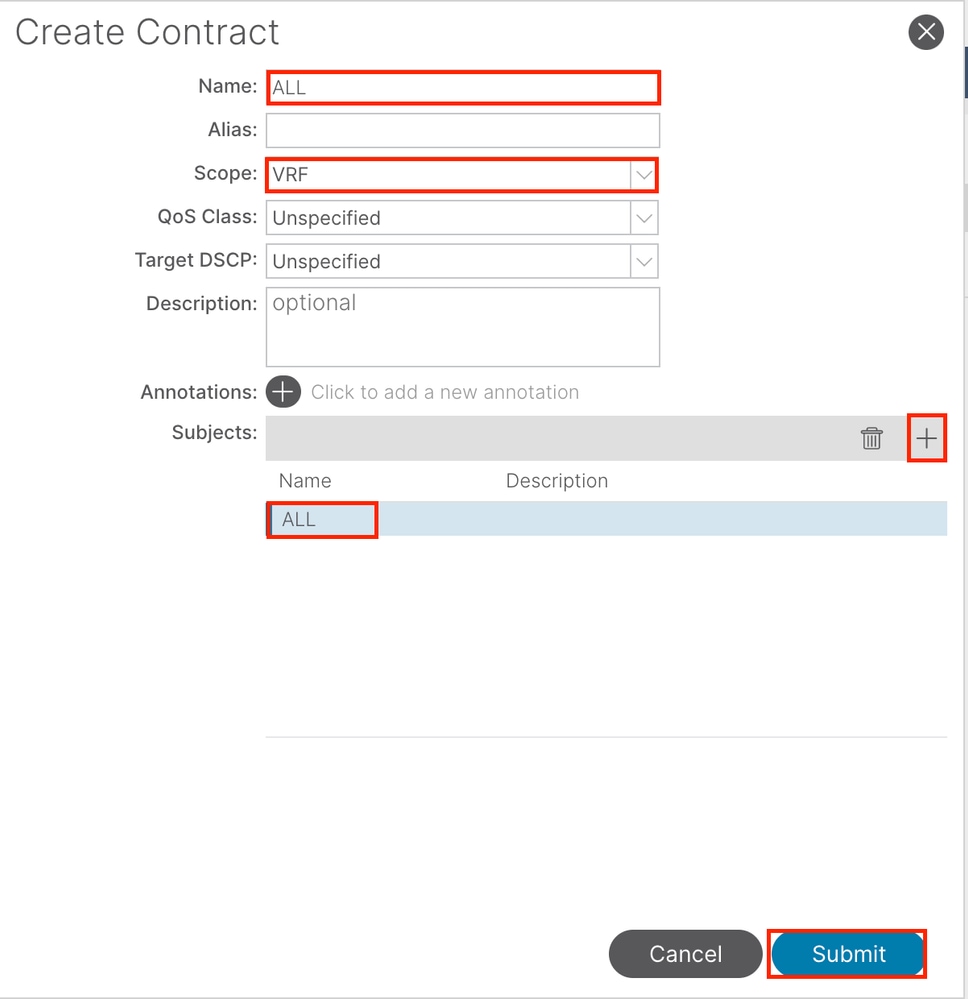

3.3. Verträge erstellen

3.3. Verträge erstellenNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Contracts > Standard.

In diesem Beispiel lässt der Vertrag den gesamten Datenverkehr zu. Weitere Informationen zum Vertrag finden Sie im Cisco ACI Contract Guide Whitepaper.

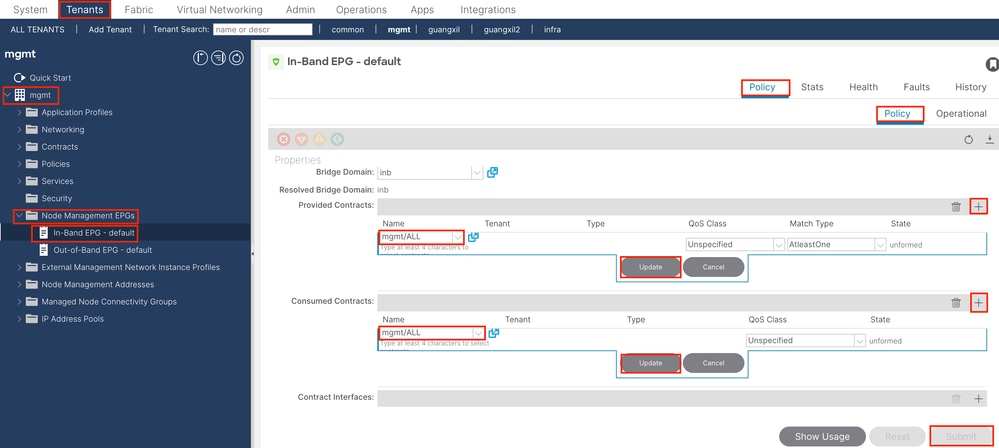

3.4. Vertrag auf INB EPG anwenden

3.4. Vertrag auf INB EPG anwendenNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Node Management EPGs > In-Band EPG - default.

Bereitgestellte Verträge: Wählen Sie den in Schritt 3.3 erstellten Vertrag aus.

Verbrauchte Verträge: Wählen Sie den in Schritt 3.3 erstellten Vertrag.

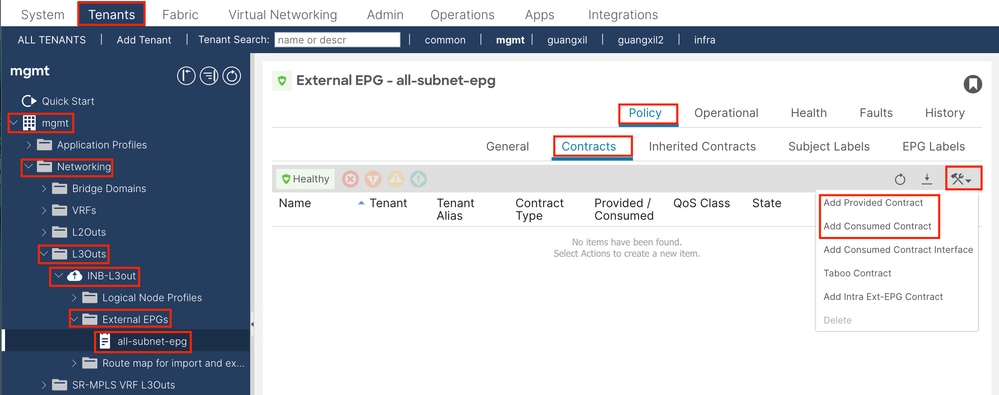

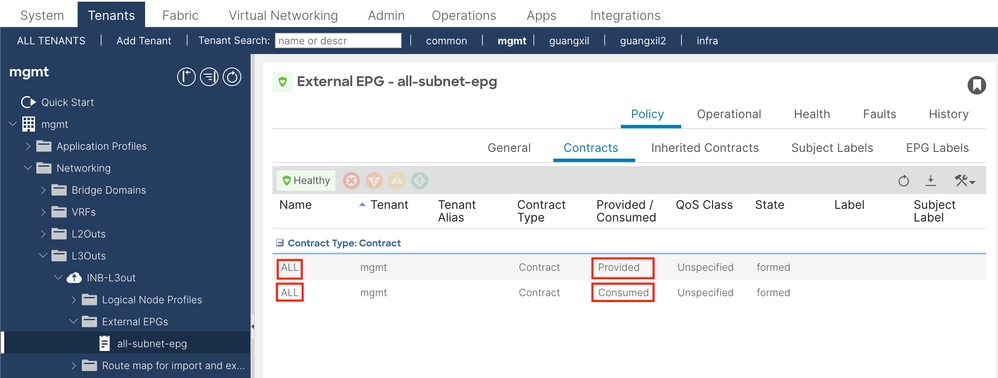

3.5. Vertrag auf L3out-EPG anwenden

3.5. Vertrag auf L3out-EPG anwendenNavigieren Sie zum Web-GUI-Pfad des APICTenants > mgmt > Networking > L3Outs > INB-L3out > External EPGs > all-subnet-epg.

Bereitgestellte Verträge hinzufügen: Der in Schritt 3.3 erstellte Vertrag.

Verbrauchte Verträge hinzufügen: Der in Schritt 3.3 erstellte Vertrag.

Nach der Anwendung können Sie den Vertrag unter Bereitgestellt und Verbraucht einsehen.

Überprüfung

ÜberprüfungSie können die INB-Route im externen Router sehen.

admin-Infra# show ip route vrf aci-inb IP Route Table for VRF "aci-inb" '*' denotes best ucast next-hop '**' denotes best mcast next-hop '[x/y]' denotes [preference/metric] '%<string>' in via output denotes VRF <string> 192.168.1.6/32, ubest/mbest: 1/0 *via 192.168.2.1, Eth4/37, [110/5], 00:37:40, ospf-aci-inb, intra 192.168.1.7/32, ubest/mbest: 2/0, attached *via 192.168.1.7, Lo66, [0/0], 00:04:06, local *via 192.168.1.7, Lo66, [0/0], 00:04:06, direct 192.168.2.0/24, ubest/mbest: 1/0, attached *via 192.168.2.2, Eth4/37, [0/0], 00:37:51, direct 192.168.2.2/32, ubest/mbest: 1/0, attached *via 192.168.2.2, Eth4/37, [0/0], 00:37:51, local 192.168.6.0/24, ubest/mbest: 1/0 *via 192.168.2.1, Eth4/37, [110/20], 00:24:38, ospf-aci-inb, type-2 admin-Infra# admin-Infra# ping 192.168.6.1 vrf aci-inb PING 192.168.6.1 (192.168.6.1): 56 data bytes 64 bytes from 192.168.6.1: icmp_seq=0 ttl=62 time=0.608 ms 64 bytes from 192.168.6.1: icmp_seq=1 ttl=62 time=0.55 ms 64 bytes from 192.168.6.1: icmp_seq=2 ttl=62 time=0.452 ms 64 bytes from 192.168.6.1: icmp_seq=3 ttl=62 time=0.495 ms 64 bytes from 192.168.6.1: icmp_seq=4 ttl=62 time=0.468 ms --- 192.168.6.1 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.452/0.514/0.608 ms admin-Infra# ping 192.168.6.3 vrf aci-inb PING 192.168.6.3 (192.168.6.3): 56 data bytes 64 bytes from 192.168.6.3: icmp_seq=0 ttl=61 time=0.731 ms 64 bytes from 192.168.6.3: icmp_seq=1 ttl=61 time=0.5 ms 64 bytes from 192.168.6.3: icmp_seq=2 ttl=61 time=0.489 ms 64 bytes from 192.168.6.3: icmp_seq=3 ttl=61 time=0.508 ms 64 bytes from 192.168.6.3: icmp_seq=4 ttl=61 time=0.485 ms --- 192.168.6.3 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.485/0.542/0.731 ms admin-Infra# ping 192.168.6.201 vrf aci-inb PING 192.168.6.201 (192.168.6.201): 56 data bytes 64 bytes from 192.168.6.201: icmp_seq=0 ttl=63 time=0.765 ms 64 bytes from 192.168.6.201: icmp_seq=1 ttl=63 time=0.507 ms 64 bytes from 192.168.6.201: icmp_seq=2 ttl=63 time=0.458 ms 64 bytes from 192.168.6.201: icmp_seq=3 ttl=63 time=0.457 ms 64 bytes from 192.168.6.201: icmp_seq=4 ttl=63 time=0.469 ms --- 192.168.6.201 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.457/0.531/0.765 ms admin-Infra# ping 192.168.6.211 vrf aci-inb PING 192.168.6.211 (192.168.6.211): 56 data bytes 64 bytes from 192.168.6.211: icmp_seq=0 ttl=63 time=0.814 ms 64 bytes from 192.168.6.211: icmp_seq=1 ttl=63 time=0.525 ms 64 bytes from 192.168.6.211: icmp_seq=2 ttl=63 time=0.533 ms 64 bytes from 192.168.6.211: icmp_seq=3 ttl=63 time=0.502 ms 64 bytes from 192.168.6.211: icmp_seq=4 ttl=63 time=0.492 ms --- 192.168.6.211 ping statistics --- 5 packets transmitted, 5 packets received, 0.00% packet loss round-trip min/avg/max = 0.492/0.573/0.814 ms admin-Infra#

Hinweis: Wenn die ACI-Version veraltet war, reagieren die Spine-Knoten nicht auf Ping-Signale im In-Band, da sie Loopback-Schnittstellen für Verbindungen verwenden, die nicht auf das Address Resolution Protocol (ARP) reagieren.

Wenn das In-Band-Management eingerichtet ist, bevorzugt der Cisco APIC stets den In-Band-Verkehr, der vom Cisco APIC stammt (wie TACACS).

Auf OOB kann weiterhin für Hosts zugegriffen werden, die Anforderungen speziell an die OOB-Adresse senden.

Fehlerbehebung

FehlerbehebungZuerst müssen Sie überprüfen, ob Fehler in INB vorliegen.

Auf Switch:

f6leaf102# show vrf mgmt:inb VRF-Name VRF-ID State Reason mgmt:inb 27 Up -- f6leaf102# f6leaf102# show ip int bri vrf mgmt:inb IP Interface Status for VRF "mgmt:inb"(27) Interface Address Interface Status eth1/40 192.168.2.1/24 protocol-up/link-up/admin-up vlan7 192.168.6.254/24 protocol-up/link-up/admin-up lo37 192.168.1.6/32 protocol-up/link-up/admin-up f6leaf102# f6leaf102# show ip route vrf mgmt:inb IP Route Table for VRF "mgmt:inb" '*' denotes best ucast next-hop '**' denotes best mcast next-hop '[x/y]' denotes [preference/metric] '%<string>' in via output denotes VRF <string> 192.168.1.6/32, ubest/mbest: 2/0, attached, direct *via 192.168.1.6, lo37, [0/0], 02:12:38, local, local *via 192.168.1.6, lo37, [0/0], 02:12:38, direct 192.168.1.7/32, ubest/mbest: 1/0 *via 192.168.2.2, eth1/40, [110/5], 00:03:09, ospf-default, intra 192.168.2.0/24, ubest/mbest: 1/0, attached, direct *via 192.168.2.1, eth1/40, [0/0], 00:37:13, direct 192.168.2.1/32, ubest/mbest: 1/0, attached *via 192.168.2.1, eth1/40, [0/0], 00:37:13, local, local 192.168.6.0/24, ubest/mbest: 1/0, attached, direct, pervasive *via 192.168.224.64%overlay-1, [1/0], 00:24:06, static 192.168.6.102/32, ubest/mbest: 1/0, attached *via 192.168.6.102, vlan7, [0/0], 00:21:38, local, local 192.168.6.254/32, ubest/mbest: 1/0, attached, pervasive *via 192.168.6.254, vlan7, [0/0], 00:21:38, local, local f6leaf102# Im APIC:

f6apic1# ifconfig bond0.10: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1496 inet 192.168.6.1 netmask 255.255.255.0 broadcast 192.168.6.255 inet6 fe80::2ef8:9bff:fee8:8a10 prefixlen 64 scopeid 0x20<link> ether 2c:f8:9b:e8:8a:10 txqueuelen 1000 (Ethernet) RX packets 37 bytes 1892 (1.8 KiB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 889 bytes 57990 (56.6 KiB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0 f6apic1# show inband-mgmt Table1 : INB-Mgmt Node Details Type Node ID IP Address Gateway Inband EPG Oper State ------------ ---------- -------------------- -------------------- -------------------- -------------------- f6apic1 1 192.168.6.1/24 192.168.6.254 default up f6apic2 2 192.168.6.2/24 192.168.6.254 default up f6apic3 3 192.168.6.3/24 192.168.6.254 default up f6leaf101 101 192.168.6.101/24 192.168.6.254 default up f6leaf102 102 192.168.6.102/24 192.168.6.254 default up f6leaf111 111 192.168.6.111/24 192.168.6.254 default up f6leaf112 112 192.168.6.112/24 192.168.6.254 default up f6spine201 201 192.168.6.201/24 192.168.6.254 default up f6spine202 202 192.168.6.202/24 192.168.6.254 default up f6spine211 211 192.168.6.211/24 192.168.6.254 default up f6spine212 212 192.168.6.212/24 192.168.6.254 default up Table2 : InB-Mgmt EPG Details Name Qos Tag Nodes Vlan Oper State --------------- --------------- --------------- ---------- ---------- ---------- default unspecified 32778 1 vlan-10 up default unspecified 32778 2 vlan-10 up default unspecified 32778 3 vlan-10 up default unspecified 32778 101 vlan-10 up default unspecified 32778 102 vlan-10 up default unspecified 32778 111 vlan-10 up default unspecified 32778 112 vlan-10 up default unspecified 32778 201 vlan-10 up default unspecified 32778 202 vlan-10 up default unspecified 32778 211 vlan-10 up default unspecified 32778 212 vlan-10 up Table3 : INB-Mgmt EPG Contract Details INBAND-MGMT-EPG Contracts App Epg L3 External Epg Oper State --------------- --------------- ------------------------- ------------------------- ---------- default(P) ALL default all-subnet-epg up default(C) ALL default all-subnet-epg up f6apic1# f6apic1# bash admin@f6apic1:~> ip route show default via 192.168.6.254 dev bond0.10 metric 32 192.168.6.0/24 dev bond0.10 proto kernel scope link src 192.168.6.1 192.168.6.254 dev bond0.10 scope link src 192.168.6.1 admin@f6apic1:~> route -n Kernel IP routing table 0.0.0.0 192.168.6.254 0.0.0.0 UG 32 0 0 bond0.10 192.168.6.0 0.0.0.0 255.255.255.0 U 0 0 0 bond0.10 192.168.6.254 0.0.0.0 255.255.255.255 UH 0 0 0 bond0.10 admin@f6apic1:~>

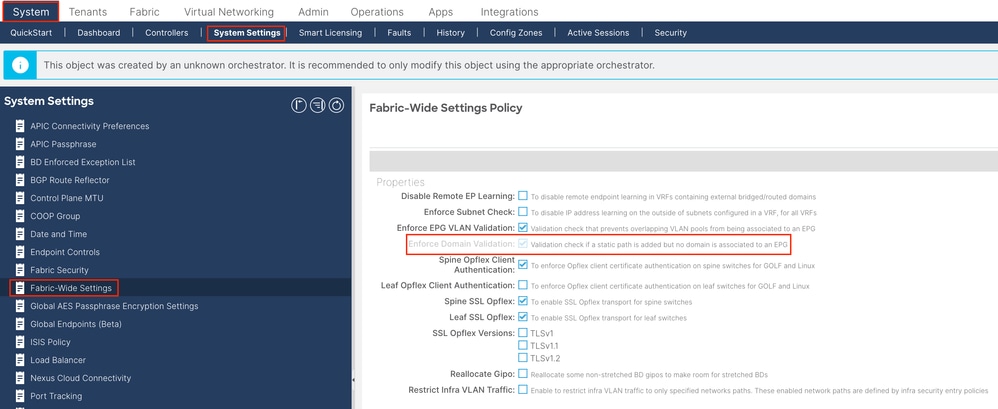

Hinweis: Diese Funktion zur Domänenvalidierung erzwingen überprüft die VLAN-/Domänen- und Schnittstellenkonfiguration, die von der EPG verwendet wird. Wenn sie nicht aktiviert ist, ignoriert Leaf die Domänenüberprüfung beim Übertragen der Konfiguration.

Sobald diese Funktion aktiviert ist, kann sie nicht mehr deaktiviert werden. Es wird empfohlen, diese Option zu aktivieren, um eine unvollständige Konfiguration zu vermeiden.

Zugehörige Informationen

Zugehörige Informationen- Cisco ACI In-Band-Managementkonfiguration für den Export von Telemetriedaten zum Hardwarefluss

- Fehlerbehebung: ACI External Forwarding

- Fehlerbehebung bei ACI L3Out - Subnetz 0.0.0.0/0 und System PcTag 15

- Fehlerbehebung: Unerwartete Route Leaking in ACI

- Fehlerbehebung bei ACI-Zugriffsrichtlinien

- ACI Fabric L3Out - Whitepaper

- Cisco ACI-Vertragsleitfaden - Whitepaper

- Technischer Support und Downloads von Cisco

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

08-May-2024 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback