Einleitung

In diesem Dokument wird beschrieben, wie die externe Authentifizierung im Cisco DNA Center mithilfe des Netzwerkrichtlinienservers (Network Policy Server, NPS) in Windows Server als RADIUS konfiguriert wird.

Voraussetzungen

Anforderungen

Grundlegendes Wissen zu:

- Cisco DNA Center - Benutzer und Rollen

- Windows Server-Netzwerkrichtlinienserver, RADIUS und Active Directory

Verwendete Komponenten

- Cisco DNA Center 2.3.5.x

- Microsoft Windows Server Version 2019 als Domänencontroller, DNS-Server, NPS und Active Directory

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hinweis: Das Cisco Technical Assistance Center (TAC) bietet keinen technischen Support für Microsoft Windows Server. Wenn Probleme mit der Microsoft Windows Server-Konfiguration auftreten, wenden Sie sich an den Microsoft-Support, um technische Unterstützung zu erhalten.

Konfigurieren

Richtlinie für Administratorrolle

- Klicken Sie in das Windows-Startmenü, und suchen Sie nach NPS. Wählen Sie dann Netzwerkrichtlinienserver aus:

Windows-Startmenü

Windows-Startmenü

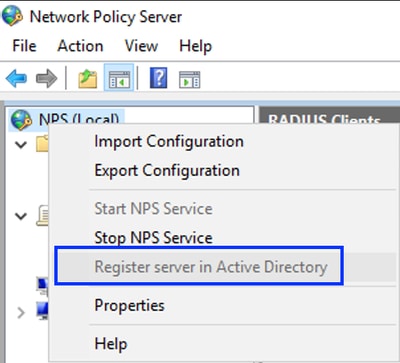

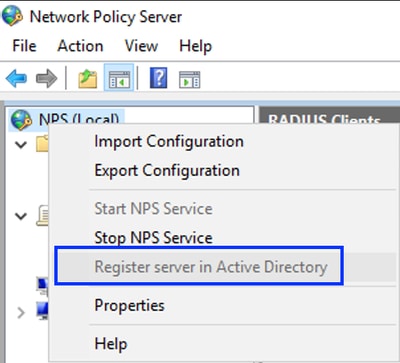

- Klicken Sie im Navigationsbereich auf der linken Seite mit der rechten Maustaste auf die Option NPS (Lokal), und wählen Sie Server in Active Directory registrieren aus:

Windows-Netzwerkrichtliniendienst

Windows-Netzwerkrichtliniendienst

- Klicken Sie zweimal auf OK.

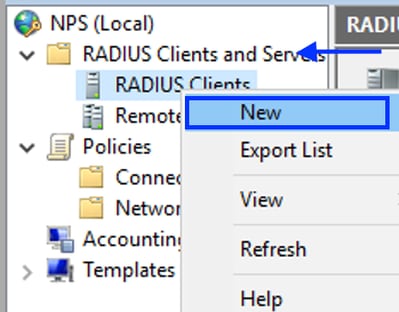

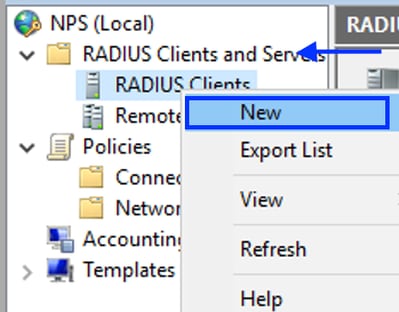

- Erweitern Sie RADIUS Clients and Servers, klicken Sie mit der rechten Maustaste auf RADIUS Clients, und wählen Sie Neu:

RADIUS-Client hinzufügen

RADIUS-Client hinzufügen

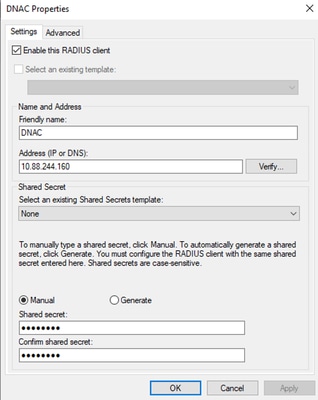

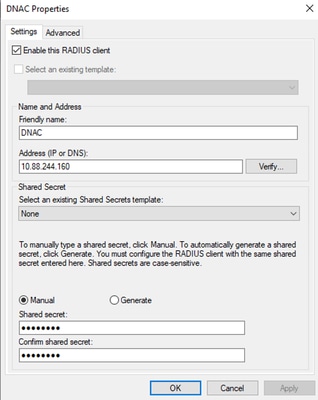

- Geben Sie den Anzeigenamen, die IP-Adresse für das Management von Cisco DNA Center und einen gemeinsamen geheimen Schlüssel ein (dieser kann später verwendet werden):

RADIUS-Client-Konfiguration

RADIUS-Client-Konfiguration

- Klicken Sie auf OK, um sie zu speichern.

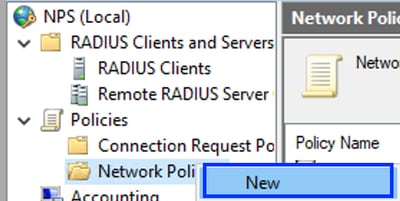

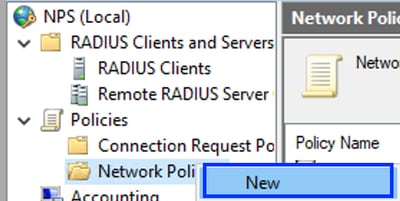

- Erweitern Sie Richtlinien, klicken Sie mit der rechten Maustaste auf Netzwerkrichtlinien, und wählen Sie Neu aus:

Neue Netzwerkrichtlinie hinzufügen

Neue Netzwerkrichtlinie hinzufügen

- Geben Sie einen Richtliniennamen für die Regel ein, und klicken Sie auf Weiter:

Richtlinienname

Richtlinienname

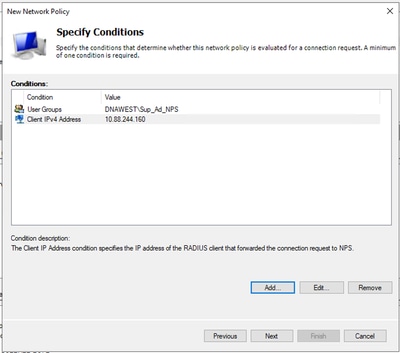

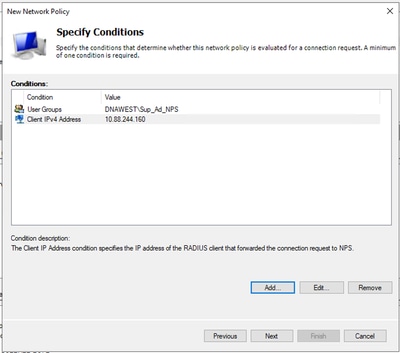

- Um eine bestimmte Domänengruppe zuzulassen, fügen Sie diese beiden Bedingungen hinzu, und klicken Sie auf Weiter:

- Benutzergruppe - Fügen Sie Ihre Domänengruppe hinzu, die im Cisco DNA Center eine Administratorrolle übernehmen kann (für dieses Beispiel wird die Gruppe Sup_Ad_NPS verwendet).

- ClientIPv4Address - Fügen Sie Ihre Cisco DNA Center Management IP-Adresse hinzu.

Richtlinienbedingungen

Richtlinienbedingungen

- Wählen Sie Zugriff gewährt aus, und klicken Sie auf Weiter:

Zugriff gewährt verwenden

Zugriff gewährt verwenden

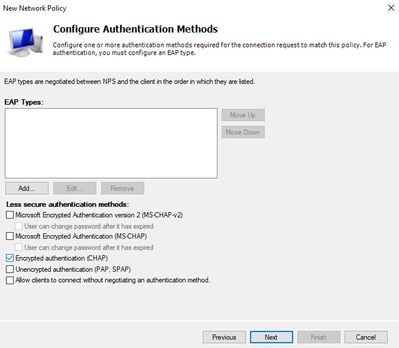

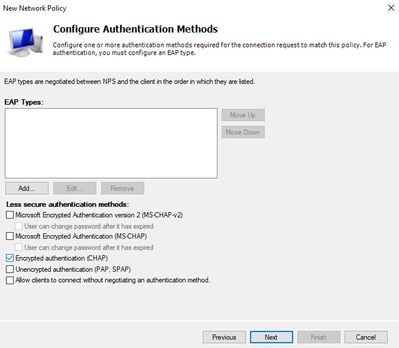

- Wählen Sie nur unverschlüsselte Authentifizierung (PAP, SPAP) aus:

Unverschlüsselte Authentifizierung auswählen

Unverschlüsselte Authentifizierung auswählen

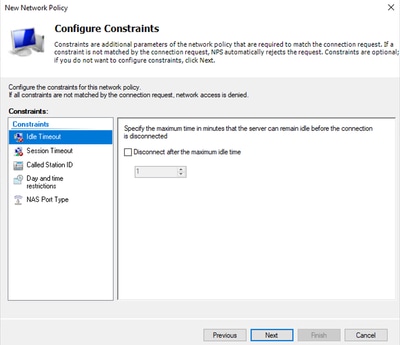

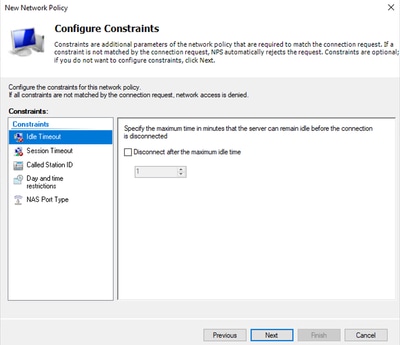

- Wählen Sie Weiter aus, da Standardwerte verwendet werden:

Constraint-Fenster konfigurieren

Constraint-Fenster konfigurieren

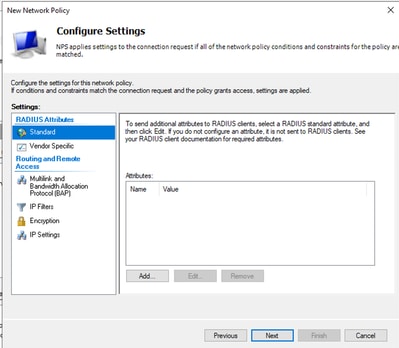

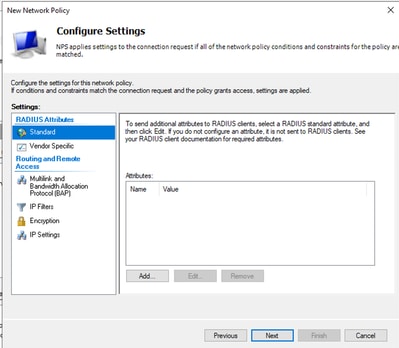

- Standardattribute entfernen:

Zu verwendende Attribute definieren

Zu verwendende Attribute definieren

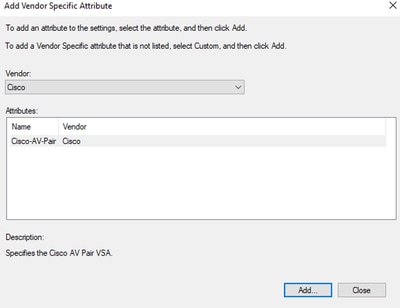

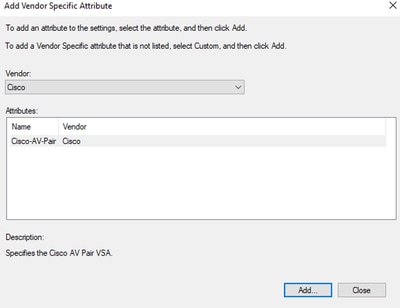

- Wählen Sie für RADIUS-Attribute "Herstellerspezifisch" aus, klicken Sie auf Hinzufügen, wählen Sie Cisco als Anbieter aus, und klicken Sie auf Hinzufügen:

Cisco AV-Pair hinzufügen

Cisco AV-Pair hinzufügen

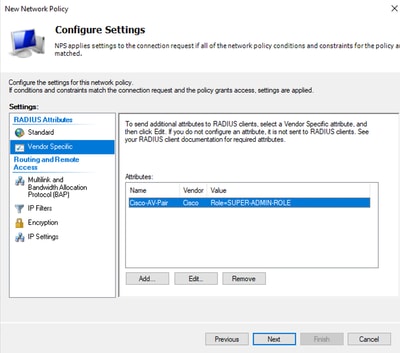

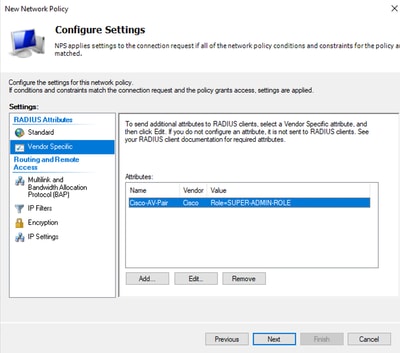

- Klicken Sie auf Hinzufügen, schreiben Sie Role=SUPER-ADMIN-ROLE und klicken Sie zweimal auf OK:

Cisco AV-Pair-Attribut hinzugefügt

Cisco AV-Pair-Attribut hinzugefügt

- Wählen Sie Schließen und dann Weiter aus.

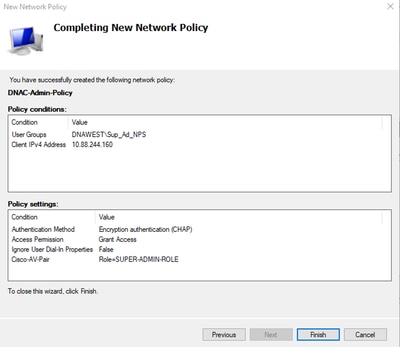

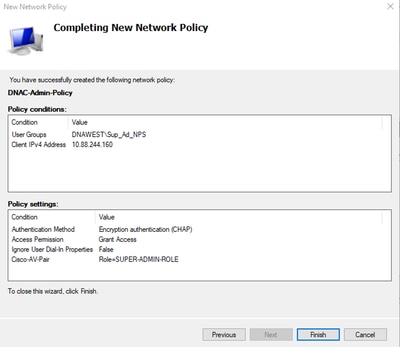

- Überprüfen Sie Ihre Richtlinieneinstellungen, und wählen Sie Beenden, um sie zu speichern.

Richtlinienübersicht

Richtlinienübersicht

Richtlinie zur Beobachterrolle.

- Klicken Sie in das Windows-Startmenü, und suchen Sie nach NPS. Wählen Sie dann Netzwerkrichtlinienserver aus.

- Klicken Sie im Navigationsbereich auf der linken Seite mit der rechten Maustaste auf die Option NPS (Lokal), und wählen Sie Server in Active Directory registrieren aus.

- Klicken Sie zweimal auf OK.

- Erweitern Sie RADIUS Clients and Servers, klicken Sie mit der rechten Maustaste auf RADIUS Clients, und wählen Sie Neu.

- Geben Sie einen Anzeigenamen, die IP-Adresse für das Management von Cisco DNA Center und einen gemeinsamen geheimen Schlüssel ein (dieser kann später verwendet werden).

- Klicken Sie auf OK, um sie zu speichern.

- Erweitern Sie Richtlinien, klicken Sie mit der rechten Maustaste auf Netzwerkrichtlinien, und wählen Sie Neu aus.

- Geben Sie einen Richtliniennamen für die Regel ein, und klicken Sie auf Weiter.

- Um eine bestimmte Domänengruppe zuzulassen, müssen Sie diese beiden Bedingungen hinzufügen und Weiter auswählen.

- Benutzergruppe - Fügen Sie Ihre Domänengruppe hinzu, um eine Beobachterrolle im Cisco DNA Center zuzuweisen (in diesem Beispiel wird die Gruppe Observer_NPS verwendet).

- ClientIPv4Address - Fügen Sie Ihre Cisco DNA Center Management-IP.

- Wählen Sie Zugriff gewährt und dann Weiter aus.

- Wählen Sie nur unverschlüsselte Authentifizierung (PAP, SPAP) aus.

- Wählen Sie Weiter aus, da Standardwerte verwendet werden.

- Entfernen Sie Standard-Attribute.

- Wählen Sie unter RADIUS-Attribute die Option Herstellerspezifisch aus, klicken Sie dann auf Hinzufügen, wählen Sie Cisco als Anbieter aus, und klicken Sie auf Hinzufügen.

- Wählen Sie Hinzufügen, schreiben Sie ROLE=OBSERVER-ROLE und OK zweimal.

- Wählen Sie Schließen und dann Weiter aus.

- Überprüfen Sie Ihre Richtlinieneinstellungen, und wählen Sie Beenden, um sie zu speichern.

Externe Authentifizierung aktivieren

- Öffnen Sie die grafische Benutzeroberfläche (GUI) von Cisco DNA Center in einem Webbrowser, und melden Sie sich mit einem privilegierten Administratorkonto an:

Cisco DNA Center Anmeldeseite

Cisco DNA Center Anmeldeseite

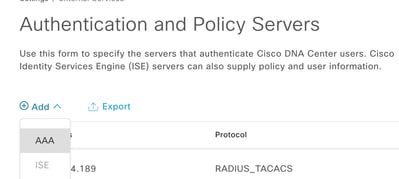

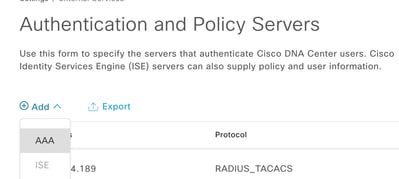

- Navigieren Sie zu Menü > System > Setting > Authentication and Policy Servers, und wählen Sie Add > AAA aus:

Windows-Server hinzufügen

Windows-Server hinzufügen

- Geben Sie Ihre Windows Server-IP-Adresse und den in den vorherigen Schritten verwendeten geheimen Schlüssel ein, und klicken Sie auf Speichern:

Windows Server-Werte

Windows Server-Werte

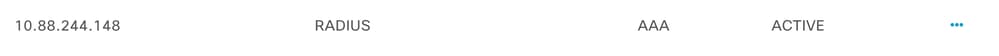

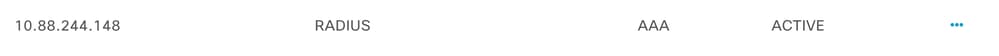

- Überprüfen Sie, ob Ihr Windows Server-Status Aktiv ist:

Windows Server - Zusammenfassung

Windows Server - Zusammenfassung

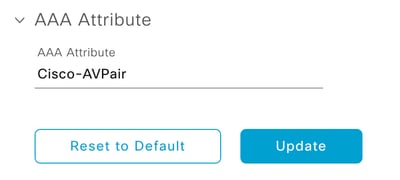

- Navigieren Sie zu Menü > System > Benutzer & Rollen > Externe Authentifizierung, und wählen Sie Ihren AAA-Server aus:

Windows Server als AAA-Server

Windows Server als AAA-Server

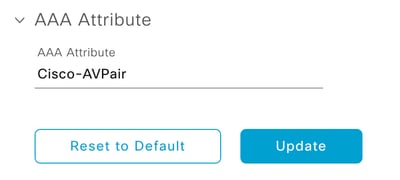

- Geben Sie Cisco-AVPair als AAA-Attribut ein, und klicken Sie auf Aktualisieren:

AV-Pair auf externem Benutzer

AV-Pair auf externem Benutzer

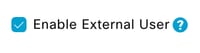

- Klicken Sie in das Kontrollkästchen Externen Benutzer aktivieren, um die externe Authentifizierung zu aktivieren:

Überprüfung

Sie können die grafische Benutzeroberfläche (GUI) von Cisco DNA Center in einem Webbrowser öffnen und sich mit einem externen Benutzer anmelden, der in Windows Server konfiguriert wurde, um zu überprüfen, ob Sie sich erfolgreich über die externe Authentifizierung anmelden können.

Cisco DNA Center Anmeldeseite

Cisco DNA Center Anmeldeseite

Richtlinienübersicht

Richtlinienübersicht Cisco DNA Center Anmeldeseite

Cisco DNA Center Anmeldeseite

Feedback

Feedback