Konfigurieren des PfRv2-Datenverkehrskontrollmechanismus mit BGP oder EIGRP

Download-Optionen

-

ePub (142.4 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einführung

In diesem Dokument wird beschrieben, wie Performance Routing Version 2 (PfRv2) den Datenverkehr abhängig von der PfRv2-Richtlinienentscheidung steuert. Die Methode und die Kriterien zur Steuerung des Datenverkehrs hängen vom zugrunde liegenden Protokoll ab, über das die übergeordnete Route gelernt wird. In diesem Dokument wird die PfRv2-Datenverkehrssteuerung ausgeführt, wenn die übergeordnete Route über BGP und EIGRP abgerufen wird.

Voraussetzungen

Anforderungen

Cisco empfiehlt, über grundlegende Kenntnisse im Bereich Performance Routing (PfR) zu verfügen.

Verwendete Komponenten

Dieses Dokument ist nicht auf bestimmte Software- und Hardwareversionen beschränkt.

Die Informationen in diesem Dokument wurden von den Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen.

Konfigurieren

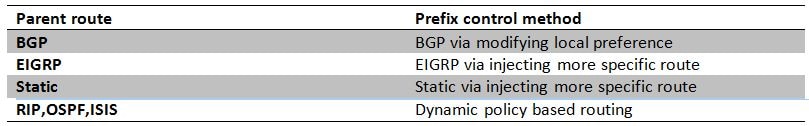

Mit PfRv2 kann der Netzwerkadministrator die Lernliste konfigurieren, um Datenverkehr zu gruppieren, die konfigurierte Richtlinie anzuwenden und den besten BR (BR) auszuwählen, der bestimmte Parameter wie Verzögerung, Jitter, Auslastung usw. erfüllt, die in der Richtlinie definiert sind. Es gibt verschiedene Modi, in denen PfRv2 den Datenverkehr steuert, und es hängt vom Protokoll ab, über das die übergeordnete Route für das Zielpräfix gelernt wird. PfRv2 kann die Routing Information Base (RIB) ändern, indem Routing-Protokolle manipuliert, statische Routen injiziert oder dynamisches richtlinienbasiertes Routing verwendet wird. Nachfolgend finden Sie eine Tabelle mit einer Route Control-Methode für verschiedene Protokolle.

Netzwerkdiagramm

In diesem Dokument wird das folgende Bild als Beispieltopologie für den Rest des Dokuments bezeichnet.

Im Diagramm angezeigte Geräte:

R1 - Server, Initiierung von Datenverkehr.

R3- PfR-Master-Router

R4&R5- PfR-Grenzrouter.

Clients, die mit R9 und R10 verbunden sind, sind Geräte, die den Datenverkehr vom R1-Server empfangen.

Konfigurationen

!

key chain pfr

key 0

key-string cisco

pfr master

policy-rules PFR

!

border 10.4.4.4 key-chain pfr

interface Ethernet1/0 external

interface Ethernet1/2 internal

link-group MPLS

!

border 10.5.5.5 key-chain pfr

interface Ethernet1/3 internal

interface Ethernet1/0 external

link-group INET

!

learn

traffic-class filter access-list DENY-ALL

list seq 10 refname APPLICATION-LEARN-LIST

traffic-class prefix-list APPLICATION

throughput

list seq 20 refname DATA-LEARN-LIST

traffic-class prefix-list DATA

throughput

!

pfr-map PFR 10

match pfr learn list APPLICATION-LEARN-LIST

set periodic 90

set delay threshold 25

set mode monitor active

set active-probe echo 10.20.21.1

set probe frequency 5

set link-group MPLS fallback INET

!

pfr-map PFR 20

match pfr learn list DATA-LEARN-LIST

set periodic 90

set delay threshold 25

set mode monitor active

set active-probe echo 10.30.31.1

set probe frequency 5

set link-group INET fallback MPLS

!

ip prefix-list APPLICATION: 1 entries

seq 5 permit 10.20.0.0/16

!

ip prefix-list DATA: 1 entries

seq 5 permit 10.30.0.0/16

!

Überprüfen

Fall 1: Übergeordnete Route über BGP

In diesem Fall werden die übergeordneten Routen für beide Präfixe, d. h. 10.20.0.0/16 und 10.30.0.0/16, über das BGP übertragen. Unten sehen Sie eine Ausgabe der übergeordneten Route von beiden Grenzroutern (R4 und R5).

R4#show ip route

--output suppressed--

B 10.20.0.0/16 [20/0] via 10.0.46.6, 01:26:58

B 10.30.0.0/16 [20/0] via 10.0.46.6, 01:26:58

R5#show ip route

--output suppressed--

B 10.20.0.0/16 [20/0] via 10.0.57.7, 00:42:37

B 10.30.0.0/16 [20/0] via 10.0.57.7, 00:42:37

Für beide Datenverkehrsklassen ist ein aktiver Datenverkehrsfluss vorhanden, und beide können im INPOLICY-Zustand in den nachfolgenden Ausgaben angezeigt werden. Unten ist zu sehen, dass R4 für das Präfix 10.20.20.0/24 und R5 für das Präfix 10.30.30.0/24 ausgewählt wurde. Dies entspricht den konfigurierten Link-Group-Voreinstellungen für jede Lernliste.

R3#show pfr master traffic-class

OER Prefix Statistics:

Pas - Passive, Act - Active, S - Short term, L - Long term, Dly - Delay (ms),

P - Percentage below threshold, Jit - Jitter (ms),

MOS - Mean Opinion Score

Los - Packet Loss (percent/10000), Un - Unreachable (flows-per-million),

E - Egress, I - Ingress, Bw - Bandwidth (kbps), N - Not applicable

U - unknown, * - uncontrolled, + - control more specific, @ - active probe all

# - Prefix monitor mode is Special, & - Blackholed Prefix

% - Force Next-Hop, ^ - Prefix is denied

DstPrefix Appl_ID Dscp Prot SrcPort DstPort SrcPrefix

Flags State Time CurrBR CurrI/F Protocol

PasSDly PasLDly PasSUn PasLUn PasSLos PasLLos EBw IBw

ActSDly ActLDly ActSUn ActLUn ActSJit ActPMOS ActSLos ActLLos

--------------------------------------------------------------------------------

10.20.20.0/24 N N N N N N

INPOLICY 56 10.4.4.4 Et1/0 BGP

N N N N N N N N

1 2 0 0 N N N N

10.30.30.0/24 N N N N N N

INPOLICY 59 10.5.5.5 Et1/0 BGP

N N N N N N N N

3 2 0 0 N N N N

Da R4 von PfRv2 als Exit-Router für 10.20.20.0/24 ausgewählt wurde, sendet R4 eine Route mit einer höheren lokalen Präferenz für 10.20.20.0/24, wie unten gezeigt. Die Eigenschaften der eingespeisten Route werden von der übergeordneten Route geerbt.

R4#show ip bgp 10.20.20.0/24

BGP routing table entry for 10.20.20.0/24, version 60

Paths: (1 available, best #1, table default, not advertised to EBGP peer)

Advertised to update-groups:

10

Refresh Epoch 1

200, (injected path from 10.20.0.0/16)

10.0.46.6 from 10.0.46.6 (10.6.6.6)

Origin incomplete, metric 0, localpref 100, valid, external, best

Community: no-export

rx pathid: 0, tx pathid: 0x0

Auf Routern, die die Route infizieren, wird keine höhere lokale Präferenz angezeigt. Stattdessen ist sie auf anderen BRs sichtbar, die diese Route über iBGP empfangen. Unten sehen Sie ein Beispiel für eine Route, die auf R5 für das Präfix 10.20.20.0/24 angezeigt wird.

R5#show ip bgp 10.20.20.0/24

BGP routing table entry for 10.20.20.0/24, version 17

Paths: (1 available, best #1, table default)

Advertised to update-groups:

6

Refresh Epoch 1

200

10.0.45.4 from 10.0.45.4 (10.4.4.4)

Origin incomplete, metric 0, localpref 5000, valid, internal, best

rx pathid: 0, tx pathid: 0x0

Daher wird jeder Datenverkehr, der von R5 für das Präfix 10.20.20.0/24 empfangen wird, an R4 zurückgeleitet, sodass der Datenverkehr den von PfRv2 ausgewählten BR verlassen kann.

R4#show pfr border routes bgp

BGP table version is 60, local router ID is 10.4.4.4

Status codes: s suppressed, d damped, h history, * valid, > best, i - internal,

r RIB-failure, S Stale, m multipath, b backup-path, f RT-Filter,

x best-external, a additional-path, c RIB-compressed,

Origin codes: i - IGP, e - EGP, ? - incomplete

RPKI validation codes: V valid, I invalid, N Not found

OER Flags: C - Controlled, X - Excluded, E - Exact, N - Non-exact, I - Injected

Network Next Hop OER LocPrf Weight Path

*> 10.20.20.0/24 10.0.46.6 CEI 5000 0 200 ?

*>i10.30.30.0/24 10.0.45.5 XN 5000 0 300 ?

Für das Präfix 10.20.20.0/24 sind drei Flags sichtbar. "C" (kontrolliert) bedeutet, dass die Route lokal gesteuert und injiziert wurde. 'E' (genau) bedeutet, dass diese Route genau ist und in der BGP-Tabelle vorhanden ist und keine spezifischere Route vorhanden ist. 'I' (injiziert) sagt, dass diese Route lokal auf diesem Router injiziert wurde.

Genauso können für das Präfix 10.30.30.0/24 zwei Flags angezeigt werden. 'X' (ausgeschlossen) zeigt, dass diese Route nicht lokal injiziert wurde und stattdessen auf einem anderen BR, R5 in unserem Fall entstanden. Und mit dem X-Flag kann das 'N' Flag ignoriert werden.

Wichtig ist, dass die eingegebene Route standardmäßig einen lokalen Präferenzwert von 5000 aufweist. Wenn Ihre BGP-Richtlinie also bereits einen Wert verwendet, der höher als 5000 ist, kann ein Problem auftreten, und die Ergebnisse können nicht erwartet werden. Sie können den Wert für die lokale Standardvoreinstellung mithilfe des folgenden Befehls einstellen.

R3(config-pfr-mc)#mode route metric bgp local-pref

Fall 2: Übergeordnete Route erfolgt über EIGRP

In diesem Fall wird ein übergeordneter Router für beide Präfixe, z. B. 10.20.0.0/16 und 10.30.0.0/16, über EIGRP abgerufen. Unten sehen Sie eine Ausgabe der übergeordneten Route von beiden Grenzroutern (R4 und R5). In diesem Fall handelt es sich um externe Routen, die jedoch je nach Netzwerkdesign auch interne übergeordneten eigrp-Routen sein können.

R4#show ip route

--output suppressed--

D EX 10.20.0.0/16 [170/25651200] via 10.0.46.6, 00:04:25, Ethernet1/0

D EX 10.30.0.0/16 [170/25651200] via 10.0.46.6, 00:04:25, Ethernet1/0

R5#show ip route

--output suppressed--

D EX 10.20.0.0/16 [170/25651200] via 10.0.57.7, 00:05:46, Ethernet1/0

D EX 10.30.0.0/16 [170/25651200] via 10.0.57.7, 00:05:46, Ethernet1/0

Wie im vorherigen Fall gezeigt, gibt es einen aktiven Datenverkehrsfluss für beide Datenverkehrsklassen, und beide können im INPOLICY-Zustand in der unteren Ausgabe angezeigt werden. R4 wurde für das Präfix 10.20.20.0/24 und R5 für das Präfix 10.30.30.0/24 ausgewählt. Dies entspricht den konfigurierten Link-Group-Voreinstellungen für jede Lernliste.

R3#show pfr master traffic-class

OER Prefix Statistics:

Pas - Passive, Act - Active, S - Short term, L - Long term, Dly - Delay (ms),

P - Percentage below threshold, Jit - Jitter (ms),

MOS - Mean Opinion Score

Los - Packet Loss (percent/10000), Un - Unreachable (flows-per-million),

E - Egress, I - Ingress, Bw - Bandwidth (kbps), N - Not applicable

U - unknown, * - uncontrolled, + - control more specific, @ - active probe all

# - Prefix monitor mode is Special, & - Blackholed Prefix

% - Force Next-Hop, ^ - Prefix is denied

DstPrefix Appl_ID Dscp Prot SrcPort DstPort SrcPrefix

Flags State Time CurrBR CurrI/F Protocol

PasSDly PasLDly PasSUn PasLUn PasSLos PasLLos EBw IBw

ActSDly ActLDly ActSUn ActLUn ActSJit ActPMOS ActSLos ActLLos

--------------------------------------------------------------------------------

10.20.20.0/24 N N N N N N

INPOLICY 31 10.4.4.4 Et1/0 EIGRP

N N N N N N N N

1 2 0 0 N N N N

10.30.30.0/24 N N N N N N

INPOLICY 24 10.5.5.5 Et1/0 EIGRP

N N N N N N N N

2 2 0 0 N N N N

Da R4 von PfRv2 als der beste Exit-Router für 10.20.20.0/24 ausgewählt wurde, fügt R4 eine spezifischere Route mit Tag 5000 ein, wie unten gezeigt. Diese injizierte Route ist immer eine interne EIGRP-Route, auch wenn die übergeordnete Route extern ist. Auch wenn die übergeordnete Route einen Tag-Wert besitzt, wird dieser nicht durch die eingegebene Route geerbt.

Hinweis: Nicht alle Eigenschaften der injizierten Route werden von der übergeordneten Route geerbt.

R4#show ip route 10.20.20.0 255.255.255.0

Routing entry for 10.20.20.0/24

Known via "eigrp 100", distance 90, metric 25651200

Tag 5000, type internal

Redistributing via eigrp 100

Last update from 10.0.46.6 on Ethernet1/0, 00:17:04 ago

Routing Descriptor Blocks:

* 10.0.46.6, from 0.0.0.0, 00:17:04 ago, via Ethernet1/0

Route metric is 25651200, traffic share count is 1

Total delay is 2000 microseconds, minimum bandwidth is 100 Kbit

Reliability 255/255, minimum MTU 1500 bytes

Loading 12/255, Hops 0

Route tag 5000

R4#show ip eigrp topology 10.20.20.0/24

EIGRP-IPv4 Topology Entry for AS(100)/ID(10.4.4.4) for 10.20.20.0/24

State is Passive, Query origin flag is 1, 1 Successor(s), FD is 25651200

Descriptor Blocks:

10.0.46.6 (Ethernet1/0), from 0.0.0.0, Send flag is 0x0

Composite metric is (25651200/0), route is Internal

Vector metric:

Minimum bandwidth is 100 Kbit

Total delay is 2000 microseconds

Reliability is 255/255

Load is 12/255

Minimum MTU is 1500

Hop count is 0

Originating router is 10.4.4.4

Internal tag is 5000

R4#show pfr border routes eigrp

Flags: C - Controlled by oer, X - Path is excluded from control,

E - The control is exact, N - The control is non-exact

Flags Network Parent Tag

CE 10.20.20.0/24 10.20.0.0/16 5000

XN 10.30.30.0/24

Im obigen Fall gibt es eine übergeordnete Route, die weniger spezifisch war, d. h. 10.20.0.0/16. Durch die Injektion einer spezifischeren Route 10.20.20.0/24 wurden die gewünschten Ergebnisse erzielt. Der auf R5 empfangene Datenverkehr wird unter Verwendung der unten angegebenen Route an R4 umgeleitet, sodass der Datenverkehr entsprechend dem PfRv2-ausgewählten Best-Exit-BR fließt.

R5#show ip route 10.20.20.0

Routing entry for 10.20.20.0/24

Known via "eigrp 100", distance 90, metric 26931200

Tag 5000, type internal

Redistributing via eigrp 100

Last update from 10.0.45.4 on Tunnel10, 00:25:34 ago

Routing Descriptor Blocks:

* 10.0.45.4, from 10.0.45.4, 00:25:34 ago, via Tunnel10 // 10.0.45.4 is R4 IP.

Route metric is 26931200, traffic share count is 1

Total delay is 52000 microseconds, minimum bandwidth is 100 Kbit

Reliability 255/255, minimum MTU 1476 bytes

Loading 28/255, Hops 1

Route tag 5000

Falls die übergeordnete Route auch die /24-Route ist, sendet R4 eine /24-Route so, dass die eingegebene Route bevorzugt wird als die übergeordnete Route.

R4#show ip eigrp topology 10.20.20.0/24

EIGRP-IPv4 Topology Entry for AS(100)/ID(10.4.4.4) for 10.20.20.0/24

State is Passive, Query origin flag is 1, 1 Successor(s), FD is 25600000

Descriptor Blocks:

10.0.46.6 (Ethernet1/0), from 0.0.0.0, Send flag is 0x0

Composite metric is (25600000/0), route is Internal

Vector metric:

Minimum bandwidth is 100 Kbit

Total delay is 1 microseconds // Injected route with a delay of 1.

Reliability is 255/255

Load is 102/255

Minimum MTU is 1500

Hop count is 0

Originating router is 10.4.4.4

Internal tag is 5000

10.0.45.5 (Tunnel10), from 10.0.45.5, Send flag is 0x0

Composite metric is (26931200/25651200), route is External

Vector metric:

Minimum bandwidth is 100 Kbit

Total delay is 52000 microseconds

Reliability is 255/255

Load is 99/255

Minimum MTU is 1476

Hop count is 2

Originating router is 10.0.78.7

External data:

AS number of route is 0

External protocol is Static, external metric is 0

Administrator tag is 0 (0x00000000)

10.0.46.6 (Ethernet1/0), from 10.0.46.6, Send flag is 0x0 //Parent route

Composite metric is (25651200/281600), route is External

Vector metric:

Minimum bandwidth is 100 Kbit

Total delay is 2000 microseconds

Reliability is 255/255

Load is 102/255

Minimum MTU is 1500

Hop count is 1

Originating router is 10.0.68.6

External data:

AS number of route is 0

External protocol is Static, external metric is 0

Administrator tag is 0 (0x00000000)

Wenn die übergeordnete Route und das eingegebene Präfix die gleiche Subnetzmaske haben, erbt die eingegebene Route die Mindestbandbreite, die Last, die Zuverlässigkeit, die MTU usw. von der übergeordneten Route, aber die Verzögerung der eingespeisten Route wird verringert und wird somit zu einer bevorzugten Route. Wenn also Datenverkehr auf einem anderen BR, d. h. R5, empfangen wird, kann R5 Datenverkehr über diese Route mit einer besseren Metrik an R4 senden, und R4 sendet diesen dann im Einvernehmen mit PfRv2 aus der Ausgangsschnittstelle.

Beiträge von Cisco Ingenieuren

- Amandeep SinghCisco TAC-Techniker

- Subeh SharmaCisco TAC-Techniker

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback