Konfigurieren eines PCs als PPPoA-Client mit L3 SSG/SSD

Inhalt

Einleitung

Die in diesem Dokument beschriebene Beispielkonfiguration zeigt einen Remote-Client, der über Point-to-Point Protocol over Asynchronous Transfer Mode (PPPoA) auf ein Internet Service Provider (ISP)-Netzwerk zugreift.

Der Remote-Client möchte über ein Layer 3 Service Selection Gateway/Service Selection Dashboard (SSG/SSD) auf einen Layer 2 Tunneling Protocol (L2TP)-Service zugreifen. Der L2TP-Dienst wird in der Konfiguration mit der Host-IP-Adresse 15.15.15.5 dargestellt. Mithilfe des Dynamic Host Configuration Protocol (DHCP) stellt der Cisco 677 dem PC eine IP-Adresse aus einem IP-Adresspool von 10.0.0.2 bis 10.0.0.254 mit der Maske 255.255.255.0 bereit. Außerdem ist die Port-Adressenumwandlung (PAT) auf dem Cisco 677 aktiviert.

Für diese Beispielkonfiguration gibt es drei Tests:

-

Das SSG-bezogene Debuggen erfolgt während der verschiedenen Schritte der Dienstanmeldung durch den Remoteclient.

-

SSD 2.5.1 mit einmaliger Anmeldung.

-

Aktivieren des SSD-Debuggens.

Vorbereitungen

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Voraussetzungen

Es sind keine besonderen Voraussetzungen erforderlich, um den Inhalt dieses Dokuments nachzuvollziehen.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf folgenden Software- und Hardware-Versionen:

-

Cisco C6400R-Software (C6400R-G4P5-M), Version 12.1(5)DC1

-

Cisco 7200 Software (C7200-IS-M), Version 12.2(1)

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn sich Ihr Netzwerk in der Produktionsumgebung befindet, müssen Sie sich bei jedem Befehl zunächst dessen potenzielle Auswirkungen vor Augen führen.

Konfigurieren

In diesem Abschnitt erfahren Sie, wie Sie die in diesem Dokument beschriebenen Funktionen konfigurieren können.

Hinweis: Verwenden Sie das Tool für die Suche nach Befehlen (nur für registrierte Kunden), um weitere Informationen zu den in diesem Abschnitt verwendeten Befehlen zu erhalten.

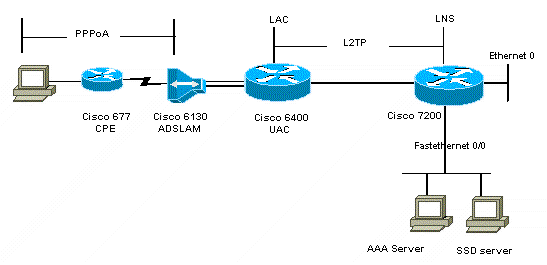

Netzwerkdiagramm

In diesem Dokument wird die in der folgenden Abbildung gezeigte Netzwerkeinrichtung verwendet.

Konfigurationen

In diesem Dokument werden die unten dargestellten Konfigurationen verwendet.

| Cisco 6400 LAC (airelle_nrp3) |

|---|

Building configuration... Current configuration : 125008 bytes ! ! Last configuration change at 02:11:30 UTC Mon Jun 18 2001 ! NVRAM config last updated at 00:43:51 UTC Mon Jun 18 2001 ! version 12.1 no service single-slot-reload-enable service timestamps debug datetime msec service timestamps log uptime no service password-encryption ! hostname arielle_nrp3 ! boot system tftp c6400r-g4p5-mz.121-5.DC1 172.17.247.195 logging rate-limit console 10 except errors aaa new-model aaa authentication login default none aaa authentication login tty enable aaa authentication ppp ayman group radius aaa nas port extended enable password ww ! username ayman@cairo.com password 0 ayman redundancy main-cpu auto-sync standard no secondary console enable ip subnet-zero ip cef no ip finger no ip domain-lookup ! ! vpdn enable no vpdn logging vpdn search-order domain ! ! ssg enable ssg default-network 10.200.56.0 255.255.255.0 ssg service-password cisco ssg radius-helper auth-port 1645 acct-port 1646 ssg radius-helper key cisco ssg next-hop download nxthoptbl cisco ssg bind direction downlink Virtual-Template66 ssg service-search-order remote local ! ! interface Loopback3 ip address 200.200.200.1 255.255.255.252 ! ! interface ATM0/0/0.61 point-to-point description LAC L2TP connection to Ior ip address 14.14.14.6 255.255.255.252 pvc 61/61 broadcast encapsulation aal5snap ! ! ! interface ATM0/0/0.5555 multipoint pvc 66/66 encapsulation aal5mux ppp Virtual-Template66 ! ! ! interface Ethernet0/0/1 no ip address ! interface Ethernet0/0/0 ip address 3.0.0.2 255.255.255.0 no ip mroute-cache shutdown tag-switching ip ! interface FastEthernet0/0/0 ip address 10.200.56.6 255.255.255.0 no ip mroute-cache half-duplex ! ! interface Virtual-Template66 ip unnumbered Loopback3 peer default ip address pool ayman ppp authentication pap ayman ! ! router eigrp 5 network 14.14.14.4 0.0.0.3 no auto-summary no eigrp log-neighbor-changes ! ip local pool ayman 212.93.193.114 212.93.193.126 ip route 10.0.0.0 255.255.255.0 212.93.193.114 ! radius-server host 10.200.56.16 auth-port 1645 acct-port 1646 radius-server retransmit 3 radius-server attribute 25 nas-port format d radius-server attribute nas-port format d radius-server key cisco ! ! line con 0 exec-timeout 0 0 login authentication tty transport input none line aux 0 line vty 0 4 exec-timeout 0 0 password ww login authentication tty ! end |

| Cisco 7204 LNS (Hostname) |

|---|

Building configuration... Current configuration : 6769 bytes ! version 12.2 no service single-slot-reload-enable service timestamps debug datetime msec localtime show-timezone service timestamps log datetime localtime show-timezone no service password-encryption ! hostname ior ! boot system flash c7200-is-mz.122-1.bin logging buffered 16384 debugging logging rate-limit console 10 except errors aaa new-model aaa authentication login default none aaa authentication login tty enable aaa authentication ppp ayman local aaa nas port extended enable password 7 03134C ! username ayman@cairo.com password 0 ayman clock timezone GMT+1 1 clock summer-time PDT recurring ip subnet-zero no ip source-route ip cef ! ! no ip finger ip tcp window-size 8192 ip ftp username tftp ip ftp password 7 061118 ip host rund 172.17.247.195 ip host PAGENT-SECURITY-V3 57.63.30.76 95.26.0.0 ! ! ! ! ! vpdn enable no vpdn logging vpdn search-order domain ! vpdn-group 1 accept-dialin protocol l2tp virtual-template 24 terminate-from hostname nap local name cairo l2tp tunnel password 7 052827261363 ! ! interface Loopback1 ip address 212.93.194.5 255.255.255.252 ! interface Loopback2 ip address 15.15.15.5 255.255.255.252 ! ! interface FastEthernet0/0 ip address 10.200.56.2 255.255.255.0 ip ospf network point-to-multipoint no ip mroute-cache load-interval 60 duplex half no cdp enable ! interface ATM2/0 no ip mroute-cache atm pvc 1 0 5 qsaal atm pvc 2 0 16 ilmi no atm ilmi-keepalive ! ! ! ! ! interface ATM2/0.61 point-to-point description L2TP tunnel link ip address 14.14.14.5 255.255.255.252 pvc 61/61 broadcast encapsulation aal5snap ! ! interface ATM2/0.5555 multipoint pvc 55/55 encapsulation aal5mux ppp Virtual-Template24 ! ! ! interface Virtual-Template24 ip unnumbered Loopback1 peer default ip address pool SSG-L2TP ppp authentication pap ayman ! ! router eigrp 5 network 14.14.14.4 0.0.0.3 network 15.15.15.4 0.0.0.3 no auto-summary no eigrp log-neighbor-changes ! ! ip route 212.93.193.112 255.255.255.252 14.14.14.6 ip local pool SSG-L2TP 212.93.197.114 212.93.197.126 radius-server host 10.200.56.16 auth-port 1645 acct-port 1646 radius-server retransmit 3 radius-server attribute 25 nas-port format d radius-server attribute nas-port format d radius-server key cisco radius-server vsa send accounting radius-server vsa send authentication ! ! ! ! line con 0 exec-timeout 0 0 password 7 010411 login authentication tty transport input none line aux 0 password 7 021113 line vty 0 4 exec-timeout 0 0 password 7 010411 login authentication tty line vty 5 15 ! end ! |

Sie müssen den Cisco 677 auf seine Standardkonfiguration zurücksetzen, bevor Sie die neue Konfiguration implementieren. Um die Standardkonfiguration wiederherzustellen, verwenden Sie den Befehl set nvram erase. Beispiel:

cbos#set nvram erase Erasing running configuration. You must use "write" for changes to be permanent. cbos#write NVRAM written. cbos#reboot

Bei Aktivierung der DHCP-Serverfunktion auf dem Cisco 677 Cisco Broadband Operating System (CBOS) wird automatisch ein Pool mit dem Namen "pool0" erstellt und das Subnetz 10.0.0.0 mit der Maske 255.255.255.0 zugewiesen. Standardmäßig wird der IP-Adresse der Cisco 677 Ethernet-Schnittstelle die Adresse 10.0.0.1 zugewiesen, und der "pool0" kann dann IP-Adressen zwischen 10.0.0.2 und 10.0.0.254 für die lokalen LAN-Clients/PCs leasen.

| Cisco 677 |

|---|

!--- This configuration must be done !--- after NVRAM has been erased. set ppp wanipcp 0.0.0.0 set ppp wan0-0 login hisham set ppp wan0-0 passward hisham set dhcp server enabled set nat enabled set int wan0-0 close set int wan0-0 vpi 1 set int wan0-0 vci 60 set int wan0-0 open write reboot |

RADIUS-Profile

Die folgenden RADIUS-Profile (Remote Dial-In User Service) gelten für den Remote-Benutzer und die Dienste.

| Profil von Remote-Benutzer hisham |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u hisham

User Profile Information

user = hisham{

profile_id = 119

profile_cycle = 11

member = ayman

radius=SSG-6400 {

check_items= {

2=hisham

}

reply_attributes= {

6=2

7=1

9,250="GTravelling"

}

}

} |

| Profil von Service Group Traveling |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u Travelling

User Profile Information

user = Travelling{

profile_id = 165

profile_cycle = 3

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,250="IMiddle East"

9,250="GCities"

}

}

}

|

| Profil der Servicegruppenstädte |

|---|

User Profile Information

user = Cities{

profile_id = 167

profile_cycle = 3

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,250="ICairo"

9,250="Ncairo.com"

}

}

} |

| Profil von cairo.com Service |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u cairo.com

User Profile Information

user = cairo.com{

profile_id = 144

profile_cycle = 17

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,1="vpdn:tunnel-id=nap"

9,1="vpdn:l2tp-tunnel-password=CAIRO"

9,1="vpdn:tunnel-type=l2tp"

9,1="vpdn:ip-addresses=15.15.15.5"

9,251="Ocairo.com"

9,251="R15.15.15.4;255.255.255.252"

9,251="TT"

9,251="IEgyptian Capital"

9,251="Gcairo.com_key"

}

}

} |

| Profil der Next Hop Table |

|---|

root@canonball[/opt/csecure/CLI]ViewProfile -p 9900 -u nxthoptbl

User Profile Information

user = nxthoptbl{

profile_id = 168

profile_cycle = 2

member = Services

radius=SSG-6400 {

check_items= {

2=cisco

}

reply_attributes= {

6=5

9,253="Gcairo.com_key;14.14.14.5"

}

}

} |

Überprüfung

Für diese Konfiguration ist derzeit kein Überprüfungsverfahren verfügbar.

Fehlerbehebung

Was ist die SSD 2.5.1-Funktion für die einmalige Anmeldung?

Diese Funktion gilt für einen SSD-Server. Wenn der SSD-Server in seiner Cache-Datenbank für einen Remote-Client, der HTTP-Datenverkehr sendet, kein Host-Objekt finden kann, sendet er eine Zugriffsanforderung an das SSG. Wenn das SSG über ein Hostobjekt verfügt, sendet es eine Zugangsbestätigungsnachricht an das SSD. Der Benutzer kann dann den Zugriff auf die Dienste gewähren.

Wenn auf der SSD oder dem SSG kein Hostobjekt vorhanden ist, sollte sich der Benutzer mithilfe der normalen SSD-Anmeldeauthentifizierungsverfahren auf der SSD authentifizieren.

Was muss ich vor der Konfiguration von SSG und SSD wissen?

Bevor Sie SSD oder SSG konfigurieren, müssen Sie Folgendes überprüfen:

-

SSD, SSG sowie Authentication, Authorization und Accounting (AAA) werden ausgeführt, und alle Netzwerkentitäten können einander pingen.

-

Der Remote-Benutzer kann einen beliebigen Host im Standardnetzwerk (SSG, SSD, AAA) pingen, bevor er sich beim SSD-Server anmeldet.

-

Der Network Access Provider (NAP), in diesem Fall der Cisco 6400 NRP1, kann ein Ping an das Service-Zielnetzwerk senden.

-

Der Remoteclient kann kein Ping an das Zielnetzwerk des Remoteservices senden.

Wie gehe ich vor, wenn die PPPoA-Sitzung initiiert wurde, aber bevor eine SSD-Anmeldung festgelegt wurde?

Nachdem alle SSG-Befehle konfiguriert wurden, müssen Sie überprüfen, ob die nächste Hop-Tabelle für die Benutzerdienste erfolgreich heruntergeladen wurde. Führen Sie den Befehl show ssg binding aus.

arielle_nrp3# show ssg binding cairo.com_key -> 14.14.14.5 (NHT) arielle_nrp3# show ssg next-hop Next hop table loaded from profile nxthoptbl: cairo.com_key -> 14.14.14.5 End of next hop table.

Überprüfen Sie, ob alle Richtungsbindungen auf dem SSG aktiv sind.

arielle_nrp3# show ssg direction Virtual-Template66: Downlink !--- You can verify this by enabling debug ssg ctrl-events after the !--- remote user tries to initiate its PPPoA session to access the NRP. Jun 18 02:13:12.791: SSG-CTL-EVN: Handling PPP logon for user hisham. Jun 18 02:13:12.791: SSG-CTL-EVN: Locate/create SSG sub-block from/for Virtual-Access3. Jun 18 02:13:12.791: SSG-CTL-EVN: Checking for old HostObject in the sub-block. Jun 18 02:13:12.791: SSG-CTL-EVN: SSG: pppterm: NO extra data for PPP logon Jun 18 02:13:12.791: SSG-CTL-EVN: Authenticating user hisham for PPP logon. Jun 18 02:13:12.799: SSG-CTL-EVN: Creating HostObject for the PPP user hisham. Jun 18 02:13:12.799: SSG-CTL-EVN: Set Host Mac Address . Jun 18 02:13:12.799: SSG-CTL-EVN: ** attr->type = 6 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 1 Jun 18 02:13:12.799: SSG-CTL-EVN: ** attr->type = 7 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 2 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 3 Jun 18 02:13:12.799: SSG-CTL-EVN: ATTR_LOOP = 4 Jun 18 02:13:12.799: SSG-CTL-EVN: PPP logon for user hisham is accepted. The link is Virtual-Access3 Jun 18 02:13:12.799: SSG-CTL-EVN: Bind the HostObject to Virtual-Access3. !--- Downlink binding success. Jun 18 02:13:12.867: SSG-CTL-EVN: IPCP is up. Locate SSG sub-block from Virtual-Access3. Jun 18 02:13:12.871: SSG-CTL-EVN: Locate HostObject from the sub-block. Jun 18 02:13:12.871: SSG-CTL-EVN: Set Host IP 212.93.193.114. !--- Host object is created. Jun 18 02:13:12.879: SSG-CTL-EVN: Host Mac Address lookup failed Jun 18 02:13:12.879: SSG-CTL-EVN: Activate the HostObject. Link=Virtual-Access3 !--- Host object is active. Jun 18 02:13:12.879: SSG-CTL-EVN: ##### ssg_l2tp_ip_up: 03:49:01: %LINEPROTO-5-UPDOWN: Line protocol on Interface Virtual-Access3, changed state to up

Wenn ein Client eine HTTP-Sitzung mit dem SSD-Server initiiert, sieht der Benutzer die Startseite für die Anmeldung am SSD-Server.

Hinweis: Denken Sie daran, den SSD-Serverbetrieb mit dem UNIX-Shell-Befehl root@crazyball[/export/home/ssd251/ssd]startSSD.sh zu starten.

Wie kann ich die SSD-Funktion zur einmaligen Anmeldung testen?

-

Konfigurieren Sie den Parameter (REAUTHENTICATE=off) in der Datei "dashboard.conf". Der Standardwert ist "REAUTHENTICATE=on".

-

Melden Sie sich bei einer beliebigen Webseite auf dem SSD an. Wenn Sie z. B. auf der Homepage des Dienstes cairo.com angemeldet sind, schließen Sie den Browser, und öffnen Sie ihn erneut mit http://10.200.56.40:8080.

Das Hostobjekt auf der SSD befindet sich weiterhin im Cache, daher sollten Sie sich erneut auf der zuvor angemeldeten SSD-Dienstseite anmelden können. Standardmäßig erfolgt die erneute Authentifizierung auf der SSD, d. h. Sie müssen zur Startseite für die SSD-Anmeldung gelangen.

Wie führe ich SSD-Debugging aus?

-

Geben Sie https://10.200.56.40:8443/log in die Adressleiste des Browsers ein.

-

Klicken Sie auf Option festlegen. Alle ausgewählten Debugs werden ausgeführt, und die Ausgabe wird in einer Protokolldatei protokolliert. Das Format für den Protokolldateinamen lautet yy_mm_dd.request.log.

-

Navigieren Sie zu dem Verzeichnis auf dem SSD-Server, in dem sich die Protokolldateien befinden.

-

Öffnen Sie mit einem UNIX-Editor die Datei /export/home/ssd251/ssd/logs]vi yy_mm_dd.request.log, um die Debug-Ausgabe anzuzeigen.

Beispielausgabe einer Fehlersuche

NRP1-Ausgang

arielle_nrp3# show debugging SSG: SSG data path packets debugging is on SSG control path events debugging is on SSG control path packets debugging is on SSG packets debugging is on Radius protocol debugging is on Just before the SSD logon, the output of these debugs are : Jun 18 23:30:08.414: SSG-DATA:CEF-SSGSubBlock=0(AT0/0/0.61:0.0.0.0->0.0.0.0) Jun 18 23:30:09.530: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 18 23:30:11.142: SSG-DATA:CEF-SSGSubBlock=0(AT0/0/0.61:0.0.0.0->0.0.0.0) Jun 18 23:30:11.494: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 18 23:30:12.482: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 18 23:30:13.310: SSG-DATA:CEF-SSGSubBlock=0(AT0/0/0.61:0.0.0.0->0.0.0.0) Jun 18 23:30:14.462: Jun 18 23:39:39.610: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.638: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.638: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.642: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.642: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.646: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.674: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.678: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.678: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.682: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.686: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 18 23:39:39.686: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.698: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.742: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 18 23:39:39.926: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 00:39:17.477: RADIUS: Initial Transmit id 18 10.200.56.16:1645, Access-Request, len 58 Jun 19 00:39:17.477: Attribute 4 6 D45DC301 Jun 19 00:39:17.477: Attribute 61 6 00000000 Jun 19 00:39:17.477: Attribute 1 8 68697368 Jun 19 00:39:17.477: Attribute 2 18 31B0CDC2 Jun 19 00:39:17.481: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 00:39:17.481: RADIUS: Received from id 18 10.200.56.16:1645, Access-Accept, len 70 Jun 19 00:39:17.481: Attribute 6 6 00000002 Jun 19 00:39:17.481: Attribute 7 6 00000001 Jun 19 00:39:17.481: Attribute 26 20 00000009FA0E4754 Jun 19 00:39:17.481: Attribute 26 18 00000009FA0C4742 Jun 19 00:39:17.481: RADIUS: saved authorization data for user 61E73934 at 61E72A58 Jun 19 00:39:17.481: SSG-CTL-EVN: Creating HostObject for host 212.93.193.114. Jun 19 00:39:17.489: SSG-CTL-EVN: Set Host Mac Address . Jun 19 00:39:17.489: SSG-CTL-EVN: ** attr->type = 6 Jun 19 00:39:17.489: SSG-CTL-EVN: ATTR_LOOP = 1 Jun 19 00:39:17.489: SSG-CTL-EVN: ** attr->type = 7 Jun 19 00:39:17.493: SSG-CTL-EVN: ATTR_LOOP = 2 Jun 19 00:39:17.493: SSG-CTL-EVN: ATTR_LOOP = 3 Jun 19 00:39:17.493: SSG-CTL-EVN: ATTR_LOOP = 4 Jun 19 00:39:17.493: SSG-CTL-EVN: Account logon is accepted (212.93.193.114,hisham). arielle_nrp3# show ssg host 212.93.193.114 ------------------------ HostObject Content ----------------------- Activated: TRUE Interface: Virtual-Access3 User Name: hisham Host IP: 212.93.193.114 Msg IP: 10.200.56.40 (9902) Host DNS IP: 0.0.0.0 Maximum Session Timeout: 0 seconds Host Idle Timeout: 0 seconds Class Attr: NONE User logged on since: 01:54:33.000 UTC Tue Jun 19 2001 User last activity at: 01:54:33.000 UTC Tue Jun 19 2001 Default Service: NONE DNS Default Service: NONE Active Services: NONE !--- No Services are active yet. AutoService: NONE Subscribed Services: The following output also results from the debug commands that are turned on before the SSD logon. Jun 19 02:06:39.529: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:06:40.789: SSG-DATA:CEF-MulticastDest=1(AT0/0/0.61:14.14.14.5->224.0.0.10) Jun 19 02:06:41.581: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:06:42.509: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:06:43.313: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:06:43.313: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:06:43.349: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:06:43.353: arielle_nrp3# show ssg host 212.93.193.114 ------------------------ HostObject Content ----------------------- Activated: TRUE Interface: Virtual-Access3 User Name: hisham Host IP: 212.93.193.114 Msg IP: 10.200.56.40 (9902) !--- Message server IP & port adddress, and TCP port used. !--- This is configured in the dashboard.conf file. Host DNS IP: 0.0.0.0 Maximum Session Timeout: 0 seconds Host Idle Timeout: 0 seconds Class Attr: NONE User logged on since: 01:54:33.000 UTC Tue Jun 19 2001 User last activity at: 01:54:33.000 UTC Tue Jun 19 2001 Default Service: NONE DNS Default Service: NONE Active Services: NONE AutoService: NONE Subscribed Services: arielle_nrp3#

Zu diesem Zeitpunkt hat sich der Benutzer bei keinem Dienst angemeldet. Der Kunde sieht zuerst den Nahen Osten, Kairo, dann die ägyptische Hauptstadt in der Serviceliste auf der SSD-Webseite. Nachdem der Kunde auf Egyptian Capital geklickt hat, werden die Felder für den Benutzernamen und das Kennwort auf der Seite angezeigt. Dem Client wurde noch kein aktiver Dienst zugeordnet. Der Benutzername und das Kennwort, die der Client für den Zugriff auf den cairo.com-Dienst bereitstellt, müssen mit denen übereinstimmen, die vom L2TP-Netzwerkserver (LNS) konfiguriert wurden. In dieser Konfiguration authentifiziert das LNS die Benutzer lokal. Der Benutzername lautet ayman@cairo.com, und das Kennwort lautet ayman.

Ausgang des L2TP Access Concentrator (LAC)

arielle_nrp3# show debugging SSG: SSG data path packets debugging is on SSG control path events debugging is on SSG control path packets debugging is on SSG packets debugging is on VPN: L2X protocol events debugging is on L2X data packets debugging is on L2X control packets debugging is on L2TP data sequencing debugging is on Radius protocol debugging is on Jun 19 02:34:48.121: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:34:48.157: SSG-DATA:CEF-FIB_FLAG_RECEIVE=1(Vi3:212.93.193.114->10.200.56.6) Jun 19 02:34:49.681: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:34:49.685: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.717: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:34:49.725: SSG-DATA:CEF-UP-DefaultNetwork=1(Vi3:212.93.193.114->10.200.56.40) Jun 19 02:34:49.725: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.777: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.777: SSG-CTL-PAK: Received Packet: sIP=10.200.56.40 sPort=37638 dIP=10.200.56.6 dPort=1645 Jun 19 02:34:49.777: header: code=1, id=19, len=102, auth=3F53BB3F2939DAA1E5D9435792491CD3 Jun 19 02:34:49.777: attr: type=1, len=17, val=ayman@cairo.com Jun 19 02:34:49.777: attr: type=2, len=18, val=(89)(C4)/}(BB)(8F) Jun 19 02:34:49.777: attr: type=6, len=6, val=(00)(00)(00)(02) Jun 19 02:34:49.777: attr: type=26, len=23, Jun 19 02:34:49.777: SSG-CTL-EVN: Downloading service profile for service cairo.com. Jun 19 02:34:49.777: RADIUS: ustruct sharecount=1 Jun 19 02:34:49.777: RADIUS: Initial Transmit id 73 10.200.56.16:1645, Access-Request, len 67 Jun 19 02:34:49.777: Attribute 4 6 D45DC301 Jun 19 02:34:49.777: Attribute 61 6 00000000 Jun 19 02:34:49.777: Attribute 1 11 63616972 Jun 19 02:34:49.777: Attribute 2 18 51CF64B7 Jun 19 02:34:49.777: Attribute 6 6 00000005 Jun 19 02:34:49.785: SSG-DATA:CEF-SSGSubBlock=0(Fa0/0/0:0.0.0.0->0.0.0.0) Jun 19 02:34:49.785: RADIUS: Received from id 73 10.200.56.16:1645, Access-Accept, len 275 Jun 19 02:34:49.785: Attribute 6 6 00000005 Jun 19 02:34:49.785: Attribute 26 27 0000000901157670 Jun 19 02:34:49.785: Attribute 26 40 0000000901227670 Jun 19 02:34:49.785: Attribute 26 30 0000000901187670 Jun 19 02:34:49.785: Attribute 26 37 00000009011F7670 Jun 19 02:34:49.789: SSG-CTL-EVN: ##### ssg_l2tp_disc_cause: termCause=1026 Jun 19 02:34:49.789: SSG-CTL-EVN: ssg_l2tp_disc_routine: Jun 19 02:34:49.801: SSG-CTL-EVN: Checking service mode. Jun 19 02:34:49.801: SSG-CTL-EVN: ServiceLogon: Enqueue request of service cairo.com arielle_nrp3# show ssg host 212.93.193.114 ------------------------ HostObject Content ----------------------- Activated: TRUE Interface: Virtual-Access3 User Name: hisham Host IP: 212.93.193.114 Msg IP: 10.200.56.40 (9902) Host DNS IP: 0.0.0.0 Maximum Session Timeout: 0 seconds Host Idle Timeout: 0 seconds Class Attr: NONE User logged on since: 01:54:33.000 UTC Tue Jun 19 2001 User last activity at: 02:34:49.000 UTC Tue Jun 19 2001 Default Service: NONE DNS Default Service: NONE Active Services: cairo.com !--- A service is active. AutoService: NONE Subscribed Services: arielle_nrp3# show ssg service cairo.com ------------------------ ServiceInfo Content ----------------------- Uplink IDB: Name: cairo.com Type: TUNNEL Mode: CONCURRENT Service Session Timeout: 0 seconds Service Idle Timeout: 0 seconds Authentication Type: CHAP Next Hop Gateway Key: cairo.com_key DNS Server(s): TunnelId: nap TunnelPassword: CAIRO HomeGateway Addresses: 15.15.15.5 Included Network Segments: 15.15.15.4/255.255.255.252 Excluded Network Segments: ConnectionCount 1 Full User Name not used Domain List: cairo.com; Active Connections: 1 : RealIP=212.93.197.114, Subscriber=212.93.193.114 ------------------------ End of ServiceInfo Content ----------------

In der obigen Ausgabe ist RealIP die IP-Adresse, die das Servicenetzwerk dem Benutzer hisham zuweist. Im Teilnehmerfeld wird die IP-Adresse angezeigt, die vom SSG-NRP-Zugangsnetz zugewiesen wurde.

arielle_nrp3# show ssg connection 212.93.193.114 cairo.com ------------------------ ConnectionObject Content ----------------------- User Name: ayman@cairo.com Owner Host: 212.93.193.114 Associated Service: cairo.com Connection State: 0 (UP) Connection Started since: 02:34:51.000 UTC Tue Jun 19 2001 User last activity at: 02:34:51.000 UTC Tue Jun 19 2001 Connection Real IP: 212.93.197.114 L2TP VIDB: Virtual-Access4 L2TP Session Key: 0 Connection Traffic Statistics: Input Bytes = 0 (HI = 0), Input packets = 0 Output Bytes = 0 (HI = 0), Output packets = 0

LNS-Ausgabe

ior# show debugging VPN L2X protocol events debugging is on L2X data packets debugging is on L2X control packets debugging is on L2TP data sequencing debugging is on *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 0, len 8, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Parse SCCRQ *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 2, len 8, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Protocol Ver 256 *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 3, len 10, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Framing Cap 0x0 *Jun 18 19:27:09.851 PDT: L2X: Parse AVP 4, len 10, flag 0x8000 (M) *Jun 18 19:27:09.851 PDT: L2X: Bearer Cap 0x0 *Jun 18 19:27:09.855 PDT: L2X: Parse AVP 6, len 8, flag 0x0 *Jun 18 19:27:09.855 PDT: L2X: I SCCRQ, flg TLS, ver 2, len 128, tnl 0, cl 0, ns 0, nr 0 C8 02 00 80 00 00 00 00 00 00 00 00 80 08 00 00 00 00 00 01 80 08 00 00 00 02 01 00 80 0A 00 00 00 03 00 00 00 00 80 0A 00 00 00 04 00 00 00 ... *Jun 18 19:27:09.855 PDT: L2TP: I SCCRQ from nap tnl 13552 *Jun 18 19:27:09.855 PDT: Tnl 4818 L2TP: Got a challenge in SCCRQ, nap *Jun 18 19:27:09.855 PDT: Tnl 4818 L2TP: New tunnel created for remote nap,

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

24-Sep-2001 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback