Konfigurieren von SSH auf unzähligen Leitungen mit Menüoption auf dem Terminalserver

Download-Optionen

-

ePub (140.7 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einführung

In diesem Dokument wird beschrieben, wie ein Cisco Router mithilfe von Secure Shell (SSH) für den Terminalzeilenzugriff mit Menüoptionen als Terminalserver konfiguriert wird.

Voraussetzungen

Anforderungen

Cisco empfiehlt, über Kenntnisse in folgenden Bereichen zu verfügen:

- Terminalserververwendung und einfache Einrichtung

- Oktalkabel zum Anschließen von Konsolen

- SSH für Remote-Zugriff

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf dem Cisco 2911-Router mit angeschlossenem HWIC-16A-Modul.

Die Informationen in diesem Dokument stammen von den Geräten in einer bestimmten Laborumgebung. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen.

Konfigurieren

Netzwerkdiagramm

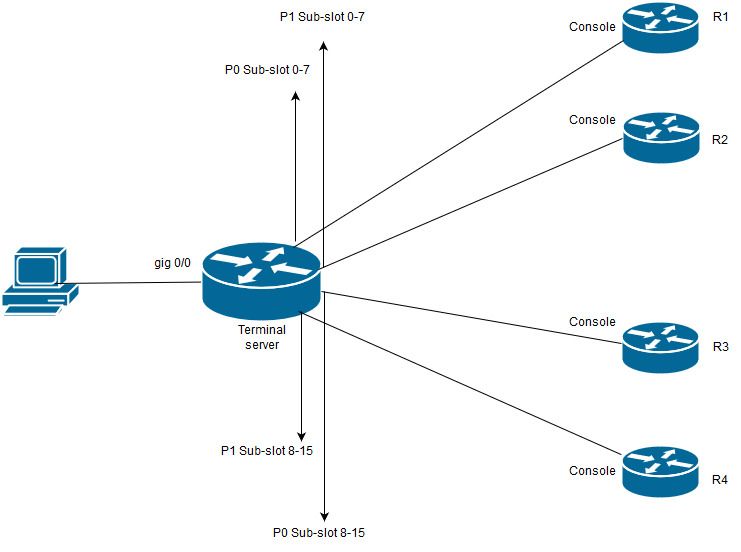

In diesem Diagramm ist der Cisco 2911 mit einer HWIC-16A-Karte an Steckplatz 0 und zwei oktale Kabel mit insgesamt vier Gerätekonsolen verbunden (jeweils 2). Vom Oktalkabel 1(0-7) Port 0 geht zu R1 und Port 1 geht zu R2. Ebenso geht Port 0 vom Oktal-Kabel 2 zum R3 und Port 1 zum R4. Ein Test-PC ist für den Konsolenzugriff mit dem Terminalserver verbunden.

Schritt 1: Stellen Sie sicher, dass SSH auf dem Router aktiviert ist, den Sie als Terminalserver verwenden. Im Konfigurationsbeispiel wird die lokale Datenbank für die Authentifizierung verwendet. Radius- oder TACACS-Authentifizierungsmethode kann ebenfalls verwendet werden.

Konfigurieren Sie eine Loopback-Schnittstelle auf dem Router, die später verwendet werden kann, um eine umgekehrte Telnet-/SSH-Sitzung für VTY-Leitungen zu öffnen. Für den Zugriff auf die Terminalleitung können auch andere IP-Schnittstellen verwendet werden. Aus Gründen der Skalierbarkeit empfiehlt es sich, Loopback zu verwenden.

TS(config)#int lo 0

TS(config-if)#ip add 192.168.1.1 255.255.255.255

Schritt 2: Bevor Sie die Terminal-tty-Leitungen konfigurieren, sollten Sie besser verstehen, wie diese Port-Zuordnungen funktionieren. Die Anzahl der tty-Zeilen kann mit dem folgenden Befehl überprüft werden:

TS#show line

Tty Line Typ Tx/Rx A Modem Roty AccO AccI Uses Noise Overruns Int

* 0 0 CTY - - - - - 4 0 0/0 -

1 1 AUX 9600/9600 - - - - - 0 0 0/0 -

2 2 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/0 3 TTY 9600/9600 - - - - - 18 249 0/0 -

0/0/1 4 TTY 9600/9600 - - - - - 6 257 1916/0 -

0/0/2 5 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/3 6 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/4 7 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/5 8 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/6 9 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/7 10 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/8 11 TTY 9600/9600 - - - - - 3 0 0/0 -

0/0/9 12 TTY 9600/9600 - - - - - 15 321 0/0 -

0/0/10 13 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/11 14 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/12 15 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/13 16 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/14 17 TTY 9600/9600 - - - - - 0 0 0/0 -

0/0/15 18 TTY 9600/9600 - - - - - 0 0 0/0 -

388 388 VTY - - - - - 50 0 0/0 -

389 389 VTY - - - - - 3 0 0/0 -

390 390 VTY - - - - - 0 0 0/0 -

Tty Line Typ Tx/Rx A Modem Roty AccO AccI Uses Noise Overruns Int

391 391 VTY - - - - - 0 0 0/0 -

392 392 VTY - - - - - 0 0 0/0 -

Line(s) not in async mode -or- with no hardware support:

19-387

Aus der Ausgabe geht eindeutig hervor, dass mit einer HWIC-16A-Karte bis zu 16 schöne Leitungen zwischen 0/0/0-0/15 fallen können, die den Anschluss von 16 Geräten ermöglichen.

Jedes Oktalkabel hat 8 Kabel. Auf einer HWIC-16A-Karte können zwei Oktal-Kabel angeschlossen werden. Das Nummerierungsschema wird sowohl auf jedem Kabel als auch auf der Karte angezeigt. Ein paar einfache Diagramme helfen, dies besser zu verstehen.

Bei näherer Betrachtung der Kabel ist eine Zahl in einem Muster von P0, P2, ....P7 angegeben, und auf der Karte für den oberen Port liegt die Zahl zwischen 8 und 15, und der untere zwischen 0 und 7. Basierend auf dem Diagramm oben können Sie sagen, dass Sie für R1 Leitung 0/0/0, für R2 Leitung 0/0/1, für R3 Leitung 0/0/8 und für R4 0/0/9 verwenden.

Schritt 3: Beim SSH-Zugriff hören die tty-Leitungen nicht dieselben Ports wie Telnet. Sie müssen die Ports also manuell mithilfe der Rotationsgruppe definieren.

- Konfigurieren Sie SSH so, dass eine Reihe von Ports überwacht und einer rotierenden Gruppe zugeordnet wird.

TS(config)#ip ssh port 2001 rotary 1 127

Mit diesem Befehl wird jede Drehgruppe nacheinander einem Port zugeordnet. Beispiel: Drehscheibe 1 wird Port 2001, Drehschalter 2-2002, Drehschalter 3-2003,... usw. zugeordnet.

- Nun definieren Sie die Drehgruppen unter den tty-Linien. Bei der Konfiguration können Sie entweder die tty oder die Leitungsnummer verwenden, z. B. die Leitung 0/0/0 oder die Leitung 3. Unabhängig davon, was Sie konfigurieren, wird es als "tty" angezeigt. Die Konfiguration lautet:

line 0/0/0

login local

rotary 1

no exec

transport input ssh

line 0/0/1

login local

rotary 2

no exec

transport input ssh

line 0/0/8

login local

rotary 11

no exec

transport input ssh

line 0/0/9

login local

rotary 12

no exec

transport input ssh

In diesem Konfigurationsbeispiel wird das Drehfeld 1 unter Zeile 0/0/0 definiert, und das Drehfeld 1 wurde dem Anschluss 2001 zugeordnet. Die Leitung hört also den SSH-Port 2001. Ebenso hört die Leitung 0/0/1 auf Port 2002.

Schritt 4: Konfigurieren Sie Ihre vty-Zeilen für SSH als ausgehendes Protokoll. Da Sie umgekehrte Verbindungen zu den Leitungen öffnen, kommt diese von einer vty-Leitung und daher sollte SSH zulässig sein.

TS(config)#line vty 0 4

TS(config-line)#transport output ssh

TS(config-line)#login local

Schritt 5: Stellen Sie sicher, dass Sie die Benutzernamen korrekt konfiguriert haben, basierend auf den verwendeten Authentifizierungskriterien. In diesem Konfigurationsbeispiel haben Sie einen lokalen Benutzernamen cisco mit dem Kennwort cisco123 konfiguriert.

Jetzt können Sie auf die Geräte zugreifen. Um dasselbe zu erreichen, können mehrere Methoden verwendet werden. Alle Methoden werden hier überprüft.

Terminal-Anwendung verwenden

Bei Verwendung von SSH-Clientsoftware können Sie eine Verbindung über SSH herstellen, indem Sie den Port anhand der Zuordnung auf Terminalleitungen verwenden.

Direkter Zugriff vom Terminalserver

TS#ssh -l cisco -p 2012 192.168.1.1

Password:

Password OK

R4#

In diesem Beispiel ist 1.1.1.1 die Loopback-Adresse des Terminalservers. Um zum Terminalserver zurückzukehren, müssen Sie Strg + Umschalt + 6 verwenden, die Tasten loslassen und sofort auf X drücken.

Die Sitzungen vom Terminalserver können mit dem Befehl show sessions überprüft werden.

TS#show sessions

Conn Host Address Byte Idle Conn Name

* 192.168.1.1 192.168.1.1 0 2 192.168.1.1

* Gibt eine aktive Sitzung an und um diese zu löschen, können Sie eine klare Zeile <Zeilennummer; 12 in diesem Fall > oder trennen Sie die Verbindung <conn-Nummer neben *>.

TS#disconnect 1

Closing connection to 192.168.1.1 [confirm]

Zugriff auf Geräte über Menüoptionen:

Dies ist eine andere Methode für den Zugriff auf die Geräte. Es bietet eine Reihe von Optionen, wenn sich jemand beim Terminalserver anmeldet, und vereinfacht den Zugriff auf die Geräte.

Hinweis: Um einfachen Zugriff zu erhalten, können Sie die IP an einen Hostnamen binden, sodass der Name anstelle von IP verwendet werden kann. Dies ist optional.

Schritt 1: Binden Sie die IP-Adresse des Terminalservers an einen Namen.

ip host R 192.168.1.1

Schritt 2: Die Menüoption bietet eine Option zum Verwenden einer Reihe von Befehlen, die auf Benutzereingaben basieren.

- Konfigurieren Sie einen Banner oder Titel für das Menü:.

TS(config)#menu nodes title $

Enter TEXT message. End with the character '$'.

==================================================

Welcome to my access server.

==================================================

$

Schritt 3: Dadurch wird eine Schnittstelle zur Auswahl einer Option aus dem Menü bereitgestellt.

TS(config)#menu cisco prompt $

Enter TEXT message. End with the character '$'.

enter your selection here :

$

Schritt 4: Um eine Verbindung zu einer Gerätekonsole herzustellen, werden die folgenden Optionen im globalen Konfigurationsmodus verwendet.

menu nodes text 1 1800 P1/0

menu nodes command 1 ssh -l cisco -p 2001 R

menu nodes text 2 1800 P1/1

menu nodes command 2 ssh -l cisco -p 2002 R

menu nodes text 3 3825 P2/0

menu nodes command 3 ssh -l cisco -p 2011 R

menu nodes text 4 3850 P2/1

menu nodes command 4 ssh -l cisco -p 2012 R

Schritt 5: Mit diesem Befehl kann der Benutzer nach der Auswahl die Eingabetaste drücken. Wenn der Benutzer eine Option auswählt, wird sie standardmäßig automatisch ausgeführt.

TS#(config)menu nodes line-mode

Schritt 6: Konfigurieren Sie diese Optionen, um die Sitzungen zu trennen.

menu nodes text d disconnect last session

menu nodes command d disconnect

menu nodes text d<no> clear session by number ie: d1

menu nodes command d1 disconnect 1

menu nodes command d2 disconnect 2

menu nodes command d3 disconnect 3

menu nodes command d4 disconnect 4

Schritt 7: Konfigurieren Sie die Option zum Beenden des Menüs.

menu nodes text exit menu-exit

menu nodes command exit menu-exit

Schritt 8: Einige zusätzliche Optionen können auch im Menü konfiguriert werden.

menu nodes single-space

! single-space menu entries on display

menu nodes status-line

! Display user status at top of screen

menu nodes text q Quit terminal server session

menu nodes command q exit

menu nodes text s show all established sessions

menu nodes command s show sessions

menu nodes options s pause

! pause after command, before redrawing menu

Schritt 9: Sie sehen keine Änderungen im Menü, bis Sie es anwenden. Wenden Sie es also auf die vty-Zeilen an, damit der Benutzer beim Öffnen einer Remotesitzung mit dem Terminalserver die Menüeingabe erhält.

TS(config)#line vty 0 4

TS(config-line)#autocommand menu nodes

Vorsicht: Wenn Sie auf den Terminalserver remote zugreifen und Änderungen am Menü vornehmen möchten, wird empfohlen, den Befehl autom. aus vty-Zeilen zu entfernen und die Änderungen vorzunehmen. Da Sie eine Zeile aus dem Menü entfernen, wird die gesamte Menükonfiguration entfernt. Wenn Sie nur ein im Menü konfiguriertes Banner haben, kann es nach dem Eintritt des Routers in die Menüoption nicht unterbrochen werden, es sei denn, der automatische Befehl wird aus den VTY-Zeilen entfernt, indem ein Konsolenzugriff auf den Terminalserver erfolgt.

Alle Änderungen, die für das Menü erforderlich sind, fügen Sie die Menübefehle hinzu, ohne irgendetwas zu entfernen, wodurch die vorherige Konfiguration überschrieben wird. Alternativ können Sie eine Sicherung der Menükonfiguration durchführen und die Änderungen vornehmen. Entfernen Sie dann das gesamte Menü, und wenden Sie die geänderte komplette Menükonfiguration erneut an.

Überprüfen

In diesem Abschnitt überprüfen Sie, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Wenn Sie über eine Konsole auf den Terminalserver zugreifen, wird die Menüoption folgendermaßen angezeigt.

TS#menu nodes

Für den Remote-Zugriff wird die Verbindung direkt in die Menüoption geleitet.

login as: cisco

Using keyboard-interactive authentication.

Password:

Server "TS" Line 388 Terminal-type xterm

==================================================

Welcome to my access server.

==================================================

1 1800 P1/0

2 1800 P1/1

3 3825 P2/0

4 3850 P2/1

exit menu-exit

q Quit terminal server session

s show all established sessions

d disconnect last session

d<no> clear session by number ie: d1

enter your selection here :4

Password:

Password OK

R4>

Drücken Sie STRG + UMSCHALT + 6 dann X, um zum Terminalserver zurückzukehren.

Sitzungen überprüfen und trennen:

==================================================

Welcome to my access server.

==================================================

1 1800 P1/0

2 1800 P1/1

3 3825 P2/0

4 3850 P2/1

exit menu-exit

q Quit terminal server session

s show all established sessions

d disconnect last session

d<no> clear session by number ie: d1

enter your selection here :s

Conn Host Address Byte Idle Conn Name

1 R 192.168.1.1 0 0 R

* 2 R 192.168.1.1 0 0

Es hat sich gezeigt, dass es zwei Sitzungen gibt, und Sitzung 2 ist derzeit aktiv. So trennen Sie die Verbindung:

enter your selection here :d1

Closing connection to R [confirm]

Server "TS" Line 388 Terminal-type xterm

enter your selection here :d2

Closing connection to R [confirm]

Server "TS" Line 388 Terminal-type xterm

Exiting from menu options:

enter your selection here :exit

TS>

Damit gelangen wir zurück zur CLI des Terminalservers.

Hinweis: Möglicherweise haben Sie bemerkt, dass der Remote-Host die Verbindung manchmal ablehnt, wenn Sie eine Verbindung herstellen, um dies zu beheben, eine aktive Verbindung aus der Menüoption oder aus dem CLI Exec-Modus getrennt wird. Verwenden Sie dazu die klare Befehlszeile <Zeilennummer> und versuchen Sie, erneut eine Verbindung zum Gerät herzustellen.

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Informationen zur Fehlerbehebung verfügbar.

Beiträge von Cisco Ingenieuren

- Dibyajyoti PandaCisco TAC-Techniker

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback