Konfigurieren von ASA als SSL-Gateway für AnyConnect-Clients mithilfe der auf mehreren Zertifikaten basierenden Authentifizierung

Download-Optionen

-

ePub (770.5 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie Sie eine Adaptive Security Appliance (ASA) als Secure Sockets Layer (SSL)-Gateway für Cisco AnyConnect Secure Mobility Clients konfigurieren, die die auf mehreren Zertifikaten basierende Authentifizierung verwendet.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Grundkenntnisse der ASA CLI-Konfiguration und der SSL VPN-Konfiguration

- Grundkenntnisse der X509-Zertifikate

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf folgenden Software-Versionen:

- Cisco Adaptive Security Appliance (ASA) Software, Version 9.7(1) und höher

- Windows 10 mit Cisco AnyConnect Secure Mobility Client 4.4

Hinweis: Laden Sie das AnyConnect VPN Client-Paket (anyconnect-win*.pkg) aus dem Cisco Software-Download herunter (nur für registrierte Kunden). Kopieren Sie den AnyConnect VPN Client in den Flash-Speicher der ASA. Er muss auf die Remote-Benutzercomputer heruntergeladen werden, damit die SSL-VPN-Verbindung mit der ASA hergestellt werden kann. Weitere Informationen finden Sie im Abschnitt Installing the AnyConnect Client (Installieren des AnyConnect-Clients) im ASA-Konfigurationsleitfaden.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Hintergrundinformationen

Vor der Softwareversion 9.7(1) unterstützt ASA die auf einem einzelnen Zertifikat basierende Authentifizierung. Dies bedeutet, dass entweder der Benutzer oder der Computer authentifiziert werden kann, aber nicht beide, und zwar für einen einzelnen Verbindungsversuch.

Die Authentifizierung auf Basis mehrerer Zertifikate ermöglicht es der ASA, das Computer- oder Gerätezertifikat zu validieren, um sicherzustellen, dass es sich bei dem Gerät um ein vom Unternehmen ausgestelltes Gerät handelt, und das Identitätszertifikat des Benutzers zu authentifizieren, um den VPN-Zugriff zu ermöglichen.

Einschränkungen

- Bei der Authentifizierung mit mehreren Zertifikaten ist die Anzahl der Zertifikate derzeit auf genau zwei beschränkt.

- Der AnyConnect-Client muss die Unterstützung für die Authentifizierung mit mehreren Zertifikaten angeben. Ist dies nicht der Fall, verwendet das Gateway eine der vorherigen Authentifizierungsmethoden oder schlägt die Verbindung fehl. AnyConnect Version 4.4.04030 oder höher unterstützt die Multi-Certificate-basierte Authentifizierung.

- Für Windows-Plattformen wird das Computerzertifikat während des ersten SSL-Handshakes gesendet, gefolgt vom Benutzerzertifikat unter dem Aggregat-Authentifizierungsprotokoll. Zwei Zertifikate aus dem Windows-Computerspeicher werden nicht unterstützt.

- Bei der Authentifizierung mit mehreren Zertifikaten wird die automatische Zertifikatauswahl-Voreinstellungen aktivieren unter dem XML-Profil ignoriert. Das bedeutet, dass der Client alle Kombinationen versucht, beide Zertifikate zu authentifizieren, bis ein Fehler auftritt. Dies kann zu erheblichen Verzögerungen führen, während Anyconnect versucht, eine Verbindung herzustellen. Daher wird empfohlen, die Zertifikatzuordnung für den Fall zu verwenden, dass auf dem Client-Computer mehrere Benutzer-/Computerzertifikate vorhanden sind.

- AnyConnect SSL VPN only Unterstützt RSA-basierte Zertifikate.

- Während der Aggregatauthentifizierung werden nur Zertifikate auf Basis von SHA256, SHA384 und SHA512 unterstützt.

Zertifikatauswahl auf Windows-Versionen, die nicht Windows-Plattformen sind

AnyConnect unter Windows unterscheidet zwischen Zertifikaten, die aus dem Computerspeicher abgerufen werden (auf die nur privilegierte Prozesse zugreifen können), und dem Benutzerspeicher (auf den nur Prozesse des angemeldeten Benutzers zugreifen können). AnyConnect unterscheidet nicht zwischen Windows-Plattformen.

Die ASA kann eine Verbindungsrichtlinie durchsetzen, die vom ASA-Administrator konfiguriert wird und auf den tatsächlich empfangenen Zertifikatstypen basiert. Für Windows können die folgenden Typen verwendet werden:

- Ein System und ein Benutzer oder

- Zwei Benutzer.

Bei Nicht-Windows-Plattformen werden immer zwei Benutzerzertifikate angezeigt.

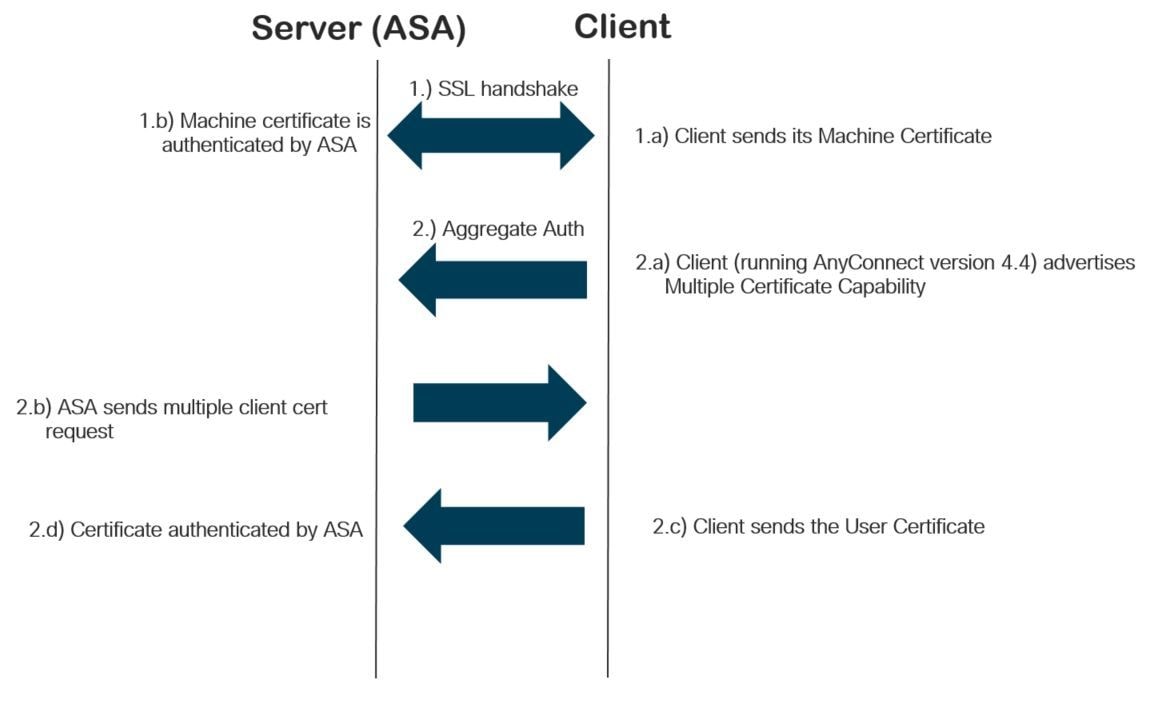

Verbindungsablauf für die Authentifizierung mehrerer Zertifikate

Konfigurieren

Konfigurieren der Authentifizierung mehrerer Zertifikate über ASDM

In diesem Abschnitt wird beschrieben, wie die Cisco ASA als SSL-Gateway für AnyConnect-Clients mit Authentifizierung über mehrere Zertifikate konfiguriert wird.

Führen Sie die folgenden Schritte mithilfe von ASDM aus, um AnyConnect-Clients für die Authentifizierung mit mehreren Zertifikaten einzurichten:

Schritt 1: Installation des Zertifizierungsstellenzertifikats für Benutzer- und Computerzertifikate auf der ASA

Weitere Informationen zur Installation des Zertifikats finden Sie unter Configure ASA: SSL Digital Certificate Installation and Renewal.

Schritt 2: Navigieren Sie zu Configuration > Remote Access > Group Policy, und konfigurieren Sie die Gruppenrichtlinie.

Schritt 3: Konfigurieren Sie das neue Verbindungsprofil, wählen Sie Authentifizierungsmethode als mehrere Zertifikate aus, und wählen Sie die in Schritt 1 erstellte Gruppenrichtlinie aus.

Schritt 4: Weitere detaillierte Konfigurationsbeispiele finden Sie unterVPN-Client und AnyConnect-Clientzugriff auf lokales LAN

Konfigurieren von ASA für die Authentifizierung mit mehreren Zertifikaten über CLI

Hinweis: Verwenden Sie das Command Lookup Tool, also das Tool für die Suche nach Befehlen (nur registrierte Kunden), um weitere Informationen zu den in diesem Abschnitt verwendeten Befehlen zu erhalten.

ASA Version 9.7(1)

!

hostname GCE-ASA

!

! Configure the VPN Pool

ip local pool ANYCONNECT-POOL 192.168.100.1-192.168.100.254 mask 255.255.255.0

!

interface GigabitEthernet0/0

nameif outside

security-level 100

ip address 10.197.223.81 255.255.254.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 192.168.1.1 255.255.255.0

!

! Configure Objects

object network obj-AnyConnect_pool

subnet 192.168.100.0 255.255.255.0

object network obj-Local_Lan

subnet 192.168.1.0 255.255.255.0

!

! Configure Split-tunnel access-list

access-list split standard permit 192.168.1.0 255.255.255.0

!

! Configure Nat-Exemption for VPN traffic

nat (inside,outside) source static obj-Local_Lan obj-Local_Lan destination static obj-AnyConnect_pool obj-AnyConnect_pool no-proxy-arp route-lookup

!

! TrustPoint for User CA certificate

crypto ca trustpoint UserCA

enrollment terminal

crl configure

!

! Trustpoint for Machine CA certificate

crypto ca trustpoint MachineCA

enrollment terminal

crl configure

!

!

crypto ca certificate chain UserCA

certificate ca 00ea473dc301c2fdc7

30820385 3082026d a0030201 02020900 ea473dc3 01c2fdc7 300d0609 2a864886

<snip>

3d57bea7 3e30c8f0 f391bab4 855562fd 8e21891f 4acb6a46 281af1f2 20eb0592

012d7d99 e87f6742 d5

quit

crypto ca certificate chain MachineCA

certificate ca 00ba27b1f331aea6fc

30820399 30820281 a0030201 02020900 ba27b1f3 31aea6fc 300d0609 2a864886

f70d0101 0b050030 63310b30 09060355 04061302 494e3112 30100603 5504080c

<snip>

2c214c7a 79eb8651 6ad1eabd ae1ffbba d0750f3e 81ce5132 b5546f93 2c0d6ccf

606add30 2a73b927 7f4a73e5 2451a385 d9a96b50 6ebeba66 fc2e496b fa

quit

!

! Enable AnyConnect

webvpn

enable outside

anyconnect image disk0:/anyconnect-win-4.4.00243-webdeploy-k9.pkg 2

anyconnect enable

tunnel-group-list enable

!

! Configure Group-Policy

group-policy Grouppolicy-MCA internal

group-policy Grouppolicy-MCA attributes

vpn-tunnel-protocol ssl-client

split-tunnel-policy tunnelspecified

split-tunnel-network-list value split

!

! Configure Tunnel-Group

tunnel-group ANYCONNECT-MCA type remote-access

tunnel-group ANYCONNECT-MCA general-attributes

address-pool ANYCONNECT-POOL

default-group-policy Grouppolicy-MCA

tunnel-group ANYCONNECT-MCA webvpn-attributes

authentication multiple-certificate

group-alias ANYCONNECT-MCA enable

group-url https://10.197.223.81/MCA enable

Überprüfung

Verwenden Sie diesen Abschnitt, um zu überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Hinweis: Das Output-Interpreter-Tool (nur registrierte Kunden) unterstützt bestimmte show-Befehle. Verwenden Sie das Output Interpreter-Tool, um eine Analyse der show-Befehlsausgabe anzuzeigen.

Anzeigen installierter Zertifikate auf der ASA über die CLI

Crypto CA-Zertifikat anzeigen

GCE-ASA(config)# show crypto ca certificate

CA Certificate

Status: Available

Certificate Serial Number: 00ea473dc301c2fdc7

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

cn=UserCA.cisco.com

o=Cisco

l=Dallas

st=Texas

c=IN

Subject Name:

cn=UserCA.cisco.com

o=Cisco

l=Dallas

st=Texas

c=IN

Validity Date:

start date: 15:40:28 UTC Sep 30 2017

enddate: 15:40:28 UTC Jul202020

Storage: config

Associated Trustpoints: UserCA

CA Certificate

Status: Available

Certificate Serial Number: 00ba27b1f331aea6fc

Certificate Usage: General Purpose

Public Key Type: RSA (2048 bits)

Signature Algorithm: SHA256 with RSA Encryption

Issuer Name:

cn=MachineCA.cisco.com

o=Cisco

l=Bangalore

st=Karnataka

c=IN

Subject Name:

cn=MachineCA.cisco.com

o=Cisco

l=Bangalore

st=Karnataka

c=IN

Validity Date:

start date: 15:29:23 UTC Sep 30 2017

enddate: 15:29:23 UTC Jul202020

Storage: config

Associated Trustpoints: MachineCA

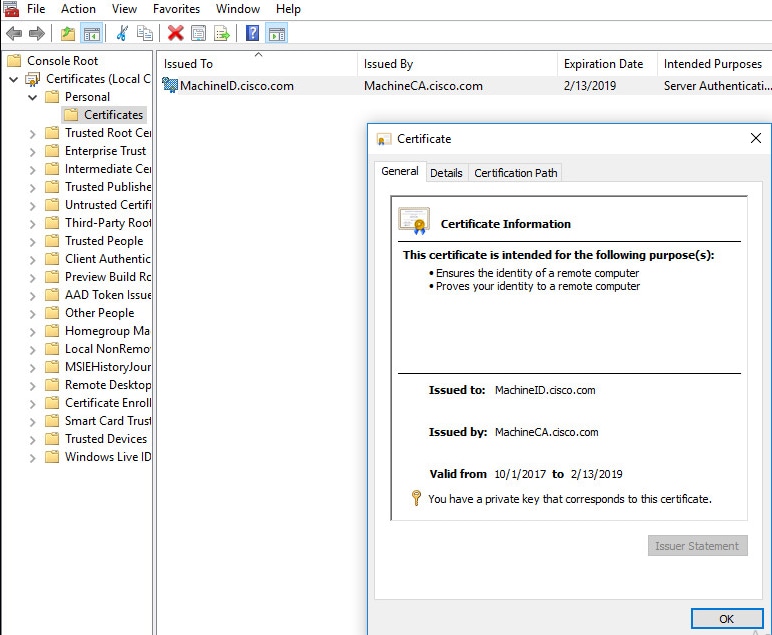

Installierte Zertifikate auf dem Client anzeigen

Verwenden Sie zum Überprüfen der Installation den Zertifikats-Manager (certmgr.msc):

Computerzertifikat

Benutzerzertifikat

Führen Sie den folgenden Befehl aus, um die Verbindung zu überprüfen:

GCE-ASA# sh vpn-sessiondb detail anyconnect

Session Type: AnyConnect Detailed

Username : MachineID.cisco.com Index : 296

Assigned IP : 192.168.100.1 Public IP : 10.197.223.235

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Premium

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES128 DTLS-Tunnel: (1)AES256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA1 DTLS-Tunnel: (1)SHA1

Bytes Tx : 11542 Bytes Rx : 2097

Pkts Tx : 8 Pkts Rx : 29

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Group Policy : Grouppolicy-MCA Tunnel Group : ANYCONNECT-MCA

Login Time : 22:26:27 UTC Sun Oct 1 2017

Duration : 0h:00m:21s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : 0ac5df510012800059d16b93

Security Grp : none

AnyConnect-Parent Tunnels: 1

SSL-Tunnel Tunnels: 1

DTLS-Tunnel Tunnels: 1

AnyConnect-Parent:

Tunnel ID : 296.1

Public IP : 10.197.223.235

Encryption : none Hashing : none

TCP Src Port : 51609 TCP Dst Port : 443

Auth Mode : Multiple-certificate

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : win

Client OS Ver: 10.0.14393

Client Type : AnyConnect

Client Ver : Cisco AnyConnect VPN Agent for Windows 4.4.01054

Bytes Tx : 5771 Bytes Rx : 0

Pkts Tx : 4 Pkts Rx : 0

Pkts Tx Drop : 0 Pkts Rx Drop : 0

SSL-Tunnel:

Tunnel ID : 296.2

Assigned IP : 192.168.100.1 Public IP : 10.197.223.235

Encryption : AES128 Hashing : SHA1

Ciphersuite : AES128-SHA

Encapsulation: TLSv1.2 TCP Src Port : 51612

TCP Dst Port : 443 Auth Mode : Multiple-certificate

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : Windows

Client Type : SSL VPN Client

Client Ver : Cisco AnyConnect VPN Agent for Windows 4.4.01054

Bytes Tx : 5771 Bytes Rx : 446

Pkts Tx : 4 Pkts Rx : 5

Pkts Tx Drop : 0 Pkts Rx Drop : 0

DTLS-Tunnel:

Tunnel ID : 296.3

Assigned IP : 192.168.100.1 Public IP : 10.197.223.235

Encryption : AES256 Hashing : SHA1

Ciphersuite : AES256-SHA

Encapsulation: DTLSv1.0 UDP Src Port : 63385

UDP Dst Port : 443 Auth Mode : Multiple-certificate

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : Windows

Client Type : DTLS VPN Client

Client Ver : Cisco AnyConnect VPN Agent for Windows 4.4.01054

Bytes Tx : 0 Bytes Rx : 1651

Pkts Tx : 0 Pkts Rx : 24

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Fehlerbehebung

In diesem Abschnitt erhalten Sie Informationen zur Behebung von Fehlern in Ihrer Konfiguration.

Hinweis: Lesen Sie den Artikel Important Information on Debug Commands (Wichtige Informationen zu Debug-Befehlen), bevor Sie debug-Befehle verwenden.

Vorsicht: Auf der ASA können Sie verschiedene Debug-Ebenen festlegen. Standardmäßig wird Ebene 1 verwendet. Wenn Sie die Debug-Ebene ändern, kann die Ausführlichkeit der Debugs zunehmen. Gehen Sie dabei besonders in Produktionsumgebungen vorsichtig vor.

- Crypto-CA-Nachrichten debuggen 127

- Verschlüsselungstransaktion debuggen 127

CRYPTO_PKI: Begin sorted cert chain ---------Certificate--------: Serial: 00B6D609E1D68B9334 Subject: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN Issuer: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: End sorted cert chain CRYPTO_PKI: Cert chain pre-processing: List size is 1, trustpool is not in use CRYPTO_PKI: List pruning is not necessary. CRYPTO_PKI: Sorted chain size is: 1 CRYPTO_PKI: Found ID cert. serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: Verifying certificate with serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN, issuer_name: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN, signature alg: SHA256/RSA. CRYPTO_PKI(Cert Lookup) issuer="cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN" serial number=00 b6 d6 09 e1 d6 8b 93 34 | ........4 CRYPTO_PKI: valid cert with warning. CRYPTO_PKI: valid cert status. CRYPTO_PKI: Begin sorted cert chain ---------Certificate--------: Serial: 00B6D609E1D68B9334 Subject: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN Issuer: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: End sorted cert chain CRYPTO_PKI: Cert chain pre-processing: List size is 1, trustpool is not in use CRYPTO_PKI: List pruning is not necessary. CRYPTO_PKI: Sorted chain size is: 1 CRYPTO_PKI: Found ID cert. serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN CRYPTO_PKI: Verifying certificate with serial number: 00B6D609E1D68B9334, subject name: cn=MachineID.cisco.com,ou=Cisco,l=Bangalore,st=Karnataka,c=IN, issuer_name: cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN, signature alg: SHA256/RSA. CRYPTO_PKI(Cert Lookup) issuer="cn=MachineCA.cisco.com,o=Cisco,l=Bangalore,st=Karnataka,c=IN" serial number=00 b6 d6 09 e1 d6 8b 93 34 | ........4 CRYPTO_PKI: valid cert with warning. CRYPTO_PKI: valid cert status. CRYPTO_PKI: Begin sorted cert chain ---------Certificate--------: Serial: 00A5A42E24A345E11A Subject: cn=UserID.cisco.com,ou=TAC,o=Cisco,l=Dallas,st=Texas,c=IN Issuer: cn=UserCA.cisco.com,o=Cisco,l=Dallas,st=Texas,c=IN CRYPTO_PKI: End sorted cert chain CRYPTO_PKI: Cert chain pre-processing: List size is 1, trustpool is not in use CRYPTO_PKI: List pruning is not necessary. CRYPTO_PKI: Sorted chain size is: 1 CRYPTO_PKI: Found ID cert. serial number: 00A5A42E24A345E11A, subject name: cn=UserID.cisco.com,ou=TAC,o=Cisco,l=Dallas,st=Texas,c=IN CRYPTO_PKI: Verifying certificate with serial number: 00A5A42E24A345E11A, subject name: cn=UserID.cisco.com,ou=TAC,o=Cisco,l=Dallas,st=Texas,c=IN, issuer_name: cn=UserCA.cisco.com,o=Cisco,l=Dallas,st=Texas,c=IN, signature alg: SHA256/RSA. CRYPTO_PKI(Cert Lookup) issuer="cn=UserCA.cisco.com,o=Cisco,l=Dallas,st=Texas,c=IN" serial number=00 a5 a4 2e 24 a3 45 e1 1a | ....$.E.. CRYPTO_PKI: valid cert with warning. CRYPTO_PKI: valid cert status.

- Debuggen von aggregate-auth xml 127

Received XML message below from the client <?xml version="1.0" encoding="UTF-8"?> <config-auth client="vpn" type="init" aggregate-auth-version="2"> <version who="vpn">4.4.01054</version> <device-id device-type="VMware, Inc. VMware Virtual Platform" platform-version="10.0.14393 #snip# win</device-id> <mac-address-list> <mac-address>00-0c-29-e4-f5-bd</mac-address></mac-address-list> <group-select>ANYCONNECT-MCA</group-select> <group-access>https://10.197.223.81/MCA</group-access> <capabilities> <auth-method>single-sign-on</auth-method> <auth-method>multiple-cert</auth-method></capabilities> </config-auth> Generated XML message below <?xml version="1.0" encoding="UTF-8"?> <config-auth client="vpn" type="auth-request" aggregate-auth-version="2"> <opaque is-for="sg"> <tunnel-group>ANYCONNECT-MCA</tunnel-group> <aggauth-handle>136775778</aggauth-handle> <auth-method>multiple-cert</auth-method> <auth-method>single-sign-on</auth-method> <config-hash>1506879881148</config-hash> </opaque> <multiple-client-cert-request> <hash-algorithm>sha256</hash-algorithm> <hash-algorithm>sha384</hash-algorithm> <hash-algorithm>sha512</hash-algorithm> </multiple-client-cert-request> <random>FA4003BD87436B227####snip####C138A08FF724F0100015B863F750914839EE79C86DFE8F0B9A0199E2</random> </config-auth>

Received XML message below from the client

<?xml version="1.0" encoding="UTF-8"?>

<config-auth client="vpn" type="auth-reply" aggregate-auth-version="2">

<version who="vpn">4.4.01054</version>

<device-id device-type="VMware, Inc. VMware Virtual Platform" platform-version="10.0.14393 ##snip## win</device-id>

<mac-address-list>

<mac-address>00-0c-29-e4-f5-bd</mac-address></mac-address-list>

<session-token></session-token>

<session-id></session-id>

<opaque is-for="sg">

<tunnel-group>ANYCONNECT-MCA</tunnel-group>

<aggauth-handle>608423386</aggauth-handle>

<auth-method>multiple-cert</auth-method>

<auth-method>single-sign-on</auth-method>

<config-hash>1506879881148</config-hash></opaque>

<auth>

<client-cert-chain cert-store="1M">

<client-cert-sent-via-protocol></client-cert-sent-via-protocol></client-cert-chain>

<client-cert-chain cert-store="1U">

<client-cert cert-format="pkcs7">MIIG+AYJKoZIhvcNAQcCoIIG6TCCBuU

yTCCAzwwggIkAgkApaQuJKNF4RowDQYJKoZIhvcNAQELBQAwWTELMAkGA1UEBhMC

#Snip#

gSCx8Luo9V76nPjDI8PORurSFVWL9jiGJH0rLakYoGv

</client-cert>

<client-cert-auth-signature hash-algorithm-chosen="sha512">FIYur1Dzb4VPThVZtYwxSsCVRBUin/8MwWK+G5u2Phr4fJ

#snip#

EYt4G2hQ4hySySYqD4L4iV91uCT5b5Bmr5HZmSqKehg0zrDBjqxx7CLMSf2pSmQnjMwi6D0ygT=</client-cert-auth-signature>

</client-cert-chain>

</auth>

</config-auth>

Received attribute hash-algorithm-chosen in XML message from client

Base64 Signature (len=349):

FIYur1Dzb4VPThVZtYwxSsCVRBUin/8MwWK+G5u2Phr4fJI9aWFqd1BbV9WhSTsF

EYt4G2hQ4hySySYqD4L4iV91uCT5b5Bmr5HZmSqKehg0zrDBjqxx7CLMSf2pSmQn

ABXv++cN7lNWGHK91EAvNRcpCX4TdZ+6ZKpL4sClu8vZJeW2jwGmPnYesG3sttrS

TFBRqg74+1TFSbUuIEzn8MLXZqHbOnA19B9gyXZJon8eh3Z7cDspFiR0xKBu8iYH

L+ES84UNtDQjatIN4EiS8SD/5QPAunCyvAUBvK5FZ4c4TpnF6MIEPhjMwi6D0ygT

sm2218mstLDNKBouaTjB3A==

Successful Base64 signature decode, len 256

Loading cert into PKI

Waiting for certificate validation result

Verifying signature

Successfully verified signature

- Debug aggregate-auth ssl 127

/CSCOSSLC/config-auth Processing client request XML successfully parsed Processing request (init) INIT-no-cert: Client has not sent a certificate Found TG ANYCONNECT-MCA by URL https://10.197.223.81/MCA INIT-no-cert: Resolve tunnel group (ANYCONNECT-MCA) alias (NULL) Cert or URL mapped YES INIT-no-cert: Client advertised multi-cert authentication support [332565382] Created auth info for client 10.197.223.235 [332565382] Started timer (3 mins) for auth info for client 10.197.223.235 INIT-no-cert: Tunnel group ANYCONNECT-MCA requires multi-cert authentication [332565382] Generating multiple certificate request [332565382] Saved message of len 699 to verify signature rcode from handler = 0 Sending response /CSCOSSLC/config-auth Processing client request XML successfully parsed Processing request (init) INIT-cert: Client has certificate, groupSelect ANYCONNECT-MCA Found TG ANYCONNECT-MCA by URL https://10.197.223.81/MCA INIT-cert: Found tunnel group (ANYCONNECT-MCA) alias (NULL) url or certmap YES INIT-cert: Client advertised multi-cert authentication support [462466710] Created auth info for client 10.197.223.235 [462466710] Started timer (3 mins) for auth info for client 10.197.223.235 INIT-cert: Tunnel group ANYCONNECT-MCA requires multi-cert authentication Resetting FCADB entry [462466710] Generating multiple certificate request [462466710] Saved message of len 741 to verify signature rcode from handler = 0 Sending response /CSCOSSLC/config-auth Processing client request XML successfully parsed Processing request (auth-reply) auth-reply:[462466710] searching for authinfo [462466710] Found auth info for client 10.197.223.235, update expire timer (3 mins) Found tunnel group (ANYCONNECT-MCA) alias ANYCONNECT-MCA [462466710] Multi cert authentication [462466710] First cert came in SSL protocol, len 891 [462466710] Success loading cert into PKI [462466710] Authenticating second cert [462466710] Sending Message AGGAUTH_MSG_ATHENTICATE_CERT(1) [462466710] Fiber waiting Aggauth Message handler received message AGGAUTH_MSG_ATHENTICATE_CERT [462466710] Process certificate authentication request [462466710] Waiting for async certificate verification [462466710] Verify cert callback [462466710] Certificate Authentication success - verifying signature [462466710] Signature verify success [462466710] Signalling fiber [462466710] Fiber continuing [462466710] Found auth info [462466710] Resolved tunnel group (ANYCONNECT-MCA), Cert or URL mapped YES Resetting FCADB entry Attempting cert only login Authorization username = MachineID.cisco.com Opened AAA handle 335892526 Making AAA request AAA request finished Send auth complete rcode from handler = 0 Sending response Closing AAA handle 335892526 [462466710] Destroy auth info for 10.197.223.235 [462466710] Free auth info for 10.197.223.235

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

29-Nov-2017 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Shakti KumarCisco TAC Engineer

- Dhruv GoelCisco TAC Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback