Einleitung

In diesem Dokument wird beschrieben, wie Sie verschiedene Network Analysis Policies (NAP) für vom FirePOWER Management Center (FMC) verwaltete FirePOWER-Geräte vergleichen.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Kenntnisse von Open-Source Snort

- Firepower Management Center (FMC)

- Firepower Threat Defense (FTD)

Verwendete Komponenten

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen. Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

Hintergrundinformationen

Snort verwendet Pattern-Matching-Techniken, um Exploits in Netzwerkpaketen zu finden und zu verhindern. Dazu muss die Snort-Engine Netzwerkpakete so aufbereiten, dass dieser Vergleich durchgeführt werden kann. Dieser Prozess wird mithilfe des NAP durchgeführt und kann in drei Stufen durchgeführt werden:

- Dekodierung

- Normalisierung

- Vorverarbeitung

Eine Netzwerkanalyserichtlinie verarbeitet Pakete in mehreren Phasen: Zunächst dekodiert das System Pakete über die ersten drei TCP/IP-Schichten und fährt dann mit der Normalisierung, Vorverarbeitung und Erkennung von Protokollanomalien fort.

Vorprozessoren bieten zwei Hauptfunktionen:

- Normalisierung des Datenverkehrs zur weiteren Überprüfung

- Identifizierung von Protokollanomalien

Hinweis: Einige Regeln für Angriffsrichtlinien erfordern bestimmte Präprozessoroptionen, um die Erkennung auszuführen.

Weitere Informationen zu Open-Source Snort finden Sie unter https://www.snort.org/

Überprüfen der NAP-Konfiguration

Um Firewall-NAP-Richtlinien zu erstellen oder zu bearbeiten, navigieren Sie zu FMC Policies > Access Control > Intrusion, und klicken Sie dann in der oberen rechten Ecke auf die Option Network Analysis Policy (Netzwerkanalyserichtlinie), wie in der Abbildung dargestellt:

Überprüfen der Standard-Netzwerkanalyserichtlinie

Aktivieren Sie die Standardrichtlinie für die Netzwerkanalyse (NAP), die auf die Zugriffskontrollrichtlinie (ACP) angewendet wird.

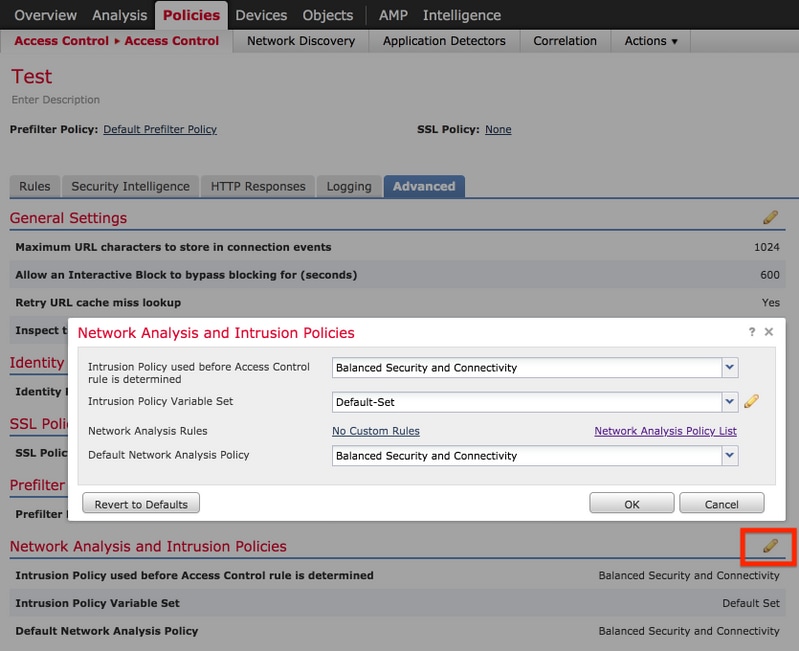

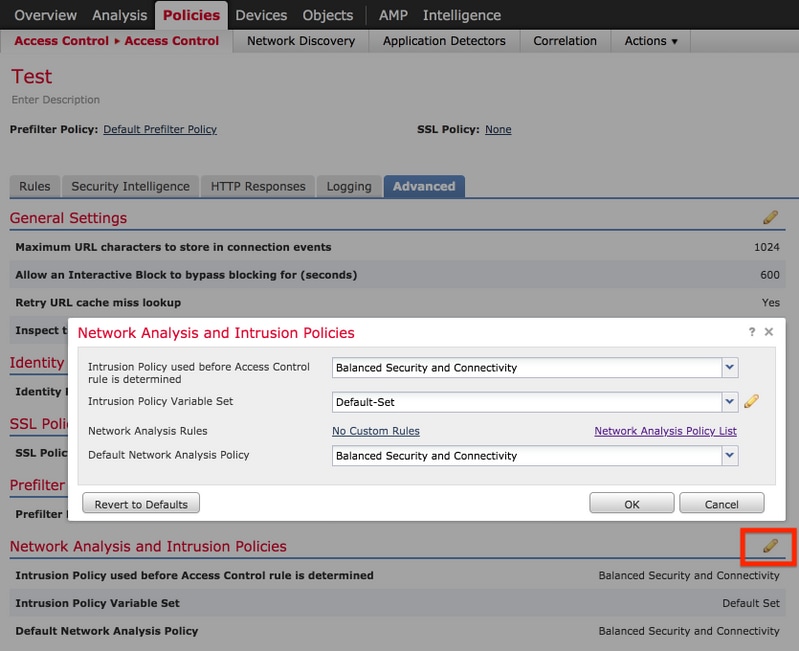

Navigieren Sie zu Policies > Access Control (Richtlinien > Zugriffskontrolle), und bearbeiten Sie die zu überprüfenden ACPs. Klicken Sie auf die Registerkarte Erweitert, und scrollen Sie nach unten zum Abschnitt Netzwerkanalyse und Richtlinien für Sicherheitsrisiken.

Die mit dem ACP verknüpfte Standardrichtlinie für die Netzwerkanalyse lautet "Balanced Security and Connectivity" (Ausgewogene Sicherheit und Konnektivität), wie im Bild gezeigt:

Hinweis: Verwechseln Sie nicht die ausgewogene Sicherheit und Konnektivität für Angriffsrichtlinien und die ausgewogene Sicherheit und Konnektivität für die Netzwerkanalyse. Die erste ist für Snort-Regeln, die zweite für die Vorverarbeitung und Decodierung.

Vergleich der Network Analysis Policy (NAP)

Die NAP-Richtlinien können für vorgenommene Änderungen verglichen werden. Diese Funktion kann dabei helfen, Probleme zu identifizieren und zu beheben. Darüber hinaus können gleichzeitig NAP-Vergleichsberichte erstellt und exportiert werden.

Navigieren Sie zu Richtlinien > Zugriffskontrolle > Zugriffskontrolle. Klicken Sie dann oben rechts auf Network Analysis Policy (Netzwerkanalyserichtlinie). Auf der NAP-Richtlinienseite sehen Sie oben rechts die Registerkarte Richtlinien vergleichen, wie in der Abbildung dargestellt:

Der Richtlinienvergleich für die Netzwerkanalyse ist in zwei Varianten verfügbar:

- Zwischen zwei verschiedenen NAP-Richtlinien

- Zwischen zwei verschiedenen Versionen derselben NAP-Richtlinie

Das Vergleichsfenster bietet einen zeilenweisen Vergleich zwischen zwei ausgewählten NAP-Richtlinien. Diese können als Bericht über die Registerkarte Vergleichsbericht oben rechts exportiert werden, wie in der Abbildung dargestellt:

Für den Vergleich zwischen zwei Versionen derselben NAP-Richtlinie kann die Revisionsoption ausgewählt werden, um die erforderliche Revisions-ID auszuwählen, wie im Bild gezeigt:

Feedback

Feedback