Konfigurieren der TACACS+-Authentifizierungsdomäne auf dem UCS Manager mit ISE Server

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die Konfiguration der TACACS+-Authentifizierung (Terminal Access Controller Access-Control System Plus) im Unified Compute System Manager (UCSM) beschrieben. TACACS+ ist ein Netzwerkprotokoll, das für Authentifizierungs-, Autorisierungs- und Rechenschaftspflichtigkeitsdienste (AAA) verwendet wird. Es bietet eine zentralisierte Methode zum Verwalten von Netzwerkzugriffsgeräten (NAD), wo Sie Regeln über einen Server verwalten und erstellen können. In diesem Anwendungsfall verwenden wir die Identity Services Engine (ISE).

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco UCS Manager (UCSM)

- Terminal Access Controller Access-Control System Plus (TACACS+)

- Identity Services Engine (ISE)

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- UCSM 4.2(3d)

- Cisco Identity Services Engine (ISE) Version 3.2

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfiguration

TACACS+-Konfiguration auf ISE

Einrichtung von TACACS+ auf der ISE

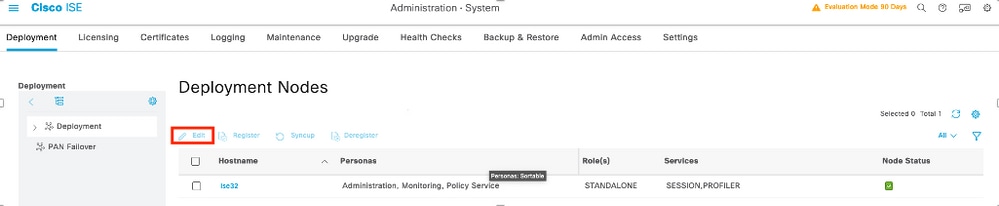

Schritt 1: Die erste Aufgabe besteht darin, zu überprüfen, ob die ISE über die richtigen Funktionen zur Behandlung von TACACS+-Authentifizierungen verfügt. Sie müssen daher überprüfen, ob Sie im gewünschten Policy Service Node (PSN) die Funktion für den Geräte-Admin-Service haben. Navigieren Sie durch das Menü Administration > System > Deployment, wählen Sie den Knoten aus, an dem die ISE TACACS+ ausführen wird, und wählen Sie dann die Schaltfläche edit aus.

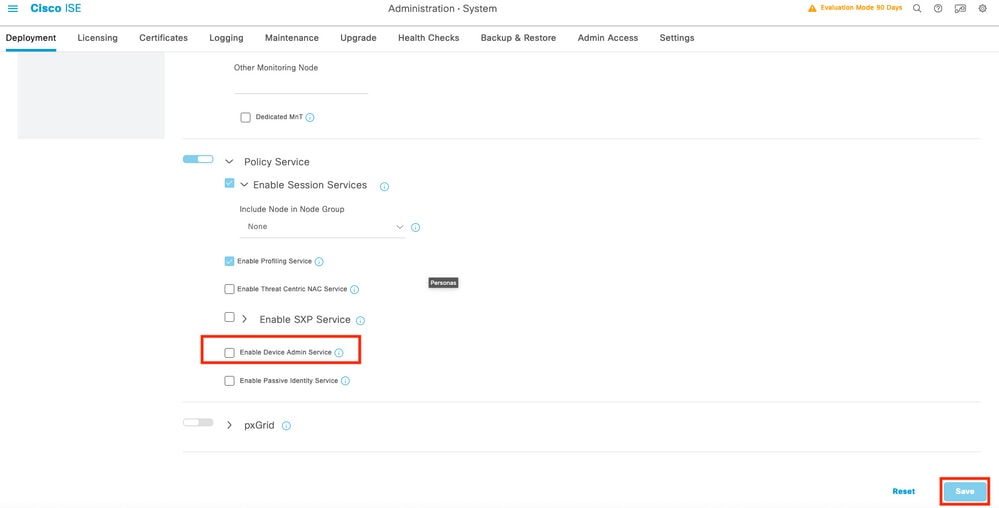

Schritt 2: Scrollen Sie nach unten, bis die entsprechende Funktion namens Device Administration Service angezeigt wird (beachten Sie, dass für die Aktivierung dieser Funktion zunächst Policy Server-Personal auf dem Knoten aktiviert sein muss und außerdem Lizenzen für TACACS+ in Ihrer Bereitstellung verfügbar sind), aktivieren Sie dieses Kontrollkästchen, und speichern Sie dann die Konfiguration:

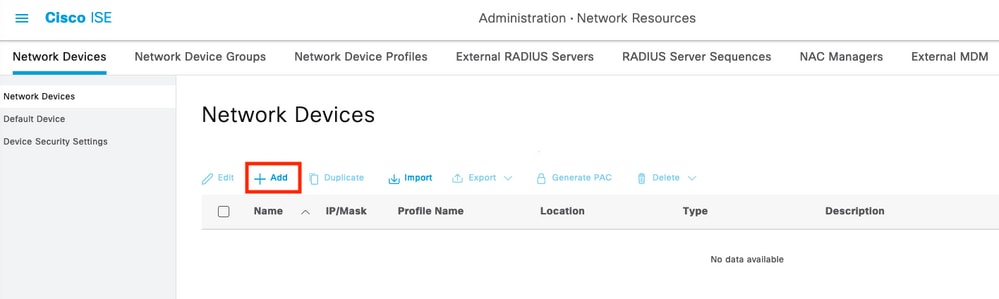

Schritt 3: Konfigurieren Sie das Netzwerkzugriffsgerät (Network Access Device, NAD), das die ISE als TACACS+-Server verwendet, und navigieren Sie zum Menü Administration > Network Resources > Network Devices, und wählen Sie dann die Schaltfläche +Add.

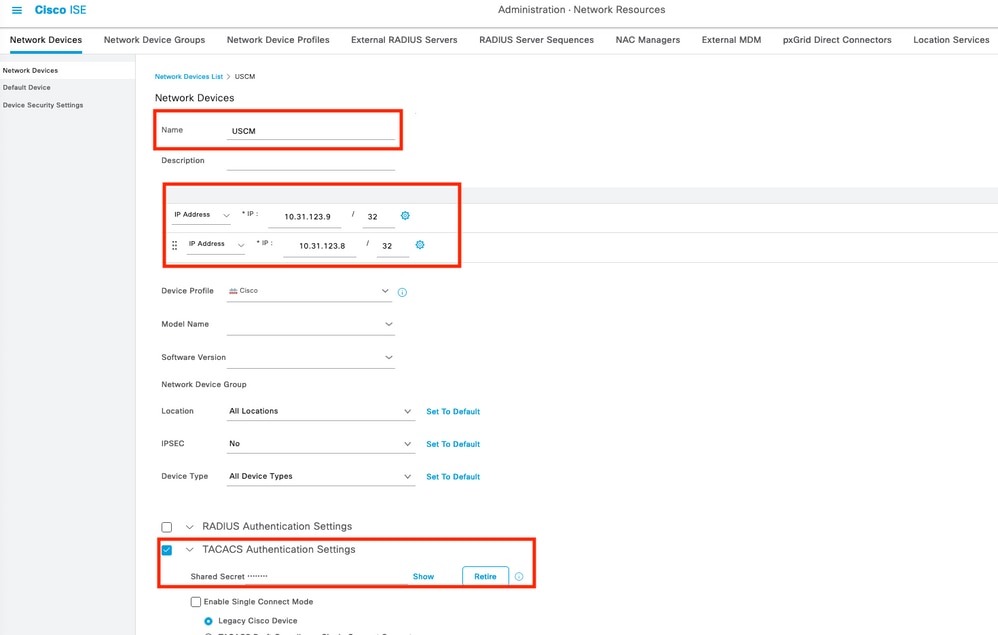

Schritt 4: In diesem Abschnitt konfigurieren Sie:

- Ein Name für das UCSM als TACACS+-Client.

- Die IP-Adressen, die das UCSM verwendet, um eine Anforderung an die ISE zu senden.

- Gemeinsamer TACACS+-Schlüssel: Dieses Kennwort wird zur Verschlüsselung der Pakete zwischen UCSM und ISE verwendet.

Hinweis: Fügen Sie für eine Cluster-Konfiguration die IP-Adressen des Management-Ports für beide Fabric Interconnects hinzu. Mit dieser Konfiguration wird sichergestellt, dass sich Remote-Benutzer weiterhin anmelden können, wenn das erste Fabric Interconnect ausfällt und das System ein Failover zum zweiten Fabric Interconnect durchführt. Alle Anmeldeanfragen stammen von diesen IP-Adressen, nicht von der virtuellen IP-Adresse, die von Cisco UCS Manager verwendet wird.

Konfigurieren der Attribute und Regeln für die ISE

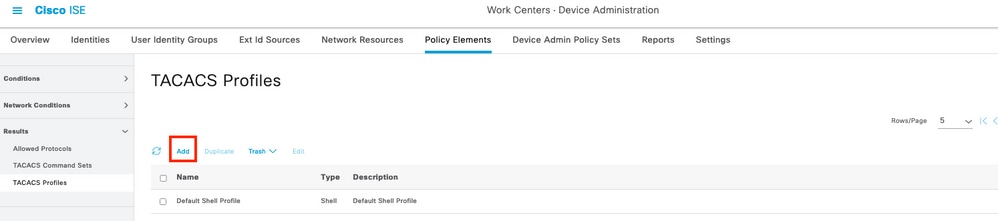

Schritt 1: Erstellen Sie ein TACACS+-Profil, navigieren Sie zum Menü Work Centers > Device Administration > Policy Elements > Results > TACACS Profiles, und wählen Sie Add.

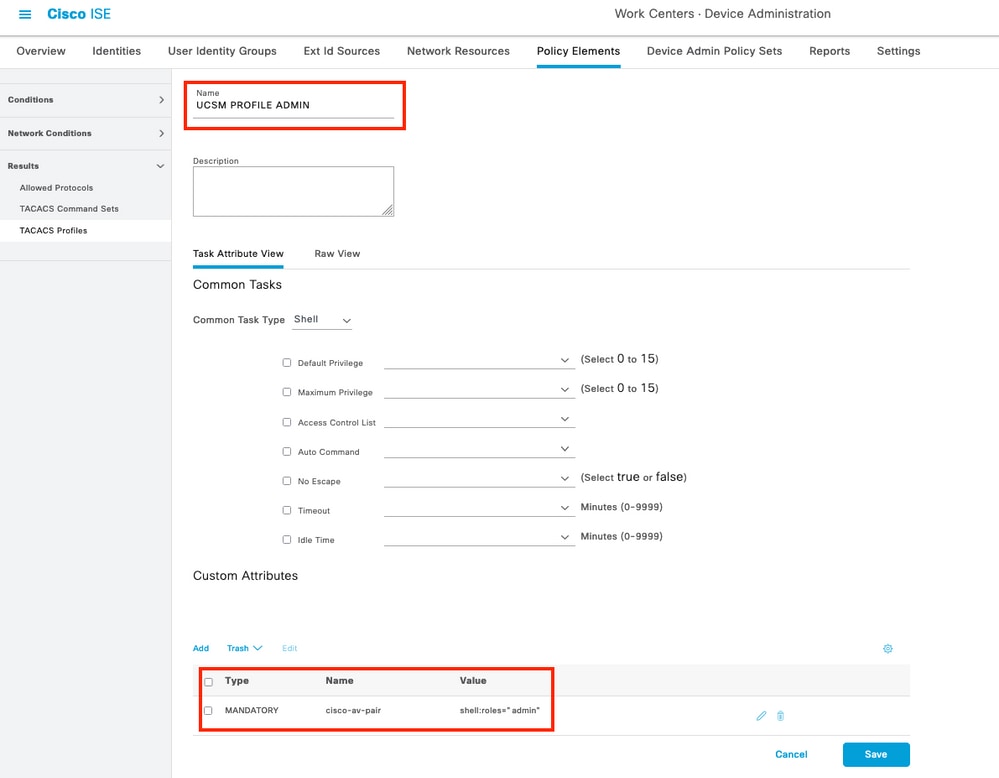

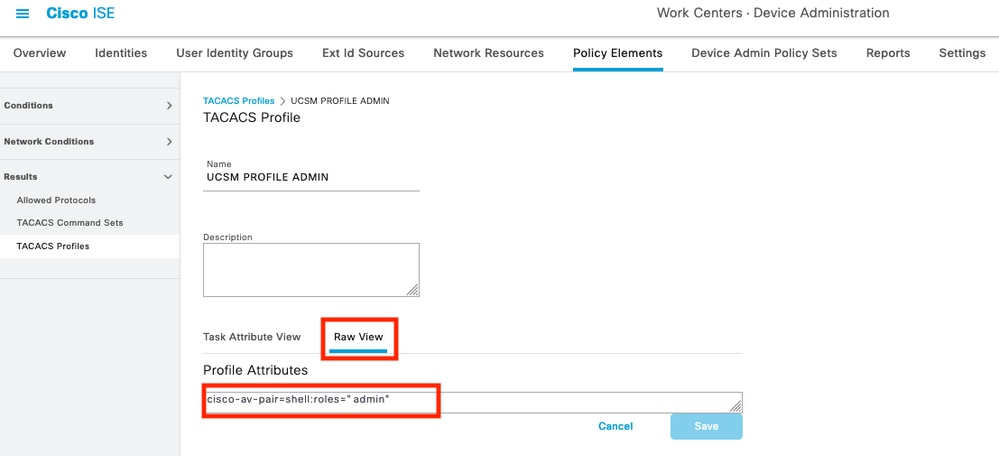

Schritt 2: Konfigurieren Sie in diesem Abschnitt das Profil mit einem Namen, und wählen Sie im Abschnitt Benutzerdefinierte Attribute die Option Hinzufügen aus, erstellen Sie anschließend ein Attribut der Eigenschaft MANDATORY, nennen Sie es cisco-av-pair, und wählen Sie im Wert eine der im UCSM verfügbaren Rollen aus, und geben Sie ein, dass in diesem Beispiel die Rolle admin verwendet wird und die ausgewählte Eingabe shell:roles="admin sein muss. min", wie unten gezeigt,

Wenn Sie im selben Menü die Rohansicht für das TACACS-Profil auswählen, können Sie die entsprechende Konfiguration des Attributs überprüfen, das über die ISE gesendet wird.

Hinweis: Der cisco-av-pair-Name ist die Zeichenfolge, die die Attribut-ID für den TACACS+-Anbieter bereitstellt.

Schritt 3: Markieren Sie das Kontrollkästchen, und speichern Sie Ihre Konfiguration.

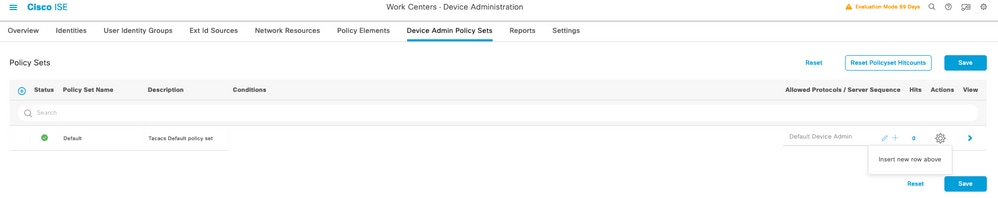

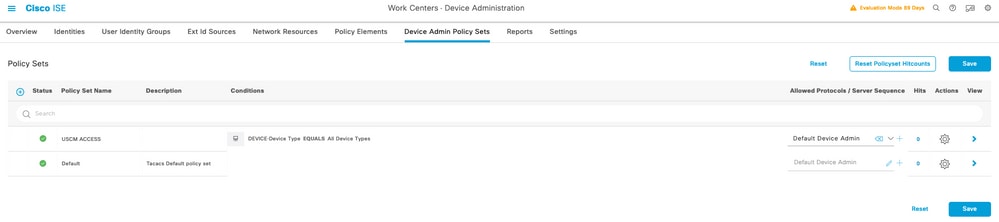

Schritt 4: Erstellen Sie einen Geräte-Admin-Richtliniensatz, der für Ihr UCSM verwendet werden soll, navigieren Sie im Menü Work Centers > Device Administration > Device Admin Policy Sets, und wählen Sie dann aus einem vorhandenen Richtliniensatz das Zahnradsymbol aus, um dann oben die Zeile einfügen auszuwählen.

Schritt 5: Nennen Sie diesen neuen Richtliniensatz, fügen Sie Bedingungen hinzu, die von den Merkmalen der TACACS+-Authentifizierungen abhängen, die vom UCSM-Server ausgeführt werden, und wählen Sie Zulässige Protokolle > Standardgeräteadministrator, speichern Sie Ihre Konfiguration.

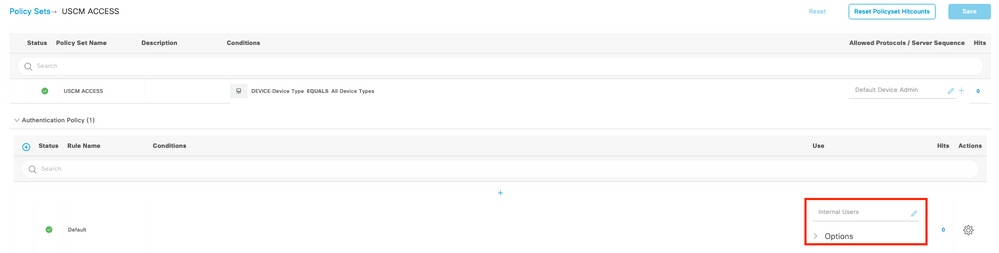

Schritt 6: Wählen Sie in der Ansichtsoption > aus, und wählen Sie im Abschnitt Authentifizierungsrichtlinie die externe Identitätsquelle aus, von der die ISE den Benutzernamen und die Anmeldeinformationen abfragt, die in UCSM eingegeben werden. In diesem Beispiel entsprechen die Anmeldeinformationen internen Benutzern, die in der ISE gespeichert sind.

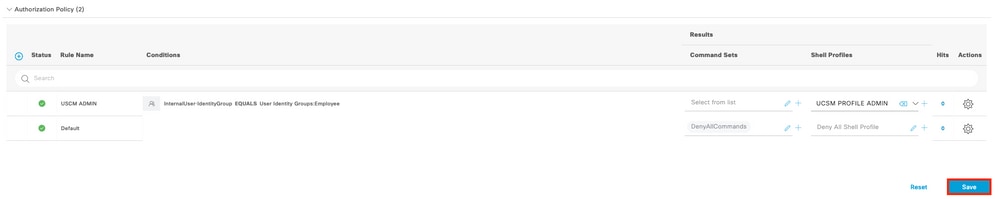

Schritt 7. Blättern Sie nach unten bis zum Abschnitt Autorisierungsrichtlinie bis zur Standardrichtlinie, wählen Sie das Zahnradsymbol aus, und fügen Sie eine Regel oben ein.

Schritt 8: Nennen Sie die neue Autorisierungsregel, fügen Sie Bedingungen für den Benutzer hinzu, der bereits als Gruppenmitgliedschaft authentifiziert wird, und speichern Sie im Abschnitt Shell Profiles (Shell-Profile) das zuvor konfigurierte TACACS-Profil.

TACACS+-Konfiguration auf UCSM

AnmeldenCisco UCS ManagerBenutzeroberfläche mit einem Benutzer mit Administratorberechtigungen.

Rollen für Benutzer erstellen

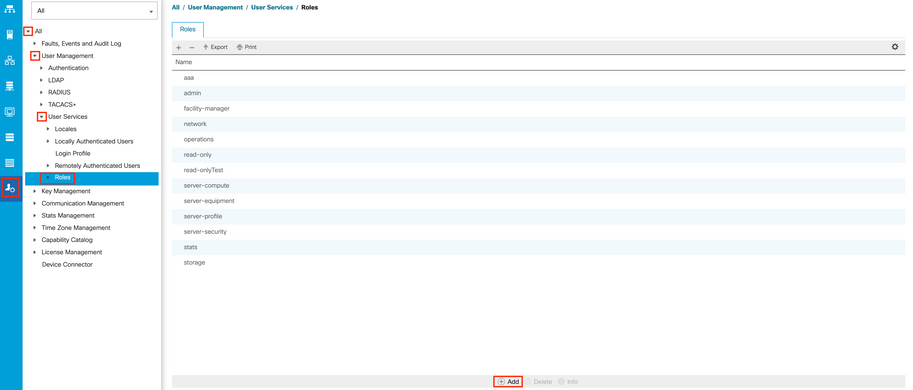

Schritt 1: Wählen Sie im Navigationsbereich die Registerkarte Admin aus.

Schritt 2: Erweitern Sie auf der Registerkarte Admin die Option All > User Management > User Services > Roles (Alle > Benutzerverwaltung > Benutzerdienste > Rollen).

Schritt 3: ImWorkaus, wählen SieGeneralaus.

Schritt 4: Wählen Sie Hinzufügen für benutzerdefinierte Rollen aus. In diesem Beispiel werden Standardrollen verwendet.

Schritt 5: Überprüfen Sie, ob die Namensrolle mit dem zuvor im TACACS-Profil konfigurierten Namen übereinstimmt.

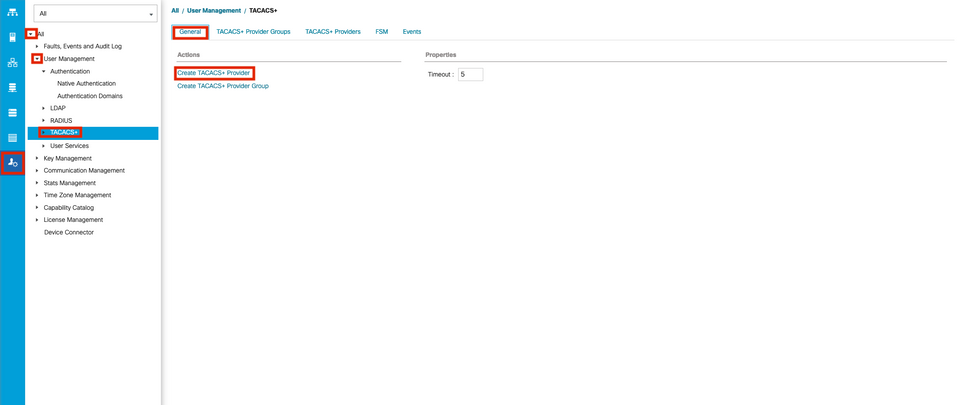

Erstellen eines TACACS+-Anbieters

Schritt 1: Wählen Sie im Navigationsbereich die Registerkarte Admin aus.

Schritt 2: Erweitern Sie auf der Registerkarte Admin die Option All > User Management > TACACS+.

Schritt 3: ImWorkaus, wählen SieGeneral aus.

Schritt 4: ImActionsBereich auswählenCreate TACACS+ Provider.

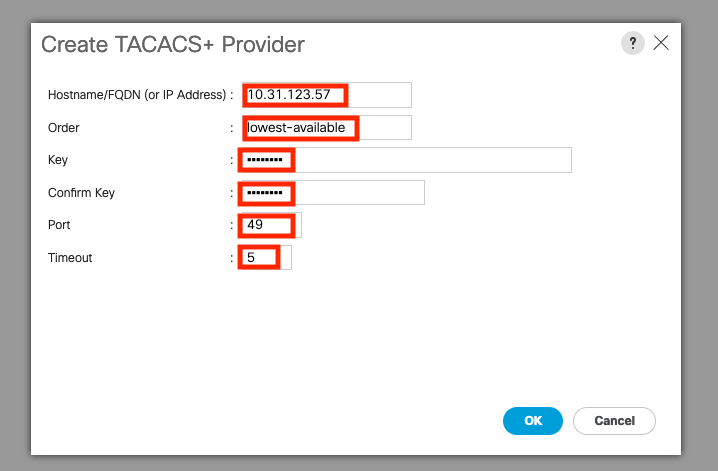

Schritt 5: ImCreate TACACS+ Providerdie entsprechenden Informationen ein.

- Geben Sie im Feld Hostname die IP-Adresse oder den Hostnamen des TACACS+-Servers ein.

- Im Feld "Order" (Bestellung) die Reihenfolge, in der Cisco UCS diesen Anbieter zur Benutzerauthentifizierung verwendet.

Geben Sie eine Ganzzahl zwischen 1 und 16 ein, oder geben Sie den kleinsten verfügbaren Wert oder 0 (Null) ein, wenn Cisco UCS die nächste verfügbare Reihenfolge basierend auf den anderen Anbietern zuweisen soll, die in dieser Cisco UCS-Instanz definiert sind.

- Geben Sie im Feld Key (Schlüssel) den SSL-Verschlüsselungsschlüssel für die Datenbank ein.

-

Im Feld Confirm Key (Schlüssel bestätigen) wird der SSL-Verschlüsselungsschlüssel zur Bestätigung wiederholt. -

Im Feld Port den Port, über den Cisco UCS mit der TACACS+-Datenbank kommuniziert (Standardport für Port 49). -

Geben Sie im Feld Timeout (Zeitüberschreitung) die Zeitdauer in Sekunden an, die das System vor dem Timeout mit der TACACS+-Datenbank verbringt.

Schritt 6: Wählen Sie OK aus.

Hinweis: Wenn Sie einen Hostnamen anstelle einer IP-Adresse verwenden, müssen Sie einen DNS-Server in Cisco UCS Manager konfigurieren.

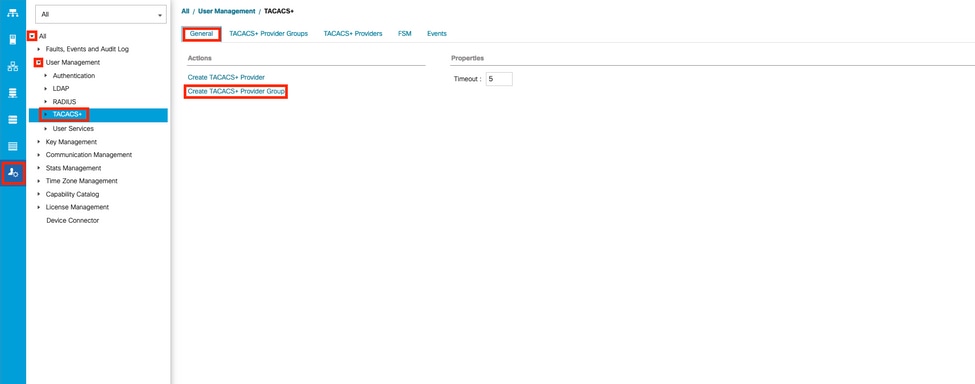

Erstellen einer TACAC+-Anbietergruppe

Schritt 1:ImNavigationaus, wählen Sie Admin aus.

Schritt 2: Auf demAdminRegisterkarte, erweitern All > User Management > TACACS+.

Schritt 3: ImWorkaus, wählen Sie General aus.

Schritt 4: ImActionsBereich auswählenCreate TACACS+ ProviderGruppe.

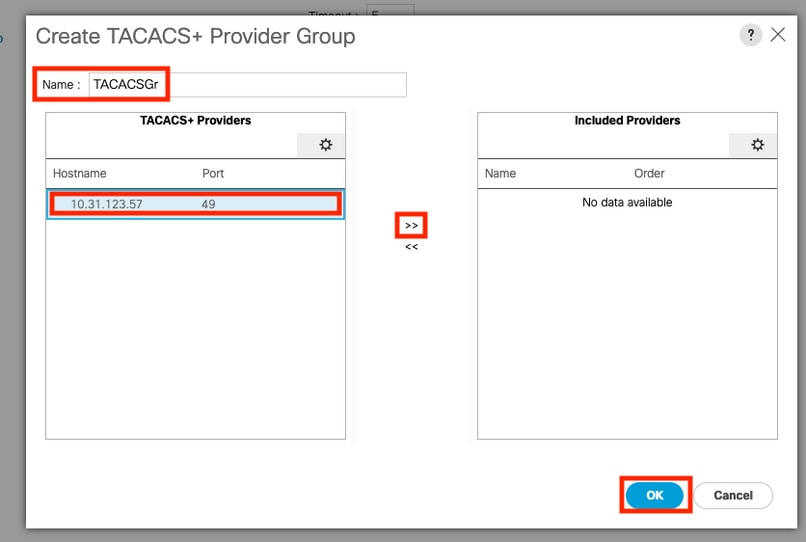

Schritt 5: Geben Sie im Dialogfeld Create TACACS+ Provider Group (TACACS+-Anbietergruppe erstellen) die angeforderten Informationen ein.

- Geben Sie im Feld Name einen eindeutigen Namen für die Gruppe ein.

- Wählen Sie in der Tabelle TACACS+-Anbieter die Anbieter aus, die in die Gruppe aufgenommen werden sollen.

- Wählen Sie die Schaltfläche >>, um die Anbieter der Tabelle Eingeschlossene Anbieter hinzuzufügen.

Schritt 6: Wählen Sie OK aus.

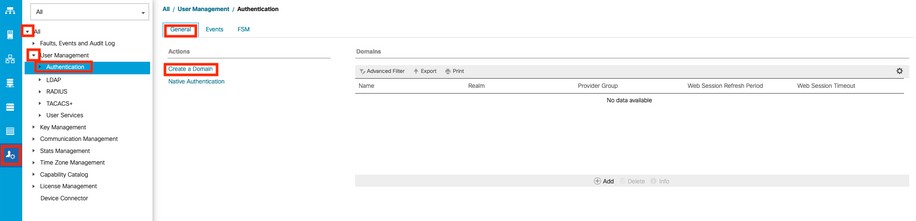

Erstellen einer Authentifizierungsdomäne

Schritt 1: Im Navigation aus, wählen Sie Admin aus.

Schritt 2: Auf dem Admin Registerkarte, erweitern All > User Management > Authentication

Schritt 3: ImWorkaus, wählen Sie General aus.

Schritt 4: ImActionsBereich auswählenCreate a Domain.

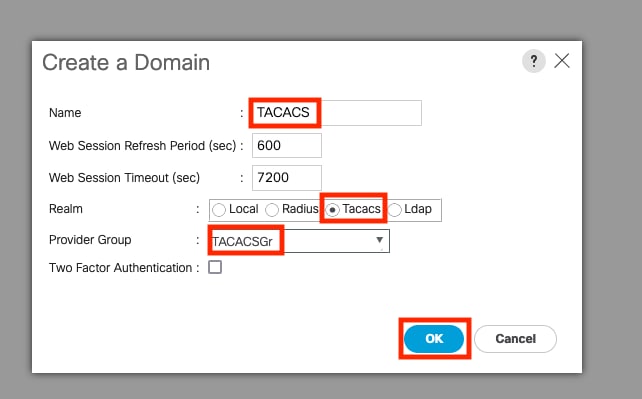

Schritt 5: Geben Sie im Dialogfeld Domäne erstellen die angeforderten Informationen ein.

- Geben Sie im Feld Name einen eindeutigen Namen für die Domäne ein.

- Wählen Sie im Bereich die Option TACACS aus.

- Wählen Sie in der Dropdown-Liste Provider Group (Anbietergruppe) die zuvor erstellte TACACS+-Anbietergruppe aus, und wählen Sie OK.

Fehlerbehebung

Häufige TACACS+-Probleme mit UCSM

- Falscher Schlüssel oder ungültige Zeichen.

- Falscher Port.

- Keine Kommunikation mit unserem Anbieter aufgrund einer Firewall- oder Proxy-Regel.

- FSM liegt nicht bei 100 %.

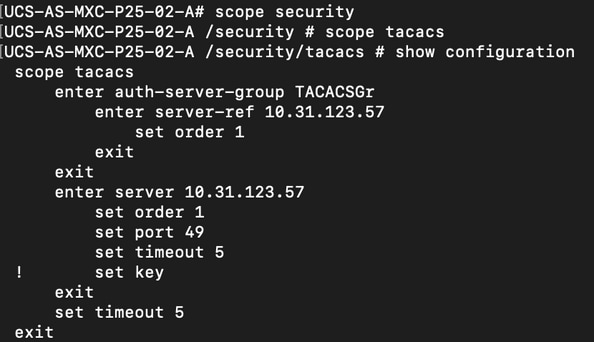

Überprüfen der UCSM TACACS+-Konfiguration:

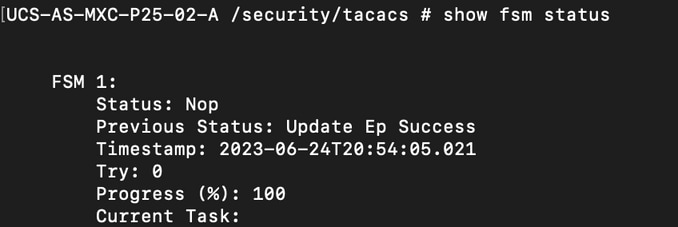

Sie müssen sicherstellen, dass UCSM die Konfiguration implementiert hat, mit der der Status des Finite-State-Rechners (FSM) überprüft wird, um den Status als 100 % abgeschlossen anzuzeigen.

Überprüfen der Konfiguration über die UCSM-Befehlszeile

UCS-A# scope security

UCS-A /security # scope tacacs

UCS-A /security/tacacs # show configuration

UCS-A /security/tacacs # show fsm status

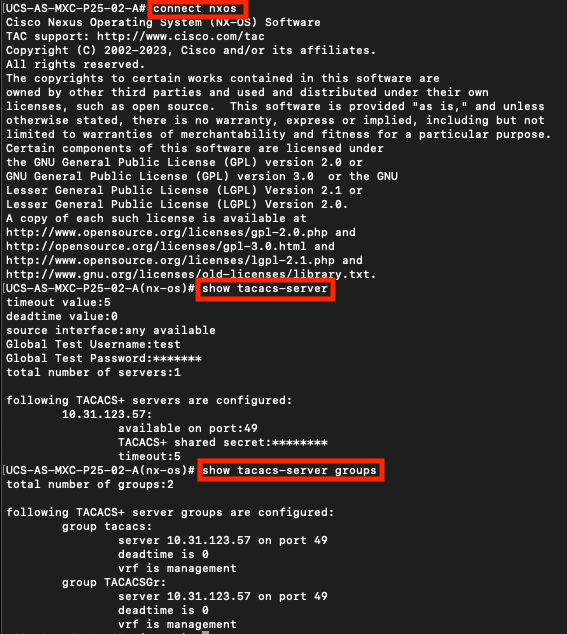

Überprüfen Sie die TACACS-Konfiguration vom NX-OS:

UCS-A# connect nxos

UCS-A(nx-os)# show tacacs-server

UCS-A(nx-os)# show tacacs-server groups

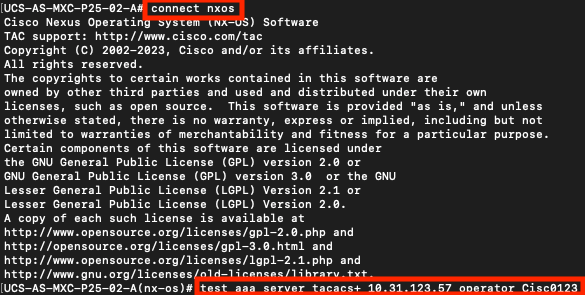

Um die Authentifizierung über NX-OS zu testen, verwenden Sie dietest aaa(nur über NX-OS verfügbar).

Validieren Sie die Konfiguration unseres Servers:

UCS-A(nx-os)# test aaa server tacacs+ <TACACS+-server-IP-address or FQDN> <username> <password>

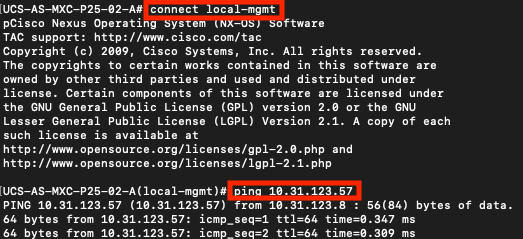

UCSM-Prüfung

Überprüfung der Erreichbarkeit

UCS-A# connect local-mgmt

UCS-A(local-mgmt)# ping <TACACS+-server-IP-address or FQDN>

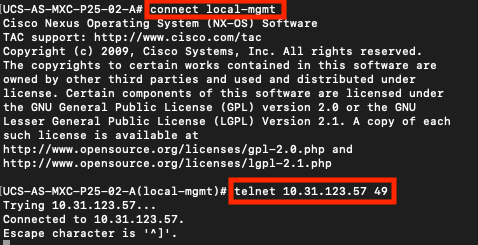

Portüberprüfung

UCS-A# connect local-mgmt

UCS-A(local-mgmt)# telnet <TACACS+-server-IP-address or FQDN> <Port>

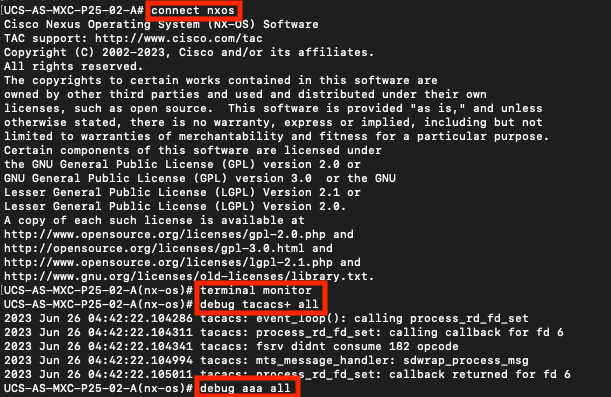

Die effektivste Methode, um Fehler zu erkennen, ist das Aktivieren des NXOS-Debugging. Mit dieser Ausgabe können Sie die Gruppen, die Verbindung und die Fehlermeldung anzeigen, die zu Fehlkommunikation führt.

- Öffnen Sie eine SSH-Sitzung mit UCSM, und melden Sie sich mit einem beliebigen privilegierten Benutzer mit Administratorberechtigungen (vorzugsweise einem lokalen Benutzer) an, ändern Sie den NX-OS CLI-Kontext, und starten Sie den Terminalmonitor.

UCS-A# connect nxos

UCS-A(nx-os)# terminal monitor

- Aktivieren Sie Debug-Flags, und überprüfen Sie die SSH-Sitzungsausgabe in der Protokolldatei.

UCS-A(nx-os)# debug aaa all

UCS-A(nx-os)# debug aaa aaa-request

UCS-A(nx-os)# debug tacacs+ aaa-request

UCS-A(nx-os)# debug tacacs+ aaa-request-lowlevel

UCS-A(nx-os)# debug tacacs+ all

- Öffnen Sie nun eine neue GUI- oder CLI-Sitzung, und versuchen Sie, sich als Remote-Benutzer (TACACS+) anzumelden.

- Sobald Sie eine Meldung über einen Anmeldefehler erhalten haben, deaktivieren Sie die Debugs, die die Sitzung schließen, oder verwenden Sie den folgenden Befehl.

UCS-A(nx-os)# undebug all

Häufige Fragen im Zusammenhang mit TACACs und ISE

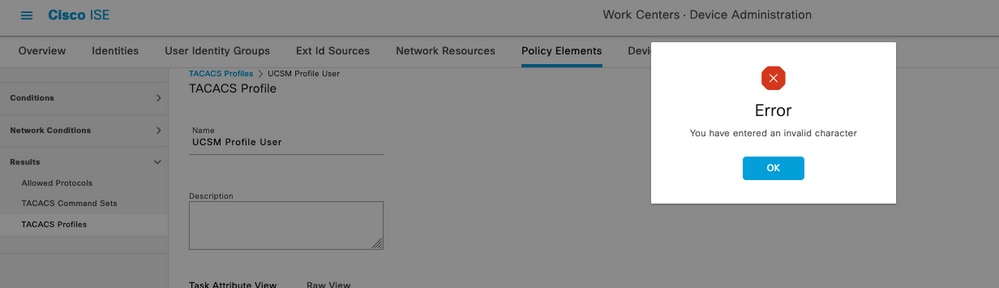

-

In der ISE wird das folgende Verhalten angezeigt, wenn versucht wird, ein TACACS-Profil in den Attributen zu konfigurieren, die für UCSM zum Zuweisen der entsprechenden Rollen für den Administrator oder eine andere Rolle erforderlich sind. Wählen Sie auf der Schaltfläche "Save" (Speichern) die Option aus, um das folgende Verhalten anzuzeigen:

Dieser Fehler ist auf den folgenden Fehler zurückzuführen: https://bst.cloudapps.cisco.com/bugsearch/bug/CSCwc91917 , bitte stellen Sie sicher, dass Sie den Ort gefunden haben, an dem dieser Fehler behoben wurde.

ISE-Prüfung

Schritt 1: Überprüfen Sie, ob die TACACS+-Wartungsfunktion ausgeführt wird. Dies kann wie folgt eingecheckt werden:

- GUI: Überprüfen Sie, ob der Knoten mit dem Service DEVICE ADMIN unter Administration > System > Deployment aufgeführt ist.

- CLI: Führen Sie den Befehl show ports aus. | enthält 49, um sicherzustellen, dass es Verbindungen im TCP-Port gibt, die zu TACACS+ gehören.

ise32/admin#show ports | include 49

tcp: 169.254.4.1:49, 169.254.2.1:49, 169.254.4.1:49, 10.31.123.57:49

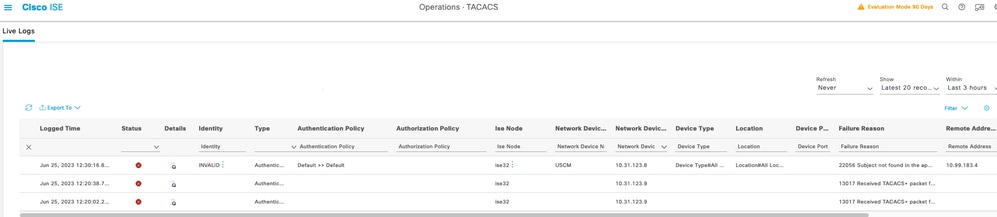

Schritt 2: Bestätigen Sie, ob es Protokolle über TACACS+-Authentifizierungsversuche gibt: Diese können im Menü Operationen > TACACS > Live-Protokolle überprüft werden.

Abhängig vom Fehlergrund können Sie die Konfiguration anpassen oder die Fehlerursache beheben.

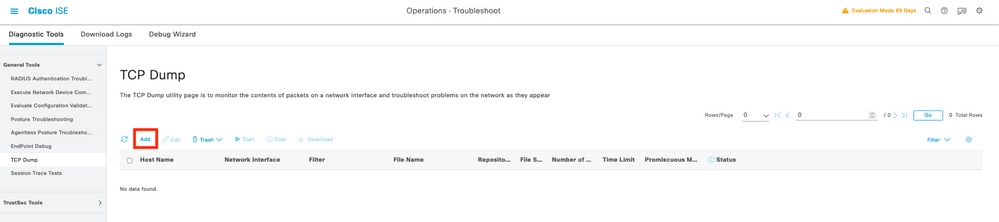

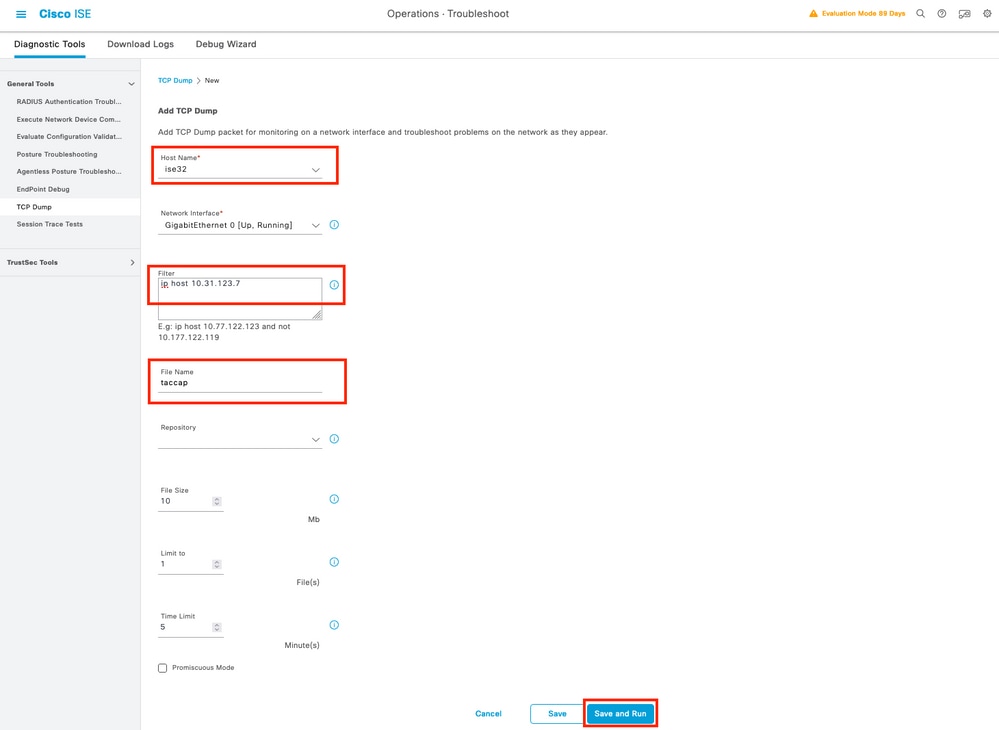

Schritt 3: Falls Sie kein Livelog sehen, fahren Sie mit der Paketerfassung fort, navigieren Sie zum Menü Vorgänge > Fehlerbehebung > Diagnosetools > Allgemeine Tools > TCP-Dump, und wählen Sie beim Hinzufügen

Wählen Sie den Policy Service-Knoten aus, von dem aus UCSM die Authentifizierung sendet, und fahren Sie dann in Filtern mit dem Eingabe-IP-Host X.X.X.X fort, der der IP des UCSM entspricht, von dem aus die Authentifizierung gesendet wird. Benennen Sie die Erfassung, und scrollen Sie nach unten, um zu speichern, führen Sie die Erfassung aus, und melden Sie sich bei UCSM an.

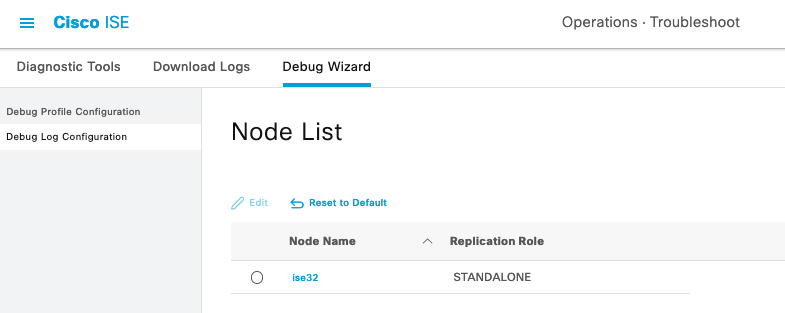

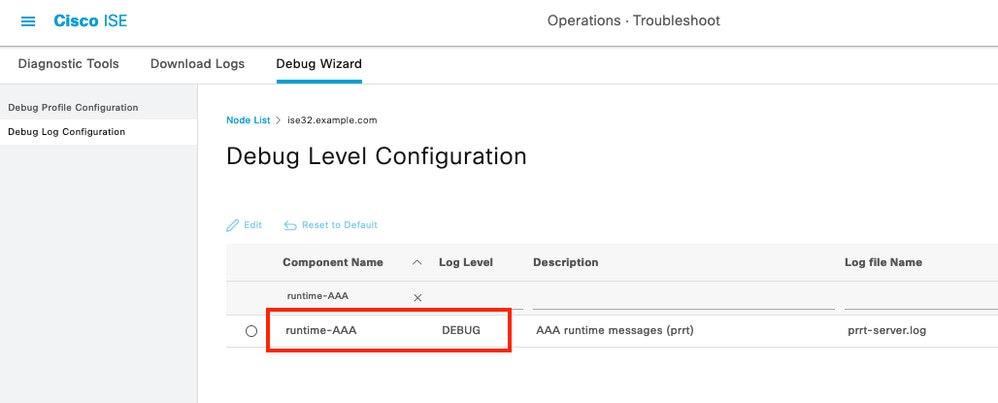

Schritt 4: Aktivieren Sie die Komponente Runtime-AAA beim Debuggen innerhalb des PSN, von dem aus die Authentifizierung ausgeführt wird. Wählen Sie dazu Operations > Troubleshoot > Debug Wizard > Debug log configuration, wählen Sie PSN node aus, und wählen Sie dann next in edit button aus.

Suchen Sie nach der Komponente Runtime-AAA, ändern Sie deren Ebene zu debug, um das Problem dann erneut zu reproduzieren, und fahren Sie mit der Analyse der Protokolle fort.

Hinweis: Weitere Informationen finden Sie im Video im YouTube-Kanal von Cisco unter How to Enable Deubgs on ISE 3.x Versions (So aktivieren Sie Deubgs auf ISE 3.x-Versionen)https://www.youtube.com/watch?v=E3USz8B76c8 .

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

2.0 |

12-Jul-2023 |

Erstveröffentlichung |

1.0 |

12-Jul-2023 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Rodrigo Diaz CruzSecurity Technical Consulting Engineer

- Diego Omar GomezTechnical Consulting Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback