Differenzierung von Authentifizierungstypen auf ASA-Plattformen für Richtlinienentscheidungen auf ISE

Inhalt

Einführung

In diesem Dokument wird beschrieben, wie die Cisco Identity Services Engine (ISE) so konfiguriert wird, dass sie das Client-Type RADIUS Vendor-Specific Attribute (VSA) verwendet, um verschiedene Authentifizierungstypen zu unterscheiden, die in der Cisco Adaptive Security Appliance (ASA) verwendet werden. Organisationen erfordern häufig Richtlinienentscheidungen, die auf der Authentifizierungsmethode des Benutzers für die ASA basieren. So können Sie auch Richtlinien auf empfangene Management-Verbindungen auf der ASA anwenden, sodass wir bei Bedacht RADIUS anstelle von TACACS+ verwenden können.

Voraussetzungen

Anforderungen

Cisco empfiehlt, über Kenntnisse in folgenden Bereichen zu verfügen:

-

ISE-Authentifizierung und -Autorisierung

-

ASA-Authentifizierungsmethoden und RADIUS-Konfiguration.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf den folgenden Software- und Hardwareversionen:

-

Cisco Adaptive Security Appliance Version 8.4.3

-

Cisco Identity Services Engine Version 1.1.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps zu Konventionen von Cisco).

RADIUS VSA 3076/150 Client-Type-Attribut

Das Client-Type-Attribut wurde in ASA Version 8.4.3 hinzugefügt. Dadurch kann die ASA den Client-Typ senden, der sich in Access-Request (and Accounting-Request)-Paketen bei der ISE authentifiziert, und die ISE kann Richtlinienentscheidungen basierend auf diesem Attribut treffen. Dieses Attribut erfordert keine Konfiguration auf der ASA und wird automatisch gesendet.

Das Client-Type-Attribut wird derzeit mit den folgenden Integer-Werten definiert:

-

Cisco VPN-Client (Internet Key Exchange Version (IKEv1))

-

SSL VPN des AnyConnect Client

-

Clientless-SSL-VPN

-

Cut-Through-Proxy

-

L2TP/IPsec SSL VPN

-

AnyConnect Client IPsec VPN (IKEv2)

Konfigurieren

In diesem Abschnitt finden Sie die Informationen, die Sie benötigen, um die ISE für die Verwendung des in diesem Dokument beschriebenen Client-Type-Attributs zu konfigurieren.

Schritt 1

Erstellen des benutzerdefinierten Attributs

Um der ISE die Client-Type-Attributwerte hinzuzufügen, erstellen Sie das Attribut, und füllen Sie seine Werte als benutzerdefiniertes Wörterbuch aus.

-

Navigieren Sie auf der ISE zu Richtlinien > Richtlinienelemente > Wörterbücher > System.

-

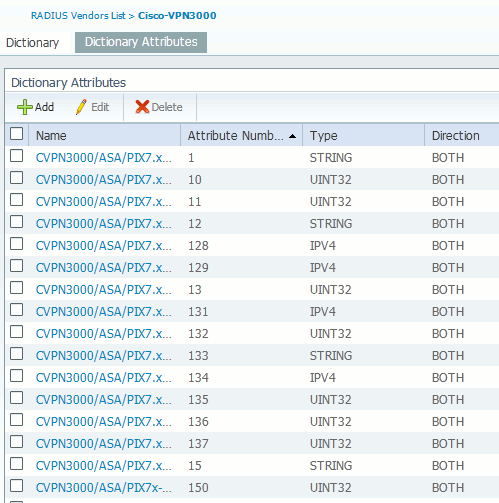

Navigieren Sie in den System-Wörterbüchern zu RADIUS > RADIUS Vendors > Cisco-VPN3000.

-

Die Anbieter-ID auf dem Bildschirm sollte 3076 lauten. Klicken Sie auf die Registerkarte Wörterbuchattribute.

-

Klicken Sie auf Hinzufügen (siehe Abbildung 1).

Abbildung 1: Wörterbuchattribute

-

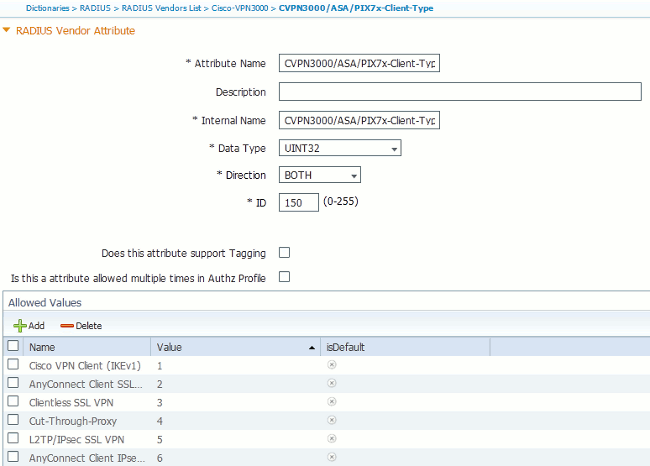

Füllen Sie die Felder im benutzerdefinierten RADIUS Vendor Attribute-Formular aus, wie in Abbildung 2 gezeigt.

Abbildung 2: RADIUS-Anbieterattribut

-

Klicken Sie am unteren Bildschirmrand auf Speichern.

-

Schritt 2

Clienttyp-Attribut hinzufügen

Um das neue Attribut für Richtlinienentscheidungen zu verwenden, fügen Sie das Attribut einer Autorisierungsregel im Abschnitt Bedingungen hinzu.

-

Navigieren Sie in der ISE zu Richtlinien > Autorisierung.

-

Erstellen Sie eine neue Regel, oder ändern Sie eine vorhandene Richtlinie.

-

Erweitern Sie im Abschnitt Bedingungen der Regel den Bereich Bedingungen, und wählen Sie entweder Neue Bedingung erstellen (für eine neue Regel) oder Attribut/Wert hinzufügen (für eine bereits vorhandene Regel) aus.

-

Navigieren Sie im Feld Attribute auswählen zu Cisco-VPN3000 > Cisco-VPN3000:CVPN3000/ASA/PIX7x-Client-Type.

-

Wählen Sie den entsprechenden Operator (Equals oder Not Equals) für Ihre Umgebung aus.

-

Wählen Sie den Authentifizierungstyp aus, den Sie zuordnen möchten.

-

Zuweisen eines Autorisierungsergebnisses entsprechend Ihrer Richtlinie

-

Klicken Sie auf Fertig.

-

Klicken Sie auf Speichern.

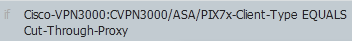

Nach dem Erstellen der Regel sollte die Autorisierungsbedingung dem Beispiel in Abbildung 3 ähneln.

Abbildung 3: Beispiel für eine Autorisierungsbedingung

Überprüfen

Um zu überprüfen, ob das Client-Type-Attribut verwendet wird, überprüfen Sie die Authentifizierungen der ASA in der ISE.

-

Navigieren Sie zu Vorgänge > Authentifizierungen.

-

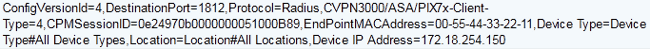

Klicken Sie auf die Schaltfläche Details für die Authentifizierung von der ASA.

-

Blättern Sie nach unten zu anderen Attributen, und suchen Sie nach CVPN3000/ASA/PIX7x-Client-Type= (siehe Abbildung 4).

Abbildung 4: Weitere Attributdetails

-

Das Feld Andere Attribute sollte den empfangenen Wert für die Authentifizierung angeben. Die Regel sollte mit der Richtlinie übereinstimmen, die in Schritt 2 des Konfigurationsabschnitts definiert wurde.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

03-Mar-2013 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback