Site-to-Site-VPN mit Amazon Web Services

Ziel

In diesem Artikel erfahren Sie, wie Sie ein Site-to-Site-VPN zwischen Cisco Routern der RV-Serie und Amazon Web Services einrichten.

Anwendbare Geräte | Softwareversion

Einführung

Ein Site-to-Site-VPN ermöglicht die Verbindung mit zwei oder mehr Netzwerken, was Unternehmen und allgemeinen Benutzern die Möglichkeit gibt, eine Verbindung zu verschiedenen Netzwerken herzustellen. Amazon Web Services (AWS) bietet eine Vielzahl von Cloud Computing-Plattformen, darunter Site-to-Site-VPNS, mit denen Sie auf Ihre AWS-Plattformen zugreifen können. Dieser Leitfaden unterstützt Sie bei der Konfiguration des Site-to-Site-VPN auf dem Router RV16X, RV26X und RV34X für die Amazon Web Services.

Die beiden Teile sind wie folgt:

Einrichten von Site-to-Site-VPN auf Amazon Web Services

Einrichten eines Site-to-Site-VPN auf einem RV16X/RV26X, RV34X Router

Einrichten eines Site-to-Site-VPN auf Amazon Web Services

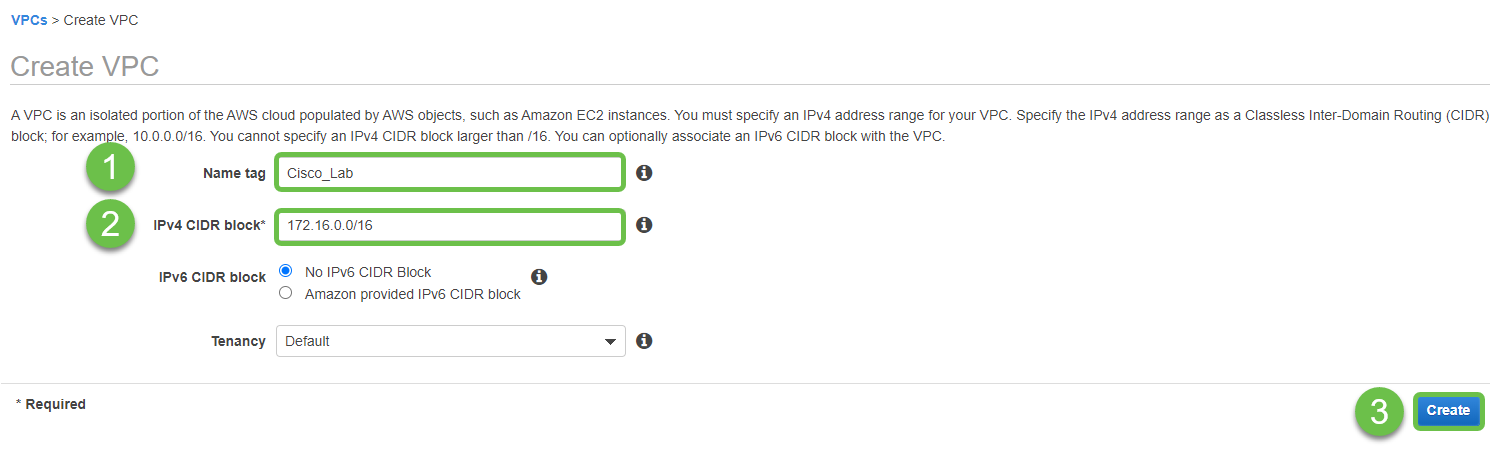

Schritt 1

Erstellen Sie einen neuen VPC, und definieren Sie einen IPv4-CIDR-Block, in dem wir später das LAN definieren, das als unser AWS-LAN verwendet wird. Wählen Sie Erstellen aus.

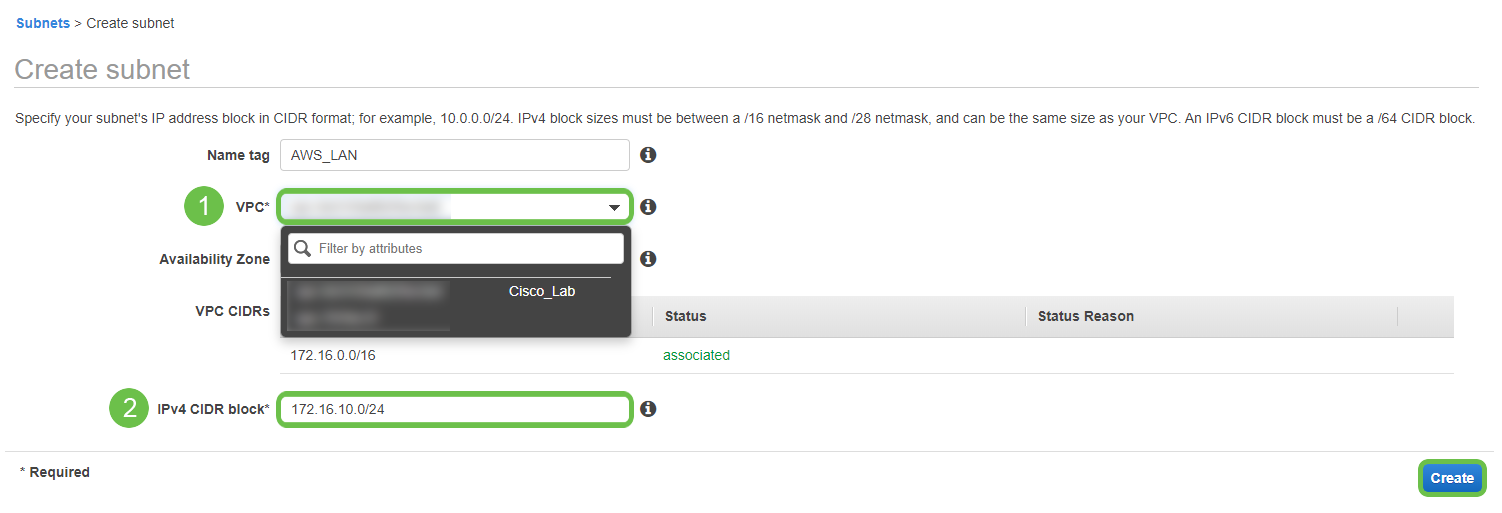

Schritt 2

Stellen Sie beim Erstellen des Subnetzes sicher, dass Sie das zuvor erstellte VPC ausgewählt haben. Definieren Sie ein Subnetz innerhalb des vorhandenen /16-Netzwerks, das zuvor erstellt wurde. In diesem Beispiel wird 172.16.10.0/24 verwendet.

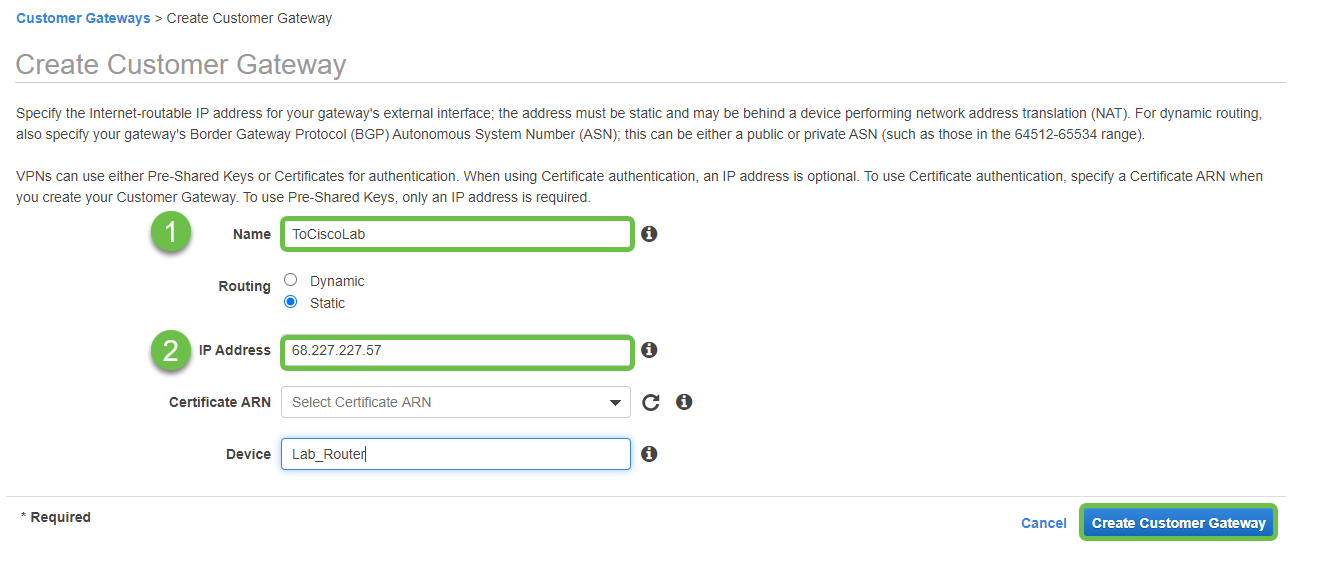

Schritt 3

Erstellen Sie ein Kunden-Gateway, und definieren Sie die IP-Adresse als öffentliche IP-Adresse Ihres Cisco RV-Routers.

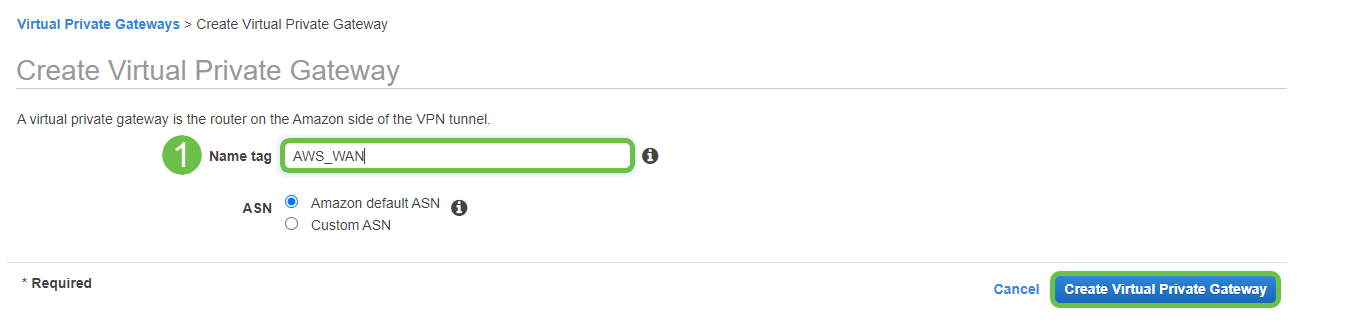

Schritt 4

Erstellen eines Virtual Private Gateway - Erstellen eines Name-Tags zur späteren Identifizierung.

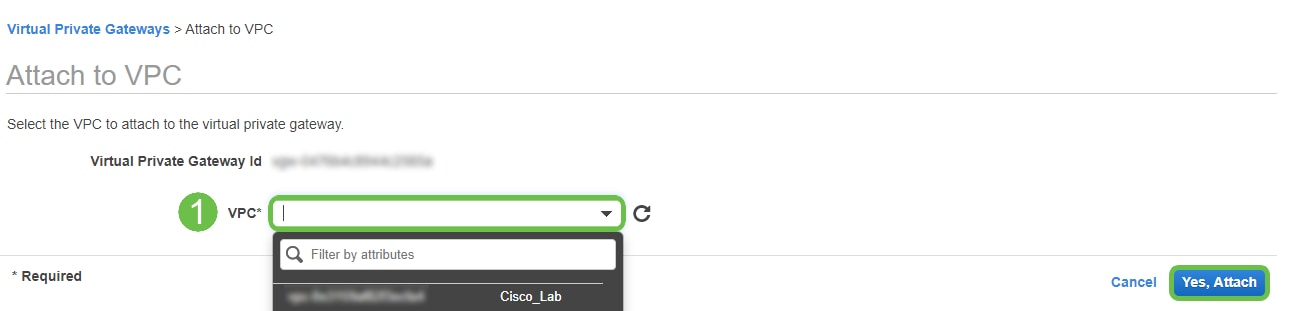

Schritt 5

Verbinden Sie das Virtual Private Gateway mit dem zuvor erstellten VPC.

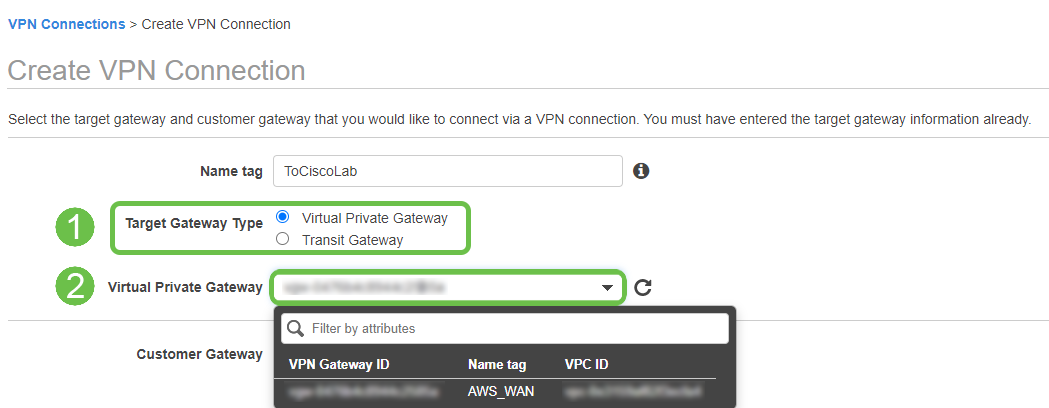

Schritt 6

Erstellen Sie eine neue VPN-Verbindung, und wählen Sie den Ziel-Gateway-Typ Virtual Private Gateway aus. Verknüpfen Sie die VPN-Verbindung mit dem zuvor erstellten Virtual Private Gateway.

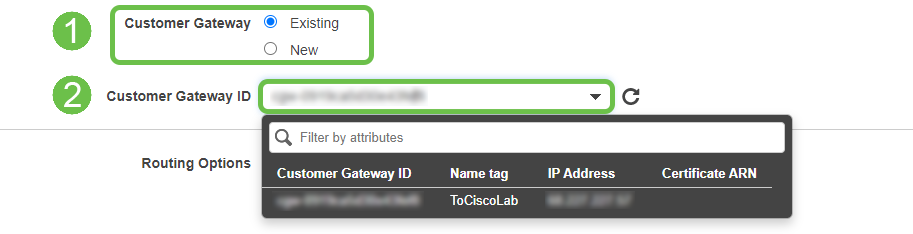

Schritt 7

Wählen Sie Vorhandenes Kunden-Gateway aus. Wählen Sie das zuvor erstellte Customer Gateway aus.

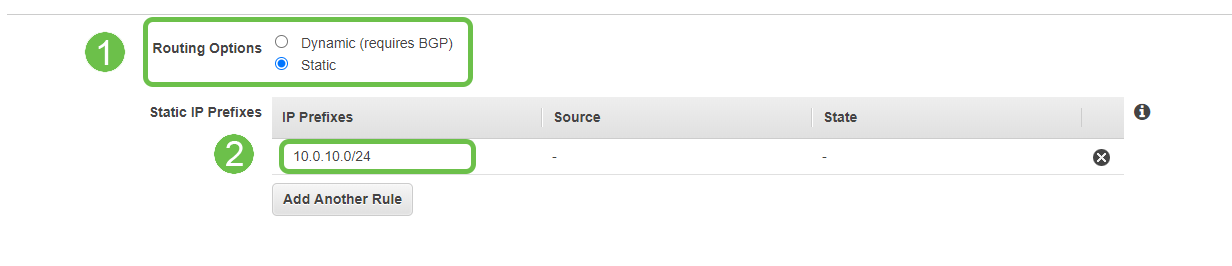

Schritt 8

Bei Routing-Optionen müssen Sie Statisch auswählen. Geben Sie alle IP-Präfixe einschließlich CIDR-Notation für alle Remote-Netzwerke ein, die das VPN passieren sollen. [Dies sind die Netzwerke, die auf Ihrem Cisco Router vorhanden sind.]

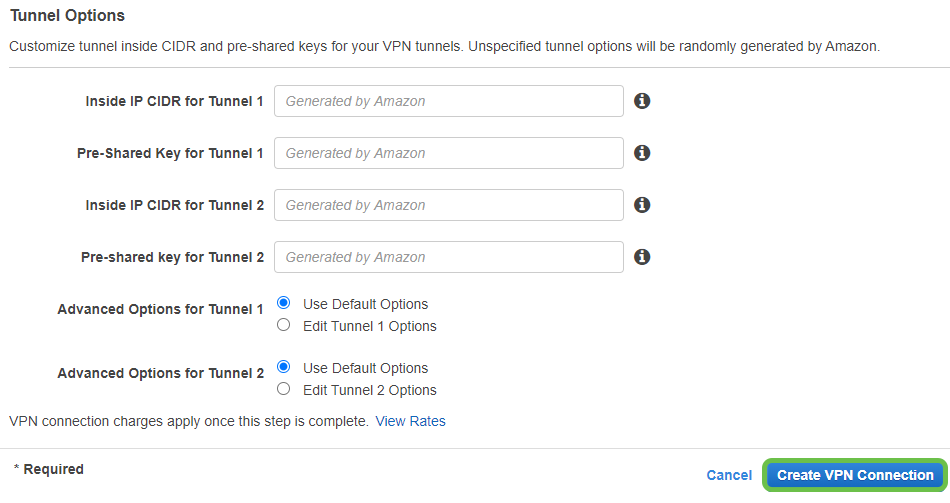

Schritt 9

Die Tunneloptionen in diesem Leitfaden werden nicht behandelt. Wählen Sie VPN-Verbindung erstellen aus.

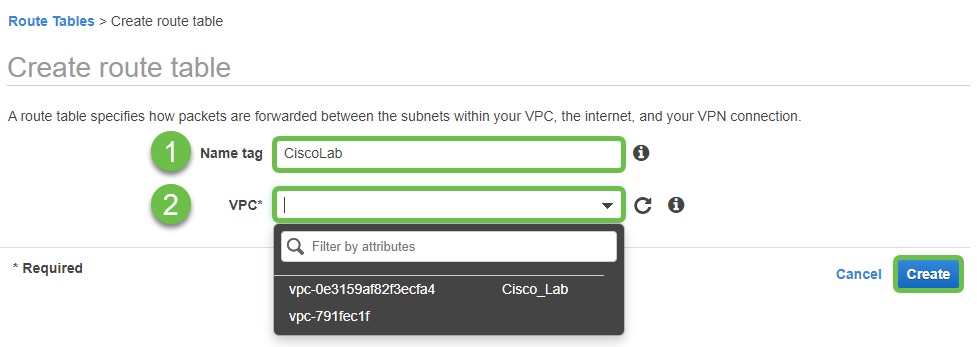

Schritt 10

Erstellen Sie eine Routentabelle, und ordnen Sie das zuvor erstellte VPC zu. Drücken Sie Erstellen.

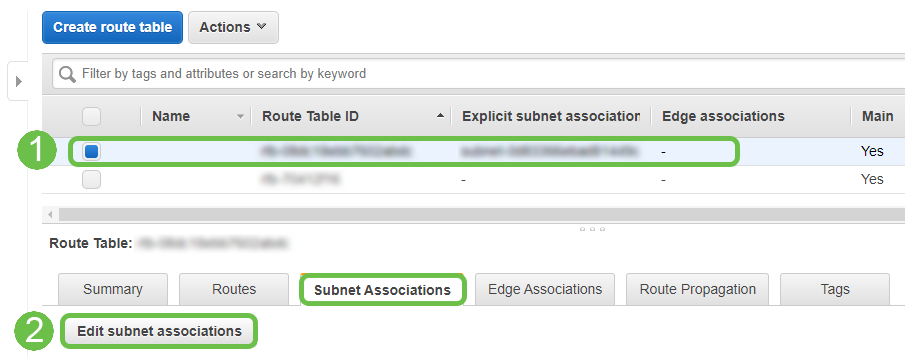

Schritt 11

Wählen Sie die zuvor erstellte Routentabelle aus. Wählen Sie auf der Registerkarte Subnetzzuordnungen die Option Subnetzzuordnungen bearbeiten aus.

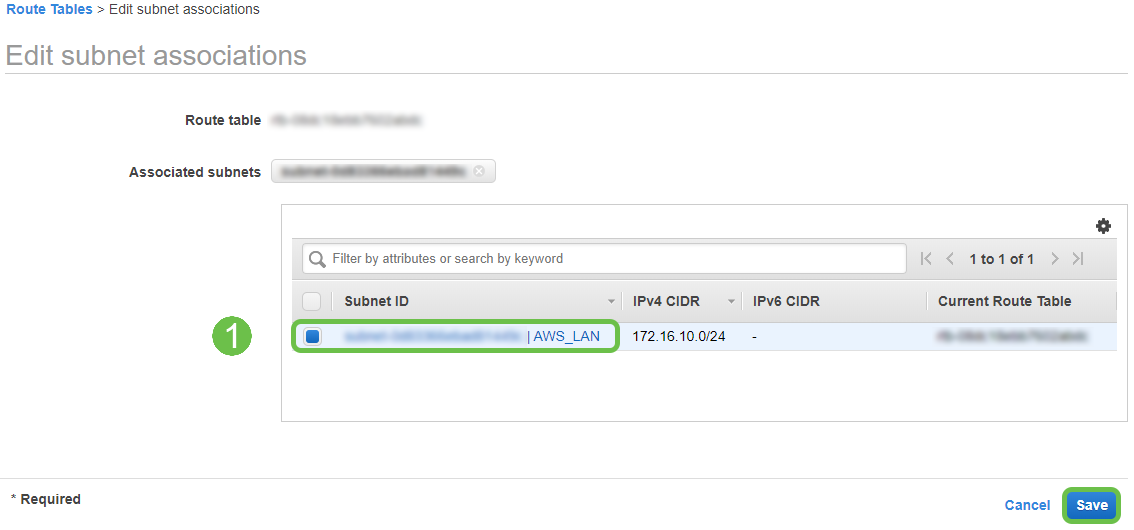

Schritt 12

Wählen Sie auf der Seite Subnetzzuordnungen bearbeiten das zuvor erstellte Subnetz aus. Wählen Sie die zuvor erstellte Routentabelle aus. Wählen Sie anschließend Speichern aus.

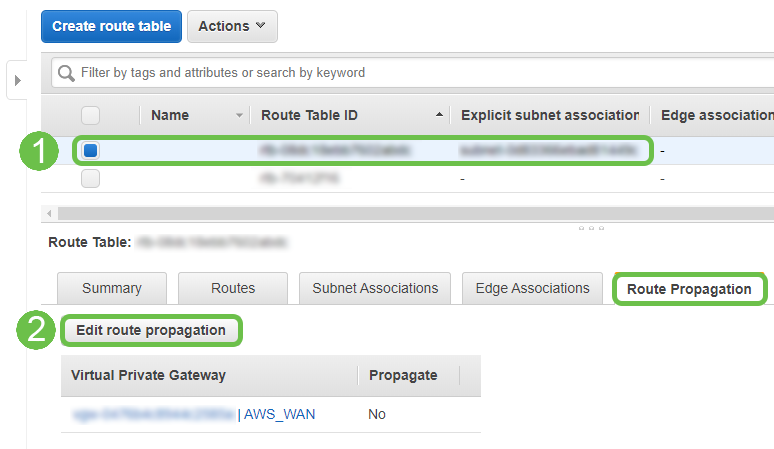

Schritt 13

Wählen Sie auf der Registerkarte Route Propagation die Option Route-Propagation bearbeiten aus.

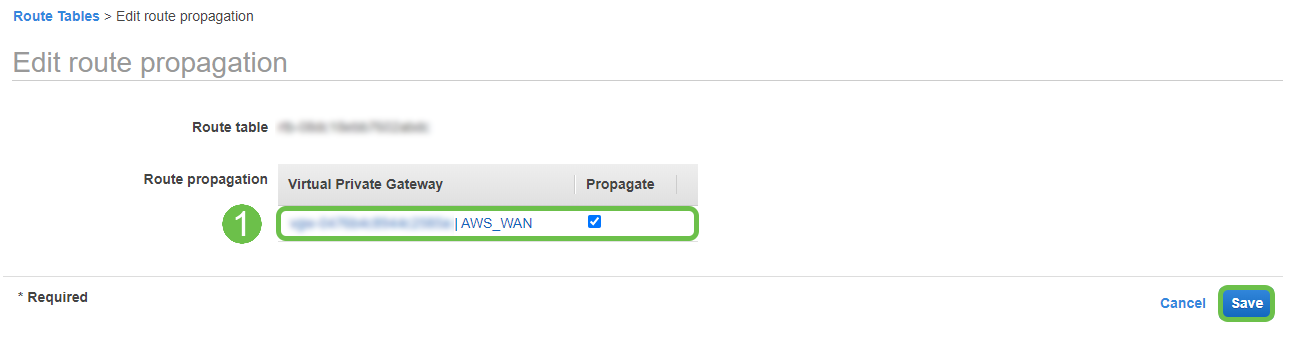

Schritt 14

Wählen Sie das zuvor erstellte Virtual Private Gateway aus.

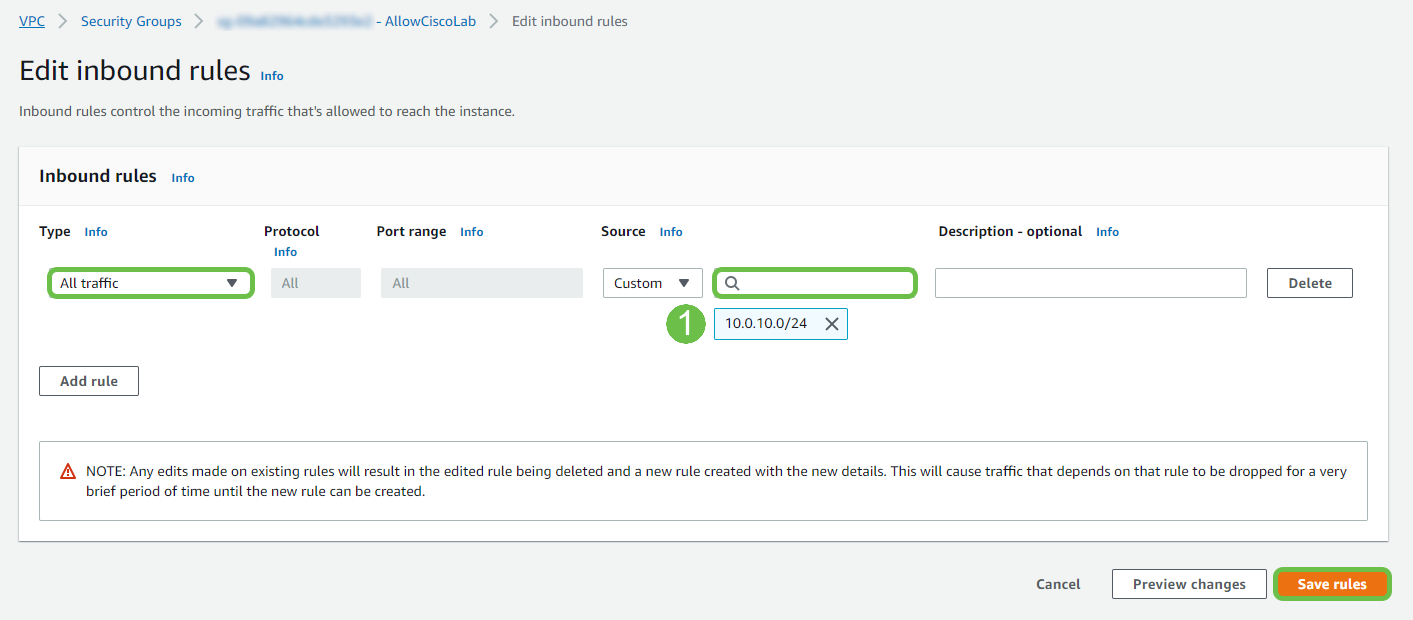

Schritt 15

Stellen Sie bei VPC > Security Groups sicher, dass eine Richtlinie erstellt wurde, die den gewünschten Datenverkehr zulässt.

Hinweis: In diesem Beispiel wird eine Quelle von 10.0.10.0/24 verwendet, die dem Subnetz entspricht, das in unserem Beispiel für einen RV-Router verwendet wird.

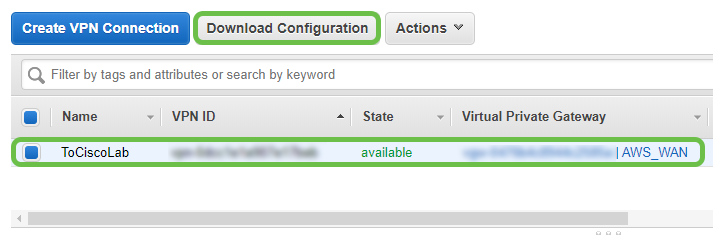

Schritt 16

Wählen Sie die zuvor erstellte VPN-Verbindung aus, und wählen Sie Download Configuration (Konfiguration herunterladen).

Standortübergreifende Einrichtung auf einem RV16X/RV26X, RV34X Router

Schritt 1

Melden Sie sich mit gültigen Anmeldeinformationen beim Router an.

Schritt 2

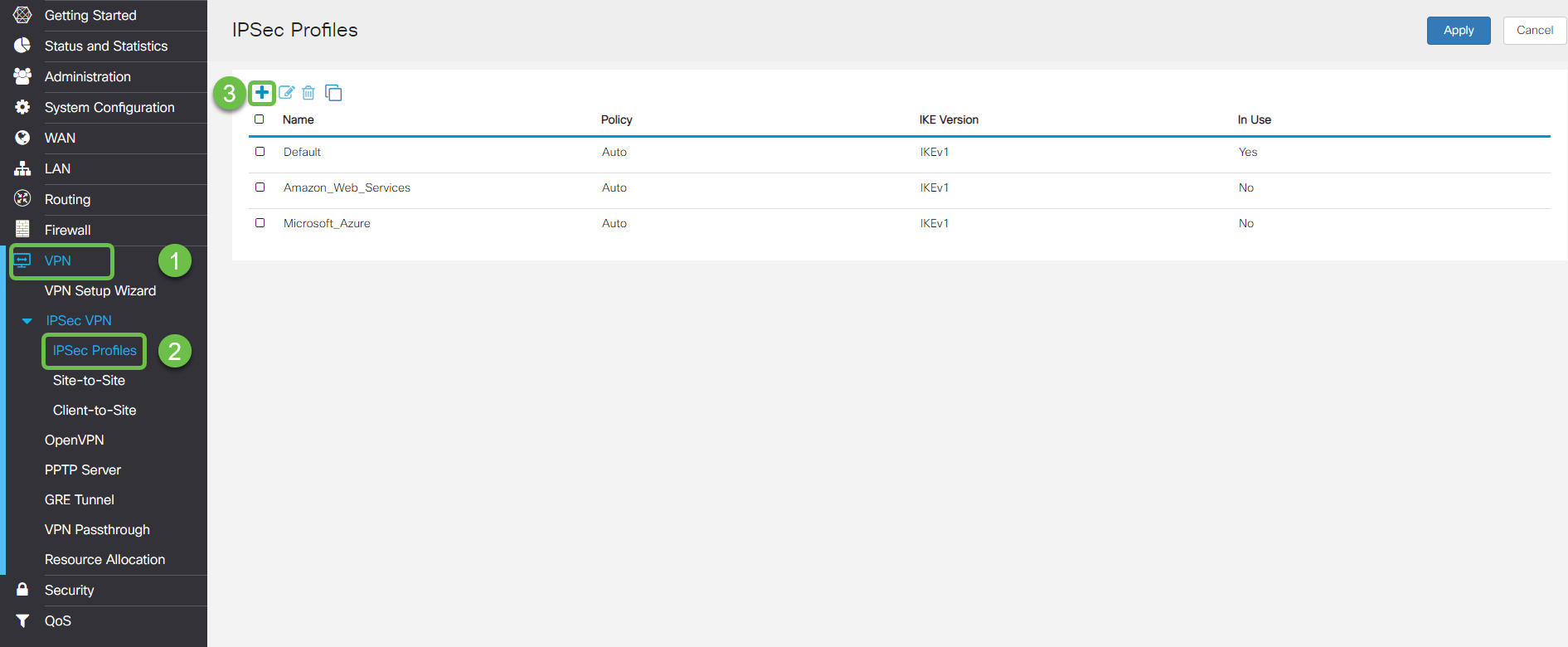

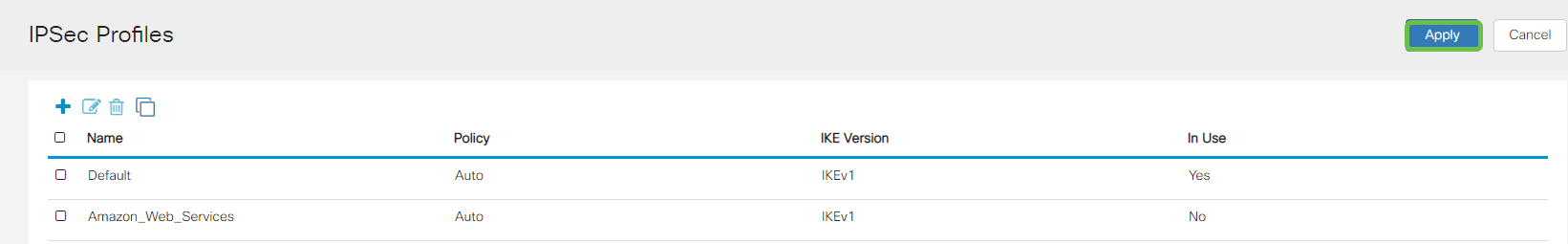

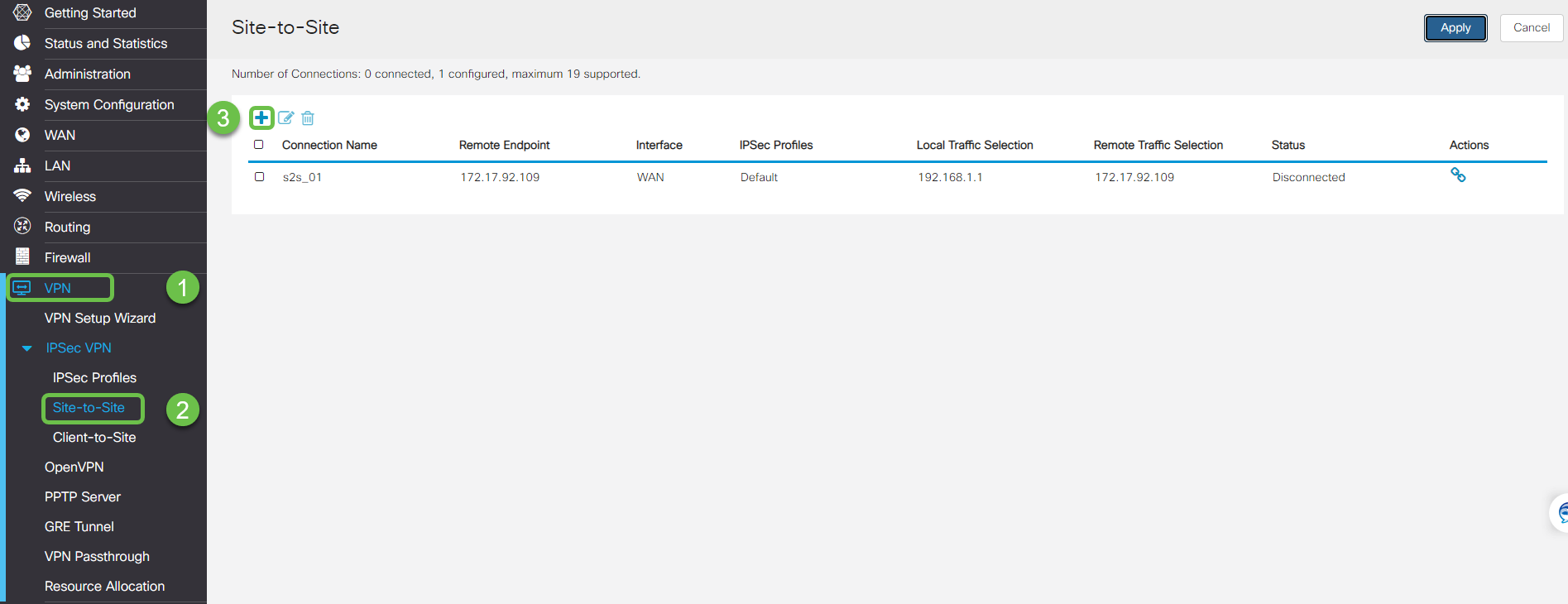

Navigieren Sie zu VPN > IPSec-Profile. Dadurch gelangen Sie zur Ipsec-Profilseite, und drücken Sie das Add-Symbol (+).

Schritt 3

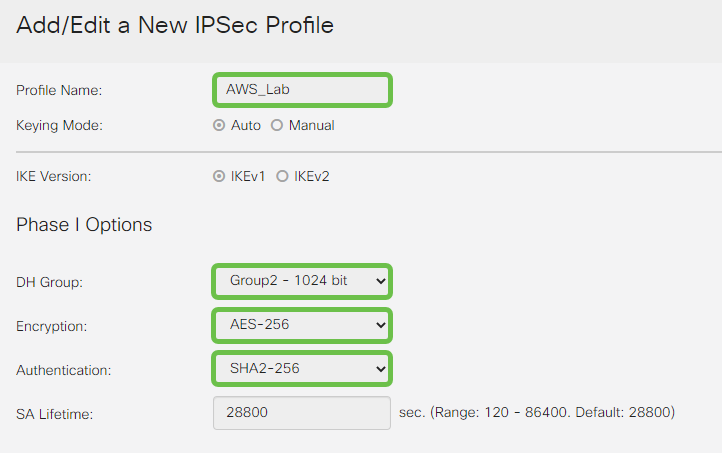

Wir erstellen jetzt unser IPSEC-Profil. Stellen Sie beim Erstellen des IPsec-Profils auf Ihrem Small Business-Router sicher, dass DH Group 2 für Phase 1 ausgewählt ist.

Hinweis: AWS unterstützt niedrigere Verschlüsselungs- und Authentifizierungsstufen - in diesem Beispiel werden AES-256 und SHA2-256 verwendet.

Schritt 4

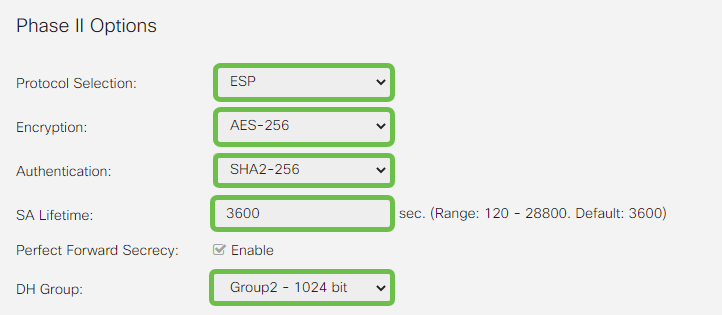

Stellen Sie sicher, dass die Optionen in Phase 2 mit denen in Phase 1 übereinstimmen. Für AWS muss die DH-Gruppe 2 verwendet werden.

Schritt 5

Drücken Sie Apply (Übernehmen), und Sie werden zur IPSEC-Seite navigiert. Drücken Sie erneut Apply (Übernehmen).

Schritt 6

Navigieren Sie zu VPN< Client to site, und drücken Sie auf der Seite Client to Site das Pluszeichen (+).

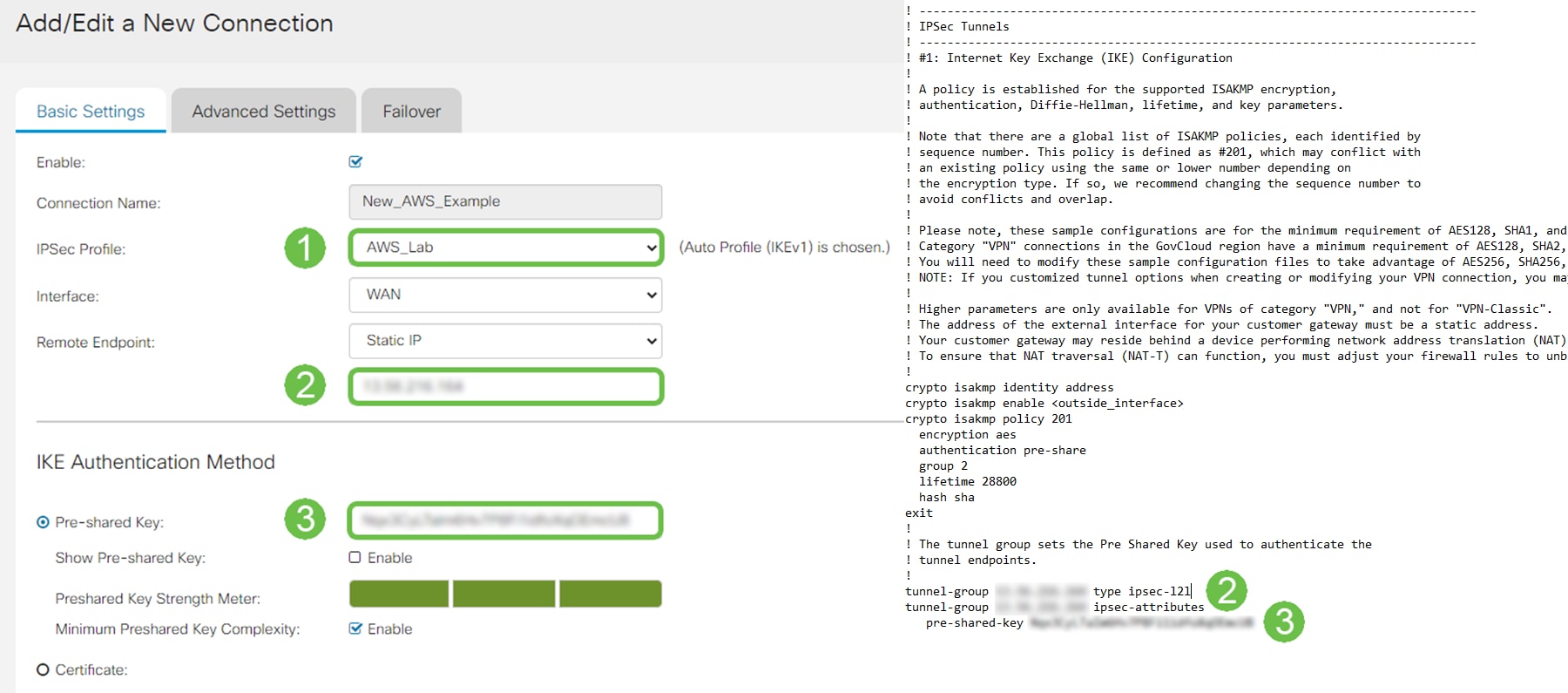

Schritt 7

Achten Sie beim Erstellen der IPsec-Site-to-Site-Verbindung darauf, das in den vorherigen Schritten erstellte IPsec-Profil auszuwählen. Verwenden Sie den Remote Endpoint-Typ der statischen IP und geben Sie die Adresse ein, die in der exportierten AWS-Konfiguration angegeben ist. Geben Sie den Pre-Shared Key ein, der in der exportierten Konfiguration von AWS bereitgestellt wird.

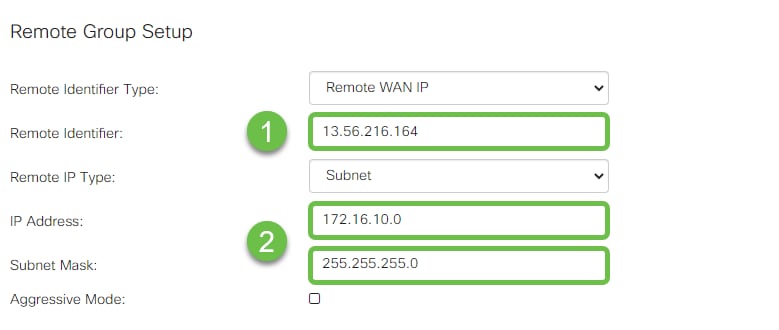

Schritt 8

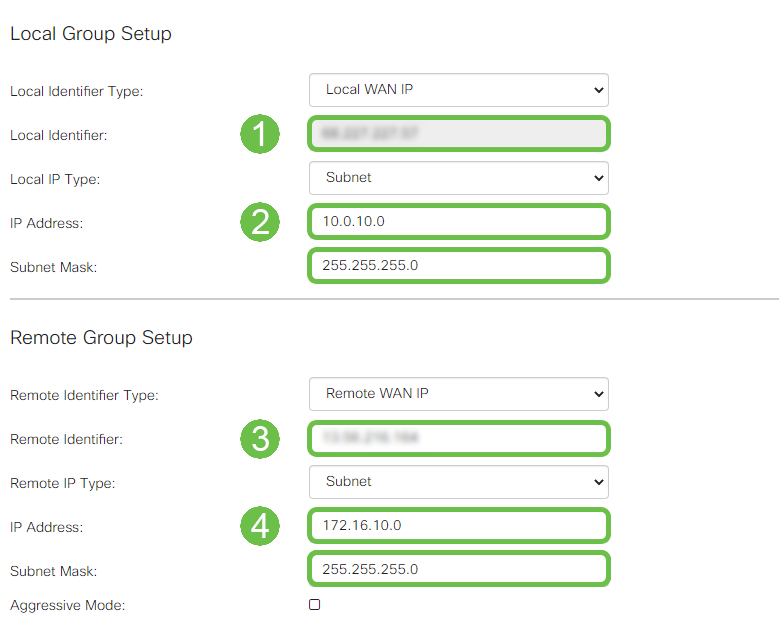

Geben Sie die lokale ID für Ihren Small Business-Router ein. Dieser Eintrag sollte mit dem Kunden-Gateway übereinstimmen, das in AWS erstellt wurde. Geben Sie die IP-Adresse und die Subnetzmaske für Ihren Small Business-Router ein. Dieser Eintrag sollte mit dem statischen IP-Präfix übereinstimmen, das der VPN-Verbindung in AWS hinzugefügt wurde. Geben Sie die IP-Adresse und die Subnetzmaske für Ihren Small Business-Router ein. Dieser Eintrag sollte mit dem statischen IP-Präfix übereinstimmen, das der VPN-Verbindung in AWS hinzugefügt wurde.

Schritt 9

Geben Sie den Remote Identifier für Ihre AWS-Verbindung ein. Dieser wird unter Tunneldetails der AWS Site-to-Site-VPN-Verbindung aufgeführt. Geben Sie die IP-Adresse und Subnetzmaske für Ihre AWS-Verbindung ein, die während der AWS-Konfiguration definiert wurde. Drücken Sie dann Apply.

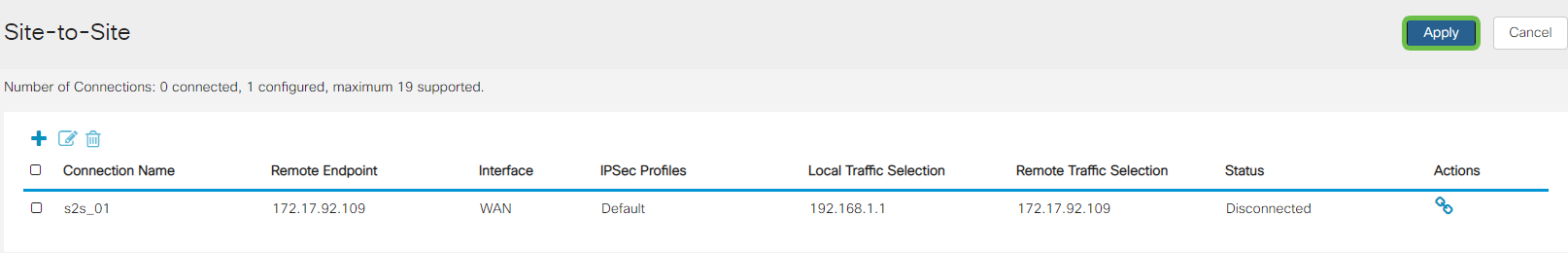

Schritt 10

Sobald Sie die Seite "IP Site to Site" aufgerufen haben, drücken Sie Apply.

Schlussfolgerung

Sie haben nun erfolgreich ein Site-to-Site-VPN zwischen Ihrem Router der RV-Serie und Ihrem AWS erstellt. Bei Diskussionen in der Community über Site-to-Site-VPN können Sie auf der Seite Cisco Small Business Support Community nach Site-to-Site-VPN suchen.

Feedback

Feedback