Konfigurieren von Inter-VLAN-Routing mit Catalyst Switches der Serie 3750

Inhalt

Einführung

Dieses Dokument enthält eine Beispielkonfiguration für Inter-VLAN-Routing mithilfe von zwei Catalyst Switches der Serie 3750, die zusammen EMI-Software in einem typischen Netzwerkszenario ausführen. Das Dokument verwendet einen Catalyst Switch der Serie 2950 und einen Catalyst 2948G Switch als Layer 2 (L2)-Schrank-Switches, die mit dem Stack der Catalyst 3750-Switches verbunden sind. Der Stack der Catalyst 3750-Switches ist auch für eine Standardroute für den gesamten Datenverkehr im Internet konfiguriert, wobei der nächste Hop auf einen Cisco 7200VXR-Router verweist, der durch eine Firewall oder andere Router ersetzt werden kann. Die Konfiguration des VLAN-übergreifenden Routings auf einem einzigen Switch der Serie Catalyst 3550 ist mit der Konfiguration dieser Funktion identisch. Informationen zur Konfiguration von Inter-VLAN-Routing auf einem einzelnen Catalyst Switch der Serie 3750 finden Sie unter Konfigurieren von Inter-VLAN-Routing mit Catalyst Switches der Serie 3550.

Bevor Sie beginnen

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie in den Cisco Technical Tips Conventions.

Voraussetzungen

Bevor Sie diese Konfiguration versuchen, stellen Sie sicher, dass Sie die folgenden Voraussetzungen erfüllen:

-

Kenntnisse über die Erstellung von VLANs; Weitere Informationen finden Sie unter Erstellen von Ethernet-VLANs auf Catalyst-Switches.

-

Kenntnisse über die Erstellung von VLAN-Trunks; Weitere Informationen finden Sie im Abschnitt Konfigurieren von VLAN-Trunking unter Konfigurieren von VLANs.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf den unten stehenden Software- und Hardwareversionen.

-

Zwei Catalyst 3750G-24T-Switches mit 12.1(14)EA1 EMI-Softwareversion im Stack

-

Catalyst 2950G-48 mit 12.1(12c)EA1 EI-Softwareversion

-

Catalyst 2948G mit 6.3(10) Softwareversion

Hinweis: Die Konfiguration des Cisco 7200VXR ist nicht relevant und wird daher in diesem Dokument nicht angezeigt.

Die in diesem Dokument enthaltenen Informationen wurden aus Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Sie in einem Live-Netzwerk arbeiten, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen, bevor Sie es verwenden.

Hintergrundtheorie

In einem Switch-Netzwerk trennen VLANs Geräte in verschiedene Kollisionsdomänen und Layer-3-Subnetze (L3). Geräte innerhalb eines VLAN können miteinander kommunizieren, ohne dass ein Routing erforderlich ist. Im Gegenteil: Geräte in separaten VLANs benötigen ein Routing-Gerät, um miteinander zu kommunizieren.

Nur-L2-Switches erfordern ein L3-Routing-Gerät (entweder extern zum Switch oder in einem anderen Modul im gleichen Chassis). Eine neue Generation von Switches (z. B. 3550 und 3750) verfügt jedoch über Routing-Funktionen innerhalb des Switches. Der Switch empfängt ein Paket, stellt fest, dass es zu einem anderen VLAN gehört, und sendet das Paket an den entsprechenden Port im anderen VLAN.

Ein typisches Netzwerkdesign segmentiert das Netzwerk basierend auf der Gruppe oder Funktion, zu der das Gerät gehört. So würde das VLAN der Engineering-Abteilung nur Geräte mit der Engineering-Abteilung verbinden, während das Finance-VLAN nur über Geräte verfügt, die mit der Finanzierung zusammenhängen. Wenn Routing aktiviert ist, können die Geräte in jedem VLAN miteinander kommunizieren, ohne dass sich alle Geräte in derselben Broadcast-Domäne befinden. Ein solches VLAN-Design bietet außerdem den Vorteil, dass der Administrator die Kommunikation zwischen VLANs mithilfe von Zugriffslisten einschränken kann. In unserem Beispiel könnte das technische VLAN (mithilfe von Zugriffslisten) vom Zugriff auf Geräte im Finanz-VLAN eingeschränkt werden.

IP-Routing im Stack der 3750er-Jahre

Auf einem Stack aus Catalyst 3750-Switches bestimmt die auf dem Master ausgeführte Software die Funktionen des gesamten Stacks. Wenn auf dem Master-Switch ein EMI-Image ausgeführt wird, unterstützt der gesamte Stack alle unterstützten Routing-Protokolle (z. B. Open Shortest Path First (OSPF), Enhanced Interior Gateway Routing Protocol (EIGRP) usw.), selbst wenn auf den anderen Stack-Elementen nur ein SMI-Image ausgeführt wird. Es ist jedoch ratsam, dieselbe Software auf den verschiedenen Stack-Elementen auszuführen. Wenn der Stack-Master ausfällt, gehen die erweiterten Routing-Funktionen verloren, wenn die anderen Mitglieder ein SMI-Image verwenden, im Gegensatz zum EMI-Image des vorherigen Master.

Ein Stack aus Catalyst 3750-Switches erscheint dem Netzwerk als ein einziger Router, unabhängig davon, mit welchem Stack-Switch der Routing-Peer verbunden ist. Ein Router erstellt eine einzige Adjacency mit einem Stack von 3750 Routern.

Der Stapel-Master führt die folgenden Aufgaben aus:

-

Initialisierung und Konfiguration der Routing-Protokolle

-

Generierung von Routing-Protokollnachrichten

-

Verarbeitung empfangener Routing-Protokollmeldungen

-

Generieren und Verteilen der Distributed Cisco Express Forwarding (dCEF)-Datenbank an die verschiedenen Stack-Elemente

-

Die MAC-Adresse des Masters wird als Quell-MAC von gerouteten Paketen verwendet.

-

Pakete, die Prozess-Switching benötigen, werden von der CPU des Masters verarbeitet

Die Stapelelemente führen folgende Aufgaben aus:

-

Sie fungieren als Routing-Standby-Switches, die bei Ausfall des Stack-Masters die Rolle übernehmen können

-

Programmierung der Routen in der dCEF-Datenbank in der Hardware

Wenn der Master ausfällt, leiten die Stack-Mitglieder (abgesehen von einer kurzzeitigen Unterbrechung) die Pakete in der Hardware weiter, ohne dass Protokolle aktiv sind.

Nachdem ein neuer Master nach einem Master-Fehler ausgewählt wurde, sendet der neu gewählte Master kostenlose ARPs mit seiner eigenen MAC-Adresse, um die Geräte im Netzwerk mit der neuen MAC-Adresse zu aktualisieren, die zum Umschreiben der gerouteten Pakete verwendet wird.

Weitere Informationen zum Stack-Verhalten und zur Konfiguration von Switches der Serie 3750 finden Sie in der Dokumentation Managing Switch Stacks.

Zugehörige Produkte

Diese Konfiguration kann auch mit den folgenden Hardware- und Softwareversionen verwendet werden.

-

Jeder Catalyst 3750-Switch mit EMI-Software oder SMI-Version 12.1(14)EA1 und höher.

-

Beliebige Catalyst Switches der Serien 2900XL/3500XL/2950/3550 oder Catalyst OS für Access-Layer-Switches

Konfigurieren

In diesem Abschnitt erhalten Sie Informationen zum Konfigurieren der in diesem Dokument beschriebenen Funktionen.

Hinweis: Um weitere Informationen zu den in diesem Dokument verwendeten Befehlen zu erhalten, verwenden Sie das Command Lookup Tool (nur registrierte Kunden).

Netzwerkdiagramm

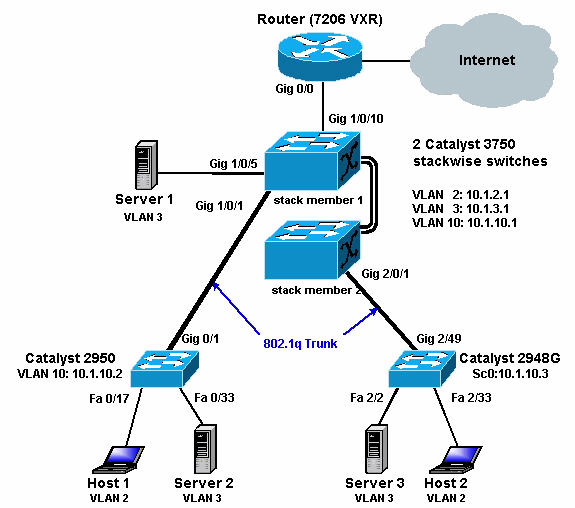

In diesem Dokument wird die im Diagramm unten dargestellte Netzwerkeinrichtung verwendet.

Das obige Diagramm zeigt ein kleines Beispielnetzwerk, in dem der Catalyst 3750-Stack Inter-VLAN-Routing zwischen den verschiedenen Segmenten ermöglicht.

Es folgen die drei benutzerdefinierten VLANs:

-

VLAN 2 - Benutzer-VLAN

-

VLAN 3 - Server-VLAN

-

VLAN 10 - Management-VLAN

Das auf jedem Server und Host-Gerät konfigurierte Standard-Gateway muss die entsprechende IP-Adresse der VLAN-Schnittstelle im Stack der 3750er sein. Bei Servern ist beispielsweise das Standard-Gateway 10.1.3.1. Der Catalyst 2950 ist an den oberen Catalyst 3750-Switch (Stack-Master) und der Catalyst 2848G an den unteren Catalyst 3750-Switch (Stack-Mitglied) gebunden.

Die Standardroute für den Stack verweist auf den Cisco 7200VXR-Router. Der Stack der 3750er-Jahre verwendet diese Standardroute zur Weiterleitung des für das Internet bestimmten Datenverkehrs. Daher wird Datenverkehr, für den die 3750er keine Routing-Tabelle eingibt, zur Verarbeitung an den 7200VXR gesendet.

Praktische Tipps

-

In diesem Diagramm ist das Management-VLAN vom Benutzer- oder Server-VLAN getrennt. Dieses VLAN unterscheidet sich vom Benutzer- oder Server-VLAN. Dadurch wird verhindert, dass die Verwaltung von Switches durch potenzielle Broadcast-/Paketstürme im Benutzer- oder Server-VLAN beeinträchtigt wird.

-

VLAN 1 wird nicht für die Verwaltung verwendet. Alle Ports in Catalyst-Switches sind standardmäßig VLAN 1, und alle Geräte, die mit nicht konfigurierten Ports verbunden sind, befinden sich im VLAN 1. Dies kann, wie oben erläutert, zu Problemen bei der Verwaltung von Switches führen.

-

Für die Verbindung mit dem Standard-Gateway-Port wird ein Layer 3 (L3)-Port (geroutet) verwendet. In diesem Diagramm könnte ein Cisco 7200VXR-Router problemlos durch eine Firewall ersetzt werden, die eine Verbindung zum Internet-Gateway-Router herstellt.

-

Zwischen dem Stack der Catalyst 3750s und dem Internet Gateway-Router wird kein Routing-Protokoll ausgeführt. Stattdessen wird auf dem 3750 eine statische Standardroute konfiguriert. Diese Konfiguration wird empfohlen, wenn es nur eine Route zum Internet gibt. Konfigurieren Sie auf dem Gateway-Router (7200VXR) statische Routen (vorzugsweise zusammengefasst) für Subnetze, die mit den Catalyst 3750-Switches erreicht werden können. Dieser Schritt ist sehr wichtig, da keine Routing-Protokolle verwendet werden.

-

Wenn Sie zusätzliche Bandbreite für die Uplink-Ports benötigen, können Sie EtherChannel konfigurieren. Die Konfiguration des EtherChannels bietet auch Verbindungsredundanz bei einem Verbindungsausfall.

Konfigurationen

In diesem Dokument werden die unten angegebenen Konfigurationen verwendet.

Wie Sie unten sehen können, sind zwei Catalyst 3750-Switches, die in einem Stack miteinander verbunden sind, so konfiguriert, als ob sie nur einen Switch hätten. Beide Switches haben vierundzwanzig 10/100/1000-Schnittstellen. In der Konfiguration werden sie als Gigabit-Ethernet 1/0/1 bis Gigabit 1/0/24 für den ersten Switch und Gigabit 2/0/1 bis Gigabit 2/0/24 für den zweiten Switch angezeigt. Betrachtet man die Konfiguration, sieht es so aus, als ob es nur einen Switch mit zwei Modulen gibt, die jeweils 24 Ports haben.

Wenn diese Übung auf 3, 4, 5 usw. erweitert wird, erscheinen Switches in einem Stack ähnlich, aber für jeden Switch, der dem Stack hinzugefügt wird, wird er in der Konfiguration angezeigt, als würde ein Modul zum Switch hinzugefügt.

| Cat 3750 (Cisco Catalyst 3750G-24T) |

|---|

C3750G-24T#show run Building configuration... Current configuration : 2744 bytes ! version 12.1 no service pad service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname C3750G-24T ! ! ip subnet-zero ip routing ! no ip domain-lookup ! spanning-tree mode pvst no spanning-tree optimize bpdu transmission spanning-tree extend system-id ! ! ! interface GigabitEthernet1/0/1 description To 2950 switchport trunk encapsulation dot1q ! !--- Dot1q trunking (with negotiation) is configured on the L2 switch. !--- If DTP is not supported on the far switch, issue the !--- switchport mode trunk command !--- to force the switch port to trunk mode. !--- Note: The default trunking mode is dynamic auto. If a trunk link !--- is established using default trunking mode, it does not appear !--- in the configuration even though a trunk has been established on !--- the interface. Use the show interfaces trunk command to verify the !--- trunk has been established. ! interface GigabitEthernet1/0/2 ! !--- Output suppressed. ! interface GigabitEthernet1/0/5 description to SERVER_1 !--- Configure the server port to be in the server VLAN (VLAN 3). switchport access vlan 3 !--- Configure the port to be an access port to !--- prevent trunk negotiation delays. switchport mode access !--- Configure port-fast for initial STP delay. !--- Refer to Using PortFast and Other Commands to Fix Workstation !--- Startup Connectivity Delays for more information. spanning-tree portfast ! interface GigabitEthernet1/0/6 ! !--- Output suppressed. ! interface GigabitEthernet1/0/10 description To Internet_Router !--- Port connected to router is converted into a routed (L3) port. no switchport !--- IP address is configured on this port. ip address 200.1.1.1 255.255.255.252 ! interface GigabitEthernet1/0/21 ! !--- Output suppressed. ! interface GigabitEthernet1/0/22 ! interface GigabitEthernet1/0/23 ! interface GigabitEthernet1/0/24 ! interface GigabitEthernet2/0/1 description To 2948G switchport trunk encapsulation dot1q ! !--- Output suppressed. ! interface GigabitEthernet2/0/23 ! interface GigabitEthernet2/0/24 ! interface Vlan1 no ip address shutdown ! interface Vlan2 description USER_VLAN !--- This IP address would be the default gateway for users. ip address 10.1.2.1 255.255.255.0 ! interface Vlan3 description SERVER_VLAN !--- This IP address would be the default gateway for servers. ip address 10.1.3.1 255.255.255.0 ! interface Vlan10 description MANAGEMENT_VLAN !--- This IP address would be the default gateway for other L2 switches ip address 10.1.10.1 255.255.255.0 ! ip classless !--- This route statement will allow the 3550 to send Internet traffic to !--- its default router (in this case, 7200VXR Fe 0/0 interface). ip route 0.0.0.0 0.0.0.0 200.1.1.2 ip http server ! ! line con 0 exec-timeout 0 0 line vty 0 4 exec-timeout 0 0 login line vty 5 15 login ! end C3750G-24T# |

Hinweis: Da der 3750 als VTP-Server (VLAN Trunk Protocol) konfiguriert ist, wird die VTP-Konfiguration vom Switch nicht angezeigt. Dies ist ein Standardverhalten. Die folgenden Befehle werden auf diesem Switch verwendet, um einen VTP-Server mit den drei benutzerdefinierten VLANs aus dem globalen Konfigurationsmodus zu erstellen.

C3750G-24T(config)#vtp domain cisco C3750G-24T(config)#vtp mode server C3750G-24T(config)#vlan 2 C3750G-24T(config-vlan)#name USER_VLAN C3750G-24T(config-vlan)#exit C3750G-24T(config)#vlan 3 C3750G-24T(config-vlan)#name SERVER_VLAN C3750G-24T(config-vlan)#exit C3750G-24T(config)#vlan 10 C3750G-24T(config-vlan)#name MANAGEMENT

| Cat 2950 (Cisco Catalyst 2950G-48-Switch) |

|---|

Cat2950#show running-config Building configuration... Current configuration : 2883 bytes ! version 12.1 no service single-slot-reload-enable no service pad service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname Cat2950 ! ! ip subnet-zero ! spanning-tree extend system-id ! ! interface FastEthernet0/1 no ip address ! !--- Output suppressed. interface FastEthernet0/16 no ip address ! interface FastEthernet0/17 description SERVER_2 switchport access vlan 3 switchport mode access no ip address spanning-tree portfast ! !--- Output suppressed. ! interface FastEthernet0/33 description HOST_1 !--- Host_1 is configured to be the user VLAN (VLAN 2). switchport access vlan 2 switchport mode access no ip address spanning-tree portfast ! !--- Output suppressed. interface GigabitEthernet0/1 switchport trunk encapsulation dot1q no ip address ! interface GigabitEthernet0/2 no ip address ! interface Vlan1 no ip address no ip route-cache shutdown ! interface Vlan10 description MANAGEMENT !--- IP address used to manage this switch. ip address 10.1.10.2 255.255.255.0 no ip route-cache ! !--- Default gateway is configured so that the switch is reachable !--- from other VLANs/sub-nets. Gateway points to VLAN 10 interface !--- on the 3750. ip default-gateway 10.1.10.1 ip http server ! ! line con 0 line vty 5 15 ! end |

Hinweis: Da der Catalyst 2950 als VTP-Client konfiguriert ist, wird die VTP-Konfiguration vom Switch nicht angezeigt. Dies ist ein Standardverhalten. Der 2950 ruft die VLAN-Informationen vom VTP-Server (3750) ab. Die folgenden Befehle werden auf diesem Switch verwendet, um ihn aus dem globalen Konfigurationsmodus zu einem VTP-Client in der VTP-Domäne cisco zu machen.

Cat2950(config)#vtp domain cisco Cat2950(config)#vtp mode client

| Cat 2948G (Cisco Catalyst 2948G-Switch) |

|---|

Cat2948G> (enable) show config !--- This command shows non-default configurations only. !--- Use the show config all command to show both !--- default and non-default configurations. ........... .................. .. begin ! # ***** NON-DEFAULT CONFIGURATION ***** ! ! #time: Fri Jun 30 1995, 05:04:47 ! #version 6.3(10) ! ! #system web interface version(s) ! #test ! #system set system name Cat2948G ! #frame distribution method set port channel all distribution mac both ! #vtp !--- VTP domain is configured to be that same as the 3550 (VTP server). set vtp domain cisco !--- VTP mode is chosen as client for this switch. set vtp mode client ! #ip !--- The management IP address is configured in VLAN 10. set interface sc0 10 10.1.10.3/255.255.255.0 10.1.10.255 set interface sl0 down set interface me1 down !--- The default route is defined so that the switch is reachable. set ip route 0.0.0.0/0.0.0.0 10.1.10.1 ! #set boot command set boot config-register 0x2 set boot system flash bootflash:cat4000.6-3-10.bin ! #module 1 : 0-port Switching Supervisor ! #module 2 : 50-port 10/100/1000 Ethernet !--- Host_2 and SERVER_3 ports are configured in respective VLANs. set vlan 2 2/2 set vlan 3 2/23 set port name 2/2 To HOST_2 set port name 2/23 to SERVER_3 !--- Trunk is configured to 3750 with dot1q encapsulation. set trunk 2/49 desirable dot1q 1-1005 end |

Überprüfen

Dieser Abschnitt enthält Informationen, mit denen Sie überprüfen können, ob Ihre Konfiguration ordnungsgemäß funktioniert.

Bestimmte show-Befehle werden vom Output Interpreter Tool unterstützt (nur registrierte Kunden), mit dem Sie eine Analyse der show-Befehlsausgabe anzeigen können.

Catalyst 3750

-

show switch: Der Befehl show switch gibt an, aus welchem Stapel der Stapel besteht und welche der Stack-Elemente der Master sind.

C3750G-24T#show switch Current Switch# Role Mac Address Priority State -------------------------------------------------------- *1 Master 000c.30ae.6280 15 Ready 2 Slave 000c.30ae.2a80 1 Ready -

VTP-Status anzeigen

C3750G-24T#show vtp status VTP Version : 2 Configuration Revision : 3 Maximum VLANs supported locally : 1005 Number of existing VLANs : 8 VTP Operating Mode : Server VTP Domain Name : cisco VTP Pruning Mode : Disabled VTP V2 Mode : Disabled VTP Traps Generation : Disabled MD5 digest : 0xA2 0xF4 0x9D 0xE9 0xE9 0x1A 0xE3 0x77 Configuration last modified by 200.1.1.1 at 3-1-93 03:15:42 Local updater ID is 10.1.2.1 on interface Vl2 (lowest numbered VLAN interface found) C3750G-24T#

-

Schnittstellen-Trunk anzeigen

C3750G-24T#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi1/0/1 desirable 802.1q trunking 1 Gi2/0/1 desirable 802.1q trunking 1 Port Vlans allowed on trunk Gi1/0/1 1-4094 Gi2/0/1 1-4094 Port Vlans allowed and active in management domain Gi1/0/1 1-3,10 Gi2/0/1 1-3,10 Port Vlans in spanning tree forwarding state and not pruned Gi1/0/1 1-3,10 Gi2/0/1 1-3,10

-

show ip route

C3750G-24T#show ip route Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area * - candidate default, U - per-user static route, o - ODR P - periodic downloaded static route Gateway of last resort is 200.1.1.2 to network 0.0.0.0 200.1.1.0/30 is subnetted, 1 subnets C 200.1.1.0 is directly connected, GigabitEthernet1/0/10 10.0.0.0/24 is subnetted, 3 subnets C 10.1.10.0 is directly connected, Vlan10 C 10.1.3.0 is directly connected, Vlan3 C 10.1.2.0 is directly connected, Vlan2 S* 0.0.0.0/0 [1/0] via 200.1.1.2

Catalyst 2950

-

VTP-Status anzeigen

Cat2950#show vtp status VTP Version : 2 Configuration Revision : 3 Maximum VLANs supported locally : 250 Number of existing VLANs : 8 VTP Operating Mode : Client VTP Domain Name : cisco VTP Pruning Mode : Disabled VTP V2 Mode : Disabled VTP Traps Generation : Disabled MD5 digest : 0x54 0xC0 0x4A 0xCE 0x47 0x25 0x0B 0x49 Configuration last modified by 200.1.1.1 at 3-1-93 01:06:24

-

Schnittstellen-Trunk anzeigen

Cat2950#show interfaces trunk Port Mode Encapsulation Status Native vlan Gi0/1 desirable 802.1q trunking 1 Port Vlans allowed on trunk Gi0/1 1-4094 Port Vlans allowed and active in management domain Gi0/1 1-3,10 Port Vlans in spanning tree forwarding state and not pruned Gi0/1 1-3,10

Catalyst 2948G

-

VTP-Domäne anzeigen

Cat2948G> (enable) show vtp domain Domain Name Domain Index VTP Version Local Mode Password -------------------------------- ------------ ----------- ----------- ---------- cisco 1 2 client - Vlan-count Max-vlan-storage Config Revision Notifications ---------- ---------------- --------------- ------------- 8 1023 3 disabled Last Updater V2 Mode Pruning PruneEligible on Vlans --------------- -------- -------- ------------------------- 200.1.1.1 disabled disabled 2-1000

-

Hauptleitung

Cat2948G> (enable) show trunk * - indicates vtp domain mismatch Port Mode Encapsulation Status Native vlan -------- ----------- ------------- ------------ ----------- 2/49 desirable dot1q trunking 1 Port Vlans allowed on trunk -------- --------------------------------------------------------------------- 2/49 1-1005 Port Vlans allowed and active in management domain -------- --------------------------------------------------------------------- 2/49 1-3,10 Port Vlans in spanning tree forwarding state and not pruned -------- --------------------------------------------------------------------- 2/49 1-3,10

Fehlerbehebung

Dieser Abschnitt enthält Informationen zur Fehlerbehebung in Ihrer Konfiguration.

Fehlerbehebungsverfahren

Befolgen Sie die unten stehenden Anweisungen, um eine Fehlerbehebung für Ihre Konfiguration durchzuführen.

-

Wenn Sie Geräte im selben VLAN nicht pingen können, sollten Sie die VLAN-Zuordnung der Quell- und Zielports überprüfen, indem Sie den Befehl show port mod/port für CatOS und den Befehl show interface status für Cisco IOS® Software eingeben, um sicherzustellen, dass sie sich im selben VLAN befinden. Wenn sie sich nicht im selben Switch befinden, stellen Sie sicher, dass das Trunking korrekt konfiguriert ist, indem Sie den Befehl show trunk für CatOS und den Befehl show interfaces trunk für Cisco IOS Software eingeben und dass das native VLAN auf beiden Seiten übereinstimmt. Stellen Sie sicher, dass die Subnetzmaske mit den Quell- und Zielgeräten übereinstimmt.

-

Wenn Sie keine Geräte in verschiedenen VLANs pingen können, müssen Sie sicherstellen, dass Sie das entsprechende Standard-Gateway pingen können (siehe Schritt 1 oben). Stellen Sie außerdem sicher, dass das Standard-Gateway des Geräts auf die richtige IP-Adresse der VLAN-Schnittstelle verweist und dass die Subnetzmaske übereinstimmt.

-

Wenn Sie auf das Internet zugreifen können, stellen Sie sicher, dass die Standardroute des 3750 auf die richtige IP-Adresse verweist und dass die Subnetzadresse mit dem Internet-Gateway-Router übereinstimmt, indem Sie die Befehle show ip interface interface-id und show ip route eingeben. Stellen Sie sicher, dass der Internet-Gateway-Router Routen zum Internet und zu den internen Netzwerken aufweist.

Zugehörige Informationen

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback