Einleitung

In diesem Dokument wird beschrieben, wie die Fabric-Konnektivität zwischen zwei Virtual Tunnel End Points (VTEPs) in Virtual Extensible LAN (VxLAN) getestet wird.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Nexus NX-OS-Software

- Border Gateway Protocol (BGP)

- VxLAN

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf Cisco Nexus N9K-C93180YC-EX mit NX-OS-Version 10.3(3).

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfigurieren

Nach der Einrichtung von VxLAN möchten die Benutzer in der Regel testen, ob es wie erwartet funktioniert. Es wird zwar empfohlen, einen Ping-Test zwischen zwei End-Hosts durchzuführen, die mit verschiedenen VTEPs verbunden sind, es ist jedoch auch möglich, die Fabric-Konnektivität mithilfe von Loopback-Schnittstellen auf den VTEPs zu testen.

Hinweis: Die Verwendung von Switch Virtual Interface (SVI) als Quelle oder Ziel des Ping-Tests ist kein gültiger Test für die Fabric-Konnektivität. Der Grund hierfür ist, dass die Fabric-SVIs aufgrund der Anycast Gateway-Funktion dieselbe IP verwenden.

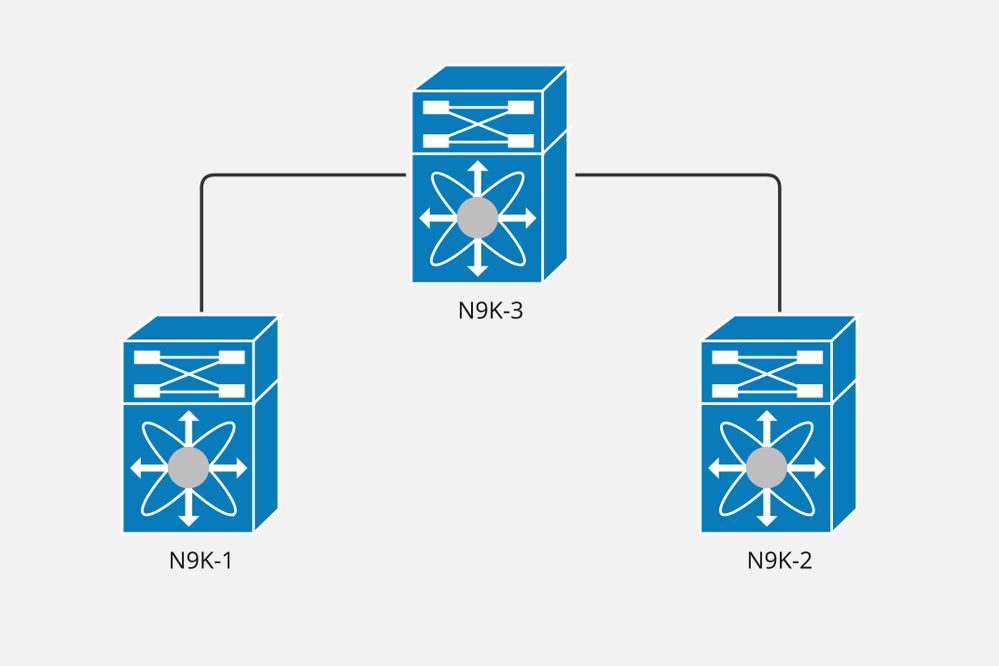

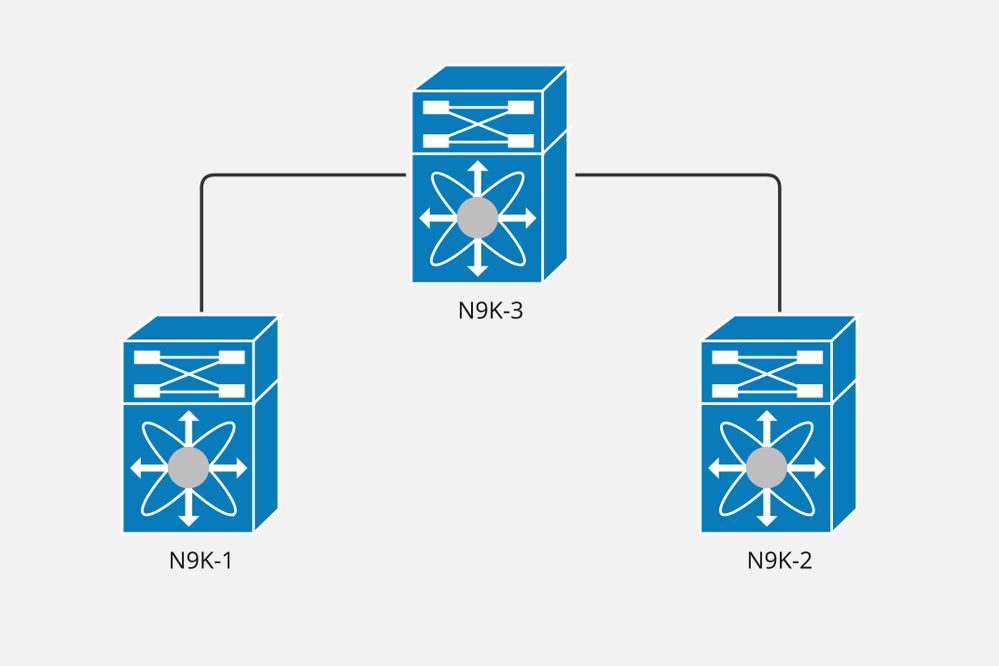

Netzwerkdiagramm

Konfigurationen

Nexus N9K-2 ist als SPINE konfiguriert, während N9K-1 und N9K-2 in dieser VxLAN-Bereitstellung als VTEPs konfiguriert sind.

Layer 3 ist erweitert, sodass auf beiden VTEPs für jedes Virtual Routing and Forwarding (VRF) eine Layer 3 Virtual Network Interface (VNI) vorhanden ist.

Der für VRF "evpn_a" konfigurierte Layer-3-VNI lautet 50100.

N9K-1

Schritt 1: Wir konfigurieren ein Loopback als Teil der VRF-Instanz, die wir testen möchten.

N9K-1(config)# interface loopback50

N9K-1(config-if)# vrf member evpn_a

Message reported by command :: vrf member evpn_a

Warning: Deleted all L3 config on interface loopback50

N9K-1(config-if)# ip address 10.255.255.1/32

Schritt 2: Wir werben für diesen Loopback im Fabric. Andernfalls kann das Ziel selbst die ICMP-Antwort nicht zurücksenden, selbst wenn die ICMP-Anforderung das Ziel erreicht.

N9K-1(config)# router bgp 65522

N9K-1(config-router)# vrf evpn_a

N9K-1(config-router-vrf)# address-family ipv4 unicast

N9K-1(config-router-vrf-af)# network 10.255.255.1/32

N9K-2

Schritt 1: Wir konfigurieren ein Loopback als Teil der VRF-Instanz, die wir testen möchten.

N9K-2(config)# interface loopback50

N9K-2(config-if)# vrf member evpn_a

Message reported by command :: vrf member evpn_a

Warning: Deleted all L3 config on interface loopback50

N9K-2(config-if)# ip address 10.255.255.2/32

Schritt 2: Wir werben für diesen Loopback im Fabric. Andernfalls kann das Ziel selbst die ICMP-Antwort nicht zurücksenden, selbst wenn die ICMP-Anforderung das Ziel erreicht.

N9K-2(config)# router bgp 65522

N9K-2(config-router)# vrf evpn_a

N9K-2(config-router-vrf)# address-family ipv4 unicast

N9K-2(config-router-vrf-af)# network 10.255.255.2/32

Überprüfung

Schritt 1: Bestätigen Sie, dass in der lokalen BGP-Tabelle für die IPv4-Unicast-Adressfamilie ein Loopback vorhanden ist.

N9K-1# show ip bgp 10.255.255.1/32 vrf evpn_a

BGP routing table information for VRF evpn_a, address family IPv4 Unicast

BGP routing table entry for 10.255.255.1/32, version 732

Paths: (1 available, best #1)

Flags: (0x80c0002) (high32 0x000020) on xmit-list, is not in urib, exported

vpn: version 1053, (0x00000000100002) on xmit-list

Multipath: eBGP iBGP

Advertised path-id 1, VPN AF advertised path-id 1

Path type: local, path is valid, is best path, no labeled nexthop, is extd

AS-Path: NONE, path locally originated

0.0.0.0 (metric 0) from 0.0.0.0 (10.2.254.100)

Origin IGP, MED not set, localpref 100, weight 32768

Extcommunity: RT:65522:50100

VRF advertise information:

Path-id 1 not advertised to any peer

VPN AF advertise information:

Path-id 1 not advertised to any peer

N9K-2# show ip bgp 10.255.255.2/32 vrf evpn_a

BGP routing table information for VRF evpn_a, address family IPv4 Unicast

BGP routing table entry for 10.255.255.2/32, version 241

Paths: (1 available, best #1)

Flags: (0x80c0002) (high32 0x000020) on xmit-list, is not in urib, exported

vpn: version 417, (0x00000000100002) on xmit-list

Multipath: eBGP iBGP

Advertised path-id 1, VPN AF advertised path-id 1

Path type: local, path is valid, is best path, no labeled nexthop, is extd

AS-Path: NONE, path locally originated

0.0.0.0 (metric 0) from 0.0.0.0 (10.2.254.100)

Origin IGP, MED not set, localpref 100, weight 32768

Extcommunity: RT:65522:50100

VRF advertise information:

Path-id 1 not advertised to any peer

VPN AF advertise information:

Path-id 1 not advertised to any peer

Schritt 2: Bestätigen Sie, dass in der lokalen BGP-Tabelle für die Adressfamilie L2VPN EVPN Loopback vorhanden ist, und dass es den erwarteten NVE-Peers (Network Virtual Interface) angekündigt wird.

N9K-1# show bgp l2vpn evpn 10.255.255.1 vrf evpn_a

BGP routing table information for VRF default, address family L2VPN EVPN

Route Distinguisher: 10.2.0.49:4 (L3VNI 50100)

BGP routing table entry for [5]:[0]:[0]:[32]:[10.255.255.1]/224, version 36993

Paths: (1 available, best #1)

Flags: (0x000002) (high32 00000000) on xmit-list, is not in l2rib/evpn

Advertised path-id 1

Path type: local, path is valid, is best path, no labeled nexthop

Gateway IP: 0.0.0.0

AS-Path: NONE, path locally originated

10.2.1.49 (metric 0) from 0.0.0.0 (10.2.0.49)

Origin IGP, MED not set, localpref 100, weight 32768

Received label 50100

Extcommunity: RT:65522:50100 ENCAP:8 Router MAC:a0e0.af67.511d

Path-id 1 advertised to peers:

10.2.0.33 10.2.0.34

N9K-2#

LEAF48# show bgp l2vpn evpn 10.255.255.2 vrf evpn_a

BGP routing table information for VRF default, address family L2VPN EVPN

Route Distinguisher: 10.2.0.48:4 (L3VNI 50100)

BGP routing table entry for [5]:[0]:[0]:[32]:[10.255.255.2]/224, version 13373

Paths: (1 available, best #1)

Flags: (0x000002) (high32 00000000) on xmit-list, is not in l2rib/evpn

Advertised path-id 1

Path type: local, path is valid, is best path, no labeled nexthop

Gateway IP: 0.0.0.0

AS-Path: NONE, path locally originated

10.2.1.48 (metric 0) from 0.0.0.0 (10.2.0.48)

Origin IGP, MED not set, localpref 100, weight 32768

Received label 50100

Extcommunity: RT:65522:50100 ENCAP:8 Router MAC:6cb2.aeee.5a97

Path-id 1 advertised to peers:

10.2.0.33 10.2.0.34

Schritt 3: Bestätigen, dass die Aktualisierung vom Remote-NVE-Peer empfangen wurde.

N9K-1# show bgp l2vpn evpn 10.255.255.2 vrf evpn_a

BGP routing table information for VRF default, address family L2VPN EVPN

Route Distinguisher: 10.2.0.49:4 (L3VNI 50100)

BGP routing table entry for [5]:[0]:[0]:[32]:[10.255.255.2]/224, version 36995

Paths: (1 available, best #1)

Flags: (0x000002) (high32 00000000) on xmit-list, is not in l2rib/evpn, is not in HW

Advertised path-id 1

Path type: internal, path is valid, is best path, no labeled nexthop

Imported from 10.2.0.48:4:[5]:[0]:[0]:[32]:[10.255.255.2]/224

Gateway IP: 0.0.0.0

AS-Path: NONE, path sourced internal to AS

10.2.1.48 (metric 6) from 10.2.0.33 (10.2.0.33)

Origin IGP, MED not set, localpref 100, weight 0

Received label 50100

Extcommunity: RT:65522:50100 Route-Import:10.2.1.147:3100 Source AS:65522:0

ENCAP:8 Router MAC:6cb2.aeee.5a97

Originator: 10.2.0.48 Cluster list: 0.0.255.242

Path-id 1 not advertised to any peer

N9K-2# show bgp l2vpn evpn 10.255.255.1 vrf evpn_a

BGP routing table information for VRF default, address family L2VPN EVPN

Route Distinguisher: 10.2.0.48:4 (L3VNI 50100)

BGP routing table entry for [5]:[0]:[0]:[32]:[10.255.255.1]/224, version 13372

Paths: (1 available, best #1)

Flags: (0x000002) (high32 00000000) on xmit-list, is not in l2rib/evpn, is not in HW

Advertised path-id 1

Path type: internal, path is valid, is best path, no labeled nexthop

Imported from 10.2.0.49:4:[5]:[0]:[0]:[32]:[10.255.255.1]/224

Gateway IP: 0.0.0.0

AS-Path: NONE, path sourced internal to AS

10.2.1.49 (metric 6) from 10.2.0.33 (10.2.0.33)

Origin IGP, MED not set, localpref 100, weight 0

Received label 50100

Extcommunity: RT:65522:50100 Route-Import:10.2.1.49:3100 Source AS:65522:0

ENCAP:8 Router MAC:a0e0.af67.511d

Originator: 10.2.0.49 Cluster list: 0.0.255.242

Path-id 1 not advertised to any peer

Schritt 4: Vergewissern Sie sich, dass eine Route für Remote-Loopback in der Routing-Tabelle vorhanden ist und Next-Hop der erwartete NVE-Peer ist.

N9K-1# show ip route 10.255.255.2 vrf evpn_a

IP Route Table for VRF "evpn_a"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%

' in via output denotes VRF

10.255.255.2/32, ubest/mbest: 1/0 *via 10.2.1.48%default, [200/0], 00:12:39, bgp-65522, internal, tag 65522, segid: 50100 tunnelid: 0xa020130 encap: VXLAN N9K-2# show ip route 10.255.255.1 vrf evpn_a IP Route Table for VRF "evpn_a" '*' denotes best ucast next-hop '**' denotes best mcast next-hop '[x/y]' denotes [preference/metric] '%

' in via output denotes VRF

10.255.255.1/32, ubest/mbest: 1/0 *via 10.2.1.49%default, [200/0], 00:15:36, bgp-65522, internal, tag 65522, segid: 50100 tunnelid: 0xa020131 encap: VXLAN

Schritt 5: Senden einer ICMP-Anforderung an den Remote-Loopback unter Verwendung des lokalen Loopbacks als Quelle.

N9K-1# ping 10.255.255.2 source-interface loopback 50

PING 10.255.255.2 (10.255.255.2): 56 data bytes

64 bytes from 10.255.255.2: icmp_seq=0 ttl=254 time=2.009 ms

64 bytes from 10.255.255.2: icmp_seq=1 ttl=254 time=1.26 ms

64 bytes from 10.255.255.2: icmp_seq=2 ttl=254 time=1.231 ms

64 bytes from 10.255.255.2: icmp_seq=3 ttl=254 time=1.142 ms

64 bytes from 10.255.255.2: icmp_seq=4 ttl=254 time=1.127 ms

--- 10.255.255.2 ping statistics ---

5 packets transmitted, 5 packets received, 0.00% packet loss

round-trip min/avg/max = 1.127/1.353/2.009 ms

N9K-2# ping 10.255.255.1 source-interface loopback 50

PING 10.255.255.1 (10.255.255.1): 56 data bytes

64 bytes from 10.255.255.1: icmp_seq=0 ttl=254 time=1.47 ms

64 bytes from 10.255.255.1: icmp_seq=1 ttl=254 time=1.396 ms

64 bytes from 10.255.255.1: icmp_seq=2 ttl=254 time=1.327 ms

64 bytes from 10.255.255.1: icmp_seq=3 ttl=254 time=1.451 ms

64 bytes from 10.255.255.1: icmp_seq=4 ttl=254 time=1.366 ms

--- 10.255.255.1 ping statistics ---

5 packets transmitted, 5 packets received, 0.00% packet loss

round-trip min/avg/max = 1.327/1.402/1.47 ms

Zugehörige Informationen

Konfigurieren des VXLAN-BGP-EVPN

Feedback

Feedback