Konfigurieren von & Fehlerbehebung für herunterladbare ACLs auf Catalyst 9800

Download-Optionen

-

ePub (2.3 MB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie herunterladbare Zugriffskontrolllisten (dACLs) auf dem Catalyst 9800 Wireless LAN Controller (WLC) konfiguriert werden und Fehler bei diesen behoben werden.

Hintergrundinformationen

Die dACLs werden seit vielen Jahren von Cisco IOS®- und IOS XE®-Switches unterstützt. Eine dACL bezieht sich darauf, dass das Netzwerkgerät die ACL-Einträge bei der Authentifizierung dynamisch vom RADIUS-Server herunterlädt, anstatt eine lokale Kopie der ACL zu besitzen und nur den ACL-Namen zuzuweisen. Ein ausführlicheres Konfigurationsbeispiel für die Cisco ISE ist verfügbar. Der Schwerpunkt dieses Dokuments liegt auf dem Cisco Catalyst 9800, der seit der Version 17.10 dACLs für zentrales Switching unterstützt.

Voraussetzungen

In diesem Dokument wird die Verwendung von dACLs für Catalyst 9800 anhand eines Beispiels für eine grundlegende SSID-Konfiguration veranschaulicht. Dabei wird erläutert, wie diese vollständig angepasst werden können.

Auf dem Catalyst 9800 Wireless Controller werden die ACLs heruntergeladen.

- Unterstützt ab Cisco IOS XE Dublin 17.10.1 Version

-

Unterstützt für zentralisierten Controller, der nur lokale Zugangspunkte (oder Flexconnect Central Switching) verwendet. FlexConnect Local Switching unterstützt dACL nicht.

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Catalyst Wireless 9800-Konfigurationsmodell.

- Cisco IP Access Control Lists (ACLs)

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Catalyst 9800-CL (gegen Dublin 17.12.03)

- ISE (V. 3.2).

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konfigurieren

Auch wenn unterschiedliche Methoden (z. B. WLAN-Authentifizierung, Richtlinienkonfiguration usw.) verwendet werden, bleibt das Endergebnis in diesem Konfigurationsleitfaden unverändert. In dem hier gezeigten Szenario werden zwei Benutzeridentitäten definiert: USER1 und USER2. Beiden wird der Zugriff auf das Wireless-Netzwerk gewährt. Jedem dieser Access Points werden ACL_USER1 und ACL_USER2 als dACLs zugewiesen, die vom Catalyst 9800 von der ISE heruntergeladen werden.

Verwenden von dACLs mit 802.1x-SSIDs

Netzwerkdiagramm

WLC-Konfiguration

Weitere Informationen zur 802.1x SSID-Konfiguration und Fehlerbehebung für den Catalyst 9800 finden Sie im Konfigurationsleitfaden Configure 802.1X Authentication on Catalyst 9800 Wireless Controller Series (Konfigurieren der 802.1X-Authentifizierung auf Catalyst 9800 Wireless-Controllern).

Schritt 1: Konfigurieren der SSID

Konfigurieren einer 802.1x-authentifizierten SSID unter Verwendung der ISE als RADIUS-Server In diesem Dokument erhält die SSID den Namen "DACL_DOT1X_SSID".

Über die GUI:

Navigieren Sie zu Configuration > Tags & Profiles > WLAN, und erstellen Sie ein WLAN ähnlich dem hier gezeigten:

Über die CLI:

WLC#configure terminal

WLC(config)#wlan DACL_DOT1X_SSID 2 DACL_DOT1X_SSID

WLC(config-wlan)#security dot1x authentication-list DOT1X

WLC(config-wlan)#no shutdownSchritt 2: Konfigurieren Sie das Richtlinienprofil.

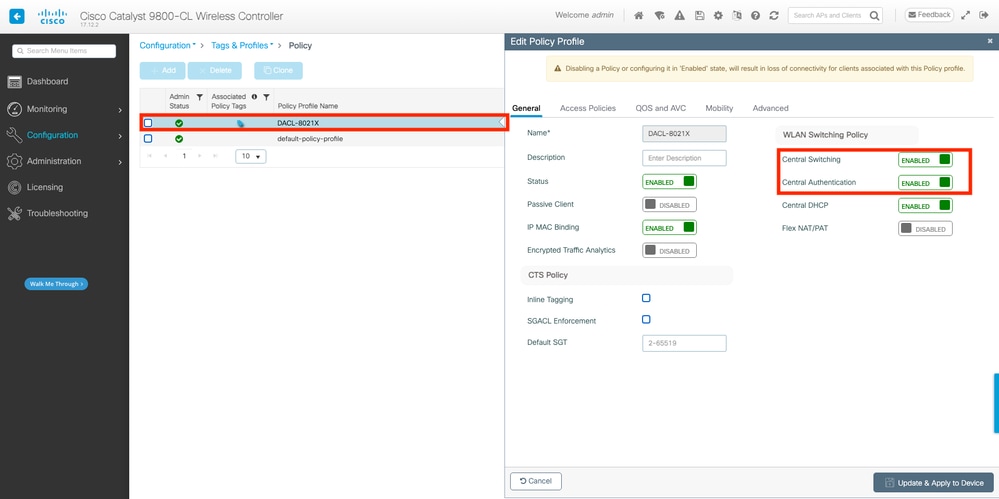

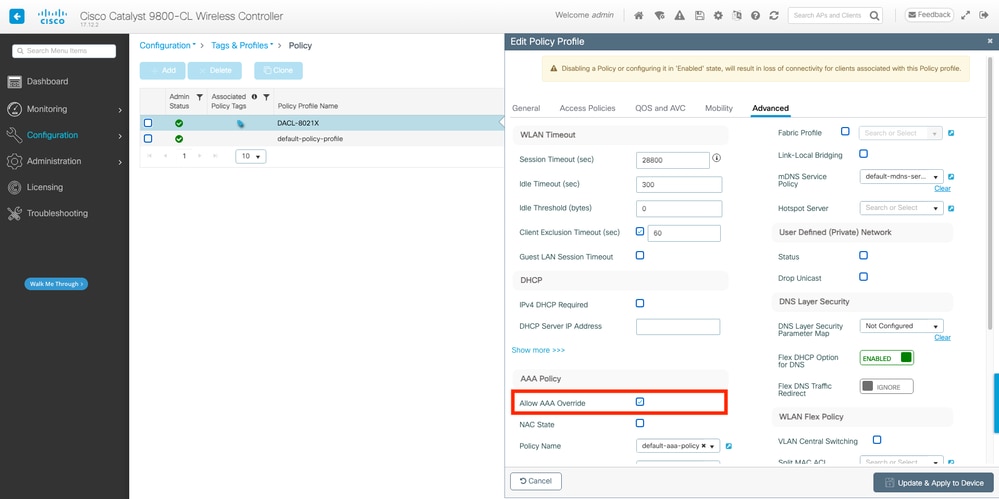

Konfigurieren Sie das Richtlinienprofil, das zusammen mit der oben definierten SSID verwendet wird. Stellen Sie in diesem Richtlinienprofil sicher, dass AAA Override auf der Registerkarte "Advanced" (Erweitert) konfiguriert ist, wie im Screenshot gezeigt. In diesem Dokument wird das Richtlinienprofil "DACL-8021X" verwendet.

Wie im Abschnitt über die Voraussetzungen angegeben, werden dACLs nur für zentrale Switching-/Authentifizierungsbereitstellungen unterstützt. Vergewissern Sie sich, dass das Richtlinienprofil entsprechend konfiguriert ist.

Über die GUI:

Navigieren Sie zu Configuration > Tags & Profiles > Policy, wählen Sie das verwendete Richtlinienprofil aus, und konfigurieren Sie es wie dargestellt.

Über die CLI:

WLC#configure terminal

WLC(config)#wireless profile policy DACL-8021X

WLC(config-wireless-policy)#aaa-override

WLC(config-wireless-policy)#vlan VLAN_1413

WLC(config-wireless-policy)#no shutdownSchritt 3: Weisen Sie das Richtlinienprofil und die SSID dem verwendeten Richtlinien-Tag zu.

Über die GUI:

Navigieren Sie zu Konfiguration > Tags & Profile > Tags. Erstellen (oder wählen) Sie auf der Registerkarte Policy Tags (Richtlinientags) den verwendeten Tag, und weisen Sie ihm das WLAN und das Richtlinienprofil zu, die in den Schritten 1-2 definiert wurden.

Über die CLI:

WLC#configure terminal

WLC(config)#wireless tag policy default-policy-tag

WLC(config-policy-tag)#description "default policy-tag"

WLC(config-policy-tag)#wlan DACL_DOT1X_SSID policy DACL-8021XSchritt 4: Herstellerspezifisches Attribut zulassen.

Herunterladbare ACLs werden über anbieterspezifische Attribute (VSA) im RADIUS-Austausch zwischen ISE und WLC weitergeleitet. Die Unterstützung dieser Attribute kann mithilfe des CLI-Befehls auf dem WLC aktiviert werden.

Über die CLI:

WLC#configure terminal

WLC(config)#radius-server vsa send authenticationSchritt 5: Autorisierungsliste konfigurieren

Bei Verwendung von dACL muss die Netzwerkautorisierung über RADIUS erzwungen werden, damit der WLC alle Benutzer autorisieren kann, die sich an der konfigurierten 802.1x-SSID authentifizieren. Hier wird nicht nur die Authentifizierungs-, sondern auch die Autorisierungsphase auf der RADIUS-Serverseite behandelt. Daher ist in diesem Fall die Autorisierungsliste erforderlich.

Vergewissern Sie sich, dass die Standard-Netzwerkautorisierungsmethode Teil der 9800-Konfiguration ist.

Über die GUI:

Navigieren Sie zu Configuration > Security > AAA, und erstellen Sie auf der Registerkarte AAA Method List > Authorization (AAA-Methodenliste > Autorisierung) eine Autorisierungsmethode, die der gezeigten ähnelt.

Über die CLI:

WLC#configure terminal

WLC(config)#aaa authorization network default group radiusISE-Konfiguration

Bei der Implementierung von dACLs in Wireless-Umgebungen mit ISE sind zwei gängige Konfigurationen möglich:

- dACL-Konfiguration pro Benutzer. Dabei wird jeder Identität eine dACL durch ein benutzerdefiniertes Identitätsfeld zugewiesen.

- dACL-Konfiguration nach Ergebnis Bei der Auswahl dieser Methode wird einem Benutzer eine bestimmte dACL zugewiesen, und zwar basierend auf der Autorisierungsrichtlinie, die dem verwendeten Richtliniensatz entspricht.

Benutzerspezifische dACLs

Schritt 1: Benutzerdefiniertes dACL-Benutzerattribut definieren

Um einer Benutzeridentität eine dACL zuweisen zu können, muss dieses Feld zunächst für die erstellte Identität konfigurierbar sein. Standardmäßig ist auf der ISE das Feld "ACL" für keine neu erstellte Identität definiert. Um dies zu umgehen, kann man das "Custom User Attribute" verwenden und ein neues Konfigurationsfeld definieren. Navigieren Sie dazu zu Administration > Identity Management > Settings > User Custom Attributes. Verwenden Sie die "+"-Schaltfläche, um ein neues Attribut hinzuzufügen, das dem angezeigten ähnelt. In diesem Beispiel lautet der Name des benutzerdefinierten Attributs ACL.

Speichern Sie die Änderungen mithilfe der Schaltfläche "Save" (Speichern).

Schritt 2: Konfigurieren der dACL

Navigieren Sie zu Richtlinie > Richtlinienelemente > Ergebnisse > Autorisierung > Herunterladbare ACLs, um dACL auf der ISE anzuzeigen und zu definieren. Verwenden Sie die Schaltfläche "Hinzufügen", um eine neue hinzuzufügen.

Daraufhin wird das Konfigurationsformular "Neue herunterladbare ACL" geöffnet. Konfigurieren Sie in diesem Feld die folgenden Felder:

- Name: Der Name der definierten dACL.

- Beschreibung (optional): eine kurze Beschreibung der Verwendung der erstellten dACL.

- IP-Version: die in der definierten dACL verwendete IP-Protokollversion (Version 4, 6 oder beide).

- DACL-Inhalt: der Inhalt der dACL gemäß der Cisco IOS XE ACL-Syntax.

In diesem Dokument wird als dACL "ACL_USER1" verwendet. Diese dACL lässt jeglichen Datenverkehr zu, mit Ausnahme des Datenverkehrs, der an 10.48.39.186 und 10.48.39.13 gerichtet ist.

Verwenden Sie nach der Konfiguration der Felder die Schaltfläche "Submit" (Senden), um die dACL zu erstellen.

Wiederholen Sie den Schritt zum Definieren der dACL für den zweiten Benutzer, ACL_USER2, wie in der Abbildung dargestellt.

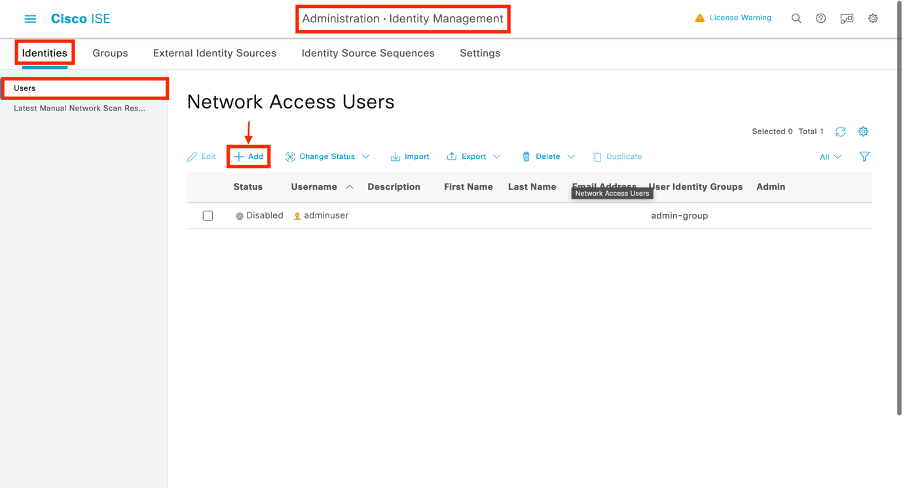

Schritt 3: Zuweisen der dACL zu einer erstellten Identität

Nachdem die dACL erstellt wurde, kann sie mithilfe der in Schritt 1 erstellten benutzerdefinierten Benutzerattribute jeder ISE-Identität zugewiesen werden. Navigieren Sie dazu zu Administration > Identity Management > Identities > Users. Verwenden Sie wie üblich die Schaltfläche "Hinzufügen", um einen Benutzer zu erstellen.

Legen Sie im Konfigurationsformular "New Network Access User" (Neuer Netzwerkzugriffsbenutzer) den Benutzernamen und das Kennwort für den erstellten Benutzer fest. Verwenden Sie das benutzerdefinierte Attribut "ACL", um die in Schritt 2 erstellte dACL der Identität zuzuweisen. Im Beispiel wird die Identität USER1 mit ACL_USER1 definiert.

Verwenden Sie nach der korrekten Konfiguration der Felder die Schaltfläche "Submit" (Senden), um die Identität zu erstellen.

Wiederholen Sie diesen Schritt, um USER2 zu erstellen und ihm ACL_USER2 zuzuweisen.

Schritt 4: Ergebnis der Autorisierungsrichtlinie konfigurieren

Nach der Konfiguration der Identität und der Zuweisung der dACL muss die Autorisierungsrichtlinie weiterhin konfiguriert werden, damit das benutzerdefinierte Benutzerattribut "ACL" einer vorhandenen allgemeinen Autorisierungsaufgabe zugeordnet wird. Navigieren Sie dazu zu Richtlinie > Richtlinienelemente > Ergebnisse > Autorisierung > Autorisierungsprofile. Verwenden Sie die Schaltfläche "Hinzufügen", um eine neue Autorisierungsrichtlinie zu definieren.

- Name: der Name der Autorisierungsrichtlinie, hier "9800-DOT1X-USERS".

- Access Type (Zugriffstyp): der Zugriffstyp, der beim Abgleich dieser Richtlinie verwendet wird, hier ACCESS_ACCEPT.

- Allgemeine Aufgabe: Ordnen Sie "DACL Name" InternalUser zu:<Name des erstellten benutzerdefinierten Attributs> für internen Benutzer.Entsprechend den in diesem Dokument verwendeten Namen wird das Profil 9800-DOT1X-USERS mit der dACL konfiguriert, die als InternalUser:ACL konfiguriert ist.

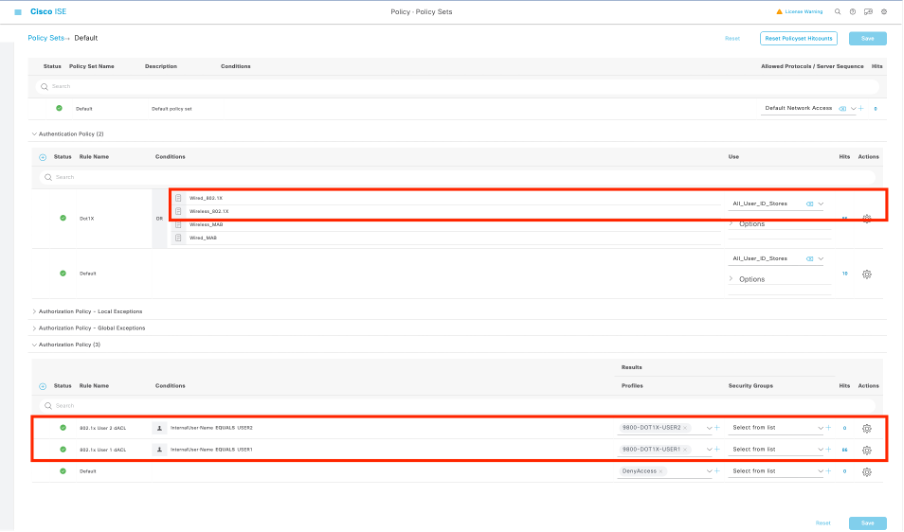

Schritt 5: Autorisierungsprofil im Richtliniensatz verwenden.

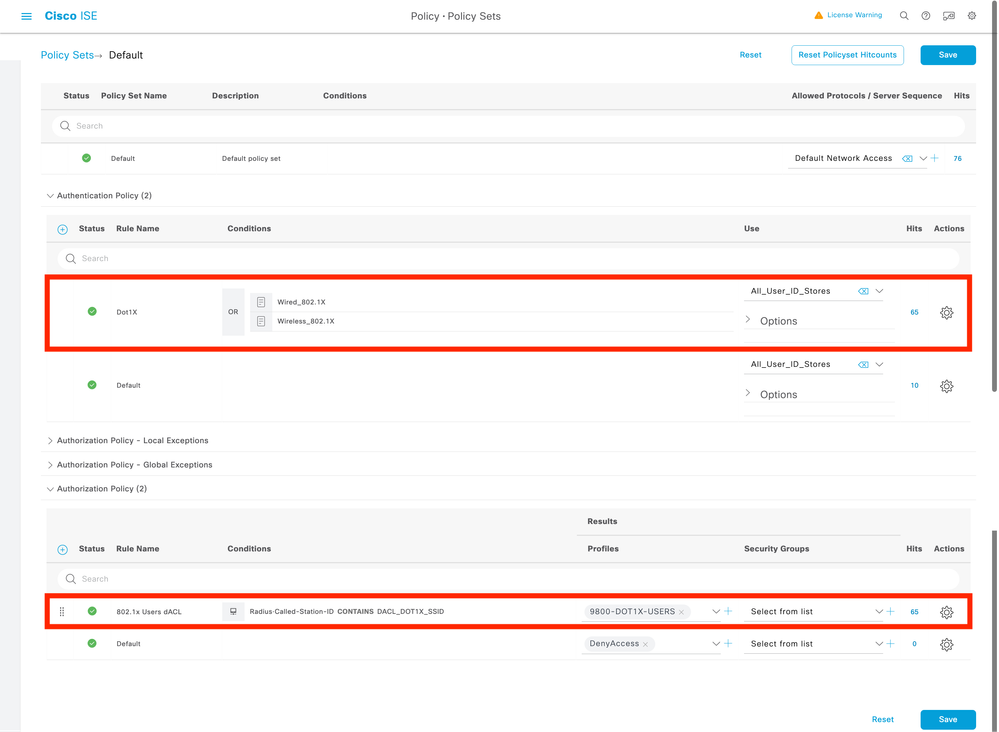

Wenn das Autorisierungsprofil korrekt definiert wurde, muss es weiterhin Teil des Richtliniensatzes sein, der für die Authentifizierung und Autorisierung von Wireless-Benutzern verwendet wird. Navigieren Sie zu Policy > Policy Sets, und öffnen Sie den verwendeten Policy Set.

Hier entspricht die Authentifizierungsrichtlinienregel "Dot1X" jeder Verbindung, die über kabelgebundene oder drahtlose 802.1x-Verbindungen hergestellt wird. Die Autorisierungsrichtlinienregel "802.1x Users dACL" implementiert eine Bedingung für die verwendete SSID (d. h. Radius-Called-Station-ID CONTAINS DACL_DOT1X_SSID). Wenn eine Autorisierung für das WLAN "DACL_DOT1X_SSID" erfolgt, wird das in Schritt 4 definierte Profil "9800-DOT1X-USERS" zur Autorisierung des Benutzers verwendet.

Ergebnisbasierte dACLs

Um zu vermeiden, dass jeder auf der ISE erstellten Identität eine bestimmte dACL zugewiesen wird, kann die dACL auf ein bestimmtes Richtlinienergebnis angewendet werden. Dieses Ergebnis wird dann auf Grundlage einer Bedingung angewendet, die mit den Autorisierungsregeln aus dem verwendeten Richtliniensatz abgeglichen wurde.

Schritt 1: Konfigurieren der dACL

Führen Sie denselben Schritt 2 aus dem Abschnitt "Benutzerspezifische dACLs" aus, um die erforderlichen dACLs zu definieren. Dies sind ACL_USER1 und ACL_USER2.

Schritt 2: Identitäten erstellen

Navigieren Sie zu Administration > Identity Management > Identities > Users, und erstellen Sie mit der Schaltfläche "Add" einen Benutzer.

Legen Sie im Konfigurationsformular "New Network Access User" (Neuer Netzwerkzugriffsbenutzer) den Benutzernamen und das Kennwort für den erstellten Benutzer fest.

Wiederholen Sie diesen Schritt, um USER2 zu erstellen.

Schritt 4: Konfigurieren Sie das Ergebnis der Autorisierungsrichtlinie.

Nach der Konfiguration der Identität und der dACL muss die Autorisierungsrichtlinie weiterhin konfiguriert werden, damit dem Benutzer, der die Bedingung für die Verwendung dieser Richtlinie erfüllt, eine bestimmte dACL zugewiesen werden kann. Navigieren Sie dazu zu Richtlinie > Richtlinienelemente > Ergebnisse > Autorisierung > Autorisierungsprofile. Verwenden Sie die Schaltfläche "Hinzufügen", um eine neue Autorisierungsrichtlinie zu definieren, und füllen Sie diese Felder aus.

- Name: der Name der Autorisierungsrichtlinie, hier "9800-DOT1X-USER1".

- Access Type (Zugriffstyp): Der beim Abgleich dieser Richtlinie verwendete Zugriffstyp, hier ACCESS_ACCEPT.

- Allgemeine Aufgabe: Für internen Benutzer "DACL Name" mit "ACL_USER1" abgleichen. Entsprechend den in diesem Dokument verwendeten Namen wird das Profil 9800-DOT1X-USER1 mit der dACL konfiguriert, die als "ACL_USER1" konfiguriert ist.

Wiederholen Sie diesen Schritt, um das Richtlinienergebnis "9800-DOT1X-USER2" zu erstellen und ihm "ACL_USER2" als DACL zuzuweisen.

Schritt 5: Autorisierungsprofile im Richtliniensatz verwenden.

Sobald das Autorisierungsprofil korrekt definiert wurde, muss es weiterhin Teil des Richtliniensatzes sein, der für die Authentifizierung und Autorisierung von Wireless-Benutzern verwendet wird. Navigieren Sie zu Policy > Policy Sets, und öffnen Sie den verwendeten Policy Set.

Hier entspricht die Authentifizierungsrichtlinienregel "Dot1X" jeder über kabelgebundene oder drahtlose 802.1X-Verbindungen hergestellten Verbindung. Die Autorisierungsrichtlinienregel "802.1X User 1 dACL" implementiert eine Bedingung für den verwendeten Benutzernamen (d. h. InternalUser-Name CONTAINS USER1). Wird eine Autorisierung unter Verwendung des Benutzernamens USER1 durchgeführt, wird das in Schritt 4 definierte Profil "9800-DOT1X-USER1" zur Autorisierung des Benutzers verwendet und somit die aus diesem Ergebnis resultierende dACL (ACL_USER1) auch auf den Benutzer angewendet. Dasselbe gilt für den Benutzernamen USER2, für den "9800-DOT1X-USER1" verwendet wird.

Hinweise zur Verwendung von dACLs mit CWA-SSIDs

Wie im Configure Central Web Authentication (CWA) auf dem Catalyst 9800 WLC und in der ISE-Konfigurationsanleitung beschrieben, stützt sich CWA bei der Authentifizierung und Autorisierung von Benutzern auf MAB und bestimmte Ergebnisse. Herunterladbare ACLs können der CWA-Konfiguration von der ISE-Seite aus genau wie oben beschrieben hinzugefügt werden.

Warnung: Herunterladbare ACLs können nur als Netzwerkzugriffslisten verwendet werden und werden nicht als Pre-Authentication-ACLs unterstützt. Daher muss jede in einem CWA-Workflow verwendete ACL vor der Authentifizierung in der WLC-Konfiguration definiert werden.

Überprüfung

Zur Verifizierung der vorgenommenen Konfiguration können diese Befehle verwendet werden.

# show run wlan

# show run aaa

# show aaa servers

# show ap config general

# show ap name <ap-name> config general

# show ap tag summary

# show ap name <AP-name> tag detail

# show wlan { summary | id | nme | all }

# show wireless tag policy detailed <policy-tag-name>

# show wireless profile policy detailed <policy-profile-name>

# show access-lists { acl-name }Es wird auf den entsprechenden Teil der WLC-Konfiguration für dieses Beispiel verwiesen.

aaa new-model

!

!

aaa group server radius authz-server-group

server name DACL-RADIUS

!

aaa authentication login default local

aaa authentication dot1x default group radius

aaa authentication dot1x DOT1X group radius

aaa authorization exec default local

aaa authorization network default group radius

!

!

aaa server radius dynamic-author

client <ISE IP>

!

aaa session-id common

!

[...]

vlan 1413

name VLAN_1413

!

[...]

radius server DACL-RADIUS

address ipv4 <ISE IP> auth-port 1812 acct-port 1813

key 6 aHaOSX[QbbEHURGW`cXiG^UE]CR]^PVANfcbROb

!

!

[...]

wireless profile policy DACL-8021X

aaa-override

vlan VLAN_1413

no shutdown

[...]

wireless tag policy default-policy-tag

description "default policy-tag"

wlan DACL_DOT1X_SSID policy DACL-8021X

[...]

wlan DACL_DOT1X_SSID 2 DACL_DOT1X_SSID

security dot1x authentication-list DOT1X

no shutdownDie RADIUS-Serverkonfiguration wird mit dem Befehl show running-config all angezeigt.

WLC#show running-config all | s radius-server

radius-server attribute 77 include-in-acct-req

radius-server attribute 77 include-in-access-req

radius-server attribute 11 default direction out

radius-server attribute nas-port format a

radius-server attribute wireless authentication call-station-id ap-macaddress-ssid

radius-server dead-criteria time 10 tries 10

radius-server cache expiry 24 enforce hours

radius-server transaction max-tries 8

radius-server retransmit 3

radius-server timeout 5

radius-server ipc-limit in 10

radius-server ipc-limit done 10

radius-server vsa send accounting

radius-server vsa send authenticationFehlerbehebung

Checkliste

- Stellen Sie sicher, dass die Clients eine Verbindung mit der konfigurierten 802.1X-SSID herstellen können.

- Stellen Sie sicher, dass die RADIUS-Zugriffsanforderung/-akzeptiert die richtigen Attribut-Wert-Paare (AVPs) enthält.

- Stellen Sie sicher, dass die Clients das richtige WLAN-/Richtlinienprofil verwenden.

WLC One Stopp Shop Reflex

Um zu überprüfen, ob die dACL einem bestimmten Wireless-Client ordnungsgemäß zugewiesen ist, können Sie den Befehl show wireless client mac-address <H.H.H> detail verwenden. Daraus sind verschiedene nützliche Informationen zur Fehlerbehebung ersichtlich, nämlich: der Client-Benutzername, der Status, das Richtlinienprofil, das WLAN und hier vor allem die ACS-ACL.

WLC#show wireless client mac-address 08be.ac14.137d detail Client MAC Address : 08be.ac14.137d Client MAC Type : Universally Administered Address Client DUID: NA Client IPv4 Address : 10.14.13.240 Client Username : USER1 AP MAC Address : f4db.e65e.7bc0 AP Name: AP4800-E Client State : Associated Policy Profile : DACL-8021X Wireless LAN Id: 2 WLAN Profile Name: DACL_DOT1X_SSID Wireless LAN Network Name (SSID): DACL_DOT1X_SSID BSSID : f4db.e65e.7bc0 Association Id : 1 Authentication Algorithm : Open System Client Active State : In-Active [...] Client Join Time: Join Time Of Client : 03/28/2024 10:04:30 UTC Client ACLs : None Policy Manager State: Run Last Policy Manager State : IP Learn Complete Client Entry Create Time : 35 seconds Policy Type : WPA2 Encryption Cipher : CCMP (AES) Authentication Key Management : 802.1x EAP Type : PEAP VLAN Override after Webauth : No VLAN : VLAN_1413 [...] Session Manager: Point of Attachment : capwap_90000012 IIF ID : 0x90000012 Authorized : TRUE Session timeout : 28800 Common Session ID: 8227300A0000000C8484A22F Acct Session ID : 0x00000000 Last Tried Aaa Server Details: Server IP : 10.48.39.134 Auth Method Status List Method : Dot1x SM State : AUTHENTICATED SM Bend State : IDLE Local Policies: Service Template : wlan_svc_DACL-8021X_local (priority 254) VLAN : VLAN_1413 Absolute-Timer : 28800 Server Policies: ACS ACL : xACSACLx-IP-ACL_USER1-65e89aab Resultant Policies: ACS ACL : xACSACLx-IP-ACL_USER1-65e89aab VLAN Name : VLAN_1413 VLAN : 1413 Absolute-Timer : 28800 [...]WLC Befehle anzeigen

Mit dem Befehl show access-lists können Sie alle ACLs anzeigen, die derzeit Teil der Catalyst 9800 WLC-Konfiguration sind. Mit diesem Befehl werden alle lokal definierten ACLs oder vom WLC heruntergeladenen dACLs aufgelistet. Alle vom WLC von der ISE heruntergeladenen dACLs haben das Format xACSACLx-IP-<ACL_NAME>-<ACL_HASH>.

Hinweis: Herunterladbare ACLs verbleiben in der Konfiguration, solange ein Client zugeordnet ist und sie in der Wireless-Infrastruktur verwendet. Sobald der letzte Client, der die dACL verwendet, die Infrastruktur verlässt, wird die dACL aus der Konfiguration entfernt.

WLC#show access-lists

Extended IP access list IP-Adm-V4-Int-ACL-global

[...]

Extended IP access list IP-Adm-V4-LOGOUT-ACL

[...]

Extended IP access list implicit_deny

[...]

Extended IP access list implicit_permit

[...]

Extended IP access list meraki-fqdn-dns

[...]

Extended IP access list preauth-ise

[...]

Extended IP access list preauth_v4

[...]

Extended IP access list xACSACLx-IP-ACL_USER1-65e89aab

1 deny ip any host 10.48.39.13

2 deny ip any host 10.48.39.15

3 deny ip any host 10.48.39.186

4 permit ip any any (56 matches)

IPv6 access list implicit_deny_v6

[...]

IPv6 access list implicit_permit_v6

[...]

IPv6 access list preauth_v6

[...]

Bedingtes Debugging und Radio Active Tracing

Während der Fehlerbehebung können Sie radioaktive Spuren für einen Client sammeln, der mit der definierten dACL zugewiesen werden soll. Hier sind die Protokolle hervorgehoben, die den interessanten Teil der radioaktiven Spuren während des Client-Assoziierungsprozesses für Client 08be.ac14.137d zeigen.

24/03/28 10:43:04.321315612 {wncd_x_R0-0}{1}: [client-orch-sm] [19620]: (note): MAC: 08be.ac14.137d Association received. BSSID f4db.e65e.7bc0, WLAN DACL_DOT1X_SSID, Slot 0 AP f4db.e65e.7bc0, AP4800-E, Site tag default-site-tag, Policy tag default-policy-tag, Policy profile DACL-8021X, Switching Central, old BSSID 80e8.6fd5.73a0, Socket delay 0ms

2024/03/28 10:43:04.321414308 {wncd_x_R0-0}{1}: [client-orch-sm] [19620]: (debug): MAC: 08be.ac14.137d Received Dot11 association request. Processing started,SSID: DACL_DOT1X_SSID, Policy profile: DACL-8021X, AP Name: AP4800-E, Ap Mac Address: f4db.e65e.7bc0BSSID MAC80e8.6fd5.73a0wlan ID: 2RSSI: -58, SNR: 36

2024/03/28 10:43:04.321464486 {wncd_x_R0-0}{1}: [client-orch-state] [19620]: (note): MAC: 08be.ac14.137d Client state transition: S_CO_L2_AUTH_IN_PROGRESS -> S_CO_L2_AUTH_IN_PROGRESS

[...]

2024/03/28 10:43:04.322185953 {wncd_x_R0-0}{1}: [dot11] [19620]: (note): MAC: 08be.ac14.137d Association success. AID 2, Roaming = True, WGB = False, 11r = False, 11w = False Fast roam = False

2024/03/28 10:43:04.322199665 {wncd_x_R0-0}{1}: [dot11] [19620]: (info): MAC: 08be.ac14.137d DOT11 state transition: S_DOT11_ASSOCIATED -> S_DOT11_ASSOCIATED

[...]

2024/03/28 10:43:04.322860054 {wncd_x_R0-0}{1}: [client-orch-sm] [19620]: (debug): MAC: 08be.ac14.137d Starting L2 authentication. Bssid in state machine:f4db.e65e.7bc0 Bssid in request is:f4db.e65e.7bc0

2024/03/28 10:43:04.322881795 {wncd_x_R0-0}{1}: [client-orch-state] [19620]: (note): MAC: 08be.ac14.137d Client state transition: S_CO_L2_AUTH_IN_PROGRESS -> S_CO_L2_AUTH_IN_PROGRESS

[...]

2024/03/28 10:43:04.323379781 {wncd_x_R0-0}{1}: [client-auth] [19620]: (info): MAC: 08be.ac14.137d Client auth-interface state transition: S_AUTHIF_DOT1XAUTH_PENDING -> S_AUTHIF_DOT1XAUTH_PENDING

[...]

2024/03/28 10:43:04.330181613 {wncd_x_R0-0}{1}: [client-auth] [19620]: (info): MAC: 08be.ac14.137d Client auth-interface state transition: S_AUTHIF_DOT1XAUTH_PENDING -> S_AUTHIF_ADD_MOBILE_ACK_WAIT_DOT1X

2024/03/28 10:43:04.353413199 {wncd_x_R0-0}{1}: [auth-mgr-feat_wireless] [19620]: (info): [08be.ac14.137d:capwap_90000012] - authc_list: DOT1X

2024/03/28 10:43:04.353414496 {wncd_x_R0-0}{1}: [auth-mgr-feat_wireless] [19620]: (info): [08be.ac14.137d:capwap_90000012] - authz_list: Not present under wlan configuration

2024/03/28 10:43:04.353438621 {wncd_x_R0-0}{1}: [client-auth] [19620]: (note): MAC: 08be.ac14.137d L2 Authentication initiated. method DOT1X, Policy VLAN 0, AAA override = 1 , NAC = 0

2024/03/28 10:43:04.353443674 {wncd_x_R0-0}{1}: [client-auth] [19620]: (info): MAC: 08be.ac14.137d Client auth-interface state transition: S_AUTHIF_ADD_MOBILE_ACK_WAIT_DOT1X -> S_AUTHIF_DOT1XAUTH_PENDING

[...]

2024/03/28 10:43:04.381397739 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Send Access-Request to 10.48.39.134:1812 id 0/96, len 418

2024/03/28 10:43:04.381411901 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: authenticator e9 8b e2 87 a5 42 1e b7 - 96 d0 3a 32 3c d1 dc 71

2024/03/28 10:43:04.381425481 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: User-Name [1] 7 "USER1"

2024/03/28 10:43:04.381430559 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Service-Type [6] 6 Framed [2]

2024/03/28 10:43:04.381433583 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 27

2024/03/28 10:43:04.381437476 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 21 "service-type=Framed"

2024/03/28 10:43:04.381440925 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Framed-MTU [12] 6 1485

2024/03/28 10:43:04.381452676 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: EAP-Message [79] 12 ...

2024/03/28 10:43:04.381466839 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Message-Authenticator[80] 18 ...

2024/03/28 10:43:04.381482891 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: EAP-Key-Name [102] 2 *

2024/03/28 10:43:04.381486879 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 49

2024/03/28 10:43:04.381489488 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 43 "audit-session-id=8227300A000000A284A7BB88"

2024/03/28 10:43:04.381491463 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 20

2024/03/28 10:43:04.381494016 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 14 "method=dot1x"

2024/03/28 10:43:04.381495896 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 32

2024/03/28 10:43:04.381498320 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 26 "client-iif-id=2734691488"

2024/03/28 10:43:04.381500186 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 20

2024/03/28 10:43:04.381502409 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 14 "vlan-id=1413"

2024/03/28 10:43:04.381506029 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: NAS-IP-Address [4] 6 10.48.39.130

2024/03/28 10:43:04.381509052 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: NAS-Port-Type [61] 6 802.11 wireless [19]

2024/03/28 10:43:04.381511493 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: NAS-Port [5] 6 3913

2024/03/28 10:43:04.381513163 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 39

2024/03/28 10:43:04.381515481 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 33 "cisco-wlan-ssid=DACL_DOT1X_SSID"

2024/03/28 10:43:04.381517373 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 41

2024/03/28 10:43:04.381519675 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 35 "wlan-profile-name=DACL_DOT1X_SSID"

2024/03/28 10:43:04.381522158 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Called-Station-Id [30] 35 "f4-db-e6-5e-7b-c0:DACL_DOT1X_SSID"

2024/03/28 10:43:04.381524583 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Calling-Station-Id [31] 19 "08-be-ac-14-13-7d"

2024/03/28 10:43:04.381532045 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Airespace [26] 12

2024/03/28 10:43:04.381534716 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Airespace-WLAN-ID [1] 6 2

2024/03/28 10:43:04.381537215 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Nas-Identifier [32] 17 "DACL_DOT1X_SSID"

2024/03/28 10:43:04.381539951 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: wlan-group-cipher [187] 6 " "

2024/03/28 10:43:04.381542233 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: wlan-pairwise-cipher[186] 6 " "

2024/03/28 10:43:04.381544465 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: wlan-akm-suite [188] 6 " "

2024/03/28 10:43:04.381619890 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Started 5 sec timeout

[...]

2024/03/28 10:43:04.392544173 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Received from id 1812/96 10.48.39.134:0, Access-Challenge, len 117

2024/03/28 10:43:04.392557998 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: authenticator 08 6d fa 56 48 1c 43 f3 - 84 d6 20 24 7a 90 7d e5

2024/03/28 10:43:04.392564273 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: State [24] 71 ...

2024/03/28 10:43:04.392615218 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: EAP-Message [79] 8 ...

2024/03/28 10:43:04.392628179 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Message-Authenticator[80] 18 ...

2024/03/28 10:43:04.392738554 {wncd_x_R0-0}{1}: [radius] [19620]: (info): Valid Response Packet, Free the identifier

2024/03/28 10:43:04.726798622 {wncd_x_R0-0}{1}: [dot1x] [19620]: (info): [08be.ac14.137d:capwap_90000012] Raised identity update event for eap method PEAP

2024/03/28 10:43:04.726801212 {wncd_x_R0-0}{1}: [dot1x] [19620]: (info): [08be.ac14.137d:capwap_90000012] Received an EAP Success

2024/03/28 10:43:04.726896276 {wncd_x_R0-0}{1}: [dot1x] [19620]: (info): [08be.ac14.137d:capwap_90000012] Entering idle state

2024/03/28 10:43:04.726905248 {wncd_x_R0-0}{1}: [dot1x] [19620]: (info): [08be.ac14.137d:capwap_90000012] Posting AUTH_SUCCESS on Client

[...]

2024/03/28 10:43:04.727138915 {wncd_x_R0-0}{1}: [dot1x] [19620]: (info): [08be.ac14.137d:capwap_90000012] EAPOL packet sent to client

2024/03/28 10:43:04.727148212 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] Authc success from Dot1X, Auth event success

2024/03/28 10:43:04.727164223 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] Raised event APPLY_USER_PROFILE (14)

2024/03/28 10:43:04.727169069 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] Raised event RX_METHOD_AUTHC_SUCCESS (3)

2024/03/28 10:43:04.727223736 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applying Attribute : username 0 "USER1"

2024/03/28 10:43:04.727233018 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applying Attribute : class 0 43 41 43 53 3a 38 32 32 37 33 30 30 41 30 30 30 30 30 30 41 32 38 34 41 37 42 42 38 38 3a 69 73 65 2f 34 39 39 36 31 30 38 38 35 2f 34 37

2024/03/28 10:43:04.727234046 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applying Attribute : EAP-Message 0 <hidden>

2024/03/28 10:43:04.727234996 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applying Attribute : Message-Authenticator 0 <hidden>

2024/03/28 10:43:04.727236141 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applying Attribute : EAP-session-id 0 "?f?GøflS‹‰PÁ3+%:2

M$®vf9∫Ø◊«? %ÿ0?ã@≤™ÇÑbWï6\Ë&\q·lU+QB–º®”≠∫JÑv?"

2024/03/28 10:43:04.727246409 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applying Attribute : CiscoSecure-Defined-ACL 0 "#ACSACL#-IP-ACL_USER1-65e89aab"

[...]

2024/03/28 10:43:04.727509267 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] Method dot1x changing state from 'Running' to 'Authc Success'

2024/03/28 10:43:04.727513133 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] Context changing state from 'Running' to 'Authc Success'

2024/03/28 10:43:04.727607738 {wncd_x_R0-0}{1}: [svm] [19620]: (info): SVM_INFO: SVM Apply user profile

2024/03/28 10:43:04.728003638 {wncd_x_R0-0}{1}: [svm] [19620]: (info): SVM_INFO: Activating EPM features with UP

2024/03/28 10:43:04.728144450 {wncd_x_R0-0}{1}: [epm-misc] [19620]: (info): [08be.ac14.137d:capwap_90000012] Username USER1 received

2024/03/28 10:43:04.728161361 {wncd_x_R0-0}{1}: [epm] [19620]: (info): [08be.ac14.137d:capwap_90000012] Feature (EPM MISC PLUG-IN) has been started (status Success)

2024/03/28 10:43:04.728177773 {wncd_x_R0-0}{1}: [epm] [19620]: (info): [08be.ac14.137d:capwap_90000012] Feature (SM ACCOUNTING PLUG-IN) has been started (status Success)

2024/03/28 10:43:04.728184975 {wncd_x_R0-0}{1}: [epm] [19620]: (info): [08be.ac14.137d:capwap_90000012] Feature (linksec) has been started (status Success)

2024/03/28 10:43:04.728218783 {wncd_x_R0-0}{1}: [epm-acl] [19620]: (info): [08be.ac14.137d:capwap_90000012] Downloadable ACL : #ACSACL#-IP-ACL_USER1-65e89aab received

2024/03/28 10:43:04.729005675 {wncd_x_R0-0}{1}: [epm] [19620]: (info): [08be.ac14.137d:capwap_90000012] Feature (EPM ACL PLUG-IN) has been started (status Accept)

2024/03/28 10:43:04.729019215 {wncd_x_R0-0}{1}: [svm] [19620]: (info): SVM_INFO: Response of epm is ASYNC with return code Success

[...]

2024/03/28 10:43:04.729422929 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Send Access-Request to 10.48.39.134:1812 id 0/107, len 138

2024/03/28 10:43:04.729428175 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: authenticator 20 06 3e 15 ff 9f f0 74 - aa c5 65 b2 13 5e e4 67

2024/03/28 10:43:04.729432771 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: NAS-IP-Address [4] 6 10.48.39.130

2024/03/28 10:43:04.729435487 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: User-Name [1] 32 "#ACSACL#-IP-ACL_USER1-65e89aab"

2024/03/28 10:43:04.729437912 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 32

2024/03/28 10:43:04.729440782 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 26 "aaa:service=ip_admission"

2024/03/28 10:43:04.729442854 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 30

2024/03/28 10:43:04.729445280 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 24 "aaa:event=acl-download"

2024/03/28 10:43:04.729447530 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Message-Authenticator[80] 18 ...

2024/03/28 10:43:04.729529806 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Started 5 sec timeout

2024/03/28 10:43:04.731972466 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Received from id 1812/107 10.48.39.134:0, Access-Accept, len 323

2024/03/28 10:43:04.731979444 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: authenticator 2a 24 8e 27 eb 04 0f 45 - 53 38 81 39 c0 a7 63 19

2024/03/28 10:43:04.731983966 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: User-Name [1] 32 "#ACSACL#-IP-ACL_USER1-65e89aab"

2024/03/28 10:43:04.731986470 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Class [25] 75 ...

2024/03/28 10:43:04.732032438 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Message-Authenticator[80] 18 ...

2024/03/28 10:43:04.732048785 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 47

2024/03/28 10:43:04.732051657 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 41 "ip:inacl#1=deny ip any host 10.48.39.13"

2024/03/28 10:43:04.732053782 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 47

2024/03/28 10:43:04.732056351 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 41 "ip:inacl#2=deny ip any host 10.48.39.15"

2024/03/28 10:43:04.732058379 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 48

2024/03/28 10:43:04.732060673 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 42 "ip:inacl#3=deny ip any host 10.48.39.186"

2024/03/28 10:43:04.732062574 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Vendor, Cisco [26] 36

2024/03/28 10:43:04.732064854 {wncd_x_R0-0}{1}: [radius] [19620]: (info): RADIUS: Cisco AVpair [1] 30 "ip:inacl#4=permit ip any any"

2024/03/28 10:43:04.732114294 {wncd_x_R0-0}{1}: [radius] [19620]: (info): Valid Response Packet, Free the identifier

[...]

2024/03/28 10:43:04.733046258 {wncd_x_R0-0}{1}: [svm] [19620]: (info): [08be.ac14.137d] Applied User Profile: :

2024/03/28 10:43:04.733058380 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: MS-MPPE-Send-Key 0 6f 24 a9 f7 71 e1 1f 57 a6 8d fc 8f 20 68 2e 5f eb 70 f5 be 73 55 47 8a cc 9a ec b6 7e af 69 e7

2024/03/28 10:43:04.733064555 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: MS-MPPE-Recv-Key 0 b7 14 c4 6a 07 2d d8 10 9b db f7 78 fb 01 fa e5 b4 f8 f8 56 99 4a c2 47 9a f8 5a a9 9c 90 ea 7a

2024/03/28 10:43:04.733065483 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: eap-emsk 0

2024/03/28 10:43:04.733066816 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: method 0 0 [dot1x]

2024/03/28 10:43:04.733068704 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: clid-mac-addr 0 08 be ac 14 13 7d

2024/03/28 10:43:04.733069947 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: intf-id 0 2415919122 (0x90000012)

2024/03/28 10:43:04.733070971 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: username 0 "USER1"

2024/03/28 10:43:04.733079208 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: class 0 43 41 43 53 3a 38 32 32 37 33 30 30 41 30 30 30 30 30 30 41 32 38 34 41 37 42 42 38 38 3a 69 73 65 2f 34 39 39 36 31 30 38 38 35 2f 34 37

2024/03/28 10:43:04.733080328 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: EAP-session-id 0 "?f?GøflS‹‰PÁ3+%:2

M$®vf9∫Ø◊«? %ÿ0?ã@≤™ÇÑbWï6\Ë&\q·lU+QB–º®”≠∫JÑv?"

2024/03/28 10:43:04.733091441 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile: eap-msk 0 b7 14 c4 6a 07 2d d8 10 9b db f7 78 fb 01 fa e5 b4 f8 f8 56 99 4a c2 47 9a f8 5a a9 9c 90 ea 7a 6f 24 a9 f7 71 e1 1f 57 a6 8d fc 8f 20 68 2e 5f eb 70 f5 be 73 55 47 8a cc 9a ec b6 7e af 69 e7

2024/03/28 10:43:04.733092470 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): Applied User Profile:CiscoSecure-Defined-ACL 0 "xACSACLx-IP-ACL_USER1-65e89aab"

[...]

2024/03/28 10:43:04.733396045 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] Raised event AUTHZ_SUCCESS (11)

2024/03/28 10:43:04.733486604 {wncd_x_R0-0}{1}: [client-auth] [19620]: (note): MAC: 08be.ac14.137d L2 Authentication Key Exchange Start. Resolved VLAN: 1413, Audit Session id: 8227300A000000A284A7BB88

2024/03/28 10:43:04.734665244 {wncd_x_R0-0}{1}: [client-auth] [19620]: (info): MAC: 08be.ac14.137d Client auth-interface state transition: S_AUTHIF_DOT1XAUTH_PENDING -> S_AUTHIF_DOT1XAUTH_KEY_XCHNG_PENDING

2024/03/28 10:43:04.734894043 {wncd_x_R0-0}{1}: [client-keymgmt] [19620]: (info): MAC: 08be.ac14.137d EAP key M1 Sent successfully

2024/03/28 10:43:04.734904452 {wncd_x_R0-0}{1}: [client-keymgmt] [19620]: (info): MAC: 08be.ac14.137d Client key-mgmt state transition: S_INITPMK -> S_PTK_START

2024/03/28 10:43:04.734915743 {wncd_x_R0-0}{1}: [dot1x] [19620]: (info): [08be.ac14.137d:capwap_90000012] Posting AUTHZ_SUCCESS on Client

2024/03/28 10:43:04.740499944 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'ip access-list extended xACSACLx-IP-ACL_USER1-65e89aab' SUCCESS 2024/03/28 10:43:04.733 UTC

2024/03/28 10:43:04.742238941 {iosrp_R0-0}{1}: [og] [26311]: (info): OG_PI_ACL_INFO: ogacl_configured: ACL name = xACSACLx-IP-ACL_USER1-65e89aab

2024/03/28 10:43:04.744387633 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'ip access-list extended xACSACLx-IP-ACL_USER1-65e89aab' SUCCESS 2024/03/28 10:43:04.740 UTC

[...]

2024/03/28 10:43:04.745245318 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: epm acl list changed: aclname: xACSACLx-IP-ACL_USER1-65e89aab fqdn: 0

2024/03/28 10:43:04.745294050 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: Allocated hash entry 0x7F0DB460D688

2024/03/28 10:43:04.745326416 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: Index in hash table for acl name xACSACLx-IP-ACL_USER1-65e89aab is 187

2024/03/28 10:43:04.751291844 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: '1 deny ip any host 10.48.39.13' SUCCESS 2024/03/28 10:43:04.744 UTC

2024/03/28 10:43:04.751943577 {iosrp_R0-0}{1}: [og] [26311]: (info): OG_PI_ACL_INFO: ogacl_configured: ACL name = xACSACLx-IP-ACL_USER1-65e89aab

2024/03/28 10:43:04.752686055 {wncd_x_R0-0}{1}: [client-auth] [19620]: (info): MAC: 08be.ac14.137d Client auth-interface state transition: S_AUTHIF_DOT1XAUTH_KEY_XCHNG_PENDING -> S_AUTHIF_DOT1XAUTH_DONE

2024/03/28 10:43:04.755505991 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'ip access-list extended xACSACLx-IP-ACL_USER1-65e89aab' SUCCESS 2024/03/28 10:43:04.752 UTC

2024/03/28 10:43:04.756746153 {wncd_x_R0-0}{1}: [mm-transition] [19620]: (info): MAC: 08be.ac14.137d MMIF FSM transition: S_MA_INIT_WAIT_ANNOUNCE_RSP -> S_MA_NAK_PROCESSED_TR on E_MA_NAK_RCVD

2024/03/28 10:43:04.757801556 {wncd_x_R0-0}{1}: [client-auth] [19620]: (note): MAC: 08be.ac14.137d ADD MOBILE sent. Client state flags: 0x76 BSSID: MAC: f4db.e65e.7bc0 capwap IFID: 0x90000012, Add mobiles sent: 1

2024/03/28 10:43:04.758843625 {wncd_x_R0-0}{1}: [client-orch-state] [19620]: (note): MAC: 08be.ac14.137d Client state transition: S_CO_DPATH_PLUMB_IN_PROGRESS -> S_CO_IP_LEARN_IN_PROGRESS

2024/03/28 10:43:04.759064834 {wncd_x_R0-0}{1}: [client-iplearn] [19620]: (info): MAC: 08be.ac14.137d IP-learn state transition: S_IPLEARN_INIT -> S_IPLEARN_IN_PROGRESS

2024/03/28 10:43:04.761186727 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: epm acl list changed: aclname: xACSACLx-IP-ACL_USER1-65e89aab fqdn: 0

2024/03/28 10:43:04.761241972 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: Index in hash table for acl name xACSACLx-IP-ACL_USER1-65e89aab is 187

2024/03/28 10:43:04.763131516 {wncd_x_R0-0}{1}: [client-auth] [19620]: (info): MAC: 08be.ac14.137d Client auth-interface state transition: S_AUTHIF_DOT1XAUTH_DONE -> S_AUTHIF_DOT1XAUTH_DONE

2024/03/28 10:43:04.764575895 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: '2 deny ip any host 10.48.39.15' SUCCESS 2024/03/28 10:43:04.760 UTC

2024/03/28 10:43:04.764755847 {iosrp_R0-0}{1}: [og] [26311]: (info): OG_PI_ACL_INFO: ogacl_configured: ACL name = xACSACLx-IP-ACL_USER1-65e89aab

2024/03/28 10:43:04.769965195 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'ip access-list extended xACSACLx-IP-ACL_USER1-65e89aab' SUCCESS 2024/03/28 10:43:04.766 UTC

2024/03/28 10:43:04.770727027 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'no 3 ' SUCCESS 2024/03/28 10:43:04.770 UTC

2024/03/28 10:43:04.772314586 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: epm acl list changed: aclname: xACSACLx-IP-ACL_USER1-65e89aab fqdn: 0

2024/03/28 10:43:04.772362837 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: Index in hash table for acl name xACSACLx-IP-ACL_USER1-65e89aab is 187

2024/03/28 10:43:04.773070456 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: '3 deny ip any host 10.48.39.186' SUCCESS 2024/03/28 10:43:04.770 UTC

2024/03/28 10:43:04.773661861 {iosrp_R0-0}{1}: [og] [26311]: (info): OG_PI_ACL_INFO: ogacl_configured: ACL name = xACSACLx-IP-ACL_USER1-65e89aab

2024/03/28 10:43:04.775537766 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'ip access-list extended xACSACLx-IP-ACL_USER1-65e89aab' SUCCESS 2024/03/28 10:43:04.773 UTC

2024/03/28 10:43:04.777154567 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'no 4 ' SUCCESS 2024/03/28 10:43:04.775 UTC

2024/03/28 10:43:04.778756670 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: epm acl list changed: aclname: xACSACLx-IP-ACL_USER1-65e89aab fqdn: 0

2024/03/28 10:43:04.778807076 {iosrp_R0-0}{1}: [buginf] [26311]: (debug): AUTH-FEAT-IAL-EVENT: Index in hash table for acl name xACSACLx-IP-ACL_USER1-65e89aab is 187

2024/03/28 10:43:04.778856100 {iosrp_R0-0}{1}: [mpls_ldp] [26311]: (info): LDP LLAF: Registry notification prefix list changed

2024/03/28 10:43:04.779401863 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: '4 permit ip any any' SUCCESS 2024/03/28 10:43:04.777 UTC

2024/03/28 10:43:04.779879864 {iosrp_R0-0}{1}: [og] [26311]: (info): OG_PI_ACL_INFO: ogacl_configured: ACL name = xACSACLx-IP-ACL_USER1-65e89aab

2024/03/28 10:43:04.780510740 {iosrp_R0-0}{1}: [parser_cmd] [26311]: (note): id= console@console:user= cmd: 'end' SUCCESS 2024/03/28 10:43:04.779 UTC

2024/03/28 10:43:04.786433419 {wncd_x_R0-0}{1}: [sisf-packet] [19620]: (info): RX: DHCPv4 from interface capwap_90000012 on vlan 1413 Src MAC: 08be.ac14.137d Dst MAC: ffff.ffff.ffff src_ip: 0.0.0.0, dst_ip: 255.255.255.255, BOOTPREQUEST, SISF_DHCPREQUEST, giaddr: 0.0.0.0, yiaddr: 0.0.0.0, CMAC: 08be.ac14.137d

2024/03/28 10:43:04.786523172 {wncd_x_R0-0}{1}: [sisf-packet] [19620]: (info): TX: DHCPv4 from interface capwap_90000012 on vlan 1413 Src MAC: 08be.ac14.137d Dst MAC: ffff.ffff.ffff src_ip: 0.0.0.0, dst_ip: 255.255.255.255, BOOTPREQUEST, SISF_DHCPREQUEST, giaddr: 0.0.0.0, yiaddr: 0.0.0.0, CMAC: 08be.ac14.137d

2024/03/28 10:43:04.787787313 {wncd_x_R0-0}{1}: [sisf-packet] [19620]: (info): RX: DHCPv4 from interface Gi2 on vlan 1413 Src MAC: 6cab.0512.dd0f Dst MAC: ffff.ffff.ffff src_ip: 10.14.13.254, dst_ip: 255.255.255.255, BOOTPREPLY, SISF_DHCPACK, giaddr: 0.0.0.0, yiaddr: 10.14.13.240, CMAC: 08be.ac14.137d

2024/03/28 10:43:04.788160929 {wncd_x_R0-0}{1}: [sisf-packet] [19620]: (info): TX: DHCPv4 from interface Gi2 on vlan 1413 Src MAC: 6cab.0512.dd0f Dst MAC: 08be.ac14.137d src_ip: 10.14.13.254, dst_ip: 255.255.255.255, BOOTPREPLY, SISF_DHCPACK, giaddr: 0.0.0.0, yiaddr: 10.14.13.240, CMAC: 08be.ac14.137d

2024/03/28 10:43:04.788491833 {wncd_x_R0-0}{1}: [client-iplearn] [19620]: (note): MAC: 08be.ac14.137d Client IP learn successful. Method: DHCP IP: 10.14.13.240

2024/03/28 10:43:04.788576063 {wncd_x_R0-0}{1}: [auth-mgr] [19620]: (info): [08be.ac14.137d:capwap_90000012] auth mgr attr add/change notification is received for attr addr(8)

2024/03/28 10:43:04.788741337 {wncd_x_R0-0}{1}: [webauth-sess] [19620]: (info): Change address update, Could not find webauth session for mac 08be.ac14.137d

2024/03/28 10:43:04.788761575 {wncd_x_R0-0}{1}: [auth-mgr-feat_acct] [19620]: (info): [08be.ac14.137d:capwap_90000012] SM Notified attribute Add/Update addr 10.14.13.240

2024/03/28 10:43:04.788877999 {wncd_x_R0-0}{1}: [epm] [19620]: (info): [0000.0000.0000:unknown] HDL = 0x0 vlan 1413 fail count 0 dirty_counter 0 is_dirty 0

2024/03/28 10:43:04.789333126 {wncd_x_R0-0}{1}: [client-iplearn] [19620]: (info): MAC: 08be.ac14.137d IP-learn state transition: S_IPLEARN_IN_PROGRESS -> S_IPLEARN_COMPLETE

2024/03/28 10:43:04.789410101 {wncd_x_R0-0}{1}: [client-orch-sm] [19620]: (debug): MAC: 08be.ac14.137d Received ip learn response. method: IPLEARN_METHOD_DHCP

2024/03/28 10:43:04.789622587 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): [ Applied attribute : username 0 "USER1" ]

2024/03/28 10:43:04.789632684 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): [ Applied attribute : class 0 43 41 43 53 3a 38 32 32 37 33 30 30 41 30 30 30 30 30 30 41 32 38 34 41 37 42 42 38 38 3a 69 73 65 2f 34 39 39 36 31 30 38 38 35 2f 34 37 ]

2024/03/28 10:43:04.789642576 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): [ Applied attribute :CiscoSecure-Defined-ACL 0 "xACSACLx-IP-ACL_USER1-65e89aab" ]

2024/03/28 10:43:04.789651931 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): [ Applied attribute :bsn-vlan-interface-name 0 "VLAN_1413" ]

2024/03/28 10:43:04.789653490 {wncd_x_R0-0}{1}: [aaa-attr-inf] [19620]: (info): [ Applied attribute : timeout 0 28800 (0x7080) ]

2024/03/28 10:43:04.789735556 {wncd_x_R0-0}{1}: [ewlc-qos-client] [19620]: (info): MAC: 08be.ac14.137d Client QoS run state handler

2024/03/28 10:43:04.789800998 {wncd_x_R0-0}{1}: [rog-proxy-capwap] [19620]: (debug): Managed client RUN state notification: 08be.ac14.137d

2024/03/28 10:43:04.789886011 {wncd_x_R0-0}{1}: [client-orch-state] [19620]: (note): MAC: 08be.ac14.137d Client state transition: S_CO_IP_LEARN_IN_PROGRESS -> S_CO_RUNPaketerfassung

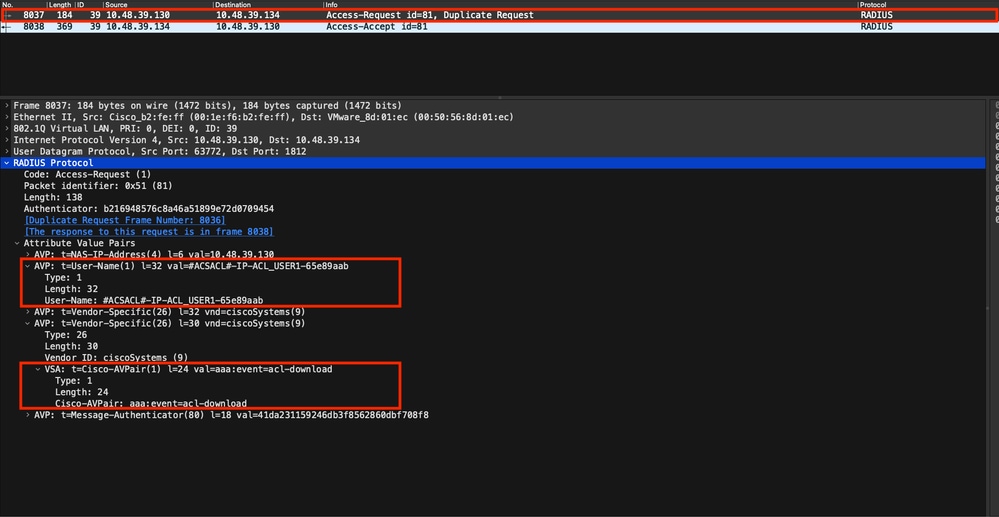

Ein weiterer interessanter Reflex besteht darin, die Paketerfassung des RADIUS-Flusses für eine Client-Zuordnung zu analysieren. Herunterladbare ACLs basieren nicht nur auf RADIUS, um einem Wireless-Client zugewiesen zu werden, sondern auch, um vom WLC heruntergeladen zu werden. Während der Paketerfassung für die Fehlerbehebung der dACL-Konfiguration müssen Sie daher die Erfassung auf der Schnittstelle vornehmen, die vom Controller für die Kommunikation mit dem RADIUS-Server verwendet wird. In diesem Dokument wird die Konfiguration der einfach eingebetteten Paketerfassung auf dem Catalyst 9800 erläutert, mit der die in diesem Artikel analysierte Erfassung erfasst wurde.

RADIUS-Client-Authentifizierung

Sie können die vom WLC an den RADIUS-Server gesendete RADIUS-Clientzugriffsanforderung sehen, um den Benutzer USER1 (AVP User-Name) auf der DACL_DOT1X_SSID-SSID (AVP NAS-Identifier) zu authentifizieren.

Wenn die Authentifizierung erfolgreich ist, antwortet der RADIUS-Server mit einem "access-accept", also nach wie vor für den Benutzer USER1 (AVP User-Name), und wendet die AAA-Attribute an, wobei insbesondere der anbieterspezifische AVP ACS:CiscoSecure-Defined-ACL hier "#ACSACL#-IP-ACL_USER1-65e89aab" ist.

DACL-Download

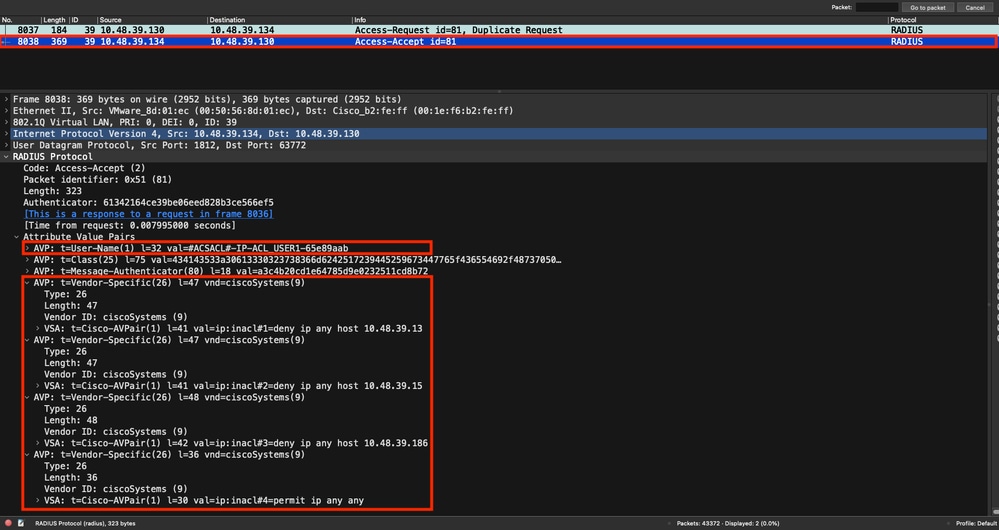

Wenn die dACL bereits Teil der WLC-Konfiguration ist, wird sie einfach dem Benutzer zugewiesen, und die RADIUS-Sitzung wird beendet. Andernfalls lädt der WLC die ACL herunter, wobei weiterhin RADIUS verwendet wird. Dazu stellt der WLC eine RADIUS-Zugriffsanforderung aus, diesmal unter Verwendung des dACL-Namens ("#ACSACL#-IP-ACL_USER1-65e89aab") für den AVP-Benutzernamen. Darüber hinaus informiert der WLC den RADIUS-Server, dass dieser "access-accept" einen ACL-Download mit dem Cisco AV-Paar aaa:event=acl-download initiiert.

Die RADIUS-Zugriffsbestätigung, die an den Controller zurückgesendet wird, enthält die angeforderte dACL (siehe Abbildung). Jede ACL-Regel ist in einer anderen Cisco AVP vom Typ "ip:inacl#<X>=<ACL_RULE>" enthalten, wobei <X> die Regelnummer ist.

Hinweis: Wenn der Inhalt einer Download-ACL geändert wird, nachdem sie auf den WLC heruntergeladen wurde, wird die Änderung für diese ACL erst übernommen, wenn sich ein Benutzer, der diese verwendet, erneut authentifiziert (und der WLC führt für einen solchen Benutzer erneut eine RADIUS-Authentifizierung durch). Eine Änderung der ACL spiegelt sich auch im Hash-Teil des ACL-Namens wider. Wenn diese ACL einem Benutzer das nächste Mal zugewiesen wird, muss ihr Name daher anders sein, und die ACL darf daher nicht Teil der WLC-Konfiguration sein und soll heruntergeladen werden. Clients, die sich vor der Änderung in der ACL authentifizieren, verwenden die vorherige jedoch so lange weiter, bis sie sich vollständig erneut authentifizieren.

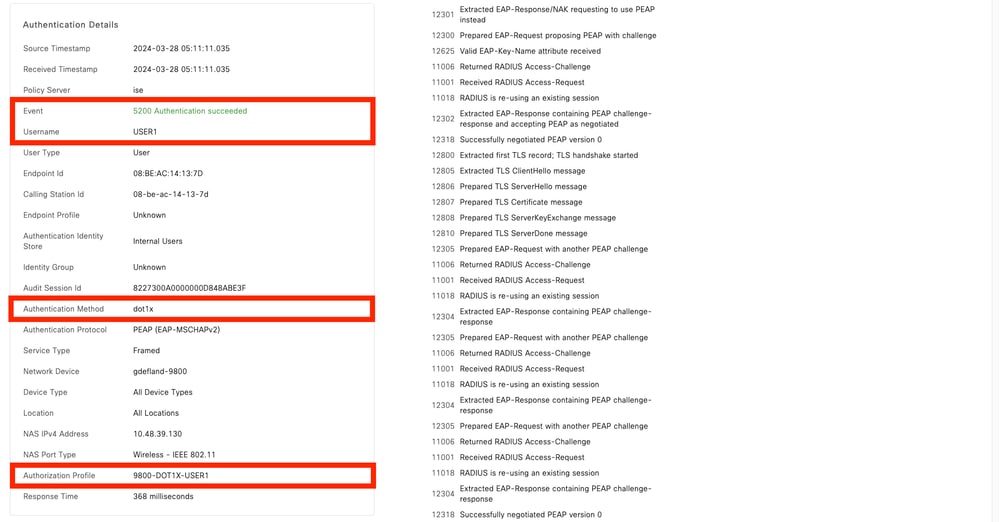

ISE-Betriebsprotokolle

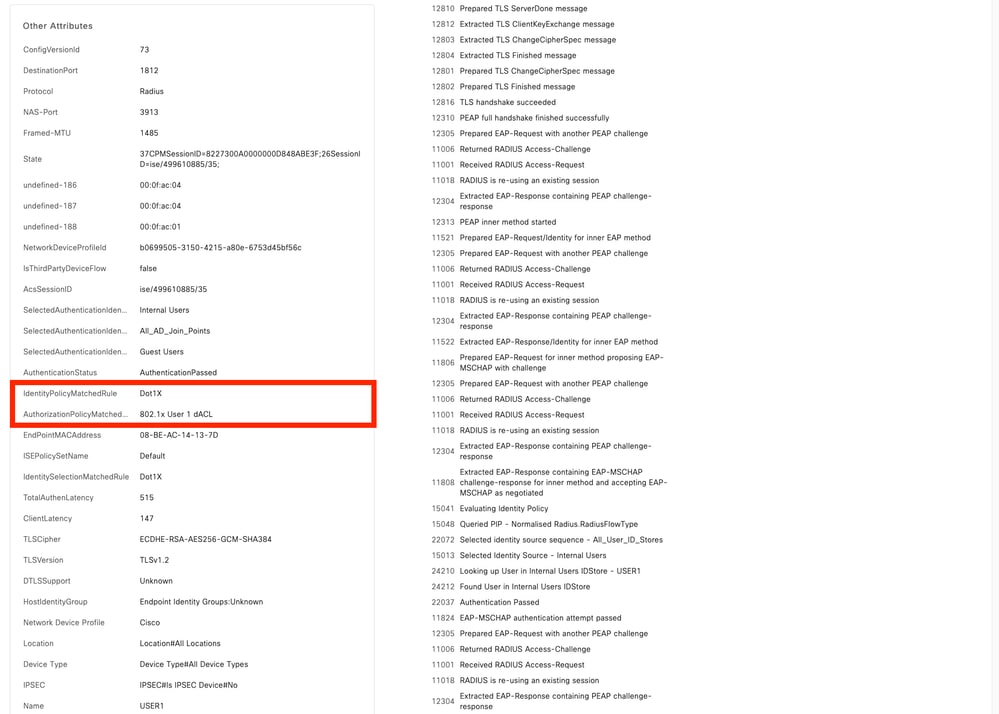

RADIUS-Client-Authentifizierung

Die Betriebsprotokolle zeigen eine erfolgreiche Authentifizierung des Benutzers "USER1" an, auf den die herunterladbare ACL "ACL_USER1" angewendet wird. Die für die Fehlerbehebung interessanten Bereiche sind rot eingerahmt.

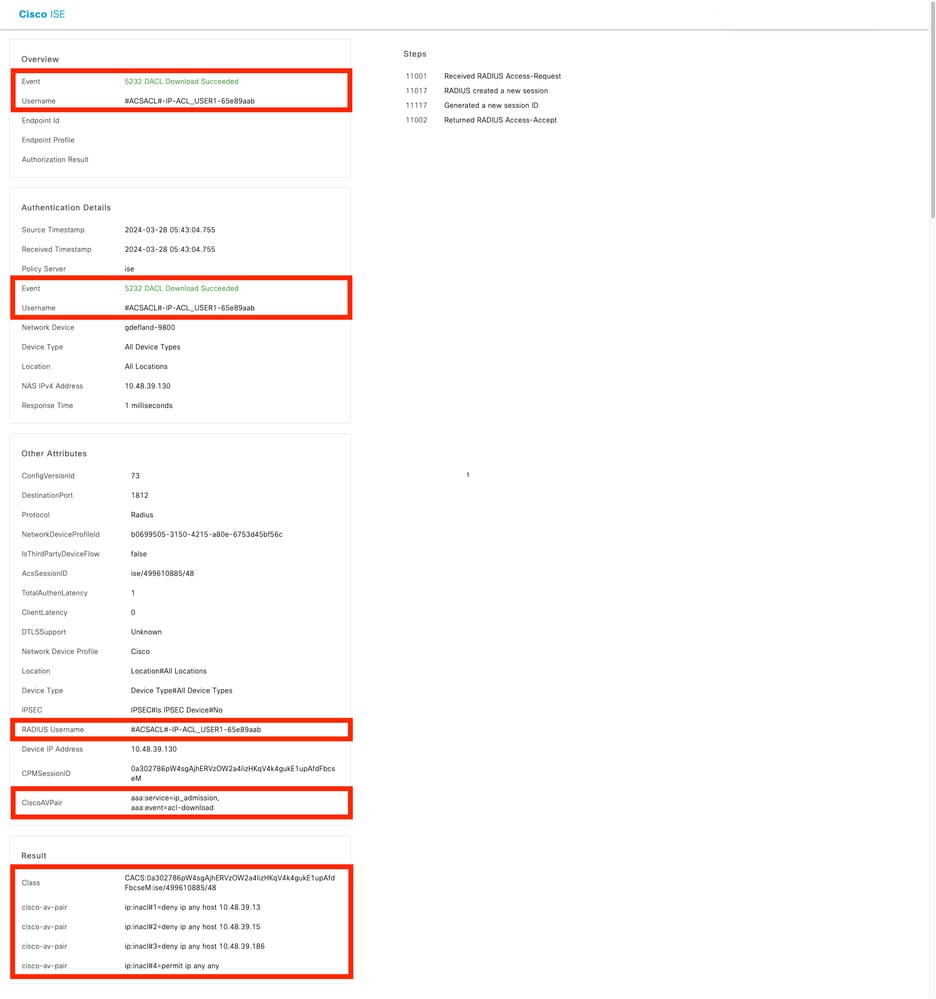

DACL-Download

Die Betriebsprotokolle zeigen an, dass die ACL "ACL_USER1" erfolgreich heruntergeladen wurde. Die für die Fehlerbehebung interessanten Bereiche sind rot eingerahmt.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

2.0 |

25-Apr-2024 |

Erstveröffentlichung |

1.0 |

25-Apr-2024 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Guilian DeflandreCisco TAC

- Darko PeshevskiCisco TAC

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback