Introducción

Este documento describe cómo configurar la autenticación externa en Cisco DNA Center mediante el Servidor de directivas de redes (NPS) en Windows Server como RADIUS.

Prerequisites

Requirements

Conocimientos básicos sobre:

- Funciones y usuarios de Cisco DNA Center

- Servidor de directivas de red de Windows Server, RADIUS y Active Directory

Componentes Utilizados

- Cisco DNA Center 2.3.5.x

- Microsoft Windows Server versión 2019 que actúa como controlador de dominio, servidor DNS, NPS y Active Directory

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Nota: Cisco Technical Assistance Center (TAC) no proporciona asistencia técnica a Microsoft Windows Server. Si experimenta problemas con la configuración de Microsoft Windows Server, póngase en contacto con el soporte técnico de Microsoft para obtener asistencia técnica.

Configurar

Política de roles de administrador

- Haga clic en el menú Inicio de Windows y busque NPS. A continuación, seleccione Network Policy Server:

Menú Inicio de Windows

Menú Inicio de Windows

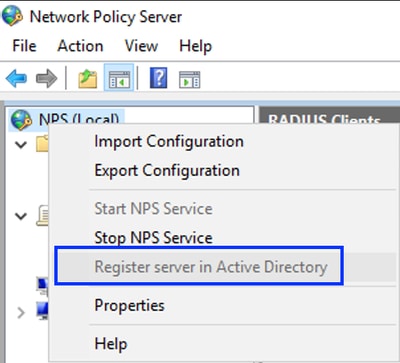

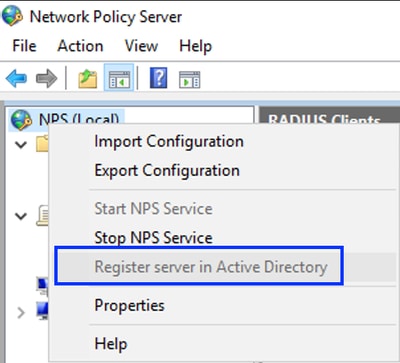

- En el panel de navegación del lado izquierdo, haga clic con el botón derecho en la opción NPS (Local) y seleccione Registrar servidor en Active Directory:

Servicio de directivas de red de Windows

Servicio de directivas de red de Windows

- Haga clic en Aceptar dos veces.

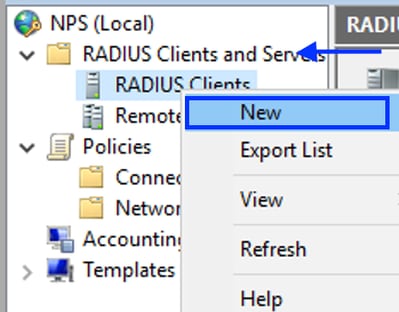

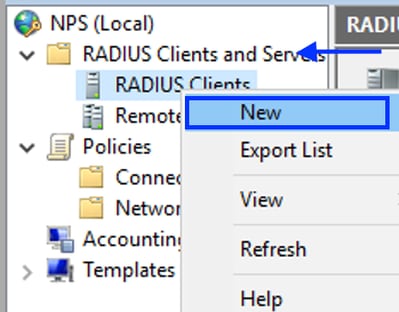

- Expanda RADIUS Clients and Servers, haga clic con el botón derecho en RADIUS Clients y seleccione New:

Agregar cliente RADIUS

Agregar cliente RADIUS

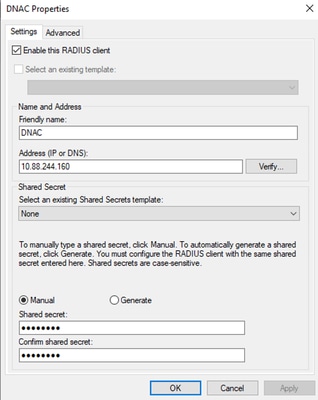

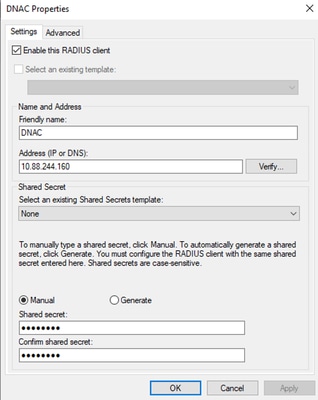

- Introduzca el nombre descriptivo, la dirección IP de administración del Cisco DNA Center y un secreto compartido (se puede utilizar más adelante):

Configuración del cliente Radius

Configuración del cliente Radius

- Haga clic en Aceptar para guardarlo.

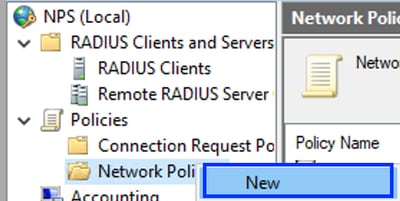

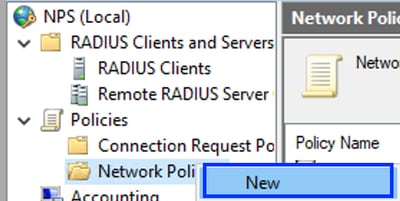

- Expanda Directivas, haga clic con el botón derecho en Directivas de red y seleccione Nuevo:

Agregar nueva política de red

Agregar nueva política de red

- Introduzca un nombre de directiva para la regla y haga clic en Next:

Nombre de política

Nombre de política

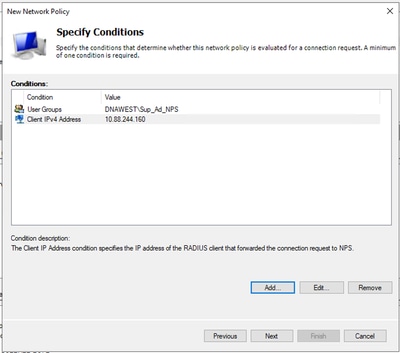

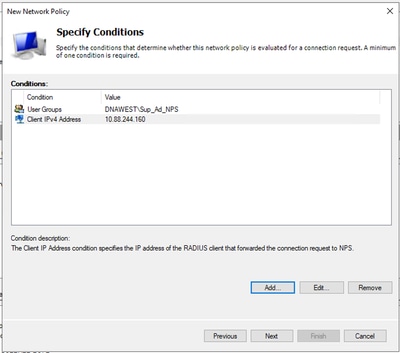

- Para permitir un grupo de dominio específico, agregue estas dos condiciones y haga clic en Next:

- Grupo de usuarios: agregue el grupo de dominio que puede tener un rol de administrador en el centro de DNA de Cisco (en este ejemplo, se utiliza el grupo Sup_Ad_NPS).

- ClientIPv4Address - Agregue su dirección IP de administración de Cisco DNA Center.

Condiciones de política

Condiciones de política

- Seleccione Access Grant y haga clic en Next:

Acceso de uso concedido

Acceso de uso concedido

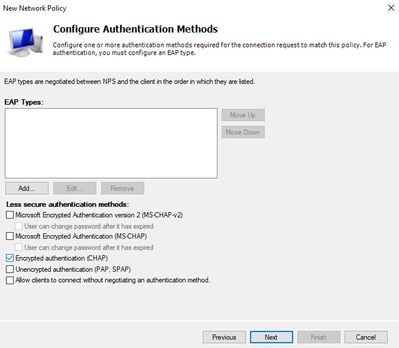

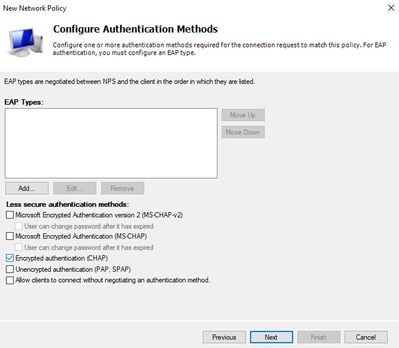

- Seleccione únicamente Autenticación sin cifrar (PAP, SPAP):

Seleccionar autenticación no cifrada

Seleccionar autenticación no cifrada

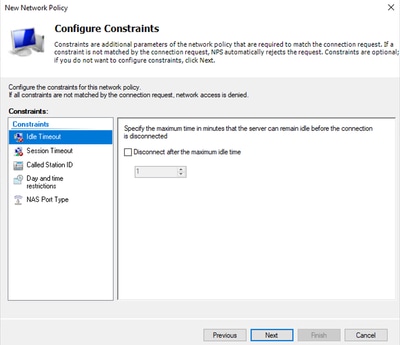

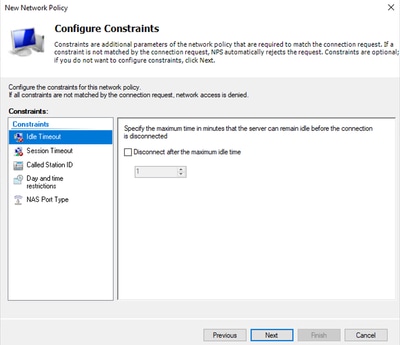

- Seleccione Next, ya que se utilizan los valores predeterminados:

Ventana Configurar Restricción

Ventana Configurar Restricción

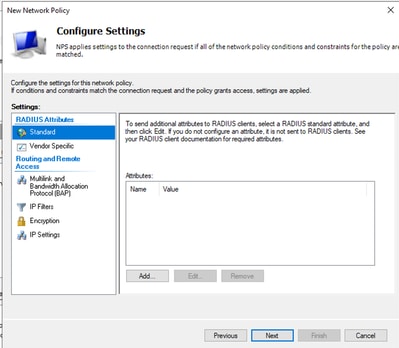

- Eliminar atributos estándar:

Definir atributos para utilizar

Definir atributos para utilizar

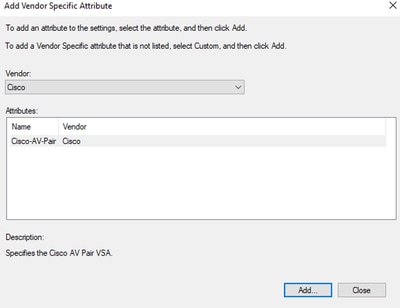

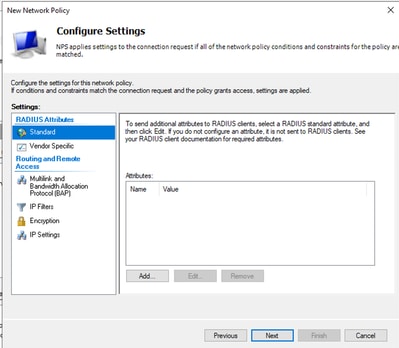

- En RADIUS Attributes (Atributos RADIUS), seleccione Vendor Specific (Específicos del proveedor), luego haga clic en Add, seleccione Cisco como proveedor y haga clic en Add:

Agregar par AV de Cisco

Agregar par AV de Cisco

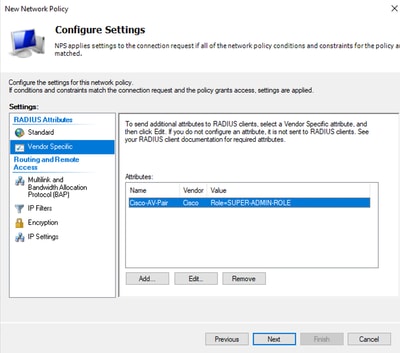

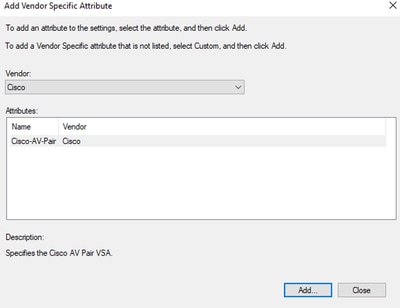

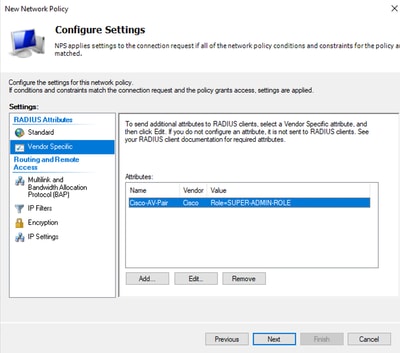

- Haga clic en Agregar, escriba Role=SUPER-ADMIN-ROLE y haga clic en Aceptar dos veces:

Atributo de par AV de Cisco agregado

Atributo de par AV de Cisco agregado

- Seleccione Cerrar y, a continuación, Siguiente.

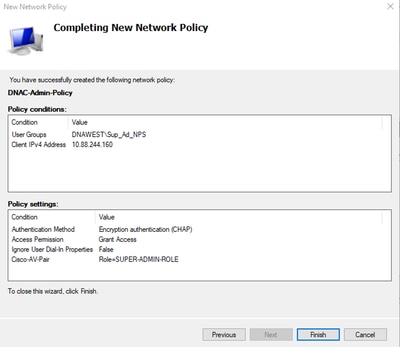

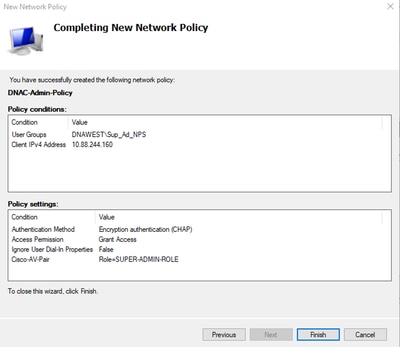

- Revise la configuración de directiva y seleccione Finalizar para guardarla.

Resumen de políticas

Resumen de políticas

Política de funciones de observador.

- Haga clic en el menú Inicio de Windows y busque NPS. A continuación, seleccione Servidor de directivas de red.

- En el panel de navegación del lado izquierdo, haga clic con el botón derecho en la opción NPS (Local) y seleccione Registrar servidor en Active Directory.

- Haga clic en Aceptar dos veces.

- Expanda RADIUS Clients and Servers, haga clic con el botón derecho en RADIUS Clients y seleccione New.

- Introduzca un nombre descriptivo, la dirección IP de administración del Cisco DNA Center y un secreto compartido (se puede utilizar más adelante).

- Haga clic en Aceptar para guardarlo.

- Expanda Directivas, haga clic con el botón derecho en Directivas de red y seleccione Nuevo.

- Introduzca un nombre de directiva para la regla y haga clic en Siguiente.

- Para permitir un grupo de dominio específico, debe agregar estas dos condiciones y seleccionar Next.

- Grupo de usuarios: agregue su grupo de dominio para asignar un rol de observador en el centro de DNA de Cisco (en este ejemplo, se utiliza el grupo Observer_NPS).

- ClientIPv4Address - Agregue su dirección IP de administración de Cisco DNA Center.

- Seleccione Acceso concedido y, a continuación, Siguiente.

- Seleccione únicamente Autenticación sin cifrar (PAP, SPAP).

- Seleccione Next, ya que se utilizan los valores predeterminados.

- Elimine los atributos estándar.

- En RADIUS Attributes (Atributos RADIUS), seleccione Vendor Specific, luego haga clic en Add (Agregar), seleccione Cisco como proveedor y haga clic en Add.

- Seleccione Add, write ROLE=OBSERVER-ROLE y OK dos veces.

- Seleccione Cerrar y, a continuación, Siguiente.

- Revise la configuración de directiva y seleccione Finalizar para guardarla.

Habilitar autenticación externa

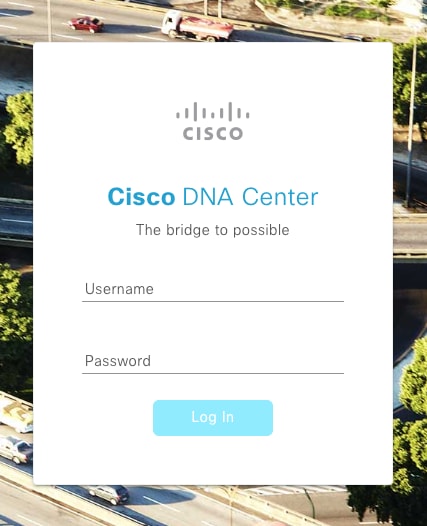

- Abra la interfaz gráfica de usuario (GUI) de Cisco DNA Center en un navegador web e inicie sesión con una cuenta con privilegios de administrador:

Página de inicio de sesión de Cisco DNA Center

Página de inicio de sesión de Cisco DNA Center

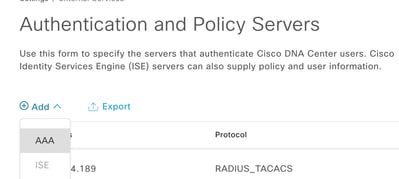

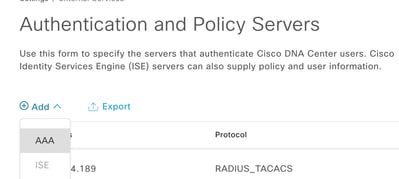

- Navegue hasta Menú > Sistema > Configuración > Servidores de autenticación y políticas y seleccione Agregar > AAA:

Agregar Windows Server

Agregar Windows Server

- Escriba la dirección IP de Windows Server y la clave secreta compartida utilizada en los pasos anteriores y haga clic en Guardar:

Valores de Windows Server

Valores de Windows Server

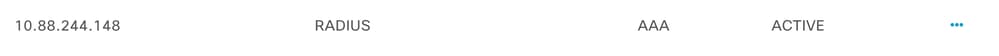

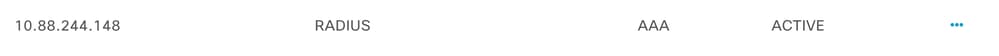

- Valide que su estado de Windows Server es Activo:

Resumen de Windows Server

Resumen de Windows Server

- Navegue hasta Menú > Sistema > Usuarios y roles > Autenticación externa y seleccione su servidor AAA:

Windows Server como servidor AAA

Windows Server como servidor AAA

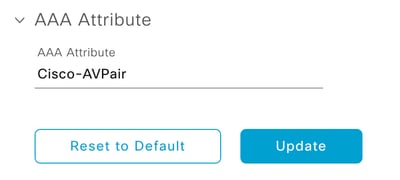

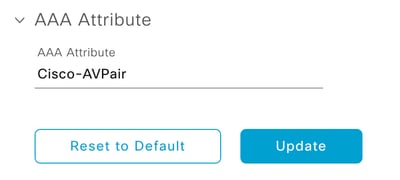

- Escriba Cisco-AVPair como el atributo AAA y haga clic en Update:

Par AV en usuario externo

Par AV en usuario externo

- Haga clic en la casilla de verificación Enable External User para habilitar la autenticación externa:

Verificación

Puede abrir la interfaz gráfica de usuario (GUI) de Cisco DNA Center en un navegador web e iniciar sesión con un usuario externo configurado en Windows Server para validar que puede iniciar sesión correctamente mediante la autenticación externa.

Página de inicio de sesión de Cisco DNA Center

Página de inicio de sesión de Cisco DNA Center

Resumen de políticas

Resumen de políticas Página de inicio de sesión de Cisco DNA Center

Página de inicio de sesión de Cisco DNA Center

Comentarios

Comentarios