Introducción

Este documento describe cómo IP Fast Reroute (FRR) proporciona métodos de recuperación rápida en redes basadas en el Protocolo de distribución de etiquetas (LDP).

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Esto es mucho más fácil de implementar. La alternativa libre de bucle (LFA) es similar a la FRR de conmutación de etiquetas multiprotocolo (MPLS); por ejemplo, preinstala el salto siguiente de copia de seguridad en el plano de reenvío. Los LFA no introducen ninguna extensión de protocolo y se pueden implementar por router, lo que la convierte en una opción muy atractiva.

Comprensión de MPLS

Opciones de FRR:

La FRR de loop libre alternativo (LFA) precalcula una ruta alternativa sin loops e instala en el lugar de reenvío. LFA se calcula en función de la ruta en igualdad.

LFA:

Desigualdad 1: D(N,D) < D(N,S) + D(S,D)

La trayectoria no tiene loops porque N mejor trayectoria no es a través del router local. El tráfico enviado al siguiente salto de copia de seguridad no se devuelve a S.

Ruta descendente:

Desigualdad 2: D(N,D) < D(S,D)

El router vecino está más cerca del destino que el router local. La ausencia de bucles está garantizada incluso con fallos múltiples (si todas las rutas de reparación son de flujo descendente).

Protección de Nodos:

Desigualdad 3: La ruta D(N,D) < D(N,E) + D(E,D) N a D no debe pasar por E.

La distancia desde el nodo N al prefijo a través del siguiente salto principal es estrictamente mayor que la distancia óptima desde el nodo N al prefijo.

Protección de link libre de loop para link de transmisión:

Desigualdad 4: D(N,D) < D(N,PN) + D(PN,D)

El link de S a N no debe ser el mismo que el link protegido.

El link de N a D no debe ser el mismo que el link protegido.

Ventajas de LFA y rLFA:

- Configuración simplificada

- Protección de nodos y enlaces

- Protección de enlaces y rutas

- trayectos LFA

- Compatibilidad con IP y LDP

- LFA FRR es compatible con Equal Cost Multipath (ECMO)

Desventajas de LFA y rLFA:

- LDP debe estar habilitado en todas partes

- LDP de destino habilitado en todas partes

- No se admiten otros mecanismos de túnel que no sean MPLS

- El nodo PQ protege sólo el enlace y no el nodo

- Los cálculos del nodo PQ sólo se ejecutan si hay rutas no protegidas para prefijos protegibles

- Una sesión LDP dirigida al nodo PQ sólo se genera si aún no existe ninguna

- Sin LFA remoto para cada link

LFA remoto (rLFA):

LFA no proporciona una cobertura completa y depende mucho de la topología. La razón es simple, por ejemplo, en muchos casos para realizar una copia de seguridad del siguiente salto, la mejor trayectoria pasa a través del router y calcula el siguiente salto de copia de seguridad.

Este problema se puede resolver si encuentra un router que está a más de un salto del router que calcula, desde el cual el tráfico se reenvía al destino que no atraviesa el link fallido y luego puede tunelizar el paquete a ese router.

Estos tipos de trayectorias de reparación de saltos múltiples son más complicados que las trayectorias de reparación de un solo salto, ya que se necesitan cálculos para determinar si una trayectoria existe (para empezar) y luego un mecanismo para enviar el paquete a ese salto.

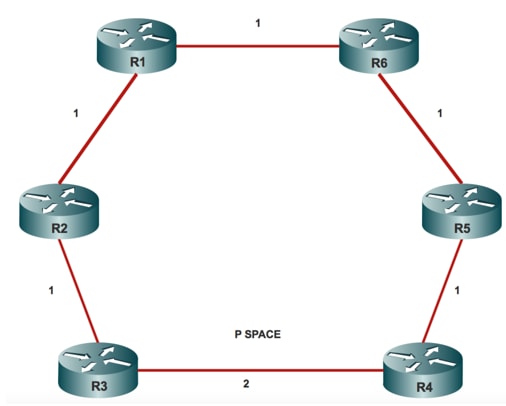

Buscar un punto de presencia (POP) con untopología de anillo según la estructura de anillo mencionada.

R3 no cumple con la desigualdad # 1 (3 < 1 + 2). Por lo tanto, la mejor trayectoria de R3 es a través del link fallido.

Si encuentra un nodo desde el cual se reenvía el tráfico al destino que no atraviesa el link fallido y lo envía a ese nodo, puede lograr FRR que no cause un loop.

Espacio-P:

El espacio P de un router con respecto a un link protegido es el conjunto de routers alcanzables desde ese router específico con el uso de las trayectorias más cortas previas a la convergencia, sin ninguna de esas trayectorias, que transita ese link protegido.

P-Space es un conjunto de routers que R2 (fuente) puede alcanzar sin el uso del enlace R2 (S) - R1 que es R3 (P-Space) y R4 (P-Space) nodos.

Ampliación del espacio P:

El P-Space extendido del router que protege con respecto al link protegido es la unión del P-Space de los vecinos en ese conjunto de vecinos, con respecto al link protegido, lo que lo convierte en la unión de los P-Spaces de los vecinos en ese conjunto de vecinos con respecto al link protegido.

Extended P-Space contiene los routers que son R2 - vecino directo, R3 - pueden alcanzar sin el uso del link R2 - R1 que es el nodo R4 y R5. El punto detrás de Extended P-Space es que ayuda a aumentar la cobertura.

Q-Space:

Q-Space de un router con respecto a un link protegido es el conjunto de routers desde los cuales se puede alcanzar ese router específico sin ninguna trayectoria (que incluye divisiones ECMP) y transita ese link protegido.

Q-Space contiene los routers que normalmente llegan a R6 sin el uso del link R2 (S) R1 que son los nodos R1, R5 y R4.

Nodo PQ:

Un router que es tanto Extended P-Space como Q-Space es un nodo PQ.

Cualquier router que sea un nodo PQ puede ser un candidato LFA remoto. El router candidato al que R2 (S) puede enviar el paquete, reenvía el paquete al destino y no atraviesa el link R2(S) R1. En este caso, R4 y R5 son los nodos PQ y se consideran candidatos LFA remotos para R2 (S).

Hay varias maneras de tunelizar el tráfico como IPinIP, GRE y LDP. Sin embargo, la forma más común de implementación es el túnel LDP.

En caso de protección del tráfico IP:

Si protege el tráfico IP, R2 (s) inserta una etiqueta LDP en la parte superior del paquete IP para alcanzar R4 (asuma R2 (S) piquete R4) como nodo LFA remoto. Cuando R3 recibe el paquete, lo reenvía a R4 como un paquete IP plano debido al comportamiento normal de PHP. Cuando R4 recibe el paquete destinado a R6 (D), reenvía el paquete en sentido ascendente hacia el nodo R5.

En caso de protección del tráfico LDP:

En este caso, R2(S) utiliza una pila que consta de dos etiquetas LDP.

Etiqueta externa LDP x, es la etiqueta que alcanza R4 y etiqueta interna LDP Y, es la etiqueta que alcanza R6 (D) desde R4.

Ahora la pregunta es, ¿cómo sabe R2 (S) que R4 utiliza la etiqueta LDP Y para enviar tráfico hacia R6(D)? Para que el nodo a nodo protector sepa qué etiqueta utiliza un nodo PQ para reenviar el destino (D), debe establecer una sesión LDP de destino con unnodo PQ para obtener la asignación de FEC a etiqueta. Por lo tanto, sabe que las sesiones TLDP deben estar habilitadas en todos los nodos para LFA remoto.

Beneficios de rLFA sobre LFA:

- rLFA mejora la cobertura de LFA en topología de anillo y malla pobre

- Mejora la coherencia cuando se selecciona el extremo del túnel remoto

- Puede funcionar con RSVP con muy poca sobrecarga operativa y computacional

- RSVP puede utilizarse como complemento de LFA/eLFA y viceversa

- Cuando se utiliza junto con MPLS LDP, no hay necesidad de protocolo adicional en el plano de control

- El plano de datos para MPLS hace uso de la pila de etiquetas para tunelizar los paquetes al nodo PQ desde allí

- El tráfico fluye hacia el destino y no regresa al origen o atraviesa el link protegido

Configurar

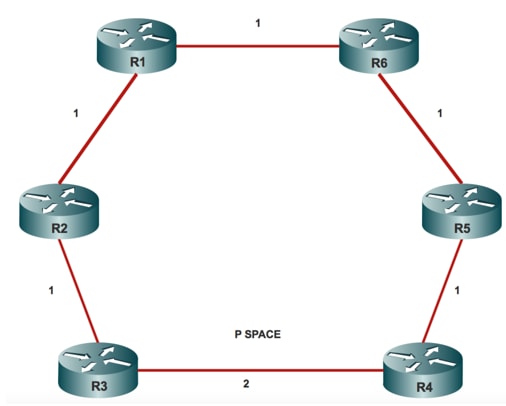

Diagrama de la red

Configuraciones

Detalles de laboratorio para proteger el tráfico LDP:

Configuración de ISIS:

router isis 20

net 20.0000.0000.0005.00

is-type level-1

metric-style wide level-1

fast-reroute per-prefix level-1 route-map LFA >>>>>>>>>>> rLFA Configuration

fast-reroute remote-lfa level-1 mpls-ldp >>>>>>>>>>>>>>>>> rLFA Configuration

mpls ldp autoconfig level-1

Configuración obligatoria de MPLS:

mpls ldp explicit-null

fast-reroute remote-lfa level-1 mpls-ldp

mpls ldp router-id Loopback0

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

Para mostrar los túneles LFA remotos para ISIS:

R1#show isis fast-reroute remote-lfa tunnels

Load for five secs: 0%/0%; one minute: 0%; five minutes: 0%

No time source, *11:28:59.528 UTC Wed Jan 3 2018

Etiqueta 20 - Túneles FRR Remote-LFA:

MPLS-Remote-Lfa1: use Gi2/0, nexthop 10.3.4.4, end point 10.0.0.5

MPLS-Remote-Lfa2: use Gi3/0, nexthop 10.3.3.3, end point 10.0.0.5

Para verificar la programación del IOS de Cisco para un prefijo dado, ejecute la CLI:

R1#show ip cef 10.0.0.5

Load for five secs: 0%/0%; one minute: 0%; five minutes: 0%

No time source, *11:32:04.857 UTC Wed Jan 3 2018

10.0.0.4/32

nexthop 10.31.32.32 GigabitEthernet3/0 label [17|17]

repair: attached-nexthop 10.3.4.4 GigabitEthernet2

nexthop 10.3.4.4 GigabitEthernet2/0 label [17|17]

repair: attached-nexthop 10.3.3.3 GigabitEthernet3

En esta salida, puede ver las etiquetas principal y de copia de seguridad [17|17] respectivamente. La ruta de reparación pasa por un túnel LFA remoto. No es necesario que todos los prefijos estén protegidos con el uso de un túnel LFA remoto. En función de la posibilidad de un loop, la lógica LFA elige recorrer una trayectoria de respaldo normal o una trayectoria de respaldo tunelizada.

R1#show ip route repair-paths 10.0.0.8

Load for five secs: 1%/0%; one minute: 0%; five minutes: 0%

No time source, *11:39:07.467 UTC Wed Jan 3 2018

Routing entry for 10.0.0.81/32

Known via "isis", distance 115, metric 30, type level-1

Redistributing via isis 20

Last update from 10.3.4.4 on GigabitEthernet2/0, 1d12h ago

Routing Descriptor Blocks:

* 10.3.4.4, from 10.10.0.81, 1d12h ago, via GigabitEthernet2/0

Route metric is 30, traffic share count is 1

Repair Path: 10.10.0.42, via MPLS-Remote-Lfa2

[RPR]10.0.0.4, from 10.0.0.8, 1d12h ago, via MPLS-Remote-Lfa2

Route metric is 20, traffic share count is 1

Troubleshoot

Actualmente no hay información de troubleshooting específica disponible para esta configuración.

Comentarios

Comentarios