Ejemplo de Configuración de MPLS L3VPNs con ISIS Remote LFA

Opciones de descarga

-

ePub (145.1 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (140.2 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar Vpns de Capa 3 de Multiprotocol Label Switching (MPLS) con la función de Alternativa libre de loop remoto (LFA) de ISIS. Muestra un escenario de red de ejemplo y su configuración y salidas para comprender mejor.

Prerequisites

Requirements

No hay requisitos específicos para este documento. Sin embargo, la comprensión básica de MPLS y el conocimiento práctico del protocolo ISIS definitivamente ayudarán.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Antecedentes

ISIS se implementa ampliamente en los ISP en todo el mundo y MPLS Layer 3 Vpn es la solución más común proporcionada por los ISP. Dentro de un link de infraestructura de núcleo ISP, la falla afecta directamente al rendimiento, por lo que la convergencia en subsegundos es altamente deseada. Funciones como MPLS tunnel Link Protection y Node Protection solucionan estos problemas pero requieren configuración manual.

ISIS Remote LFA aprovecha el concepto de que para un área determinada, todos los routers ISIS tendrán una base de datos de estado de link idéntica. Si el Router A necesita seleccionar una ruta de respaldo al destino X, a través del Router B, entonces el Router A puede seleccionar al Router B como el salto siguiente de respaldo siempre que el Router B no utilice al Router A como salto siguiente para el destino X. Esto se puede hacer porque todos los routers tienen una base de datos idéntica. Esta es la idea básica de la función LFA. Ahora, esta ruta de copia de seguridad se programa directamente en la entrada de Cisco Express Forwarding (CEF) y se utilizará instantáneamente una vez que falle la ruta principal. Luego, el protocolo de ruteo puede converger según los temporizadores tradicionales.

LFA remota de ISIS

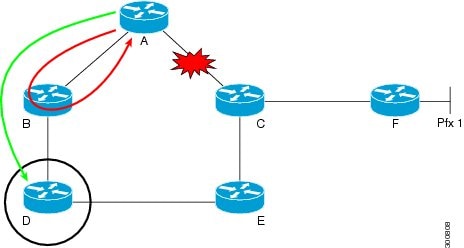

Para entender mejor cómo funciona LFA remota, tenga en cuenta este diagrama:

El tráfico fluye del router A al F tomando la ruta A—C—F. Si el link entre el Router A y C se desactiva. El router A puede entonces enviar inmediatamente los paquetes destinados a F al router B, pero esto no resolverá el problema. Ya que el link se acaba de cerrar y la topología de ISIS no es consciente del cambio. Si los paquetes llegan al Router B, el Router B seguirá teniendo información de ruteo antigua y seguirá teniendo la entrada para rutear a F a través de A. Por lo tanto, los paquetes se conectarán en loop entre B y A hasta que la topología de punto converja.

Para resolver este problema, tunelice los paquetes al Router D desde el Router A. El Router D nunca usó la trayectoria a través del Router A para ir a F. Ahora, cuando falla el link entre el router A y C, inmediatamente, sin ninguna convergencia, el tráfico destinado al router F se envía al router D a través del túnel. Ahora el Router D no tiene conocimiento de ningún cambio de topología de este tipo cuando obtiene el tráfico tunelizado del Router A destinado al Router F, reenvía los paquetes a través de su lógica de ruteo normal. Por lo tanto, el flujo de tráfico no se ve afectado y, mientras tanto, la topología puede volver a converger.

Configurar

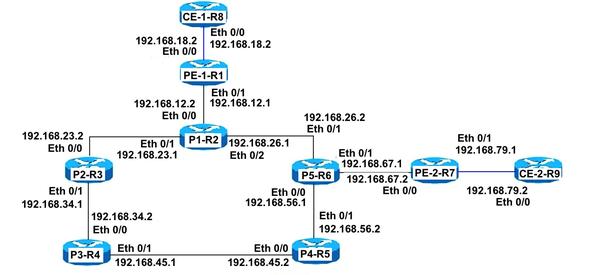

Diagrama de la red

La topología para MPLS Layer 3 Vpn con LFA Remota:

Acrónimo

CE = Router de extremo del cliente

PE = Router de borde del proveedor

P = Router proveedor

El loopback utilizado es 192.168.255.X, donde X Router Number. Por ejemplo, si R1 está en consideración, el loopback es 192.168.255.1.

Configuraciones

CPE-1-R8

Configuración CE #Basic con uso de una ruta predeterminada:

interface Ethernet0/0

ip address 192.168.18.8 255.255.255.0

!

!

ip route 0.0.0.0 0.0.0.0 192.168.18.1

!

!

CPE-2-R8

Configuración CE básica con el uso de una ruta predeterminada.

interface Ethernet0/0

ip address 192.168.79.9 255.255.255.0

!

!

ip route 0.0.0.0 0.0.0.0 192.168.79.7

!

!

PE-1-R1

# Configuración PE

interface Loopback1

ip address 192.168.255.1 255.255.255.255

ip router isis TAC

!

interface Ethernet0/0

vrf forwarding A

ip address 192.168.18.1 255.255.255.0

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/1

ip address 192.168.12.1 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0001.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

mpls ldp autoconfig level-2

!

# BGP Vpnv4 peering con PE-2-R7

router bgp 65000

bgp log-neighbor-changes

no bgp default ipv4-unicast

neighbor 192.168.255.7 remote-as 65000

neighbor 192.168.255.7 update-source Loopback1

!

address-family ipv4

exit-address-family

!

address-family vpnv4

neighbor 192.168.255.7 activate

neighbor 192.168.255.7 send-community both

exit-address-family

!

address-family ipv4 vrf A

redistribute connected

exit-address-family

!

P1-R2

Nº de configuración P

interface Loopback1

ip address 192.168.255.2 255.255.255.255

ip router isis TAC

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/0

ip address 192.168.12.2 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.23.2 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/2

ip address 192.168.26.2 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0002.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

P2-R3

Nº de configuración P

interface Loopback1

ip address 192.168.255.3 255.255.255.255

ip router isis TAC

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/0

ip address 192.168.23.3 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.34.3 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0003.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

P3-R4

Nº de configuración P

interface Loopback1

ip address 192.168.255.4 255.255.255.255

ip router isis TAC

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/0

ip address 192.168.34.4 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.45.4 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0004.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

P4-R5

Nº de configuración P

interface Loopback1

ip address 192.168.255.5 255.255.255.255

ip router isis TAC

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/0

ip address 192.168.45.5 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.56.5 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0005.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

P5-R6

Nº de configuración P

interface Loopback1

ip address 192.168.255.6 255.255.255.255

ip router isis TAC

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/0

ip address 192.168.56.6 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

ip address 192.168.26.6 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/2

ip address 192.168.67.6 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0006.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

PE-2-R7

# Configuración PE

interface Loopback1

ip address 192.168.255.7 255.255.255.255

ip router isis TAC

!

# La interfaz ISIS debe ser punto a punto

interface Ethernet0/0

ip address 192.168.67.7 255.255.255.0

ip router isis TAC

mpls ip

isis circuit-type level-2-only

isis network point-to-point

!

interface Ethernet0/1

vrf forwarding A

ip address 192.168.79.7 255.255.255.0

!

!

# Configuración de LFA remota de ISIS

router isis TAC

net 49.0000.0000.0007.00

is-type level-2-only

metric-style wide

fast-reroute per-prefix level-2 all

fast-reroute remote-lfa level-2 mpls-ldp

!

!

# BGP Vpnv4 peering con PE-1-R1

router bgp 65000

bgp log-neighbor-changes

no bgp default ipv4-unicast

neighbor 192.168.255.1 remote-as 65000

neighbor 192.168.255.1 update-source Loopback1

!

address-family ipv4

exit-address-family

!

address-family vpnv4

neighbor 192.168.255.1 activate

neighbor 192.168.255.1 send-community both

exit-address-family

!

address-family ipv4 vrf A

redistribute connected

exit-address-family

!

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

P1-R2

El comando show isis fast-reroute remote-lfa tunnels muestra los túneles LFA remotos construidos en el router:

P1-R2#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/2, nexthop 192.168.26.6, end point 192.168.255.5

MPLS-Remote-Lfa2: use Et0/1, nexthop 192.168.23.3, end point 192.168.255.4

P2-R3

P2-R3#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/1, nexthop 192.168.34.4, end point 192.168.255.5

MPLS-Remote-Lfa2: use Et0/0, nexthop 192.168.23.2, end point 192.168.255.6

P3-R4

P3-R4#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/1, nexthop 192.168.45.5, end point 192.168.255.6

MPLS-Remote-Lfa2: use Et0/0, nexthop 192.168.34.3, end point 192.168.255.2

P4-R5

P4-R5#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/0, nexthop 192.168.45.4, end point 192.168.255.3

MPLS-Remote-Lfa2: use Et0/1, nexthop 192.168.56.6, end point 192.168.255.2

P5-R6

P5-R6#show isis fast-reroute remote-lfa tunnels

Tag TAC - Fast-Reroute Remote-LFA Tunnels: MPLS-Remote-Lfa1: use Et0/0, nexthop 192.168.56.5, end point 192.168.255.4

MPLS-Remote-Lfa2: use Et0/1, nexthop 192.168.26.2, end point 192.168.255.3

Falla en el escenario de núcleo, flujo de tráfico en el núcleo cuando se configura LFA.

Antes de inducir una falla de link, si marca P-1-R2 ya verá que hay una sesión LDP dirigida formada entre P-1-R2 y P-5-R4 como trayecto de respaldo debido a RLFA. Sin RLFA, el protocolo de ruteo tiene que detectar la falla y debe volver a converger.

P-1-R2#show ip route repair-paths 192.168.255.7 Routing entry for 192.168.255.7/32 Known via "isis", distance 115, metric 30, type level-c Redistributing via isis TAC Last update from 192.168.26.6 on Ethernet0/2, 02:23:31 ago Routing Descriptor Blocks: * 192.168.26.6, from 192.168.255.7, 02:23:31 ago, via Ethernet0/2 Route metric is 30, traffic share count is 1 Repair Path: 192.168.255.4, via MPLS-Remote-Lfa6 [RPR]192.168.255.4, from 192.168.255.7, 02:23:31 ago, via MPLS-Remote-Lfa6 Route metric is 20, traffic share count is 1

P-1-R2#show mpls ldp neighbor 192.168.255.4 Peer LDP Ident: 192.168.255.4:0; Local LDP Ident 192.168.255.2:0 TCP connection: 192.168.255.4.32391 - 192.168.255.2.646 State: Oper; Msgs sent/rcvd: 184/183; Downstream Up time: 02:26:09 LDP discovery sources: Targeted Hello 192.168.255.2 -> 192.168.255.4, active, passive Addresses bound to peer LDP Ident: 192.168.255.4 192.168.34.4 192.168.45.4

Se puede observar aquí que la trayectoria de reparación a PE2-R7 en la tabla de ruteo es a través de 192.168.255.4 (P3-R4). Como parte de la lógica LFA remota, un túnel se preconstruye en P3-R4. Por lo tanto, cada vez que falla el link primario, los paquetes inmediatamente se tunelizan a P3-R4 y esto sucede en el nivel de la tarjeta de línea, ya que la entrada está preconstruida. Por lo tanto, no hay interrupción del tráfico y el reenvío es fluido. El protocolo ISIS luego puede converger en función de sus temporizadores configurados.

El router P1-R2 no necesita buscar la trayectoria de respaldo, ya que ya hay una entrada CEF formada, por ejemplo, a través de P2-R3 antes de la falla.

P1-R2#show ip cef 192.168.255.7

nexthop 192.168.26.6 Ethernet0/2 label [25|26]

repair: attached-nexthop 192.168.255.4 MPLS-Remote-Lfa6

Este diagrama demuestra el comportamiento exacto explicado anteriormente:

P1-R2

Para la verificación, se realiza un ping continuo de CE-1-R8 a CE-2-R9 después de recrear un escenario de falla al cerrar el link de núcleo (Eth 0/2) entre P1-R2 y P5-R6, ni siquiera se observa una sola caída en el entorno de prueba.

CE-1-R8#ping 192.168.79.9

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.79.9, timeout is 2 seconds:

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! <Ouput Snipped> !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

!!!!!!!!!!

Success rate is 100 percent (149320/149320), round-trip min/avg/max = 1/1/18 ms

Troubleshoot

Actualmente, no hay información específica de troubleshooting disponible para esta configuración.

Con la colaboración de ingenieros de Cisco

- Lijesh N CCisco TAC Engineer

- Lalit VermaCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios