Configuración de SD-AVC en SD-WAN

Opciones de descarga

-

ePub (760.1 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (526.1 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar la visibilidad y el control de aplicaciones definidas por software (SD-AVC) en una red de área extensa definida por software (SD-WAN).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- SD-WAN

- SD-AVC

La máquina virtual de Cisco vManage debe tener estos recursos mínimos:

- RAM: 32 GB

- Almacenamiento: 500 GB

- vCPU:16

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco vManage versión 20.3.x o posterior.

- vManage versión 20.6.3

- vBond versión 20.6.3

- vSmart versión 20.6.3

- Routers de servicios integrados (ISR)4321/K9 versión 17.5.1a

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Background

¿Qué es SD-AVC?

Cisco SD-AVC es un componente de Cisco Application Visibility Control (AVC). AVC incorpora a los dispositivos de routing funciones de reconocimiento de aplicaciones y supervisión del rendimiento que tradicionalmente estaban disponibles como appliances dedicados. Funciona como un servicio de red centralizado y funciona con dispositivos específicos de la red.

Para obtener más información, consulte Características y ventajas de SD-AVC.

¿Qué es Cisco Cloud Connector?

Cisco Cloud Connector es un servicio en la nube proporcionado por Cisco que mejora la clasificación del tráfico. Utiliza la información más reciente disponible sobre la dirección del servidor utilizada por los sitios y servicios públicos de Internet para mejorar la clasificación del tráfico de SD-AVC.

Configurar

Habilitar conector de nube

1. Abra la Cisco API Console y haga clic en My Apps & Keys.

Nota: el dispositivo alojado en la red SD-AVC requiere acceso a los dominios de servidor en la nube de Cisco SD-AVC: api.cisco.com, cloudsso.cisco.com, prod.sdavc-cloud-api.com.

2. Haga clic Register a New App como se muestra en la imagen.

3. En el Name of your application campo, introduzca un nombre descriptivo para la aplicación.

4. Marque la Client Credentials casilla de verificación.

5. Marque la Hello API casilla de verificación.

6. Marque la casilla de verificación para aceptar los términos del servicio.

7. Haga clic en Register. La página Cisco API Console muestra los detalles de ID de cliente y secreto de cliente. Mantenga esta página abierta para completar el procedimiento como se muestra en esta imagen.

Activar SD-AVC en vManage

Activar SD-AVC en vManage1. Acceda a Administration > Cluster Management > Service Configuration. Haga clic (...) More Actions y seleccione Edit.

Nota: No utilice un túnel/transporte VPN 0 o una interfaz VPN 512 para habilitar SD-AVC. Se puede utilizar la interfaz de clúster en vpn 0.

2. En la sección vManage IP Address (Administrar dirección IP), haga clic en la dirección IP. Seleccione una dirección IP que no sea de túnel en VPN 0. Introduzca sus credenciales, marque la Enabled SD-AVC casilla de verificación y haga clic en Update, como se muestra en la imagen.

3. Una vez confirmada la actualización, haga clic OK para reiniciar el dispositivo como se muestra en la imagen.

4. Una vez reiniciado vManage, vaya a Administration > Cluster Management > Service Reachability. Aparecerá SD-AVC Reachable.

Habilitar el conector de nube SD-AVC en vManage

Habilitar el conector de nube SD-AVC en vManageHabilitar el conector de nube SD-AVC, anterior a 20.10

Habilitar el conector de nube SD-AVC, anterior a 20.101. En la sección vManage GUI, desplácese hasta Administration > Settings > SD-AVC Cloud Connector y haga clic en Edit.

2. Para el conector de nube SD-AVC, haga clic en el botón deEnabled opción. Introduzca los valores en estos campos generados en la sección Enable Cloud Connector (Activar conector de nube), como se muestra en la imagen.

- ID del cliente

- Secreto del cliente

- Nombre de la organización

- Afinidad

- Telemetría (opcional)

3. Haga clic Save y verifique la notificación como se muestra en esta imagen.

Habilitar el conector de nube SD-AVC, hasta 20.13

Habilitar el conector de nube SD-AVC, hasta 20.13A partir de 20.10.1, para habilitar el conector de nube se requiere una URL de gateway de nube y una contraseña de un solo uso (OTP) en lugar de una ID de cliente y un secreto de cliente.

Para las nuevas instalaciones alojadas en Cisco de 20.10.1 o posterior, el conector de nube está habilitado de forma predeterminada y no se requiere la entrada de credenciales.

1. En la sección vManage GUI, desplácese hasta Administration > Settings > SD-AVC y haga clic en Edit.

2. Para el conector de nube, haga clic en el botón deEnabled radio. Introduzca los valores en estos campos generados en la sección Enable Cloud Connector (Activar conector de nube), como se muestra en la imagen.

- OTP

- Alojado en la nube: utilice el portal SD-WAN de Cisco Catalyst para obtener el OTP. Consulte la Guía de Configuración del Portal SD-WAN de Cisco Catalyst para obtener más detalles.

- In situ: abra un caso del Cisco TAC para el OTP

- Alojado en la nube: utilice el portal SD-WAN de Cisco Catalyst para obtener el OTP. Consulte la Guía de Configuración del Portal SD-WAN de Cisco Catalyst para obtener más detalles.

- URL de gateway de nube

Utilice https://datamanagement-us-01.sdwan.cisco.com/validate_sdavc/

3. Haga clic Save y verifique que la notificación confirma que se aplicó la configuración.

EnableSD-AVC Cloud Connector, 20.14 y versiones posteriores

EnableSD-AVC Cloud Connector, 20.14 y versiones posteriores20.14.1 introduce un nuevo procedimiento para habilitar Cisco SD-AVC Cloud Connector desde la opción Cloud Services en Administration > Settings. A partir de esta versión, la activación del conector de nube no requiere OTP ni la apertura de un caso TAC.

1. En la sección vManage GUI, vaya a Administration > Settings > Cloud Services. Confirm Cloud Services are enabled.

2. Para el conector de nube, haga clic en el botón deEnabled radio.

3. Haga clic Save y verifique que la notificación confirma que se aplicó la configuración.

Configuración de políticas

Configuración de políticasUna vez que se ha habilitado SD-AVC, debe crear una política localizada y habilitar la visibilidad de la aplicación.

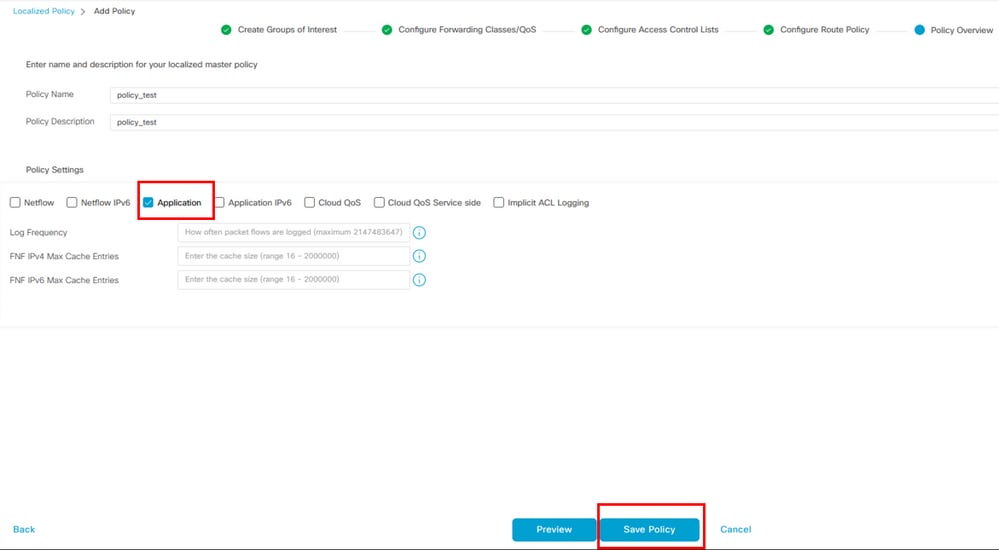

1. Desplácese hasta la GUI de vManage y seleccione Configuration > Policies > Localized Policy > Add Policy.

2. Acceda a Policy Overview,. En la Policy Settings sección, active la Application casilla de verificación y haga clic en Save Policy.

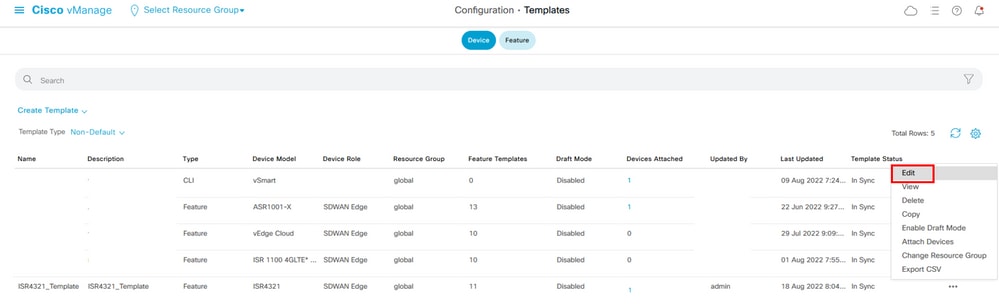

3. Acceda a Configuration > Templates. Identifique el nombre de la plantilla del router de extremo de Cisco, haga clic en (...) More Actions y elija Edit como se muestra en la imagen.

4. Acceda a Additional Templates. En la lista Policy desplegable, seleccione la política localizada creada anteriormente.

5. Guarde la plantilla.

Verificación

VerificaciónUse esta sección para confirmar que su configuración funciona correctamente.

1. En el dispositivo Cisco Edge, ingrese este comando para verificar la conectividad entre el dispositivo Cisco Edge y el controlador SD-AVC.

ISR4321#show avc sd-service info summary

Status : CONNECTED <<<<<<<<<<<<<<<< The device is connected with SD-AVC

Device ID: ISR4321

Device segment name: <organization name>

Device address:<device ip address>

Device OS version:17.03.05

Device Type: ISR4321/K9

Active controller:

Type : Primary

IP : <system-ip>

Status: Connected

Version :4.0.0

Last connection: 21:20:28.000 UTC Thu Jul 31 2022

Active SDAVC import files

Protocol pack: Not loaded

Secondaru protocol pack PPDK_af575ccaebf99b0c4740dfc7a611d6.pack

2. Inicie sesión en la CLI de vManage y verifique el estado del contenedor.

vManage# request nms container-manager status

Container Manager is running<<<<<<<<<<<<<<<<<<

vManage# request nms-container sdavc status

b'Container: sdavc\nCreated: 7 weeks ago ago\nStatus: Up 7 weeks\n' <<<<<<<<<<<<

vManage# request nms container-manager diagnostics

NMS container manager

Checking container-manager status

Listing all images

------------------------

REPOSITORY TAG IMAGE ID CREATED SIZE

sdwan/cluster-oracle 1.0.1 aa5d2a4523a4 5 months ago 357MB

cloudagent-v2 fb3fc5c0841 fa24f9ef31a7 6 months ago 590MB

sdwan/host-agent 1.0.1 038ad845f080 7 months ago 152MB

sdwan/statistics-db 6.8.10 08fc31a50152 8 months ago 877MB

sdwan/coordination-server 3.6.2 5f4497812153 13 months ago 260MB

sdwan/configuration-db 4.1.7 ad351b31f7b9 13 months ago 736MB

sdwan/messaging-server 0.20.0 a46dc94d4993 13 months ago 71.2MB

sdavc 4.1.0 721c572475f9 14 months ago 1.17GB

sdwan/support-tools latest 0c3a995f455c 15 months ago 16.9MB

sdwan/service-proxy 1.17.0 4e3c155026d8 15 months ago 205MB

sdwan/ratelimit master f2f93702ef35 16 months ago 47.6MB

Listing all containers

-----------------------

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

270601fc94ec cloudagent-v2:fb3fc5c0841 "python ./main.py" 6 weeks ago Up 6 weeks 0.0.0.0:50051->50051/tcp cloudagent-v2

53bba5216b24 sdwan/ratelimit:master "/usr/local/bin/rate…" 6 weeks ago Up 6 weeks 6379/tcp, 0.0.0.0:8460-8462->8460-8462/tcp ratelimit

59bf900edf14 sdwan/service-proxy:1.17.0 "/entrypoint.sh /run…" 6 weeks ago Up 6 weeks service-proxy

62defa38c798 sdwan/messaging-server:0.20.0 "/entrypoint.sh /mes…" 6 weeks ago Up 6 weeks 0.0.0.0:4222->4222/tcp, 0.0.0.0:6222->6222/tcp, 0.0.0.0:8222->8222/tcp messaging-server

3fbf32dd8d73 sdwan/coordination-server:3.6.2 "/docker-entrypoint.…" 6 weeks ago Up 6 weeks 0.0.0.0:2181->2181/tcp, 0.0.0.0:2888->2888/tcp, 0.0.0.0:3888->3888/tcp coordination-server

c2e7b672774c sdwan/configuration-db:4.1.7 "/sbin/tini -g -- /d…" 6 weeks ago Up 6 weeks 0.0.0.0:5000->5000/tcp, 0.0.0.0:6000->6000/tcp, 0.0.0.0:6362->6362/tcp, 0.0.0.0:6372->6372/tcp, 0.0.0.0:7000->7000/tcp, 0.0.0.0:7473-7474->7473-7474/tcp, 0.0.0.0:7687-7688->7687-7688/tcp configuration-db

f42ac9b8ab37 sdwan/statistics-db:6.8.10 "/bin/tini -- /usr/l…" 6 weeks ago Up 17 hours 0.0.0.0:9200->9200/tcp, 0.0.0.0:9300->9300/tcp statistics-db

112f3d9b578b sdavc:4.1.0 "/usr/local/bin/scri…" 7 weeks ago Up 7 weeks 0.0.0.0:10503->8080/tcp, 0.0.0.0:10502->8443/tcp, 0.0.0.0:10001->50000/udp sdavc

06b09f3b030c sdwan/host-agent:1.0.1 "python ./main.py --…" 7 weeks ago Up 7 weeks 0.0.0.0:9099->9099/tcp host-agent

3484957576ee sdwan/cluster-oracle:1.0.1 "/entrypoint.sh java…" 7 weeks ago Up 7 weeks 0.0.0.0:9090->9090/tcp cluster-oracle

Docker info

-----------------------

Client:

Debug Mode: false

Server:

Containers: 10

Running: 10

Paused: 0

Stopped: 0

Images: 11

Server Version: 19.03.12

Storage Driver: aufs

Root Dir: /var/lib/nms/docker/aufs

Backing Filesystem: extfs

Dirs: 149

Dirperm1 Supported: true

Logging Driver: json-file

Cgroup Driver: cgroupfs

Plugins:

Volume: local

Network: bridge host ipvlan macvlan null overlay

Log: awslogs fluentd gcplogs gelf journald json-file local logentries splunk syslog

Swarm: inactive

Runtimes: runc

Default Runtime: runc

Init Binary: docker-init

containerd version: fd103cb716352c7e19768e4fed057f71d68902a0.m

runc version: 425e105d5a03fabd737a126ad93d62a9eeede87f-dirty

init version: fec3683-dirty (expected: fec3683b971d9)

Kernel Version: 4.9.57-ltsi

Operating System: Linux

OSType: linux

Architecture: x86_64

CPUs: 16

Total Memory: 30.46GiB

Name: vManage

ID: XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXX:XXXXX

Docker Root Dir: /var/lib/nms/docker

Debug Mode: false

Registry: https://index.docker.io/v1/

Labels:

Experimental: false

Insecure Registries:

127.0.0.0/8

Live Restore Enabled: false

WARNING: No cpu cfs quota support

WARNING: No cpu cfs period support

WARNING: bridge-nf-call-iptables is disabled

WARNING: bridge-nf-call-ip6tables is disabled

WARNING: the aufs storage-driver is deprecated, and will be removed in a future release.

En 20.10, hay un cambio de comportamiento en la salida de 'request nms all status':

Al utilizar Cisco Catalyst SD-WAN Control Components Release 20.10.x o posterior, en una instalación alojada por Cisco de Cisco Catalyst SD-WAN, los componentes de SD-AVC funcionan de forma diferente que en las versiones anteriores. Por consiguiente, la ejecución del comando request nms all status en la instancia de Cisco Catalyst SD-WAN muestra que el componente "NMS SDAVC server" no está habilitado. Este es el comportamiento esperado, y no indica ningún problema con SD-AVC. Tenga en cuenta que el componente "NMS SDAVC gateway" se muestra como activado.

NMS SDAVC server Enabled: false Status: not running NMS SDAVC gateway Enabled: true Status: running PID:23722 for 125s. vManage Device Data Collector Enabled: true vmanage_20_12_1# request nms sdavc-gw status NMS SDAVC gateway Enabled: true Status: running PID:23722 for 130sTroubleshoot

TroubleshootEn esta sección encontrará información que puede utilizar para solucionar problemas de configuración.

En los registros de vManage, compruebe estas rutas:

/var/log/nms/vmanage-server.log

/var/log/nms/containers/sdavc/avc/sdavc_application.logIngrese este comando:

request nms container-manager {status | diagnostics}

En Cisco Edge Cisco IOS® XE, ingrese estos comandos:

Router#show avc sd-service info connectivity

show avc sd-service info {export | import}

Información Relacionada

Información RelacionadaGuía de inicio de Cisco Catalyst SD-WAN - Instalación de hardware y software

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

24-Aug-2022 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Cynthia Lizbeth Gomez GomezCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios