Configuración y verificación del filtrado de URL

Opciones de descarga

-

ePub (2.3 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (2.0 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo configurar y verificar el filtrado de URL en los routers Cisco IOS-XE® mediante la GUI de Cisco Catalyst Manager.

Prerequisites

Cargue la imagen virtual del software UTD compatible con el código actual de Cisco IOS-XE en vManage. Consulte la sección Información relacionada para obtener instrucciones sobre cómo instalar la imagen virtual de seguridad UTD en routers cEdge.

El router Cisco Edge debe estar en modo vManaged con la plantilla previamente conectada.

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cisco SD-WAN Overlay ofrece una configuración inicial.

- Configuración de filtrado de URL de la GUI de Cisco Catalyst Manager.

Componentes Utilizados

Este documento se basa en las siguientes versiones de software y hardware:

- Cisco Catalyst SD-WAN Manager versión 20.14.1.

- Controlador Cisco Catalyst SD-WAN versión 20.14.1.

- Cisco Edge Router versión 17.14.1.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configurar

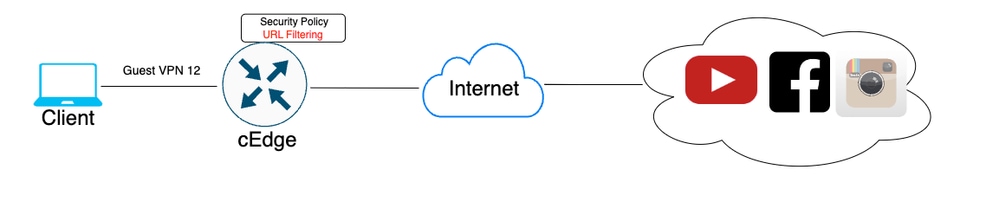

Diagrama de la red

Configurar componentes para la política de filtrado de URL

En este artículo se explica cómo configurar el filtrado de URL para bloquear/permitir cierto tráfico HTTPS de cliente en función de la categoría, la reputación o las listas de bloqueo/permiso de dominio, según estos requisitos de ejemplo:

- Bloquear las solicitudes HTTPS de los clientes en las categorías web de VPN de invitado:

- Juegos

- Apuestas

- Piratería

- Drogas ilegales

- Cualquier solicitud de URL HTTPS a sitios web desde el cliente en VPN de invitado con una reputación web inferior o igual a 60 debe bloquearse.

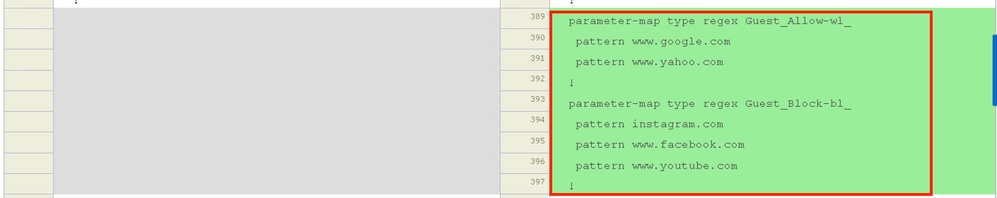

- Las solicitudes HTTP a sitios web de clientes en la VPN para invitados bloquean Facebook, Instagram y YouTube, a la vez que permiten el acceso a google.com y yahoo.com.

Para configurar el filtrado de URL:

Creación de listas de intereses de URL

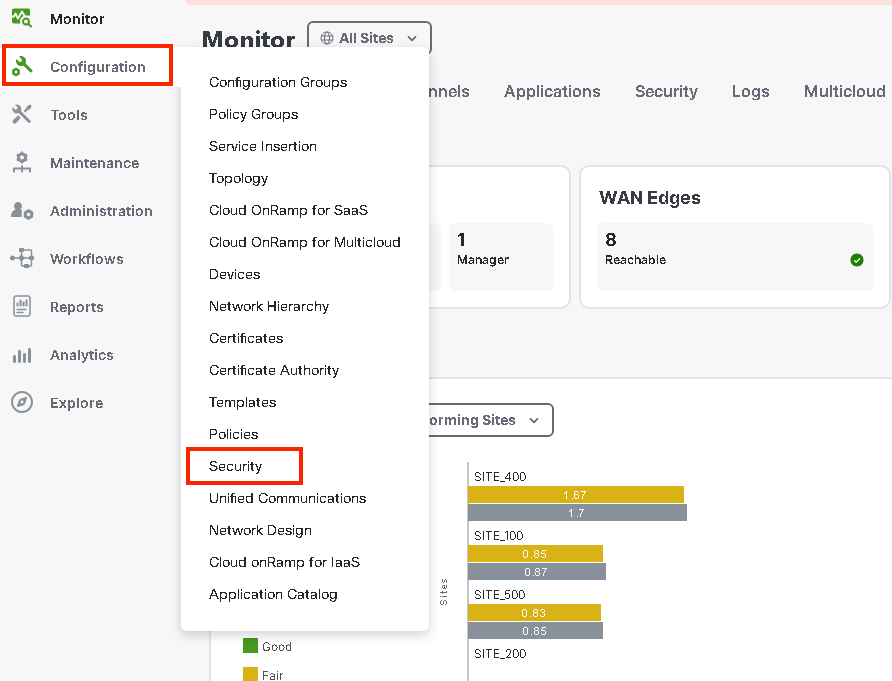

- En el menú Cisco SD-WAN Manager, navegue hasta la pestaña Configuration > Security en el panel izquierdo.

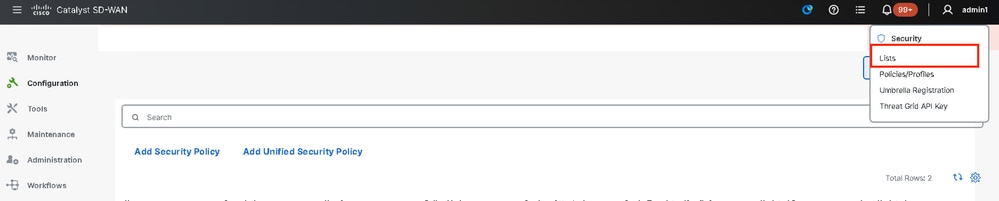

Para crear o administrar Allowlist URL List o Blocklist URL List, seleccione Lists en el menú desplegable Custom Options situado en la parte superior derecha de la página.

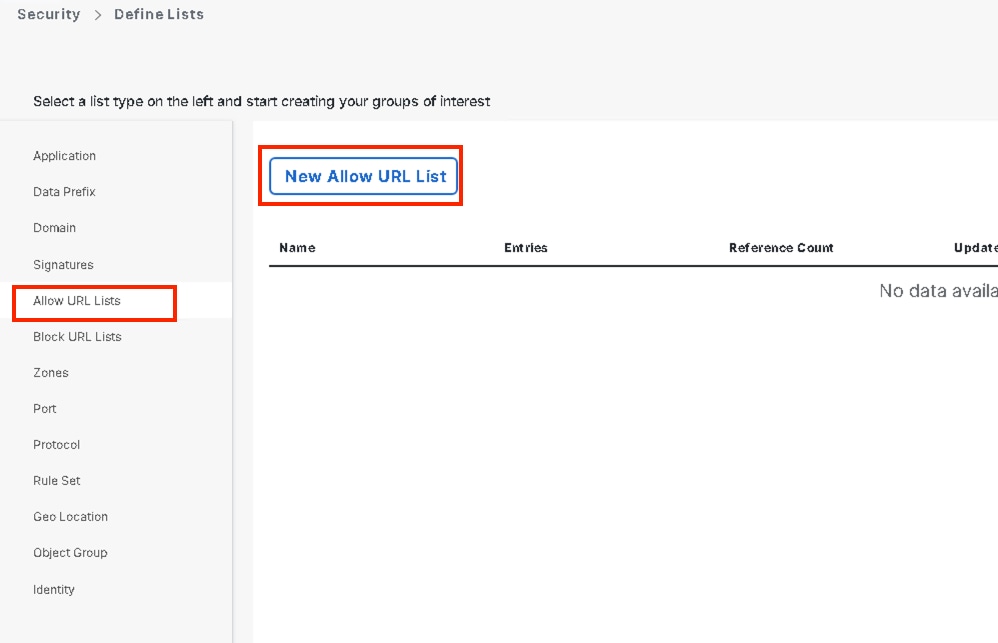

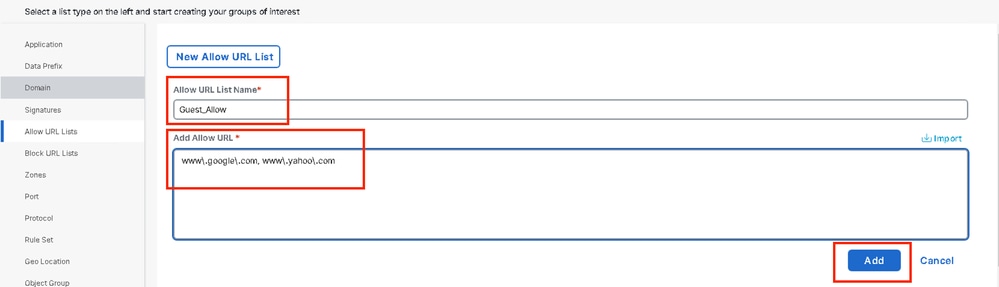

Haga clic en Permitir Listas de URL en el panel izquierdo y cree la Nueva Lista de URL de Permiso.

- En el campo URL List Name (Nombre de lista de URL), introduzca un nombre de lista de hasta 32 caracteres (sólo letras, números, guiones y caracteres de subrayado).

- En el campo URL, introduzca las URL que desea incluir en la lista, separadas por comas. También puede utilizar el botón Import para agregar listas desde una ubicación de almacenamiento accesible.

- Haga clic en Add (Agregar) cuando termine.

Nota: Puede considerar el uso de un patrón de expresiones regulares para el nombre de dominio en las listas de permitidos y bloqueados

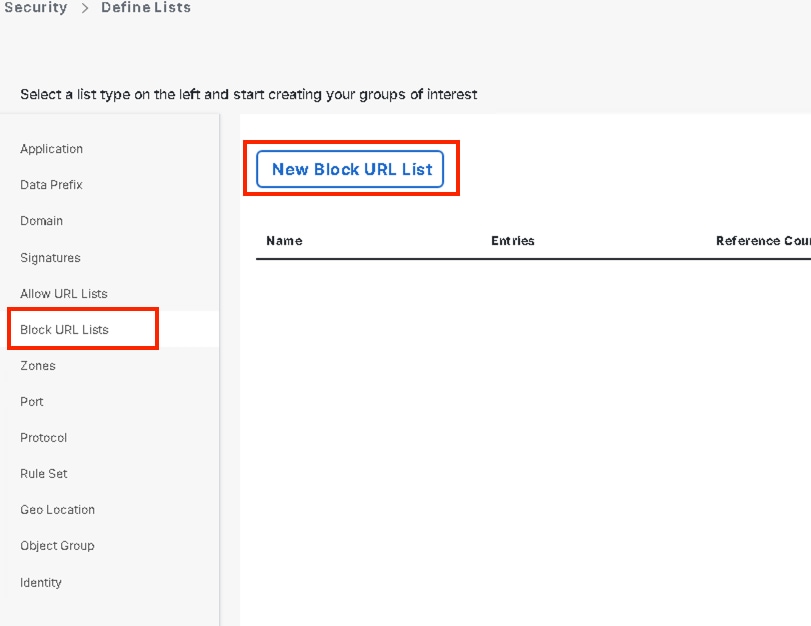

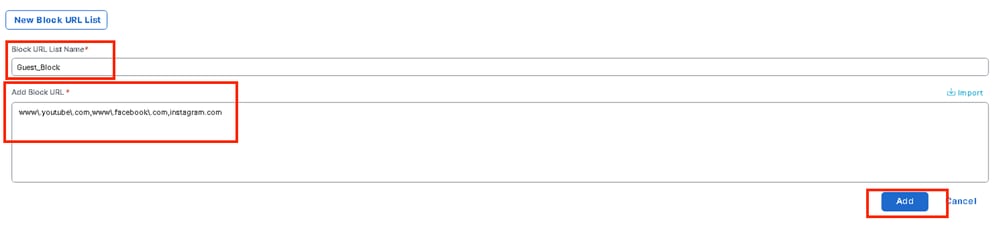

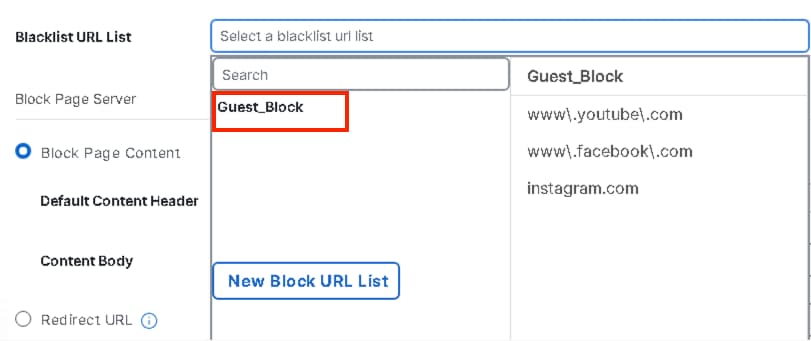

Haga clic en Block URLs Lists en el panel izquierdo y cree New Block URL List.

- En el campo URL List Name (Nombre de lista de URL), introduzca un nombre de lista de hasta 32 caracteres (sólo letras, números, guiones y caracteres de subrayado)

- En el campo URL, introduzca las URL que desea incluir en la lista, separadas por comas. También puede utilizar el botón Import para agregar listas desde una ubicación de almacenamiento accesible.

- Haga clic en Add (Agregar) cuando termine.

Crear política de seguridad

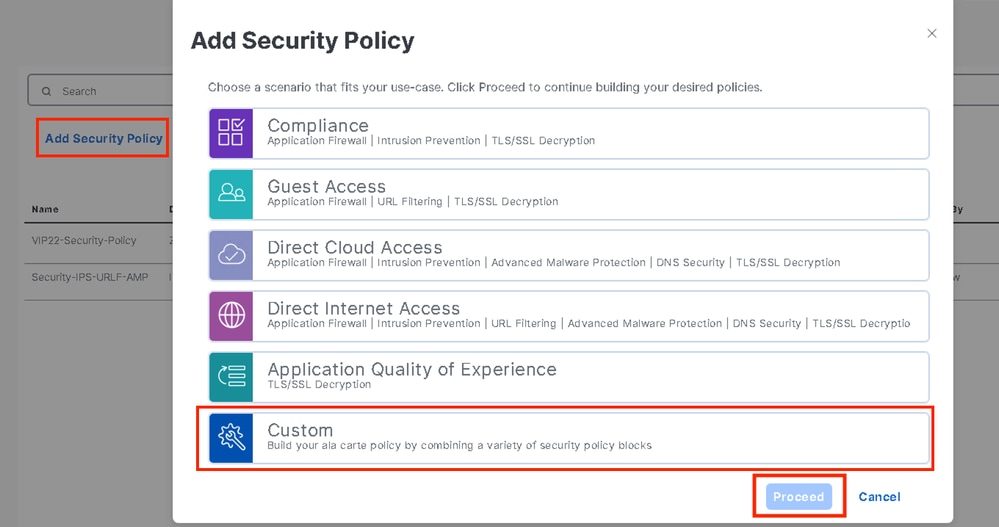

2. En el menú Cisco SD-WAN Manager, navegue hasta Configuration > Security Haga clic en Add new security policy. Se abre el asistente Agregar directiva de seguridad y se muestran varios escenarios de uso o se utiliza una directiva existente de la lista. Seleccione custom, haga clic en Proceed para agregar una política de filtrado de URL en el asistente.

Nota: en Agregar directiva de seguridad, elija un escenario que admita el filtrado URL (acceso de invitado, acceso directo a Internet o personalizado).

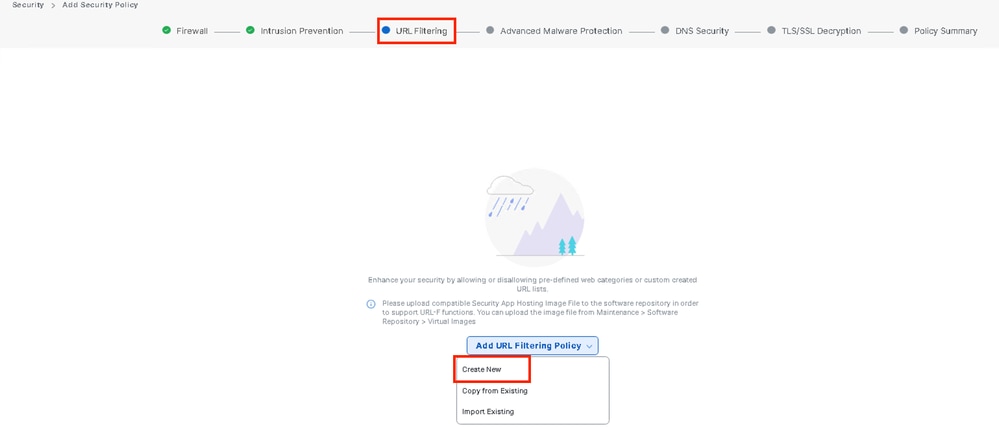

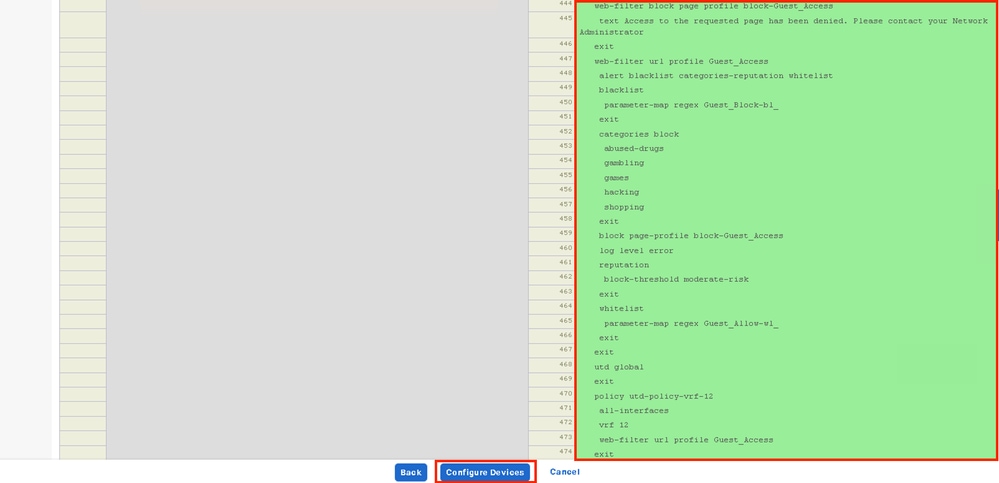

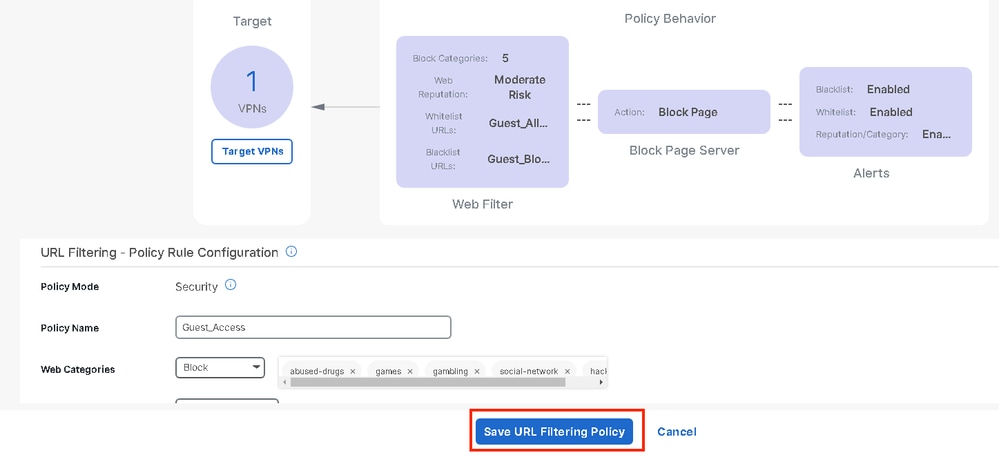

En el Asistente para agregar directivas de seguridad, haga clic en Siguiente hasta que se muestre la ventana Filtrado de URL. Ahora cree una política de filtrado de URL en Filtrado de URL > Agregar política de filtrado de URL > Crear nuevo. Haga clic en Next (Siguiente)

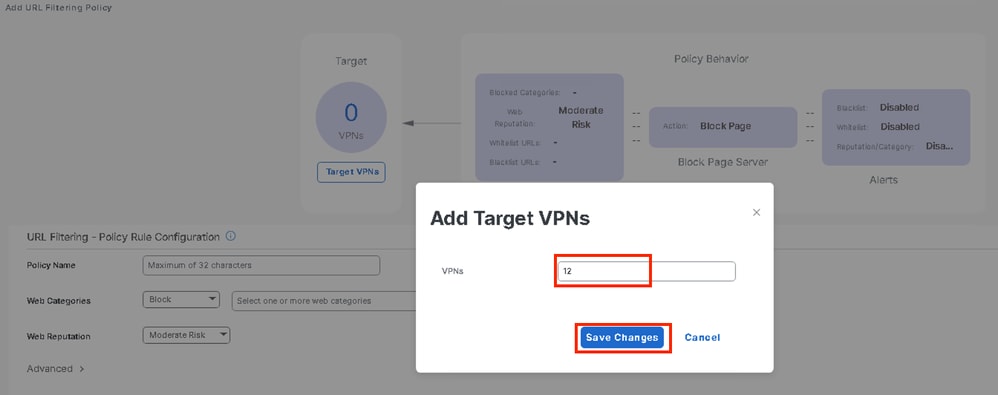

Haga clic en VPN de destino para agregar el número requerido de VPN en el asistente Agregar VPN de destino.

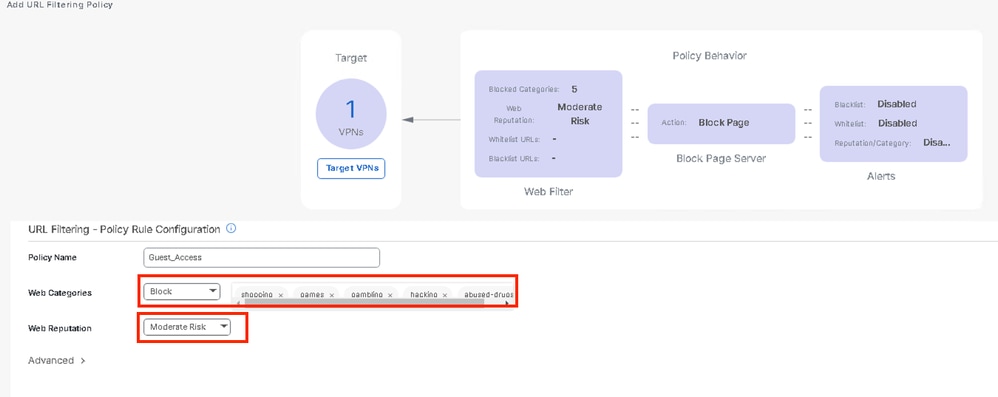

- Introduzca un nombre de directiva en el campo Nombre de directiva.

- Seleccione una de estas opciones en el menú desplegable Categorías web, seleccione Bloquear y se bloquearán los sitios web que coincidan con las categorías elegidas.

Bloquear: bloquea los sitios web que coincidan con las categorías que seleccione.

Permitir: permite sitios web que coincidan con las categorías que seleccione.

Elija una reputación en la Web en el menú desplegable y establézcala en Riesgo moderado. Se bloquea cualquier URL que tenga una puntuación de reputación de 60 o menos.

Riesgo alto: puntuación de reputación de 0 a 20.

Sospechoso: puntuación de reputación de 0 a 40.

Riesgo moderado: puntuación de reputación de 0 a 60.

Riesgo bajo: puntuación de reputación de 0 a 80.

Fiable: puntuación de reputación de 0 a 100.

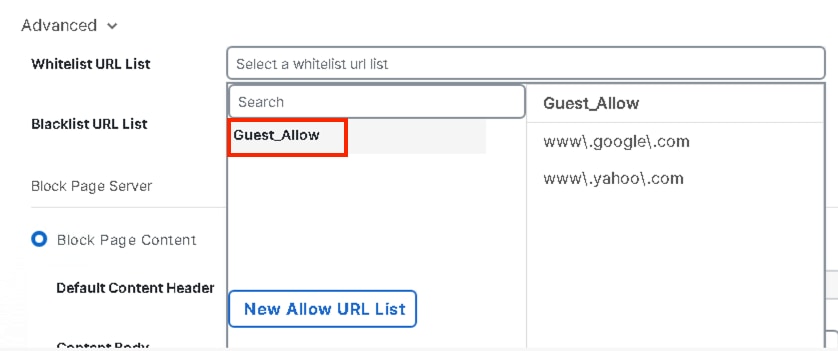

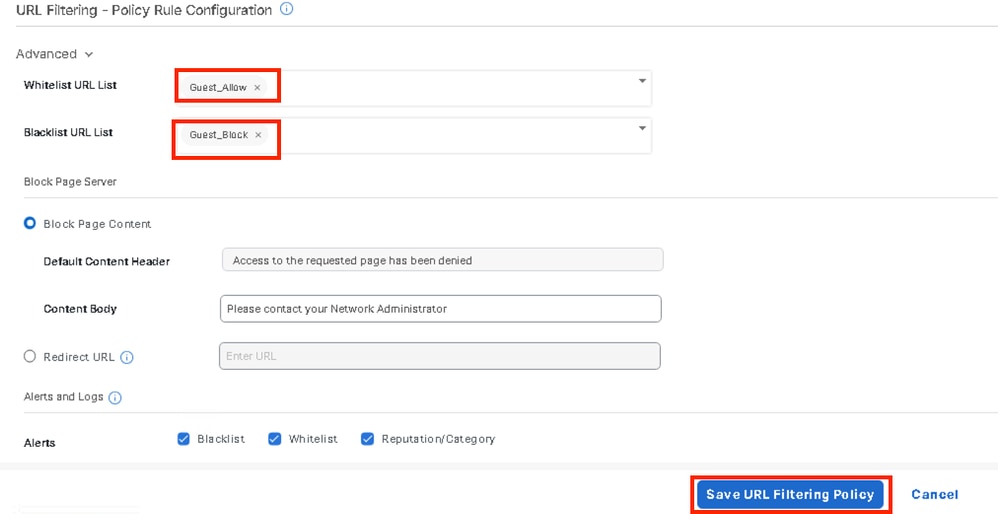

En Advanced, elija las listas existentes o cree una nueva lista según sea necesario en el menú desplegable Allowlist URL List o blocklist URL List.

Si es necesario, cambie el cuerpo del contenido en Bloquear contenido de página y asegúrese de que todas las alertas están seleccionadas.

Haga clic en Guardar política de filtrado de URL para agregar una política de filtrado de URL.

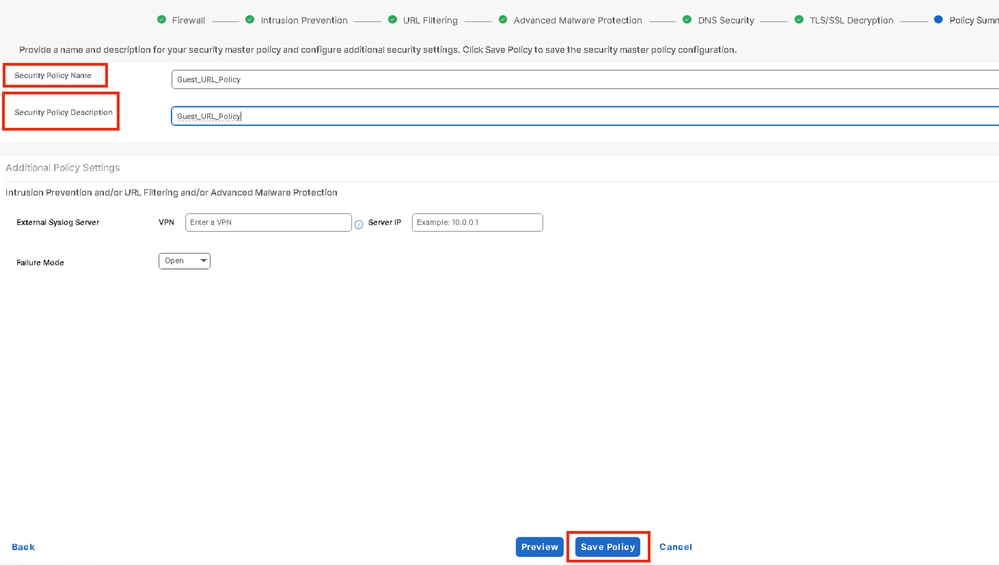

Haga clic en Siguiente hasta que se muestre la página Resumen de directivas.

Introduzca el nombre de la política de seguridad y la descripción de la política de seguridad en los campos correspondientes.

Aplicación de una política de seguridad a un dispositivo

Para aplicar una política de seguridad a un dispositivo:

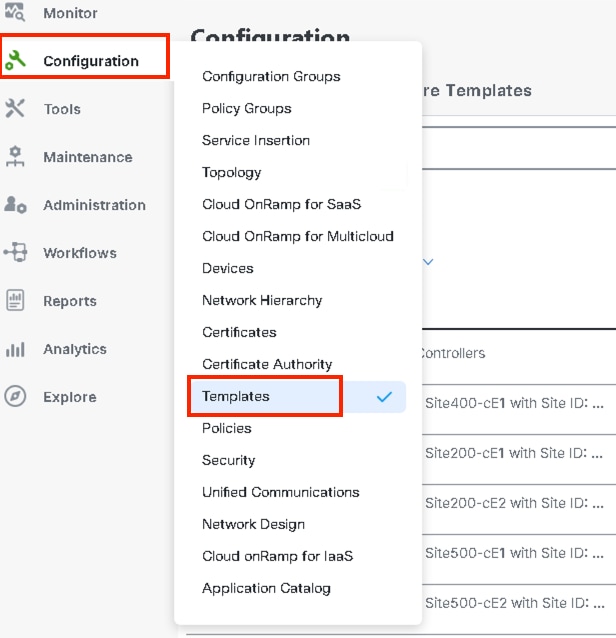

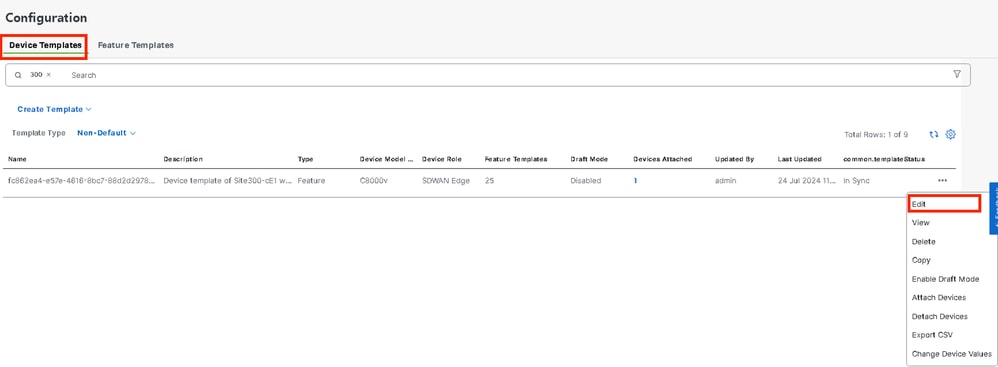

En el menú Cisco SD-WAN Manager, elija Configuration > Templates.

Haga clic en Plantillas de dispositivo y haga clic en Editar en Plantilla de dispositivo.

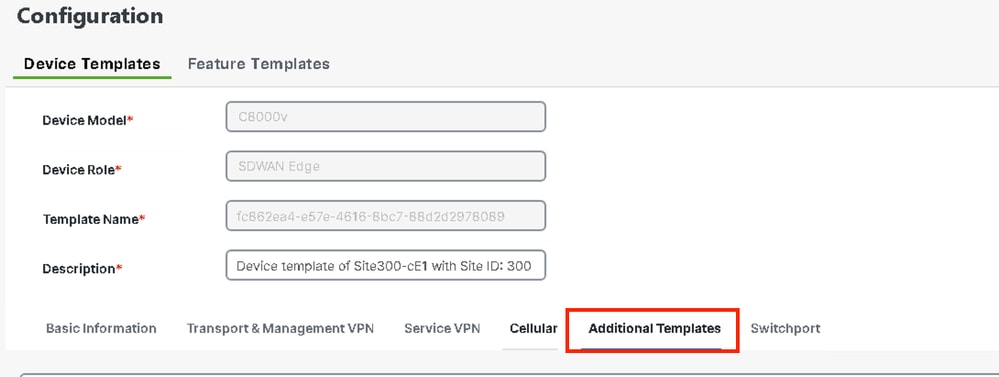

Haga clic en Plantillas adicionales.

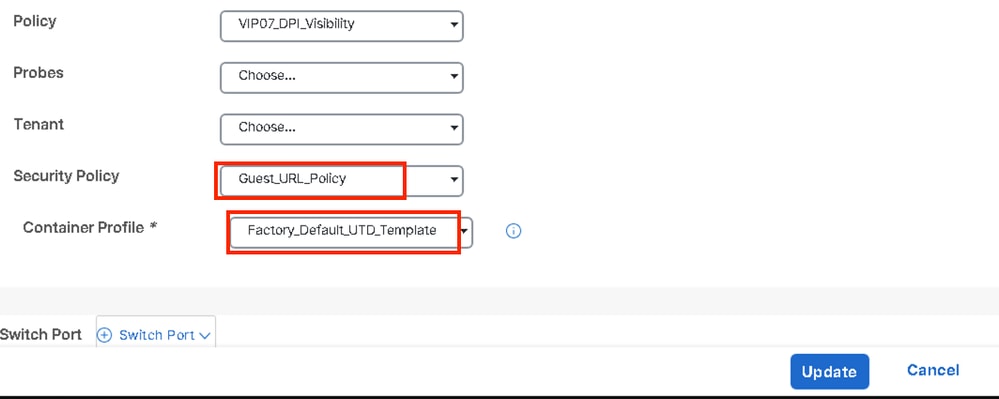

- En la lista desplegable Política de seguridad, elija el nombre de la política que configuró en Política_URL_de_invitado anteriormente y haga clic en Actualizar.

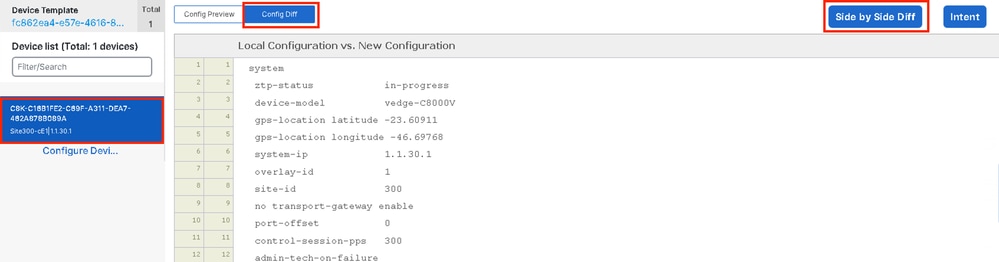

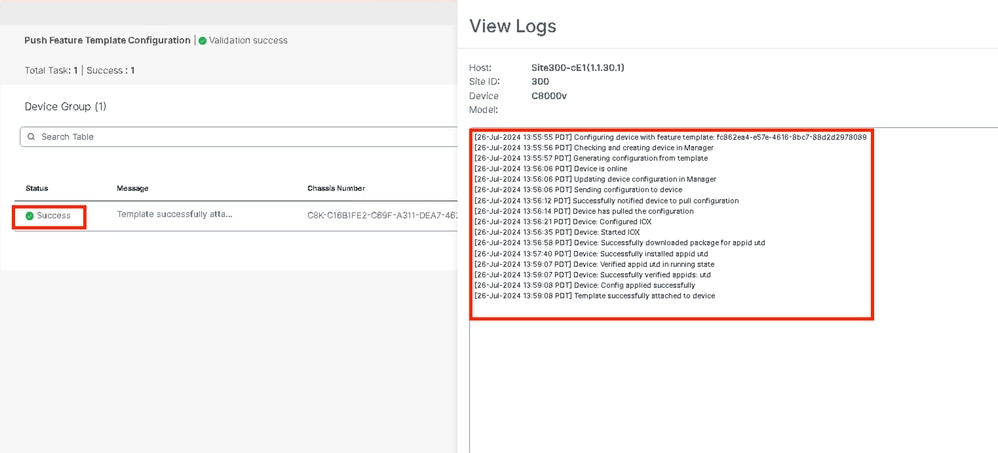

Haga clic en los dispositivos, asegúrese de que la configuración sea correcta y haga clic en Config Diff y Side by Side Diff. Haga clic en Configurar dispositivos.

vManage configuró correctamente la plantilla del dispositivo con la directiva de seguridad e instaló el paquete UTD en el dispositivo perimetral.

Modificar filtrado de URL

Para modificar una directiva de filtrado de URL, siga estos pasos:

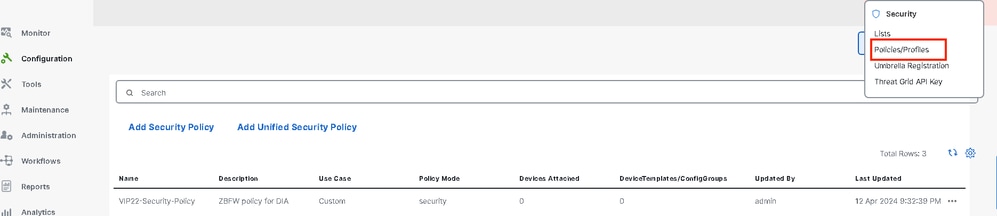

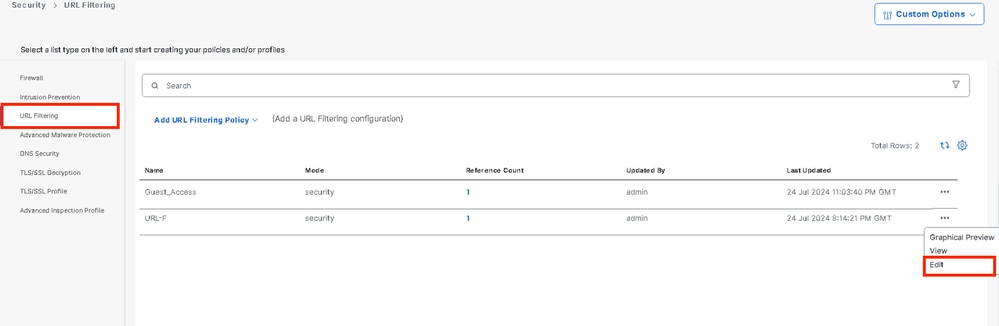

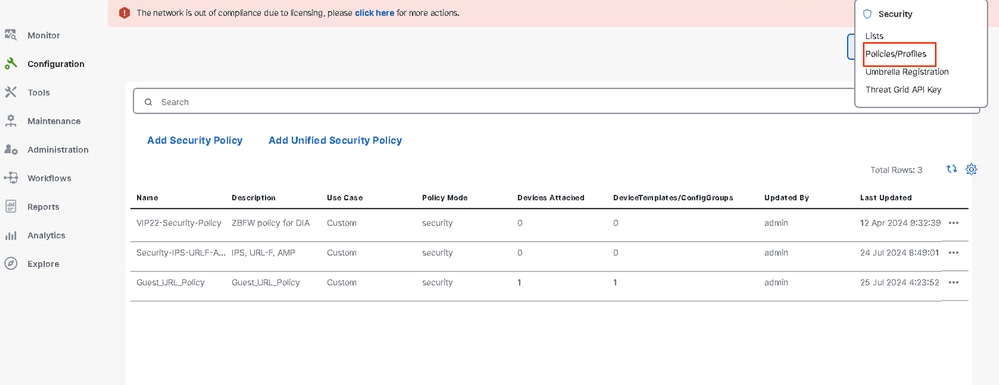

- En el menú Cisco SD-WAN Manager, elija Configuration > Security.

- En la pantalla Security (Seguridad), haga clic en el menú desplegable Custom Options (Opciones personalizadas) y seleccione Policies/Profiles (Políticas/Perfiles).

Haga clic en Filtrado de URL en la pestaña de la izquierda, para la política que desea modificar, haga clic en 3 puntos (...)y elija Edit.

Modifique la directiva según sea necesario y haga clic en Guardar directiva de filtrado de URL.

Eliminar filtrado de URL

Para eliminar una directiva de filtrado de URL, primero debe desasociar la directiva de la directiva de seguridad:

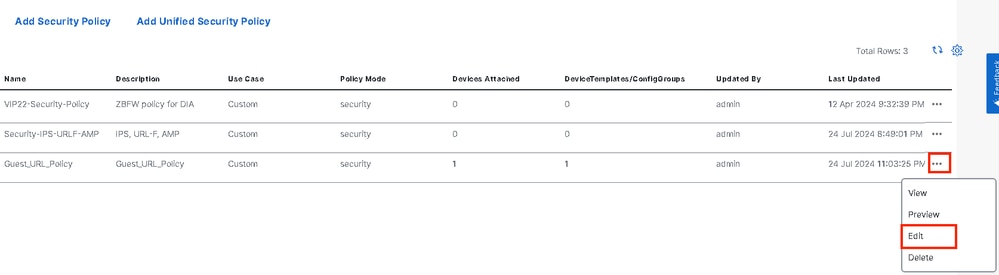

En el menú Cisco SD-WAN Manager, elija Configuration > Security.

Para separar la directiva de filtrado de URL de la directiva de seguridad:

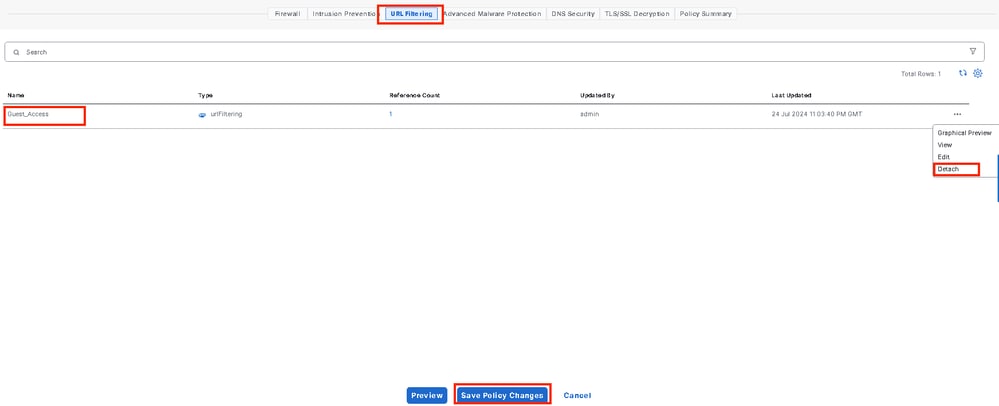

- Para la directiva de seguridad que contiene la directiva de filtrado de URL, haga clic en 3 puntos (...) y, a continuación, haga clic en Editar.

Aparecerá la página Resumen de directivas. Haga clic en la ficha Filtrado de URL.

Para la directiva que desea eliminar, haga clic en 3 puntos (...) y elija Separar.

Haga clic en Save Policy Changes.

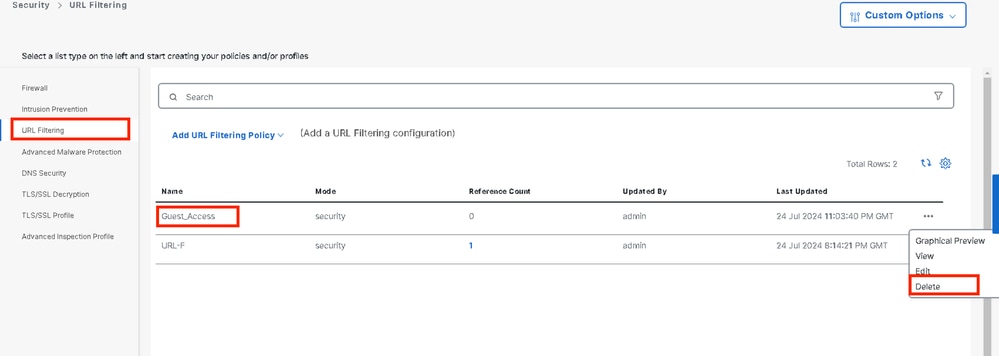

Para eliminar la directiva de filtrado de URL:

En la pantalla Security (Seguridad), haga clic en el menú desplegable Custom Options (Opciones personalizadas), seleccione Policies/Profiles y, a continuación, elija URL Filtering.

Para la directiva que desea eliminar, haga clic en 3 puntos (...) y, a continuación, haga clic en Eliminar.

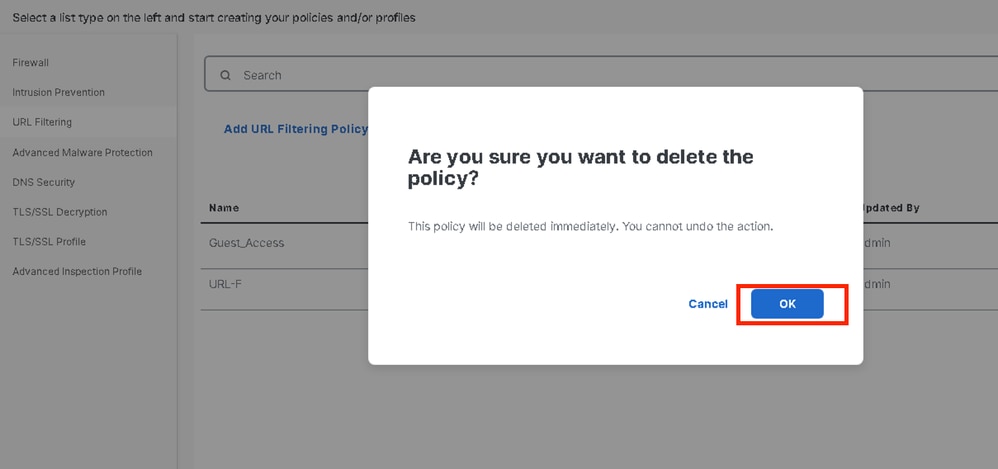

Haga clic en Aceptar.

Verificación

Verifique si la versión de Cisco UTD está instalada.

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14

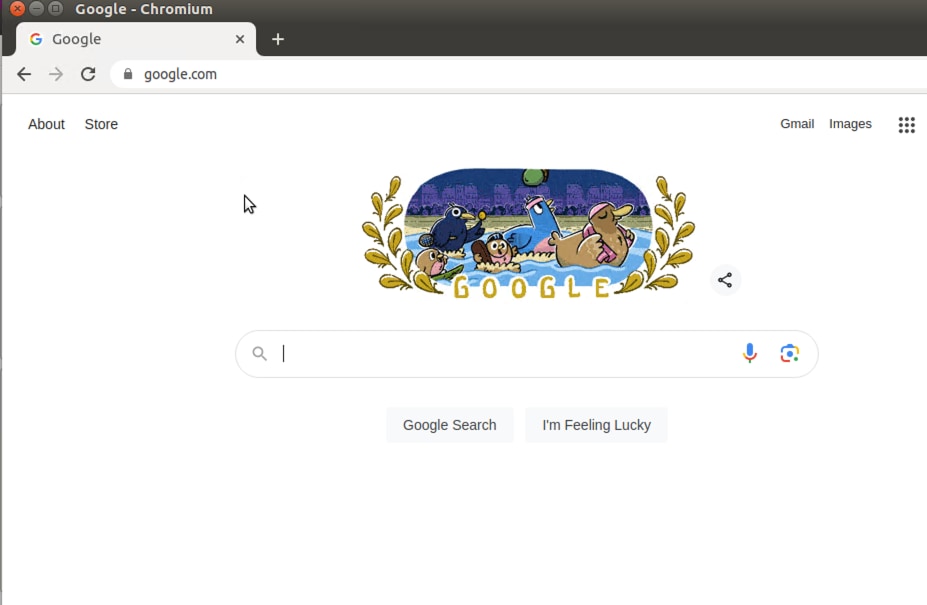

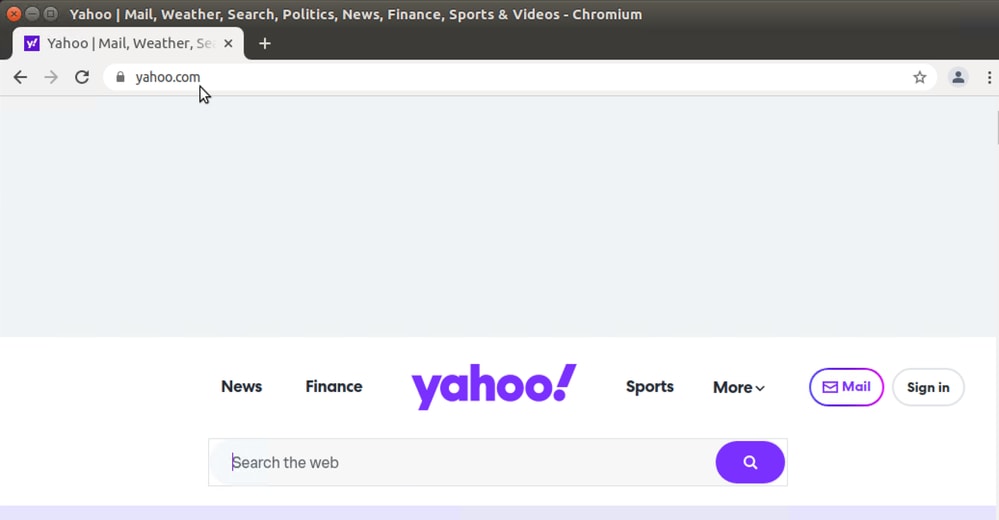

Desde el equipo cliente ubicado en la VPN de invitado, si intenta abrir google.com y yahoo.com, se les permite.

Site300-cE1#show utd engine standard logging events | in google

2024/07/24-13:22:38.900508 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55310 -> 142.250.189.196:443

2024/07/24-13:24:03.429964 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55350 -> 142.250.189.196:443

Site300-cE1#show utd engine standard logging events | in yahoo

2024/07/24-13:20:45.238251 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48714 -> 69.147.88.8:443

2024/07/24-13:20:45.245446 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48716 -> 69.147.88.8:443

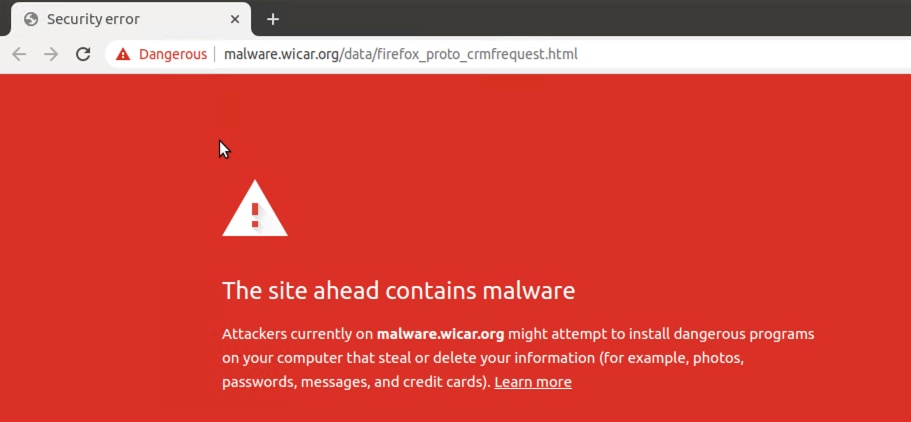

Desde el equipo cliente ubicado en la VPN de invitado, si intenta abrir páginas web con puntuaciones de reputación bajas o desde una de las categorías web bloqueadas, el motor de filtrado de URL deniega la solicitud de HTTP.

Site300-cE1#show utd engine standard logging events | in mal

2024/07/24-13:32:18.475318 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: malware.wicar.org/data/firefox_proto_crmfrequest.html] ** [Category: Malware Sites] ** [Reputation: 10] [VRF: 12] {TCP} 10.32.1.10:40154 -> 208.94.116.246:80

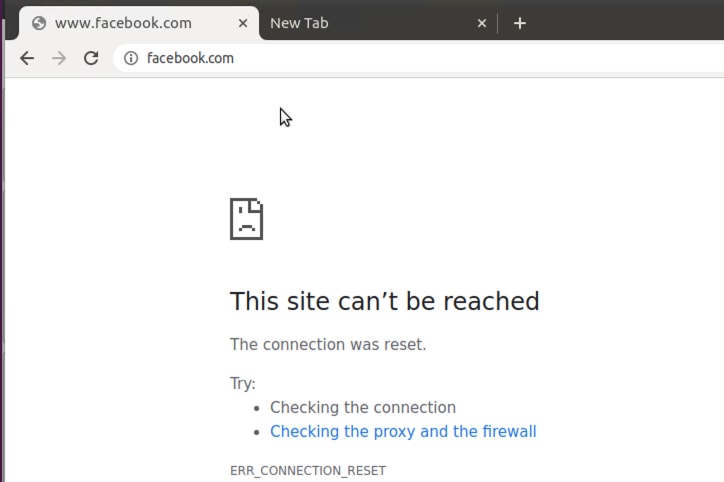

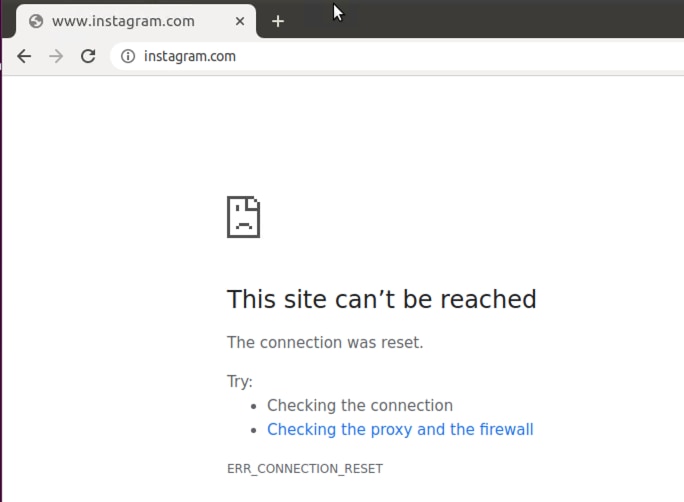

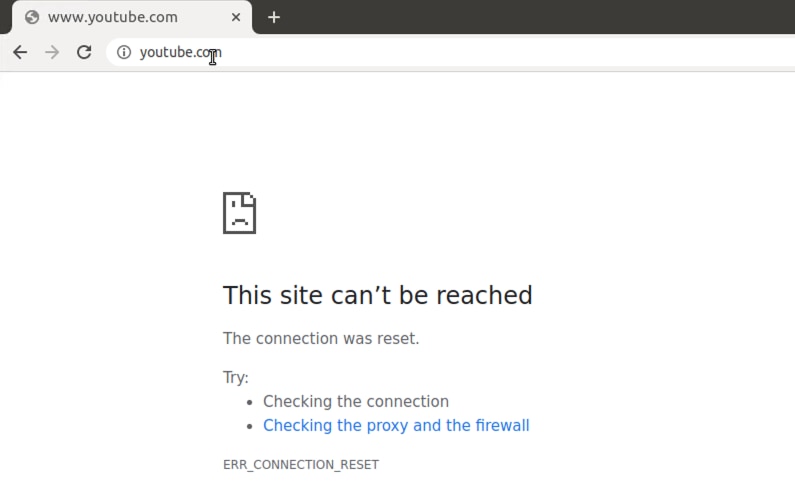

Desde el equipo cliente ubicado en la VPN de invitado, si intenta abrir facebook, instagram y youtube están bloqueados.

Site300-cE1#show utd engine standard logging events | in face

2024/07/24-13:05:25.622746 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55872 -> 157.240.22.35:443

2024/07/24-13:05:25.638612 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55876 -> 157.240.22.35:443

Site300-cE1#show utd engine standard logging events | in insta

2024/07/24-13:09:07.027559 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58496 -> 157.240.22.174:443

2024/07/24-13:09:07.030067 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58498 -> 157.240.22.174:443

2024/07/24-13:09:07.037384 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58500 -> 157.240.22.174:443

Site300-cE1#show utd engine standard logging events | in youtube

2024/07/24-13:10:01.712501 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54292 -> 142.250.72.206:443

2024/07/24-13:10:01.790521 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 10] {TCP} 10.30.1.10:37988 -> 142.250.72.206:443

2024/07/24-13:11:11.400417 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54352 -> 142.250.72.206:443

Supervisión del filtrado de URL desde la GUI de vManage

Puede supervisar el filtrado de URL en tiempo real o históricamente para cada dispositivo por categorías web mediante estos pasos.

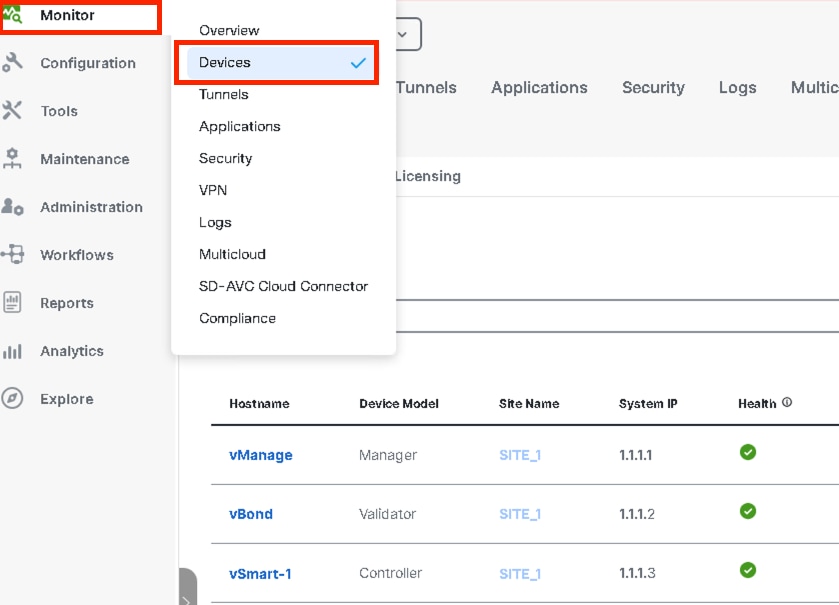

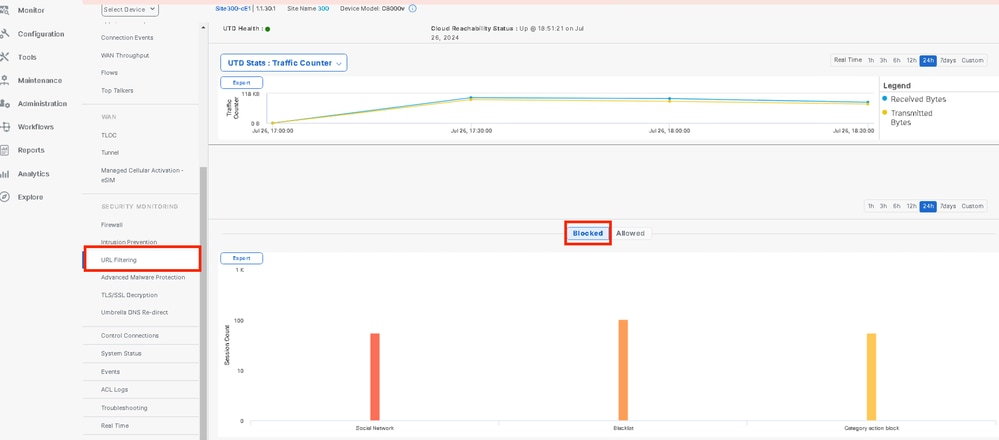

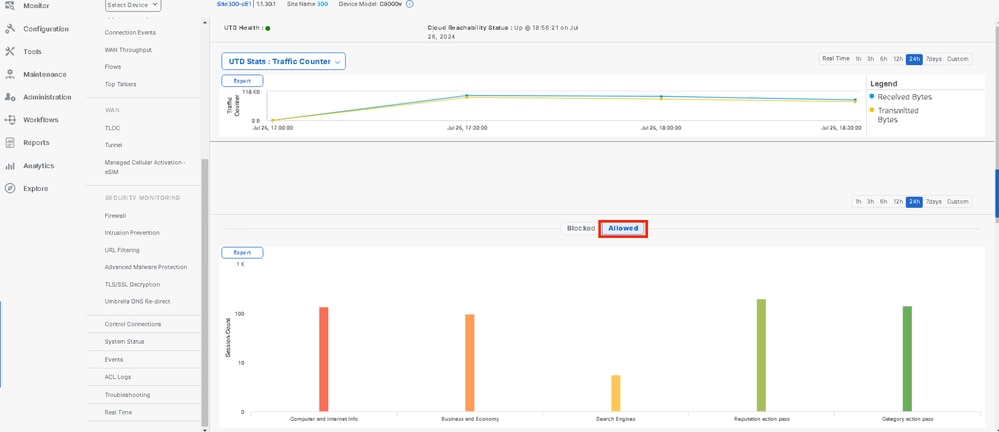

Para monitorear las URL que están bloqueadas o permitidas en un dispositivo Catalyst SD-WAN de Cisco IOS XE:

-

En el menúCisco SD-WAN Manager, elijaMonitor > Devices > Select Device

2. En el panel izquierdo, en Supervisión de seguridad, haga clic en Filtrado de URL. La información de filtrado de URL se muestra en el panel derecho.

- Haga clic en Bloqueado. Aparecerá el recuento de sesiones en una URL bloqueada.

- Haga clic en Allowed. Aparecerá el recuento de sesiones en las URL permitidas.

Troubleshoot

Compruebe si está instalada la versión de UTD admitida:

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14 <<<<<<<<<<<<<<<<

Nota: La versión instalada de UTD no puede estar en estado NO ADMITIDO.

Verifique si el UTD está en estado en ejecución.

Site300-cE1#show app-hosting list

App id State

---------------------------------------------------------

utd RUNNING

El estado de validez de UTD es VERDE.

Site300-cE1#show utd engine standard status

Engine version : 1.0.2_SV3.1.67.0_XE17.14

Profile : Cloud-Low

System memory :

Usage : 11.70 %

Status : Green

Number of engines : 1

Engine Running Health Reason

=======================================================

Engine(#1): Yes Green None

=======================================================

Overall system status: Green

Signature update status:

=========================

Current signature package version: 29.0.c

Last update status: None

Last successful update time: None

Last failed update time: None

Last failed update reason: None

Next update scheduled at: None

Current status: Idle

Compruebe que la función de filtrado de URL está activada.

Site300-cE1#show platform hardware qfp active feature utd config

Global configuration

NAT64: disabled

Drop pkts: disabled

Multi-tenancy: enabled

Data plane initialized: yes

TLS Decryption Policy: disabled

Divert controller mode: enabled

Unified Policy mode: disabled

SN threads: 12

CFT inst_id 0 feat id 4 fo id 4 chunk id 19

Max flows: 165000

SN Health: channel: Threat Defense : Green

SN Health: channel: Service : Down

Flow-logging Information:

------------------------

State : disabled

Context Id: 3, Name: 3 : 12

Ctx Flags: (0xc50001)

Engine: Standard

State : Enabled

SN Redirect Mode : Fail-open, Divert

Threat-inspection: Not Enabled

Domain Filtering : Not Enabled

URL Filtering : Enabled

File Inspection : Not Enabled

All Interfaces : Enabled

Para mostrar los registros de filtrado de URL, ejecute el comando show utd engine standard logging events url-filters.

Site300-cE1#show utd engine standard logging events url-filtering

2024/07/24-20:36:58.833237 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} x.x.x.x:57214 -> x.x.x.x:443

2024/07/24-20:37:59.000400 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38058 -> x.x.x.x:443

2024/07/24-20:37:59.030787 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41642 -> x.x.x.x:80

2024/07/24-20:38:59.311304 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38068 -> x.x.x.x:443

2024/07/24-20:38:59.343273 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41652 -> x.x.x.x:80

Nota: Ejecute el comando clear utd engine standard logging events para borrar los eventos antiguos.

Verifique los paquetes de ingreso/egreso en el contenedor UTD, retraso en la búsqueda.

Site300-cE1#show utd engine standard statistics url-filtering vrf name 12 internal

UTM Preprocessor URLF Statistics

--------------------------------

URL Filter Requests Sent: 50

URL Filter Response Received: 50

blocklist Hit Count: 27

Allowlist Hit Count: 0

Reputation Lookup Count: 50

Reputation Action Block: 0

Reputation Action Pass: 50

Reputation Action Default Pass: 0

Reputation Action Default Block: 0

Reputation Score None: 0

Reputation Score Out of Range: 0

Category Lookup Count: 50

Category Action Block: 15

Category Action Pass: 35

Category Action Default Pass: 0

Category Action Default Block: 0

Category None: 0

Category Out of Range: 0

UTM Preprocessor URLF Internal Statistics

-----------------------------------------

Total Packets Received: 1335

SSL Packet Count: 56

HTTP Header Count: 22

Action Drop Flow: 69

Action Reset Session: 0

Action Block: 42

Action Pass: 503

Action Offload Session: 0

Invalid Action: 0

No UTM Tenant Persona: 0

No UTM Tenant Config: 0

URL Lookup Response Late: 150

URL Lookup Response Very Late: 21

URL Lookup Response Extremely Late: 0

URL Lookup Response Status Invalid: 0

Response Does Not Match Session: 0

No Response When Freeing Session: 0

First Packet Not From Initiator: 0

No HTTP Header: 0

Invalid Action: 0

Send Error Fail Open Count: 0

Send Error Fail Close Count: 0

Lookup Error Fail Open Count: 0

Lookup Error Fail Close Count: 0

Lookup Timeout Fail Open Count: 0

Lookup Timeout Fail Close Count: 0

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

07-Aug-2024 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Andy RookLíder técnico en ingeniería de prestación de servicios al cliente

- Karthik Reddy YasaIngeniero de consultoría técnica

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios