Configuración del encripción CET con un túnel GRE

Contenido

Introducción

Para configurar el cifrado de la tecnología de cifrado de Cisco (CET) con un túnel, debe configurar el cifrado en la interfaz del túnel. Además, debe configurar el cifrado en la interfaz física que se dirige hacia el destino final del túnel.

Nota: El cifrado CET se encuentra ahora al final de su vida útil. IPSec es el esquema de cifrado recomendado para la migración.

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

Convenciones

Para obtener más información sobre las convenciones del documento, consulte Convenciones de Consejos Técnicos de Cisco.

Configurar

En esta sección encontrará la información para configurar las funciones descritas en este documento.

Nota: Para encontrar información adicional sobre los comandos utilizados en este documento, utilice la Command Lookup Tool (sólo para clientes registrados) .

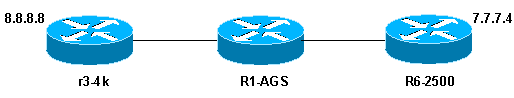

Diagrama de la red

En este documento, se utiliza esta configuración de red:

Notas del diagrama de la red

-

8.8.8.8, detrás de r3-4k y 7.7.7.4, detrás de R6-2500 son estaciones finales. Cuando se hacen ping entre sí, el tráfico pasa a través del túnel.

-

El túnel de encapsulado de ruteo genérico (GRE) está configurado con interfaces de loopback como origen y destino del túnel.

-

El tráfico que atraviesa el túnel también está encripción. La implementación de esta función requiere que, para cifrar el tráfico del túnel, el mapa criptográfico se adjunte tanto a la interfaz de túnel como a la interfaz física saliente.

Configuraciones

En este documento, se utilizan estas configuraciones:

| r3-4k |

|---|

hostname r3-4k

!

crypto public-key r6-2500 02014544

F3681B5D 32372A19 0C0CCC4B E707F829 D882CF30 A9B4DBE3 E1911E9C F6A9E162

732558DF A20FEFAD 2ACC400E 8DDB10B1 3566FA3A E55A9BBE 00916AAD 20A0C75C

quit

!

crypto map my_crypto_map 10

set algorithm 40-bit-des

set peer r6-2500

match address 128

!

interface Loopback0

ip address 1.1.6.1 255.255.255.0

!

interface Tunnel0

ip address 5.5.5.1 255.255.255.0

tunnel source Loopback0

tunnel destination 2.2.6.3

crypto map my_crypto_map

!

interface Ethernet0

ip address 1.1.1.1 255.255.255.0

description inside interface

media-type 10BaseT

crypto map my_crypto_map

!

!

interface Serial0

encapsulation frame-relay

no ip route-cache

!

interface Serial0.1 point-to-point

description outside interface

ip address 8.8.8.1 255.255.255.0

frame-relay interface-dlci 100

!

!ip classless

ip route 0.0.0.0 0.0.0.0 1.1.1.2

ip route 7.0.0.0 255.0.0.0 5.5.5.2

access-list 128 permit gre host 1.1.6.1 host 2.2.6.3

! |

| R1-AGS |

|---|

! hostname R1-AGS ! interface Ethernet0 ip address 1.1.1.2 255.255.255.0 ! interface Serial1 ip address 2.2.5.2 255.255.255.0 ! ip classless ip route 1.0.0.0 255.0.0.0 1.1.1.1 ip route 2.0.0.0 255.0.0.0 2.2.5.3 |

| R6-2500 |

|---|

hostname R6-2500 ! crypto public-key r3-4k 04D6265A 512A7D84 43C348B7 959D2FE2 3122B285 FDA2A362 7272A835 84D03134 DB160DE1 27CA2D24 D6C23EFE 3BE25A95 D62EA30B 0F2C3BA8 9AB6DB82 D8127238 266AC987 quit ! crypto map my_crypto_map 10 set algorithm 40-bit-des set peer r3-4k match address 128 ! interface Loopback0 ip address 2.2.6.3 255.255.255.0 ! interface Tunnel0 ip address 5.5.5.2 255.255.255.0 tunnel source Loopback0 tunnel destination 1.1.6.1 crypto map my_crypto_map ! interface Ethernet 0 description inside interface ip address 7.7.7.3 255.255.255.0 ! interface Serial0 description outside interface ip address 2.2.5.3 255.255.255.0 crypto map my_crypto_map ! ip classless ip route 0.0.0.0 0.0.0.0 2.2.5.2 ip route 7.0.0.0 255.0.0.0 7.7.7.0 ip route 8.0.0.0 255.0.0.0 5.5.5.1 ! access-list 128 permit gre host 2.2.6.3 host 1.1.6.1 |

Verificación

Actualmente, no hay un procedimiento de verificación disponible para esta configuración.

Troubleshoot

Actualmente, no hay información específica de troubleshooting disponible para esta configuración.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

11-Dec-2001 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios