Introducción

Este documento describe los pasos para integrar la protección frente a malware avanzado (AMP) para terminales y Threat Grid (TG) con Web Security Appliance (WSA).

Colaborado por Uriel Montero y editado por Yeraldin Sanchez, Ingenieros del TAC de Cisco.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- AMP para acceso de terminales

- acceso TG premium

- WSA con claves de característica de análisis de archivos y reputación de archivos

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configurar

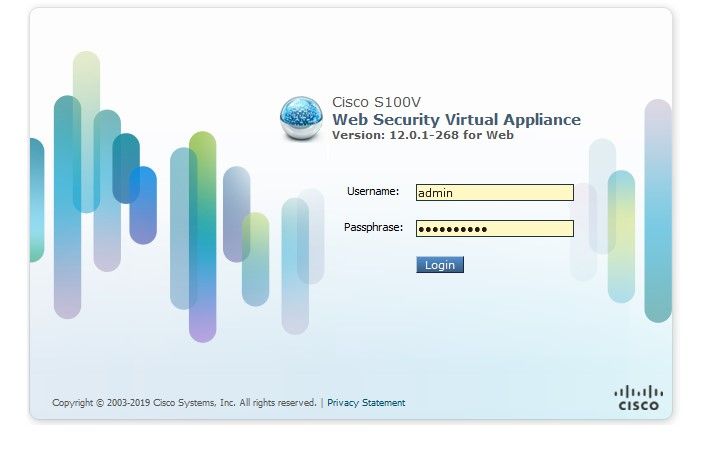

Inicie sesión en la consola WSA.

Una vez que haya iniciado sesión, navegue hasta Servicios de seguridad > Anti-Malware y reputación, en esta sección encontrará las opciones para integrar AMP y TG.

integración de AMP

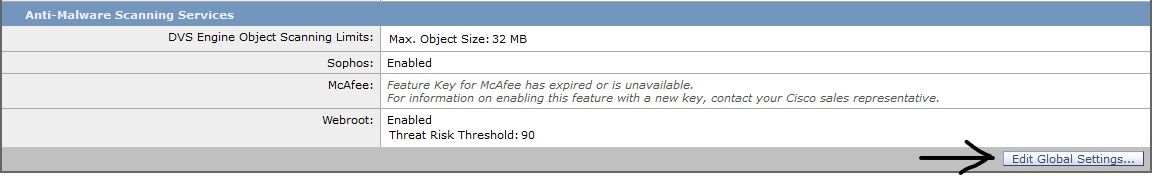

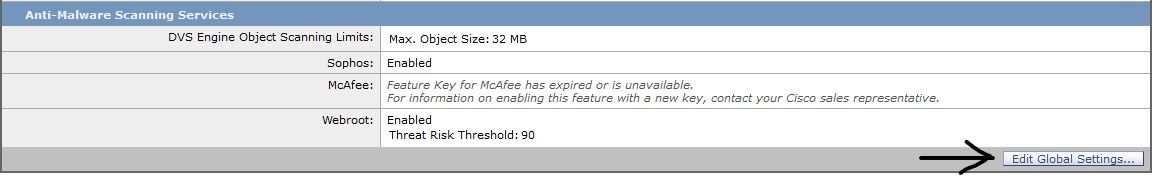

En la sección Anti-Malware Scanning Services, haga clic en Edit Global Settings, como se muestra en la imagen.

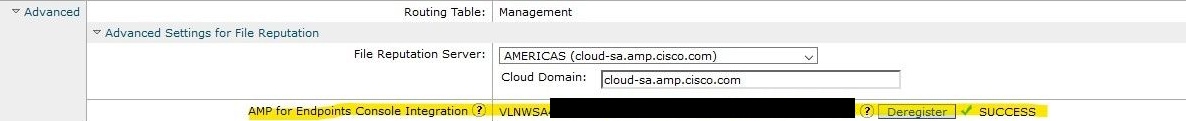

Busque la sección Advanced > Advanced Settings for File Reputation y amplíela. A continuación, se muestra una serie de opciones de servidores en la nube y elija la más cercana a su ubicación.

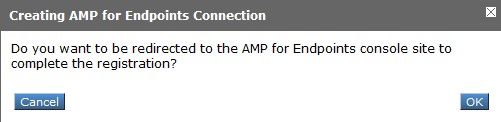

Una vez seleccionada la nube, haga clic en el botón Registrar dispositivo con AMP para terminales.

Aparece una ventana emergente que se redirige a la consola de AMP y hace clic en el botón Aceptar, como se muestra en la imagen.

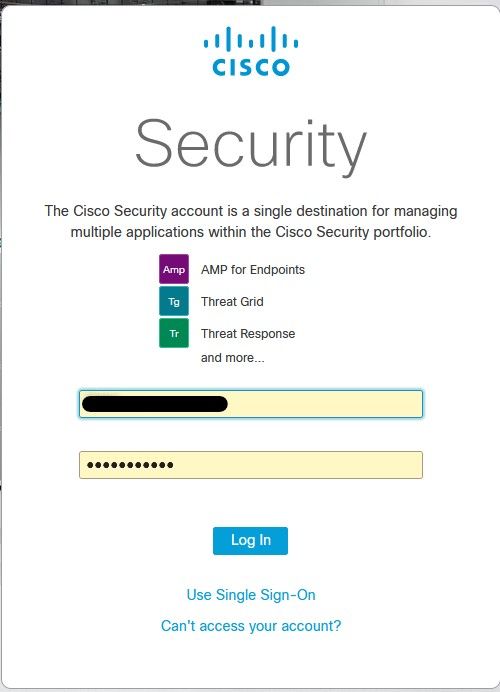

Debe ingresar credenciales de AMP válidas y hacer clic en Iniciar sesión, como se muestra en la imagen.

Acepte el Registro de dispositivos, tenga en cuenta la ID de cliente, ya que ayuda a encontrar el WSA más adelante en la consola.

Vuelva a la consola WSA, aparece una comprobación en la sección Integración de la consola de Amp para terminales, como se muestra en la imagen.

Nota: No olvide hacer clic en Enviar y Registrar los cambios (si se le solicita); de lo contrario, el proceso debe realizarse de nuevo.

Integración de Threat Grid

Navegue hasta Servicios de seguridad > Anti-Malware y Reputación, luego en los Servicios de protección anti-malware, haga clic en el botón Edit Global Settings, como se muestra en la imagen.

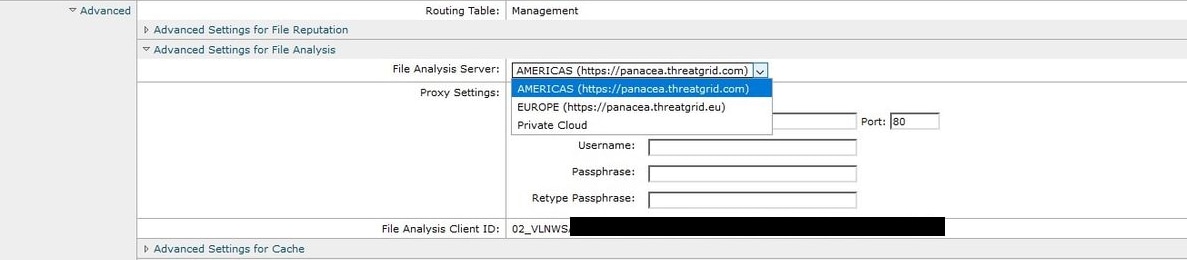

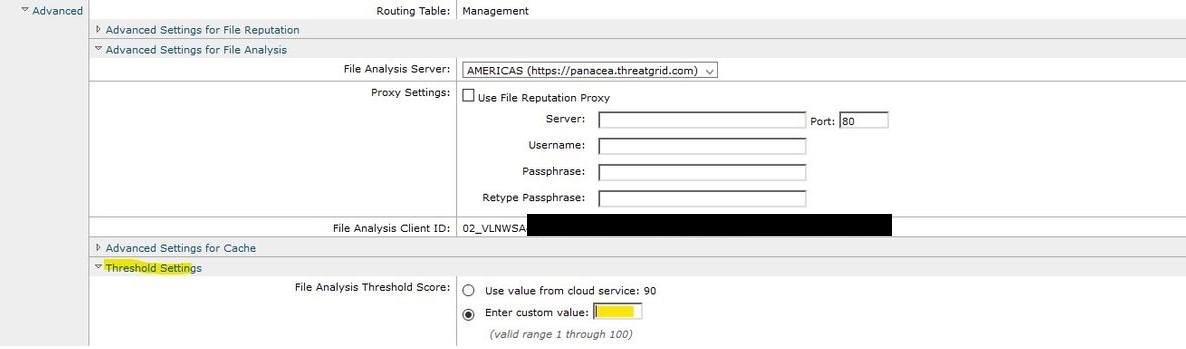

Busque la sección Avanzada> Configuración avanzada para el análisis de archivos y expanda, elija la opción más cercana a su ubicación, como se muestra en la imagen.

Haga clic en Enviar y Registrar los cambios.

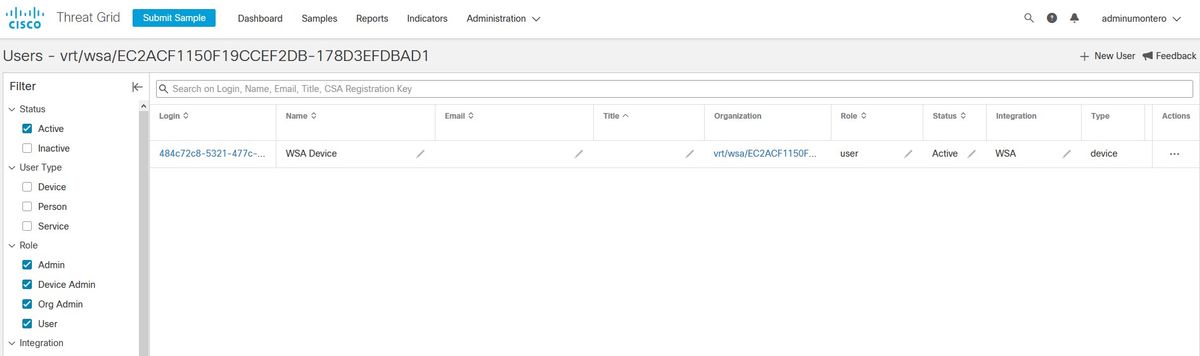

En el lado del portal TG, busque el dispositivo WSA en la ficha Users (Usuarios) si el dispositivo se integró correctamente con AMP/TG.

Si hace clic en Inicio de sesión, puede acceder a la información de dicho dispositivo.

Verificación

Use esta sección para confirmar que su configuración funciona correctamente.

Para verificar que la integración entre AMP y WSA es correcta, puede iniciar sesión en la consola de AMP y buscar su dispositivo WSA.

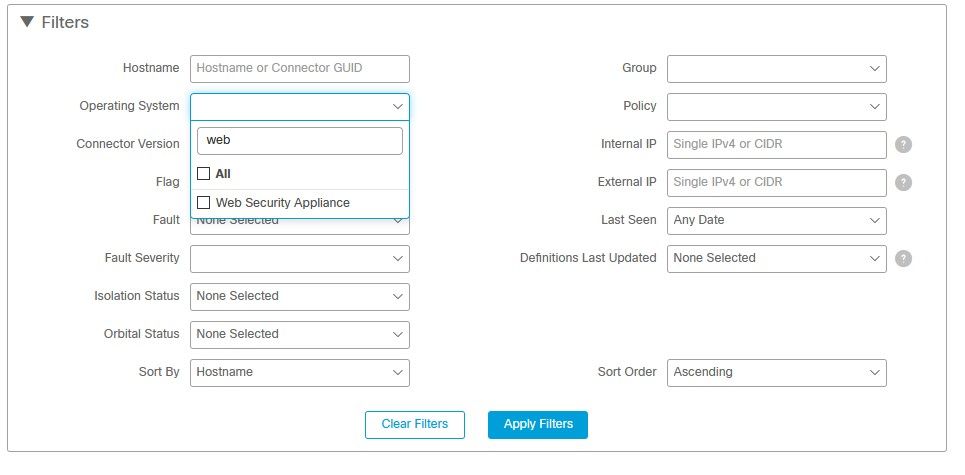

Vaya a Administración > Equipos, en la sección Filtros, busque Web Security Appliance y aplique el filtro

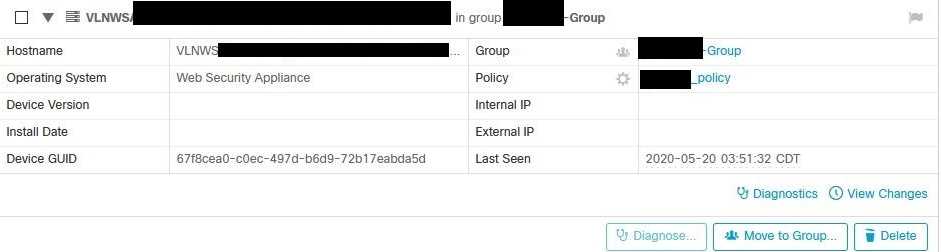

Si tiene varios dispositivos WSA registrados, puede identificarlos con la ID de cliente de análisis de archivos.

Si expande el dispositivo, puede ver a qué grupo pertenece, la política aplicada y el GUID del dispositivo se pueden utilizar para ver la trayectoria del dispositivo.

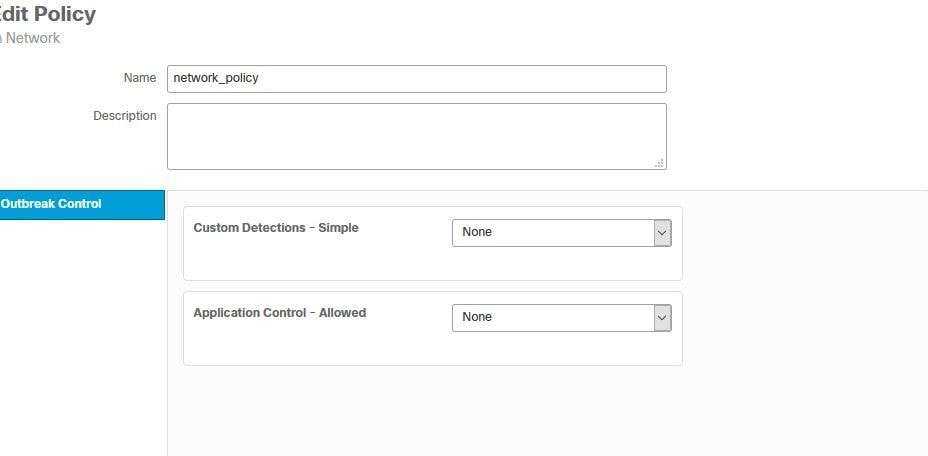

En la sección de políticas, puede configurar Detecciones simples personalizadas y Control de aplicaciones: permitido que se aplica al dispositivo.

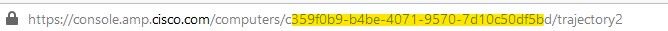

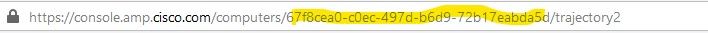

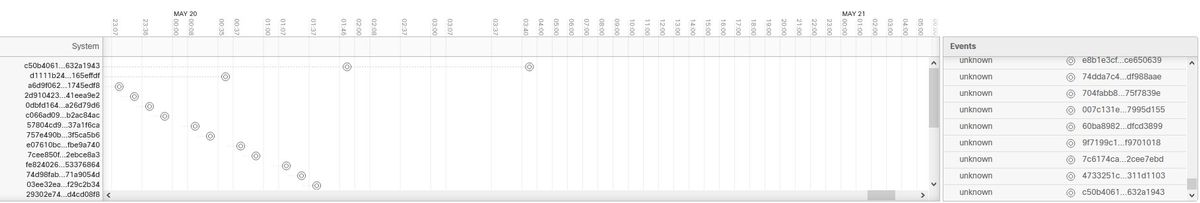

Hay un truco para ver la sección Trayectoria del dispositivo de WSA, debe abrir la trayectoria del dispositivo de otro equipo y utilizar el GUID del dispositivo.

El cambio se aplica a la URL, como se muestra en las imágenes.

Para Threat Grid, hay un umbral de 90; si un archivo obtiene una puntuación en dicho número, el archivo no se muestra malicioso; sin embargo, puede configurar un umbral personalizado en el WSA.

Troubleshoot

WSA no redirige a la página de AMP

- Asegúrese de que el firewall permita las direcciones necesarias para AMP, haga clic aquí.

- Asegúrese de que ha seleccionado la nube de AMP adecuada (evite elegir la nube antigua).

WSA no bloquea los SHA especificados

- Asegúrese de que el WSA se encuentra en el grupo correcto.

- Asegúrese de que WSA utiliza la política correcta.

- Asegúrese de que el SHA no esté limpio en la nube; de lo contrario, WSA no podría bloquearlo.

WSA no aparece en mi organización TG

- Asegúrese de que ha seleccionado la nube TG adecuada (América o Europa).

- Asegúrese de que el firewall permite las direcciones necesarias para TG.

- Tome nota de la ID del cliente de análisis de archivos.

- Busque en la sección Usuarios.

- Si no lo encuentra, póngase en contacto con el servicio de asistencia de Cisco para que le ayuden a trasladarlo de una organización a otra.