Introducción

Este documento describe la función de detección del portal cautivo de Cisco AnyConnect Mobility Client y los requisitos para que funcione correctamente.

Prerequisites

Requirements

Cisco recomienda que conozca Cisco AnyConnect Secure Mobility Client.

Componentes Utilizados

La información que contiene este documento se basa en estas versiones de software:

- AnyConnect versión 4.7

- Cisco Adaptive Security Appliance (ASA) versión 9.10

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Muchos puntos de conexión inalámbrica de hoteles, restaurantes, aeropuertos y otros lugares públicos utilizan portales cautivos para bloquear el acceso de los usuarios a Internet. Redirigen las solicitudes HTTP a sus propios sitios web que requieren que los usuarios introduzcan sus credenciales o confirmen los términos y condiciones del host de la zona Wi-Fi.

Overview

Muchas instalaciones que ofrecen acceso por cable y Wi-Fi, como aeropuertos, cafeterías y hoteles, requieren que los usuarios paguen antes de obtener acceso, aceptan cumplir una política de uso aceptable o ambas. Estos servicios utilizan una técnica llamada portal cautivo para evitar que las aplicaciones accedan hasta que los usuarios abran un navegador y acepten las condiciones de acceso.

Requisitos de remediación del portal cautivo

La compatibilidad con la detección y la solución del portal cautivo requiere una de estas licencias:

- AnyConnect Premium (SSL (Secure Sockets Layer) VPN Edition)

- Cisco AnyConnect Secure Mobility

Puede utilizar una licencia de Cisco AnyConnect Secure Mobility para proporcionar compatibilidad con la detección y remediación del portal cautivo en combinación con una licencia AnyConnect Essentials o AnyConnect Premium.

Nota: La detección y remediación del portal cautivo es compatible con los sistemas operativos Microsoft Windows y Macintosh OS X compatibles con la versión de AnyConnect en uso.

Nota: La VPN siempre activa no admite la conexión mediante un proxy

Detección de puntos de conexión de portal cautivos

AnyConnect muestra el mensaje de error "No se puede establecer contacto con el servidor VPN" en la GUI si no se puede conectar, independientemente de la causa. El servidor VPN especifica el gateway seguro. Si Always-on está habilitado y no hay un portal cautivo, el cliente continúa intentando conectarse a la VPN y actualiza el mensaje de estado en consecuencia.

Si la VPN siempre activa está activada, la política de fallos de conexión se cierra, la remediación del portal cautivo está desactivada y AnyConnect detecta la presencia de un portal cautivo, la GUI de AnyConnect muestra este mensaje una vez por conexión y una vez por reconexión:

The service provider in your current location is restricting access to the internet.

The AnyConnect protection settings must be lowered for you to log on with the service

provider. Your current enterprise security policy does not allow this.

Si AnyConnect detecta la presencia de un portal cautivo y la configuración de AnyConnect difiere de la descrita anteriormente, la GUI de AnyConnect muestra este mensaje una vez por conexión y una vez por reconexión:

The service provider in your current location is restricting access to the internet.

You need to log on with the service provider before you can establish a VPN session.

You can try this by visiting any website with your browser.

Precaución: la detección del portal cautivo está habilitada de forma predeterminada y no se puede configurar. AnyConnect no modifica ninguna configuración del navegador durante la detección del portal cautivo.

Remediación de Hotspot de portal cautivo

La remediación del portal cautivo es el proceso en el que se satisfacen los requisitos de un punto de conexión del portal cautivo para obtener acceso a la red.

AnyConnect no corrige el portal cautivo; depende del usuario final para llevar a cabo la corrección.

Para realizar la remediación del portal cautivo, el usuario final cumple los requisitos del proveedor de zonas Wi-Fi públicas. Estos requisitos pueden incluir el pago de una cuota por acceder a la red, una firma en una política de uso aceptable, ambos, o algún otro requisito que sea definido por el proveedor.

La remediación del portal cautivo se debe permitir explícitamente en un perfil de AnyConnect VPN Client si AnyConnect Always-on está habilitado y la política de fallos de conexión está establecida en Cerrada. Si la opción Always-on está habilitada y la política de fallos de conexión está establecida en Open (Abrir), no es necesario permitir explícitamente la remediación del portal cautivo en un perfil de AnyConnect VPN Client porque el usuario no tiene restringido el acceso a la red.

Detección de portal cautivo falso

AnyConnect puede suponer falsamente que está en un portal cautivo en estas situaciones:

- Si AnyConnect intenta ponerse en contacto con un ASA con un certificado que contiene un nombre de servidor (CN) incorrecto, el cliente de AnyConnect lo trata como un entorno de portal cautivo.

Para evitar este problema, asegúrese de que el certificado ASA esté configurado correctamente. El valor CN del certificado debe coincidir con el nombre del servidor ASA en el perfil de cliente VPN.

- Si hay otro dispositivo en la red antes del ASA que responda cuando el usuario intenta ponerse en contacto con un ASA por el bloqueo del acceso HTTPS al ASA, entonces el cliente AnyConnect lo trata como un entorno de portal cautivo. Esta situación puede ocurrir cuando un usuario está en una red interna y se conecta a través de un firewall para conectarse al ASA.

Si debe restringir el acceso al ASA desde dentro de la corporación, configure su firewall de manera que el tráfico HTTP y HTTPS a la dirección ASA no devuelva un estado HTTP. El acceso HTTP/HTTPS al ASA está permitido o completamente bloqueado (también conocido como agujeros negros) para asegurarse de que las solicitudes HTTP/HTTPS enviadas al ASA no devuelvan una respuesta inesperada.

Comportamiento de AnyConnect

Esta sección describe el comportamiento de AnyConnect.

- AnyConnect prueba un sondeo HTTPS con el nombre de dominio completo (FQDN) definido en el perfil XML.

- Si hay un error de certificado (FQDN no confiable/incorrecto), AnyConnect intenta una sonda HTTP para el FQDN definido en el perfil XML. Si hay cualquier otra respuesta que no sea HTTP 302, entonces funciona como si estuviera detrás de un portal cautivo.

Portal cautivo detectado incorrectamente con IKEv2

Cuando intenta una conexión de Intercambio de claves de Internet versión 2 (IKEv2) a un ASA con la autenticación SSL deshabilitada, que ejecuta el portal Adaptive Security Device Manager (ASDM) en el puerto 443, el sondeo HTTPS realizado para la detección del portal cautivo da como resultado una redirección al portal ASDM (/admin/public/index.html). Dado que el cliente no espera esto, aparece como una redirección del portal cautivo, y se impide el intento de conexión porque parece que se requiere una remediación del portal cautivo.

Soluciones alternativas

Si encuentra este problema, estas son algunas soluciones alternativas posibles:

- Quite los comandos HTTP en esa interfaz para que ASA no escuche las conexiones HTTP en la interfaz.

- Elimine el punto de confianza SSL en la interfaz.

- Habilitar servicios de cliente IKEV2.

- Active WebVPN en la interfaz.

Precaución: el mismo problema existe para los routers Cisco IOS®. Si el servidor ip http está habilitado en Cisco IOS, lo cual es necesario si se utiliza la misma casilla que el servidor PKI, AnyConnect detecta falsamente el portal cautivo. La solución alternativa es utilizar ip http access-class para detener las respuestas a las solicitudes de AnyConnect HTTP, en lugar de una solicitud de autenticación.

Desactivar la función Portal cautivo

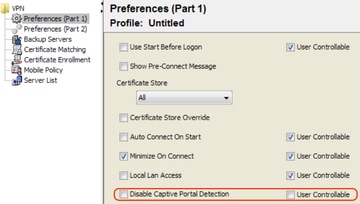

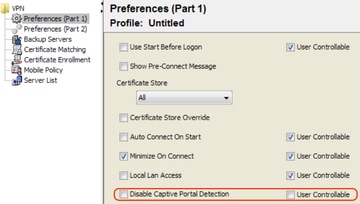

Es posible inhabilitar la función de portal cautivo en el cliente AnyConnect versión 4.2.00096 y posteriores. El administrador puede determinar si la opción puede ser configurable por el usuario o deshabilitada. Esta opción está disponible en la sección Preferencias (parte 1) del editor de perfiles. El administrador puede seleccionar Disable Captive Portal Detection o User Controllable como se muestra en esta captura de pantalla del editor de perfiles:

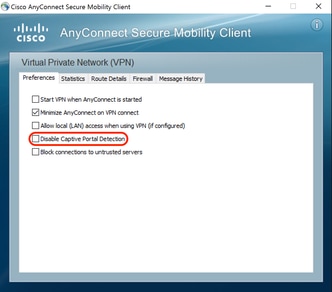

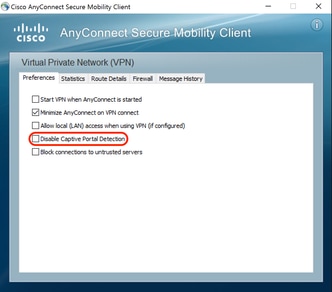

Si la opción Controlable por el usuario está activada, la casilla de verificación aparece en la ficha Preferencias de la interfaz de usuario de AnyConnect Secure Mobility Client, como se muestra a continuación:

Comentarios

Comentarios