Configuración de la función TCP State Bypass en ASA serie 5500

Opciones de descarga

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Introducción

Este documento describe cómo configurar la función de omisión del estado TCP, que permite que el tráfico saliente y entrante fluya a través de Cisco ASA 5500 Series Adaptive Security Appliances (ASA) separados.

Prerequisites

Requirements

Cisco ASA debe tener instalada al menos la licencia básica para poder continuar con la configuración que se describe en este documento.

Componentes Utilizados

La información de este documento se basa en Cisco ASA serie 5500 que ejecuta la versión de software 9.x.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Antecedentes

Esta sección proporciona una descripción general de la función de omisión del estado TCP y la información de soporte relacionada.

Descripción General de la Función TCP State Bypass

De forma predeterminada, todo el tráfico que pasa a través de ASA se inspecciona mediante el algoritmo de seguridad adaptable y se permite o se descarta en función de la política de seguridad. Para maximizar el rendimiento del firewall, ASA comprueba el estado de cada paquete (por ejemplo, comprueba si se trata de una conexión nueva o establecida) y lo asigna a la ruta de administración de sesiones (un nuevo paquete de sincronización de la conexión (SYN)), la ruta rápida (una conexión establecida) o la ruta del plano de control (inspección avanzada).

Los paquetes TCP que coinciden con las conexiones actuales en el trayecto rápido pueden pasar a través del ASA sin una revisión de cada aspecto de la política de seguridad. Esta función maximiza el rendimiento. Sin embargo, el método que se utiliza para establecer la sesión en el trayecto rápido (que utiliza el paquete SYN) y las comprobaciones que ocurren en el trayecto rápido (como el número de secuencia TCP) pueden obstaculizar las soluciones de ruteo asimétrico; tanto los flujos salientes como entrantes de una conexión deben pasar a través del mismo ASA.

Por ejemplo, una nueva conexión va a ASA 1. El paquete SYN pasa a través de la trayectoria de administración de la sesión y se agrega una entrada para la conexión a la tabla de trayectoria rápida. Si los paquetes subsiguientes en esta conexión pasan a través de ASA 1, los paquetes coinciden con la entrada en el trayecto rápido y se pasan a través de ellos. Si los paquetes subsiguientes van a ASA 2, donde no había un paquete SYN que atravesó la trayectoria de administración de sesión, entonces no hay entrada en la trayectoria rápida para la conexión y los paquetes se descartan.

Si tiene un ruteo asimétrico configurado en los routers ascendentes y el tráfico alterna entre dos ASA, puede configurar la función de omisión del estado TCP para el tráfico específico. La función de omisión del estado TCP altera la forma en que se establecen las sesiones en el trayecto rápido e inhabilita las verificaciones del trayecto rápido. Esta función trata el tráfico TCP de la misma manera que trata una conexión UDP: cuando un paquete no SYN que coincide con las redes especificadas ingresa al ASA, y no hay entrada de trayecto rápido, el paquete pasa por el trayecto de administración de sesión para establecer la conexión en el trayecto rápido. Una vez en la ruta rápida, el tráfico omite las comprobaciones de la ruta rápida.

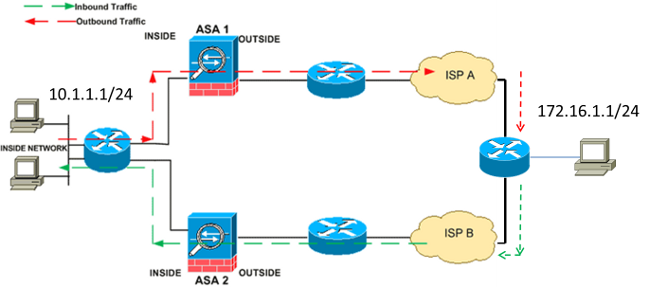

Esta imagen proporciona un ejemplo de ruteo asimétrico, donde el tráfico saliente pasa a través de un ASA diferente al tráfico entrante:

Nota: La función de omisión del estado TCP está desactivada de forma predeterminada en Cisco ASA serie 5500. Además, la configuración de la omisión del estado TCP puede causar un alto número de conexiones si no se implementa correctamente.

Información de asistencia

Esta sección describe la información de soporte para la función de omisión del estado TCP.

- Context Mode: la función de omisión del estado TCP se soporta en los modos de contexto único y múltiple.

- Modo Firewall: la función de omisión del estado TCP se admite en los modos enrutado y transparente.

- Failover - La función de omisión del estado TCP soporta failover.

Estas funciones no se soportan cuando se utiliza la función de omisión del estado TCP:

- Inspección de aplicación: la inspección de aplicación requiere que tanto el tráfico entrante como el saliente pasen a través del mismo ASA, por lo que la inspección de aplicación no es compatible con la función de omisión de estado TCP.

- Sesiones autenticadas de autenticación, autorización y contabilidad (AAA): cuando un usuario se autentica con un ASA, se deniega el tráfico que vuelve a través del otro ASA porque el usuario no se autenticó con ese ASA.

- Intercepción TCP, límite máximo de conexiones embrionarias, aleatorización de números de secuencia TCP: ASA no realiza un seguimiento del estado de la conexión, por lo que estas funciones no se aplican.

- Normalización TCP: el normalizador TCP está deshabilitado.

- Funcionalidad de módulo de servicios de seguridad (SSM) y tarjeta de servicios de seguridad (SSC): no puede utilizar la función de omisión del estado de TCP con ninguna aplicación que se ejecute en un SSM o SSC, como IPS o seguridad de contenido (CSC).

Nota: Dado que la sesión de traducción se establece por separado para cada ASA, asegúrese de configurar la traducción de direcciones de red (NAT) estática en ambos ASA para el tráfico de desvío de estado TCP. Si utiliza NAT dinámica, la dirección que se elige para la sesión en ASA 1 diferirá de la dirección que se elige para la sesión en ASA 2.

Configurar

En esta sección se describe cómo configurar la función de omisión del estado TCP en ASA serie 5500 en dos situaciones diferentes.

Nota: Utilice la Command Lookup Tool (registered customers only) para obtener más información sobre los comandos que se utilizan en esta sección.

Escenario 1

Esta es la topología que se utiliza para el primer escenario:

Nota: Debe aplicar la configuración que se describe en esta sección a ambos ASA.

Complete estos pasos para configurar la función de omisión del estado TCP:

- Ingrese el comando class-map class_map_name para crear un class map. El mapa de clase se utiliza para identificar el tráfico para el que desea inhabilitar la inspección de firewall con estado.

Nota: El mapa de clase que se utiliza en este ejemplo es tcp_bypass.

ASA(config)#class-map tcp_bypass

- Ingrese el comando match parameter para especificar el tráfico de interés dentro del mapa de clase. Cuando utiliza el Marco de políticas modular, utilice el comando match access-list en el modo de configuración de class-map para utilizar una lista de acceso para la identificación del tráfico al que desea aplicar acciones. A continuación se muestra un ejemplo de esta configuración:

ASA(config)#class-map tcp_bypass ASA(config-cmap)#match access-list tcp_bypass

Nota: tcp_bypass es el nombre de la lista de acceso que se utiliza en este ejemplo. Consulte Identificación del Tráfico (Mapa de Clase de Capa 3/4) para obtener más información sobre cómo especificar el tráfico de interés.

- Ingrese el comando policy-map name para agregar un policy map o editar un policy map (que ya está presente) que asigne las acciones a tomar con respecto al tráfico del class map especificado. Cuando utiliza el Marco de políticas modular, utilice el comando policy-map (sin la palabra clave type) en el modo de configuración global para asignar acciones al tráfico que identificó con un mapa de clase de Capa 3/4 (el comando class-map o el comando class-map type management). En este ejemplo, el policy map es tcp_bypass_policy:

ASA(config-cmap)#policy-map tcp_bypass_policy

- Ingrese el comando class en el modo de configuración de policy-map para asignar el class map creado (tcp_bypass) al policy map (tcp_bypass_policy) de modo que pueda asignar las acciones al tráfico del class map. En este ejemplo, el mapa de clase es tcp_bypass:

ASA(config-cmap)#policy-map tcp_bypass_policy ASA(config-pmap)#class tcp_bypass

- Ingrese el comando set connection advanced-options tcp-state-bypass en el modo de configuración de clase para habilitar la función de omisión de estado TCP. Este comando se introdujo en la versión 8.2(1). El modo de configuración de clase es accesible desde el modo de configuración de policy-map, como se muestra en este ejemplo:

ASA(config-cmap)#policy-map tcp_bypass_policy ASA(config-pmap)#class tcp_bypass ASA(config-pmap-c)#set connection advanced-options tcp-state-bypass

- Ingrese el service-policy policy_map_name [ global | interface intf ] en el modo de configuración global para activar un policy map globalmente en todas las interfaces o en una interfaz de destino. Para inhabilitar la política de servicio, utilice la forma no de este comando. Ingrese el comando service-policy para habilitar un conjunto de políticas en una interfaz. La palabra clave global aplica el policy map a todas las interfaces, y la palabra clave interface aplica el policy map a una sola interfaz. Solo se permite una política global. Para invalidar la política global en una interfaz, puede aplicar una política de servicio a esa interfaz. Sólo puede aplicar un policy map a cada interfaz. Aquí tiene un ejemplo:

ASA(config-pmap-c)#service-policy tcp_bypass_policy outside

Aquí hay un ejemplo de configuración para la función de omisión del estado TCP en ASA1:

!--- Configure the access list to specify the TCP traffic

!--- that needs to by-pass inspection to improve the performance.

ASA1(config)#access-list tcp_bypass extended permit tcp 10.1.1.0 255.255.255.0

172.16.1.0 255.255.255.0

!--- Configure the class map and specify the match parameter for the

!--- class map to match the interesting traffic.

ASA1(config)#class-map tcp_bypass

ASA1(config-cmap)#description "TCP traffic that bypasses stateful firewall"

ASA1(config-cmap)#match access-list tcp_bypass

!--- Configure the policy map and specify the class map

!--- inside this policy map for the class map.

ASA1(config-cmap)#policy-map tcp_bypass_policy

ASA1(config-pmap)#class tcp_bypass

!--- Use the set connection advanced-options tcp-state-bypass

!--- command in order to enable TCP state bypass feature.

ASA1(config-pmap-c)#set connection advanced-options tcp-state-bypass

!--- Use the service-policy policymap_name [ global | interface intf ]

!--- command in global configuration mode in order to activate a policy map

!--- globally on all interfaces or on a targeted interface.

ASA1(config-pmap-c)#service-policy tcp_bypass_policy outside

!--- NAT configuration

ASA1(config)#object network obj-10.1.1.0

ASA1(config-network-object)#subnet 10.1.1.0 255.255.255.0

ASA1(config-network-object)#nat(inside,outside) static 192.168.1.0

Aquí hay un ejemplo de configuración para la función de omisión del estado TCP en ASA2:

!--- Configure the access list to specify the TCP traffic

!--- that needs to by-pass inspection to improve the performance.

ASA2(config)#access-list tcp_bypass extended permit tcp 172.16.1.0 255.255.255.0

10.1.1.0 255.255.255.0

!--- Configure the class map and specify the match parameter for the

!--- class map to match the interesting traffic.

ASA2(config)#class-map tcp_bypass

ASA2(config-cmap)#description "TCP traffic that bypasses stateful firewall"

ASA2(config-cmap)#match access-list tcp_bypass

!--- Configure the policy map and specify the class map

!--- inside this policy map for the class map.

ASA2(config-cmap)#policy-map tcp_bypass_policy

ASA2(config-pmap)#class tcp_bypass

!--- Use the set connection advanced-options tcp-state-bypass

!--- command in order to enable TCP state bypass feature.

ASA2(config-pmap-c)#set connection advanced-options tcp-state-bypass

!--- Use the service-policy policymap_name [ global | interface intf ]

!--- command in global configuration mode in order to activate a policy map

!--- globally on all interfaces or on a targeted interface.

ASA2(config-pmap-c)#service-policy tcp_bypass_policy outside

!--- NAT configuration

ASA2(config)#object network obj-10.1.1.0

ASA2(config-network-object)#subnet 10.1.1.0 255.255.255.0

ASA1(config-network-object)#nat(inside,outside) static 192.168.1.0

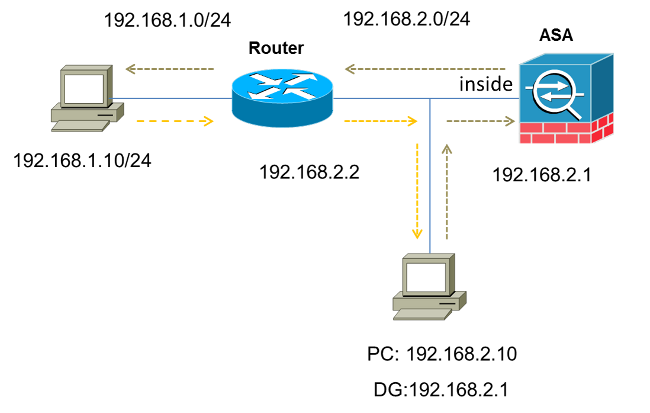

Escenario 2

Esta sección describe cómo configurar la función de omisión del estado TCP en el ASA para escenarios que utilizan ruteo asimétrico, donde el tráfico entra y sale del ASA desde la misma interfaz (u-turn).

Esta es la topología que se utiliza en este escenario:

Complete estos pasos para configurar la función de omisión del estado TCP:

- Cree una lista de acceso para que coincida con el tráfico que debe eludir la inspección TCP:

ASA(config)#access-list tcp_bypass extended permit tcp 192.168.2.0 255.255.255.0

192.168.1.0 255.255.255.0 - Ingrese el comando class-map class_map_name para crear un class map. El mapa de clase se utiliza para identificar el tráfico para el que desea inhabilitar la inspección de firewall con estado.

Nota: El mapa de clase que se utiliza en este ejemplo es tcp_bypass.

ASA(config)#class-map tcp_bypass

- Ingrese el comando match parameter para especificar el tráfico de interés en el mapa de clase. Cuando utiliza el Marco de políticas modular, utilice el comando match access-list en el modo de configuración de class-map para utilizar una lista de acceso para la identificación del tráfico al que desea aplicar las acciones. A continuación se muestra un ejemplo de esta configuración:

ASA(config)#class-map tcp_bypass ASA(config-cmap)#match access-list tcp_bypass

Nota: tcp_bypass es el nombre de la lista de acceso que se utiliza en este ejemplo. Consulte Identificación del Tráfico (Mapa de Clase de Capa 3/4) para obtener más información sobre cómo especificar el tráfico de interés.

- Ingrese el comando policy-map name para agregar un policy map o editar un policy map (que ya está presente) que establezca las acciones a tomar con respecto al tráfico del class map especificado. Cuando utilice el Marco de políticas modular, utilice el comando policy-map (sin la palabra clave type) en el modo de configuración global para asignar las acciones al tráfico que identificó con un mapa de clase de Capa 3/4 (el comando class-map o el comando class-map type management). En este ejemplo, el policy map es tcp_bypass_policy:

ASA(config-cmap)#policy-map tcp_bypass_policy

- Ingrese el comando class en el modo de configuración de policy-map para asignar el class map creado (tcp_bypass) al policy map (tcp_bypass_policy) de modo que pueda asignar acciones al tráfico del class map. En este ejemplo, el mapa de clase es tcp_bypass:

ASA(config-cmap)#policy-map tcp_bypass_policy ASA(config-pmap)#class tcp_bypass

- Ingrese el comando set connection advanced-options tcp-state-bypass en el modo de configuración de clase para habilitar la función de omisión de estado TCP. Este comando se introdujo en la versión 8.2(1). Se puede acceder al modo de configuración de clase desde el modo de configuración de policy-map, como se muestra en este ejemplo:

ASA(config-cmap)#policy-map tcp_bypass_policy ASA(config-pmap)#class tcp_bypass ASA(config-pmap-c)#set connection advanced-options tcp-state-bypass

- Ingrese el service-policy policy_map_name [ global | interface intf ] en el modo de configuración global para activar un policy map globalmente en todas las interfaces o en una interfaz de destino. Para inhabilitar la política de servicio, utilice la forma no de este comando. Ingrese el comando service-policy para habilitar un conjunto de políticas en una interfaz. La palabra clave global aplica el policy map a todas las interfaces, y la palabra clave interface aplica la política a una sola interfaz. Solo se permite una política global. Para invalidar la política global en una interfaz, puede aplicar una política de servicio a esa interfaz. Sólo puede aplicar un policy map a cada interfaz. Aquí tiene un ejemplo:

ASA(config-pmap-c)#service-policy tcp_bypass_policy inside

- Permita el mismo nivel de seguridad para el tráfico en el ASA:

ASA(config)#same-security-traffic permit intra-interface

Aquí hay un ejemplo de configuración para la función de omisión del estado TCP en ASA:

!--- Configure the access list to specify the TCP traffic

!--- that needs to bypass inspection to improve the performance.

ASA(config)#access-list tcp_bypass extended permit tcp 192.168.2.0 255.255.255.0

192.168.1.0 255.255.255.0

!--- Configure the class map and specify the match parameter for the

!--- class map to match the interesting traffic.

ASA(config)#class-map tcp_bypass

ASA(config-cmap)#description "TCP traffic that bypasses stateful firewall"

ASA(config-cmap)#match access-list tcp_bypass

!--- Configure the policy map and specify the class map

!--- inside this policy map for the class map.

ASA(config-cmap)#policy-map tcp_bypass_policy

ASA(config-pmap)#class tcp_bypass

!--- Use the set connection advanced-options tcp-state-bypass

!--- command in order to enable TCP state bypass feature.

ASA(config-pmap-c)#set connection advanced-options tcp-state-bypass

!--- Use the service-policy policymap_name [ global | interface intf ]

!--- command in global configuration mode in order to activate a policy map

!--- globally on all interfaces or on a targeted interface.

ASA(config-pmap-c)#service-policy tcp_bypass_policy inside

!--- Permit same security level traffic on the ASA to support U-turning

ASA(config)#same-security-traffic permit intra-interface

Verificación

Escriba el show conn para ver el número de conexiones TCP y UDP activas e información sobre las conexiones de varios tipos. Para mostrar el estado de conexión para el tipo de conexión designado, ingrese el show conn en el modo EXEC privilegiado.

Nota: Este comando soporta las direcciones IPv4 y IPv6. El resultado que se muestra para las conexiones que utilizan la función de omisión del estado TCP incluye el indicador b.

A continuación se presenta un ejemplo de salida:

ASA(config)show conn

1 in use, 3 most used

TCP tcp 10.1.1.1:49525 tcp 172.16.1.1:21, idle 0:01:10, bytes 230, flags b

Troubleshoot

No hay información específica de solución de problemas para esta función. Consulte estos documentos para obtener información general sobre la resolución de problemas de conectividad:

- Ejemplo de Configuración de Capturas de Paquetes ASA con CLI y ASDM

- Flujo de paquetes a través del firewall Cisco ASA

Nota: Las conexiones de omisión del estado TCP no se replican en la unidad en espera en un par de failover.

Mensajes de error

ASA muestra este mensaje de error incluso después de que la función de omisión del estado TCP esté habilitada:

%PIX|ASA-4-313004:Denied ICMP type=icmp_type, from source_address oninterface interface_name to dest_address:no matching session

El ASA descarta los paquetes del protocolo de mensajes de control de Internet (ICMP) debido a las comprobaciones de seguridad que agrega la función ICMP con estado. Estos son generalmente respuestas de eco ICMP sin una solicitud de eco válida que ya se haya transmitido a través del ASA, o mensajes de error ICMP que no están relacionados con ninguna sesión TCP, UDP o ICMP establecida actualmente en el ASA.

El ASA muestra este registro incluso si la función de omisión del estado TCP está habilitada porque la inhabilitación de esta funcionalidad (es decir, verifica las entradas de retorno ICMP para el tipo 3 en la tabla de conexión) no es posible. Sin embargo, la función de omisión del estado TCP funciona correctamente.

Ingrese este comando para evitar la aparición de estos mensajes:

hostname(config)#no logging message 313004

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

15-Jun-2015 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios