Cómo obtener un certificado digital de una CA de Microsoft Windows mediante ASDM en un ASA

Contenido

Introducción

Los certificados digitales se pueden utilizar para autenticar dispositivos de red y usuarios en la red. Pueden ser utilizados para negociar sesiones IPSec entre los nodos de red.

Los dispositivos de Cisco se identifican de forma segura en una red de tres maneras principales:

-

Claves previamente compartidas. Dos o más dispositivos pueden tener la misma clave secreta compartida. Los pares se autentican entre sí calculando y enviando un hash de datos con clave que incluye la clave previamente compartida. Si el par receptor puede crear el mismo hash independientemente usando su clave previamente compartida, sabe que ambos pares deben compartir el mismo secreto, autenticando así al otro par. Este método es manual y no muy escalable.

-

Certificados con firma propia. Un dispositivo genera su propio certificado y lo firma como válido. Este tipo de certificado debe tener un uso limitado. El uso de este certificado con acceso SSH y HTTPS con fines de configuración son buenos ejemplos. Se necesita un par de nombre de usuario/contraseña independiente para completar la conexión.

Nota: Los certificados autofirmados persistentes sobreviven a las recargas del router porque se guardan en la memoria de acceso aleatorio (NVRAM) no volátil del dispositivo. Consulte Certificados con firma automática persistente para obtener más información. Un buen ejemplo de uso es con conexiones VPN SSL (WebVPN).

-

Certificado de autoridad certificadora. Un tercero valida y autentica los dos o más nodos que intentan comunicarse. Cada nodo tiene una clave pública y privada. La clave pública cifra los datos y la clave privada descifra los datos. Como han obtenido sus certificados de la misma fuente, pueden estar seguros de sus identidades respectivas. El dispositivo ASA puede obtener un certificado digital de un tercero con un método de inscripción manual o un método de inscripción automática.

Nota: El método de inscripción y el tipo de certificado digital que elija dependerán de las características y funciones de cada producto de terceros. Póngase en contacto con el proveedor del servicio de certificados para obtener más información.

El dispositivo de seguridad adaptable (ASA) de Cisco puede utilizar claves previamente compartidas o certificados digitales proporcionados por una autoridad certificadora (CA) de terceros para autenticar conexiones IPSec. Además, ASA puede producir su propio certificado digital autofirmado. Esto se debe utilizar para las conexiones SSH, HTTPS y Cisco Adaptive Security Device Manager (ASDM) al dispositivo.

Este documento muestra los procedimientos necesarios para obtener automáticamente un certificado digital de una autoridad certificadora de Microsoft (CA) para el ASA. No incluye el método manual de inscripción. Este documento utiliza ASDM para los pasos de configuración, así como presenta la configuración final de la interfaz de línea de comandos (CLI).

Consulte Ejemplo de Configuración de la Inscripción de Certificados de Cisco IOS Usando Comandos de Inscripción Mejorados para obtener más información sobre el mismo escenario con las plataformas Cisco IOS®.

Refiérase a Configuración del Cisco VPN 3000 Concentrator 4.7.x para Obtener un Certificado Digital y un Certificado SSL para obtener más información sobre el mismo escenario con el Cisco VPN 3000 Series Concentrator.

Prerequisites

Requirements

Asegúrese de cumplir estos requisitos antes de intentar esta configuración:

Requisitos para el dispositivo ASA

-

Configure Microsoft® Windows 2003 Server como CA.

Consulte la documentación de Microsoft o Infraestructura de clave pública para Windows Server 2003

-

Para permitir que Cisco ASA o PIX versión 7.x sean configurados por el Adaptive Security Device Manager (ASDM), consulte Cómo Permitir el Acceso HTTPS para ASDM.

-

Instale el complemento para Servicios de certificados (mscep.dll).

-

Obtenga el archivo ejecutable (cepsetup.exe) del complemento del complemento Simple Certificate Enrollment Protocol (SCEP) para Servicios de Certificación

o el archivo mscep.dll de Windows Server 2003 Resource Kit Tools

o el archivo mscep.dll de Windows Server 2003 Resource Kit Tools  .

.Nota: Configure la fecha, hora y zona horaria correctas en el equipo de Microsoft Windows. Se recomienda encarecidamente el uso del protocolo de tiempo de red (NTP), pero no es necesario.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco ASA 5500 Series Adaptive Security Appliance, versión de software 7.x y posteriores

-

Cisco Adaptive Security Device Manager versión 5.x y posteriores

-

Autoridad de certificados del servidor de Microsoft Windows 2003

Productos Relacionados

Esta configuración también se puede utilizar con Cisco PIX 500 Series Security Appliance versión 7.x.

Convenciones

Consulte Convenciones de Consejos Técnicos de Cisco para obtener más información sobre las convenciones sobre documentos.

Configure ASA para intercambiar certificados con la CA de Microsoft

Tarea

En esta sección, se muestra cómo configurar el ASA para recibir un certificado de la Autoridad de Certificación de Microsoft.

Instrucciones para configurar ASA

Los certificados digitales utilizan el componente de fecha/hora/zona horaria como una de las comprobaciones de la validez del certificado. Es imprescindible configurar la CA de Microsoft y todos sus dispositivos con la fecha y hora correctas. La CA de Microsoft utiliza un complemento (mscep.dll) en sus Servicios de Certificación para compartir certificados con los dispositivos de Cisco.

Complete estos pasos para configurar el ASA:

-

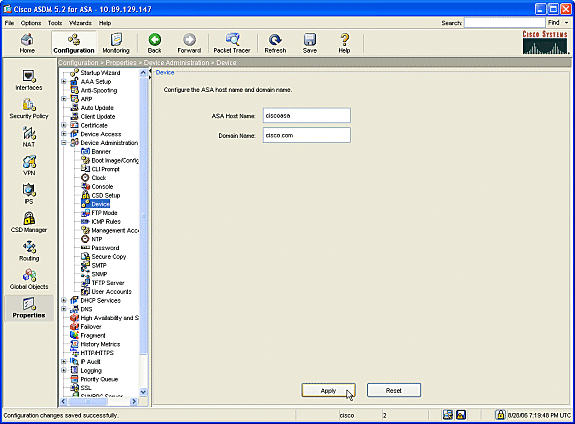

Abra la aplicación ASDM y haga clic en el botón Configuration.

-

En el menú de la izquierda, haga clic en el botón Propiedades.

-

En el panel de navegación, haga clic en Administración de dispositivos > Dispositivo.

-

Introduzca un nombre de host y un nombre de dominio para el ASA. Haga clic en Apply (Aplicar).

-

Cuando se le solicite, haga clic en Guardar > Sí.

-

-

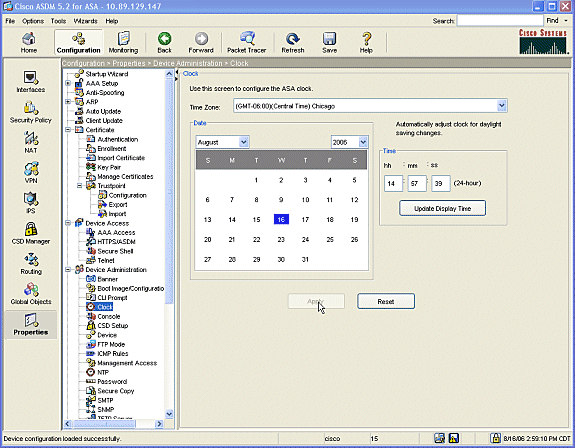

Configure el ASA con la fecha, hora y zona horaria correctas. Esto es importante para la generación de certificados del dispositivo. Utilice un servidor NTP, si es posible.

-

En el panel de navegación, haga clic en Administración de dispositivos > Reloj.

-

En la ventana Reloj, utilice los campos y las flechas desplegables para establecer la fecha, hora y zona horaria correctas.

-

-

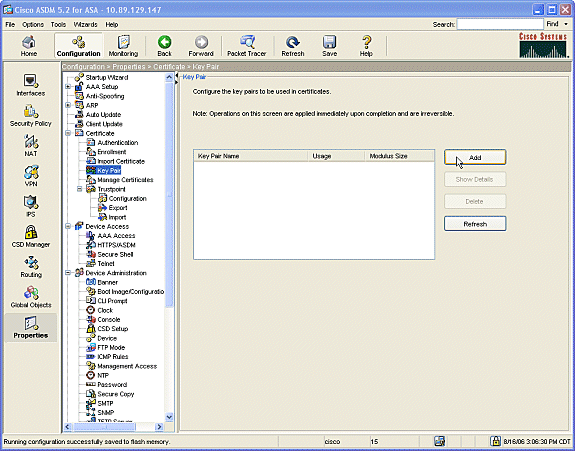

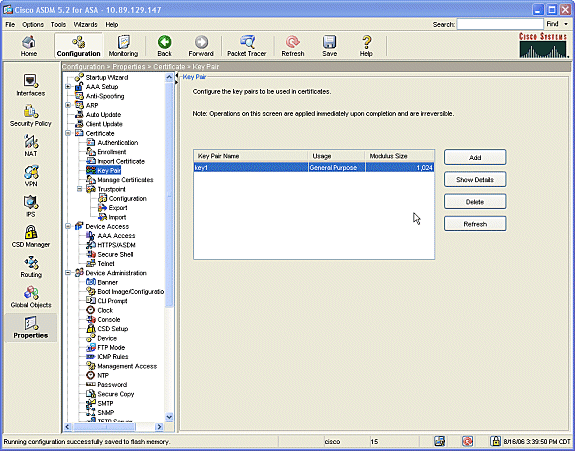

El ASA debe tener su propio par de claves (claves privada y pública). La clave pública se enviará a la CA de Microsoft.

-

En el panel de navegación, haga clic en Certificado > Par de claves.

-

Haga clic en el botón Agregar y aparecerá el cuadro de diálogo Agregar par de claves.

-

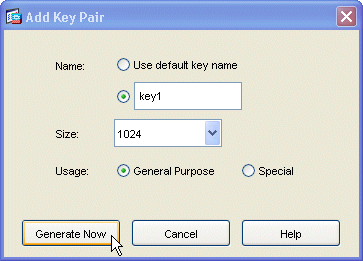

Marque el botón de opción situado junto al campo en blanco del área Nombre y escriba el nombre de la clave.

-

Haga clic en el tamaño: para elegir el tamaño de la clave o aceptar el valor predeterminado.

-

Marque el botón de opción General Purpose en Usage (Uso).

-

Haga clic en el botón Generar ahora para regenerar las claves y volver a la ventana Par de claves, donde puede ver la información del par de claves.

-

-

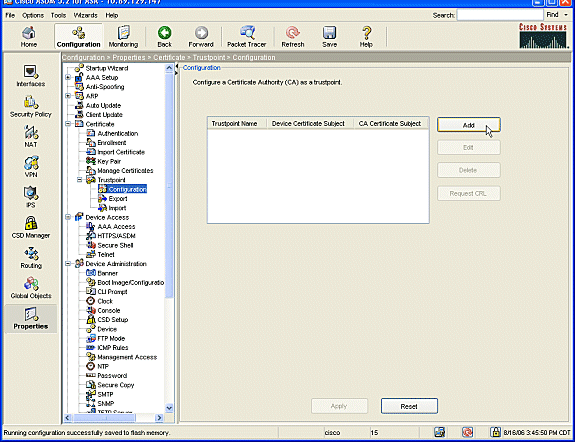

Configure la CA de Microsoft para que se considere fiable. En el panel de navegación, haga clic en Trustpoint > Configuration.

-

En la ventana Configuración, haga clic en el botón Agregar.

-

Se muestra la ventana Editar configuración de punto de confianza.

-

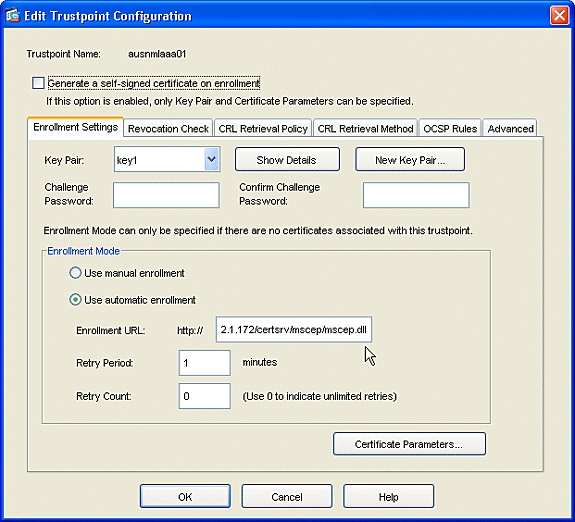

Introduzca un nombre para el punto de confianza con el nombre de la CA.

-

Haga clic en el par de claves: , seleccione el nombre del par de claves que ha creado.

-

Marque el botón de opción Usar inscripción automática e ingrese la URL para la CA de Microsoft: http://CA_IP_Address/certsrv/mscep/mscep.dll.

-

-

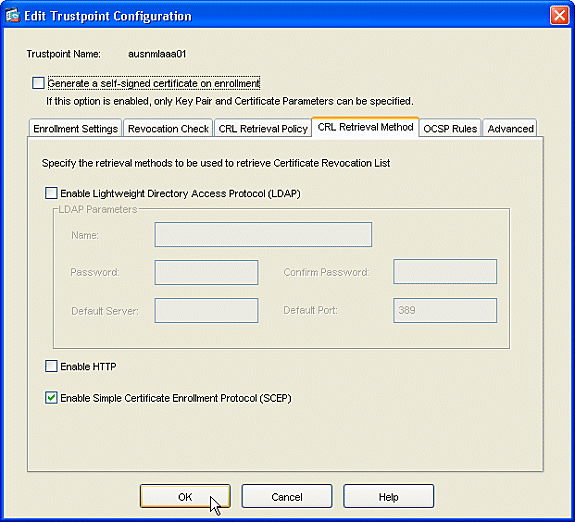

Haga clic en la ficha Método de recuperación de llamadas.

-

Desmarque las casillas de verificación Enable HTTP (Activar HTTP) y Enable Lightweight Directory Access Protocol (LDAP) (Activar protocolo ligero de acceso a directorios).

-

Marque la casilla de verificación Enable Simple Certificate Enrollment Protocol (SCEP) (Habilitar protocolo simple de inscripción de certificados). Deje el resto de la configuración de la ficha en su configuración predeterminada.

-

Haga clic en el botón OK (Aceptar)

-

-

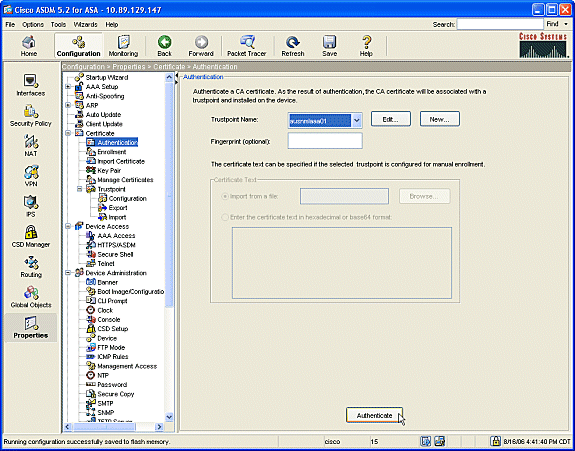

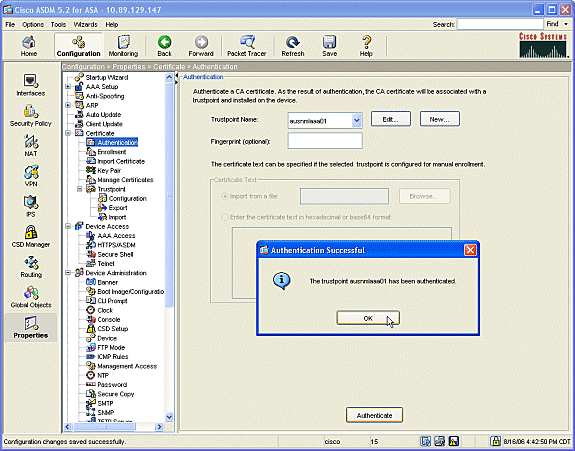

Autentique e inscríbase con la CA de Microsoft. En el panel de navegación, haga clic en Certificado > Autenticación. Asegúrese de que el punto de confianza recién creado aparezca en el Nombre de punto de confianza: campo. Haga clic en el botón Autenticar.

-

Se muestra un cuadro de diálogo para informarle de que el punto de confianza se ha autenticado. Haga clic en el botón OK (Aceptar)

-

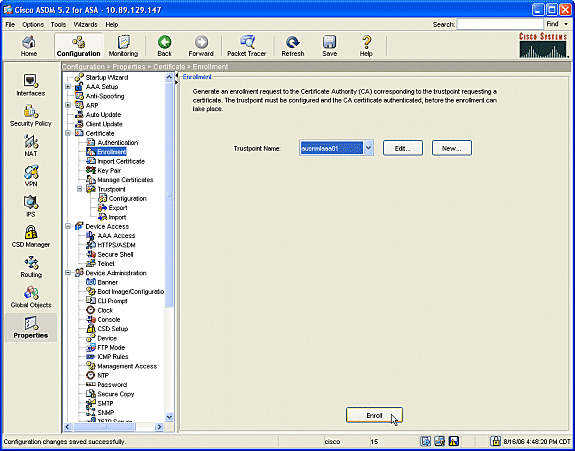

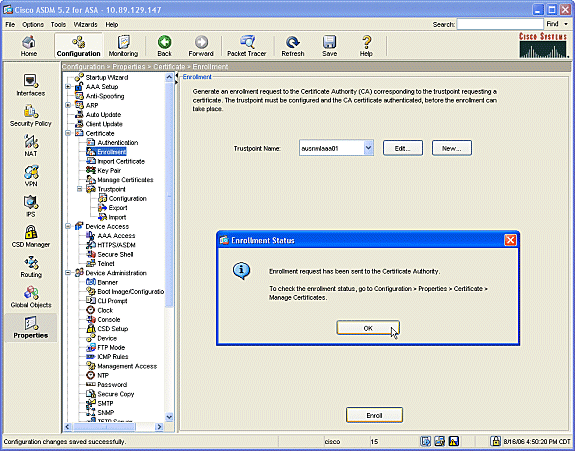

En el panel de navegación, haga clic en Inscripción. Asegúrese de que el nombre del punto de confianza se muestra en el campo Nombre del punto de confianza y haga clic en el botón Inscripción.

-

Se muestra un cuadro de diálogo para informarle de que la solicitud se ha enviado a la CA. Haga clic en el botón OK (Aceptar)

Nota: En un equipo independiente de Microsoft Windows, debe emitir los certificados para cualquier solicitud que se haya enviado a la CA. El certificado tendrá un estado pendiente hasta que haga clic con el botón derecho del ratón en el certificado y haga clic en emitir en Microsoft Server.

Resultados

Esta es la configuración CLI que resulta de los pasos ASDM:

| ciscoasa |

|---|

ciscoasa# sh run

ASA Version 7.2(1)

!

hostname ciscoasa

domain-name cisco.com

enable password t/G/EqWCJSp/Q6R4 encrypted

names

name 172.22.1.172 AUSNMLAAA01

!

interface Ethernet0/0

nameif outside

security-level 0

ip address 172.22.1.160 255.255.255.0

!

interface Ethernet0/1

nameif inside

security-level 100

ip address 10.4.4.1 255.255.255.0

!

interface Ethernet0/2

shutdown

no nameif

no security-level

no ip address

!

interface Management0/0

shutdown

no nameif

no security-level

no ip address

!

passwd 2KFQnbNIdI.2KYOU encrypted

ftp mode passive

!--- Set your correct date/time/time zone

!

clock timezone CST -6

clock summer-time CDT recurring

dns server-group DefaultDNS

domain-name cisco.com

pager lines 20

logging enable

logging asdm informational

mtu inside 1500

mtu outside 1500

asdm image disk0:/asdm521.bin

no asdm history enable

arp timeout 14400

nat (inside) 0 0.0.0.0 0.0.0.0

route outside 0.0.0.0 0.0.0.0 172.22.1.1 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout uauth 0:05:00 absolute

username cisco password VjcVTJy0i9Ys9P45 encrypted privilege 15

http server enable

http AUSNMLAAA01 255.255.255.255 outside

http 172.22.1.0 255.255.255.0 outside

http 64.101.0.0 255.255.0.0 outside

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp authentication linkup linkdown coldstart

!

!--- identify the trustpoint

!

crypto ca trustpoint ausnmlaaa01

enrollment url http://172.22.1.172:80/certsrv/mscep/mscep.dll

keypair key1

crl configure

no protocol http

no protocol ldap

!--- the certificate chain generated automatically

crypto ca certificate chain ausnmlaaa01

certificate 61c79bea000100000008

30820438 30820320 a0030201 02020a61 c79bea00 01000000 08300d06 092a8648

86f70d01 01050500 30423113 3011060a 09922689 93f22c64 01191603 636f6d31

15301306 0a099226 8993f22c 64011916 05636973 636f3114 30120603 55040313

0b617573 6e6d6c61 61613031 301e170d 30363038 31363231 34393230 5a170d30

37303831 36323135 3932305a 30233121 301f0609 2a864886 f70d0109 02131263

6973636f 6173612e 63697363 6f2e636f 6d30819f 300d0609 2a864886 f70d0101

01050003 818d0030 81890281 8100c2c7 fefc4b18 74e7972e daee53a2 b0de432c

4d34ec76 48ba37e6 e7294f9b 1f969088 d3b2aaef d6c44cfa bdbe740b f5a89131

b177fd52 e2bfb91c d665f54e 7eee0916 badc4601 79b4f7b3 8102645a 01fedb62

e8db2a60 188d13fc 296803a5 68739bb6 940cd33a d746516f 01d52935 8b6302b6

3c3e1087 6c5e91a9 c5e2f92b d3cb0203 010001a3 8201d130 8201cd30 0b060355

1d0f0404 030205a0 301d0603 551d1104 16301482 12636973 636f6173 612e6369

73636f2e 636f6d30 1d060355 1d0e0416 0414080d fe9b7756 51b5e63b fa6dcfa5

076030db 08c5301f 0603551d 23041830 16801458 026754ae 32e081b7 8522027e

33bffe79 c6abb730 75060355 1d1f046e 306c306a a068a066 86306874 74703a2f

2f617573 6e6d6c61 61613031 2f436572 74456e72 6f6c6c2f 6175736e 6d6c6161

61303128 31292e63 726c8632 66696c65 3a2f2f5c 5c415553 4e4d4c41 41413031

5c436572 74456e72 6f6c6c5c 6175736e 6d6c6161 61303128 31292e63 726c3081

a606082b 06010505 07010104 81993081 96304806 082b0601 05050730 02863c68

7474703a 2f2f6175 736e6d6c 61616130 312f4365 7274456e 726f6c6c 2f415553

4e4d4c41 41413031 5f617573 6e6d6c61 61613031 2831292e 63727430 4a06082b

06010505 07300286 3e66696c 653a2f2f 5c5c4155 534e4d4c 41414130 315c4365

7274456e 726f6c6c 5c415553 4e4d4c41 41413031 5f617573 6e6d6c61 61613031

2831292e 63727430 3f06092b 06010401 82371402 04321e30 00490050 00530045

00430049 006e0074 00650072 006d0065 00640069 00610074 0065004f 00660066

006c0069 006e0065 300d0609 2a864886 f70d0101 05050003 82010100 0247af67

30ae031c cbd9a2fb 63f96d50 a49ddff6 16dd377d d6760968 8ad6c9a8 c0371d65

b5cd6a62 7a0746ed 184b9845 84a42512 67af6284 e64a078b 9e9d1b7a 028ffdd7

d262f6ba f28af7cf 57a48ad4 761dcfda 3420c506 e8c4854c e4178304 a1ae6e38

a1310b5b 2928012b 40aaad56 1a22d4ce 7d62a0e5 931f74f5 5510574f 27a6ea21

3f3d2118 2a087aad 0177cc56 1f8c024c 42f9fb9a ef180bc1 4fca1504 59c3b850

acad01a9 c2fbb46b 2be53a9f 10ad50a4 1f557b8d 1f25f7ae b2e2eeca 7800053c

3afd436 73863d76 53bd58c9 803fe5e9 708f00fd 85e84220 0c713c3f 4ccb0c0b

84bb265d fd40c9d0 a68efb3e d6faeef0 b9958ca7 d1eb25f8 51f38a50

quit

certificate ca 62829194409db5b94487d34f44c9387b

308203ff 308202e7 a0030201 02021062 82919440 9db5b944 87d34f44 c9387b30

0d06092a 864886f7 0d010105 05003042 31133011 060a0992 268993f2 2c640119

1603636f 6d311530 13060a09 92268993 f22c6401 19160563 6973636f 31143012

06035504 03130b61 75736e6d 6c616161 3031301e 170d3036 30383136 31383135

31325a17 0d313130 38313631 38323430 325a3042 31133011 060a0992 268993f2

2c640119 1603636f 6d311530 13060a09 92268993 f22c6401 19160563 6973636f

31143012 06035504 03130b61 75736e6d 6c616161 30313082 0122300d 06092a86

4886f70d 01010105 00038201 0f003082 010a0282 01010096 1abddec6 ce3768e6

4e04b42f ec28d6f9 330cd9a2 9ec3eb9e 8a091cf8 b4969158 3dc6d6ba 332bc3b4

32fc1495 9ac85322 1c842df1 7a110be2 7f2fc5e2 3a475da8 711e4ff7 0dd06c21

6f6e3517 621c89f9 a01779b8 3a5fce63 3ed66c58 2982dbf2 21f9c139 5cd6cf17

7bde4c0a 22033312 d1b98435 e3a05003 888da568 6223243f 834316f0 4874168d

c291f098 24177ade a71d5128 120e1848 6f8a5a33 6f4efa1c 27bb7c4d f49fb0f7

57736f7d 320cf834 1ef28649 b719ae7c e58de17f 1259f121 df90668d aee59f71

dd1110a2 de8a2a8b db6de0c7 b5540e21 4ff1a0c5 7cb0290e bfd5a7bb 21bd7ad3

bce7b986 e0f77b30 c8b719d9 37c355f6 ec103188 7d5d3702 03010001 a381f030

81ed300b 0603551d 0f040403 02018630 0f060355 1d130101 ff040530 030101ff

301d0603 551d0e04 16041458 026754ae 32e081b7 8522027e 33bffe79 c6abb730

75060355 1d1f046e 306c306a a068a066 86306874 74703a2f 2f617573 6e6d6c61

61613031 2f436572 74456e72 6f6c6c2f 6175736e 6d6c6161 61303128 31292e63

726c8632 66696c65 3a2f2f5c 5c415553 4e4d4c41 41413031 5c436572 74456e72

6f6c6c5c 6175736e 6d6c6161 61303128 31292e63 726c3012 06092b06 01040182

37150104 05020301 00013023 06092b06 01040182 37150204 16041490 48bcef49

d228efee 7ba90b35 879a5a61 6a276230 0d06092a 864886f7 0d010105 05000382

01010042 f59e2675 0defc49d abe504b8 eb2b2161 b76842d3 ab102d7c 37c021d4

a18b62d7 d5f1337e 22b560ae acbd9fc5 4b230da4 01f99495 09fb930d 5ff0d869

e4c0bf07 004b1deb e3d75bb6 ef859b13 6b6e0697 403a4a58 4f6dd1bc 3452f329

a73b572a b41327f7 5af61809 c9fb86a4 b8d4aca6 f5ebc97f 2c3e306b ea58ed49

c245be2a 03f40878 273ae747 02b22219 5e3450a9 6fd72f1d 40e0931a 7b5cc3b0

d6558ec7 514ef928 b1dfa9ab 732ecea0 40a458c3 e824fd6f b7c6b306 122da64d

b3ab23b1 adacf609 1d1132fb 15aa6786 06fbf713 b25a4a5c 07de565f 6364289c

324aacff abd6842e b24d4116 5c0934b3 794545df 47da8f8d 2b0e8461 b2405ce4 6528

99

quit

telnet 64.101.0.0 255.255.0.0 outside

telnet timeout 5

ssh timeout 5

console timeout 0

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map type inspect dns preset_dns_map

parameters

message-length maximum 512

policy-map global_policy

class inspection_default

inspect dns preset_dns_map

inspect ftp

inspect h323 h225

inspect h323 ras

inspect netbios

inspect rsh

inspect rtsp

inspect skinny

inspect esmtp

inspect sqlnet

inspect sunrpc

inspect tftp

inspect sip

inspect xdmcp

!

service-policy global_policy global

prompt hostname context

Cryptochecksum:fa0c88a5c687743ab26554d54f6cb40d

: end

|

Verificación

Use esta sección para confirmar que su configuración funciona correctamente.

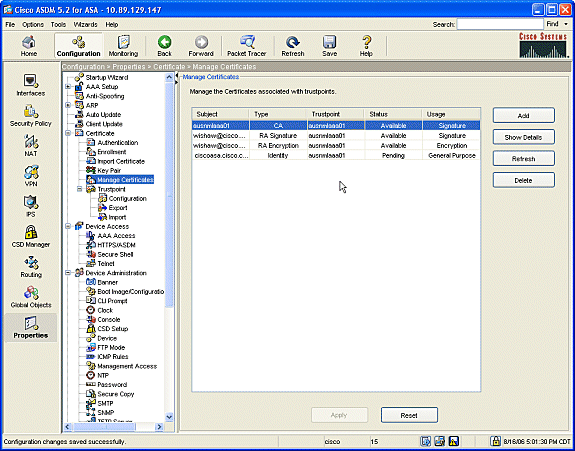

Comprobar y administrar el certificado

Revise y administre su certificado.

-

Abra la aplicación ASDM y haga clic en el botón Configuration.

-

En el menú de la izquierda, haga clic en el botón Propiedades.

-

Haga clic en Certificado.

-

Haga clic en Administrar certificado.

-

Comandos

En el ASA puede utilizar varios comandos show en la línea de comandos para verificar el estado de un certificado.

-

El comando show crypto ca certificates se utiliza para ver información sobre su certificado, el certificado de CA y cualquier certificado de autoridad de registro (RA).

-

El comando show crypto ca trustpoints se utiliza para verificar la configuración del punto de confianza.

-

El comando show crypto key mypubkey rsa se utiliza para mostrar las claves públicas RSA de su ASA.

-

El comando show crypto ca crls se utiliza para mostrar todas las CRL almacenadas en caché .

Nota: La Herramienta Output Interpreter (sólo clientes registrados) (OIT) admite determinados comandos show. Utilice la OIT para ver un análisis del resultado del comando show.

Troubleshoot

Use esta sección para resolver problemas de configuración.

Refiérase a Infraestructura de Clave Pública para Windows Server 2003 ![]() para obtener más información sobre cómo resolver problemas de Microsoft Windows 2003 CA.

para obtener más información sobre cómo resolver problemas de Microsoft Windows 2003 CA.

Comandos

Nota: El uso de los comandos debug puede afectar negativamente a su dispositivo Cisco. Antes de que utilice los comandos debug, consulte Información Importante sobre los Comandos Debug.

Información Relacionada

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios