Configuración de la calidad de servicio en el dispositivo de seguridad adaptable

Opciones de descarga

-

ePub (148.3 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (244.9 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo funciona la Calidad de servicio (QoS) en Cisco Adaptive Security Appliance y también proporciona ejemplos sobre cómo implementarla.

Prerequisites

Requirements

Cisco recomienda que conozca el Marco de políticas modulares (MPF).

Componentes Utilizados

La información de este documento se basa en un dispositivo de seguridad adaptable (ASA) que ejecuta la versión 9.2, pero también se pueden utilizar versiones anteriores.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Puede configurar QoS en el dispositivo de seguridad para proporcionar limitación de velocidad en el tráfico de red seleccionado tanto para flujos individuales como para flujos de túnel VPN, con el fin de garantizar que todo el tráfico obtenga su cuota justa de ancho de banda limitado. La función se integró con el bug Cisco IDCSCsk06260.

QoS es una función de red que permite dar prioridad a determinados tipos de tráfico de Internet. A medida que los usuarios de Internet actualizan sus puntos de acceso de módems a conexiones de banda ancha de alta velocidad como la línea de suscriptor digital (DSL) y el cable, aumenta la probabilidad de que en un momento dado, un solo usuario sea capaz de absorber la mayor parte, si no la totalidad, del ancho de banda disponible, con lo que el resto de usuarios pasarán hambre. Para evitar que una conexión de usuario o de sitio a sitio consuma más de su cuota justa de ancho de banda, QoS proporciona una función de regulación que regula el ancho de banda máximo que cualquier usuario puede utilizar.

QoS se refiere a la capacidad de una red para proporcionar un mejor servicio al tráfico de red seleccionado a través de diversas tecnologías para los mejores servicios generales con ancho de banda limitado de las tecnologías subyacentes.

El objetivo principal de QoS en el dispositivo de seguridad es proporcionar un límite de velocidad en el tráfico de red seleccionado tanto para el flujo individual como para el flujo de túnel VPN para garantizar que todo el tráfico obtenga su cuota justa de ancho de banda limitado. Un flujo se puede definir de varias maneras. En el dispositivo de seguridad, QoS se puede aplicar a una combinación de direcciones IP de origen y destino, número de puerto de origen y destino y el byte de tipo de servicio (ToS) del encabezado IP.

Existen tres tipos de QoS que puede implementar en ASA: regulación, modelado y cola de prioridad.

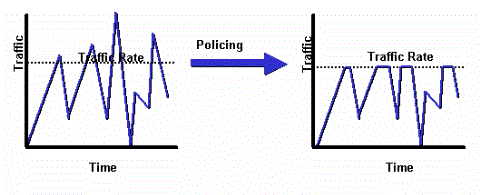

Regulación del tráfico

Con la regulación del tráfico, se descarta el tráfico que supere un límite especificado. La regulación de tráfico es una forma de garantizar que ningún tráfico exceda la velocidad máxima (en bits/segundo) que se configura, lo que garantiza que ningún flujo de tráfico o clase pueda hacerse cargo de todo el recurso. Cuando el tráfico excede la velocidad máxima, el ASA descarta el tráfico excedente. La regulación también establece la mayor ráfaga de tráfico permitida.

Este diagrama ilustra qué hace la regulación del tráfico cuando la velocidad del tráfico alcanza la velocidad máxima configurada, el tráfico excedente se descarta. El resultado es una velocidad de salida que tiene la apariencia de un diente de sierra, con crestas y depresiones.

Este ejemplo muestra cómo limitar el ancho de banda a 1 Mbps para un usuario específico en la dirección saliente:

ciscoasa(config)# access-list WEB-LIMIT permit ip host 192.168.10.1 any

ciscoasa(config)# class-map Class-Policy

ciscoasa(config-cmap)# match access-list WEB-LIMIT

ciscoasa(config-cmap)#exit

ciscoasa(config)# policy-map POLICY-WEB

ciscoasa(config-pmap)# class Class-Policy

ciscoasa(config-pmap-c)# police output 1000000 conform-action transmit exceed-

action drop

ciscoasa(config-pmap-c)#exit

ciscoasa(config-pmap)#exit

ciscoasa(config)# service-policy POLICY-WEB interface outside

Modelado de tráfico

El modelado de tráfico se utiliza para igualar las velocidades de dispositivos y enlaces, que controla la pérdida de paquetes, la demora variable y la saturación de enlaces, lo que puede causar fluctuación y demora. El modelado de tráfico del dispositivo de seguridad permite al dispositivo limitar el flujo de tráfico. Este mecanismo almacena el tráfico en el búfer por encima del límite de velocidad e intenta enviar el tráfico más tarde.

El modelado no se puede configurar para ciertos tipos de tráfico. El tráfico modelado incluye el tráfico que pasa a través del dispositivo, así como el tráfico que se origina en el dispositivo.

Este diagrama ilustra lo que hace el modelado de tráfico; retiene el exceso de paquetes en una cola y luego programa el exceso para una transmisión posterior en incrementos de tiempo. El resultado del diseño del tráfico es una velocidad atenuada del paquete de salida.

Nota: el modelado de tráfico solo se admite en las versiones ASA 5505, 5510, 5520, 5540 y 5550. Los modelos de varios núcleos (como el 5500-X) no admiten modelado.

Con el modelado de tráfico, el tráfico que excede un cierto límite se pone en cola (en buffer) y se envía durante el siguiente período de tiempo.

El modelado de tráfico en el firewall es más útil si un dispositivo ascendente impone un cuello de botella en el tráfico de red. Un buen ejemplo sería un ASA que tiene interfaces de 100 Mbps, con una conexión ascendente a Internet a través de un cablemódem o T1 que termina en un router. El modelado de tráfico permite al usuario configurar el rendimiento de salida máximo en una interfaz (por ejemplo, la interfaz externa); el firewall transmite el tráfico desde esa interfaz hasta el ancho de banda especificado y, a continuación, intenta almacenar en búfer el tráfico excesivo para transmitirlo más tarde cuando el link esté menos saturado.

El modelado se aplica a todo el tráfico agregado que sale de la interfaz especificada. No se puede elegir modelar únicamente determinados flujos de tráfico.

Nota: El modelado se realiza después del cifrado y no permite la priorización en el paquete interno o el grupo de túnel para VPN.

Envío a Cola Prioritario

Con la cola de prioridad, puede colocar una clase específica de tráfico en la cola de latencia baja (LLQ), que se procesa antes que la cola estándar.

Nota: Si da prioridad al tráfico bajo una política de modelado, no puede utilizar los detalles del paquete interno. El firewall solo puede realizar LLQ, a diferencia de los routers que pueden proporcionar mecanismos de QoS y colas más sofisticados (WFQ (Weighted Fair Queueing), CBWFQ (Class-Based Weighted Fair Queueing), etc.).

La política de QoS jerárquica proporciona un mecanismo para que los usuarios especifiquen la política de QoS de forma jerárquica. Por ejemplo, si los usuarios desean modelar el tráfico en una interfaz y, además, dentro del tráfico de la interfaz modelada, proporcionan colas de prioridad para el tráfico VoIP, los usuarios pueden especificar una política de modelado de tráfico en la parte superior y una política de cola de prioridad en la política de forma. El alcance de la compatibilidad jerárquica con la política de QoS es limitado.

Las únicas opciones permitidas son:

- Modelado de tráfico en el nivel superior.

- Colas prioritarias en el siguiente nivel.

Nota: Si da prioridad al tráfico bajo una política de modelado, no puede utilizar los detalles del paquete interno. El firewall solo puede realizar LLQ, a diferencia de los routers que pueden proporcionar mecanismos de QoS y colas más sofisticados (WFQ, CBWFQ, etc.).

Este ejemplo utiliza la política de QoS jerárquica para dar forma a todo el tráfico saliente en la interfaz externa a 2 Mbps, como el ejemplo de modelado, pero también especifica que los paquetes de voz con el valor ef del punto de código de servicios diferenciados (DSCP), así como el tráfico de Secure Shell (SSH), deben recibir prioridad.

Cree la cola de prioridad en la interfaz en la que desea habilitar la función:

ciscoasa(config)#priority-queue outsideciscoasa(config-priority-queue)#queue-limit

2048ciscoasa(config-priority-queue)#tx-ring-limit 256

Una clase que coincide con DSCP ef:

ciscoasa(config)# class-map Voice

ciscoasa(config-cmap)# match dscp ef

ciscoasa(config-cmap)# exit

Una clase para hacer coincidir el tráfico SSH del puerto TCP/22:

ciscoasa(config)# class-map SSH

ciscoasa(config-cmap)# match port tcp eq 22

ciscoasa(config-cmap)# exit

Un mapa de políticas para aplicar la priorización del tráfico de voz y SSH:

ciscoasa(config)# policy-map p1_priority

ciscoasa(config-pmap)# class Voice

ciscoasa(config-pmap-c)# priority

ciscoasa(config-pmap-c)# class SSH

ciscoasa(config-pmap-c)# priority

ciscoasa(config-pmap-c)# exit

ciscoasa(config-pmap)# exit

Un mapa de políticas para aplicar el modelado a todo el tráfico y adjuntar tráfico SSH y de voz priorizado:

ciscoasa(config)# policy-map p1_shape

ciscoasa(config-pmap)# class class-default

ciscoasa(config-pmap-c)# shape average 2000000

ciscoasa(config-pmap-c)# service-policy p1_priority

ciscoasa(config-pmap-c)# exit

ciscoasa(config-pmap)# exit

Finalmente, adjunte la política de modelado a la interfaz en la que modelar y priorizar el tráfico saliente:

ciscoasa(config)# service-policy p1_shape interface outside

QoS para tráfico a través de un túnel VPN

QoS con VPN IPsec

Según RFC 2401, los bits de tipo de servicio (ToS) del encabezado IP original se copian en el encabezado IP del paquete cifrado para que se puedan aplicar las políticas de QoS después del cifrado. Esto permite que los bits DSCP/DiffServ se utilicen para prioridad en cualquier parte de la política de QoS.

Regulación de tráfico en un túnel IPsec

La regulación de tráfico también se puede realizar para túneles VPN específicos. Para seleccionar un grupo de túnel en el que supervisar, utilice el comando match tunnel-group <tunnel>en su mapa de clase y el comando match flow ip destination address.

class-map tgroup_out

match tunnel-group ipsec-tun

match flow ip destination-address

policy-map qos

class tgroup_out

police output 1000000

La regulación de entrada no funciona en este momento cuando utiliza el comando match tunnel-group; consulte Cisco bug ID CSCth48255 para obtener más información. Si intenta realizar la regulación de entrada con el comando match flow ip destination-address, recibirá este error:

police input 10000000

ERROR: Input policing cannot be done on a flow destination basis

La regulación de entrada parece no funcionar en este momento cuando utiliza match tunnel-group(Id. de error de Cisco CSCth48255). Si la regulación de entrada funciona, debería utilizar un class-map sin la dirección ip de la dirección de destino del flujo de coincidencia.

Si la regulación de entrada funciona, debería utilizar un class-map sin la dirección ip de la dirección de destino del flujo de coincidencia.

class-map tgroup_in

match tunnel-group ipsec-tun

policy-map qos

class tgroup_in

police input 1000000

Si intenta controlar la salida en un class-map que no tenga la dirección IP de destino coincidente, recibirá:

police output 10000000

ERROR: tunnel-group can only be policed on a flow basis

También es posible realizar QoS en la información de flujo interno con el uso de listas de control de acceso (ACL), DSCP, etc. Debido al error mencionado anteriormente, las ACL son la manera de poder hacer la regulación de entrada en este momento.

Nota: se puede configurar un máximo de 64 mapas de políticas en todos los tipos de plataformas. Utilice diferentes mapas de clase dentro de los mapas de políticas para segmentar el tráfico.

QoS con VPN de capa de conexión segura (SSL)

Hasta la versión 9.2 de ASA, ASA no conservaba los bits ToS.

Esta funcionalidad no admite la tunelización VPN SSL. Consulte Cisco bug IDCSCsl73211para obtener más información.

ciscoasa(config)# tunnel-group a1 type webvpn

ciscoasa(config)# tunnel-group a1 webvpn-attributes

ciscoasa(config-tunnel-webvpn)# class-map c1

ciscoasa(config-cmap)# match tunnel-group a1

ciscoasa(config-cmap)# match flow ip destination-address

ciscoasa(config-cmap)# policy-map p1

ciscoasa(config-pmap)# class c1

ciscoasa(config-pmap-c)# police output 100000

ERROR: tunnel with WEBVPN attributes doesn't support police!

ciscoasa(config-pmap-c)# no tunnel-group a1 webvpn-attributes

ciscoasa(config)# policy-map p1

ciscoasa(config-pmap)# class c1

ciscoasa(config-pmap-c)# police output 100000

ciscoasa(config-pmap-c)#

Nota: cuando los usuarios con vpn de teléfono utilizan el cliente AnyConnect y la seguridad de la capa de transporte de datagramas (DTLS) para cifrar su teléfono, la priorización no funciona porque AnyConnect no conserva el indicador DSCP en la encapsulación DTLS.

Consulte la solicitud de mejora del error de Cisco IDCSCtq43909para obtener detalles.

Consideraciones de QoS

Estos son algunos puntos a considerar sobre QoS.

- Se aplica a través del Marco de políticas modulares (MPF) de manera estricta o jerárquica: políticas, modelado, LLQ.

- Solo puede influir en el tráfico que ya se transfiere desde la tarjeta de interfaz de red (NIC) al DP (ruta de datos).

- Inútil para combatir los desbordamientos (ocurren demasiado pronto) a menos que se apliquen en un dispositivo adyacente.

- La regulación se aplica en la entrada después de que se permita el paquete y en la salida antes de la NIC.

- Inmediatamente después de reescribir una dirección de capa 2 (L2) en la salida.

- Define el ancho de banda saliente para todo el tráfico en una interfaz.

- Útil con ancho de banda de enlace ascendente limitado (como enlace de 1 Gigabit Ethernet (GE) a módem de 10 Mb).

- No es compatible con los modelos ASA558x de alto rendimiento.

- Las colas de prioridad pueden hacer que el tráfico de mejor esfuerzo pase hambre.

- No es compatible con interfaces 10GE en ASA5580 o subinterfaces VLAN.

- El tamaño del anillo de la interfaz se puede ajustar aún más para obtener un rendimiento óptimo.

Ejemplos de Configuración

Ejemplo de Configuración de QoS para Tráfico VoIP en Túneles VPN

Diagrama de la red

En este documento, se utiliza esta configuración de red:

Nota: Asegúrese de que los teléfonos IP y los hosts se colocan en diferentes segmentos (subredes). Esto se recomienda para un buen diseño de red.

En este documento, se utilizan estas configuraciones:

- Configuración de QoS basada en DSCP

- QoS basada en DSCP con configuración de VPN

- Configuración de QoS basada en ACL

- QoS basada en ACL con configuración de VPN

Configuración de QoS basada en DSCP

!--- Create a class map named Voice.

ciscoasa(config)#class-map Voice

!--- Specifies the packet that matches criteria that

!--- identifies voice packets that have a DSCP value of "ef".

ciscoasa(config-cmap)#match dscp ef

!--- Create a class map named Data.

ciscoasa(config)#class-map Data

!--- Specifies the packet that matches data traffic to be passed through

!--- IPsec tunnel.

ciscoasa(config-cmap)#match tunnel-group 10.1.2.1

ciscoasa(config-cmap)#match flow ip destination-address

!--- Create a policy to be applied to a set

!--- of voice traffic.

ciscoasa(config-cmap)#policy-map Voicepolicy

!--- Specify the class name created in order to apply

!--- the action to it.

ciscoasa(config-pmap)#class Voice

!--- Strict scheduling priority for the class Voice.

ciscoasa(config-pmap-c)#priority

PIX(config-pmap-c)#class Data

!--- Apply policing to the data traffic.

ciscoasa(config-pmap-c)#police output 200000 37500

!--- Apply the policy defined to the outside interface.

ciscoasa(config-pmap-c)#service-policy Voicepolicy interface outside

ciscoasa(config)#priority-queue outside

ciscoasa(config-priority-queue)#queue-limit 2048

ciscoasa(config-priority-queue)#tx-ring-limit 256

Nota: El valor DSCP de ef se refiere al reenvío acelerado que coincide con el tráfico VoIP-RTP.

QoS basada en DSCP con configuración de VPN

ciscoasa#show running-config

: Saved

:

ASA Version 9.2(1)

!

hostname ciscoasa

enable password 8Ry2YjIyt7RRXU24 encrypted

names

!

interface GigabitEthernet0

nameif inside

security-level 100

ip address 10.1.1.1 255.255.255.0

!

interface GigabitEthernet1

nameif outside

security-level 0

ip address 10.1.4.1 255.255.255.0

!

passwd 2KFQnbNIdI.2KYOU encrypted

ftp mode passive

!--- This crypto ACL-permit identifies the

!--- matching traffic flows to be protected via encryption.

access-list 110 extended permit ip 10.1.1.0 255.255.255.0 172.16.1.0 255.255.255.0

access-list 110 extended permit ip 10.1.5.0 255.255.255.0 10.1.6.0 255.255.255.0

pager lines 24

mtu inside 1500

mtu outside 1500

no failover

icmp unreachable rate-limit 1 burst-size 1

no asdm history enable

arp timeout 14400

route outside 0.0.0.0 0.0.0.0 10.1.4.2 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout uauth 0:05:00 absolute

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp authentication linkup linkdown coldstart

!--- Configuration for IPsec policies.

crypto ipsec ikev1 transform-set myset esp-3des esp-sha-hmac

crypto map mymap 10 match address 110

!--- Sets the IP address of the remote end.

crypto map mymap 10 set peer 10.1.2.1

!--- Configures IPsec to use the transform-set

!--- "myset" defined earlier in this configuration.

crypto map mymap 10 set ikev1 transform-set myset

crypto map mymap interface outside

!--- Configuration for IKE policies

crypto ikev1 policy 10

!--- Enables the IKE policy configuration (config-isakmp)

!--- command mode, where you can specify the parameters that

!--- are used during an IKE negotiation.

authentication pre-share

encryption 3des

hash sha

group 2

lifetime 86400

!--- Use this command in order to create and manage the database of

!--- connection-specific records like group name

!--- as 10.1.2.1, IPsec type as L2L, and password as

!--- pre-shared key for IPsec tunnels.

tunnel-group 10.1.2.1 type ipsec-l2l

tunnel-group 10.1.2.1 ipsec-attributes

!--- Specifies the preshared key "cisco123" which should

!--- be identical at both peers.

ikev1 pre-shared-key *

telnet timeout 5

ssh timeout 5

console timeout 0

priority-queue outside

queue-limit 2048

tx-ring-limit 256

!

class-map Voice

match dscp ef

class-map Data

match tunnel-group 10.1.2.1

match flow ip destination-address

class-map inspection_default

match default-inspection-traffic

!

!

policy-map type inspect dns preset_dns_map

parameters

message-length maximum 512

policy-map global_policy

class inspection_default

inspect dns preset_dns_map

inspect ftp

inspect h323 h225

inspect h323 ras

inspect netbios

inspect rsh

inspect rtsp

inspect skinny

inspect esmtp

inspect sqlnet

inspect sunrpc

inspect tftp

inspect sip

inspect xdmcp

policy-map Voicepolicy

class Voice

priority

class Data

police output 200000 37500

!

service-policy global_policy global

service-policy Voicepolicy interface outside

prompt hostname context

Cryptochecksum:d41d8cd98f00b204e9800998ecf8427e

: end

Configuración de QoS basada en ACL

!--- Permits inbound H.323 calls.

ciscoasa(config)#access-list 100 extended permit tcp 172.16.1.0 255.255.255.0

10.1.1.0

255.255.255.0 eq h323

!--- Permits inbound Session Internet Protocol (SIP) calls.

ciscoasa(config)#access-list 100 extended permit tcp 172.16.1.0 255.255.255.0

10.1.1.0

255.255.255.0 eq sip

!--- Permits inbound Skinny Call Control Protocol (SCCP) calls.

ciscoasa(config)#access-list 100 extended permit tcp 172.16.1.0 255.255.255.0

10.1.1.0

255.255.255.0 eq 2000

!--- Permits outbound H.323 calls.

ciscoasa(config)#access-list 105 extended permit tcp 10.1.1.0 255.255.255.0

172.16.1.0

255.255.255.0 eq h323

!--- Permits outbound SIP calls.

ciscoasa(config)#access-list 105 extended permit tcp 10.1.1.0 255.255.255.0

172.16.1.0

255.255.255.0 eq sip

!--- Permits outbound SCCP calls.

ciscoasa(config)#access-list 105 extended permit tcp 10.1.1.0 255.255.255.0

172.16.1.0

255.255.255.0 eq 2000

!--- Apply the ACL 100 for the inbound traffic of the outside interface.

ciscoasa(config)#access-group 100 in interface outside

!--- Create a class map named Voice-IN.

ciscoasa(config)#class-map Voice-IN

!--- Specifies the packet matching criteria which

!--- matches the traffic flow as per ACL 100.

ciscoasa(config-cmap)#match access-list 100

!--- Create a class map named Voice-OUT.

ciscoasa(config-cmap)#class-map Voice-OUT

!--- Specifies the packet matching criteria which

!--- matches the traffic flow as per ACL 105.

ciscoasa(config-cmap)#match access-list 105

!--- Create a policy to be applied to a set

!--- of Voice traffic.

ciscoasa(config-cmap)#policy-map Voicepolicy

!--- Specify the class name created in order to apply

!--- the action to it.

ciscoasa(config-pmap)#class Voice-IN

ciscoasa(config-pmap)#class Voice-OUT

!--- Strict scheduling priority for the class Voice.

ciscoasa(config-pmap-c)#priority

ciscoasa(config-pmap-c)#end

ciscoasa#configure terminal

ciscoasa(config)#priority-queue outside

!--- Apply the policy defined to the outside interface.

ciscoasa(config)#service-policy Voicepolicy interface outside

ciscoasa(config)#end

QoS basada en ACL con configuración de VPN

ciscoasa#show running-config

: Saved

:

ASA Version 9.2(1)

!

hostname ciscoasa

enable password 8Ry2YjIyt7RRXU24 encrypted

names

!

interface GigabitEthernet0

nameif inside

security-level 100

ip address 10.1.1.1 255.255.255.0

!

interface GigabitEthernet1

nameif outside

security-level 0

ip address 10.1.4.1 255.255.255.0

!

interface GigabitEthernet2

nameif DMZ1

security-level 95

ip address 10.1.5.1 255.255.255.0

!

passwd 2KFQnbNIdI.2KYOU encrypted

ftp mode passive

!--- This crypto ACL-permit identifies the

!--- matching traffic flows to be protected via encryption.

access-list 110 extended permit ip 10.1.1.0 255.255.255.0 172.16.1.0 255.255.255.0

access-list 110 extended permit ip 10.1.5.0 255.255.255.0 10.1.6.0 255.255.255.0

!--- Permits inbound H.323, SIP and SCCP calls.

access-list 100 extended permit tcp 172.16.1.0 255.255.255.0 10.1.1.0

255.255.255.0 eq h323

access-list 100 extended permit tcp 172.16.1.0 255.255.255.0 10.1.1.0

255.255.255.0 eq sip

access-list 100 extended permit tcp 172.16.1.0 255.255.255.0 10.1.1.0

255.255.255.0 eq 2000

!--- Permit outbound H.323, SIP and SCCP calls.

access-list 105 extended permit tcp 10.1.1.0 255.255.255.0 172.16.1.0

255.255.255.0 eq h323

access-list 105 extended permit tcp 10.1.1.0 255.255.255.0 172.16.1.0

255.255.255.0 eq sip

access-list 105 extended permit tcp 10.1.1.0 255.255.255.0 172.16.1.0

255.255.255.0 eq 2000

pager lines 24

mtu inside 1500

mtu outside 1500

no failover

icmp unreachable rate-limit 1 burst-size 1

no asdm history enable

arp timeout 14400

access-group 100 in interface outside

route outside 0.0.0.0 0.0.0.0 10.1.4.2 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout uauth 0:05:00 absolute

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp authentication linkup linkdown coldstart

crypto ipsec ikev1 transform-set myset esp-3des esp-sha-hmac

crypto map mymap 10 match address 110

crypto map mymap 10 set peer 10.1.2.1

crypto map mymap 10 set ikev1 transform-set myset

crypto map mymap interface outside

crypto ikev1 policy 10

authentication pre-share

encryption 3des

hash sha

group 2

lifetime 86400

tunnel-group 10.1.2.1 type ipsec-l2l

tunnel-group 10.1.2.1 ipsec-attributes

ikev1 pre-shared-key *

telnet timeout 5

ssh timeout 5

console timeout 0

priority-queue outside

!

class-map Voice-OUT

match access-list 105

class-map Voice-IN

match access-list 100

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map type inspect dns preset_dns_map

parameters

message-length maximum 512

policy-map global_policy

class inspection_default

inspect dns preset_dns_map

inspect ftp

!--- Inspection enabled for H.323, H.225 and H.323 RAS protocols.

inspect h323 h225

inspect h323 ras

inspect netbios

inspect rsh

inspect rtsp

!--- Inspection enabled for Skinny protocol.

inspect skinny

inspect esmtp

inspect sqlnet

inspect sunrpc

inspect tftp

!--- Inspection enabled for SIP.

inspect sip

inspect xdmcp

policy-map Voicepolicy

class Voice-IN

class Voice-OUT

priority

!

service-policy global_policy global

service-policy Voicepolicy interface outside

prompt hostname context

Cryptochecksum:d41d8cd98f00b204e9800998ecf8427e

: end

Nota: Utilice Command Lookup Tool(sólo clientes registrados) para obtener más información sobre los comandos utilizados en esta sección.

Verificación

Utilize esta sección para confirmar que su configuración funcione correctamente.

show service-policy police

Para ver las estadísticas de QoS para la regulación del tráfico, utilice el comando show service-policy con la palabra clave police:

ciscoasa(config)# show ser

ciscoasa(config)# show service-policy police

Interface outside:

Service-policy: POLICY-WEB

Class-map: Class-Policy

Output police Interface outside:

cir 1000000 bps, bc 31250 bytes

conformed 0 packets, 0 bytes; actions: transmit

exceeded 0 packets, 0 bytes; actions: drop

conformed 0 bps, exceed 0 bps

show service-policy priority

Para ver las estadísticas de las políticas de servicio que implementan el comando priority, utilice el comando show service-policy con la palabra clave priority:

ciscoasa# show service-policy priority

Global policy:

Service-policy: qos_outside_policy

Interface outside:

Service-policy: qos_class_policy

Class-map: voice-traffic

Priority:

Interface outside: aggregate drop 0, aggregate transmit 9383

show service-policy shape

ciscoasa(config)# show service-policy shape

Interface outside:

Service-policy: qos_outside_policy

Class-map: class-default

shape (average) cir 2000000, bc 16000, be 16000

Queueing

queue limit 64 packets

(queue depth/total drops/no-buffer drops) 0/0/0

(pkts output/bytes output) 0/0

show priority-queue statistics

Para mostrar las estadísticas de cola de prioridad para una interfaz, utilice el comando show priority-queue statistics en el modo EXEC privilegiado. Los resultados muestran las estadísticas tanto de la cola de mejor esfuerzo (BE) como de LLQ. Este ejemplo muestra el uso del comando show priority-queue statistics para la interfaz denominada outside y el resultado del comando.

ciscoasa# show priority-queue statistics outside

Priority-Queue Statistics interface outside

Queue Type = BE

Packets Dropped = 0

Packets Transmit = 0

Packets Enqueued = 0

Current Q Length = 0

Max Q Length = 0

Queue Type = LLQ

Packets Dropped = 0

Packets Transmit = 0

Packets Enqueued = 0

Current Q Length = 0

Max Q Length = 0

ciscoasa#

En este informe estadístico, el significado de las partidas es el siguiente:

- Packets Dropped (Paquetes descartados) indica el número total de paquetes que se han descartado en esta cola.

- Packets Transmit denota el número total de paquetes que se han transmitido en esta cola.

- Packets Enqueued (Paquetes en cola) indica el número total de paquetes que se han puesto en cola en esta cola.

- Longitud actual de cola indica la profundidad actual de esta cola.

- Max Q Length (Longitud máxima de cola) indica la profundidad máxima que se ha producido en esta cola.

La herramienta Output Interpreter Tool(sólo clientes registrados) admite ciertos comandos show. Utilice la Herramienta Output Interpreter para ver un análisis de la salida del comando show.

Troubleshoot

Actualmente, no hay información específica de troubleshooting disponible para esta configuración.

Additional Information

Aquí hay algunos errores introducidos por la función de modelado de tráfico:

| Cisco bug IDCSCsq08550 | El modelado de tráfico con cola prioritaria causa fallas de tráfico en ASA. |

| Cisco bug IDCSCsx07862 | El modelado de tráfico con colas de prioridad provoca retrasos y caídas de paquetes. |

| Cisco bug IDCSCsq07395 | La adición de la política de servicio de modelado falla si se ha editado el policy-map. |

Preguntas frecuentes

Esta sección proporciona una respuesta a una de las preguntas más frecuentes con respecto a la información que se describe en este documento.

¿Se conservan las marcas de QoS cuando se atraviesa el túnel VPN?

Yes. Las marcas de QoS se conservan en el túnel a medida que atraviesan las redes del proveedor si éste no las elimina en tránsito.

Sugerencia: Consulte la sección Conservación de DSCP y DiffServ de la Guía de configuración CLI deCLI Book 2: Cisco ASA Series Firewall, 9.2 para obtener más detalles.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

02-Mar-2007 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Cisco TAC Engineers

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios