Comprensión de Wifi Analytics for Endpoint Classification en ISE 3.3

Opciones de descarga

-

ePub (1.7 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (1.2 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo funciona WiFi Analytics for Endpoint Classification. También se describe cómo configurarlo, verificarlo y solucionar problemas.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Configuración de controladores LAN inalámbricos (WLC) 9800

- Configuración de Identity Services Engine (ISE)

- Autenticación RADIUS. Flujo de paquetes de autorización y contabilidad (AAA) y terminología

Este documento asume que ya existe una WLAN que autentica a los clientes utilizando ISE como servidor RADIUS.

Para que esta función funcione, es necesario tener al menos:

- 9800 WLC Cisco IOS® XE Dublín 17.10.1

- Identificación de Services Engine v3.3.

- Puntos de acceso 802.11ac Wave2 u 802.11ax (Wi-Fi 6/6E)

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- 9800 WLC Cisco IOSXE v17.12.x

- Identity Services Engine (ISE) v3.3

- Dispositivo Android 13

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

A través de WiFi Device Analytics, Cisco 9800 WLC puede aprender atributos, como el número de modelo y la versión del sistema operativo de un conjunto de terminales conectados a este dispositivo, y compartirlo con ISE. A continuación, ISE puede utilizar esta información para la clasificación de terminales, también conocida como definición de perfiles.

Actualmente, WiFi Analytics es compatible con los siguientes proveedores:

- Manzana

- Intel

- Samsung

El WLC comparte la información de atributos con el servidor ISE mediante paquetes de contabilidad RADIUS. WiFi Analytics Data Flow

WiFi Analytics Data Flow

Es importante recordar que los paquetes de RADIUS Accounting en un flujo RADIUS AAA se envían solamente después de que el servidor RADIUS envíe un paquete RADIUS Access-Accept como respuesta al intento de autenticación del punto final. En pocas palabras, el WLC comparte la información del atributo del extremo solamente después de que una sesión RADIUS para ese extremo se establece entre el servidor RADIUS (ISE) y el dispositivo de acceso a la red (WLC).

Estos son todos los atributos que ISE puede utilizar para la clasificación y autorización de terminales:

- DEVICE_INFO_FIRMWARE_VERSION

- DEVICE_INFO_HW_MODEL

- DEVICE_INFO_MANUFACTURER_MODEL

- DEVICE_INFO_MODEL_NAME

- DEVICE_INFO_MODEL_NUM

- DEVICE_INFO_OS_VERSION

- DEVICE_INFO_VENDOR_TYPE

Nota: el WLC puede enviar más atributos en función del tipo de terminal que se conecta, pero solo los enumerados se pueden utilizar para la creación de políticas de autorización en ISE.

Una vez que ISE recibe el paquete de cuentas, puede procesar y consumir estos datos de análisis en él y utilizarlo para reasignar un grupo de identidad o perfil de terminal.

Los atributos de WiFi Endpoint Analytics se enumeran en el diccionario WiFi_Device_Analytics. Los administradores de red pueden incluir estos atributos en las condiciones y políticas de autorización de terminales.

Diccionario de análisis de dispositivos WiFi

Diccionario de análisis de dispositivos WiFi

Si se produce algún cambio en los valores de atributo actuales que ISE almacena para el terminal, ISE inicia un cambio de autorización (CoA), lo que permite evaluar el terminal teniendo en cuenta los atributos actualizados.

Configurar

Configuraciones en WLC

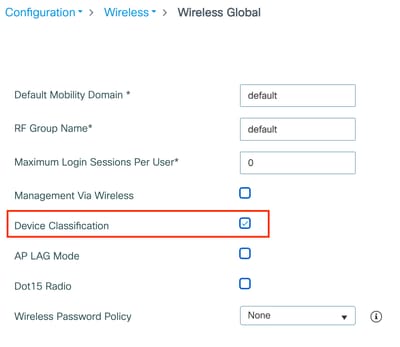

Paso 1. Activar globalmente la función de clasificación de dispositivos

Navegue hasta Configuration > Wireless > Wireless Global y marque la casilla de verificación Device Classification.

Configuración de clasificación de dispositivos

Configuración de clasificación de dispositivos

Paso 2. Habilitación de TLV Caching y RADIUS Profiling

Navegue hasta Configuration > Tags and Profiles > Policy y seleccione el Policy Profile utilizado por la WLAN donde se conectan los clientes RADIUS.

Selección de política inalámbrica

Selección de política inalámbrica

Haga clic en Access Policies y verifique las opciones RADIUS Profiling, HTTP TLV Caching y DHCP TLV Caching. Debido a la acción realizada en el paso anterior, la clasificación del estado global de los dispositivos ahora aparece en el estado Activado.  Configuración de RADIUS Profiling y Caching

Configuración de RADIUS Profiling y Caching

Inicie sesión en WLC CLI y habilite dot11 TLV Accounting.

vimontes-wlc#configure terminal

vimontes-wlc(config)#wireless profile policy policy-profile-name

vimontes-wlc(config-wireless-policy)#dot11-tlv-accounting

Nota: El perfil de política inalámbrica debe desactivarse antes de utilizar este comando. Este comando sólo está disponible en Cisco IOS XE Dublin 17.10.1 versión y posteriores.

Configuraciones en ISE

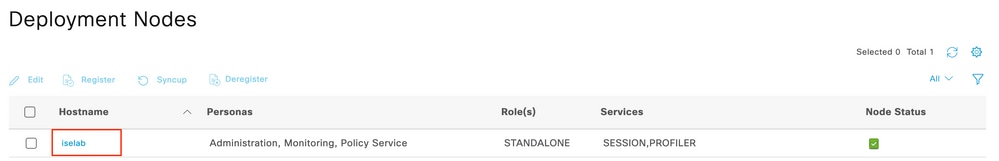

Configuraciones en ISE Paso 1. Habilitar los servicios de definición de perfiles en los PSN en la implementación

Paso 1. Habilitar los servicios de definición de perfiles en los PSN en la implementaciónVaya a Administration > Deployment y haga clic en el nombre de PSN.

Selección de nodo de ISE PSN

Selección de nodo de ISE PSN

Desplácese hasta la sección Servicio de políticas y marque la casilla de verificación Habilitar servicio de perfiles. Haga clic en el botón Save.

Configuración de Profiler Services

Configuración de Profiler Services

Paso 2. Habilitar la sonda de perfiles RADIUS en ISE PSN

Paso 2. Habilitar la sonda de perfiles RADIUS en ISE PSNDesplácese hasta la parte superior de la página y haga clic en la ficha Profiling Configuration. Muestra todos los sondeos de perfiles disponibles para su uso en ISE. Active la sonda RADIUS y haga clic en Save.

Configuración de sondeo de perfiles RADIUS

Configuración de sondeo de perfiles RADIUS

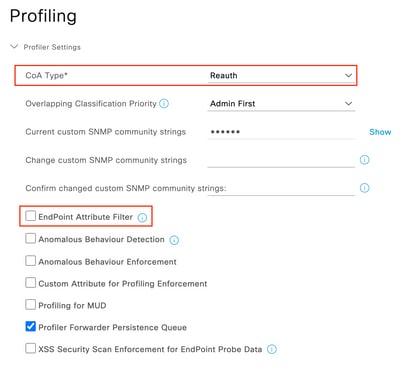

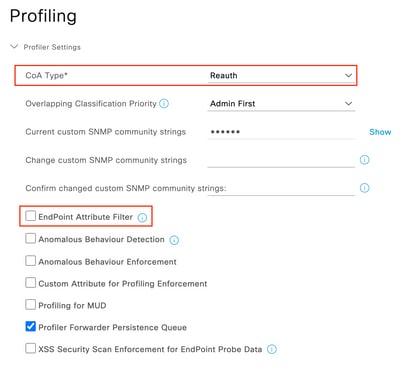

Paso 3. Establecer filtro de atributo de extremo y tipo de CoA

Paso 3. Establecer filtro de atributo de extremo y tipo de CoAVaya a Administration > System > Settings > Profiling. Establezca CoA Type en Reauth y asegúrese de que la casilla de verificación Endpoint Attribute Filter esté desactivada.

Configuración del filtro de tipo y atributo de CoA

Configuración del filtro de tipo y atributo de CoA

Configuración del filtro de tipo y atributo de CoA

Configuración del filtro de tipo y atributo de CoAPaso 4. Configuración de políticas de autorización con atributos de datos de WiFi Analytics

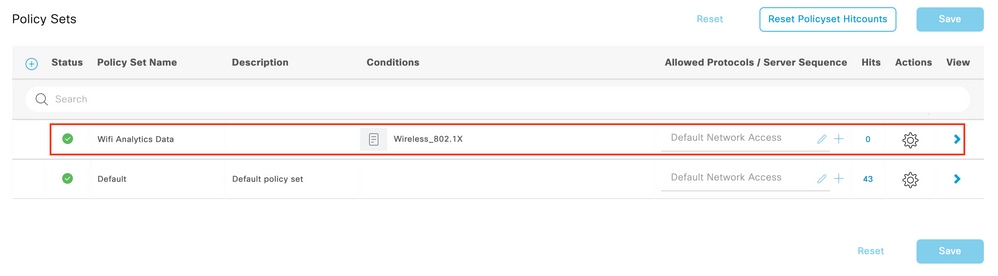

Paso 4. Configuración de políticas de autorización con atributos de datos de WiFi AnalyticsVaya al menú Policy > Policy Sets y seleccione el Policy Set utilizado por la red inalámbrica.

Selección de conjunto de políticas

Selección de conjunto de políticas

Haga clic en Políticas de autorización y configure las Condiciones de autorización para incluir los atributos de diccionario Política de terminales y Analítica de dispositivos WiFi.Configuración de política de  autorización

autorización

Verificación

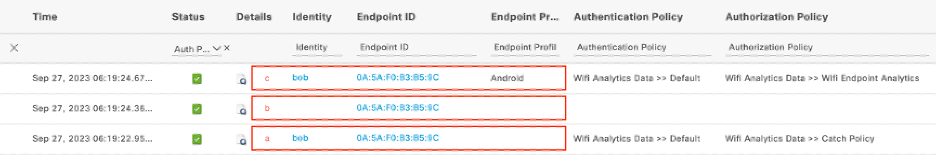

VerificaciónEn la GUI de ISE, navegue hasta Operaciones > RADIUS > Registros en vivo. Puede utilizar varios campos para filtrar las entradas de esta ventana y buscar los registros de los extremos de prueba.

ISE Live Logs para terminales de prueba

ISE Live Logs para terminales de prueba

a. La solicitud de autenticación del terminal inicial llega a ISE. El campo de perfil de terminal está vacío, ya que el paquete de cuentas para esta sesión no ha llegado a ISE en este momento.

b. El CoA se envía desde ISE hacia NAD, ya que se ha recibido el paquete de contabilidad que contiene los atributos del terminal.

c. Después de enviar correctamente el CoA, el terminal se vuelve a autenticar. Esta vez puede observar el nuevo perfil de punto final asignado y ver que se ha asignado un resultado de Autorización diferente.

Nota: El paquete CoA siempre tiene un campo de identidad vacío, pero el ID de terminal es el mismo que en el primer paquete de autenticación.

Haga clic en el icono situado en la columna Detalles del registro de cambio de autorización.

Acceso a los detalles del paquete CoA

Acceso a los detalles del paquete CoA

La información detallada de CoA se muestra en una nueva pestaña del navegador. Desplácese hacia abajo hasta la sección Otros atributos.

El componente de origen CoA se muestra como generador de perfiles. El motivo de CoA se muestra como Cambio en el grupo de identidades de terminales/política/perfil lógico que se utilizan en las políticas de autorización.

Componente y motivo del desencadenado de CoA

Componente y motivo del desencadenado de CoA

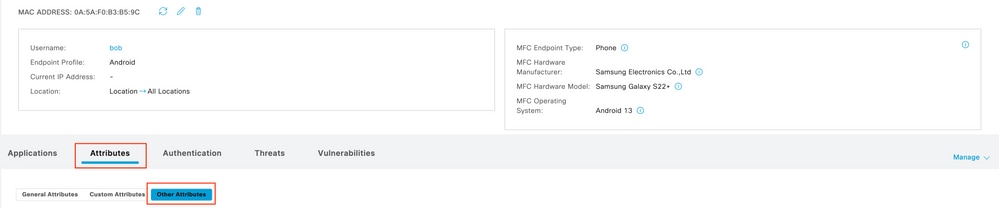

Navegue hasta Visibilidad de contexto > Terminales > Autenticación. En esta ficha, utilice los filtros para localizar el extremo de prueba.

Haga clic en la dirección MAC del terminal para acceder a los atributos del terminal.

Terminal en visibilidad de contexto

Terminal en visibilidad de contexto

Esta acción muestra toda la información que ISE almacena sobre este terminal. Haga clic en la sección Atributos y, a continuación, seleccione Otros atributos.

Selección de otro atributo de terminal en la visibilidad del contexto

Selección de otro atributo de terminal en la visibilidad del contexto

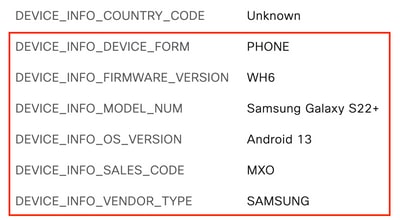

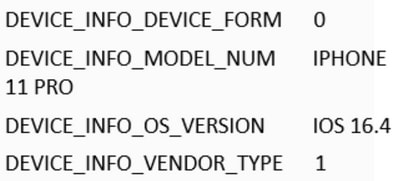

Desplácese hacia abajo hasta que encuentre los atributos del diccionario WiFi_Device_Analytics. La ubicación de estos atributos en esta sección significa que ISE los recibió correctamente a través de los paquetes de contabilidad y se puede utilizar para la clasificación de terminales.

Atributos de WiFi Analytics en la visibilidad del contexto

Atributos de WiFi Analytics en la visibilidad del contexto

A modo de referencia, a continuación se muestran ejemplos de atributos de Windows 10 y iPhone:

Ejemplo de atributos de extremo de Windows 10

Ejemplo de atributos de extremo de Windows 10  Ejemplo de atributos de extremo de iPhone

Ejemplo de atributos de extremo de iPhone

Troubleshoot

TroubleshootPaso 1. Los paquetes de contabilidad llegan a ISE

Paso 1. Los paquetes de contabilidad llegan a ISEEn WLC CLI, asegúrese de que la contabilización DOT11 TLV, el almacenamiento en caché DHCP TLV y el almacenamiento en caché HTTP TLV estén habilitados en las configuraciones de perfiles de políticas.

vimontes-wlc#show running-config | section wireless profile policy policy-profile-name

wireless profile policy policy-profile-name

aaa-override

accounting-list AAA-LIST

dhcp-tlv-caching

dot11-tlv-accounting

http-tlv-caching

radius-profiling

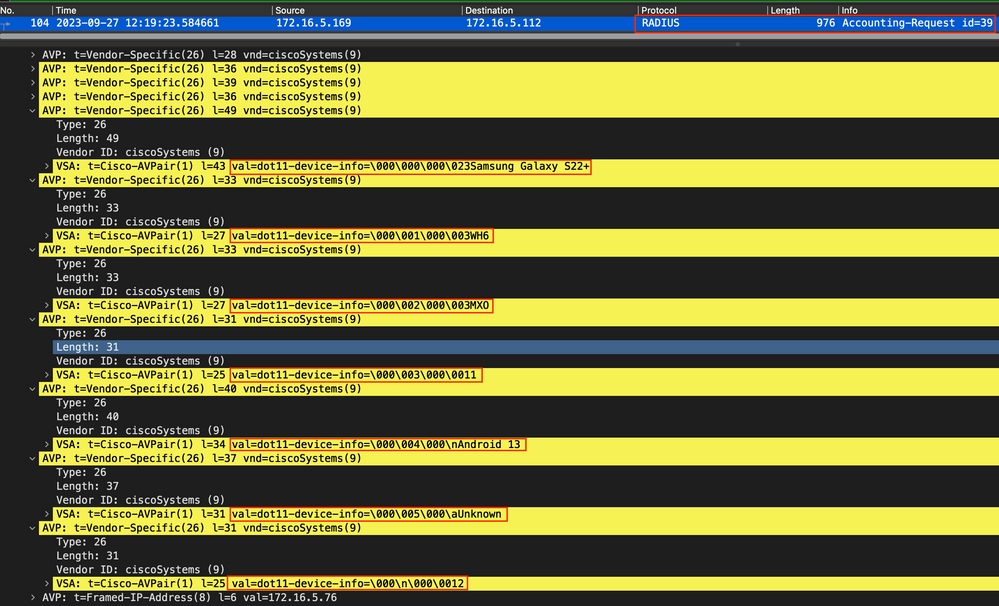

no shutdownRecopile capturas de paquetes en los extremos de WLC o ISE mientras conecta un terminal. Puede utilizar cualquier herramienta de análisis de paquetes conocida, como Wireshark, para analizar los archivos recopilados.

Filtre por paquetes de cuentas RADIUS y por ID de estación de llamada (dirección MAC del terminal de prueba). Por ejemplo, este filtro se puede utilizar:

radius.code == 4 && radius.Calling_Station_Id == "xx-xx-xx-xx-xx-xx"Una vez localizados, expanda los campos Cisco-AVPair para localizar los datos de análisis WiFi dentro del paquete de contabilidad.

Atributos TLV de Extremo dentro de un Paquete de Contabilización

Atributos TLV de Extremo dentro de un Paquete de Contabilización

Paso 2. ISE analiza el paquete de cuentas con los atributos de terminal

Paso 2. ISE analiza el paquete de cuentas con los atributos de terminalAl final de ISE, estos componentes se pueden configurar en el nivel DEBUG para garantizar que los paquetes de contabilidad RADIUS enviados por el WLC alcanzan ISE y se procesan correctamente.

A continuación, puede recopilar ISE Support Bundle para recopilar los archivos de registro. Para obtener más información sobre cómo recopilar el paquete de soporte, consulte la sección Información Relacionada.

Componentes que se depurarán para solucionar problemas

Componentes que se depurarán para solucionar problemas

Nota: Los componentes están habilitados al nivel DEBUG solamente en el PSN que autentica los extremos.

En iseLocalStore.log, se registra el mensaje de inicio de cuentas sin necesidad de habilitar ningún componente en el nivel DEBUG. Aquí, ISE debe ver el paquete de cuentas entrante que contiene los atributos de WiFi Analytics.

2023-09-27 18:19:23.600 +00:00 0000035538 3000 NOTICE Radius-Accounting: RADIUS Accounting start request, ConfigVersionId=1493,

Device IP Address=172.16.5.169, UserName=bob, NetworkDeviceName=lab-wlc, User-Name=bob, NAS-IP-Address=172.16.5.169, NAS-Port=260613,

Framed-IP-Address=172.16.5.76, Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303, Called-Station-ID=00-1e-f6-5c-16-ff,

Calling-Station-ID=0a-5a-f0-b3-b5-9c, NAS-Identifier=vimontes-wlc, Acct-Status-Type=Start, Acct-Delay-Time=0, Acct-Session-Id=00000018,

Acct-Authentic=Remote, Event-Timestamp=1695838756, NAS-Port-Type=Wireless - IEEE 802.11, cisco-av-pair=dc-profile-name=Samsung Galaxy S22+,

cisco-av-pair=dc-device-name=Victor-s-S22, cisco-av-pair=dc-device-class-tag=Samsung Galaxy S22+, cisco-av-pair=dc-certainty-metric=40,

cisco-av-pair=64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, cisco-av-pair=dc-protocol-map=1025, cisco-av-pair=dhcp-option=host-name=Victor-s-S22,

cisco-av-pair=dhcp-option=dhcp-class-identifier=android-dhcp-13, cisco-av-pair=dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108,

cisco-av-pair=dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, cisco-av-pair=dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6,

cisco-av-pair=dot11-device-info=DEVICE_INFO_SALES_CODE=MXO, cisco-av-pair=dot11-device-info=DEVICE_INFO_DEVICE_FORM=1,

cisco-av-pair=dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, cisco-av-pair=dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown,

cisco-av-pair=dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, cisco-av-pair=audit-session-id=A90510AC0000005BD7DDDAA7, cisco-av-pair=vlan-id=2606, cisco-av-pair=method=dot1x,

cisco-av-pair=cisco-wlan-ssid=VIcSSID, cisco-av-pair=wlan-profile-name=ISE-AAA, Airespace-Wlan-Id=1, AcsSessionID=iselab/484624451/304, SelectedAccessService=Default Network Access,

RequestLatency=15, Step=11004, Step=11017, Step=15049, Step=15008, Step=22083, Step=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#All Locations,

NetworkDeviceGroups=Device Type#All Device Types, CPMSessionID=A90510AC0000005BD7DDDAA7, TotalAuthenLatency=15, ClientLatency=0, Network Device Profile=Cisco, Location=Location#All Locations,

Device Type=Device Type#All Device Types, IPSEC=IPSEC#Is IPSEC Device#No, En prrt-server.log, ISE analiza el mensaje syslog del paquete de contabilidad recibido, incluidos los atributos de WiFi Analytics. Utilice los campos CallingStationID y CPMSessionID para asegurarse de que se realiza un seguimiento de la sesión y el punto final correctos.

Radius,2023-09-27 18:19:23,586,DEBUG,0x7f50a2b67700,cntx=0000192474,sesn=iselab/484624451/304,

CPMSessionID=A90510AC0000005BD7DDDAA7,CallingStationID=0a-5a-f0-b3-b5-9c,FramedIPAddress=172.16.5.76,RADIUS PACKET::

Code=4(AccountingRequest) Identifier=39 Length=934 [1] User-Name - value: [bob] [4] NAS-IP-Address - value: [172.16.5.169] [5] NAS-Port - value: [260613] [8] Framed-IP-Address - value: [172.16.5.76] [25] Class - value: [****] [30] Called-Station-ID - value: [00-1e-f6-5c-16-ff] [31] Calling-Station-ID - value: [0a-5a-f0-b3-b5-9c] [32] NAS-Identifier - value: [vimontes-wlc] [40] Acct-Status-Type - value: [Start] [41] Acct-Delay-Time - value: [0] [44] Acct-Session-Id - value: [00000018] [45] Acct-Authentic - value: [Remote] [55] Event-Timestamp - value: [1695838756] [61] NAS-Port-Type - value: [Wireless - IEEE 802.11] [26] cisco-av-pair - value: [dc-profile-name=Samsung Galaxy S22+] [26] cisco-av-pair - value: [dc-device-name=Victor-s-S22] [26] cisco-av-pair - value: [dc-device-class-tag=Samsung Galaxy S22+] [26] cisco-av-pair - value: [dc-certainty-metric=40] [26] cisco-av-pair - value: [dc-opaque=<01><00><00><00><00><00><00><00><00><00><00><00>] [26] cisco-av-pair - value: [dc-protocol-map=1025] [26] cisco-av-pair - value: [dhcp-option=<00><0c><00><0c>Victor-s-S22] [26] cisco-av-pair - value: [dhcp-option=<00><<00><0f>android-dhcp-13] [26] cisco-av-pair - value: [dhcp-option=<00>7<00><0c><01><03><06><0f><1a><1c>3:;+rl] [26] cisco-av-pair - value: [dot11-device-info=<00><00><00><13>Samsung Galaxy S22+] [26] cisco-av-pair - value: [dot11-device-info=<00><01><00><03>WH6] [26] cisco-av-pair - value: [dot11-device-info=<00><02><00><03>MXO] [26] cisco-av-pair - value: [dot11-device-info=<00><03><00><01>1] [26] cisco-av-pair - value: [dot11-device-info=<00><04><00> Android 13] [26] cisco-av-pair - value: [dot11-device-info=<00><05><00><07>Unknown] [26] cisco-av-pair - value: [dot11-device-info=<00> <00><01>2] [26] cisco-av-pair - value: [audit-session-id=A90510AC0000005BD7DDDAA7] [26] cisco-av-pair - value: [vlan-id=2606] [26] cisco-av-pair - value: [method=dot1x] [26] cisco-av-pair - value: [cisco-wlan-ssid=VIcSSID] [26] cisco-av-pair - value: [wlan-profile-name=ISE-AAA] [26] Airespace-Wlan-Id - value: [<00><00><00><01>] ,RADIUSHandler.cpp:2453Paso 3. Los atributos de terminal se actualizan y el terminal se clasifica

Paso 3. Los atributos de terminal se actualizan y el terminal se clasificaEste mensaje de syslog se comparte con el componente del analizador. Profiler.log recibe el mensaje syslog analizado y extrae los atributos de punto final.

2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogMonitor -:::::- Radius Packet Received 1266 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogDefragmenter -:::::- parseHeader inBuffer=<181>Sep 27 18:19:23 iselab

CISE_RADIUS_Accounting 0000000297 3 0 2023-09-27 18:19:23.600 +00:00 0000035538 3000 NOTICE Radius-Accounting: RADIUS Accounting start request, ConfigVersionId=1493, Device IP Address=172.16.5.169,

UserName=bob, NetworkDeviceName=lab-wlc, User-Name=bob, NAS-IP-Address=172.16.5.169, NAS-Port=260613, Framed-IP-Address=172.16.5.76, Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303,

Called-Station-ID=00-1e-f6-5c-16-ff, Calling-Station-ID=0a-5a-f0-b3-b5-9c, NAS-Identifier=vimontes-wlc, Acct-Status-Type=Start, Acct-Delay-Time=0, Acct-Session-Id=00000018, Acct-Authentic=Remote,

Event-Timestamp=1695838756, NAS-Port-Type=Wireless - IEEE 802.11, cisco-av-pair=dc-profile-name=Samsung Galaxy S22+, cisco-av-pair=dc-device-name=Victor-s-S22,

cisco-av-pair=dc-device-class-tag=Samsung Galaxy S22+, cisco-av-pair=dc-certainty-metric=40,

cisco-av-pair=64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, cisco-av-pair=dc-protocol-map=1025, 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogMonitor -:::::- Radius Packet Received 1267 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogDefragmenter -:::::- parseHeader inBuffer=<181>Sep 27 18:19:23 iselab CISE_RADIUS_Accounting 0000000297 3 1

cisco-av-pair=dhcp-option=host-name=Victor-s-S22, cisco-av-pair=dhcp-option=dhcp-class-identifier=android-dhcp-13, cisco-av-pair=dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108,

cisco-av-pair=dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, cisco-av-pair=dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6, cisco-av-pair=dot11-device-info=DEVICE_INFO_SALES_CODE=MXO,

cisco-av-pair=dot11-device-info=DEVICE_INFO_DEVICE_FORM=1, cisco-av-pair=dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, cisco-av-pair=dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown,

cisco-av-pair=dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, cisco-av-pair=audit-session-id=A90510AC0000005BD7DDDAA7, cisco-av-pair=vlan-id=2606, cisco-av-pair=method=dot1x, cisco-av-pair=cisco-wlan-ssid=VIcSSID,

cisco-av-pair=wlan-profile-name=ISE-AAA, Airespace-Wlan-Id=1, AcsSessionID=iselab/484624451/304,Se actualiza la información de atributos del terminal.

2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_FIRMWARE_VERSION=[WH6] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_SALES_CODE=[MXO] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_DEVICE_FORM=[1] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_OS_VERSION=[Android 13] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_COUNTRY_CODE=[Unknown] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_VENDOR_TYPE=[2]2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Endpoint: EndPoint[id=,name=] MAC: 0A:5A:F0:B3:B5:9C Attribute:AAA-Server value:iselab Attribute:Acct-Authentic value:Remote Attribute:Acct-Delay-Time value:0 Attribute:Acct-Session-Id value:00000018 Attribute:Acct-Status-Type value:Start Attribute:AcsSessionID value:iselab/484624451/304 Attribute:Airespace-Wlan-Id value:1 Attribute:BYODRegistration value:Unknown Attribute:CPMSessionID value:A90510AC0000005BD7DDDAA7 Attribute:Called-Station-ID value:00-1e-f6-5c-16-ff Attribute:Calling-Station-ID value:0a-5a-f0-b3-b5-9c Attribute:Class value:CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303 Attribute:ClientLatency value:0 Attribute:DEVICE_INFO_COUNTRY_CODE value:Unknown Attribute:DEVICE_INFO_DEVICE_FORM value:PHONE Attribute:DEVICE_INFO_FIRMWARE_VERSION value:WH6 Attribute:DEVICE_INFO_MODEL_NUM value:Samsung Galaxy S22+ Attribute:DEVICE_INFO_OS_VERSION value:Android 13 Attribute:DEVICE_INFO_SALES_CODE value:MXO Attribute:DEVICE_INFO_VENDOR_TYPE value:SAMSUNG Attribute:Device IP Address value:172.16.5.169 Attribute:Device Type value:Device Type#All Device Types Attribute:DeviceRegistrationStatus value:NotRegistered Attribute:EndPointPolicy value:Unknown Attribute:EndPointPolicyID value: Attribute:EndPointSource value:RADIUS Probe Attribute:Event-Timestamp value:1695838756 Attribute:Framed-IP-Address value:172.16.5.76 Attribute:IPSEC value:IPSEC#Is IPSEC Device#No Attribute:Location value:Location#All Locations Attribute:MACAddress value:0A:5A:F0:B3:B5:9C Attribute:MatchedPolicy value:Unknown Attribute:MatchedPolicyID value: Attribute:MessageCode value:3000 Attribute:NAS-IP-Address value:172.16.5.169 Attribute:NAS-Identifier value:vimontes-wlc Attribute:NAS-Port value:260613 Attribute:NAS-Port-Type value:Wireless - IEEE 802.11 Attribute:Network Device Profile value:Cisco Attribute:NetworkDeviceGroups value:IPSEC#Is IPSEC Device#No, Location#All Locations, Device Type#All Device Types Attribute:NetworkDeviceName value:lab-wlc Attribute:NmapSubnetScanID value:0 Attribute:OUI value:UNKNOWN Attribute:PolicyVersion value:0 Attribute:PortalUser value: Attribute:PostureApplicable value:Yes Attribute:RequestLatency value:15 Attribute:StaticAssignment value:false Attribute:StaticGroupAssignment value:false Attribute:Total Certainty Factor value:0 Attribute:TotalAuthenLatency value:15 Attribute:User-Name value:bob Attribute:cisco-av-pair value:dc-profile-name=Samsung Galaxy S22+, dc-device-name=Victor-s-S22, dc-device-class-tag=Samsung Galaxy S22+, dc-certainty-metric=40, 64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, dc-protocol-map=1025, dhcp-option=host-name=Victor-s-S22, dhcp-option=dhcp-class-identifier=android-dhcp-13, dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108, dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6, dot11-device-info=DEVICE_INFO_SALES_CODE=MXO, dot11-device-info=DEVICE_INFO_DEVICE_FORM=1, dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown, dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, audit-session-id=A90510AC0000005BD7DDDAA7, vlan-id=2606, method=dot1x, cisco-wlan-ssid=VIcSSID, wlan-profile-name=ISE-AAA Attribute:dhcp-class-identifier value:android-dhcp-13 Attribute:dhcp-parameter-request-list value:1, 3, 6, 15, 26, 28, 51, 58, 59, 43, 114, 108 Attribute:host-name value:Victor-s-S22 Attribute:ip value:172.16.5.76 Attribute:SkipProfiling value:falseLa actualización de atributos desencadena un nuevo evento de definición de perfiles de terminales. Las directivas de perfiles se evalúan de nuevo y se asigna un nuevo perfil.

2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Policy Android matched 0A:5A:F0:B3:B5:9C (certainty 30) 2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- EndPoint is profiled by Admin First: ADMINFIRST 2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Policy Android matched 0A:5A:F0:B3:B5:9C (certainty 30)com.cisco.profiler.infrastructure.profiling.ProfilerManager$MatchingPolicyInternal@14ec7800Paso 4. CoA y reautenticación

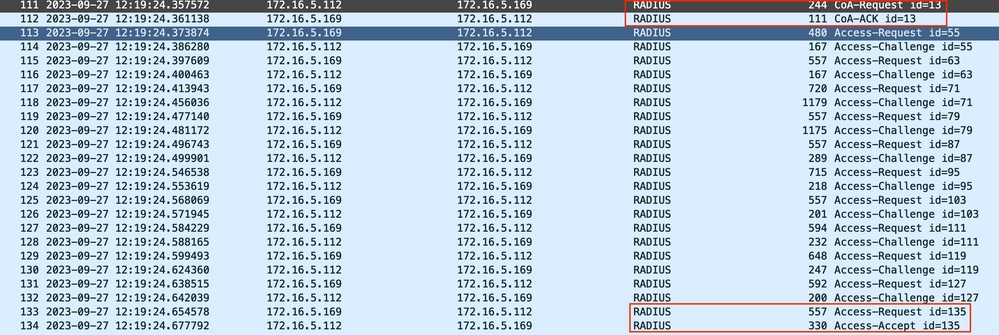

Paso 4. CoA y reautenticaciónISE debe enviar una CoA para la sesión de terminal cuando se produzca un cambio en los atributos de WiFi Device Analytics.

2023-09-27 18:19:24,103 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Endpoint 0A:5A:F0:B3:B5:9C IdentityGroup / Logical Profile Changed/ WiFi device analytics attribute changed. Issuing a Conditional CoA 2023-09-27 18:19:24,103 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- ConditionalCoAEvent with Endpoint Details : EndPoint[id=62caa550-5d62-11ee-bf1f-b6bb1580ab0d,name=] MAC: 0A:5A:F0:B3:B5:9C Attribute:AAA-Server value:iselab Attribute:Airespace-Wlan-Id value:1 Attribute:AllowedProtocolMatchedRule value:Default Attribute:AuthenticationIdentityStore value:Internal Users Attribute:AuthenticationMethod value:MSCHAPV2 Attribute:AuthenticationStatus value:AuthenticationPassed Attribute:AuthorizationPolicyMatchedRule value:Catch Policy Attribute:BYODRegistration value:Unknown Attribute:CLASSIFICATION_FLOW value:none Attribute:CacheUpdateTime value:1695838764086 Attribute:Called-Station-ID value:00-1e-f6-5c-16-ff Attribute:Calling-Station-ID value:0a-5a-f0-b3-b5-9c Attribute:ClientLatency value:0 Attribute:DEVICE_INFO_COUNTRY_CODE value:Unknown Attribute:DEVICE_INFO_DEVICE_FORM value:PHONE Attribute:DEVICE_INFO_FIRMWARE_VERSION value:WH6 Attribute:DEVICE_INFO_MODEL_NUM value:Samsung Galaxy S22+ Attribute:DEVICE_INFO_OS_VERSION value:Android 13 Attribute:DEVICE_INFO_SALES_CODE value:MXO Attribute:DEVICE_INFO_VENDOR_TYPE value:SAMSUNG Attribute:DTLSSupport value:Unknown Attribute:DestinationIPAddress value:172.16.5.112 Attribute:DestinationPort value:1812< Attribute:Device IP Address value:172.16.5.169 Attribute:Device Type value:Device Type#All Device Types Attribute:DeviceRegistrationStatus value:NotRegistered Attribute:DoReplicate value:false Attribute:EnableFlag value:Enabled Attribute:EndPointMACAddress value:0A-5A-F0-B3-B5-9C Attribute:EndPointPolicy value:Android Attribute:EndPointPolicyID value:ffafa000-8bff-11e6-996c-525400b48521 Attribute:EndPointProfilerServer value:iselab.vimontes.cisco.com Attribute:EndPointSource value:RADIUS Probe Attribute:EndPointVersion value:4 Attribute:FailureReason value:- Attribute:FirstCollection value:1695838763963 Attribute:Framed-IP-Address value:172.16.5.76 Attribute:IPSEC value:IPSEC#Is IPSEC Device#No Attribute:IdentityGroup value:Android Attribute:IdentityGroupID value:ffa36b00-8bff-11e6-996c-525400b48521 Attribute:IdentityPolicyMatchedRule value:Default Attribute:IdentitySelectionMatchedRule value:Default Attribute:IsThirdPartyDeviceFlow value:false Attribute:LastActivity value:1695838764083 Attribute:LastNmapScanTime value:0 Attribute:Location value:Location#All Locations Attribute:LogicalProfile value: Attribute:MACAddress value:0A:5A:F0:B3:B5:9C Attribute:MatchedPolicy value:Android Attribute:MatchedPolicyID value:ffafa000-8bff-11e6-996c-525400b48521 Attribute:MessageCode value:3000 Attribute:NAS-IP-Address value:172.16.5.169 Attribute:NAS-Identifier value:vimontes-wlc Attribute:NAS-Port value:260613 Attribute:NAS-Port-Type value:Wireless - IEEE 802.11 Attribute:Network Device Profile value:Cisco Attribute:NetworkDeviceGroups value:IPSEC#Is IPSEC Device#No, Location#All Locations, Device Type#All Device Types Attribute:NetworkDeviceName value:lab-wlc Attribute:NetworkDeviceProfileId value:b0699505-3150-4215-a80e-6753d45bf56c Attribute:NetworkDeviceProfileName value:Cisco Attribute:NmapScanCount value:0 Attribute:NmapSubnetScanID value:0 Attribute:OUI value:UNKNOWN Attribute:PolicyVersion value:0 Attribute:PortalUser value: Attribute:PostureApplicable value:Yes Attribute:PostureAssessmentStatus value:NotApplicable Attribute:PreviousMACAddress value:0A:5A:F0:B3:B5:9C Attribute:RadiusFlowType value:Wireless802_1x Attribute:Response value:{Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303; EAP-Key-Name=19:12:31:7e:8a:2e:d7:9f:3b:00:3e:ab:bd:27:22:2a:30:45:b8:7a:1b:ab:b6:1a:b1:e6:21:ee:bd:b1:2c:b8:f5:a8:c9:27:27:c1:0e:95:fa:a0:b6:dc:1f:a4:e6:98:2c:89:5e:b1:5c:11:56:ea:d9:93:a8:92:b0:47:57:3a:6e; MS-MPPE-Send-Key=****; MS-MPPE-Recv-Key=****; LicenseTypes=1; } Attribute:SSID value:3c-41-0e-31-77-80:VIcSSID Attribute:SelectedAccessService value:Default Network Access Attribute:SelectedAuthenticationIdentityStores value:Internal Users, All_AD_Join_Points, Guest Users Attribute:SelectedAuthorizationProfiles value:PermitAccess Attribute:Service-Type value:Framed Attribute:StaticAssignment value:false Attribute:StaticGroupAssignment value:false Attribute:StepData value:4= Normalised Radius.RadiusFlowType, 71=All_User_ID_Stores, 72=Internal Users, 95= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 96= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 97= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 98= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 99= EndPoints.EndPointPolicy, 100= EndPoints.EndPointPolicy, 101= EndPoints.EndPointPolicy Attribute:TLSCipher value:ECDHE-RSA-AES256-GCM-SHA384 Attribute:TLSVersion value:TLSv1.2 Attribute:TimeToProfile value:139 Attribute:Total Certainty Factor value:30 Attribute:TotalAuthenLatency value:15 Attribute:UpdateTime value:0 Attribute:User-Name value:bob Attribute:UserType value:User Attribute:allowEasyWiredSession value:false Attribute:dhcp-class-identifier value:android-dhcp-13 Attribute:dhcp-parameter-request-list value:1, 3, 6, 15, 26, 28, 51, 58, 59, 43, 114, 108 Attribute:epid value:epid:293810839814635520 Attribute:host-name value:Victor-s-S22 Attribute:ip value:172.16.5.76 Attribute:undefined-186 value:00:0f:ac:04 Attribute:undefined-187 value:00:0f:ac:04 Attribute:undefined-188 value:00:0f:ac:01 Attribute:undefined-189 value:00:0f:ac:06 Attribute:SkipProfiling value:false La captura de paquetes ayuda a garantizar que ISE envíe el CoA al WLC. También muestra que se recibe un nuevo paquete Access-Request después de procesar el CoA.

Perfiles de paquetes CoA de RADIUS después del terminal

Perfiles de paquetes CoA de RADIUS después del terminal

Radius CoA y New Access-Request after Endpoint Profiling

Radius CoA y New Access-Request after Endpoint Profiling

Información Relacionada

Información Relacionada Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

05-Oct-2023 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Victor Montes AngelesSecurity Escalation Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios