Configuración e implementación de Secure Client NAM Profile a través de ISE 3.3 en Windows

Opciones de descarga

-

ePub (3.3 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (2.4 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo implementar el perfil de Cisco Secure Client Network Access Manager (NAM) a través de Identity Services Engine (ISE).

Antecedentes

La autenticación EAP-FAST se produce en dos fases. En la primera fase, EAP-FAST emplea un protocolo de enlace TLS para proporcionar y autenticar intercambios de claves mediante objetos Type-Length-Values (TLV) para establecer un túnel protegido. Estos objetos TLV se utilizan para transmitir datos relacionados con la autenticación entre el cliente y el servidor. Una vez establecido el túnel, la segunda fase comienza con el cliente y el nodo ISE participando en más conversaciones para establecer las políticas de autenticación y autorización necesarias.

El perfil de configuración de NAM está configurado para utilizar EAP-FAST como método de autenticación y está disponible para redes definidas administrativamente.

Además, se pueden configurar los tipos de conexión de equipo y usuario dentro del perfil de configuración de NAM.

El dispositivo Windows corporativo obtiene acceso corporativo completo mediante la comprobación NAM con estado.

El dispositivo personal de Windows obtiene acceso a una red restringida con la misma configuración de NAM.

Este documento proporciona instrucciones para implementar el perfil de Cisco Secure Client Network Access Manager (NAM) a través del portal de estado de Identity Services Engine (ISE) mediante la implementación web, junto con la comprobación de cumplimiento de estado.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Identity Services Engine (ISE)

- AnyConnect NAM y Profile Editor

- Política de estado

- Configuración de Cisco Catalyst para servicios 802.1x

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco ISE, versión 3.3 y posteriores

- Windows 10 con Cisco Secure Mobility Client 5.1.4.74 y versiones posteriores

- Switch Cisco Catalyst 9200 con software Cisco IOS® XE 17.6.5 y versiones posteriores

- Active Directory 2016

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configuración

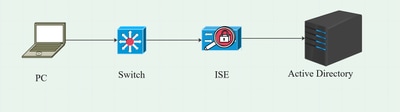

Diagrama de la red

Flujo de datos

Cuando un PC se conecta a la red, ISE proporciona la política de autorización para la redirección al portal de estado.

El tráfico http del PC se redirige a la página de aprovisionamiento de clientes de ISE, donde la aplicación NSA se descarga desde ISE.

A continuación, la NSA instala los módulos del agente Secure Client en el PC.

Una vez finalizada la instalación del agente, éste descarga el perfil de estado y el perfil NAM configurados en ISE.

La instalación del módulo NAM desencadena un reinicio en el PC.

Después del reinicio, el módulo NAM realiza la autenticación EAP-FAST basada en el perfil NAM.

A continuación, se activa el análisis de estado y se comprueba el cumplimiento según la política de estado de ISE.

Configurar switch

Configure el switch de acceso para la autenticación y redirección dot1x.

| aaa new-model aaa authentication dot1x default group radius aaa session-id common dot1x system-auth-control |

Configure la ACL de redirección para que el usuario sea redirigido al portal de aprovisionamiento de clientes de ISE.

| ip access-list extended redirect-acl |

Habilite el seguimiento de dispositivos y la redirección http en el switch.

| device-tracking policy <device tracking policy name> ip http server |

Descargue el paquete Secure client

Descargue los archivos webdeploy del Editor de perfiles, las ventanas de Secure Client y el Módulo de cumplimiento manualmente desde software.cisco.com

En la barra de búsqueda del nombre del producto, escriba Secure Client 5.

Inicio > Seguridad > Seguridad de terminales > Secure Client (incluido AnyConnect) > Secure Client 5 > AnyConnect VPN Client Software

- cisco-secure-client-win-5.1.4.74-webdeploy-k9.pkg

- cisco-secure-client-win-4.3.4164.8192-isecomcompliance-webdeploy-k9.pkg

- tools-cisco-secure-client-win-5.1.4.74-profile-editor-k9.msi

Configuración de ISE

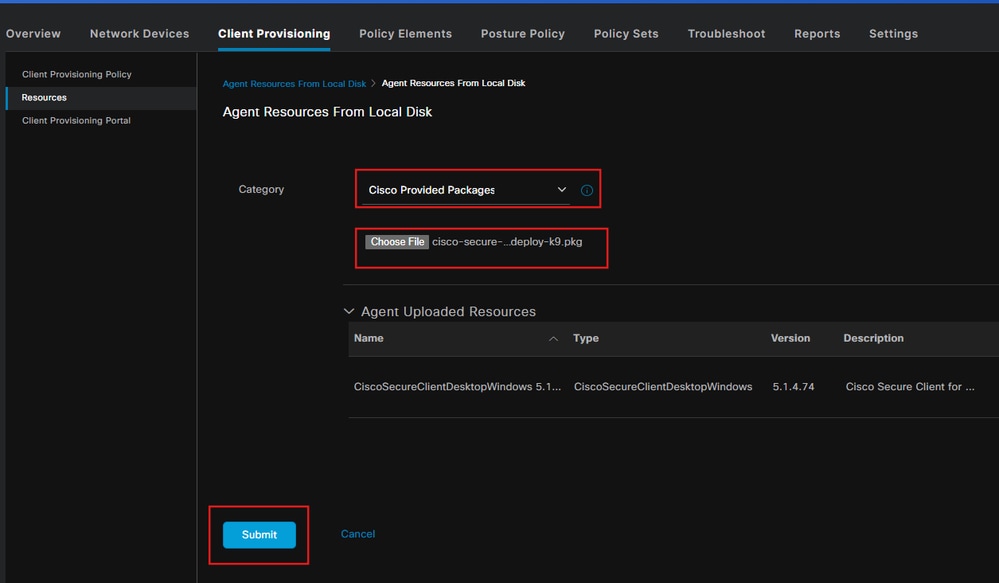

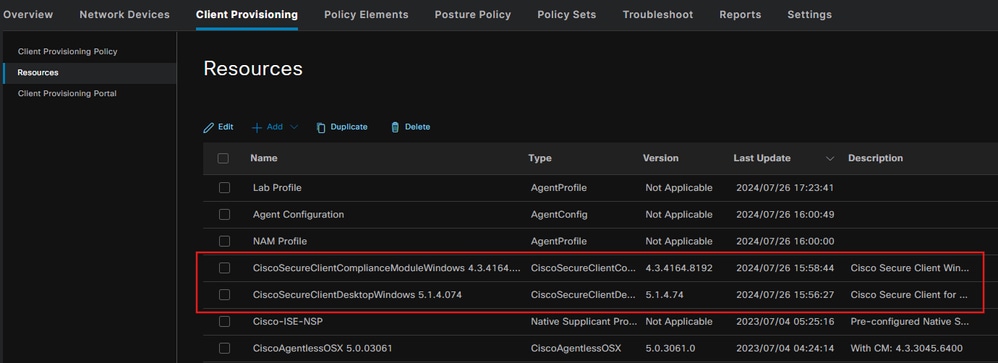

Paso 1. Cargue el paquete en ISE

Para cargar los paquetes de implementación web de Secure Client and Compliance Module en ISE, vaya a Workcenter > Estado > Aprovisionamiento del cliente > Recursos > Agregar > Recursos del agente desde el disco local.

Paso 2. Crear un perfil NAM desde la herramienta Editor de perfiles

Para obtener información sobre cómo configurar un perfil NAM, consulte esta guía Configure Secure Client NAM Profile .

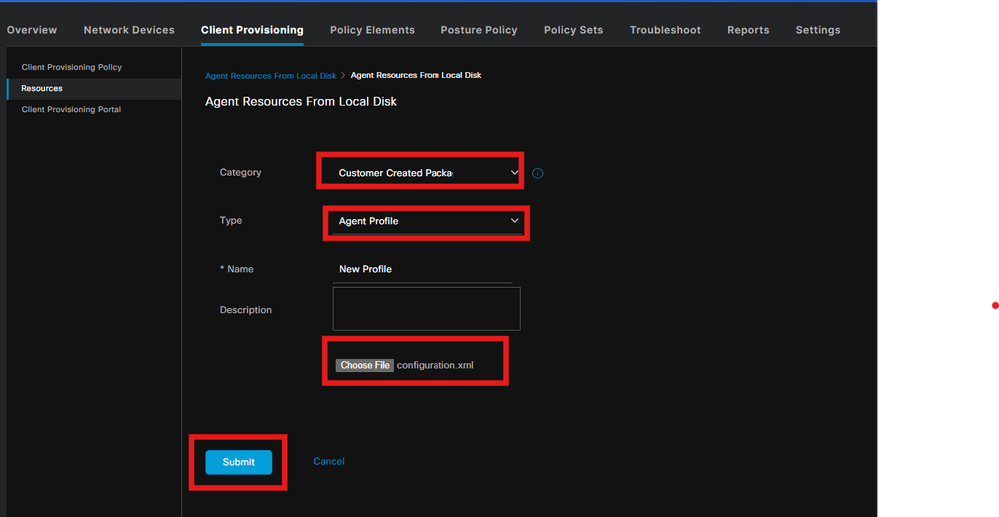

Paso 3. Cargue el perfil de NAM en ISE

Para cargar el perfil de NAM "Configuration.xml" en ISE como perfil de agente, navegue hasta Aprovisionamiento de cliente > Recursos > Recursos de agente desde disco local.

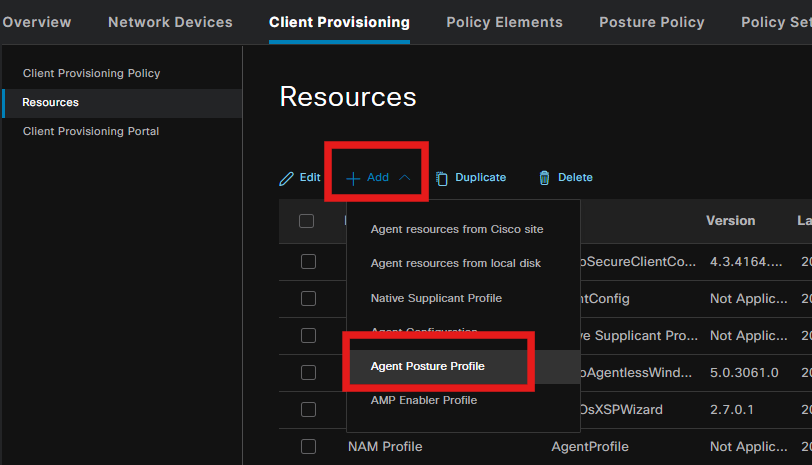

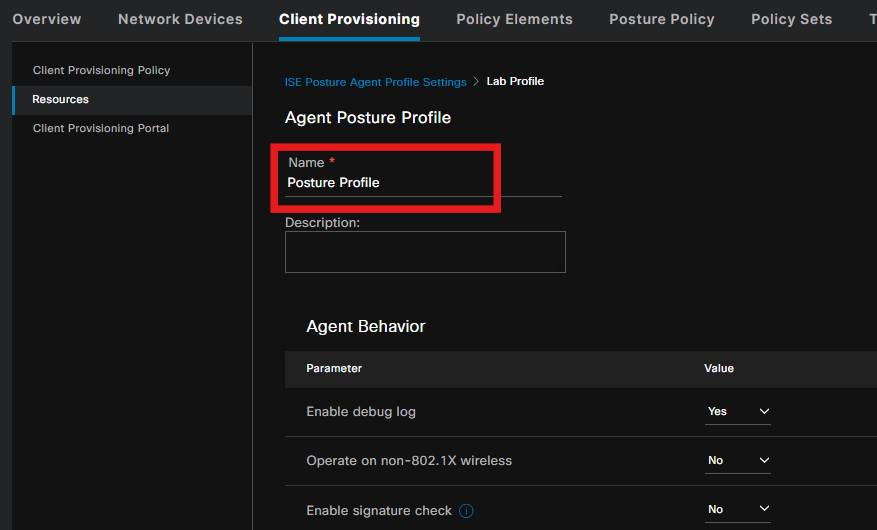

Paso 4. Crear un perfil de postura

En la sección Protocolo de postura, no olvide agregar * para permitir que el agente se conecte a todos los servidores.

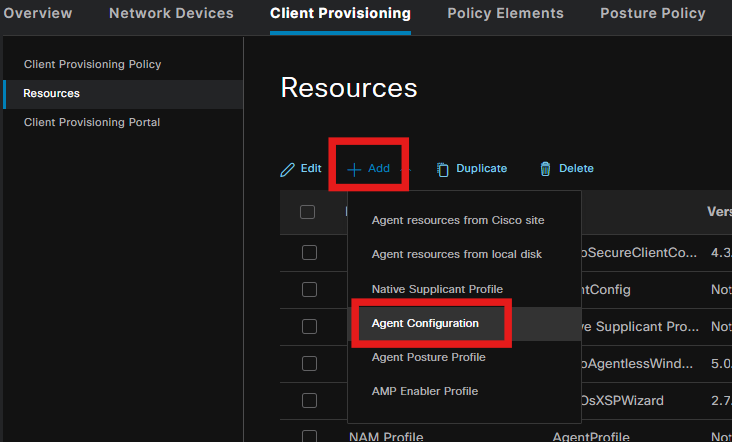

Paso 5. Crear configuración de agente

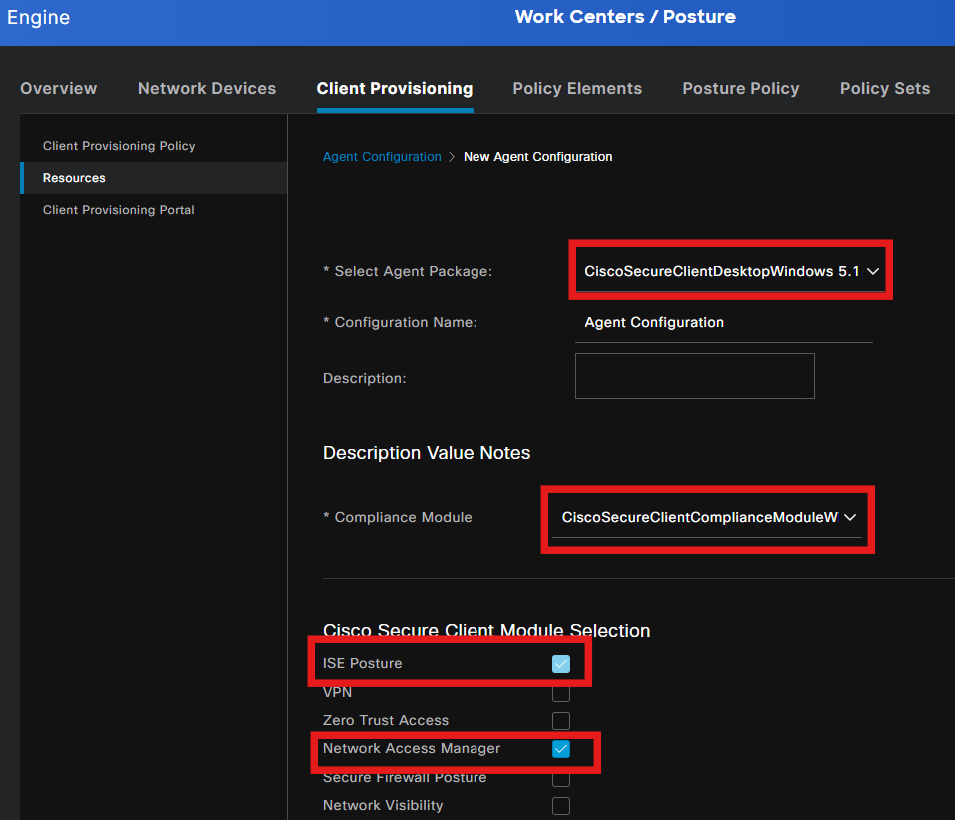

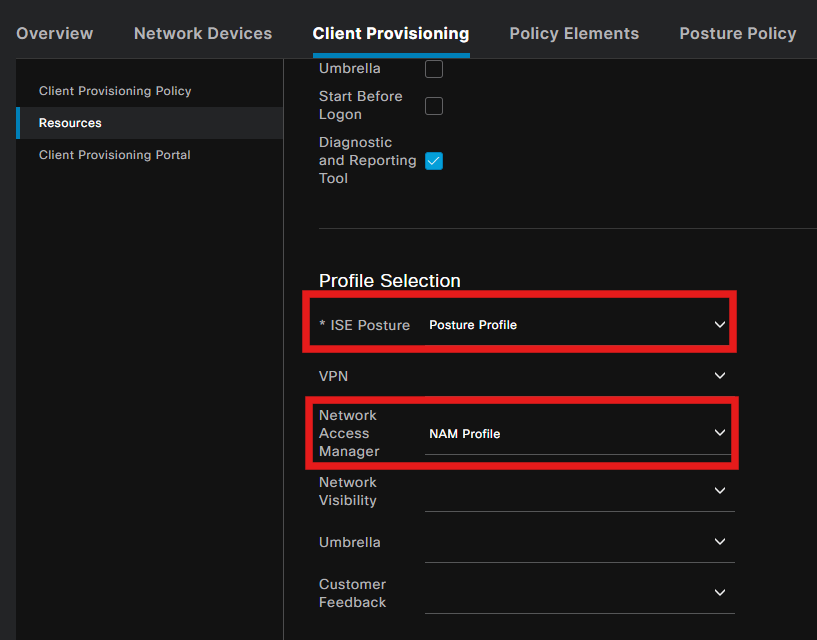

Seleccione el paquete de módulo de cumplimiento y cliente seguro cargado y, en la sección Selección de módulo, seleccione los módulos de estado de ISE, NAM y DART

En Profile select, elija el perfil Posture y el perfil NAM y haga clic en Submit.

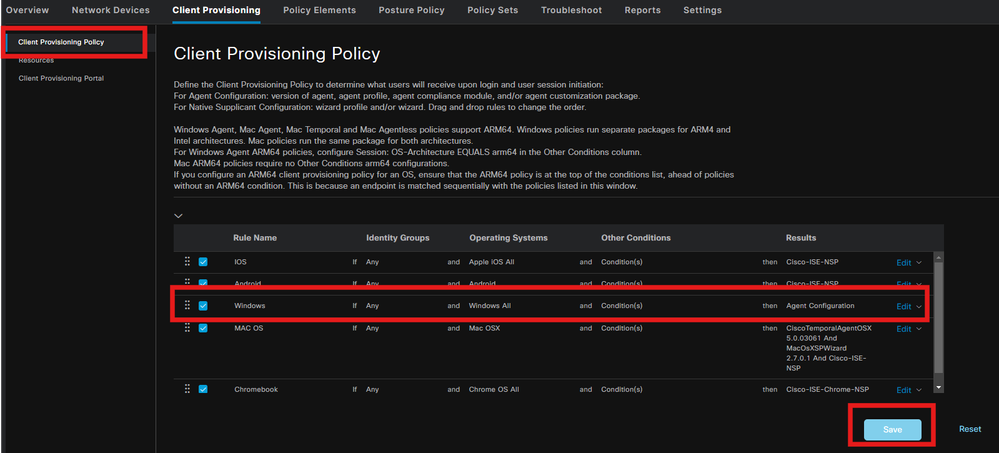

Paso 6. Política de aprovisionamiento de clientes

Cree una directiva de aprovisionamiento de cliente para el sistema operativo Windows y seleccione la configuración de agente creada en el paso anterior.

Paso 7. Política de estado

Para obtener información sobre cómo crear la política de estado y las condiciones, consulte esta guía ISE Posture Prescriptive Deployment Guide .

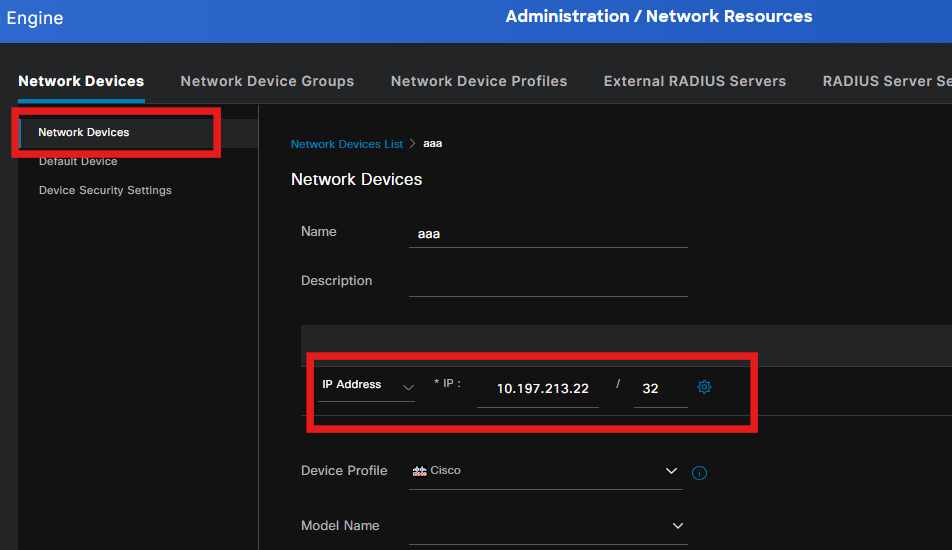

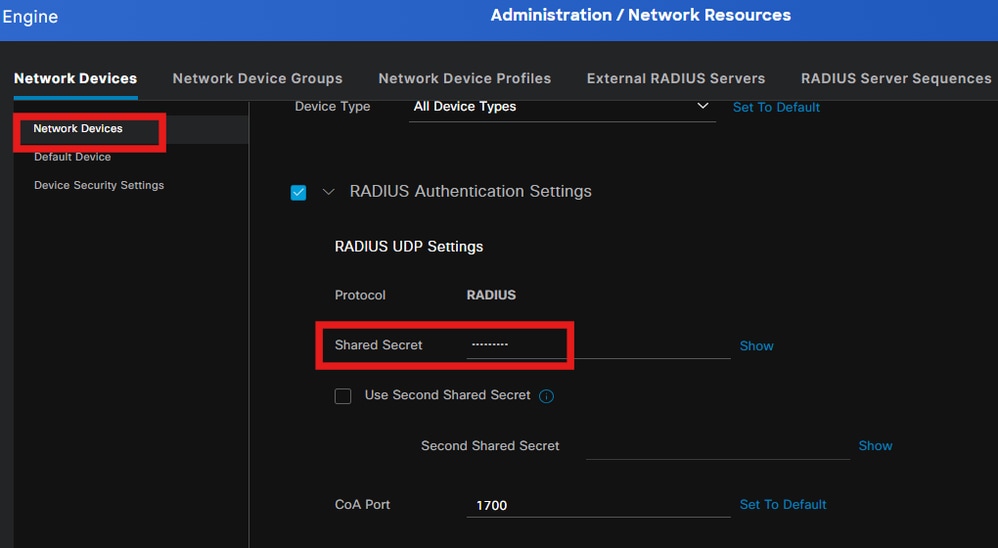

Paso 8. Agregar dispositivo de red

Para agregar la dirección IP del switch y la clave secreta compartida RADIUS, navegue hasta Administration > Network Resources.

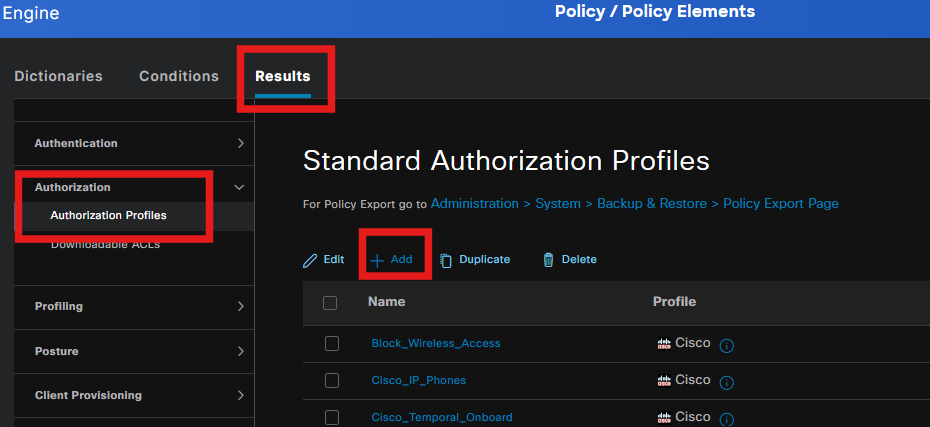

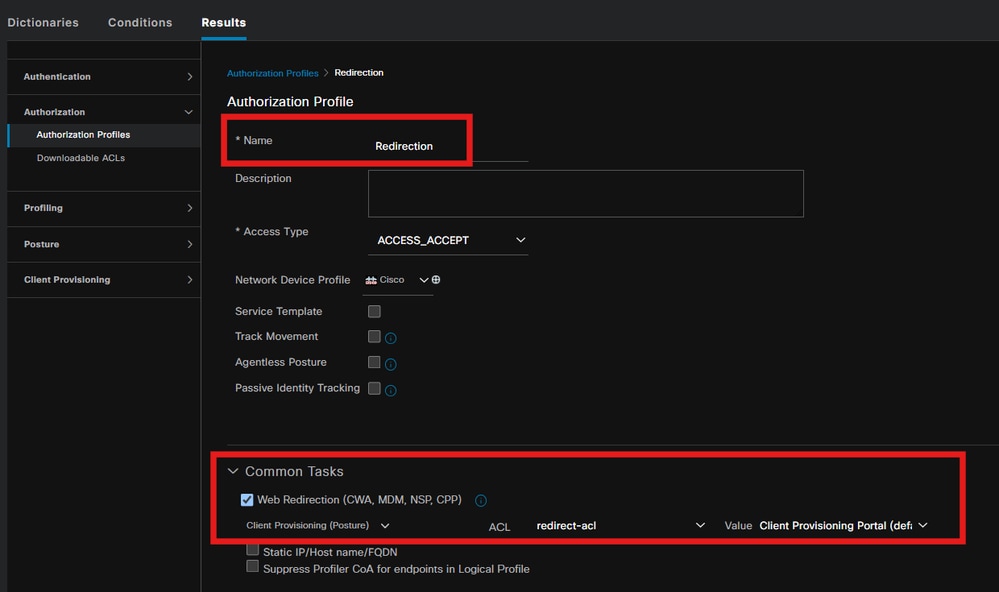

Paso 9. Perfil de autorización

Para crear un perfil de redirección de postura, navegue hasta Política > Elementos de política > Resultados.

En la tarea de comando, seleccione el portal de aprovisionamiento de clientes con ACL de redirección.

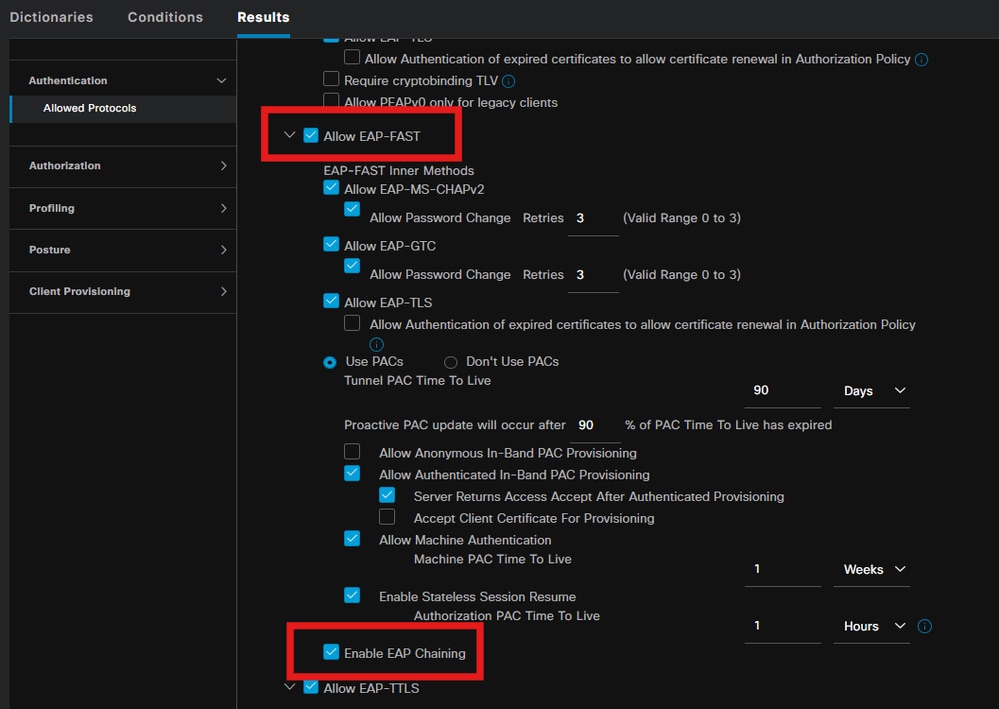

Paso 10. Protocolos permitidos

Vaya a Policy > Policy elements > Results > Authentication > Allowed Protocols, seleccione la configuración de EAP Chaining,

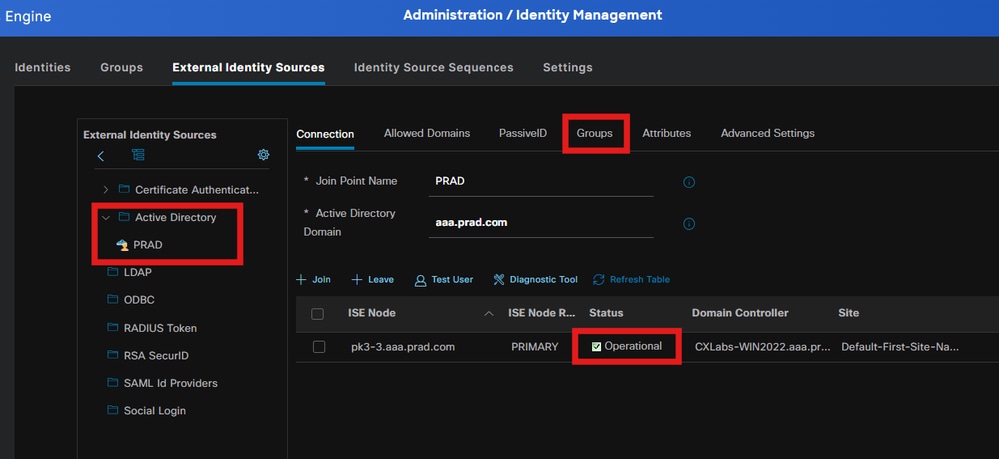

Paso 11. Directorio activo

Validar que ISE se haya unido al dominio de directorio activo y que los grupos de dominio estén seleccionados si es necesario para las condiciones de autorización.

Administration > Identity Management > External Identity Sources > Active Directory

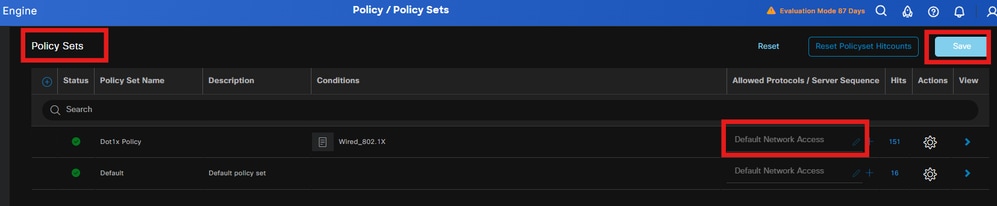

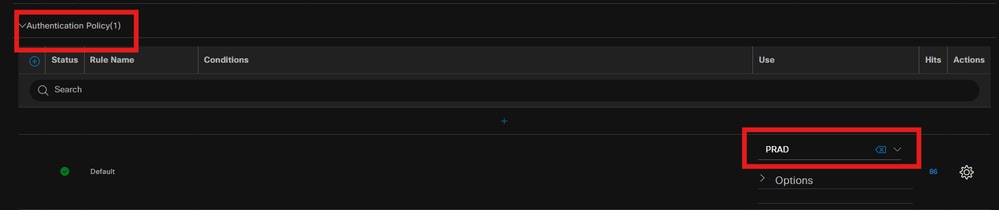

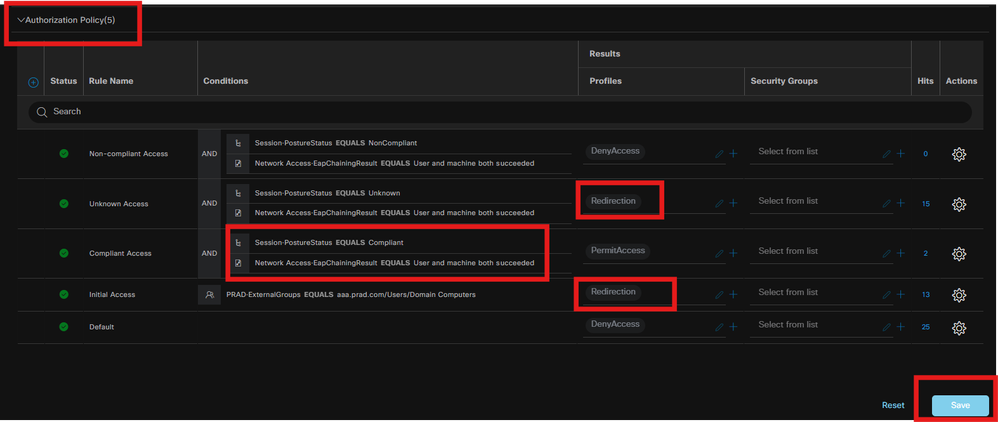

Paso 12. Conjuntos de políticas

Cree un conjunto de políticas en ISE para autenticar la solicitud dot1x. Vaya a Política > Conjuntos de políticas.

Seleccione el directorio activo como origen de identidad para la política de autenticación.

Configure diferentes reglas de autorización basadas en el estado desconocido, no conforme y conforme.

En este caso práctico.

- Acceso inicial: redirección a ISE Client Provisioning Portal para instalar Secure client agent y NAM Profile

- Acceso desconocido: acceso al portal de aprovisionamiento de clientes para la detección de estado basada en redirección

- Acceso conforme: acceso completo a la red

- No conforme: denegar acceso

Verificación

Paso 1. Descargue e instale el módulo Secure Client Posture/NAM desde ISE

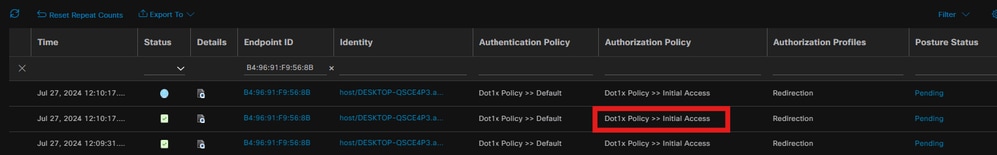

Seleccione el terminal autenticado a través de dot1x, pulsando "Acceso inicial" Regla de autorización. Vaya a Operaciones > Radio > Registros en directo

En Switch, especifique la URL de redirección y la ACL que se aplicarán para el punto final.

| Switch#show authentication session interface te1/0/24 details

Políticas de servidor:

Switch#sh device-tracking database interface te1/0/24 Network Layer Address Link Layer Address Interface vlan prlvl age state Tiempo restante |

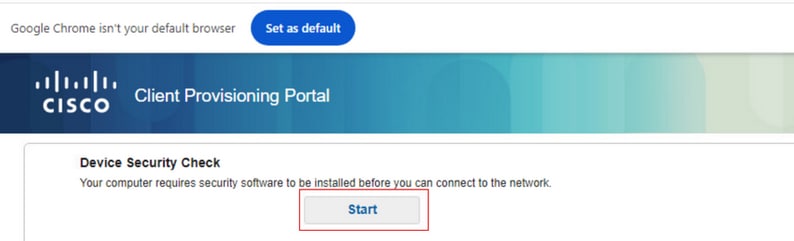

En el terminal, verifique el tráfico redirigido a la condición de ISE y haga clic en Start para descargar Network Setup Assistant en el terminal.

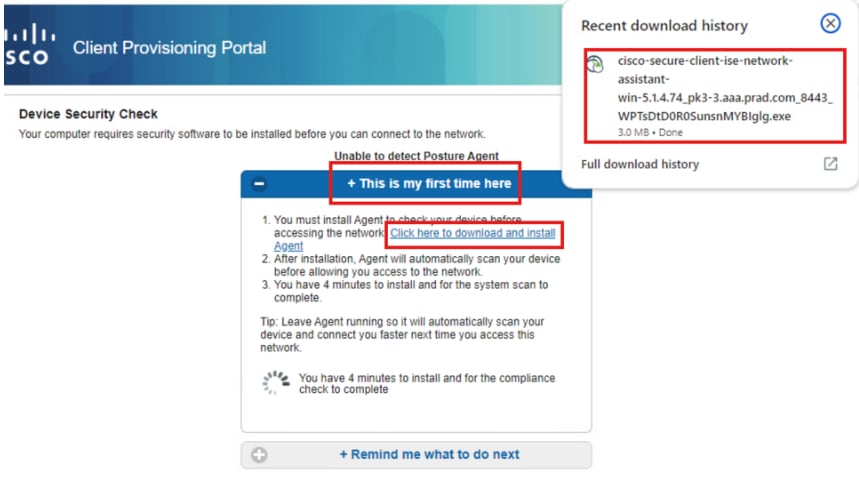

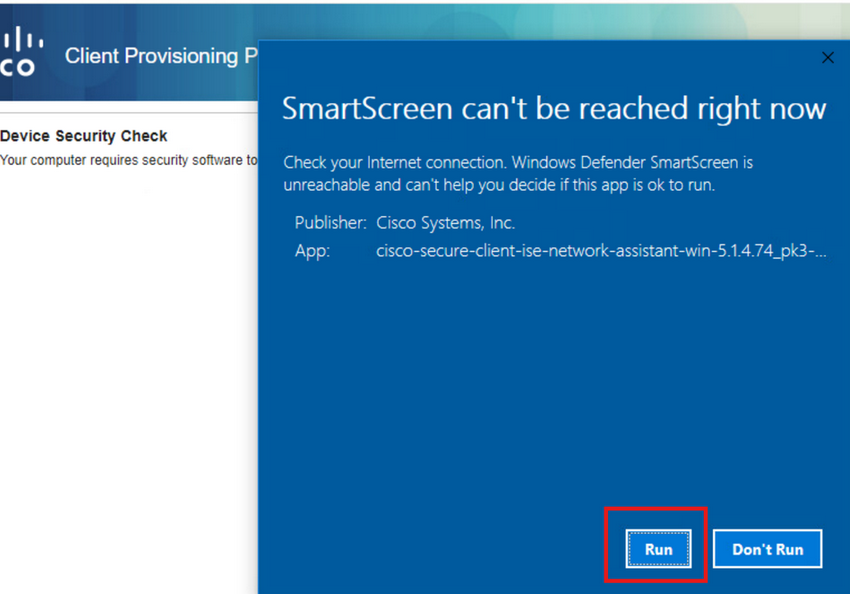

Haga clic en Run para instalar la aplicación NSA.

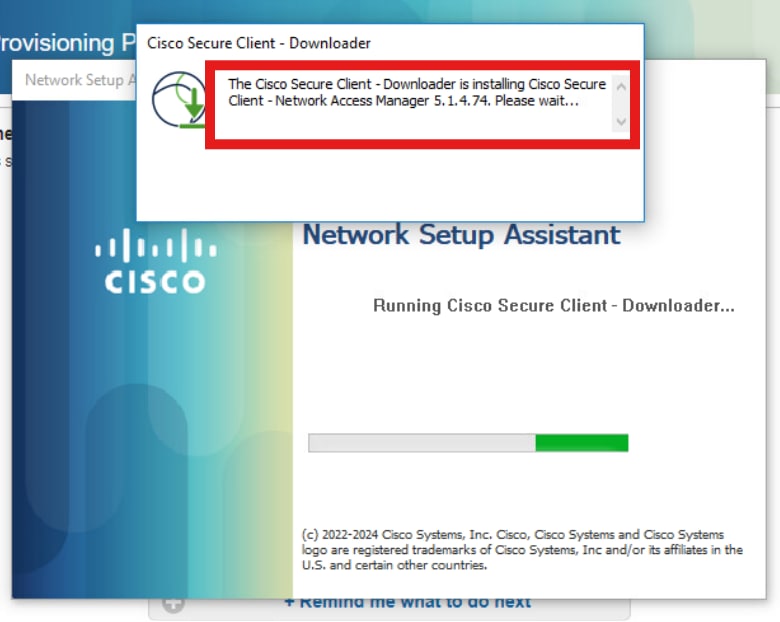

Ahora, la NSA invoca la descarga de Secure Client Agent desde ISE e instala la condición, el módulo NAM y NAM Profile configuration.xml .

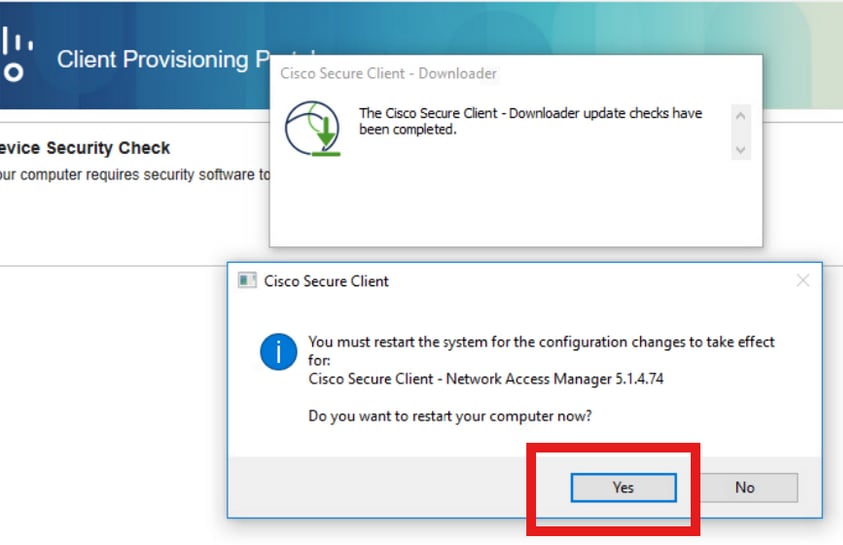

Mensaje de reinicio que se activa tras la instalación de NAM. Haga clic en Sí

Paso 2. EAP-FAST

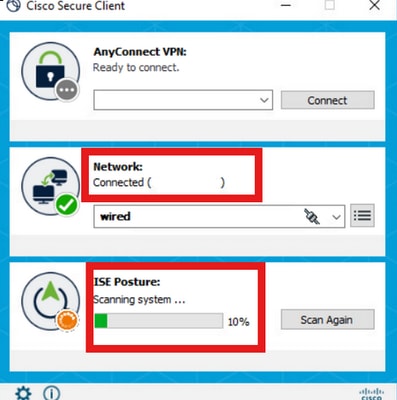

Una vez que el equipo se reinició y el usuario inició sesión, el NAM autentica tanto al usuario como al equipo a través de EAP-FAST.

Si el terminal se autentica correctamente, NAM muestra que está conectado y el módulo de postura activa el análisis de posición.

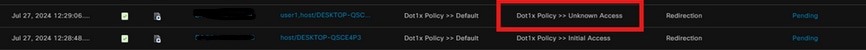

En ISE Live Logs, el terminal está alcanzando ahora la regla de acceso desconocido.

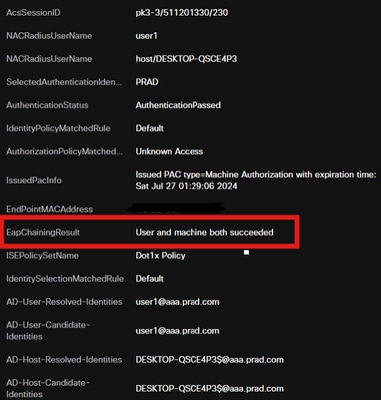

Ahora el protocolo de autenticación es EAP-FAST basado en la configuración del perfil NAM y el resultado de EAP-Chaining es "correcto".

Paso 3. Análisis de estado

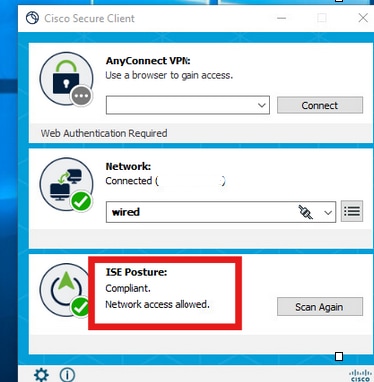

El módulo de estado de cliente seguro activa el análisis de estado y se marca como queja según la política de estado de ISE.

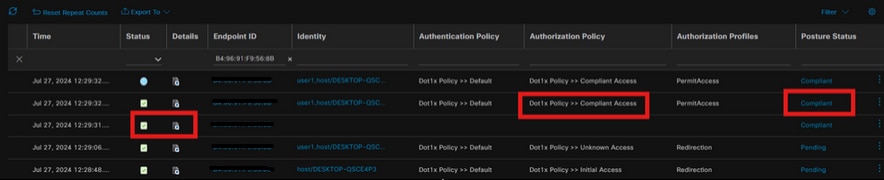

La CoA se activa después del análisis de posición y ahora el punto final llega a la política de acceso a quejas.

Troubleshoot

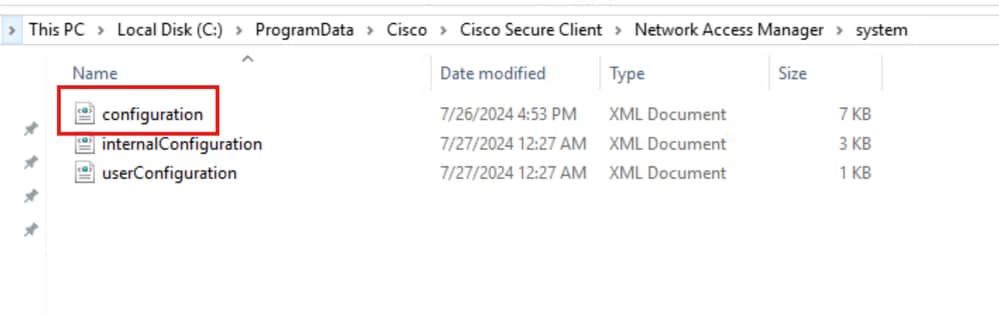

Paso 1. Perfil NAM

Verifique que el archivo configuration.xml del perfil NAM esté presente en esta trayectoria en la PC después de la instalación del módulo NAM.

C:\ProgramData\Cisco\Cisco Secure Client\Network Access Manager\system

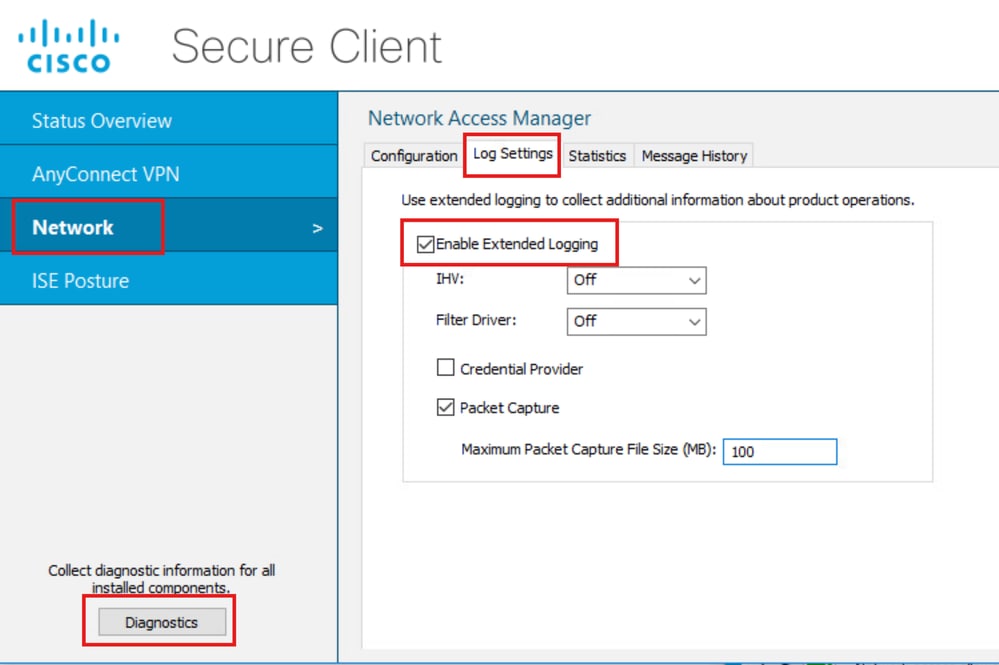

Paso 2. Registro extendido NAM

Haga clic en el icono Secure Client de la barra de tareas y seleccione el icono "settings" (configuración).

Vaya a la pestaña Red > Configuración de registro. Marque la casilla de verificación Enable Extended Logging.

Establezca el tamaño del archivo de captura de paquetes en 100 MB.

Después de reproducir el problema, haga clic en Diagnostics para crear el paquete DART en el terminal.

La sección Historial de Mensajes muestra los detalles de cada paso que NAM realizó.

Paso 3. Depuraciones en el switch

Habilite estos debugs en el switch para resolver problemas de dot1x y flujo de redirección.

debug ip http all

debug ip http transactions

debug ip http url

set platform software trace smd switch active R0 aaa debug

set platform software trace smd switch active R0 dot1x-all debug

set platform software trace smd switch active R0 radius debug

set platform software trace smd switch active R0 auth-mgr-all debug

set platform software trace smd switch active R0 eap-all debug

set platform software trace smd switch active R0 epm-all debug

set platform software trace smd switch active R0 epm-redirect debug

set platform software trace smd switch active R0 webauth-aaa debug

set platform software trace smd switch active R0 webauth-httpd debug

Para ver los registros

show logging

show logging process smd internal

Paso 4. Depuraciones en ISE

Recopile el paquete de soporte de ISE con estos atributos que se establecerán en el nivel de depuración:

- postura

- portal

- aprovisionamiento

- Runtime-AAA

- nsf

- nsf-session

- suizo

- client-webapp

Información Relacionada

Configuración de Secure Client NAM

Guía de implementación prescriptiva de estado de ISE

Resolución de problemas Dot1x en switches Catalyst serie 9000

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

29-Jul-2024 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Praveenkumar PalanisamyIngeniero de consultoría técnica

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios