Crear script Python para llamadas API Rest a FDM

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Introducción

Este documento describe un ejemplo del uso de Python para realizar llamadas API Rest.

Prerequisites

Las herramientas y dispositivos utilizados en la guía son:

- Cisco Firepower Threat Defence (FTD)

- Administración de dispositivos Cisco Firepower (FDM)

- SO Mac

- Texto sublime

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- HTTPS

- API Rest

- Python

- Json

- Administración de dispositivos Firepower

- LDAP

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Python 3.1.4

- API de FDM versión 6

- FTDv 7.3.1

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

La intención principal de este documento es guiarle a través de los pasos para crear un script Python para realizar llamadas API.

La característica específica que se debe ajustar y crear es LDAP y mapas de atributos.

Las llamadas a la API realizadas en la guía son:

GET: recopila información del servidor

POST: Crear un nuevo objeto en el servidor

PUT: actualizar un objeto existente en el servidor

ELIMINAR: elimina un objeto existente del servidor

Configurar

GET

Ejemplo GET de API Rest para recopilar datos sobre objetos existentes:

import requests

import json

import certifi

import urllib3

from pprint import pprint

from getpass import getpass

urllib3.disable_warnings()

#Data collection

u = input ('Input username: ')

p = getpass(prompt='Input password: ')

url = input('Input Hostname or IP address: ')

protocol = 'https://'

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def auth():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

payload = {

'grant_type' : 'password',

'username' : u,

'password': p

}

response = requests.post(token_url, data=payload, verify=False)

#ONlY USE "verify=False" in a lab setting!

#Error Checking

if response.status_code == 400:

raise Exception("Error Received: {}".format(response.content))

else:

access_token = response.json()['access_token']

return access_token

token = auth()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def getactivedirectory():

uri = "/api/fdm/v6/object/realms"

ad_url = protocol+url+uri

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer {}".format(token)

}

response = requests.get(ad_url, headers=headers, verify=False)

if response.status_code == 200:

AD = response.json()

return AD

else:

print(response.status_code)

pass

pprint(getactivedirectory())

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def revoke():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer"

}

payload = {

'grant_type' : 'revoke_token',

"access_token": token,

"token_to_revoke": token,

}

response = requests.post(token_url, data=payload, verify=False)

if response.status_code == 200:

print("Access token revoked")

else:

print(response.status_code)

revoke()

POST

Esta sección describe un ejemplo de realización de una solicitud POST de API REST para crear un nuevo objeto de mapa de atributo LDAP:

import requests

import json

import certifi

import urllib3

from pprint import pprint

from getpass import getpass

urllib3.disable_warnings()

#Data collection

u = input ('Input username: ')

p = getpass(prompt='Input password: ')

url = input('Input Hostname or IP address: ')

protocol = 'https://'

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def auth():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

payload = {

'grant_type' : 'password',

'username' : u,

'password': p

}

response = requests.post(token_url, data=payload, verify=False)

#WARNING ONLY USE "verify=False" in a lab setting!

#Error Checking

if response.status_code == 400:

raise Exception("Error Received: {}".format(response.content))

else:

access_token = response.json()['access_token']

return access_token

token = auth()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def postattributemap():

uri = "/api/fdm/v6/object/ldapattributemaps"

ad_url = protocol+url+uri

name = input('Object name> ')

group_policy = input('Group-Policy> ')

base = input('LDAP DN> ')

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer {}".format(token)

}

payload = {

"name": name,

"ldapAttributeMaps": [

{

"ldapName": "memberOf",

"ciscoName": "GROUP_POLICY",

"valueMappings": [

{

"ldapValue": base,

"ciscoValue": group_policy,

"type": "ldaptociscovaluemapping"

}

],

"type": "ldapattributemapping"

}

],

"type": "ldapattributemap"

}

data = json.dumps(payload)

response = requests.post(ad_url, headers=headers, data=data, verify=False)

if response.status_code == 200:

print(response.status_code)

print("Created LDAP attribute map")

map = response.json

return map

else:

print(response.status_code)

pprint(response.content)

pass

postattributemap()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def revoke():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer"

}

payload = {

'grant_type' : 'revoke_token',

"access_token": token,

"token_to_revoke": token,

}

response = requests.post(token_url, data=payload, verify=False)

if response.status_code == 200:

print("Access token revoked")

else:

print(response.status_code)

revoke()

PUT

Esta sección muestra un ejemplo de un script Python que realiza una llamada a la API PUT Rest. Esta función agrega el mapa de atributos LDAP a las configuraciones existentes de Active Directory.

Nota: Antes de continuar, la información necesaria para actualizar el objeto debe recopilarse mediante la función GET.

Directorios URL1 de Active Directory: /api/fdm/v6/object/realms/

Mapa de atributos LDAP de URL2: /api/fdm/v6/object/ldapattributeMaps

import requests

import json

import certifi

import urllib3

from pprint import pprint

from getpass import getpass

urllib3.disable_warnings()

#Data collection

u = input ('Input username: ')

p = getpass(prompt='Input password: ')

url = input('Input Hostname or IP address: ')

protocol = 'https://'

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def auth():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

payload = {

'grant_type' : 'password',

'username' : u,

'password': p

}

response = requests.post(token_url, data=payload, verify=False)

#WARNING ONLY USE "verify=False" in a lab setting!

#Error Checking

if response.status_code == 400:

raise Exception("Error Received: {}".format(response.content))

else:

access_token = response.json()['access_token']

return access_token

token = auth()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def put():

objId = input('object id of active directory object> ')

uri = "/api/fdm/v6/object/realms/"

ad_url = protocol+url+uri+objId

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer {}".format(token)

}

#Place the GET response from the active directory here in "payload" along with the added "ldapAttributeMap", "id" and ""type": "ldapattributemap""

payload = {

"version": "p6ueo2w2aulkf",

"name": "Test",

"directoryConfigurations": [

{

"hostname": "{omitted}",

"port": 389,

"encryptionProtocol": "NONE",

"encryptionCert": None,

"interface": {

"version": "mjvylmnd52agk",

"name": "diagnostic",

"hardwareName": "Management0/0",

"id": "a46ef70c-06ca-11ee-9be1-bd712e622992",

"type": "physicalinterface"

},

"type": "directoryconfiguration"

}

],

"enabled": True,

"realmId": 3,

"dirUsername": "{omitted}",

"dirPassword": "*********",

"baseDN": "dc={omitted},dc=com",

"ldapAttributeMap": {

"id": "7fbf5798-27c9-11ee-a635-a1f4b2c2e66b",

"type": "ldapattributemap"

},

"adPrimaryDomain": "{omitted}.com",

"id": "5957a304-2662-11ee-a635-a5df7d28e8c4",

"type": "activedirectoryrealm"

}

data = json.dumps(payload)

response = requests.put(ad_url, headers=headers, data=data, verify=False)

if response.status_code == 200:

print("Updated Object")

else:

pprint("Error Received: {}".format(response.content))

pass

put()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def revoke():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer"

}

payload = {

'grant_type' : 'revoke_token',

"access_token": token,

"token_to_revoke": token,

}

response = requests.post(token_url, data=payload, verify=False)

if response.status_code == 200:

print("Access token revoked")

else:

print(response.status_code)

revoke()

BORRAR

En esta sección se describe un ejemplo de Rest API DELETE para quitar el objeto de Active Directory:

import requests

import json

import certifi

import urllib3

from pprint import pprint

from getpass import getpass

urllib3.disable_warnings()

#Data collection

u = input ('Input username: ')

p = getpass(prompt='Input password: ')

url = input('Input Hostname or IP address: ')

protocol = 'https://'

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def auth():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

payload = {

'grant_type' : 'password',

'username' : u,

'password': p

}

response = requests.post(token_url, data=payload, verify=False)

#ONlY USE "verify=False" in a lab setting!

#Error Checking

if response.status_code == 400:

raise Exception("Error Received: {}".format(response.content))

else:

access_token = response.json()['access_token']

return access_token

token = auth()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def delete():

objId = input('object id to delete> ')

uri = "/api/fdm/v6/object/realms/"

ad_url = protocol+url+uri+objId

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer {}".format(token)

}

response = requests.delete(ad_url, headers=headers, verify=False)

if response.status_code == 204:

print('Object removed')

else:

print("Error Received: {}".format(response.content))

pass

delete()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def revoke():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer"

}

payload = {

'grant_type' : 'revoke_token',

"access_token": token,

"token_to_revoke": token,

}

response = requests.post(token_url, data=payload, verify=False)

if response.status_code == 200:

print("Access token revoked")

else:

print(response.status_code)

revoke()

IMPLEMENTACIÓN

En esta sección se describe un ejemplo de implementación de cambios de configuración mediante una llamada a la API POST-REST y confirmación del estado de implementaciones con una solicitud GET.

import requests

import json

import certifi

import urllib3

from pprint import pprint

from getpass import getpass

urllib3.disable_warnings()

#Data collection

u = input ('Input username: ')

p = getpass(prompt='Input password: ')

url = input('Input Hostname or IP address: ')

protocol = 'https://'

x="0"

attempts=0

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def auth():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

payload = {

'grant_type' : 'password',

'username' : u,

'password': p

}

response = requests.post(token_url, data=payload, verify=False)

#ONlY USE "verify=False" in a lab setting!

#Error Checking

if response.status_code == 400:

raise Exception("Error Received: {}".format(response.content))

else:

access_token = response.json()['access_token']

return access_token

token = auth()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def deploy():

uri = '/api/fdm/v6/operational/deploy'

deploy = protocol+url+uri

headers = headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer {}".format(token)

}

payload = {

"statusMessage": "string",

"cliErrorMessage": "string",

"state": "QUEUED",

"queuedTime": 0,

"startTime": 0,

"endTime": 0,

"statusMessages": [

"string"

],

"id": "string",

"name": "string",

"modifiedObjects": {},

"forceRefreshDeploymentData": False,

"type": "deploymentstatus"

}

data = json.dumps(payload)

response = requests.get(deploy, headers=headers, data=data,verify=False)

if response.status_code == 200:

print(response.status_code)

status = response.json()['items'][0]['statusMessage']

return status

else:

print(response.status_code)

pass

status = deploy()

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def deploy2():

uri = '/api/fdm/v6/operational/deploy'

deploy = protocol+url+uri

headers = headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer {}".format(token)

}

payload = {

"statusMessage": "string",

"cliErrorMessage": "string",

"state": "QUEUED",

"queuedTime": 0,

"startTime": 0,

"endTime": 0,

"statusMessages": [

"string"

],

"id": "string",

"name": "string",

"modifiedObjects": {},

"forceRefreshDeploymentData": False,

"type": "deploymentstatus"

}

data = json.dumps(payload)

response = requests.post(deploy, headers=headers, data=data,verify=False)

if response.status_code == 200:

print(response.status_code)

print('Deploying')

else:

print(response.status_code)

pass

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

def revoke():

uri = '/api/fdm/v6/fdm/token'

token_url = protocol+url+uri

headers = {

"Content-Type": "application/json",

"Accept": "application/json",

"Authorization":"Bearer"

}

payload = {

'grant_type' : 'revoke_token',

"access_token": token,

"token_to_revoke": token,

}

response = requests.post(token_url, data=payload, verify=False)

if response.status_code == 200:

print("Access token revoked")

else:

print(response.status_code)

#++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

while True:

x = input("""

Press 1 for deployment status

Press 2 to deploy

Enter Exit to exit

> """).lower()

if x == "1":

deploy()

pprint('Status is: ' + status)

elif x == "2":

deploy2()

elif x == "exit":

break

revoke()

elif x != "1" or "2" or "exit":

attempts += 1

print("The options are 1, 2 or Exit only!")

if attempts == 3:

print('Closing the program')

revoke()

break

else:

raise Exception("Program shutting down")

Verificación

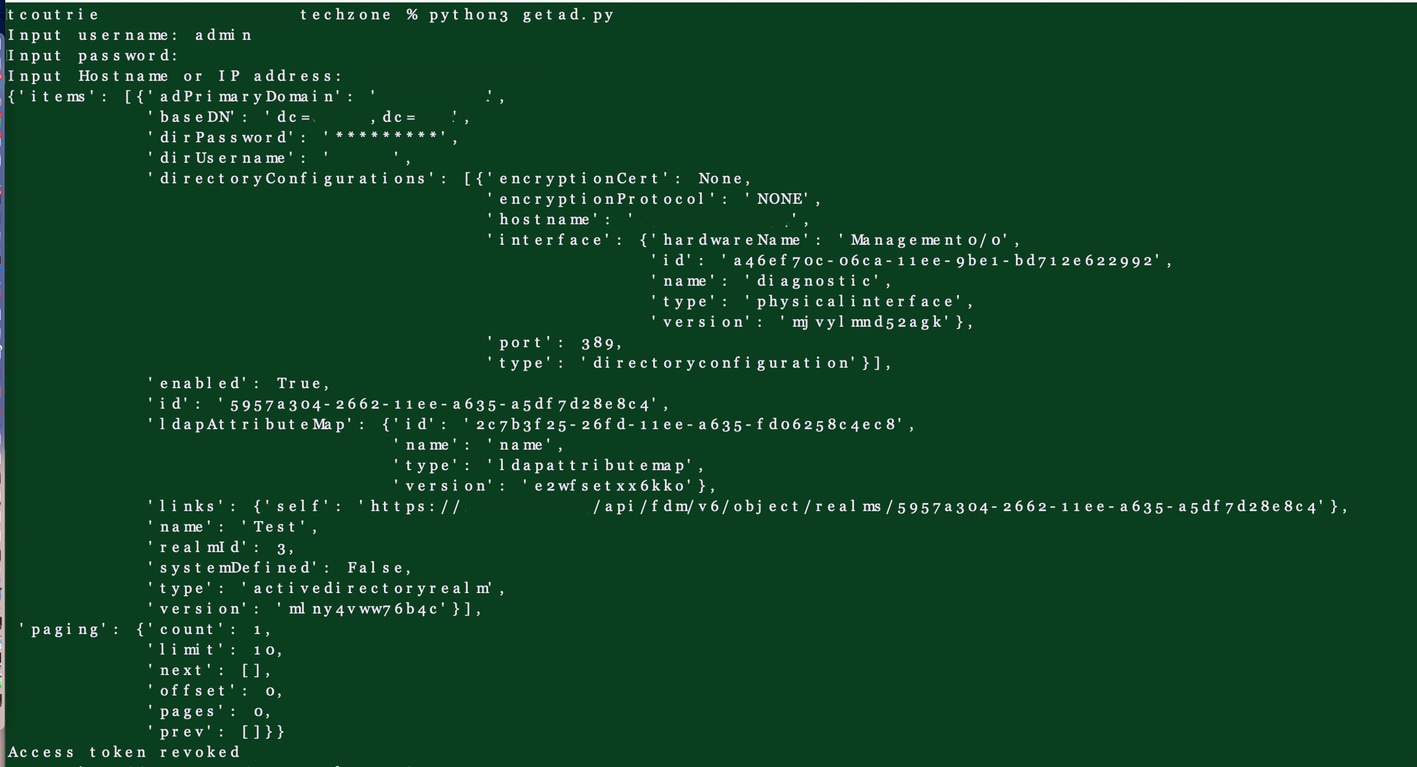

GET

Con ese script, se recibe una respuesta de código HTTP "200" y se presenta el resultado, como se muestra en la imagen siguiente.

Resultado del script

Resultado del script

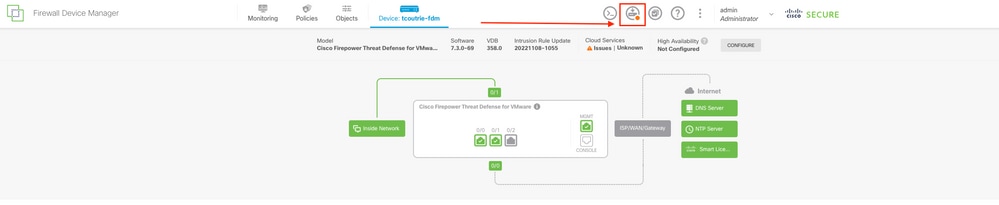

PUT

La nueva implementación está lista en la GUI de FDM con intentos correctos, como se muestra en la imagen.

Captura de pantalla de la página de administración de FDM

Captura de pantalla de la página de administración de FDM

La confirmación también se puede confirmar mediante la recepción de un código de respuesta HTTP 200.

BORRAR

Hay una nueva implementación lista en la GUI de FDM con intentos correctos.

La confirmación también se puede confirmar mediante la recepción del código de respuesta HTTP 204.

Troubleshoot

En esta sección se describe cómo solucionar problemas.

El código de respuesta HTTP puede informar sobre los problemas específicos observados:

Errores del cliente 4XX

400- Solicitud incorrecta

401- No autorizado

403- Prohibido

404- No se encuentra

408: tiempo de espera de solicitud

415: tipo de medio no compatible

Errores del servidor 5xx

500: error interno del servidor

501- Sin implementar

502- Puerta de enlace incorrecta

503 - Servicio no disponible

Información Relacionada

RFC 2616: Protocolo de transferencia de hipertexto (HTTP/1.1)

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

2.0 |

04-Nov-2023

|

Se corrigió el error tipográfico. "Reinos" cambiados a "Reinos" |

1.0 |

24-Jul-2023

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Terrell CoutrierTechnical Consulting Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios