Configuración de Cisco Soft VPN Client con RV160 y RV260

Objetivo

El objetivo de este documento es mostrarle cómo configurar los ajustes necesarios para conectar el cliente Shrew Soft VPN a través de RV160 o RV260 Series Routers.

Introducción a los aspectos básicos de VPN

Una red privada virtual (VPN) es una forma excepcional de conectar usuarios remotos a una red segura. Establece una conexión cifrada a través de una red menos segura como Internet.

Un túnel VPN establece una red privada que puede enviar datos de forma segura mediante cifrado y autenticación. Las oficinas corporativas a menudo utilizan una conexión VPN, ya que es útil y necesario permitir que sus empleados tengan acceso a sus recursos internos, incluso si se encuentran fuera de la oficina.

El router RV160 admite hasta 10 túneles VPN y el RV260 admite hasta 20.

En este artículo se describen los pasos necesarios para configurar el router RV160/RV260 y el cliente Shrew Soft VPN. Aprenderá a crear un grupo de usuarios, una cuenta de usuario, un perfil IPsec y un perfil de cliente a sitio. En el cliente Shrew Soft VPN, aprenderá a configurar las fichas General, Cliente, Resolución de nombres, Autenticación, Fase 1 y Fase 2.

¿Cuáles son los errores y las ventajas si quiero utilizar una VPN?

Las VPN abordan escenarios de uso reales comunes a muchos sectores y tipos de negocio. La siguiente tabla muestra algunos de los pros y contras del uso de una VPN.

| Pros | Cons |

| Proporciona comunicaciones seguras, comodidad y accesibilidad con derechos de acceso personalizados para usuarios individuales, como empleados, contratistas o partners. | Puede producirse una velocidad de conexión lenta. Un cifrado más sólido requiere tiempo y recursos para garantizar el anonimato y la seguridad. El cifrado del tráfico de red suele requerir un poco más de sobrecarga. Es posible que pueda encontrar un par de proveedores de VPN que mantengan una buena velocidad de conexión mientras mantienen el anonimato y la seguridad, pero normalmente son servicios de pago. |

| Mejora la productividad al ampliar la red y las aplicaciones corporativas. | Riesgo potencial de seguridad debido a configuraciones erróneas. Diseñar e implementar una VPN puede resultar complicado. Es necesario confiar a un profesional experimentado la configuración de su VPN para asegurarse de que su red no se vea comprometida. |

| Reduce los costes de comunicaciones y aumenta la flexibilidad. | Si se produce una situación en la que es necesario agregar nueva infraestructura o un nuevo conjunto de configuraciones, pueden surgir problemas técnicos debido a la incompatibilidad, especialmente si se trata de productos o proveedores diferentes a los que ya está utilizando. |

| La ubicación geográfica real de los usuarios está protegida y no está expuesta a redes públicas o compartidas como Internet. | |

| Protege los datos y recursos confidenciales de la red. | |

| Una VPN permite agregar nuevos usuarios o un grupo de usuarios sin necesidad de componentes adicionales o una configuración complicada. |

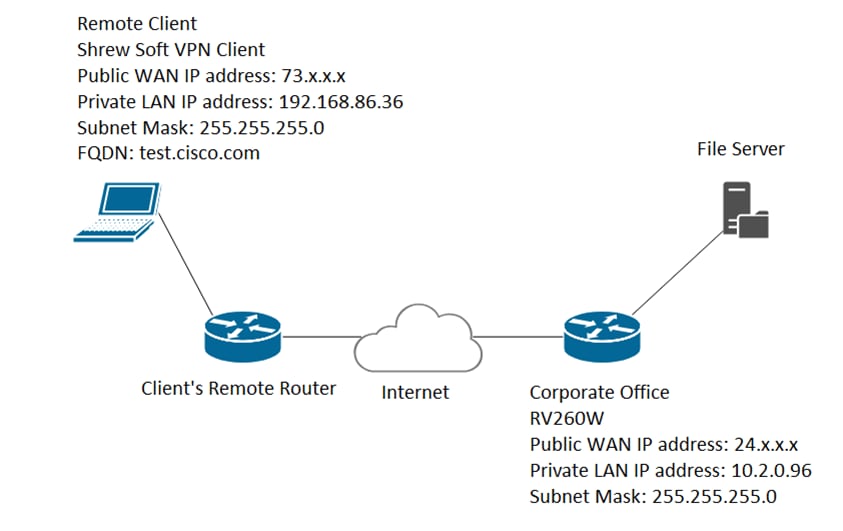

Topología

Esta es una topología simple de la red.

Nota: La dirección IP de WAN pública se ha difuminado.

Dispositivos aplicables

· RV160

· RV260

Versión del software

· 1.0.0.xx (RV160 y RV260)

· 2.2.1 se recomienda ya que 2.2.2 puede tener problemas de conectividad con nuestros routers (Descarga del Cliente de Easy VPN)

Table Of Contents

1. Creación de grupos de usuarios

2. Creación de cuentas de usuario

3. Configuración del Perfil IPsec

4. Configuración de cliente a sitio

5. Configuración de Shrew Soft VPN Client

6. Cliente Shrew Soft VPN: Ficha General

7. Cliente Shrew Soft VPN: Ficha Cliente

8. Cliente Shrew Soft VPN: Ficha Resolución de nombres

9. Cliente Shrew Soft VPN: Ficha Autenticación

10. Cliente Shrew Soft VPN: Ficha Fase 1

11. Cliente Shrew Soft VPN: Ficha Fase 2

12. Cliente Shrew Soft VPN: Conectado

13. Consejos para la resolución de problemas de conexión VPN

14. Verificación

15. Conclusión

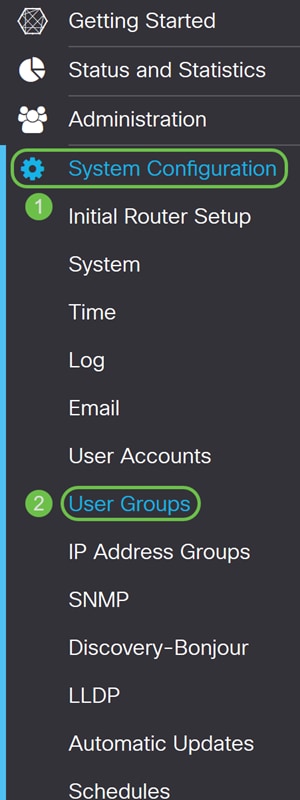

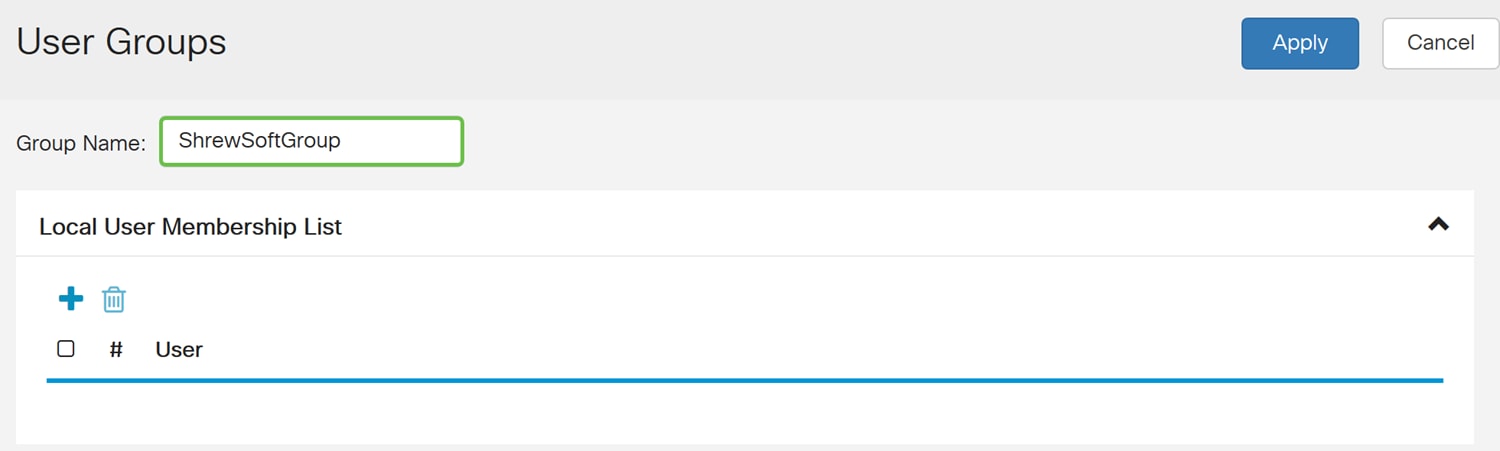

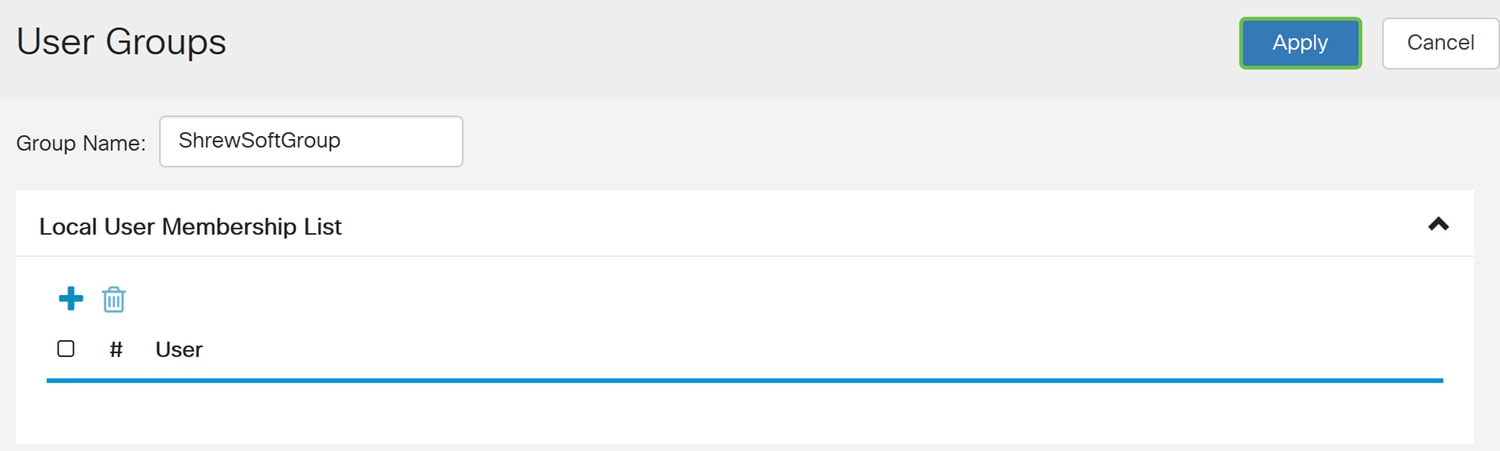

Creación de grupos de usuarios

Nota importante: Deje la cuenta de administrador predeterminada en el grupo de administradores y cree una nueva cuenta de usuario y un nuevo grupo de usuarios para Shrew Soft. Si mueve la cuenta de administrador a un grupo diferente, evitará iniciar sesión en el router.

Paso 1. Inicie sesión en la página de configuración web.

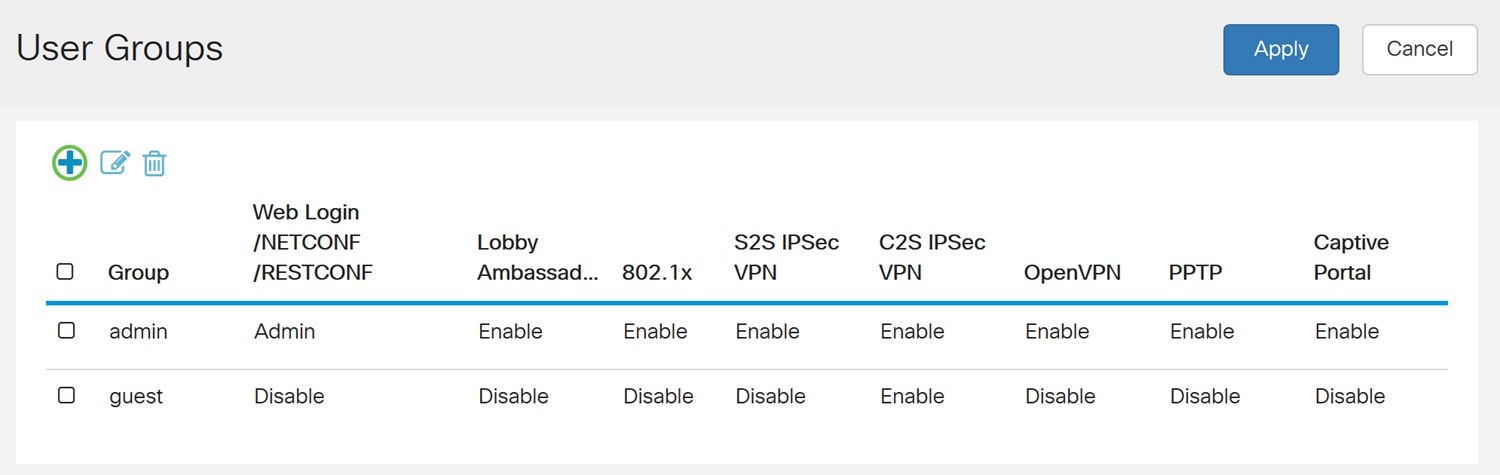

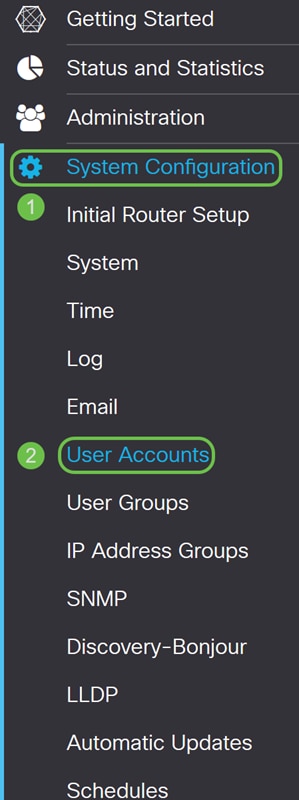

Paso 2. Vaya a Configuración del sistema > Grupos de usuarios.

Paso 3. Haga clic en el icono más para agregar un nuevo grupo de usuarios.

Paso 4. Introduzca un nombre para el grupo en el campo Group Name.

Utilizaremos ShrewSoftGroup como ejemplo.

Paso 5. Pulse Aplicar para crear un nuevo grupo.

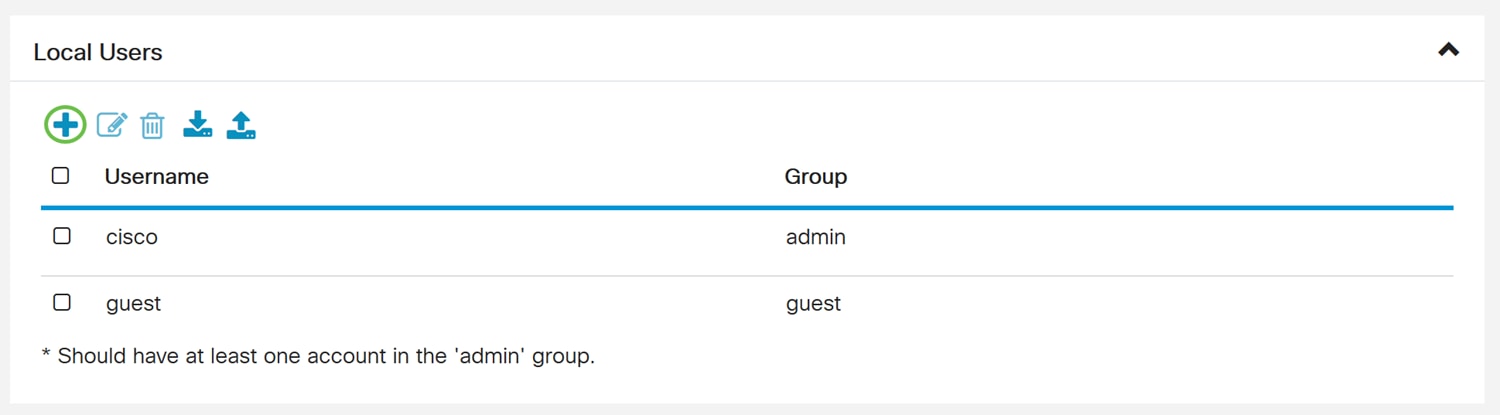

Creación de cuentas de usuario

Paso 1. Vaya a Configuración del sistema > Cuentas de usuario.

Paso 2. Desplácese hacia abajo hasta la tabla Usuarios locales y presione el icono más para agregar un usuario nuevo.

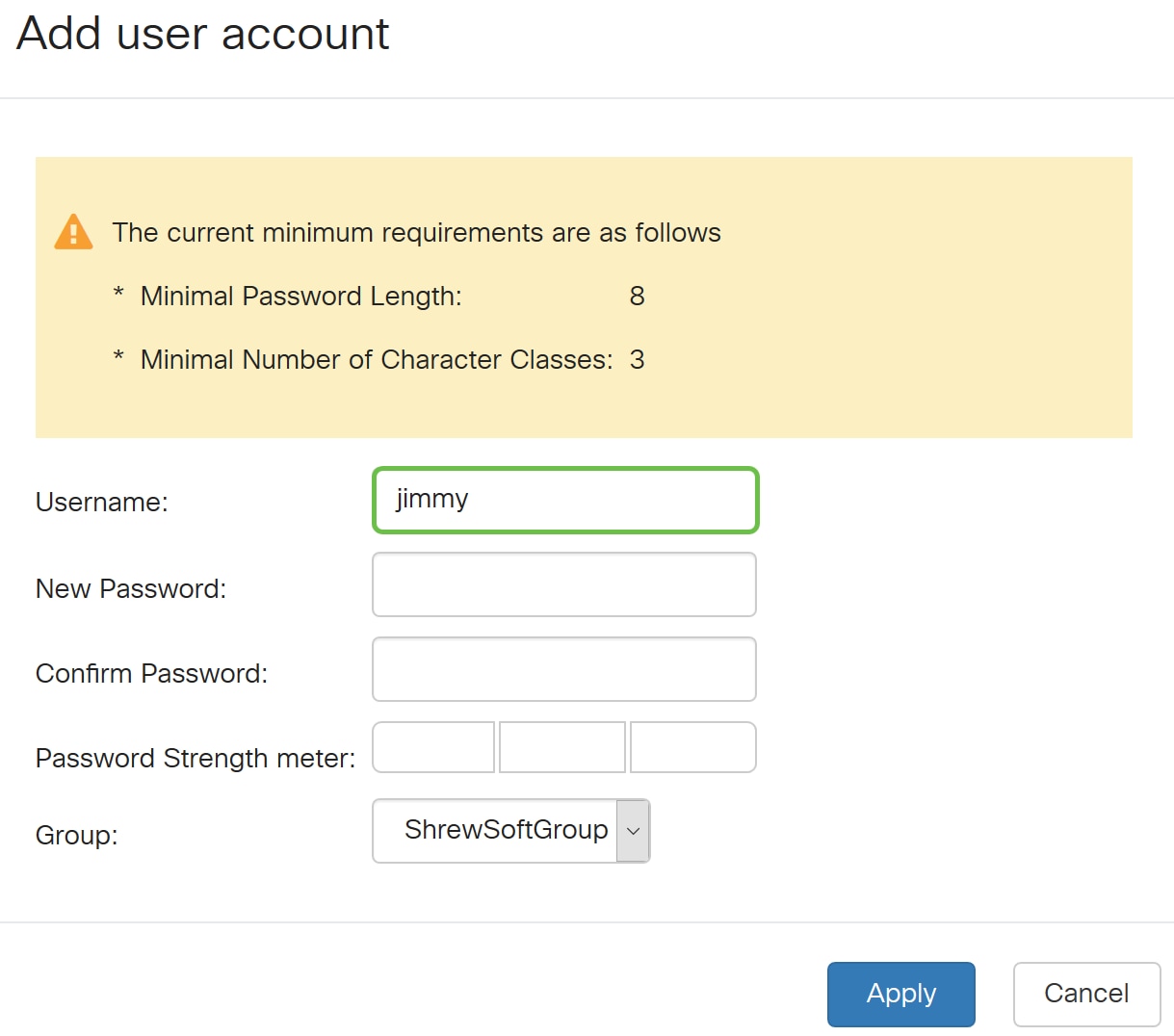

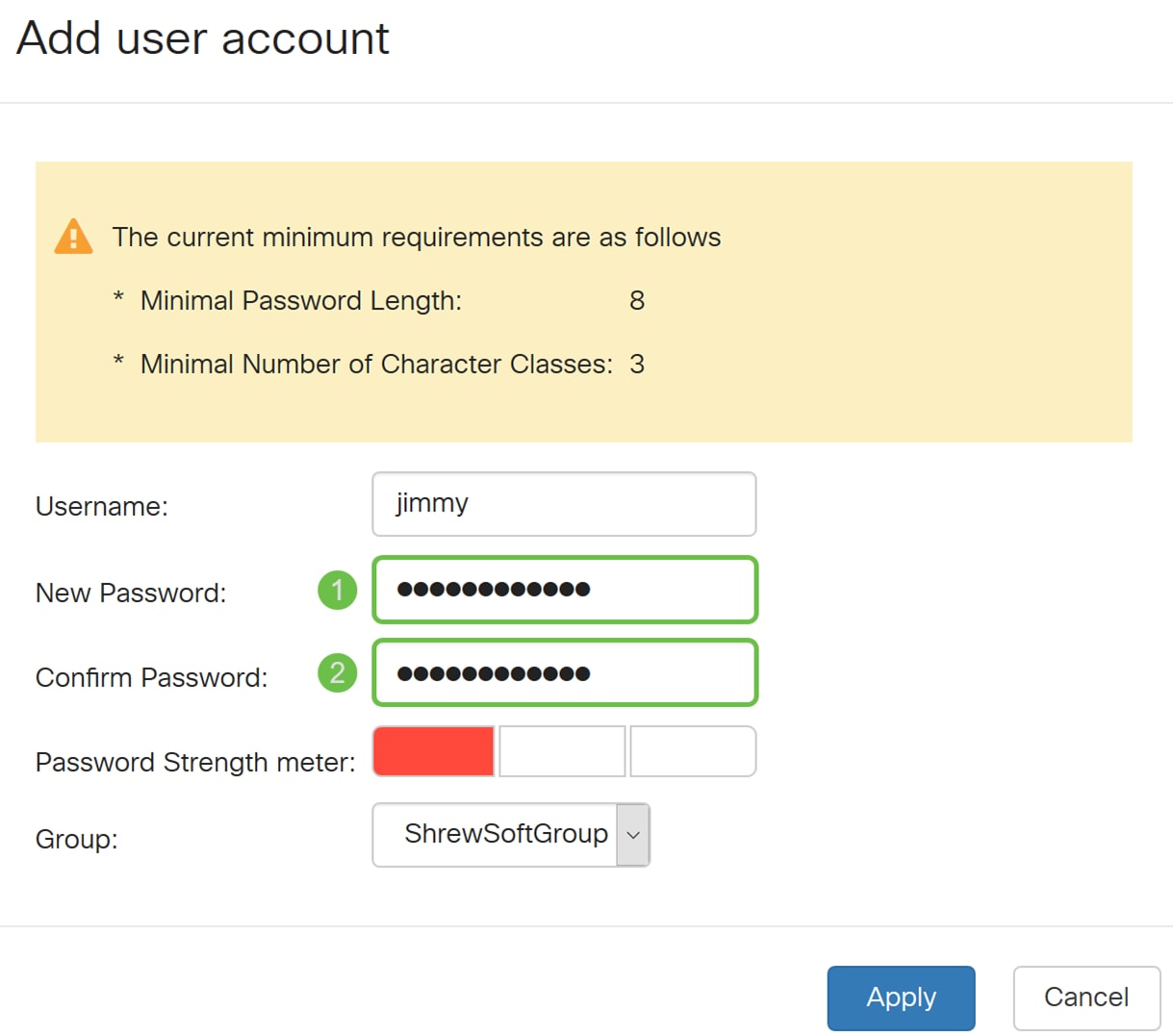

Paso 3. Se abre la página Agregar cuentas de usuario. Introduzca un nombre de usuario para el usuario.

Paso 4. Ingrese una contraseña en el campo New Password . Vuelva a introducir la misma contraseña en el campo Confirmar contraseña. En este ejemplo, usaremos CiscoTest123 como contraseña.

Nota: La contraseña utilizada aquí es un ejemplo. Se recomienda hacer que su contraseña sea más compleja.

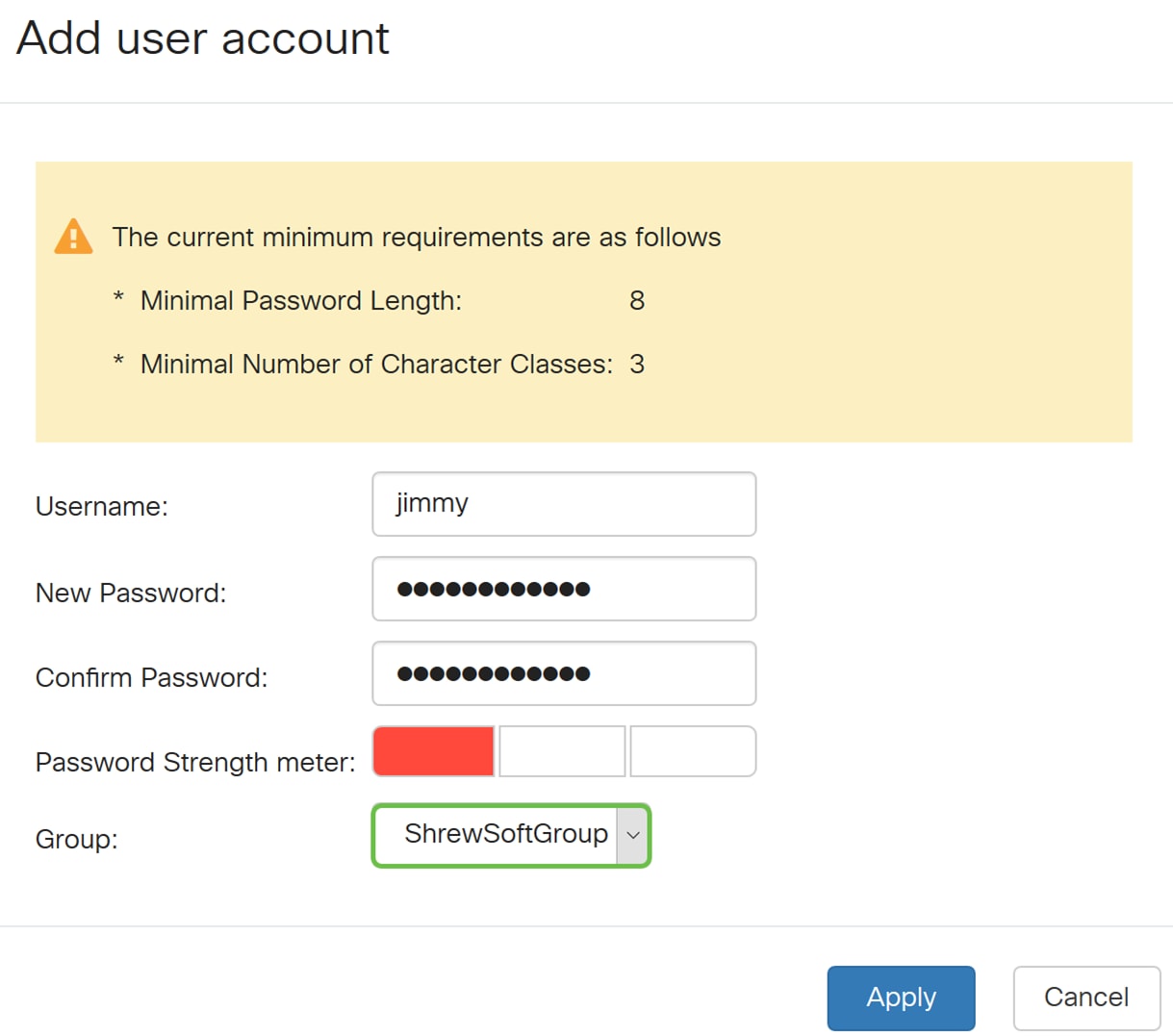

Paso 5. En la lista desplegable Grupo, seleccione un grupo en el que desee que se encuentre el usuario.

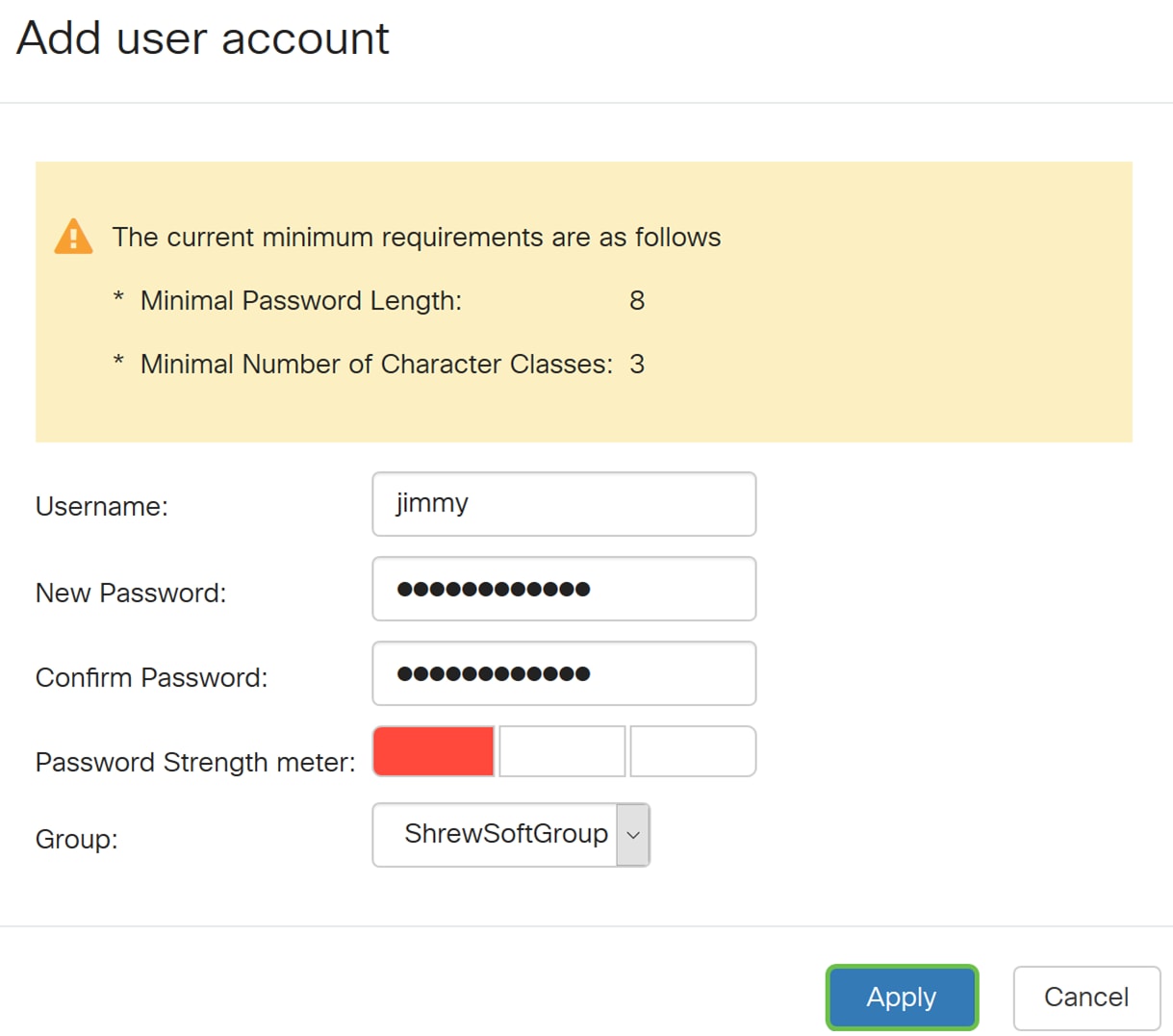

Paso 6. Pulse Aplicar para crear una nueva cuenta de usuario.

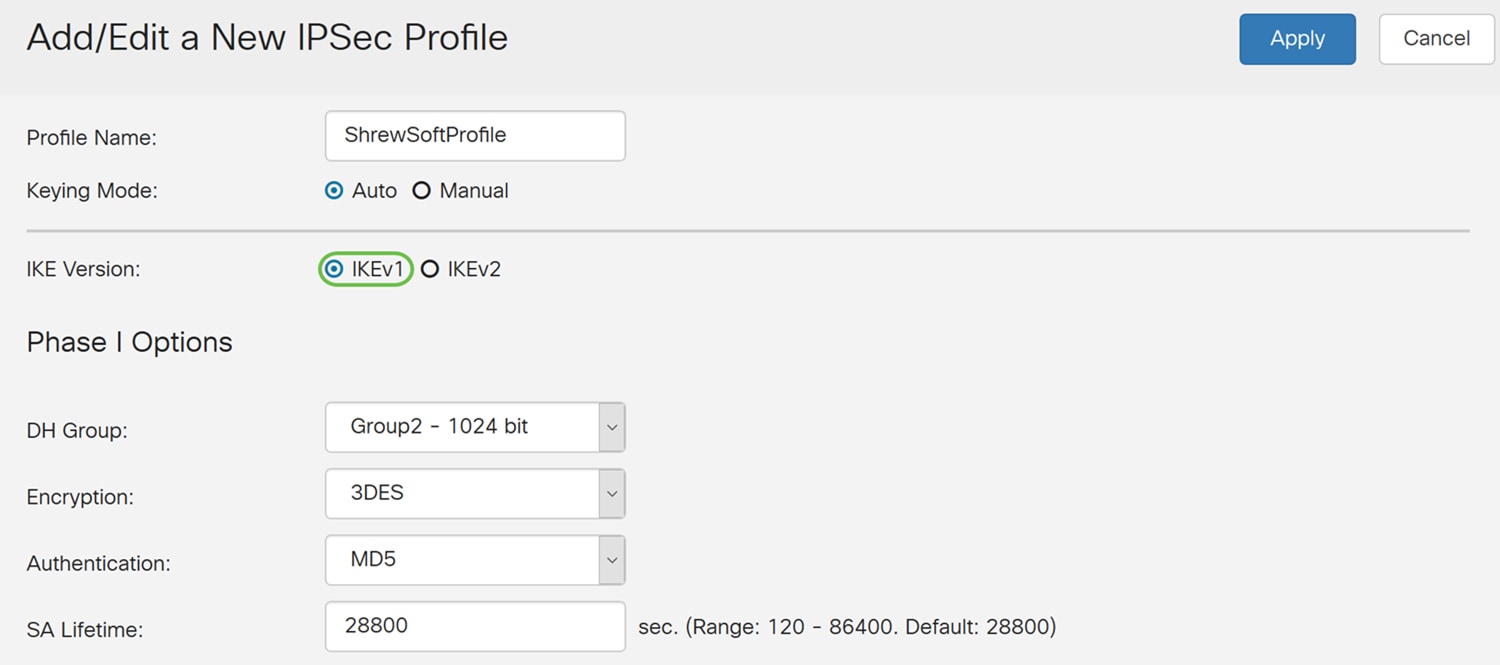

Configuración del Perfil IPsec

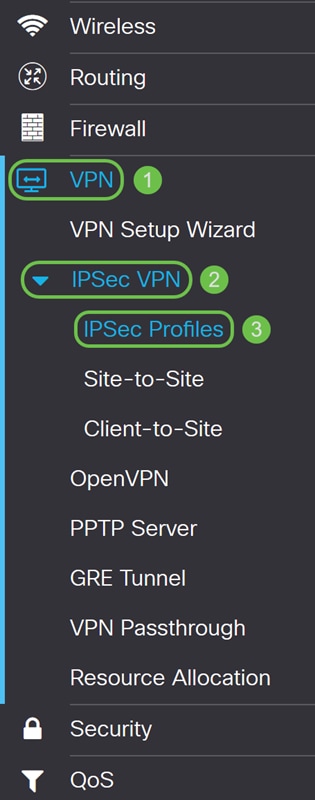

Paso 1. Vaya a VPN > IPSec VPN > Perfiles IPSec.

Nota: Para obtener más información sobre cómo configurar perfiles IPsec, haga clic en el enlace para ver el artículo: Configuración de perfiles IPsec (modo de codificación automática) en RV160 y RV260

Paso 2. Haga clic en el icono más para agregar un nuevo perfil IPsec.

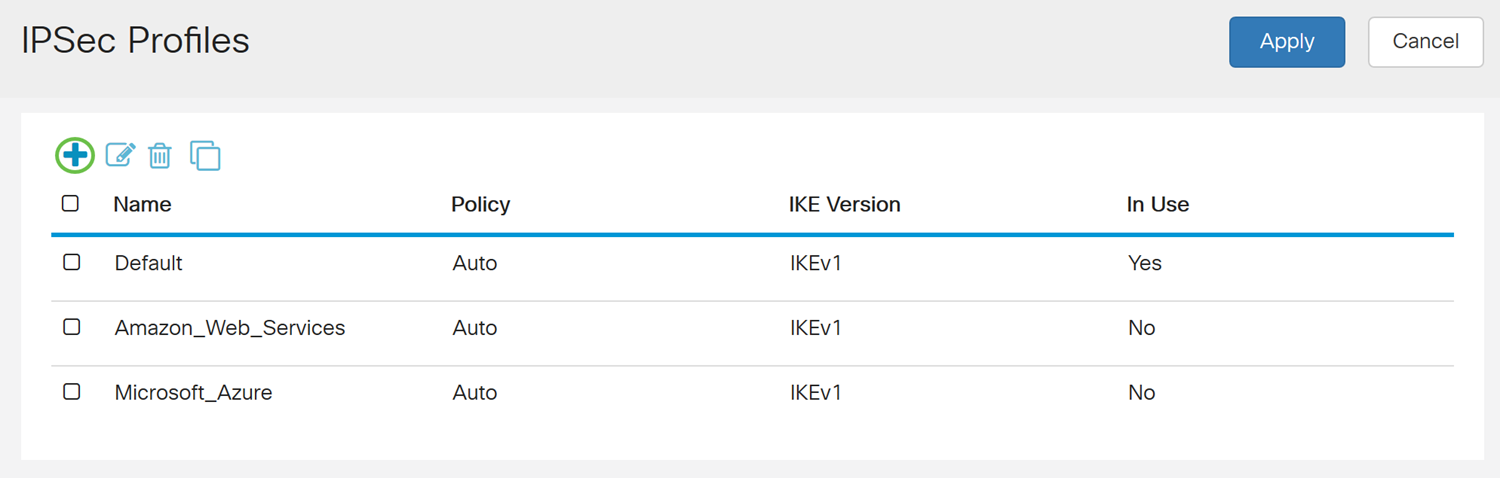

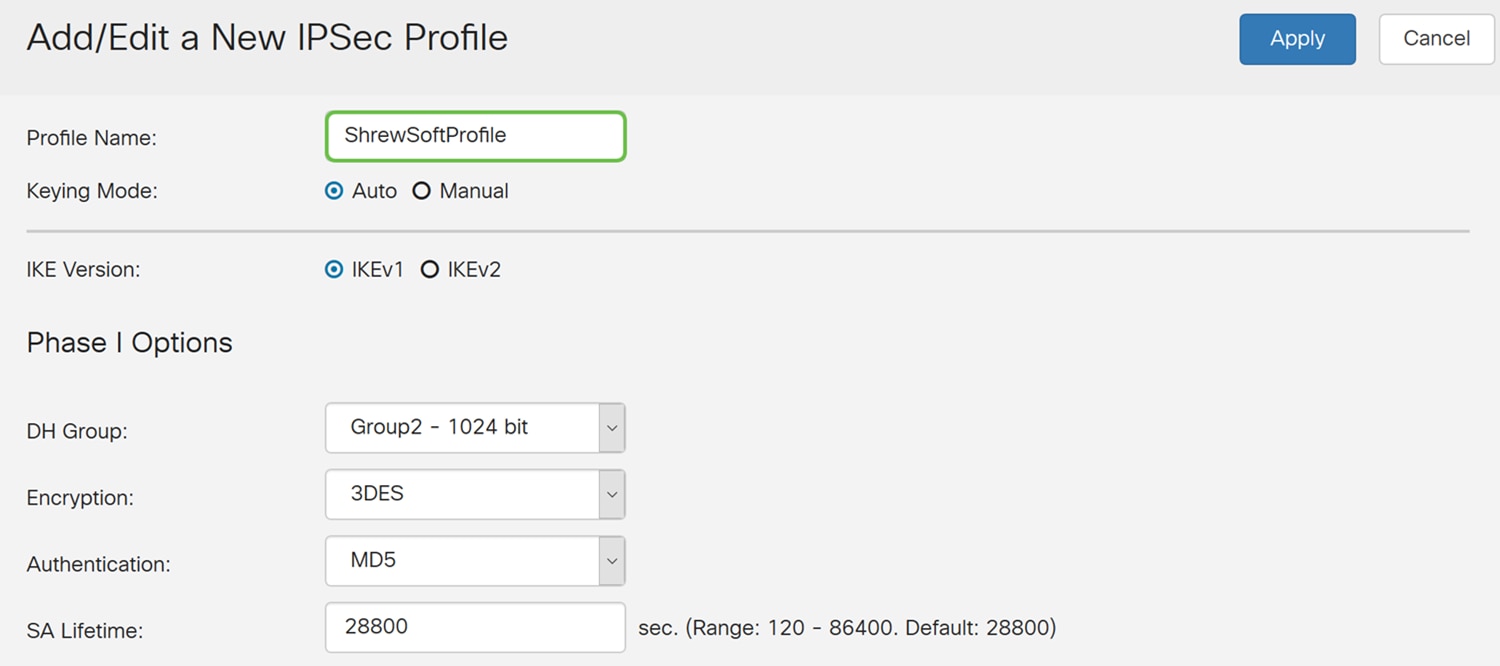

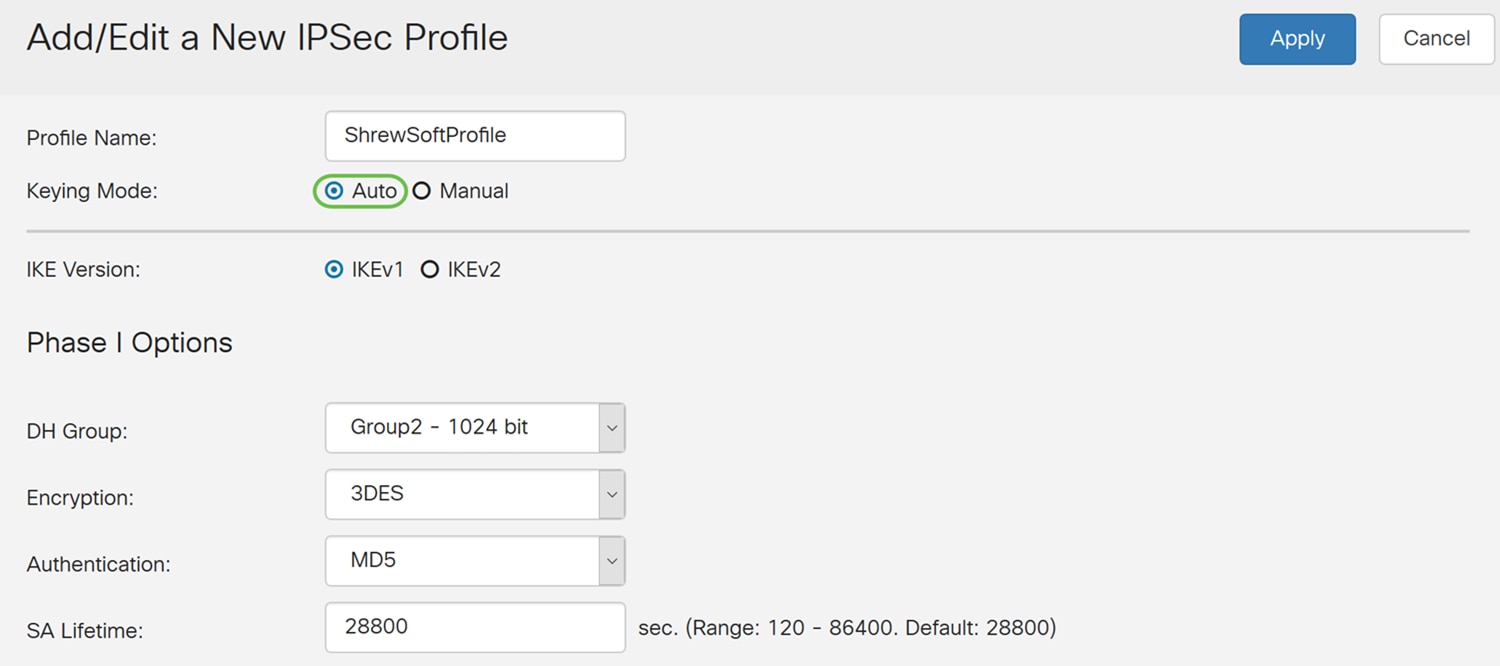

Paso 3. Introduzca un nombre para el perfil en el campo Profile Name. Entraremos ShrewSoftProfile como nombre de nuestro perfil.

Paso 4. Seleccione Auto para Keying Mode.

Paso 5. Seleccione IKEv1 o IKEv2 como la versión IKE. En este ejemplo, se seleccionó IKEv1.

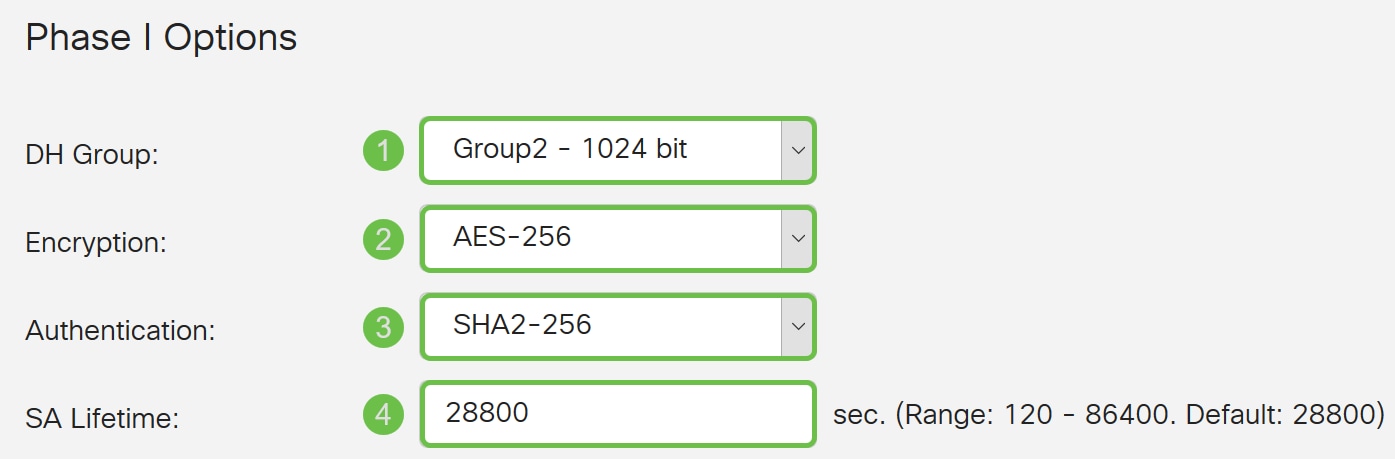

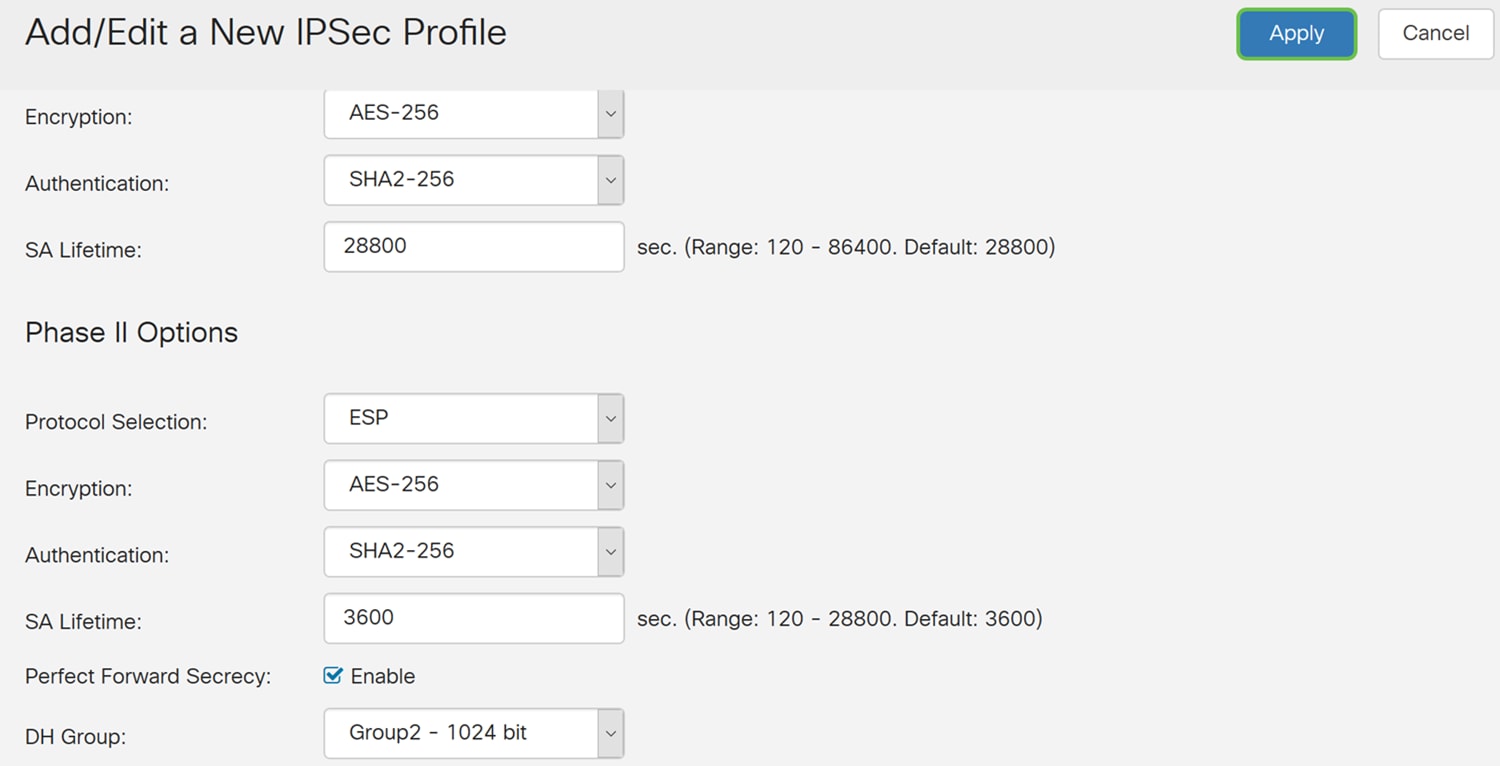

Paso 6. En la sección Opciones de Fase I, esto es lo que hemos configurado para este artículo.

Grupo DH: Grupo 2 - 1024 bits

Cifrado: AES-256

Autenticación: SHA2-256

Vida útil de SA: 28800

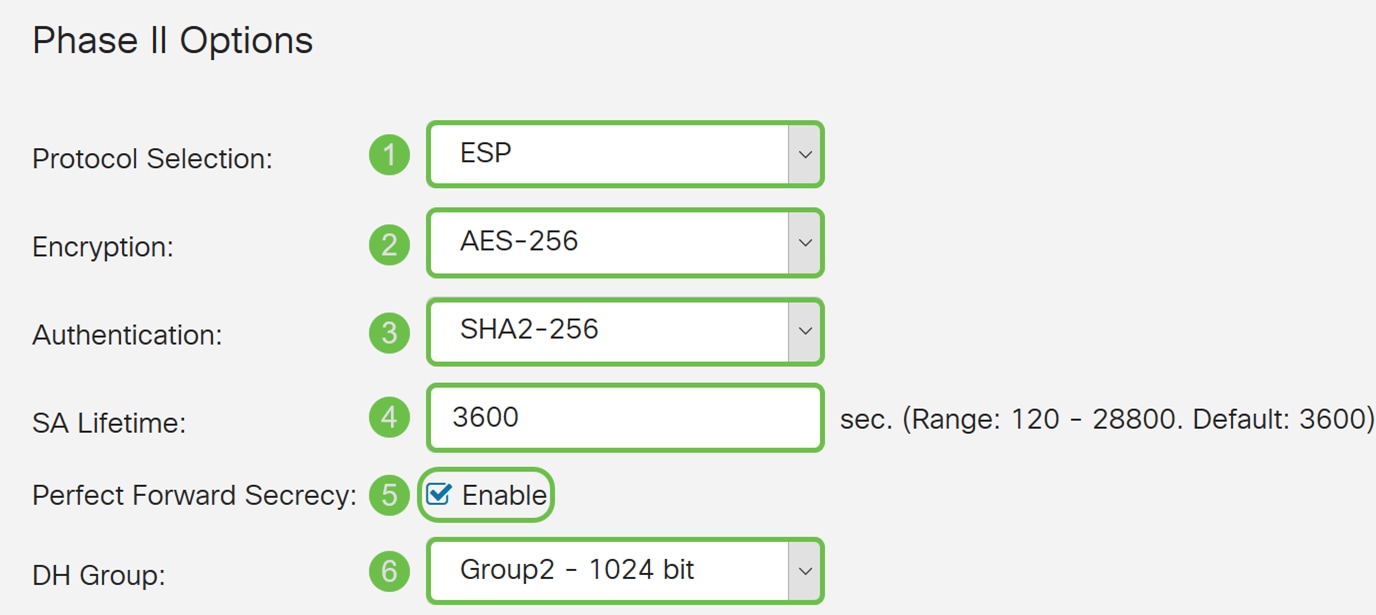

Paso 7. En las opciones de la fase II, esto es lo que hemos configurado para este artículo.

Selección de protocolo: ESP

Cifrado: AES-256

Autenticación: SHA2-256

Vida útil de SA: 3600

Confidencialidad directa perfecta: Habilitado

Grupo DH: Grupo 2 - 1024 bits

Paso 8. Haga clic en Aplicar para crear su nuevo perfil IPsec.

Configuración de cliente a sitio

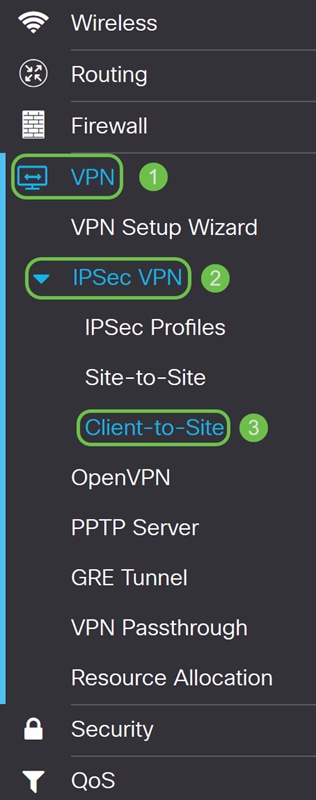

Paso 1. Vaya a VPN > IPSec VPN > Cliente a Sitio.

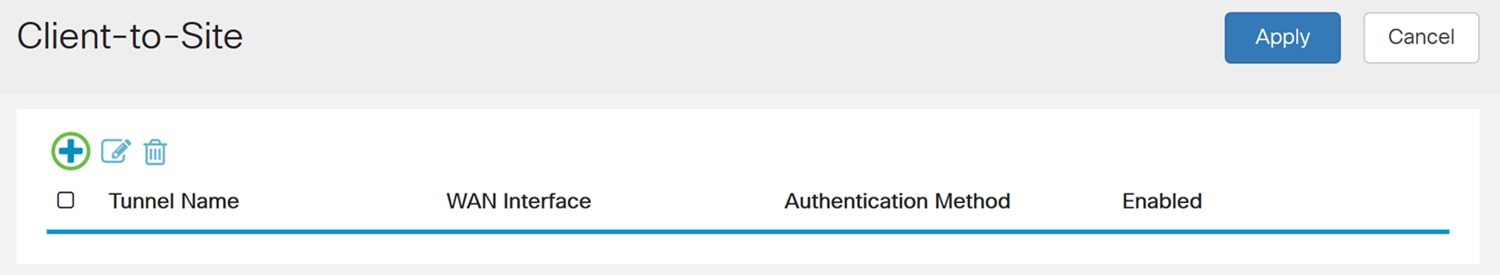

Paso 2. Haga clic en el icono más para agregar un túnel nuevo.

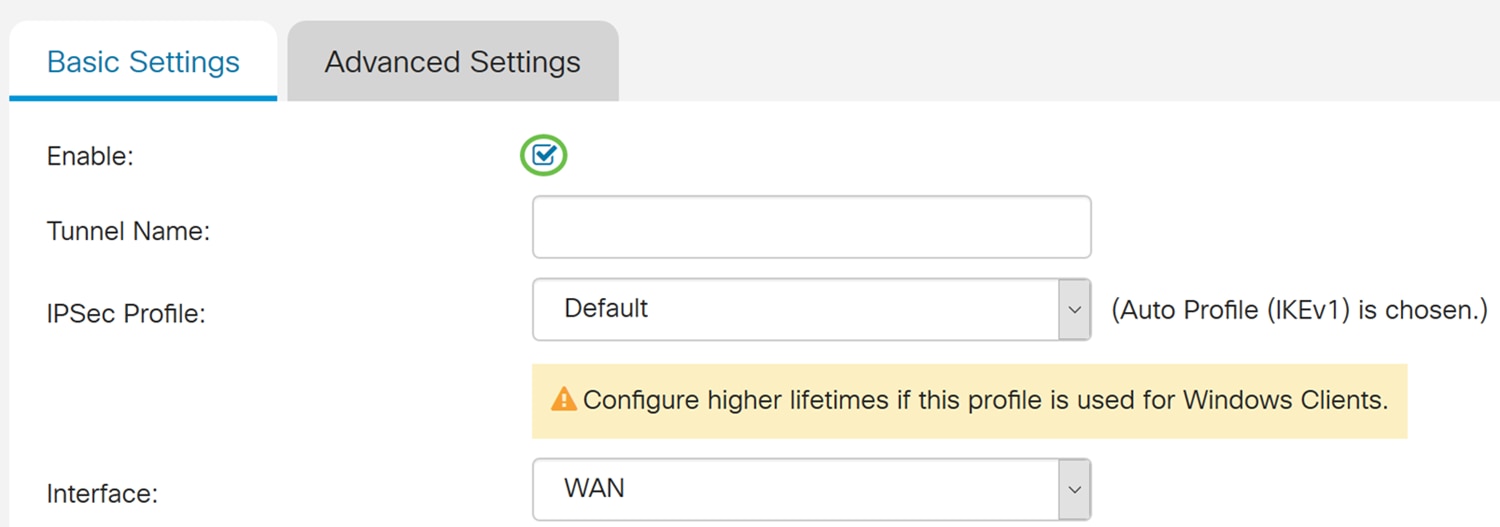

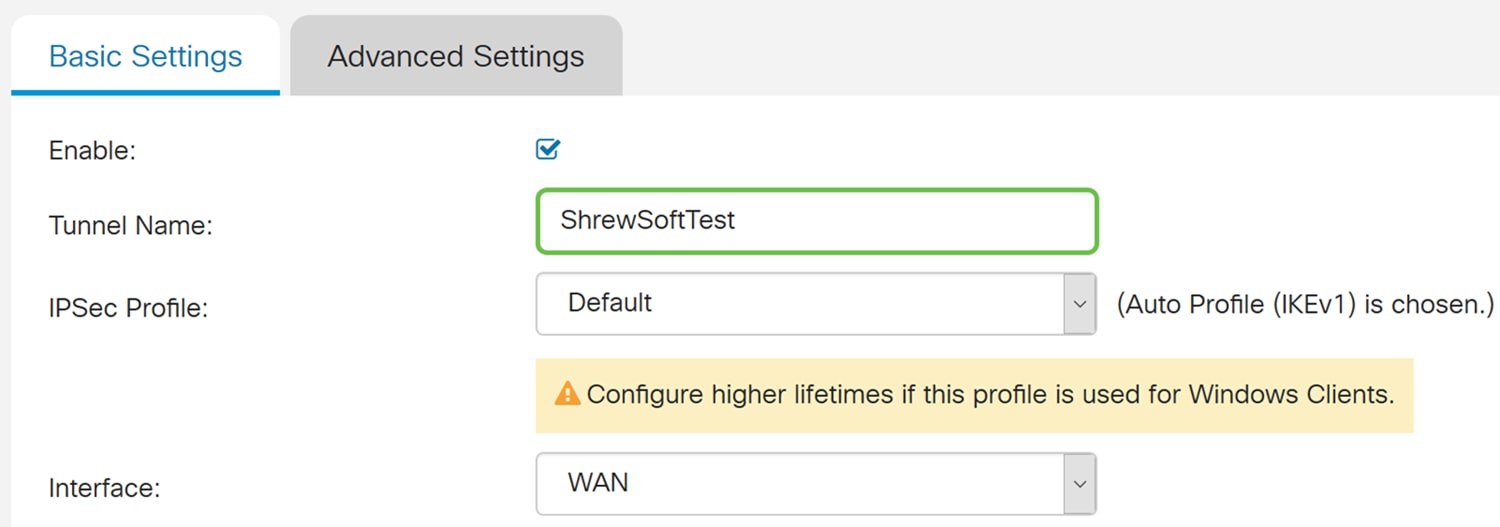

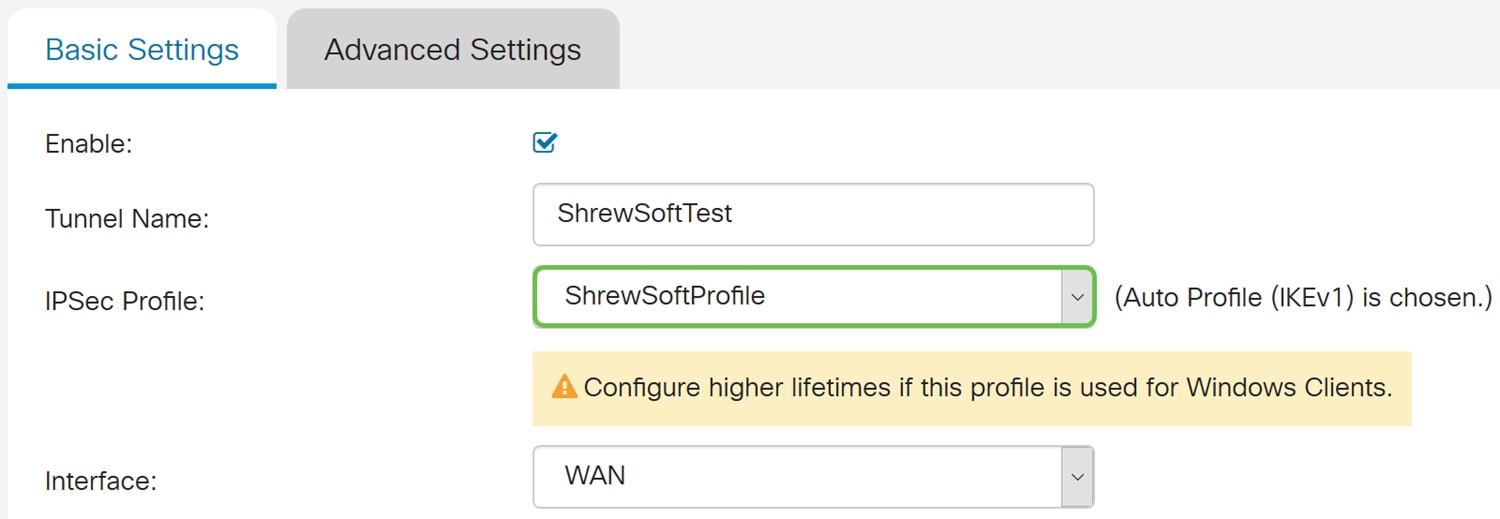

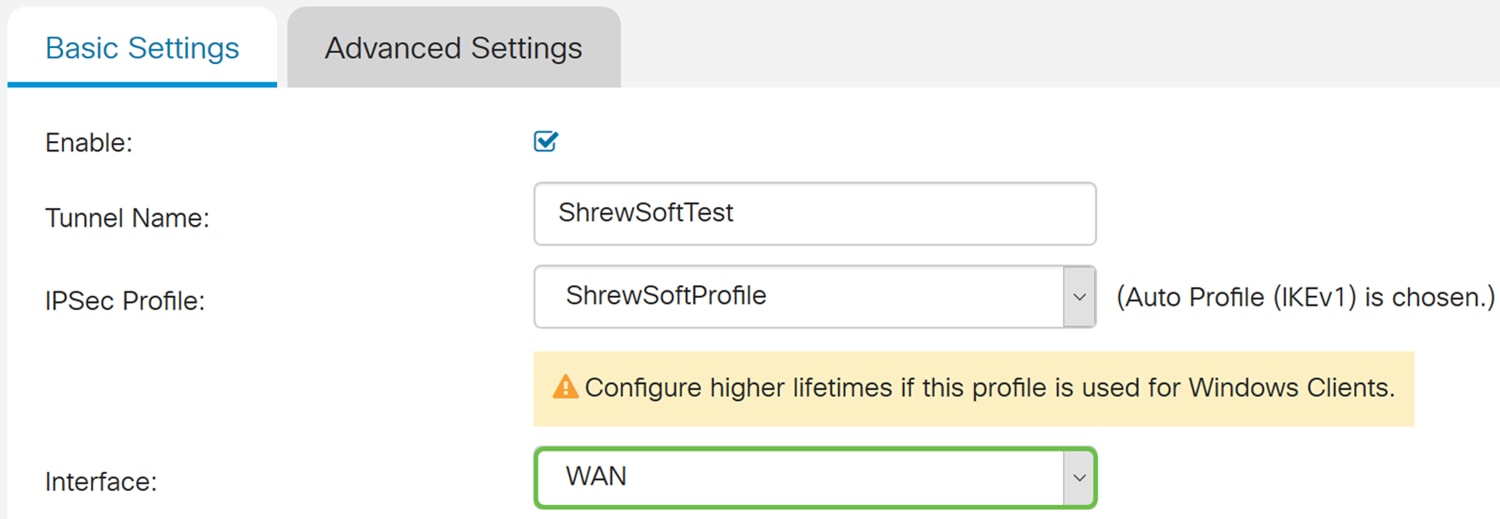

Paso 3. Marque la casilla Enable para habilitar el túnel.

Paso 4. Introduzca un nombre para el túnel en el campo Tunnel Name.

Paso 5. En la lista desplegable Perfil IPSec, seleccione un perfil que desee utilizar. Seleccionaremos ShrewSoftProfile que se creó en la sección anterior: Configuración del Perfil IPsec.

Paso 6. En la lista desplegable Interfaz, seleccione la interfaz que desea utilizar. Utilizaremos WAN como interfaz para conectar el túnel.

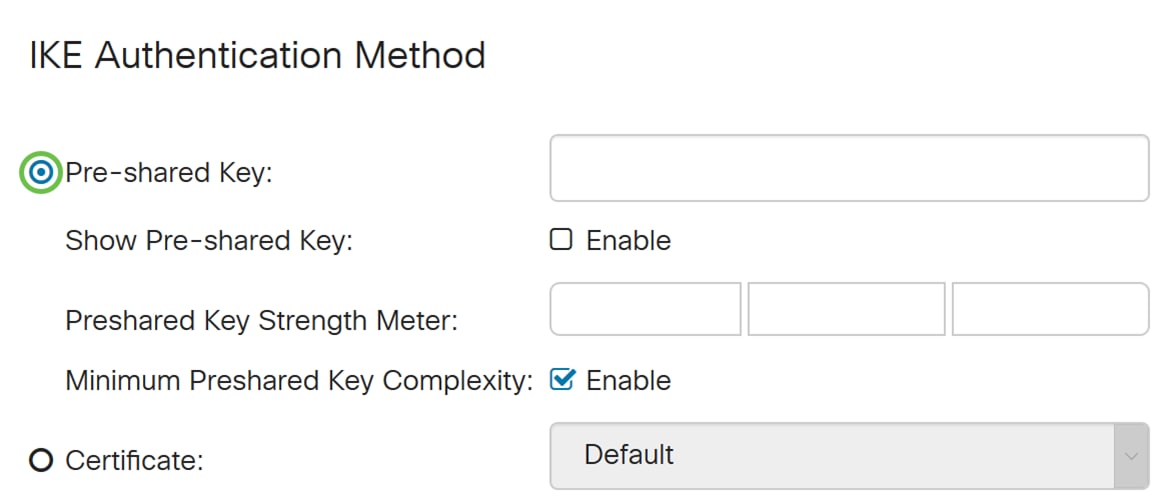

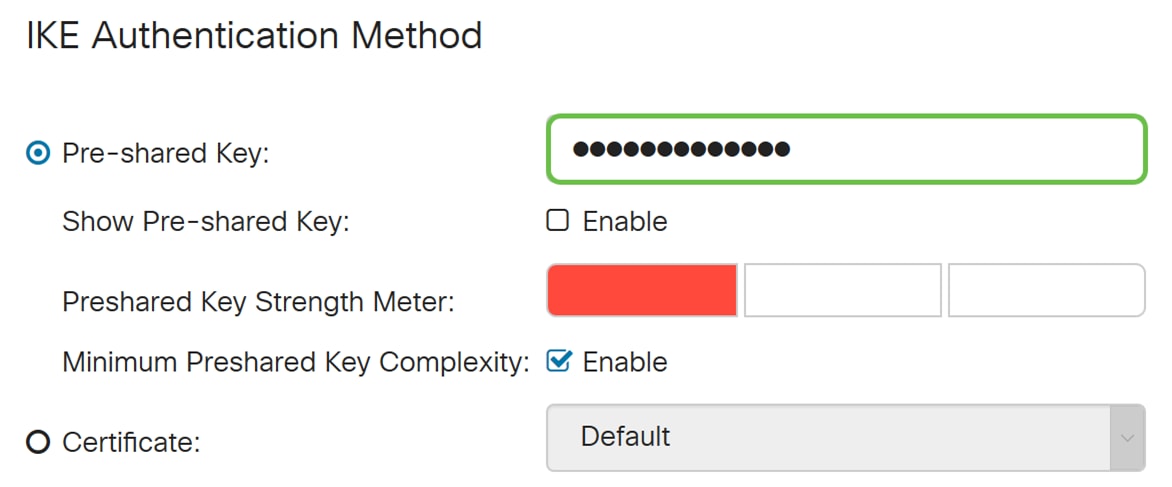

Paso 7. En la sección Método de Autenticación IKE, seleccione Clave previamente compartida o Certificado. Utilizaremos Pre-shared Key como nuestro método de autenticación IKE.

Nota: Los pares IKE se autentican mutuamente mediante la informática y el envío de un hash de datos con clave que incluye la clave precompartida. Si el par receptor puede crear el mismo hash independientemente usando su clave previamente compartida, sabe que ambos pares deben compartir el mismo secreto, autenticando así al otro par. Las claves previamente compartidas no se amplían bien porque cada par IPSec se debe configurar con las claves previamente compartidas de cada otro par con el que establece una sesión.

El certificado utiliza un certificado digital que contiene información como el nombre, la dirección IP, el número de serie, la fecha de vencimiento del certificado y una copia de la clave pública del titular del certificado.

Paso 8. Introduzca la clave precompartida que desea utilizar para autenticar. La clave precompartida puede ser lo que desee. La clave previamente compartida configurada en el cliente Shrew Soft VPN tendrá que ser la misma que aquí cuando la configure.

En este ejemplo, utilizaremos CiscoTest123. como clave previamente compartida.

Nota: La clave previamente compartida que se ingresó aquí es un ejemplo. Se recomienda introducir una clave previamente compartida más compleja.

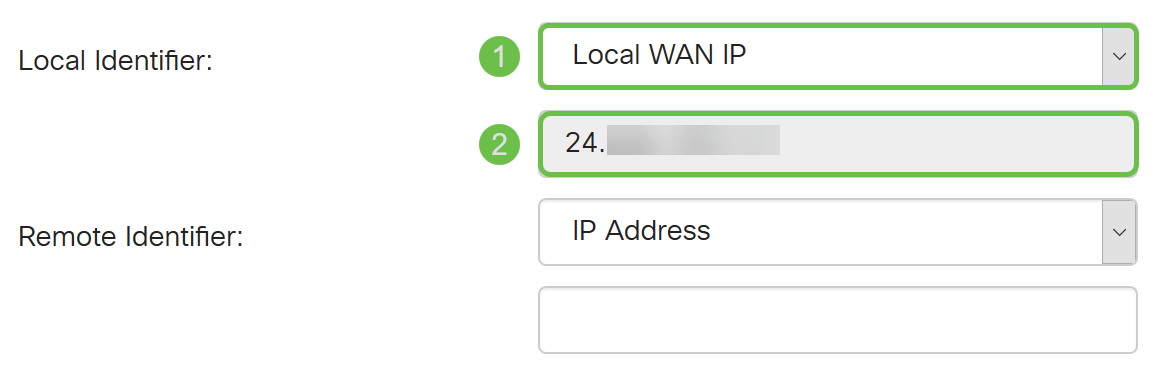

Paso 9. Seleccione el identificador local de la lista desplegable. Las opciones siguientes se definen de la siguiente manera:

· IP de WAN local: esta opción utiliza la dirección IP de la interfaz de red de área extensa (WAN) del gateway VPN

· IP Address (Dirección IP): Esta opción permite introducir manualmente una dirección IP para la conexión VPN. Deberá introducir la dirección IP de WAN del router en el sitio (oficina).

· FQDN: Esta opción utilizará el nombre de dominio completo (FQDN) del router al establecer la conexión VPN.

· FQDN de usuario: esta opción le permite utilizar un nombre de dominio completo para un usuario específico en Internet.

En este ejemplo, seleccionaremos Local WAN IP como nuestro identificador local.

Nota: La IP WAN local del router se rellenará automáticamente.

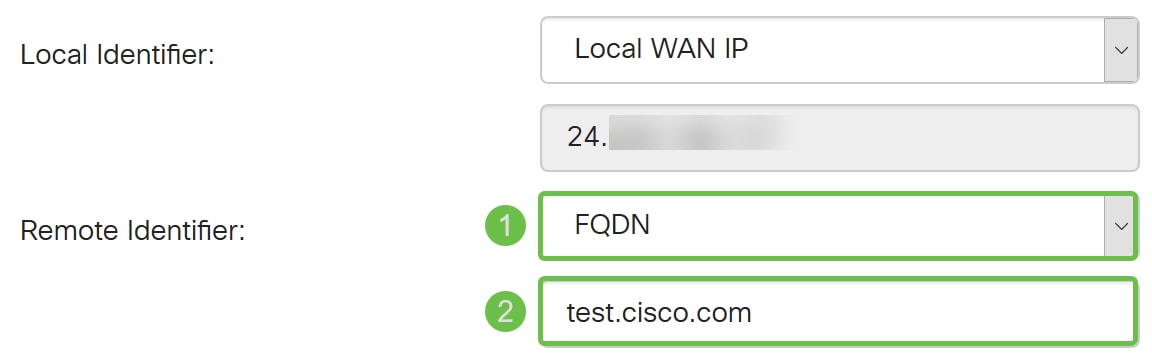

Paso 10. En la lista desplegable Remote Identifier, seleccione IP Address, FQDN o User FQDN. A continuación, introduzca la respuesta adecuada de la que ha seleccionado. En este ejemplo, seleccionaremos FQDN e ingresaremos test.cisco.com.

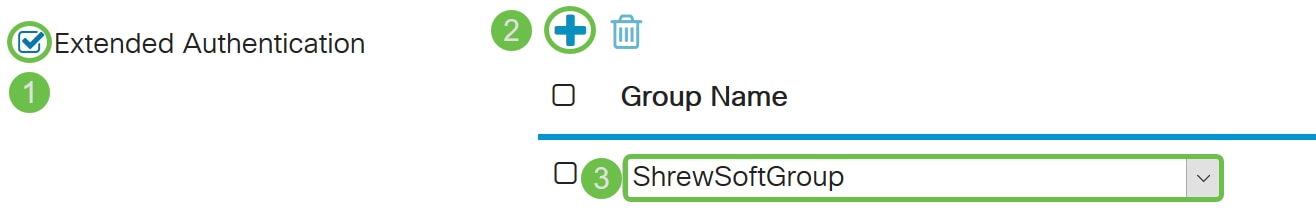

Paso 11. Marque la casilla de verificación Autenticación extendida para habilitar. Esto proporcionará un nivel adicional de autenticación que requerirá que los usuarios remotos introduzcan claves en sus credenciales antes de que se les conceda acceso a la VPN.

Si ha habilitado la autenticación extendida, haga clic en el icono más para agregar un grupo de usuarios. Seleccione el grupo de la lista desplegable que desea utilizar para la autenticación ampliada. Seleccionaremos ShrewSoftGroup como grupo.

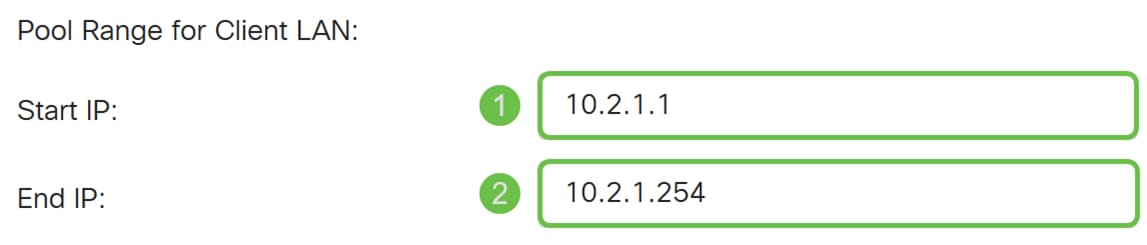

Paso 12. En el Pool Range for Client LAN, ingrese el rango de direcciones IP que se pueden asignar a un cliente VPN en los campos Start IP y End IP. Debe ser un conjunto de direcciones que no se superpongan con las direcciones del sitio.

Entraremos 10.2.1.1 como IP inicial y 10.2.1.254 como nuestra IP final.

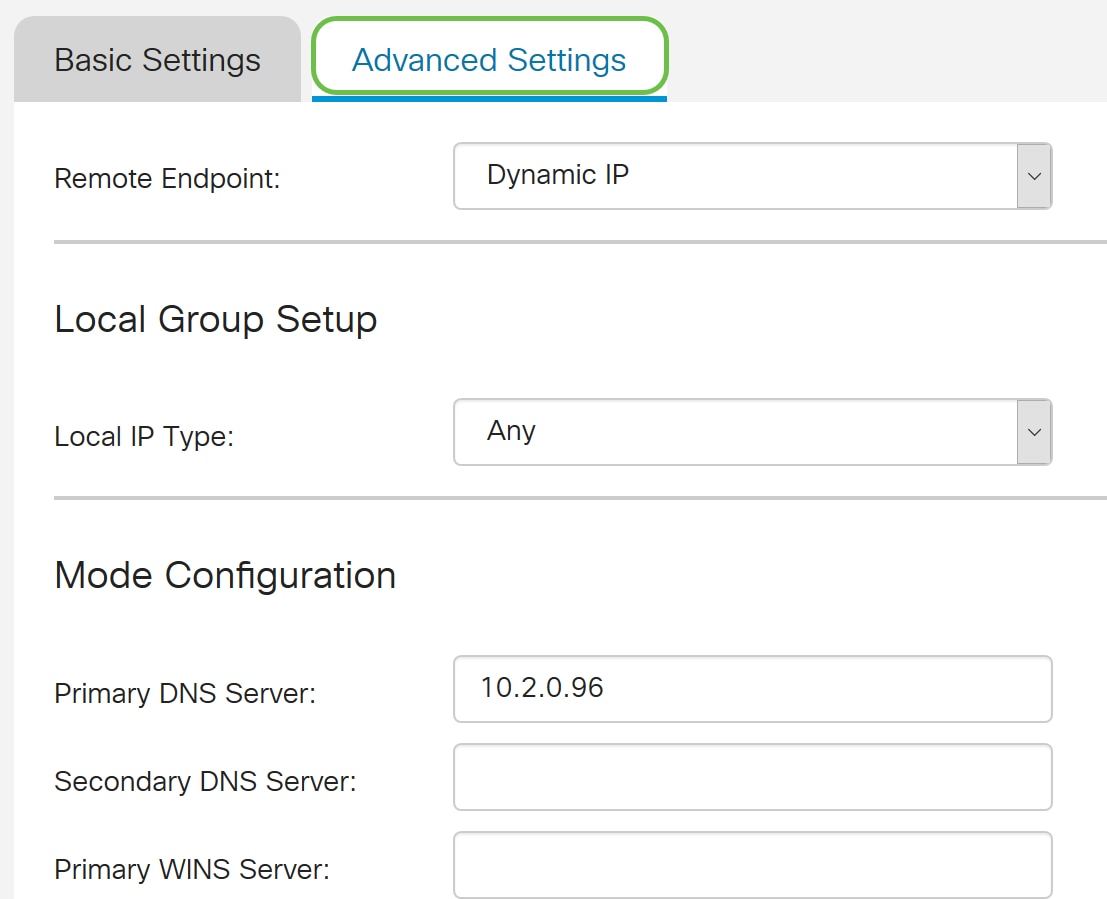

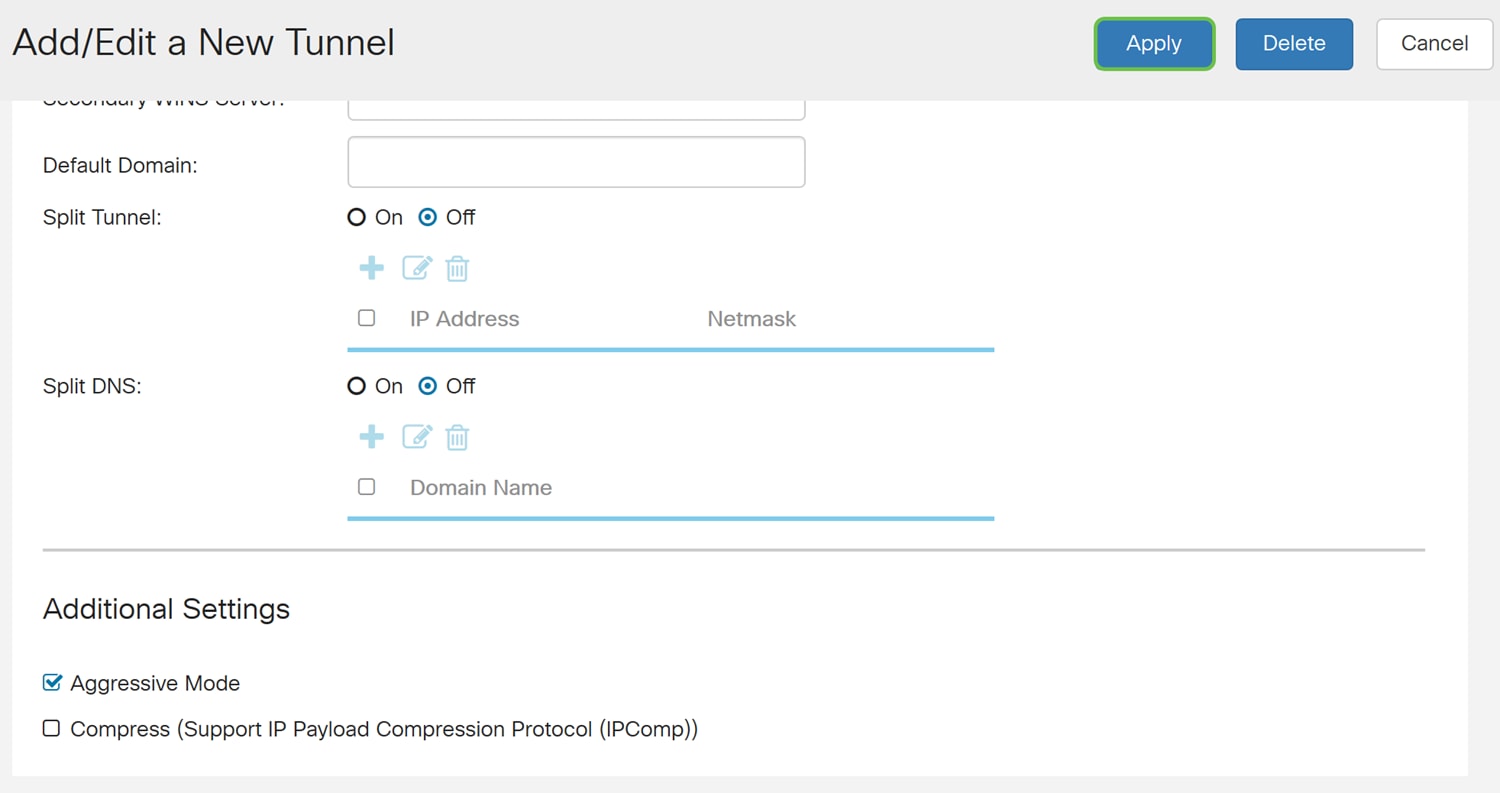

Paso 13. (Opcional) Haga clic en la ficha Advanced Settings.

Paso 14. (Opcional) Aquí puede especificar la dirección IP del punto final remoto. En esta guía utilizaremos IP dinámica, ya que la dirección IP del cliente final no está fija.

También puede especificar qué recursos internos estarán disponibles en Local Group Setup.

Si selecciona Any, todos los recursos internos estarán disponibles.

También puede utilizar servidores DNS y WINS internos. Para ello, debe especificarlos en Configuración de modo.

También puede utilizar el túnel completo o dividido y el DNS dividido.

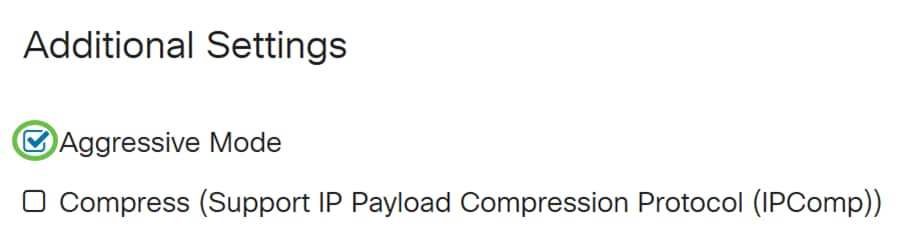

Desplácese hacia abajo hasta Configuración adicional. Marque la casilla de verificación Modo agresivo para activar el modo agresivo. El modo agresivo es cuando la negociación para IKE SA se comprime en tres paquetes con todos los datos requeridos de SA que debe pasar el iniciador. La negociación es más rápida pero tienen una vulnerabilidad de identidades de intercambio en texto claro.

Nota: Información adicional para el modo principal frente al modo agresivo, consulte: Modo Principal Frente Al Modo Agresivo

En este ejemplo, vamos a habilitar el Modo Agresivo.

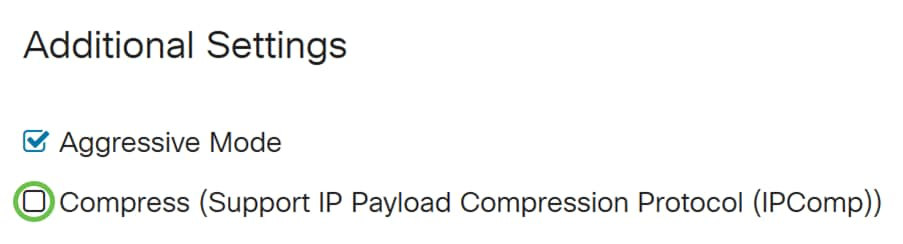

Paso 15. (Opcional) Active la casilla de verificación Compress (Support IP Payload Compression Protocol (IPComp)) para permitir que el router proponga la compresión cuando inicie una conexión. Este es un protocolo que reduce el tamaño de los datagramas IP. Si el respondedor rechaza esta propuesta, entonces el router no implementa la compresión. Cuando el router es el respondedor, acepta la compresión, incluso si la compresión no está habilitada.

Dejaremos a Compress sin marcar.

Paso 16. Haga clic en Aplicar para agregar el nuevo túnel.

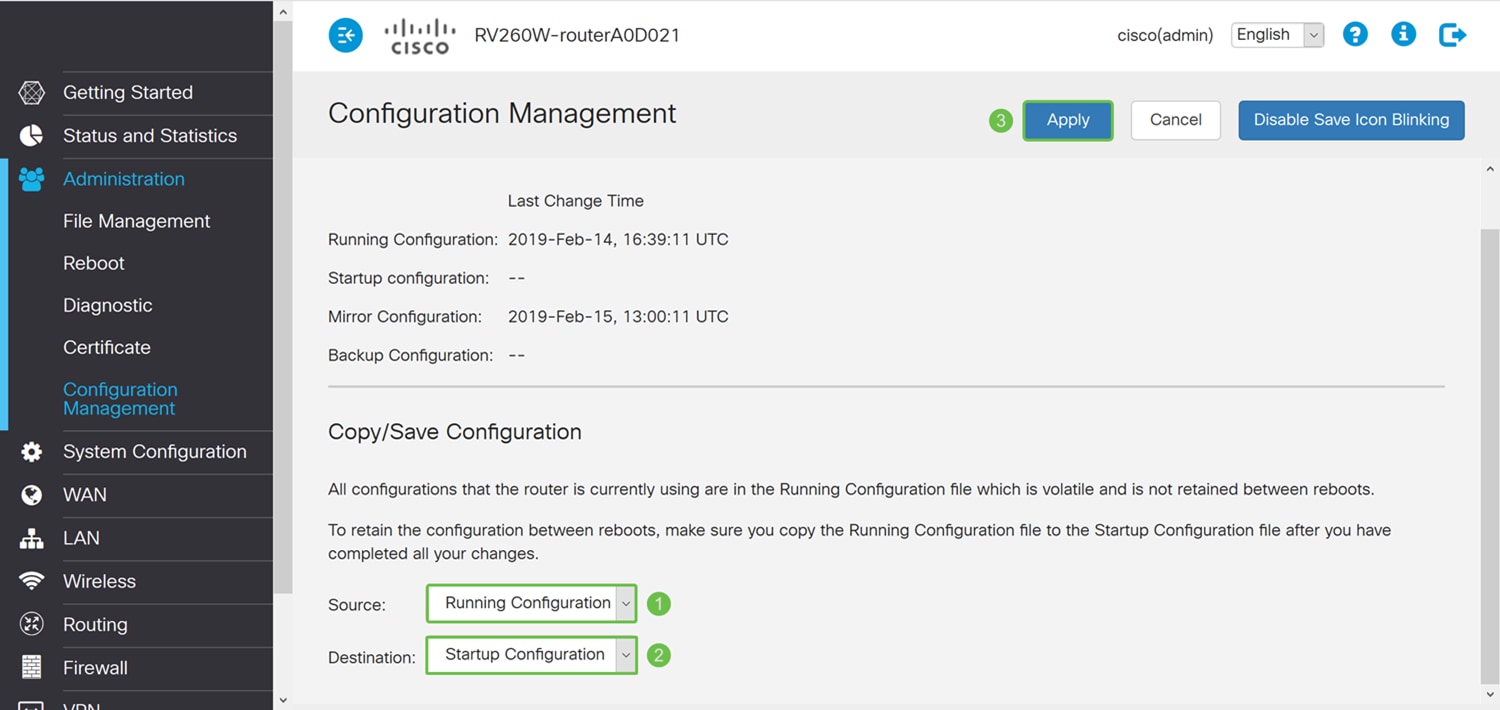

Paso 17. Haga clic en el icono parpadeante Guardar en la parte superior de la página de configuración web.

Paso 18. Se abre la página Administración de la configuración. En la sección Copiar/Guardar configuración, asegúrese de que el campo Origen tenga Configuración en Ejecución y el campo Destino tenga Configuración Inicial. A continuación, pulse Aplicar. Todas las configuraciones que el router está utilizando actualmente se encuentran en el archivo de configuración en ejecución, que es volátil y no se conserva entre reinicios. Si copia el archivo de configuración en ejecución en el archivo de configuración inicial, conservará la configuración entre reinicios.

Configuración de Shrew Soft VPN Client

Si no ha descargado el cliente de Shrew Soft VPN, no dude en descargar el cliente haciendo clic en este enlace: Shrew Soft VPN Client para Windows. Utilizaremos la edición estándar. Si ya ha descargado Cisco Soft VPN Client, no dude en continuar con el primer paso.

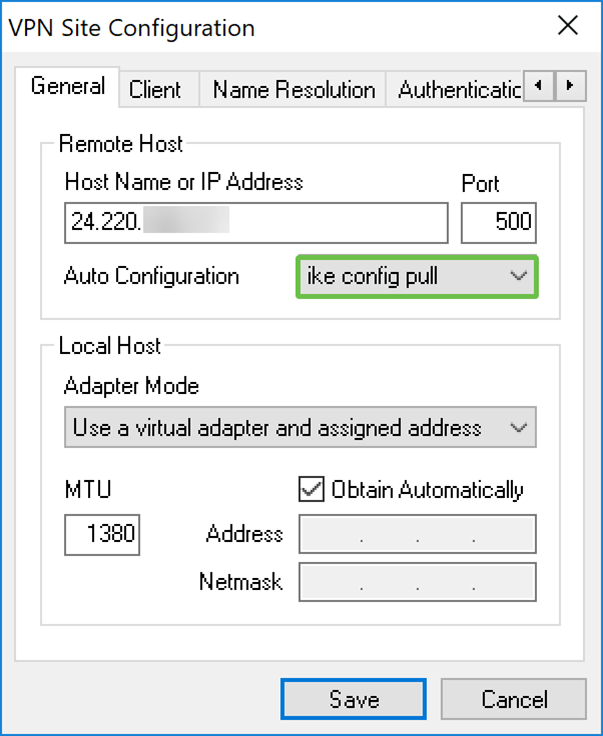

Cliente Shrew Soft VPN: Ficha General

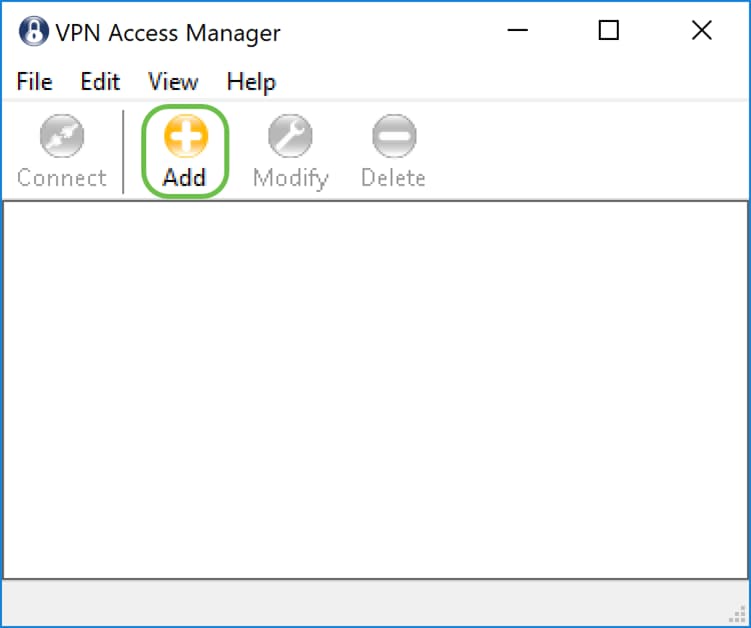

Paso 1. Abra Share VPN Access Manager y haga clic en Add para agregar un nuevo perfil.

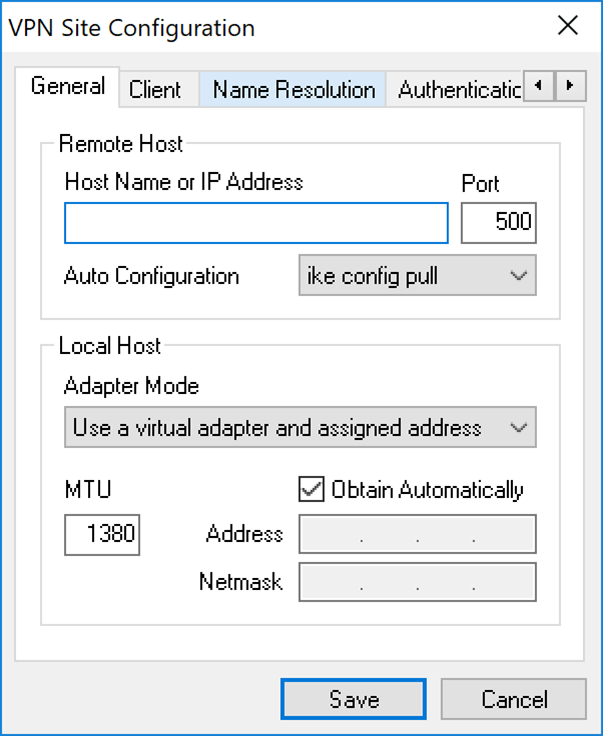

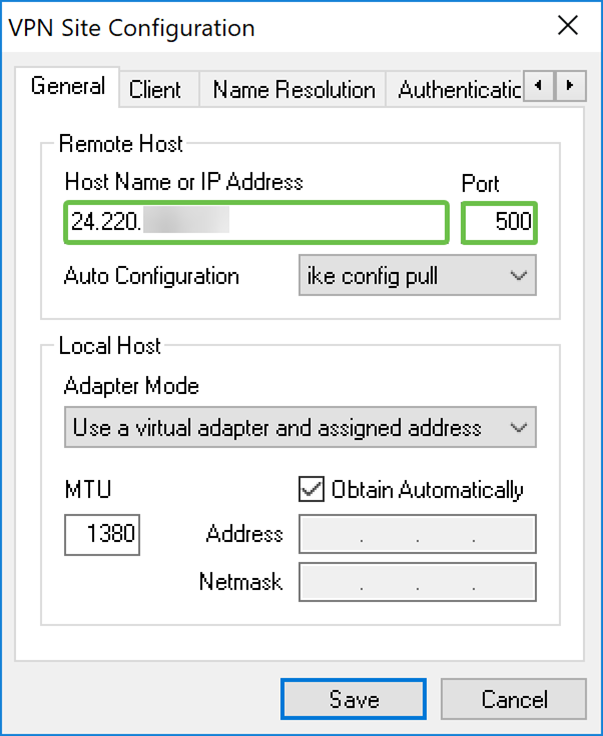

Aparece la ventana VPN Site Configuration.

Paso 2. En la sección Host remoto de la ficha General , introduzca el nombre de host público o la dirección IP de la red a la que intenta conectarse. En este ejemplo, introduciremos la dirección IP de WAN del RV160/RV260 in situ para configurar la conexión.

Nota: Asegúrese de que el número de puerto esté establecido en el valor predeterminado de 500. Para que la VPN funcione, el túnel utiliza el puerto UDP 500, que se debe configurar para permitir que el tráfico ISAKMP se reenvíe en el firewall.

Paso 3. En la lista desplegable Configuración automática, seleccione una opción. Las opciones disponibles se definen de la siguiente manera:

Desactivado - inhabilita cualquier configuración automática del cliente

· Ike Config Pull: permite configurar las solicitudes de un equipo por parte del cliente. Con el soporte del método de extracción por parte del equipo, la solicitud devuelve una lista de las configuraciones que admite el cliente.

· Ike Config Push: ofrece a un equipo la oportunidad de ofrecer parámetros al cliente a través del proceso de configuración. Con el soporte del método push por parte del equipo, la solicitud devuelve una lista de las configuraciones que admite el cliente.

· DHCP Over IPsec: brinda al cliente la oportunidad de solicitar la configuración desde el equipo a través de DHCP sobre IPsec.

En este ejemplo, seleccionaremos ike config pull.

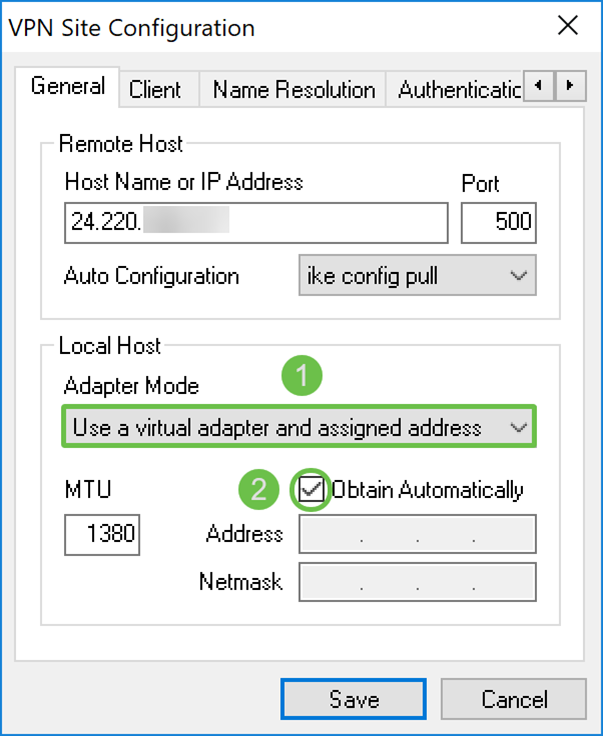

Paso 4. En la sección Local Host, elija Use a virtual adapter and assigned address en la lista desplegable Adapter Mode y marque la casilla de verificación Obtain Automatically. Las opciones disponibles se definen de la siguiente manera:

· Usar un adaptador virtual y una dirección asignada - Permite al cliente utilizar un adaptador virtual con una dirección especificada como origen para sus comunicaciones IPsec.

· Usar un adaptador virtual y una dirección aleatoria - Permite al cliente utilizar un adaptador virtual con una dirección aleatoria como origen para sus comunicaciones IPsec.

· Usar un adaptador existente y una dirección actual - Permite al cliente utilizar solamente su adaptador físico existente con su dirección actual como origen para sus comunicaciones IPsec.

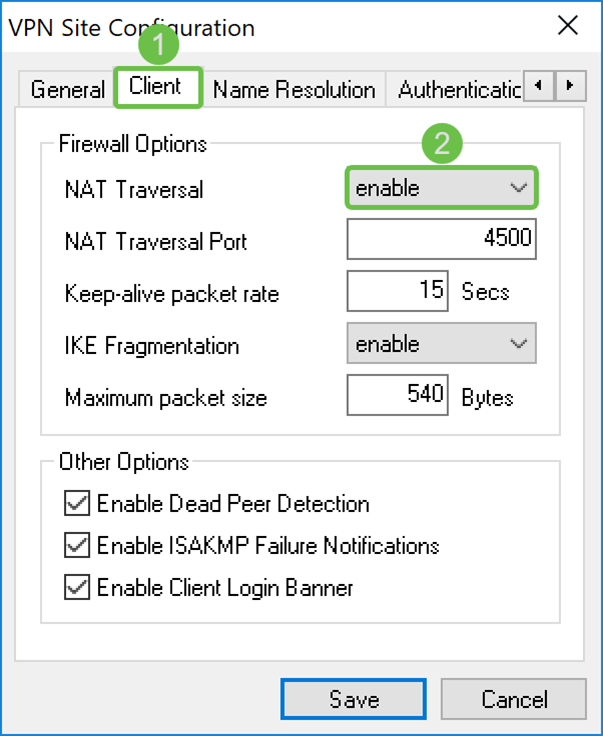

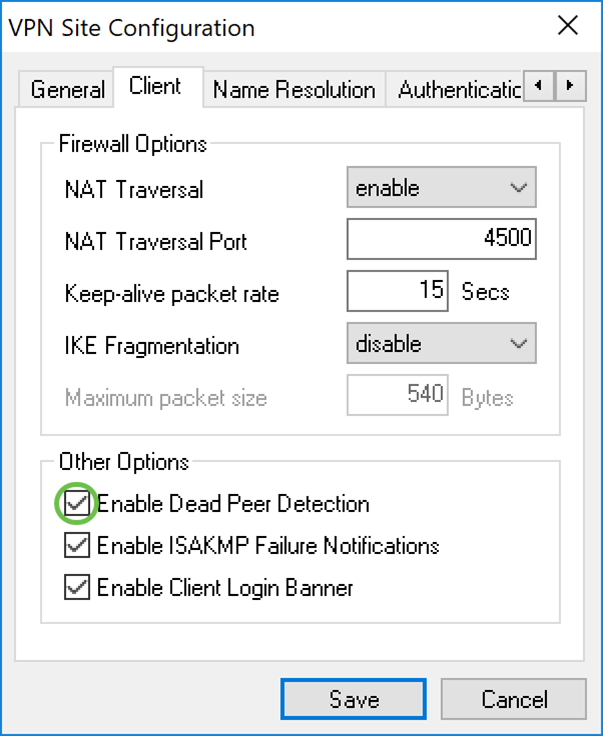

Cliente Shrew Soft VPN: Ficha Cliente

Paso 1. Haga clic en la pestaña Cliente. En la lista desplegable NAT Traversal, seleccione la misma configuración que configuró en el RV160/RV260 para NAT Traversal. Las opciones disponibles del menú Network Address Traversal (NATT) se definen de la siguiente manera:

· Desactivado - No se utilizarán las extensiones del protocolo NATT.

· Enabled - Las extensiones del protocolo NATT sólo se utilizarán si la puerta de enlace VPN indica soporte durante las negociaciones y se detecta NAT.

· Force-Draft - La versión borrador de las extensiones de protocolo NATT se utilizará independientemente de si la puerta de enlace VPN indica soporte durante las negociaciones o si se detecta NAT.

· Force-RFC - La versión RFC del protocolo NATT se utilizará independientemente de si el gateway VPN indica soporte durante las negociaciones o si se detecta NAT.

· Force-Cisco-UDP: Fuerza la encapsulación UDP para clientes VPN sin NAT.

En este documento, seleccionaremos enable para NAT Traversal y dejaremos NAT Traversal Port y Keep-alive packet rate como valor predeterminado.

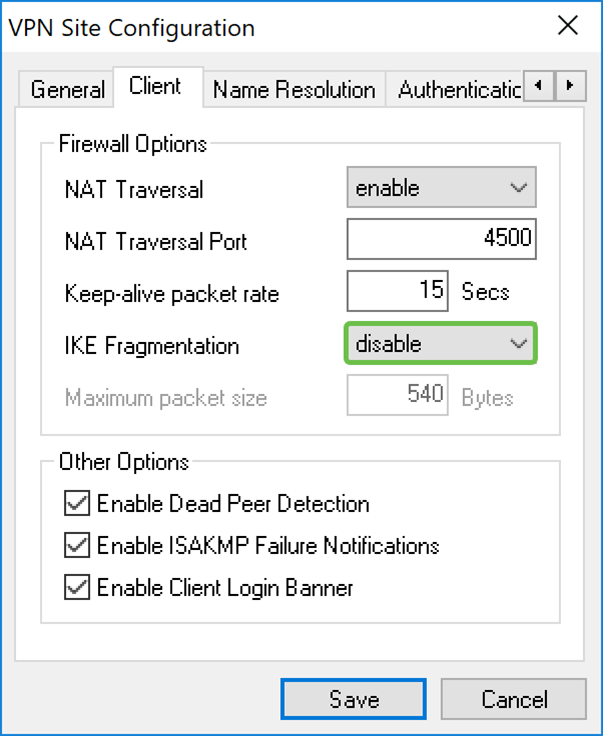

Paso 2. En la lista desplegable Fragmentación IKE, seleccione Desactivar, Habilitar o Forzar. Las opciones se definen de la siguiente manera:

· Disable - No se utilizará la extensión del protocolo de fragmentación IKE.

· Enable - La extensión del protocolo de fragmentación IKE sólo se utilizará si el gateway VPN indica soporte durante las negociaciones.

· Force - La extensión del protocolo de fragmentación IKE se utilizará independientemente de si el gateway de VPN indica soporte durante las negociaciones.

Hemos seleccionado inhabilitar para fragmentación IKE.

Paso 3. Marque la casilla de verificación Enable Dead Peer Detection para habilitar Dead Peer Detection Protocol . Si se habilita esta opción, sólo se utilizará si el router la admite. Esto permite que el cliente y el router verifiquen el estado del túnel para detectar cuándo un lado ya no puede responder. Esta opción está activada de forma predeterminada.

En este ejemplo, dejaremos la Detección de Peer Muerto activada.

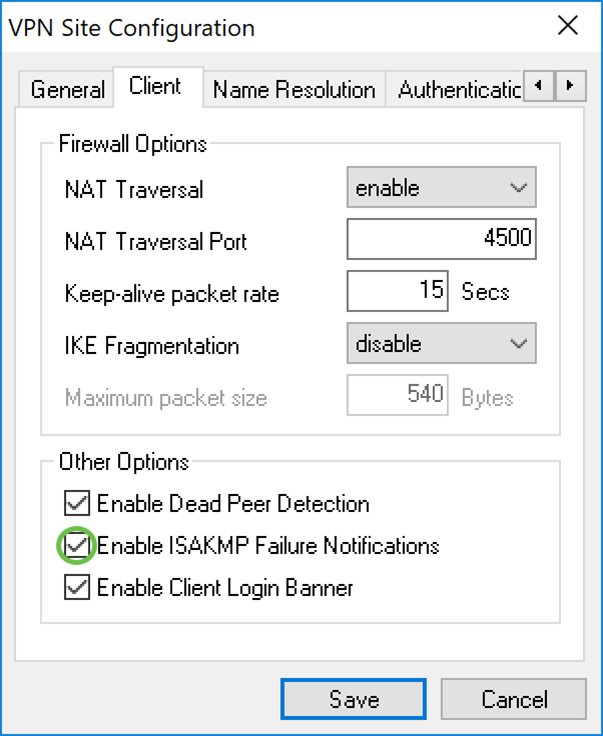

Paso 4. Marque la casilla de verificación Enable ISAKMP Failure Notification para habilitar la notificación de falla ISAKMP desde el demonio IPsec de VPN Client. Esto se activa como opción predeterminada.

En este ejemplo, dejaremos la notificación de falla ISAKMP marcada.

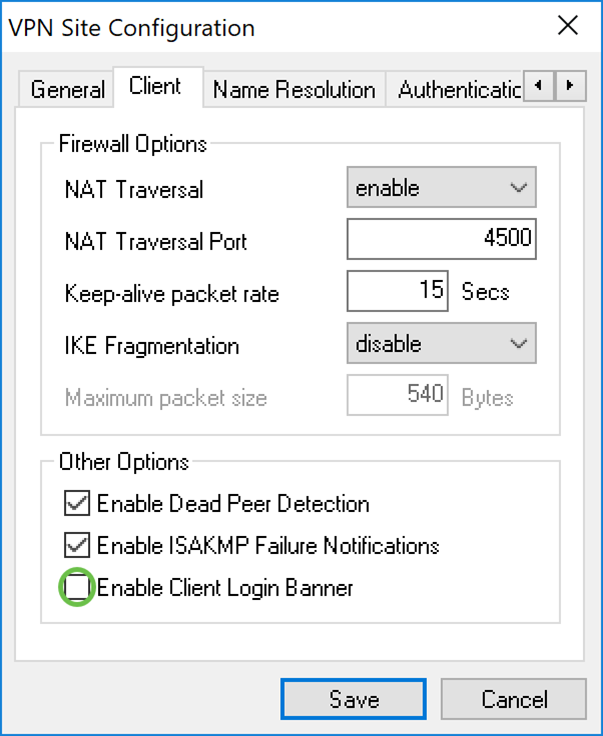

Paso 5. Desmarque el Banner Enable Client Login para inhabilitar. Esto mostrará un banner de inicio de sesión después de establecer el túnel con el router. El router debe admitir Transaction Exchange y debe estar configurado para reenviar un banner de inicio de sesión al cliente. Este valor está habilitado de forma predeterminada.

Desactivaremos el Banner de inicio de sesión del cliente.

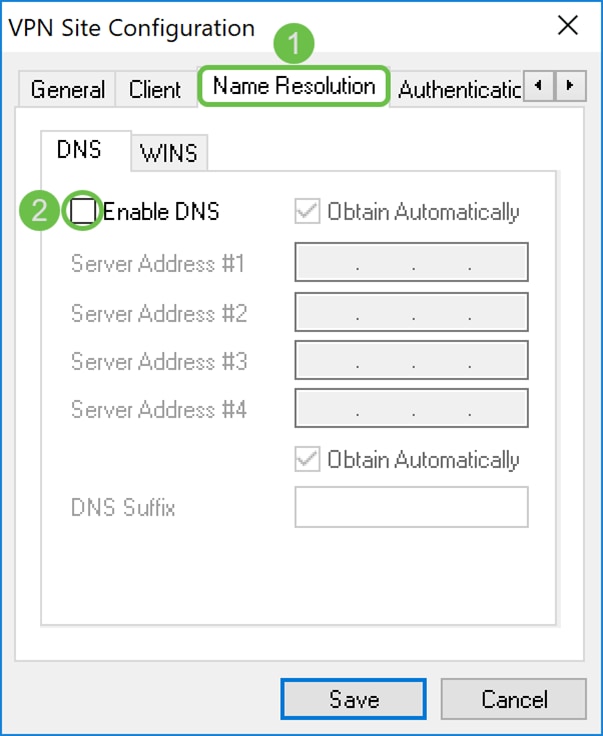

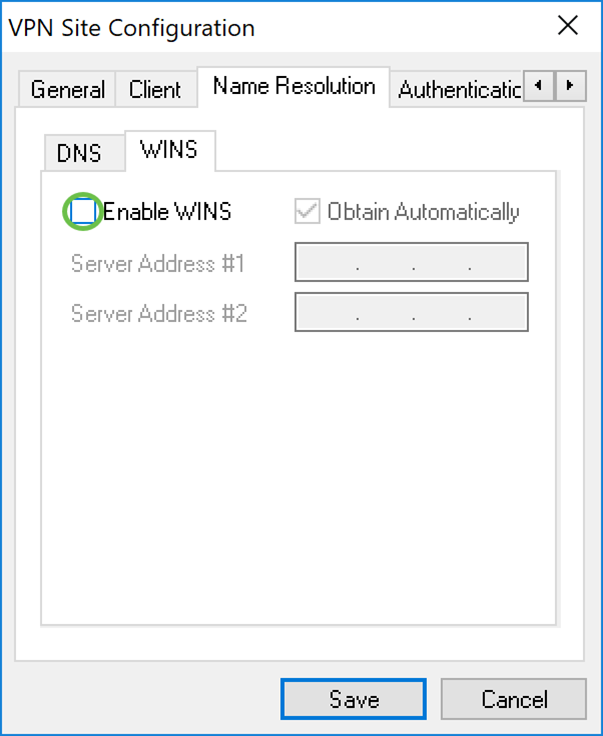

Cliente Shrew Soft VPN: Ficha Resolución de nombres

Paso 1. Haga clic en la ficha Resolución de nombres y marque la casilla Habilitar DNS si desea habilitar DNS. Si no se requiere una configuración específica de DNS para la configuración del sitio, desmarque la casilla Enable DNS (Activar DNS).

Si Enable DNS está marcado y su gateway remoto está configurado para soportar el intercambio de configuración, la gateway puede proporcionar la configuración de DNS automáticamente. Si no es así, verifique que la casilla de verificación Obtener automáticamente esté desactivada e introduzca manualmente una dirección de servidor DNS válida.

En este ejemplo, Enable DNS está desactivado.

Paso 2. Marque la casilla de verificación Enable WINS si desea habilitar Windows Internet Name Server (WINS). Si la puerta de enlace remota está configurada para admitir el intercambio de configuración, la puerta de enlace puede proporcionar automáticamente los parámetros WINS. Si no es así, verifique que la casilla de verificación Obtener automáticamente esté desactivada e introduzca manualmente una dirección de servidor WINS válida.

Nota: Al proporcionar información de configuración WINS, un cliente podrá resolver los nombres WINS utilizando un servidor ubicado en la red privada remota. Esto es útil cuando se intenta acceder a recursos de red de windows remotos mediante un nombre de ruta de convención de nomenclatura uniforme. El servidor WINS normalmente pertenecería a un controlador de dominio de Windows o a un servidor Samba.

En este ejemplo, Enable WINS está desactivado.

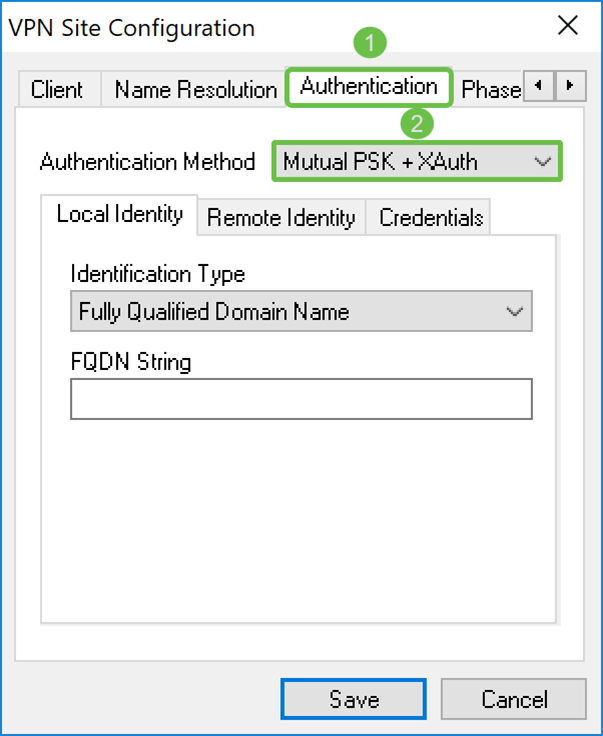

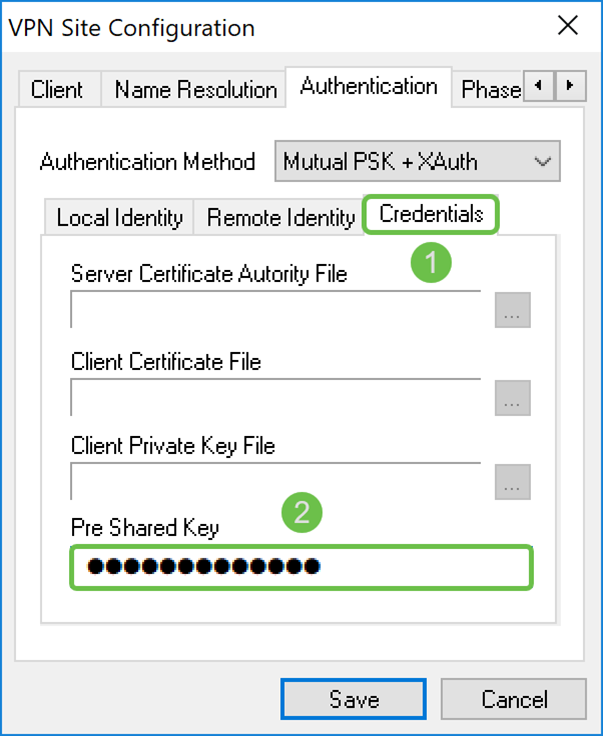

Cliente Shrew Soft VPN: Ficha Autenticación

Paso 1. Haga clic en la ficha Authentication y seleccione Mutual PSK + XAuth en la lista desplegable Authentication Method. Las opciones disponibles se definen de la siguiente manera:

· RSA híbrido + XAuth - La credencial del cliente no es necesaria. El cliente autenticará el gateway. Las credenciales se realizarán en forma de archivos de certificado PEM o PKCS12 o de archivos de clave.

· GRP híbrido + XAuth: la credencial de cliente no es necesaria. El cliente autenticará el gateway. Las credenciales estarán en forma de archivo de certificado PEM o PKCS12 y una cadena secreta compartida.

· RSA mutuo + XAuth: tanto el cliente como la gateway necesitan credenciales para la autenticación. Las credenciales se realizarán en forma de archivos de certificado PEM o PKCS12 o tipo de clave.

· PSK mutuo + XAuth: tanto el cliente como la gateway necesitan credenciales para la autenticación. Las credenciales tendrán la forma de una cadena secreta compartida.

RSA mutuo: tanto el cliente como la gateway necesitan credenciales para la autenticación. Las credenciales se realizarán en forma de archivos de certificado PEM o PKCS12 o tipo de clave.

· PSK mutuo: tanto el cliente como la gateway necesitan credenciales para la autenticación. Las credenciales tendrán la forma de una cadena secreta compartida.

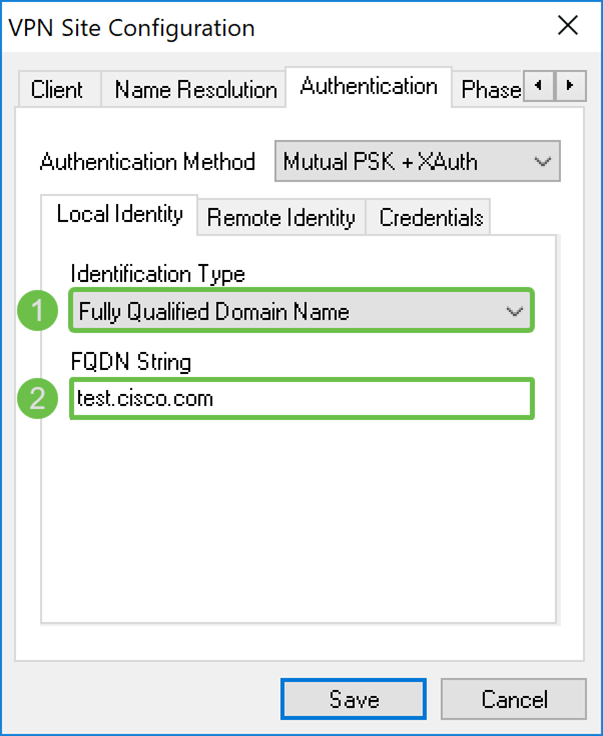

Paso 2. En la ficha Identidad local, seleccione el tipo de identificación y, a continuación, introduzca la cadena adecuada en el campo vacío. Las opciones siguientes se definen de la siguiente manera:

· Any: sólo se acepta en la ficha Remote Identity (Identidad remota). El cliente aceptará cualquier tipo de ID y valor. Esto debe usarse con precaución ya que omite parte del proceso de identificación de la fase 1 de IKE.

· Nombre de dominio completamente calificado: Esta opción debe proporcionar una cadena FQDN en forma de una cadena de dominio DNS. Por ejemplo, "cisco.com" sería un valor aceptable. El cliente sólo permitiría que esta opción se seleccione si se está utilizando un modo de autenticación PSK.

· User Full Qualified Domain Name: Debe proporcionar una cadena FQDN de usuario en la forma de una cadena user@domain. Por ejemplo, "dave@cisco.com" sería un valor aceptable. El cliente sólo permitiría que esta opción se seleccione si se está utilizando un modo de autenticación PSK.

· Dirección IP: cuando se selecciona la dirección IP, la casilla de verificación Usar una dirección de host local descubierta se marca automáticamente de forma predeterminada. Esto significa que el valor se determinaría automáticamente. Desmarque la casilla de verificación si desea utilizar una dirección que no sea la dirección del adaptador utilizada para comunicarse con el gateway del cliente. A continuación, introduzca una cadena de dirección específica. El cliente sólo permitirá que esta opción se seleccione si se está utilizando un modo de autenticación PSK.

Identificador de clave: cuando se selecciona esta opción, debe proporcionar una cadena de identificador.

En este ejemplo, seleccionaremos Nombre de dominio completo e introduciremos test.cisco.com en el campo FQDN String.

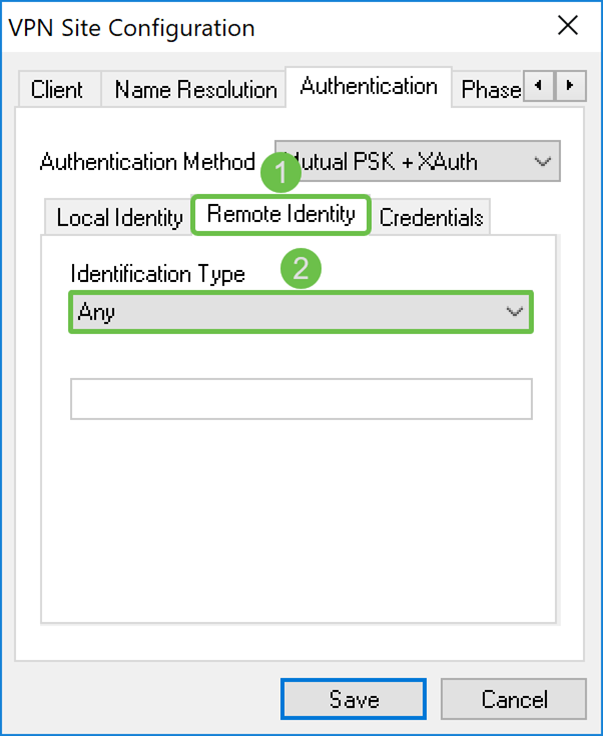

Paso 3. Haga clic en la ficha Remote Identity y seleccione el tipo de identificación. Entre las opciones se encuentran: Cualquier nombre de dominio completamente calificado, nombre de dominio completamente calificado del usuario, dirección IP o identificador de clave.

En este documento, utilizaremos Any como tipo de identificación.

Paso 4. Haga clic en la ficha Credenciales e introduzca la misma clave previamente compartida que configuró en el RV160/RV260.

Entraremos en CiscoTest123. en el campo Clave precompartida.

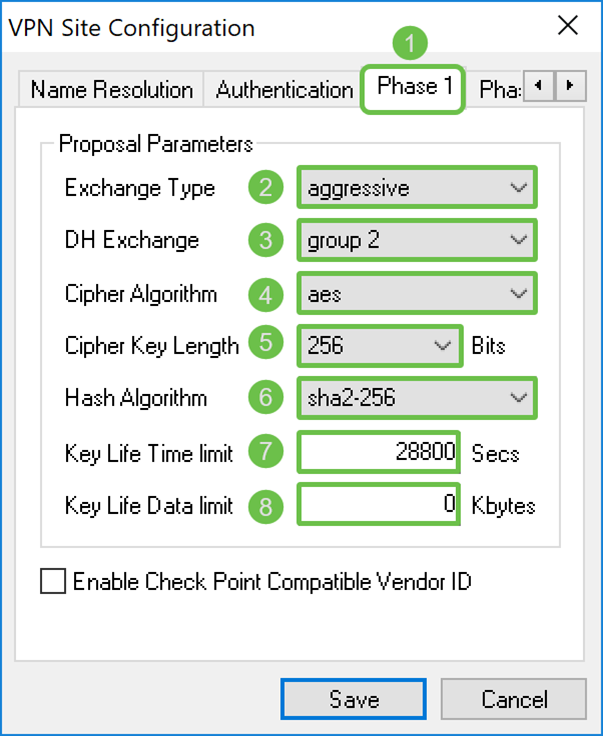

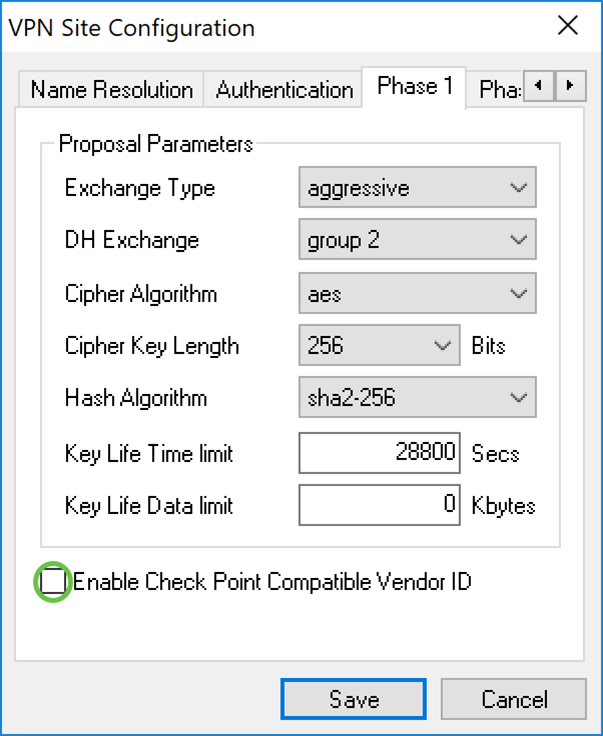

Cliente Shrew Soft VPN: Ficha Fase 1

Paso 1. Haga clic en la pestaña Fase 1. Configure los siguientes parámetros para que tengan los mismos parámetros que configuró para el RV160/RV260.

Los parámetros en Shrew Soft deben coincidir con la configuración RV160/RV260 que seleccionó en la Fase 1. En este documento, los parámetros de Shrew Soft se establecerán como:

· Tipo de intercambio: agresivo

Intercambio · DH: grupo 2

Algoritmo · Cipher: aes

Longitud · De La Clave Cipher: 256

Algoritmo · Hash: sha2-256

Límite de vida de la clave: 28800

Límite de datos de vida de la clave ·: 0

Paso 2. (Opcional) Si su gateway ofrece una ID de proveedor compatible con Cisco durante las negociaciones de la fase 1, marque la casilla Enable Check Point Compatible Vendor ID. Si la puerta no ofrece una ID de proveedor compatible con Cisco o si no está seguro, deje la casilla de verificación desactivada. Dejaremos la casilla sin marcar.

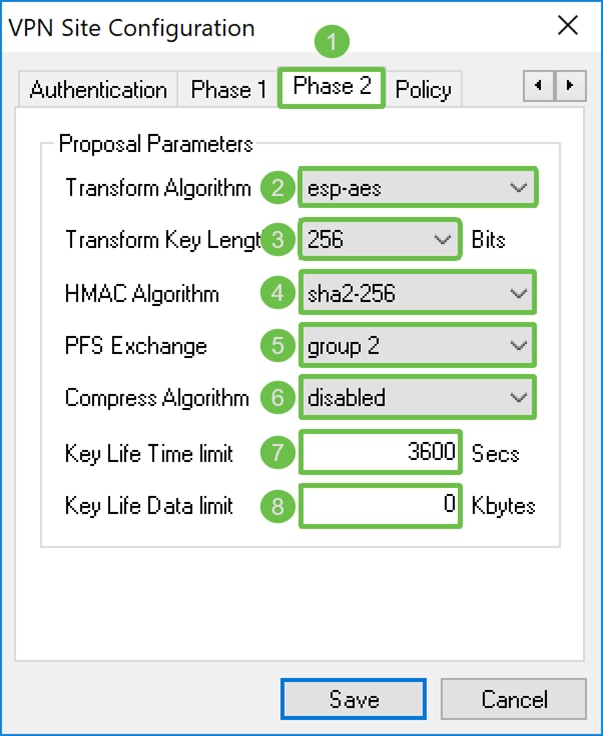

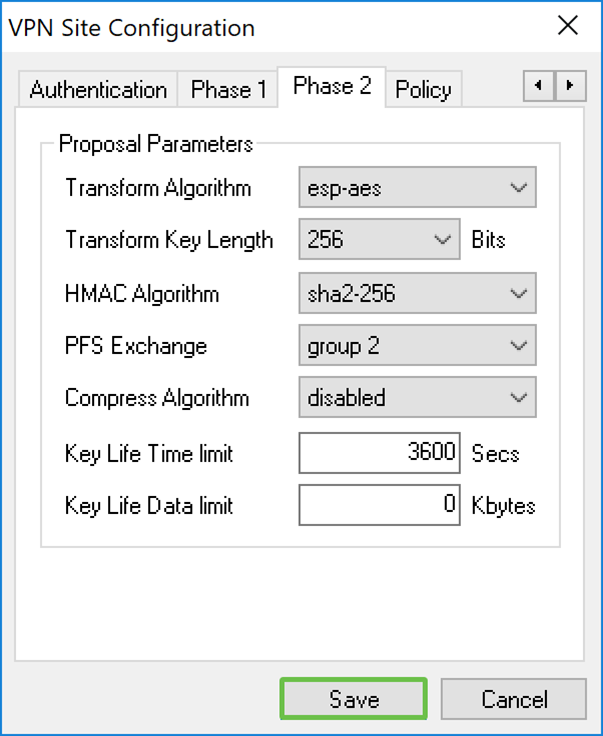

Cliente Shrew Soft VPN: Ficha Fase 2

Paso 1. Haga clic en la pestaña Fase 2. Configure los siguientes parámetros para que tengan los mismos parámetros que configuró para el RV160/RV260.

Los parámetros deben coincidir con la configuración de RV160/260 en la Fase 2 de la siguiente manera:

· Algoritmo de transformación: esp-aes

· Transformar la longitud de la clave: 256

Algoritmo · HMAC: sha2-256

Intercambio · PFS: grupo 2

· Compress Algorithm: inhabilitado

Límite de vida de la clave: 3600

Límite de datos de vida de la clave ·: 0

Paso 2. Pulse el botón Guardar de la parte inferior de la página para guardar la configuración.

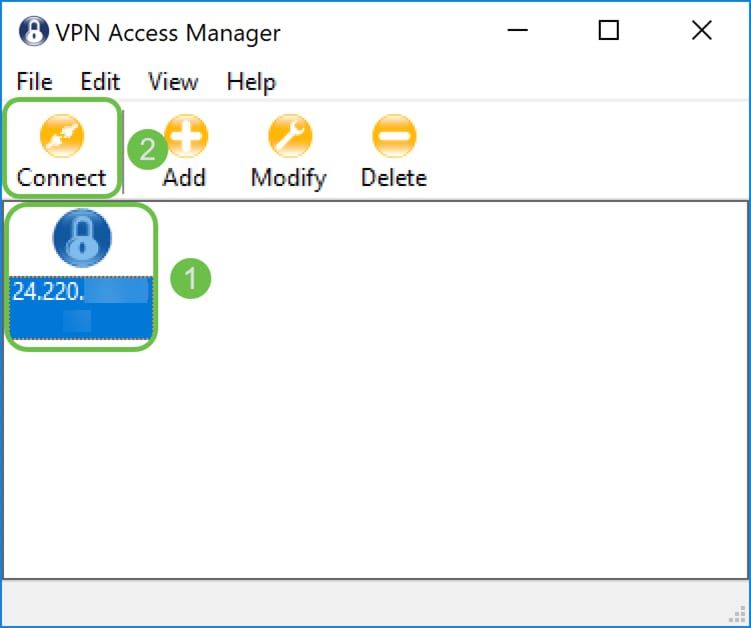

Cliente Shrew Soft VPN: Conectado

Paso 1. En el Administrador de acceso VPN, seleccione el perfil VPN que acaba de crear. A continuación, pulse Conectar.

Nota: Si desea cambiar el nombre del perfil VPN, haga clic con el botón derecho del ratón en él y seleccione Cambiar nombre. Parte de la dirección IP del perfil se desdibuja para proteger esa red.

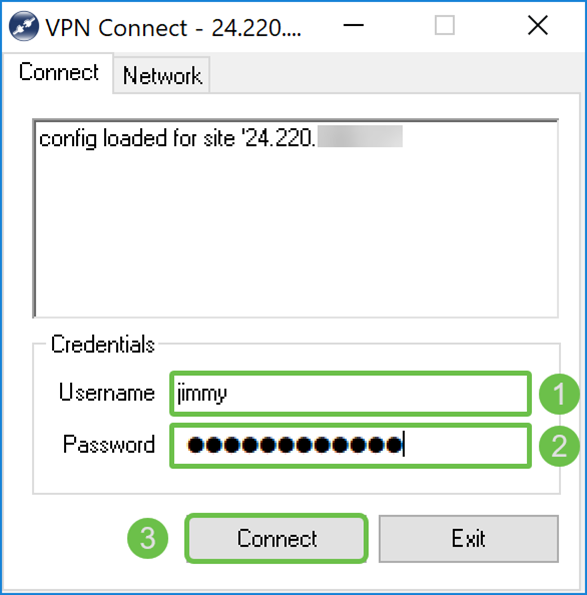

Paso 2. Aparece una ventana VPN Connect. Introduzca el nombre de usuario y la contraseña creados en la sección Creación de cuenta de usuario. A continuación, pulse Conectar.

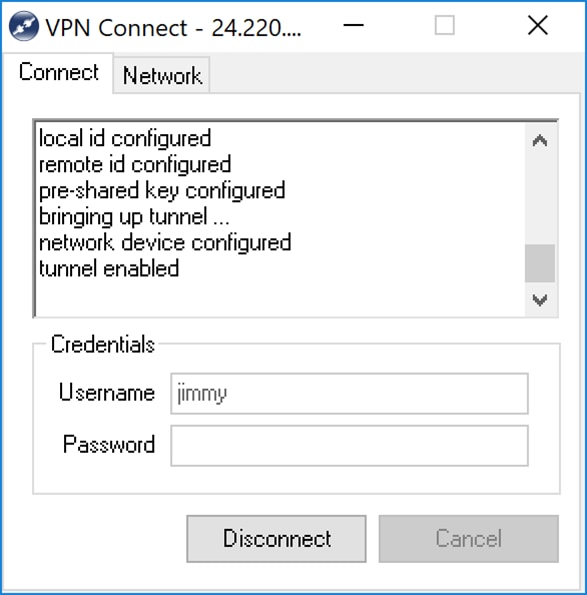

Paso 3. Después de presionar Connect, la información de configuración se pasa al IKE Daemon junto con una solicitud para comunicarse. En la ventana de salida se muestran diferentes mensajes del estado de conexión. Si la conexión se realiza correctamente, recibirá un mensaje que dice "dispositivo de red configurado" y "túnel habilitado". El botón Connection cambiará a un botón Disconnect.

Consejos para la resolución de problemas de conexión VPN

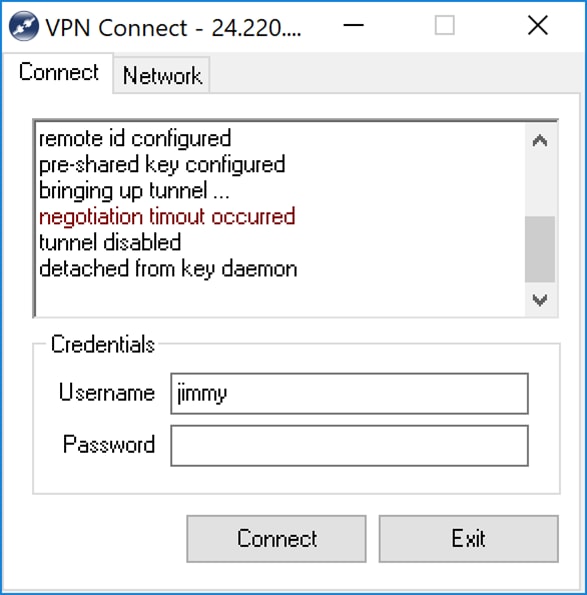

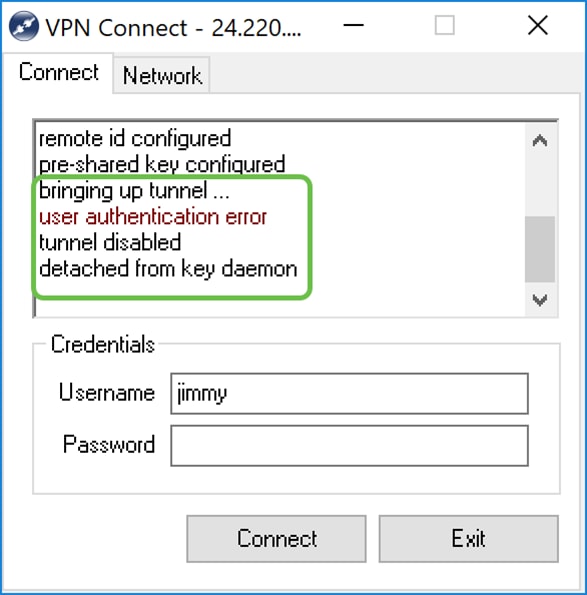

Si recibe mensajes de error que dicen "se ha producido un tiempo de espera de negociación", "túnel desactivado" y "desconectado del demonio de clave". Es posible que desee verificar dos veces su configuración en el router y en el cliente Shrew Soft VPN para asegurarse de que coinciden.

Si recibe un mensaje de error que dice "error de autenticación de usuario", significa que ha introducido la contraseña incorrecta para ese nombre de usuario. Verifique dos veces las credenciales del usuario y asegúrese de que esté correctamente configurado e ingresado.

Verificación

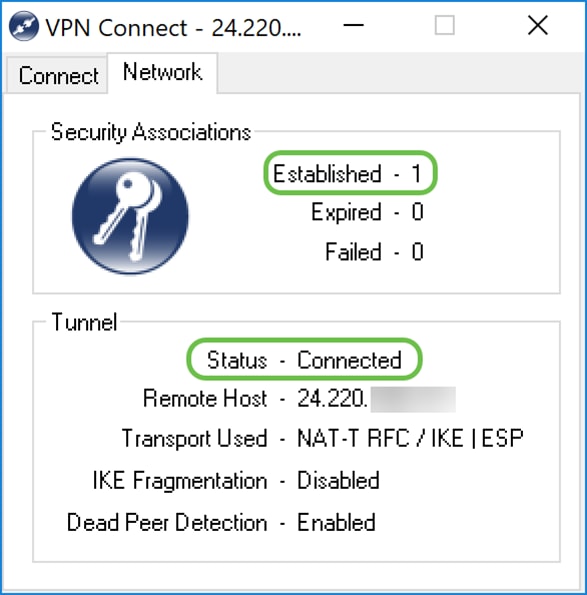

Paso 1. Haga clic en la pestaña Red en la ventana VPN connect. En esta ficha, debe poder ver las estadísticas de red actuales de la conexión. En la sección Túnel, debe ver Conectado como el estado.

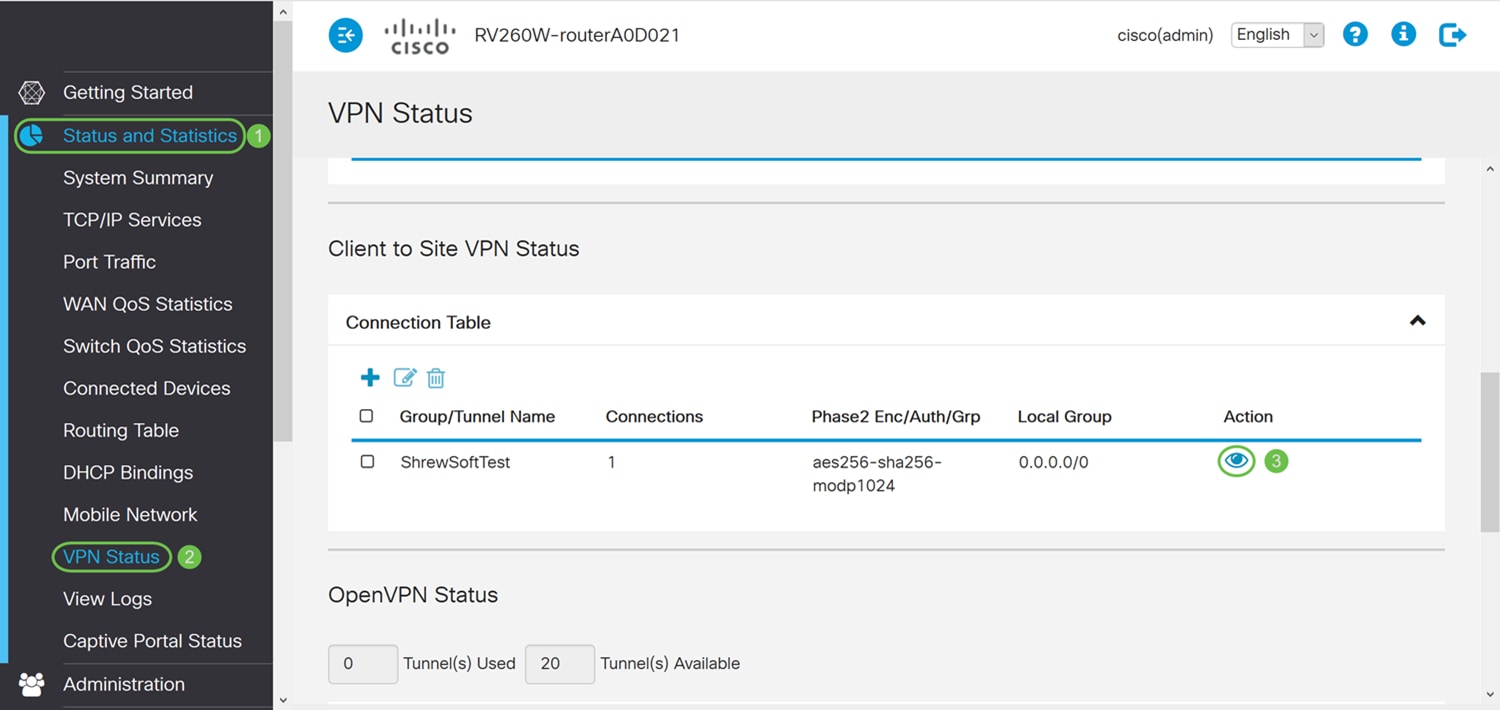

Paso 2. En el router, navegue hasta Status and Statistics > VPN Status. En la página VPN Status, desplácese hacia abajo hasta la sección Client to Site VPN Status . En esta sección, puede ver todas las conexiones cliente a sitio. Haga clic en el icono visual para ver más detalles.

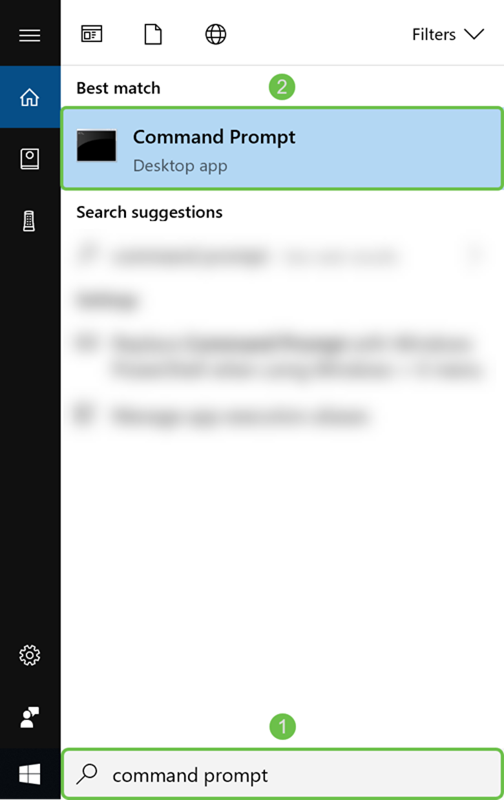

Paso 3. Navegue hasta la barra de búsqueda de la barra de tareas y busque símbolo del sistema.

Nota: Las siguientes instrucciones se utilizan en un sistema operativo Windows 10. Esto puede variar en función del sistema operativo que esté utilizando.

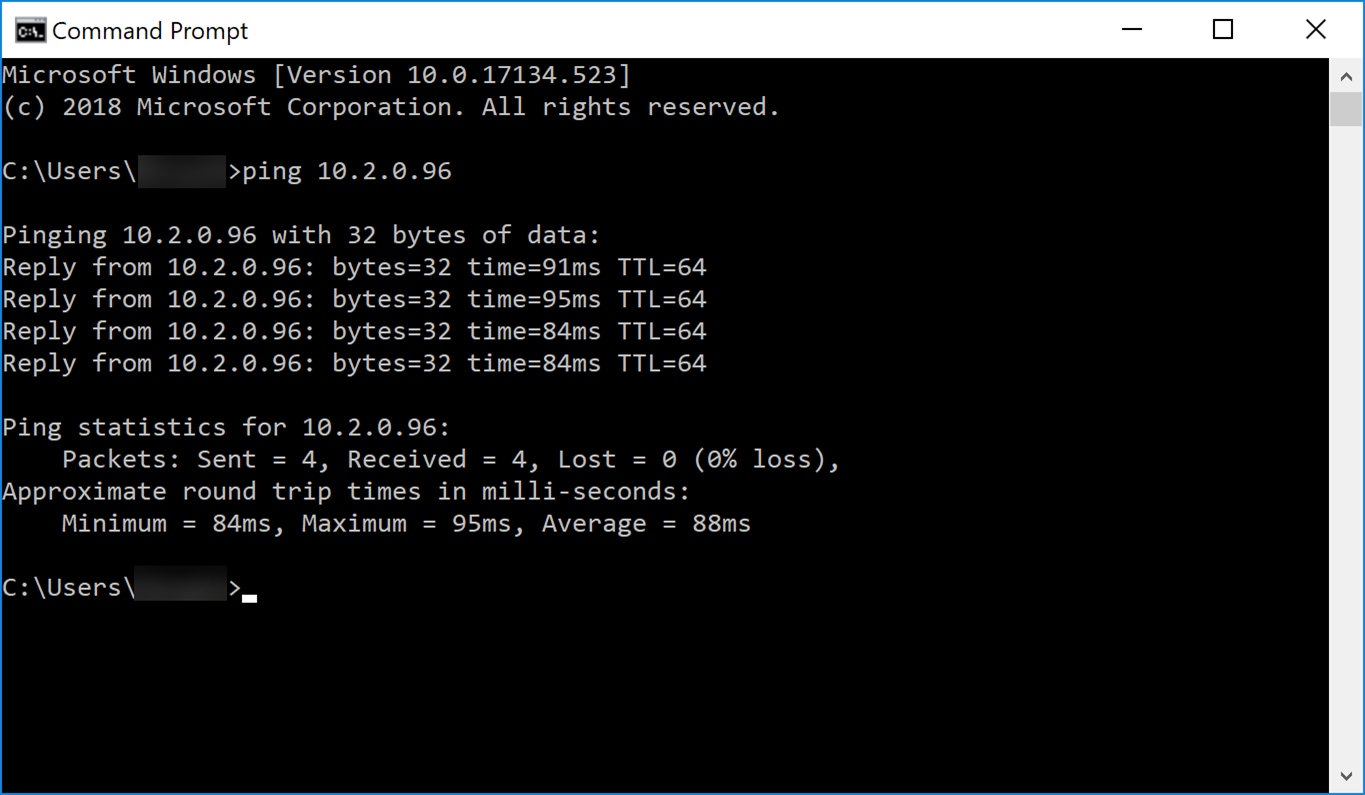

Paso 4. Ingrese el comando sin las comillas, "ping [dirección IP privada del router] pero ingrese la dirección IP privada en lugar de las palabras. Debe poder hacer ping con éxito a la dirección IP privada del router.

En este ejemplo, escribiremos en ping 10.2.0.96. 10.2.0.96 es la dirección IP privada de nuestro router.

Conclusión

Ahora debería haber conectado correctamente su cliente de Wireless Soft VPN con RV160 o RV260.

Comentarios

Comentarios