Configuración de VPN de sitio a sitio en RV160 y RV260

Objetivo

El objetivo de este documento es crear una VPN de sitio a sitio en los routers de las series RV160 y RV260.

Introducción

Una red privada virtual (VPN) es una forma excepcional de conectar a los trabajadores remotos a una red segura. Una VPN permite que un host remoto actúe como si estuviera conectado a la red segura in situ. En una VPN de sitio a sitio, el router local en una ubicación se conecta a un router remoto a través de un túnel VPN. Este túnel encapsula los datos de forma segura mediante técnicas de cifrado y autenticación estándar del sector para proteger los datos enviados.

Tenga en cuenta que cuando configura VPN de sitio a sitio, las subredes de red de área local (LAN) de ambos lados del túnel no pueden estar en la misma red. Por ejemplo, si la LAN del Sitio A utiliza la subred 192.168.1.x/24, el Sitio B no puede utilizar la misma subred. El sitio B tiene que utilizar una subred diferente como 192.168.2.x/24.

Para configurar un túnel correctamente, introduzca los parámetros correspondientes (revertir local y remoto) al configurar los dos routers. Suponga que este router se identifica como Router A. Introduzca los parámetros en la sección Local Group Setup (Configuración de grupo local) mientras introduce los parámetros del otro router (Router B) en la sección Remote Group Setup (Configuración de grupo remoto). Cuando configure el otro router (Router B), introduzca sus parámetros en la sección Local Group Setup (Configuración de grupo local) e introduzca los parámetros del router A en Remote Group Setup (Configuración de grupo remoto).

A continuación se muestra una tabla de la configuración tanto para el Router A como para el Router B, resaltada en negrita son parámetros que son la inversa del router opuesto. Todos los demás parámetros permanecen configurados de la misma manera. En este documento, configuraremos el router local mediante el Router A.

| Campos |

Router A (Local) Dirección IP de WAN: 140.x.x.x Dirección IP local: 192.168.2.0/24 |

Router B (remoto) Dirección IP de WAN: 145.x.x.x Dirección IP local: 10.1.1.0/24 |

| Nombre de la conexión |

VPNTest |

VPNTestB |

| Perfil IPSec |

HomeOffice (tiene la misma configuración que RemoteOffice) |

RemoteOffice (tiene la misma configuración que HomeOffice) |

| Interfaz |

WAN |

WAN |

| Terminal remoto |

IP estática: 145.x.x.x |

IP estática: 140.x.x.x |

| Método de autenticación IKE |

Clave previamente compartida Clave precompartida: CiscoTest123 |

Clave previamente compartida Clave precompartida: CiscoTest123 |

| Tipo de identificador local |

IP de WAN local |

IP de WAN local |

| Identificador local |

140.x.x.x |

145.x.x.x |

| Tipo de IP local |

Subred |

Subred |

| Dirección IP local |

192.168.2.0 |

10.1.1.0 |

| Máscara de subred local |

255.255.255.0 |

255.255.255.0 |

| Tipo de identificador remoto |

IP de WAN remota |

IP de WAN remota |

| Identificador remoto |

145.x.x.x |

140.x.x.x |

| Tipo de IP remota |

Subred |

Subred |

| Dirección IP remota |

10.1.1.0 |

192.168.2.0 |

| Máscara de subred remota |

255.255.255.0 |

255.255.255.0 |

| Modo agresivo |

Inhabilitado |

Inhabilitado |

Para obtener información sobre cómo configurar el perfil IPsec, consulte el artículo sobre: Configuración de perfiles IPSec (modo de codificación automática) en el RV160 y el RV260.

Para configurar VPN de sitio a sitio mediante el asistente de configuración, consulte el artículo sobre: Configuración del Asistente de Configuración de VPN en el RV160 y RV260.

Dispositivos aplicables

· RV160

· RV260

Versión del software

·1.0.00.13

Configuración de la conexión VPN de sitio a sitio - Router A

Paso 1. Inicie sesión en la página de configuración web del router A.

Nota: Utilizaremos RV160 para ambos routers.

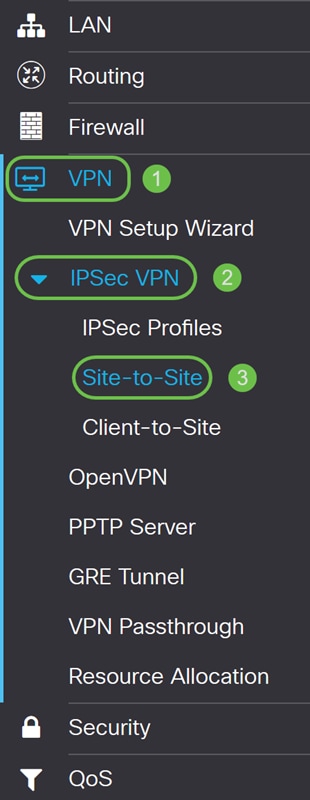

Paso 2. Vaya a VPN > IPSec VPN > Sitio a Sitio.

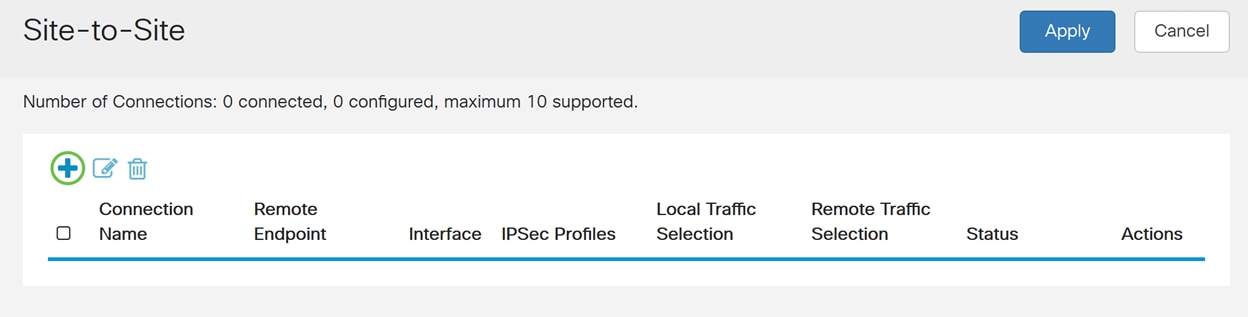

Paso 3. Haga clic en el botón agregar para agregar una nueva conexión VPN de sitio a sitio.

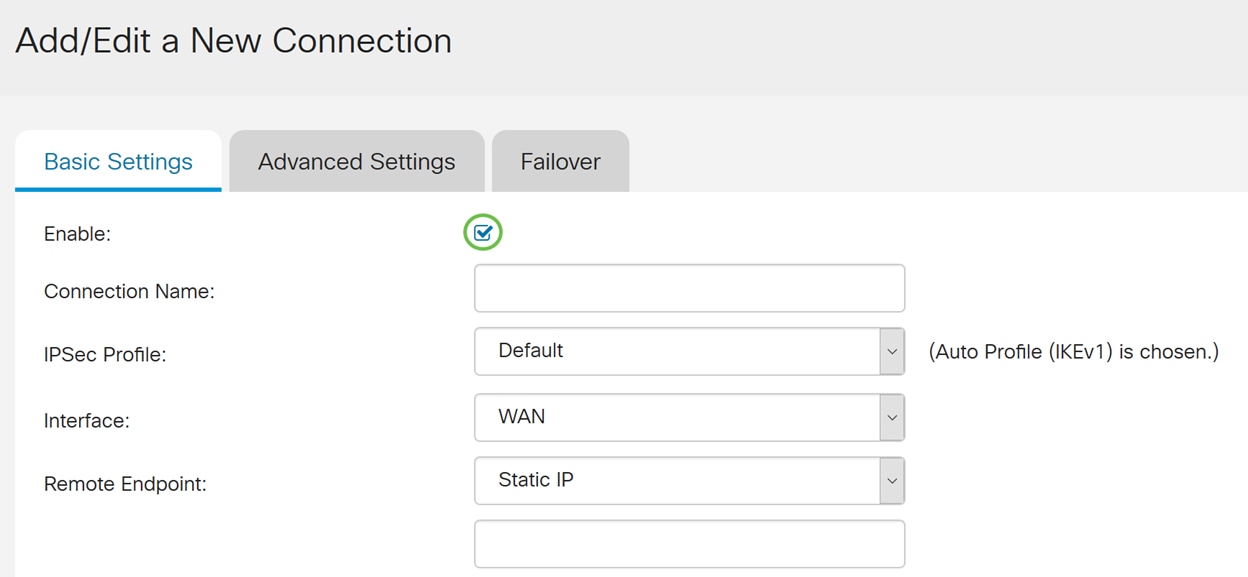

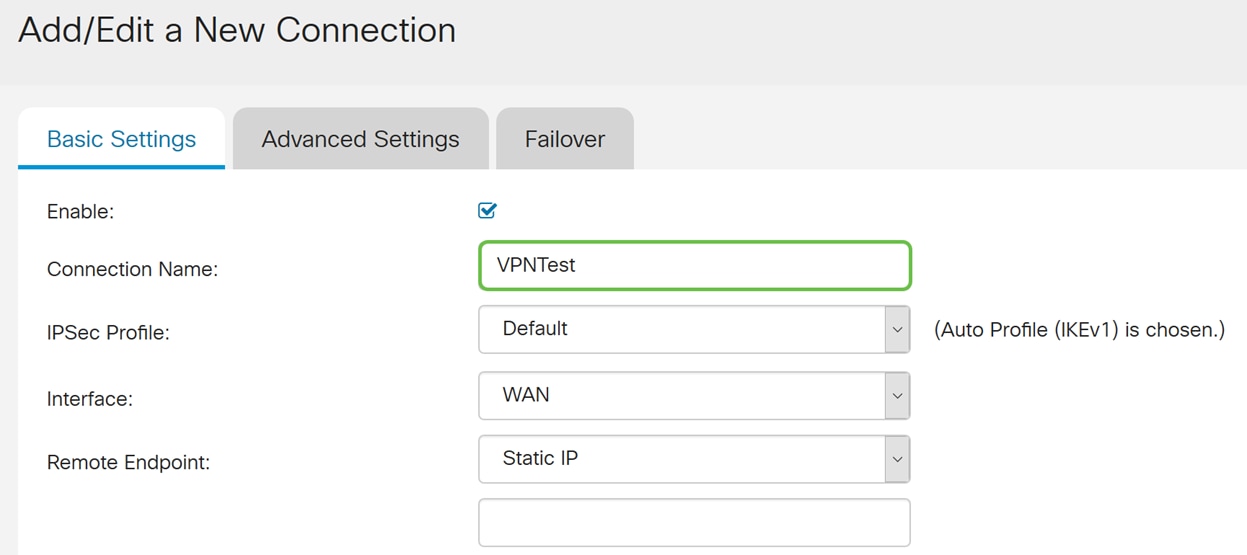

Paso 4. Marque Enable para habilitar la configuración. Esto se activa como opción predeterminada.

Paso 5. Introduzca un nombre de conexión para el túnel VPN. Esta descripción se utiliza con fines de referencia y no tiene que coincidir con el nombre utilizado en el otro extremo del túnel.

En este ejemplo, ingresaremos VPNTest como nuestro nombre de conexión.

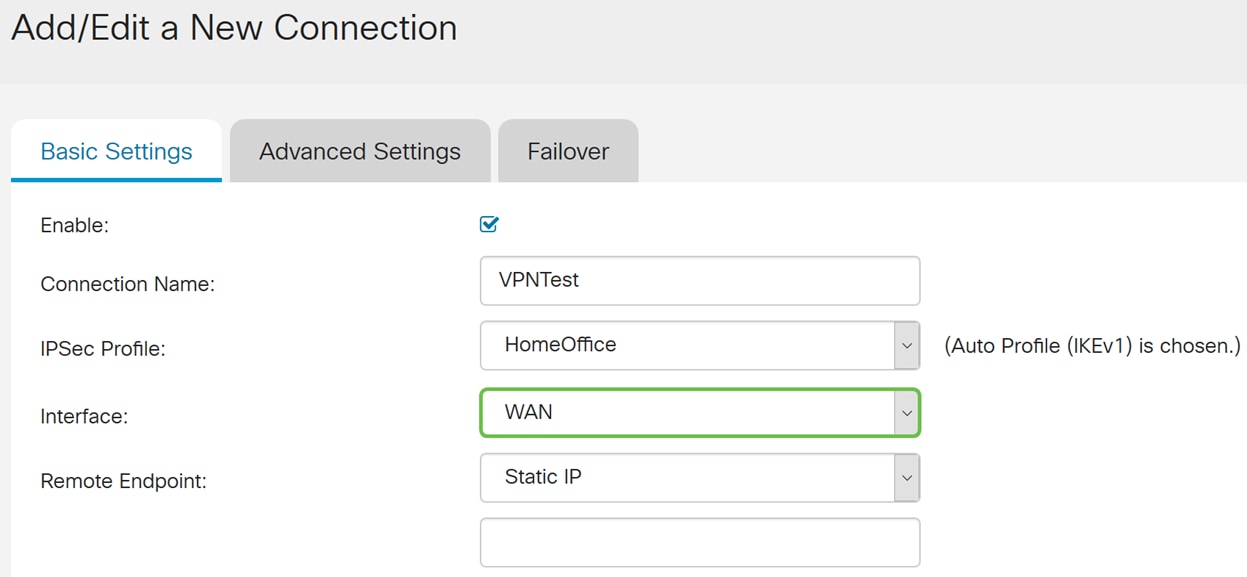

Paso 6. Si ha creado un nuevo perfil IPsec o desea utilizar uno prediseñado (Amazon_Web_Services, Microsoft_Azure), seleccione el perfil IPsec que desea utilizar para la VPN. El valor predeterminado - Perfil automático se elige de forma predeterminada. El perfil IPSec es la configuración central en IPSec que define los algoritmos como el cifrado, la autenticación y el grupo Diffie-Hellman (DH) para la negociación de Fase I y Fase II.

Para este ejemplo, seleccionaremos HomeOffice como nuestro perfil IPsec.

Nota: Si desea obtener más información sobre la creación de un perfil IPsec, consulte el artículo: Configuración de perfiles IPSec (modo de codificación automática) en el RV160 y el RV260.

Paso 7. En el campo Interface, seleccione la interfaz utilizada para el túnel. En este ejemplo, utilizaremos la WAN como nuestra interfaz.

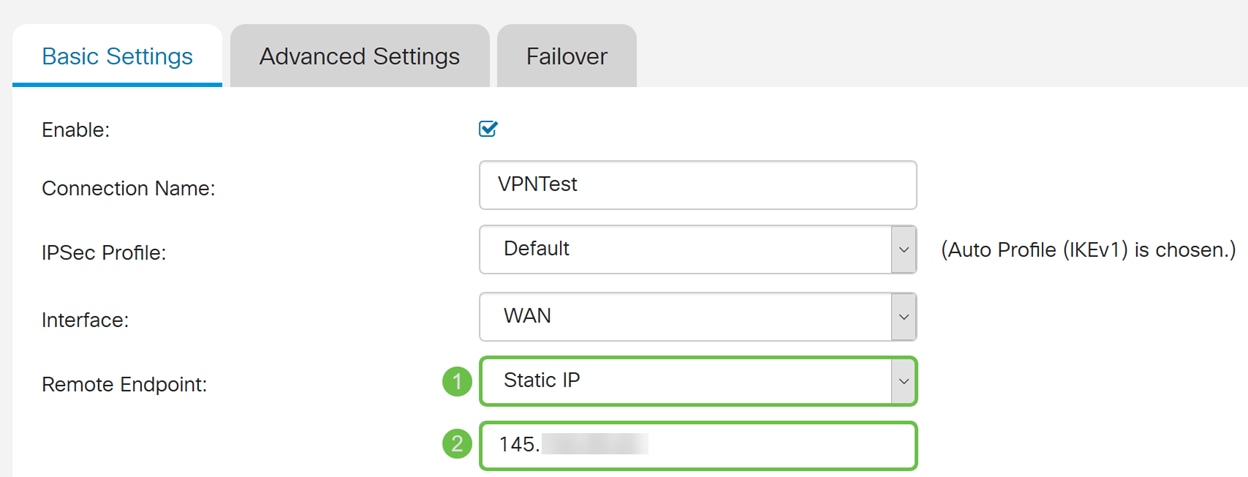

Paso 8. Seleccione Static IP, Full Qualified Domain Name (FQDN) o Dynamic IP para el Terminal Remoto. Introduzca la dirección IP o FQDN del terminal remoto en función de su selección.

Hemos seleccionado Static IP e ingresado en nuestra dirección IP de terminal remota.

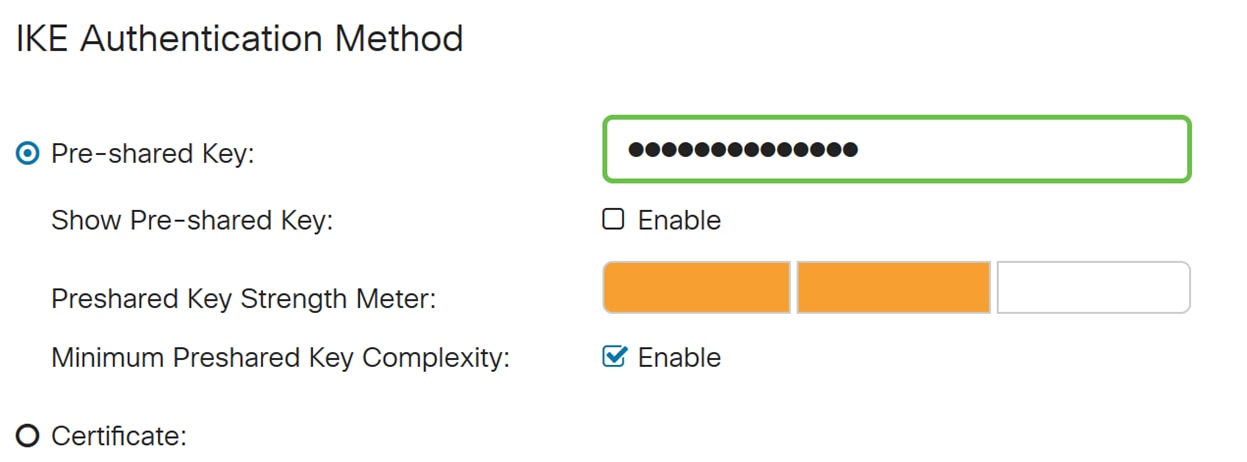

Configuración del Método de Autenticación IKE

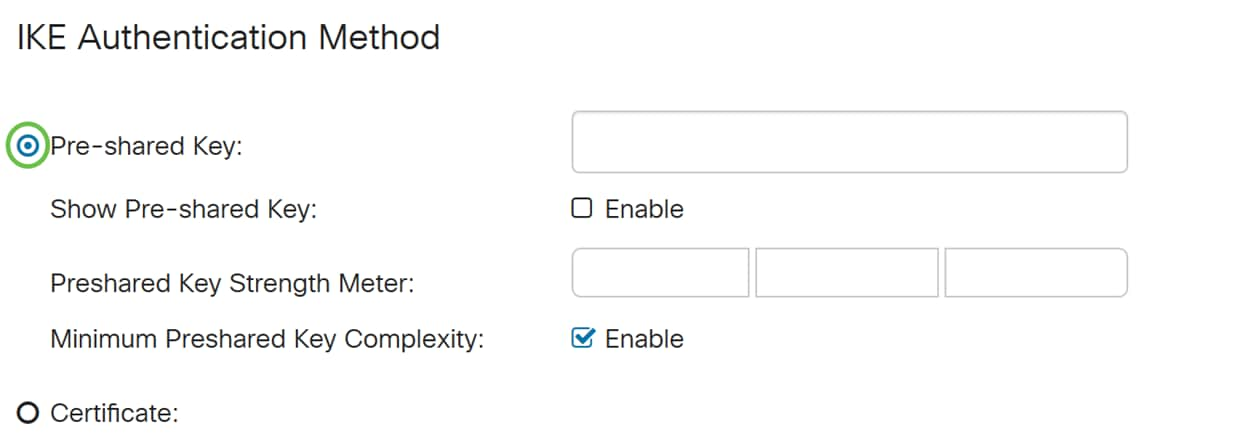

Paso 1. Seleccione Pre-shared Key o Certificate. Para esta demostración, seleccionaremos Pre-shared Key como nuestro método de autenticación IKE.

Los pares IKE se autentican mutuamente mediante la informática y el envío de hash de datos con clave que incluye la clave previamente compartida. Si el par receptor puede crear el mismo hash independientemente usando su clave previamente compartida, sabe que ambos pares deben compartir el mismo secreto, autenticando así al otro par. Las claves previamente compartidas no se amplían bien porque cada par IPSec se debe configurar con la clave previamente compartida de cada otro par con el que establece una sesión.

El certificado digital es un paquete que contiene información como la identificación de un titular de certificado: nombre o dirección IP, el número de serie del certificado, la fecha de vencimiento del certificado y una copia de la clave pública del portador del certificado. El formato de certificado digital estándar se define en la especificación X.509. X.509 versión 3 define la estructura de datos para los certificados. Si ha seleccionado Certificado, asegúrese de que el certificado firmado se importa en Administración > Certificado. Seleccione el certificado de la lista desplegable tanto para local como remoto.

Paso 2. En el campo Pre-shared Key, ingrese una clave previamente compartida.

Nota: Asegúrese de que el router remoto utiliza la misma clave previamente compartida.

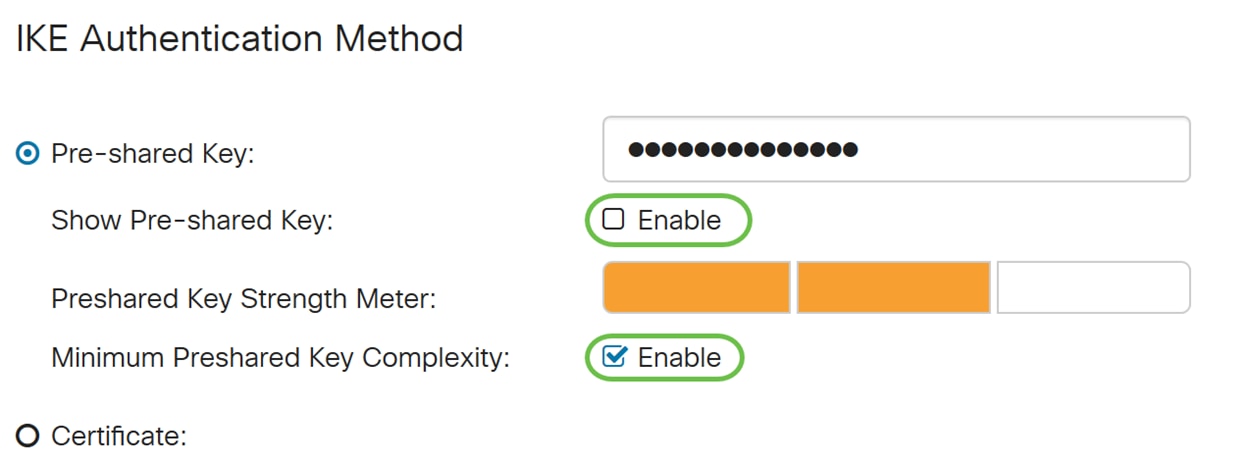

Paso 3. Marque la casilla Enable si desea mostrar la clave previamente compartida. El medidor de potencia de clave precompartida muestra la fuerza de la clave precompartida a través de barras de colores. Marque Enable para habilitar la complejidad mínima de clave previamente compartida. A continuación, vaya a la sección Configuración de grupo local.

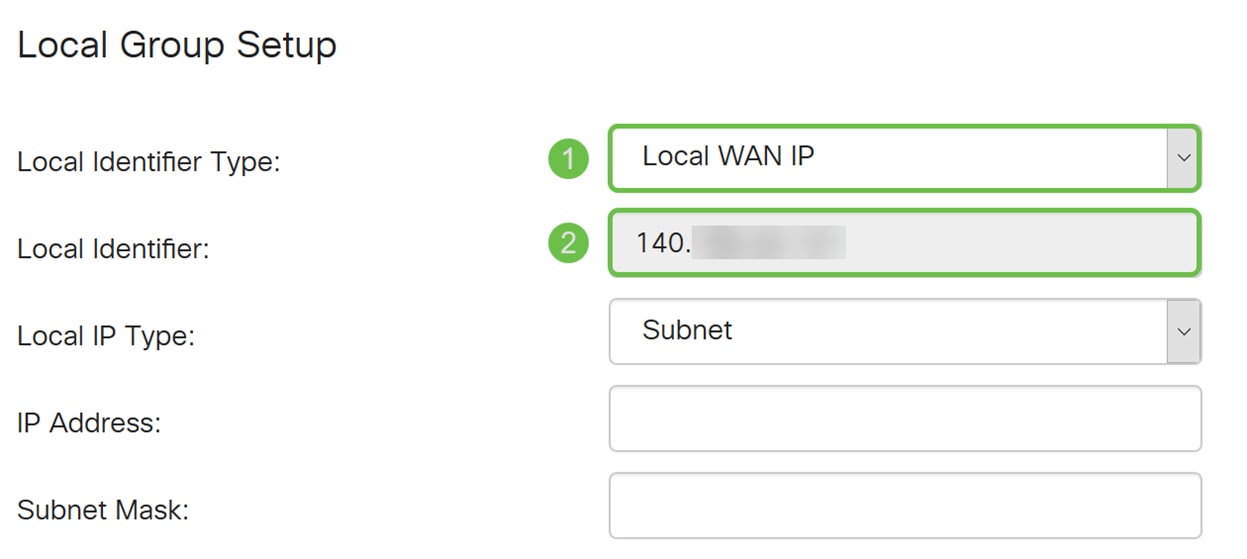

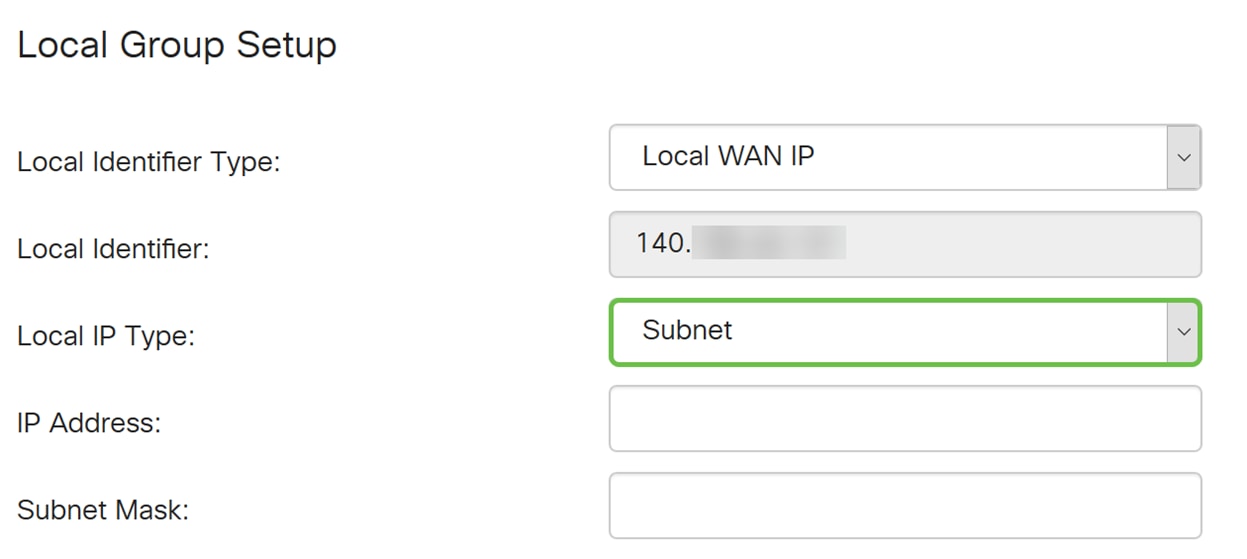

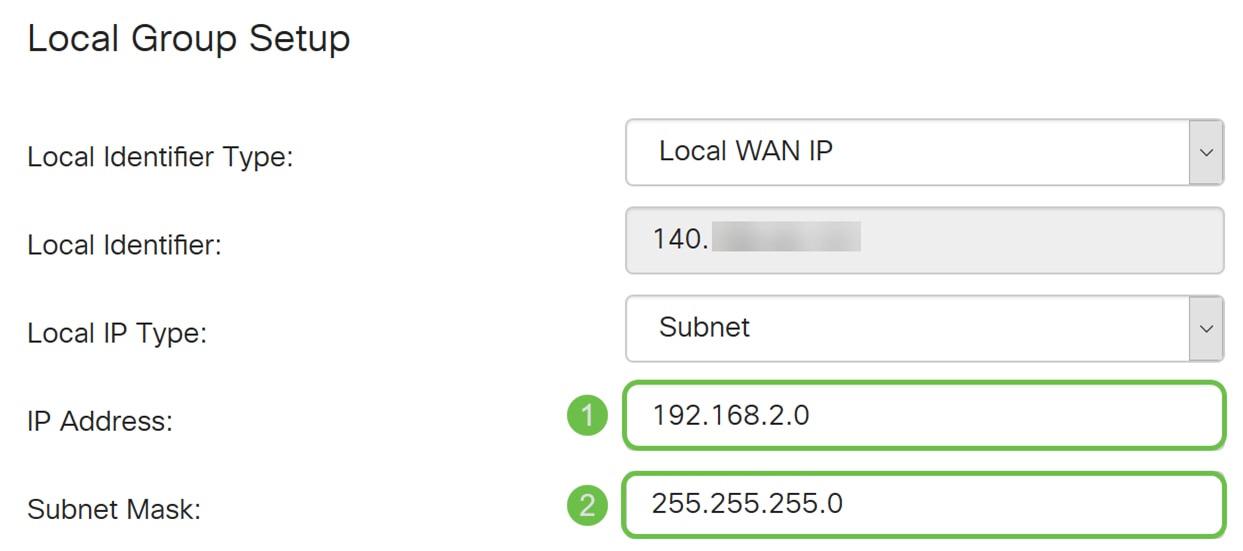

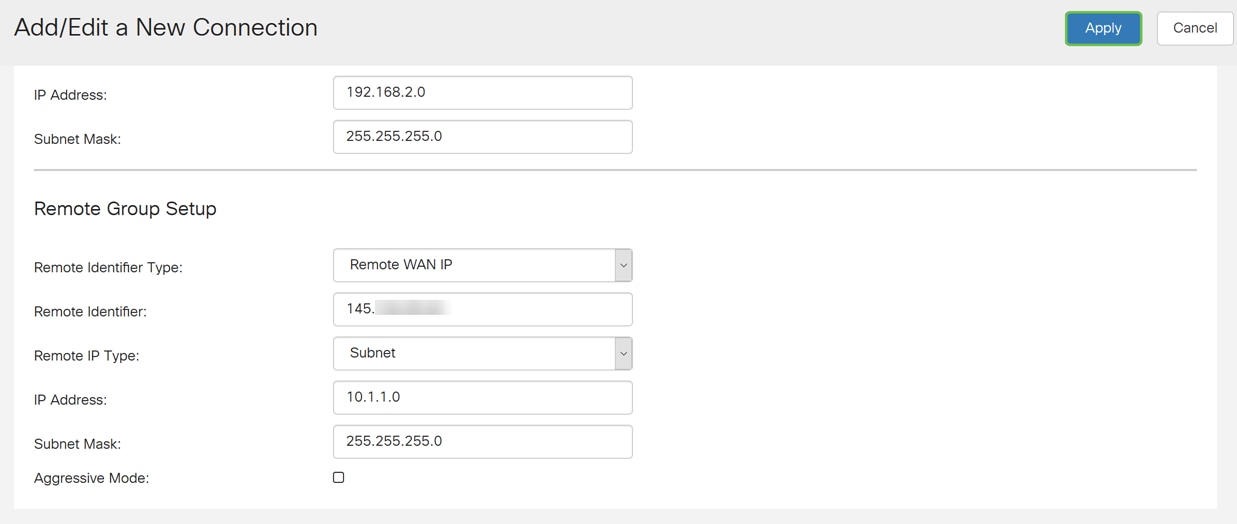

Para configuración de grupo local

Paso 1. Seleccione Local WAN IP, IP Address, FQDN local o FQDN de usuario local en la lista desplegable. Introduzca el nombre del identificador o la dirección IP en función de su selección. Si ha seleccionado Local WAN IP, se debe introducir automáticamente la dirección IP WAN del router.

Paso 2. Para el tipo de IP local, seleccione Subnet, Single, Any, IP Group o GRE Interface en la lista desplegable.

En este ejemplo, se eligió Subnet.

Paso 3. Introduzca la dirección IP del dispositivo que puede utilizar este túnel. A continuación, introduzca la máscara de subred.

Para esta demostración, ingresaremos 192.168.2.0 como nuestra dirección IP local y 255.255.255.0 para la máscara de subred.

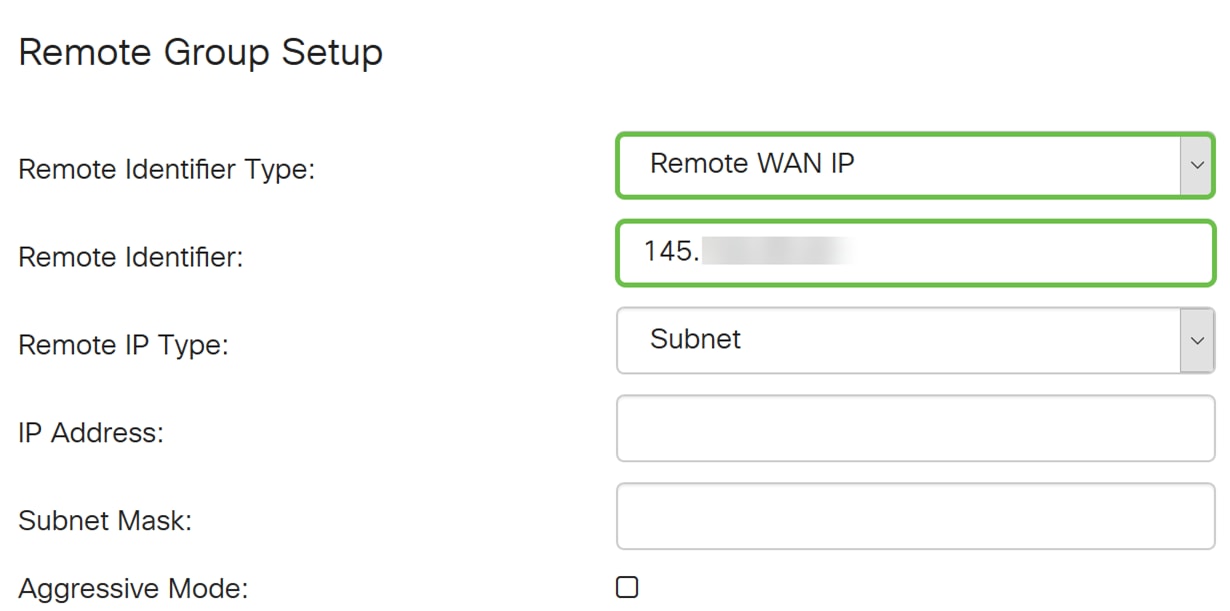

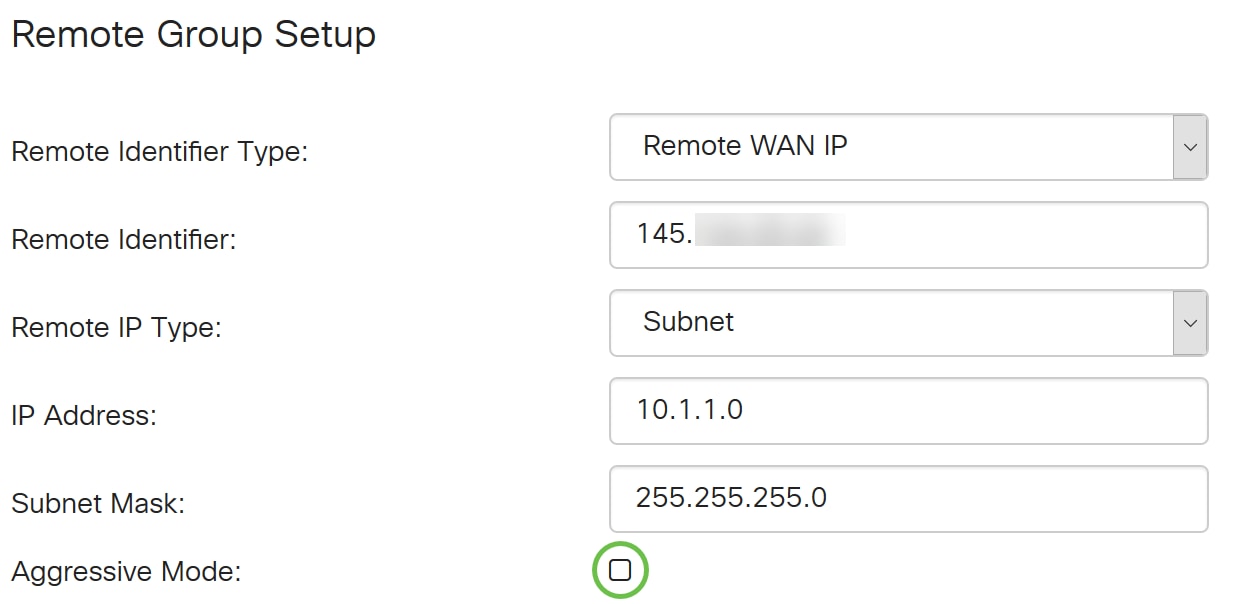

Configuración de grupo remoto

Paso 1. Seleccione Remote WAN IP, Remote FQDN o Remote User FQDN en la lista desplegable. Introduzca el nombre del identificador o la dirección IP en función de su selección.

Hemos seleccionado Remote WAN IP como nuestro tipo de identificador remoto e ingresado en la dirección IP del router remoto.

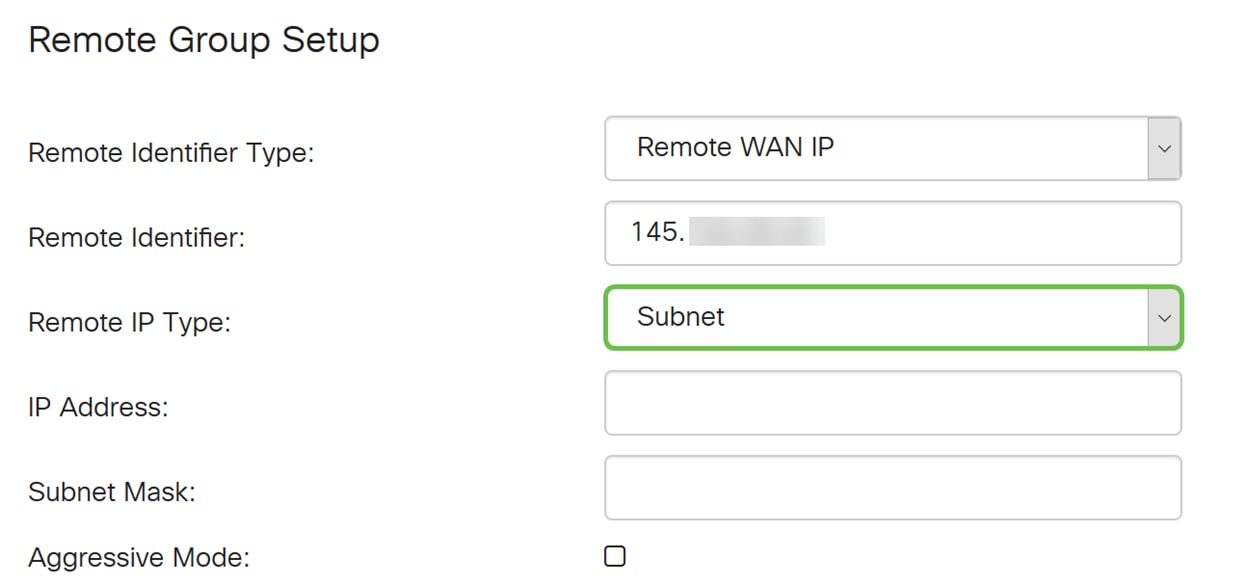

Paso 2. Seleccione Subnet, Single, Any, IP Group en la lista desplegable Remote IP Type.

En este ejemplo, seleccionaremos Subnet.

Nota: Si ha seleccionado IP Group como tipo de IP remota, aparecerá una ventana emergente para crear un nuevo grupo de IP.

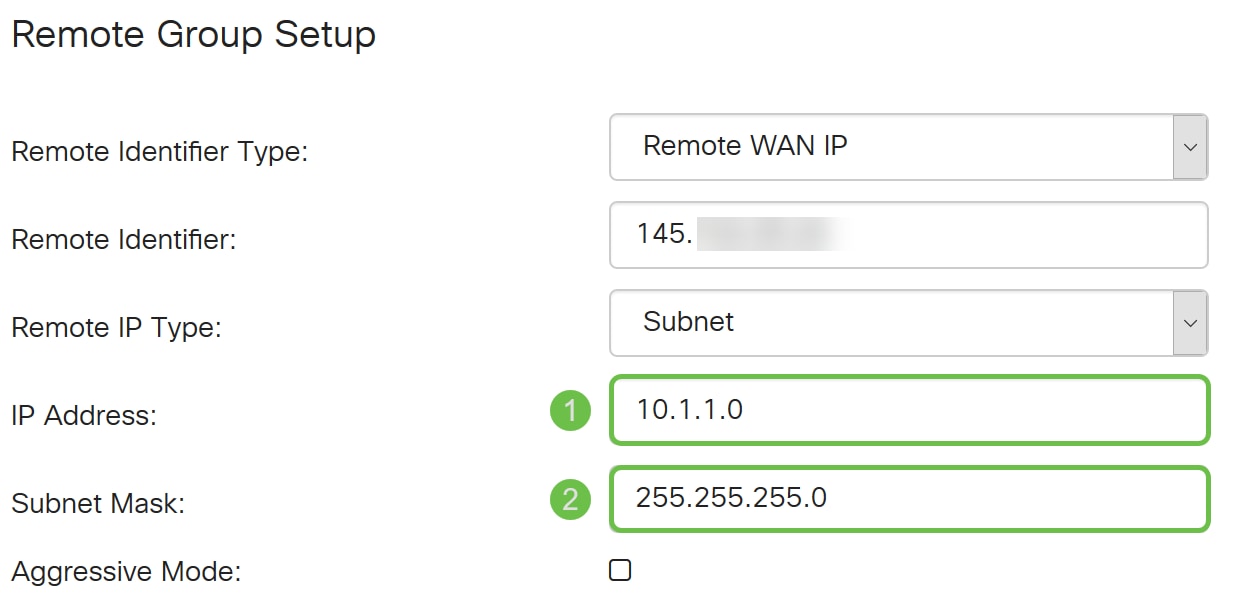

Paso 3. Introduzca la dirección IP local remota y la máscara de subred del dispositivo que puede utilizar este túnel.

Hemos ingresado 10.1.1.0 para la dirección IP local remota que puede utilizar este túnel y la máscara de subred de 255.255.255.0.

Paso 4. Marque la casilla para activar el modo agresivo. El modo agresivo es cuando la negociación para IKE SA se comprime en tres paquetes con todos los datos requeridos de SA que debe pasar el iniciador. La negociación es más rápida pero tienen una vulnerabilidad de identidades de intercambio en texto claro.

En este ejemplo, lo dejaremos sin marcar.

Nota: Información adicional para el modo principal frente al modo agresivo, consulte: Modo Principal Frente Al Modo Agresivo

Paso 5. Haga clic en Aplicar para crear una nueva conexión VPN de sitio a sitio.

Conclusión

Ahora debería haber agregado correctamente una nueva conexión VPN de sitio a sitio para el router local. Deberá configurar el router remoto (router B) utilizando la información inversa.

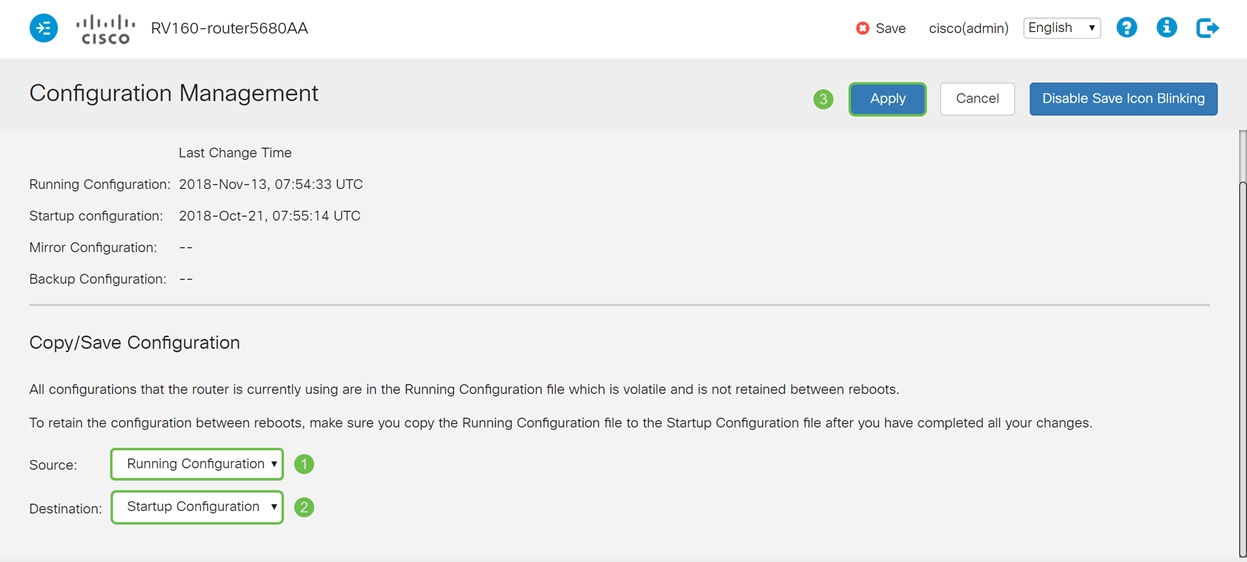

Toda la configuración que el router está utilizando actualmente se encuentra en el archivo de configuración en ejecución, que es volátil en el sentido de que no se conserva entre reinicios.

Paso 1. En la parte superior de la página, haga clic en el botón Guardar para navegar hasta Configuration Management para guardar la configuración en ejecución en la configuración de inicio. Esto es para conservar la configuración entre reinicios.

Paso 2. En la Administración de la Configuración, asegúrese de que el Origen esté Ejecutando la Configuración y que el Destino sea Configuración Inicial. A continuación, presione Apply para guardar la configuración en ejecución en la configuración de inicio. Toda la configuración que el router está utilizando actualmente se encuentra en el archivo de configuración en ejecución, que es volátil y no se conserva entre reinicios. Al copiar el archivo de configuración en ejecución en el archivo de configuración de inicio se conservará toda la configuración entre reinicios.

Comentarios

Comentarios